【渗透测试】Cobalt Strike制作钓鱼邮件渗透Windows

目标

在kali中使用Cobalt Strike制作钓鱼邮件,对Windows进行渗透

机器环境

kali(服务端):192.168.175.129

win11(攻击机):192.168.175.128

win11(靶机):192.168.175.137

步骤

一、 安装Cobalt Strike

将压缩包解压

unrar x ./CobaltStrike4_8_lusuo.rar

若要解压到指定路径,先新建文件夹,使用以下命令

mkdir CobaltStrike

unrar x -o- ./CobaltStrike4_8_lusuo.rar ./CobaltStrike/ #别忘了目标文件夹最后的/

进入解压后的Server文件夹,赋予文件执行权限

chmod +x teamserver

chmod +x ./TeamServerImage

二、启动服务端服务

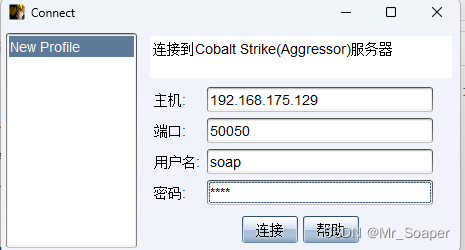

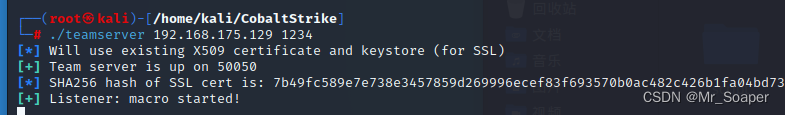

./teamserver IP(本机) 团队接入口令

<div align=center><img src=https://img-blog.csdnimg.cn/ceb7035da07c4bffbb30658173eb814b.png></div>

192.168.175.129为Kali机器的IP,1234为团队接入的口令,后面需要用到

三、攻击机添加监听器

在Win11攻击机中将Cobalt Strike的Client文件夹解压出来,运行cobaltstrike-client.exe

注意已经安装JDK,否则双击后无法运行,我安装的版本是JDK11。

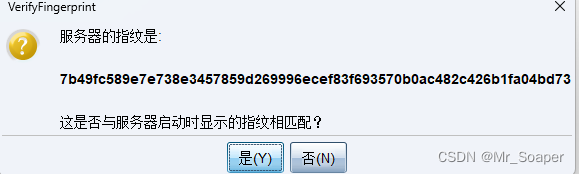

如图进行配置

Host为

Kali的IP

Port默认为50050,与上面Kali中开启服务的端口保持一致

Password为我们在Kali中设置的1234

User随意取即可

点击连接将出现弹窗,我们将其中的数据与Kali启动服务时最后一行的数据进行比对,看是否是一样的,如果是一样的,点击是进行连接

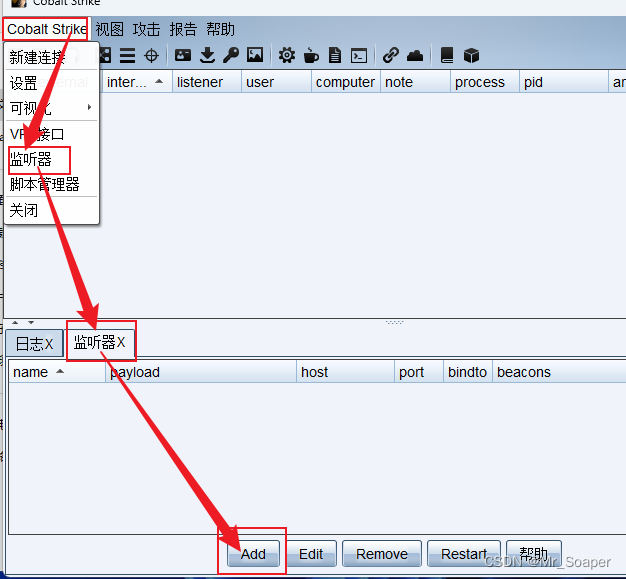

连接后我们在左上角的Cobalt Strike标签中点击Listeners

切换到新建的Listeners标签,点击Add添加

配置相关参数

Name:任意取即可

Host:添加Kali的IP地址

HTTP Port:可以自己选择,这里我们选择65533

此时我们切换回Kali主机可以看到我们的监听器已经启动

四、生成木马

继续在Win11攻击机中进行操作,选择Attacks标签下Packages中的MS Office Macro

选择我们刚才创建的监听器,点击Generate,接下来按照弹出的窗口提示进行操作即可

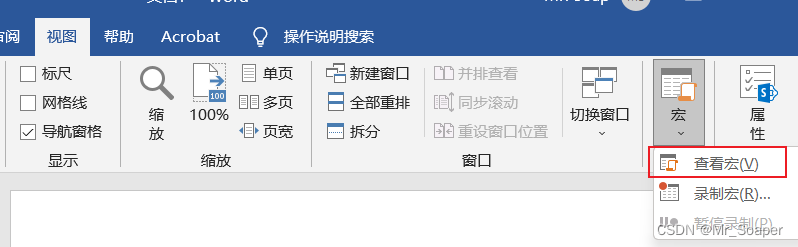

新建一个word文件,选择‘查看宏’

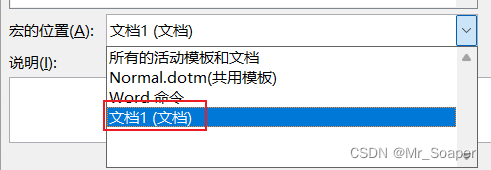

随便起一个名字,宏的位置选择当前的文件

在弹出的宏编辑器中将所有内容删除,点击Cobalt Strike弹窗中的copy macro,然后将内容粘贴,然后另存为该word文件。

注意保存时文件类型选择docm,然后保存后将m删除即可。否则无法启用宏。

四、完成渗透

刚才生成的文件传入靶机,在靶机中打开,在上方提示的安全警告中选择启用宏,完成渗透。

可以看到靶机已经上线

【渗透测试】Cobalt Strike制作钓鱼邮件渗透Windows的更多相关文章

- [工具]Cobalt Strike 3.13 TeamServer for Windows

Cobalt Strike 3.13 TeamServer for Windows 0x001 环境 CS 3.12 或 3.13 Kali或Win最好安装jdk1.8.5或之后版本 设置环境变量,如 ...

- 后渗透神器Cobalt Strike的安装

0x01 简介 Cobalt Strike集成了端口转发.扫描多模式端口监听Windows exe木马,生成Windows dll(动态链接库)木马,生成java木马,生成office宏病毒,生成木马 ...

- 渗透神器cobalt strike在数字杀软环境下的使用

当我们拿到cobalt strike的beacon权限时,使用它如何渗透目标内网.因为我看网上的文章都是在无杀软下写的,这难免有点脱离实战环境,本文主要测试CS的beacon在数字杀软环境下进行常规渗 ...

- Cobalt strike与内网渗透

cobalt strike的用法参照我之前的博客: https://www.cnblogs.com/vege/p/12743274.html 这里只演示上线之后的操作. Socks代理 开启socks ...

- Kali Linux Web渗透测试手册(第二版) - 1.0 - 渗透测试环境搭建

一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装VirtualBox 创建一个Kali Linux虚拟机 更新和升级Kali Linux ...

- 从头开始——重新布置渗透测试环境的过程记录(From Windows To Mac)

因为疫情和工作的原因,2022年整整一年我基本没有深度参与过网络安全和渗透测试相关的工作. 背景:之前因为使用习惯,一直使用的是ThinkPad X1 Extreme,可联想的品控实在拉胯,奈何Thi ...

- swaks制作钓鱼邮件

一.在网站:https://bccto.me/ 申请一个十分钟的邮箱 二.使用命令行,命令行解释如下: --from hacker@qq.com //发件人的邮箱 --ehlo qq.com // ...

- 使用Cobalt Strike来钓鱼(MS Office Macro)

Cobalt Strike操作 点击Cobalt Strike主界面中attacks->packages->ms office macro 弹出界面选择Listener,单机确定 对话框中 ...

- cobalt strike批量发送钓鱼邮件

0×01 利用Cobalt strike生成木马 这里我们生成木马可以用cs带的HTA.OFFICE宏.word宏来使目标上线cs,这里以word宏病毒为例子. 首先我们需要制作一个word宏病毒来进 ...

- 渗透测试神器Cobalt Strike使用教程

Cobalt Strike是一款渗透测试神器,常被业界人称为CS神器.Cobalt Strike已经不再使用MSF而是作为单独的平台使用,它分为客户端与服务端,服务端是一个,客户端可以有多个,可被团队 ...

随机推荐

- SpringBoot 集成 Quartz + MySQL

Quartz 简单使用 Java SpringBoot 中,动态执行 bean 对象中的方法 源代码地址 => https://gitee.com/VipSoft/VipBoot/tree/de ...

- 手把手逐步解析Javaweb登录实例

一.编写前端界面 <!DOCTYPE html> <html lang="en"> <head> <meta charset=" ...

- 注解:@RequiredArgsConstructor、 @Validated、 @Valid、 @Lazy

1. lombok注解:@RequiredArgsConstructor Spring 依赖注入方式 1.通过 @Autowire.@Resource 等注解注入, 2.通过构造器的方式进行依赖注入. ...

- 纯前端使用xlsx实现导出表格

列表数据纯前端使用xlsx实现导出功能 基础写法 let filename = "资产导出.xlsx"; 定义导出数据 let data = [ ["第一列", ...

- java镜子之反射篇

文章目录 注解 内置注解 元注解 反射 类的初始化 类加载器 双亲委派机制 反射方法的使用 调用类的方法.成员变量.构造器等 总结 注解和反射是Java中非常重要的知识,一些优秀开源的框架都是大量运用 ...

- 云原生时代崛起的编程语言Go并发编程实战

@ 目录 概述 基础理论 并发原语 协程-Goroutine 通道-Channel 多路复用-Select 通道使用 超时-Timeout 非阻塞通道操作 关闭通道 通道迭代 定时器-TimerAnd ...

- 2021-02-26:一个数组arr是二叉树的中序遍历结果,每条边的开销是父节点和子节点的乘积,总开销是所有边的开销之和。请问最小总开销是多少?

2021-02-26:一个数组arr是二叉树的中序遍历结果,每条边的开销是父节点和子节点的乘积,总开销是所有边的开销之和.请问最小总开销是多少? 链接:https://www.nowcoder.com ...

- Django4全栈进阶之路19 项目实战(用户管理):user_delete.html用户删除画面设计

1.user_list.html删除按钮链接设置: <td> <a class="btn btn-danger btn-xs" href="{% url ...

- distinct()去重

distinct()去重 Student.objects.all().distinct()

- Go开源世界主流成熟ORM框架gorm实践分享

@ 目录 概述 定义 核心功能 声明模型与约定 gorm.Model 字段级权限 时间惯例 嵌入结构 字段标签 使用 安装 数据库链接 连接池 CRUD 接口 创建 查询 高级查询 修改 删除 原始S ...