# 20155218 徐志瀚 EXP7 网络欺诈

20155218 徐志瀚 EXP7 网络欺诈

1、 URL攻击

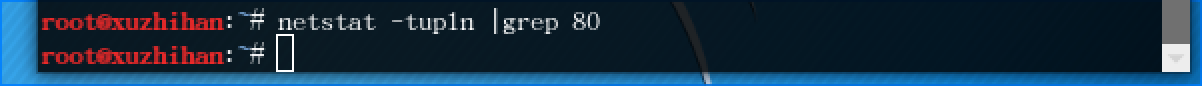

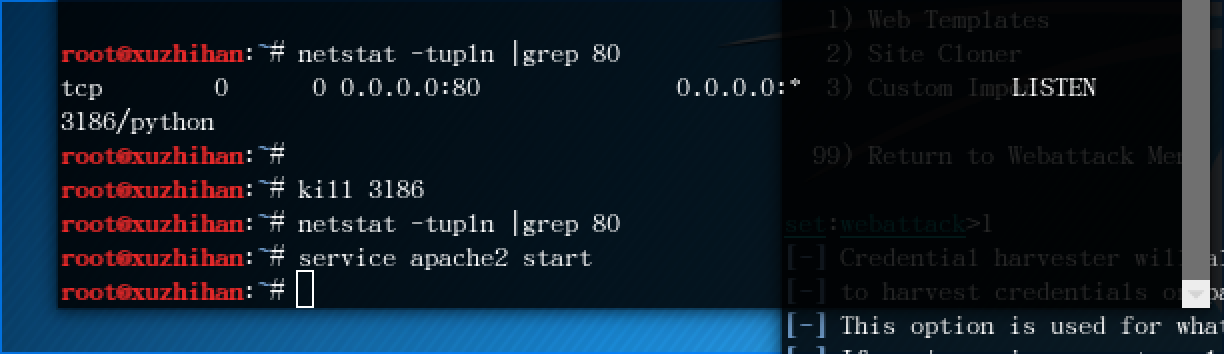

1、在终端中输入命令netstat -tupln |grep 80,查看80端口是否被占用

发现没有被占用;

发现没有被占用;

2、输入指令service apache2 start打开apache服务

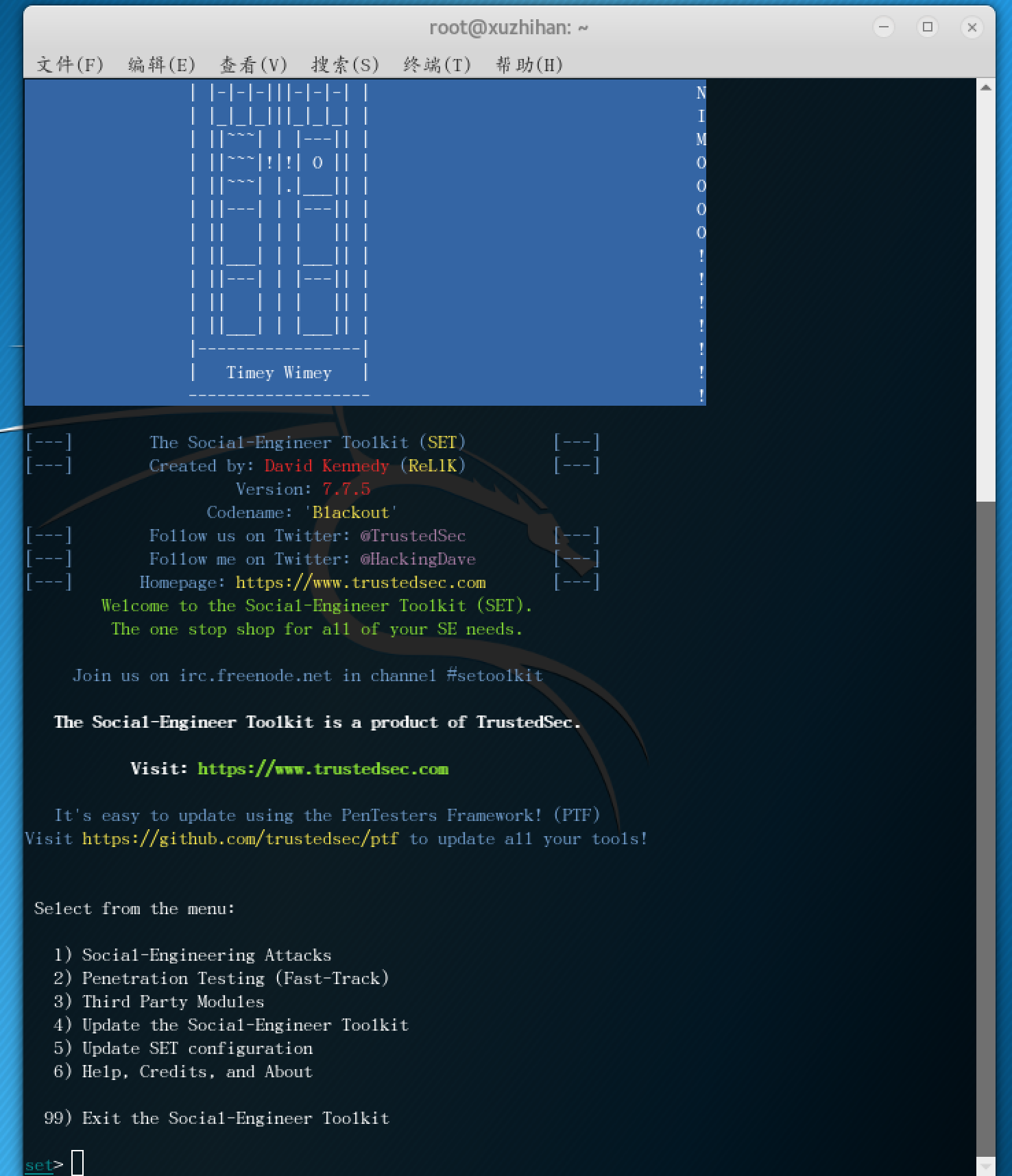

3、输入setoolkit

4、经过一系列的选择,选用钓鱼网站攻击方法

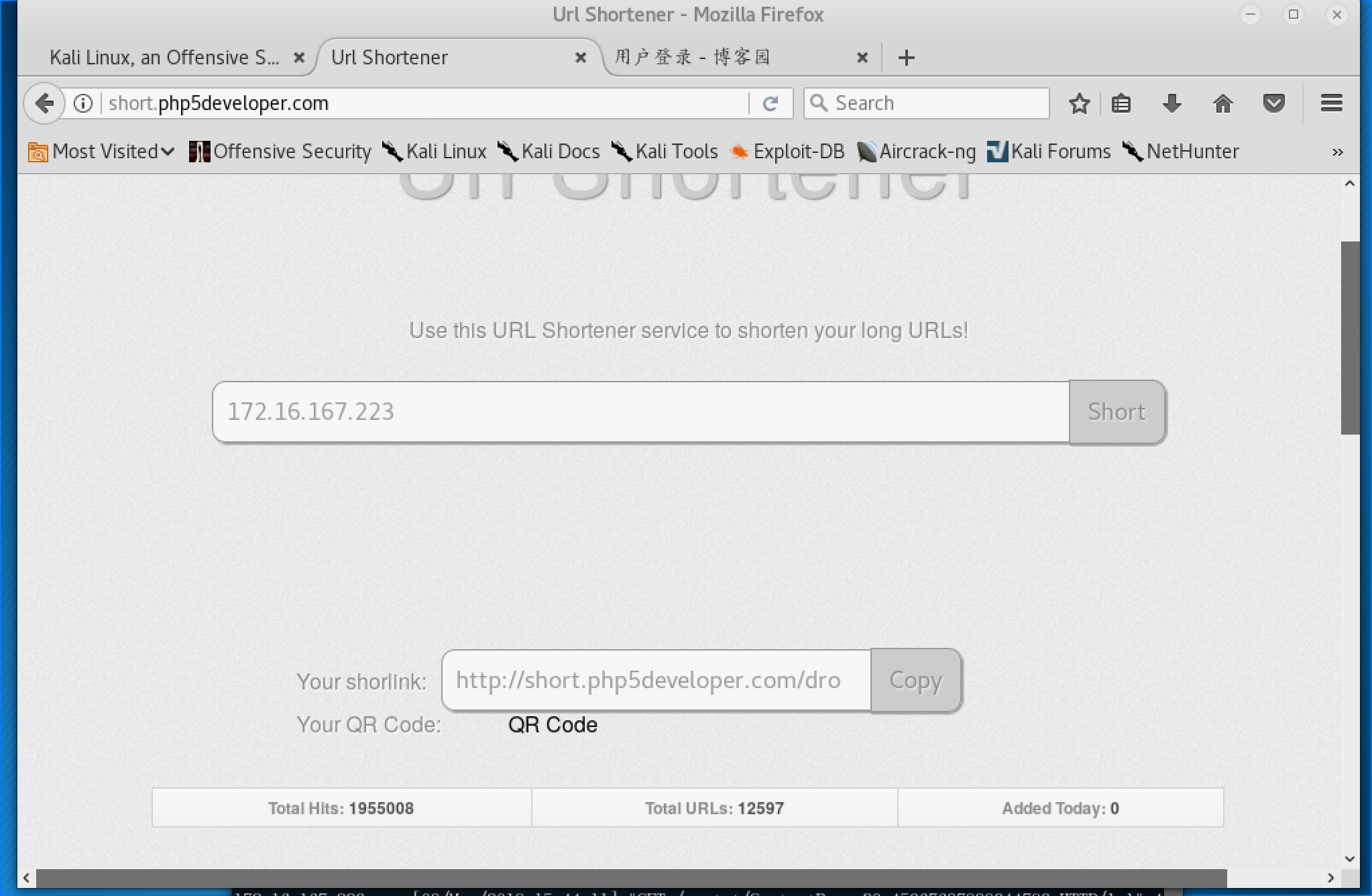

5、对网页域名进行伪装

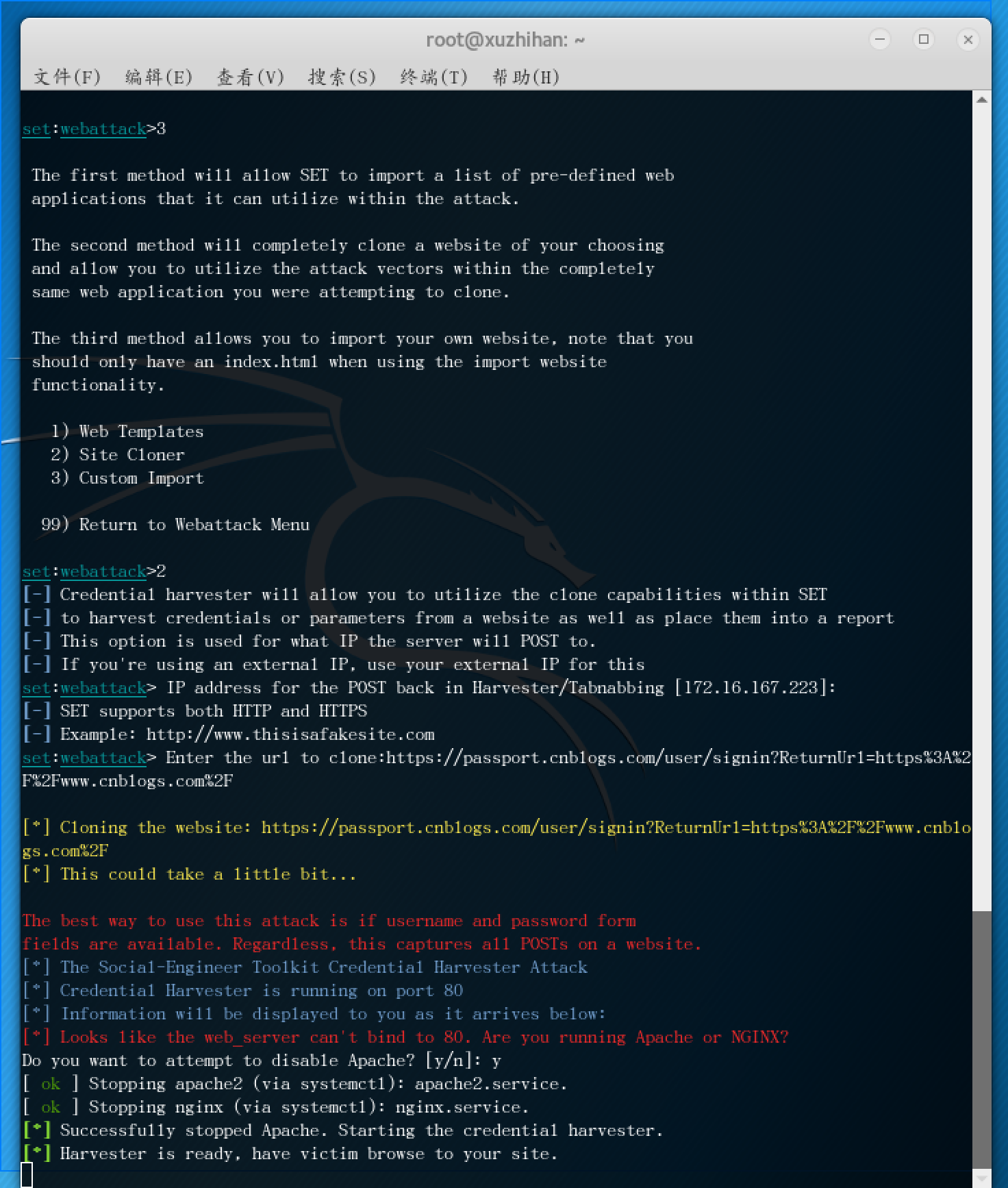

6、对博客园登录界面进行克隆;

可以看到再输入账户的窗口会提示 有安全问题;

在kali端可以也没有看到具体有效的信息;

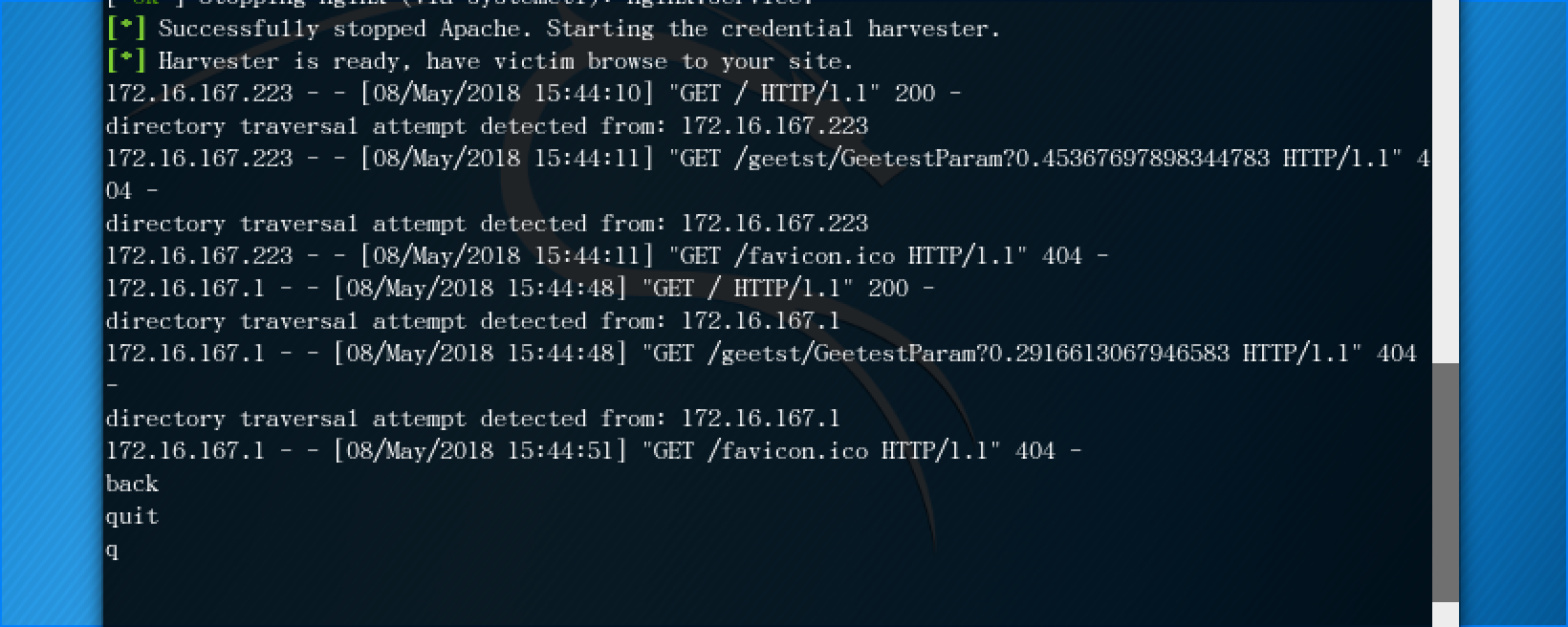

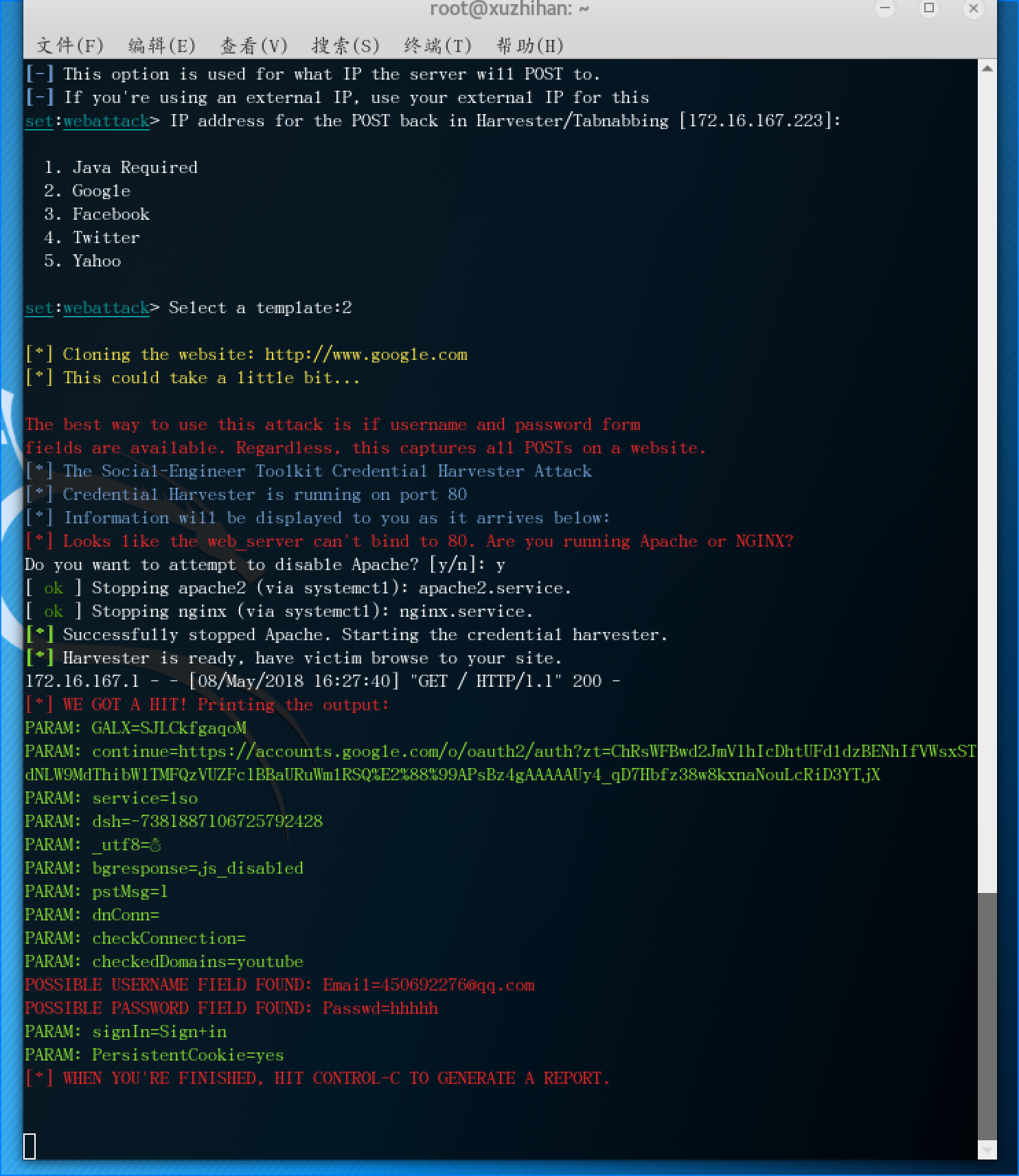

6、重新克隆一个Google

发现80端口被占用,

2、DNS spoof攻击

1、输入ifconfig eth0 promisc指令把kali变成混杂模式

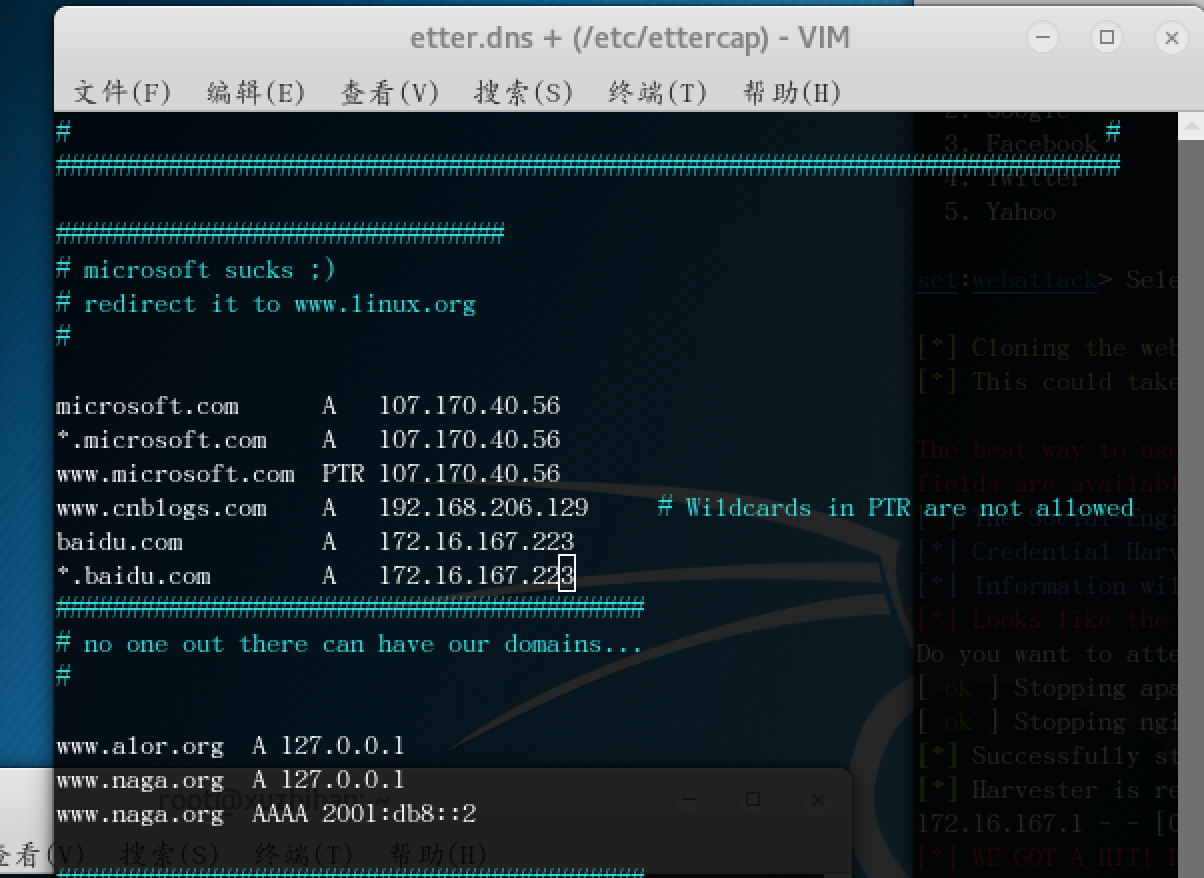

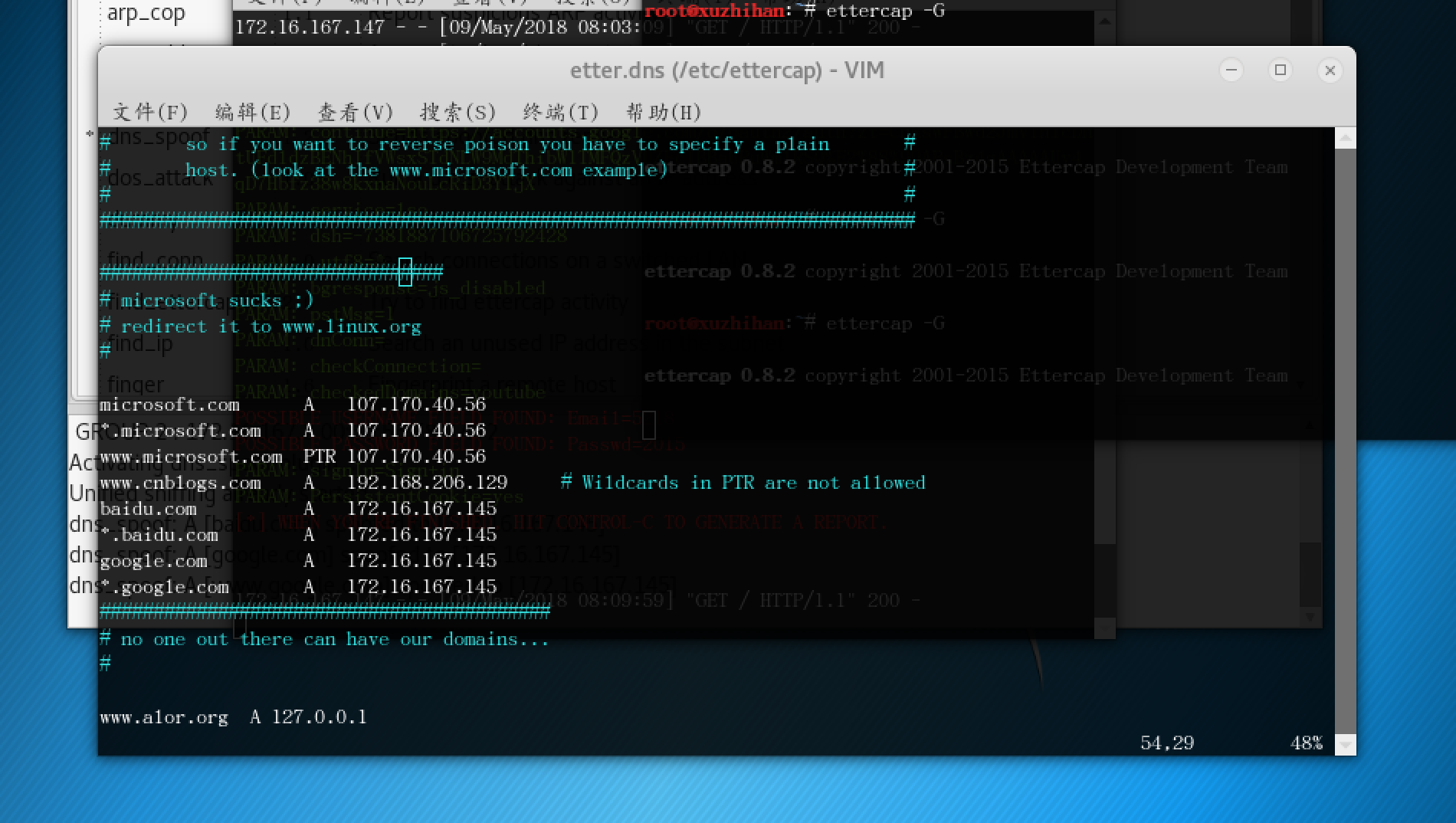

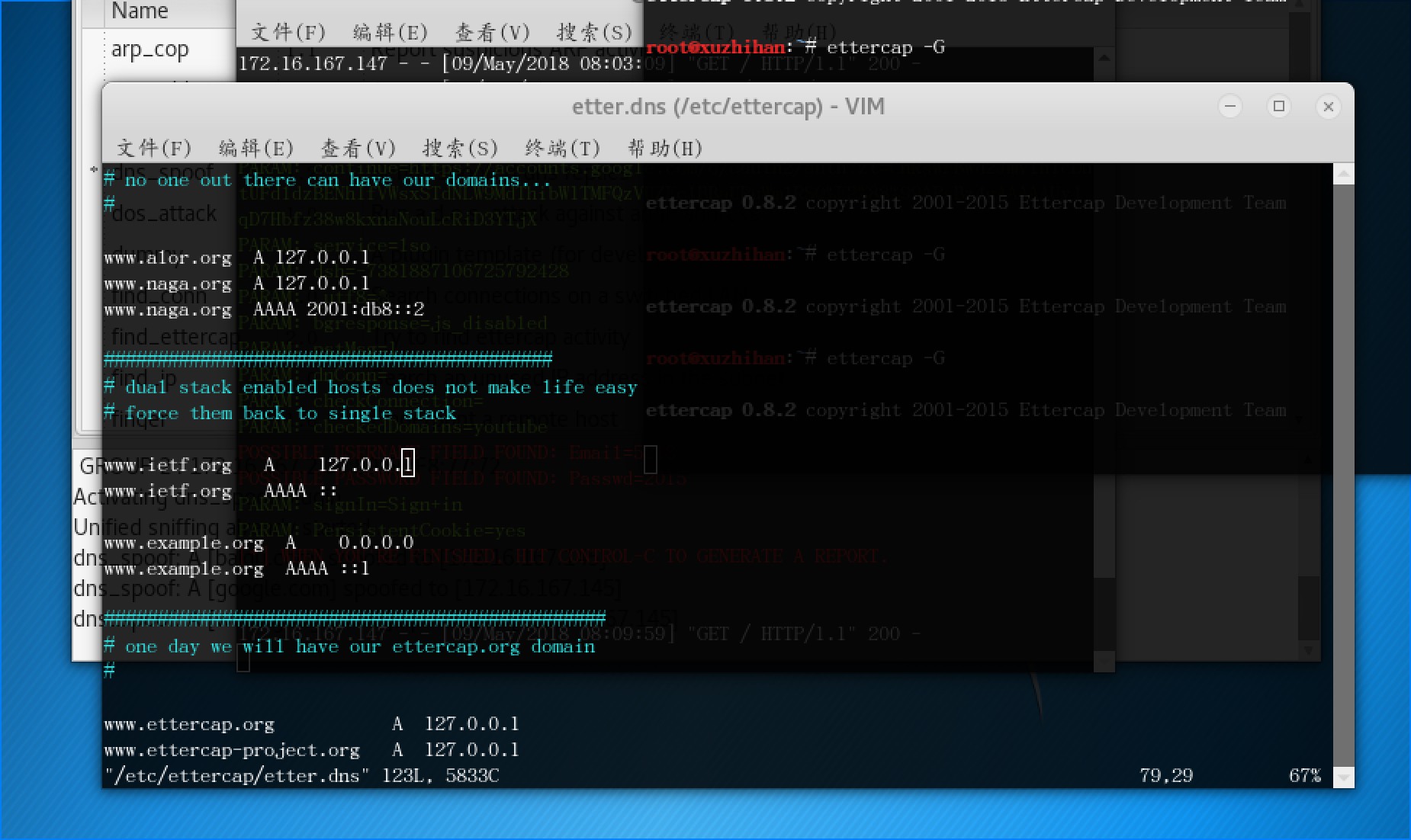

2、输入命令vi /etc/ettercap/etter.dns,在相应位置进行修改

3、开启ettercap

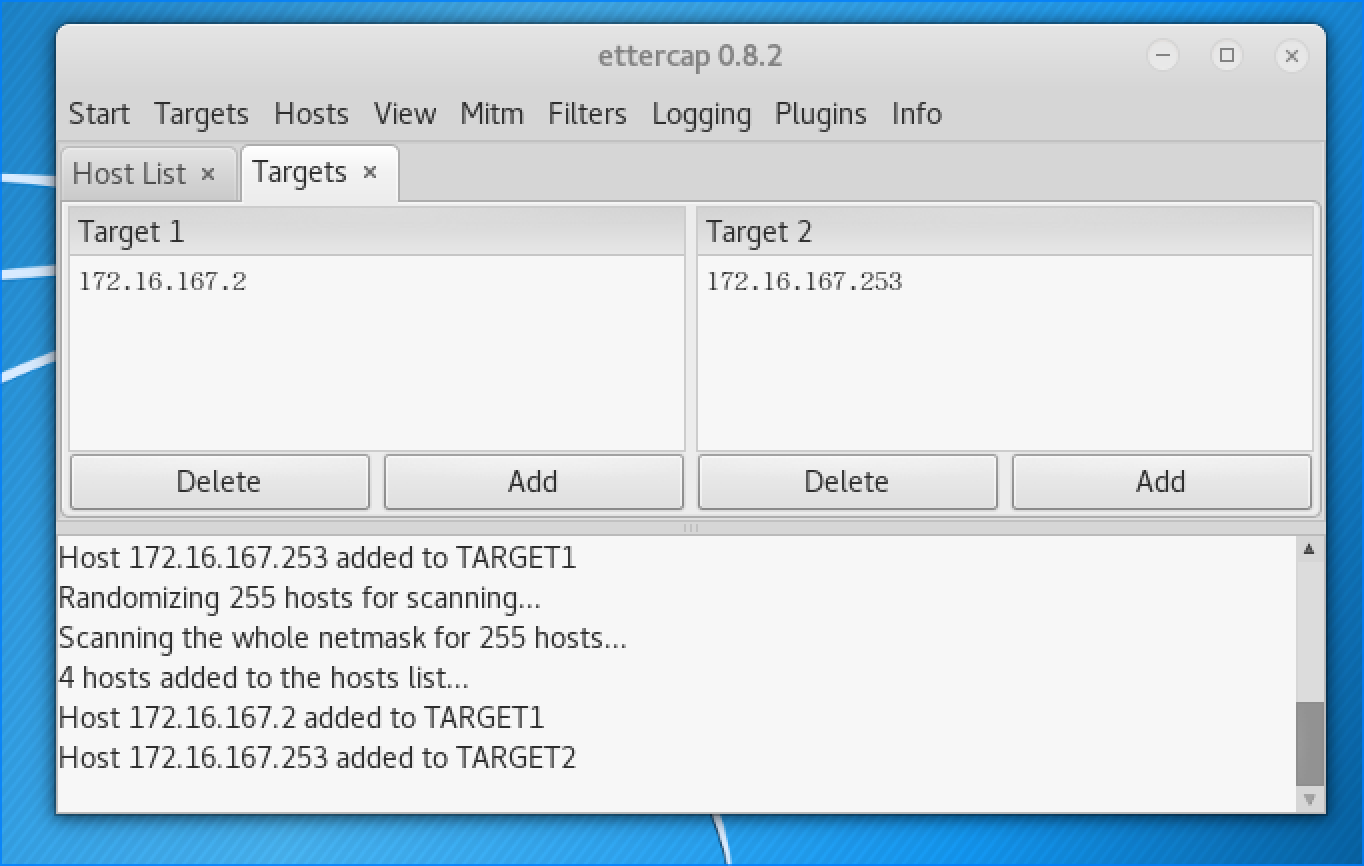

4、将网关和目标主机分别添加到target1和target2中;

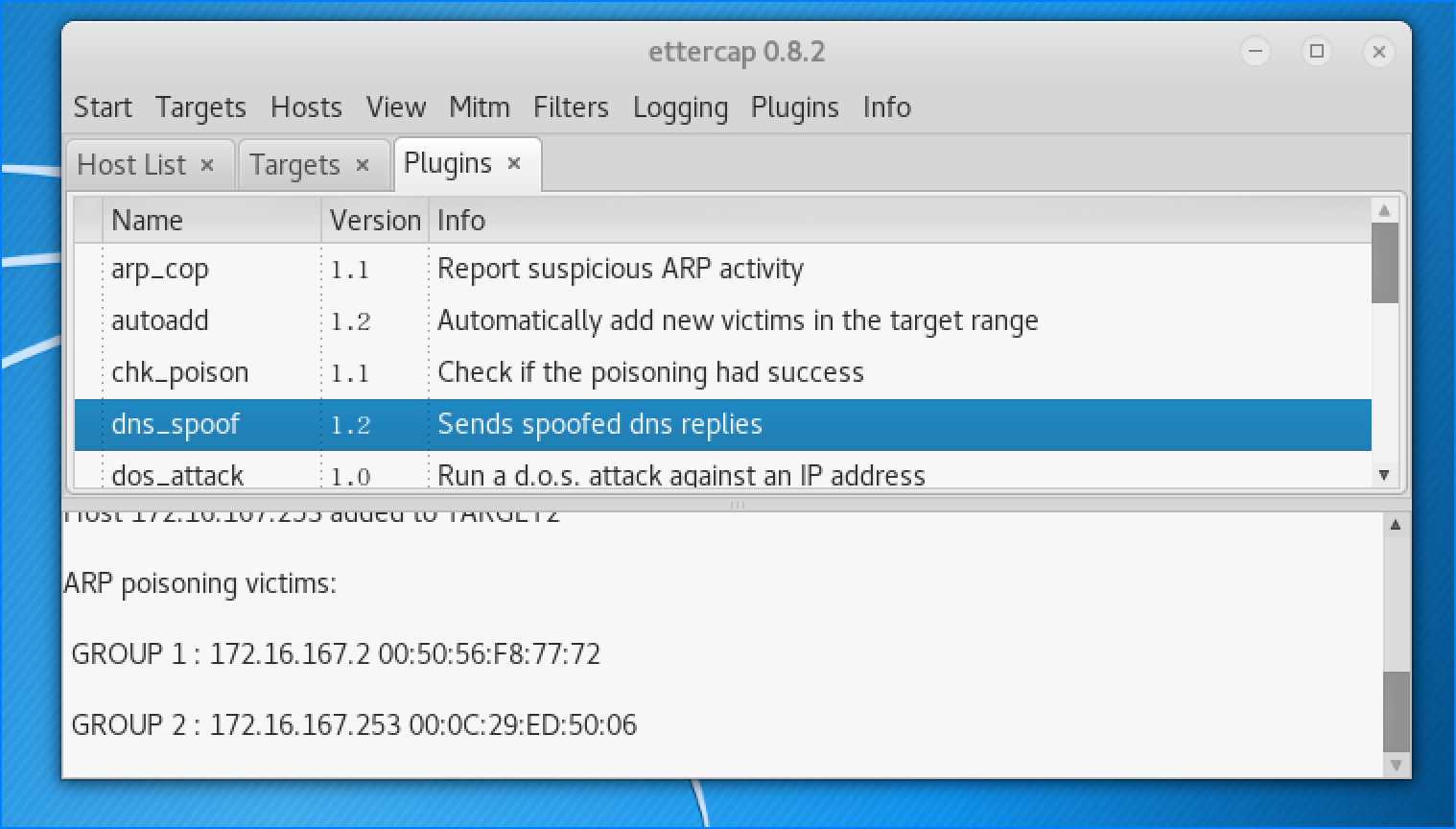

5、选择dns_spoof

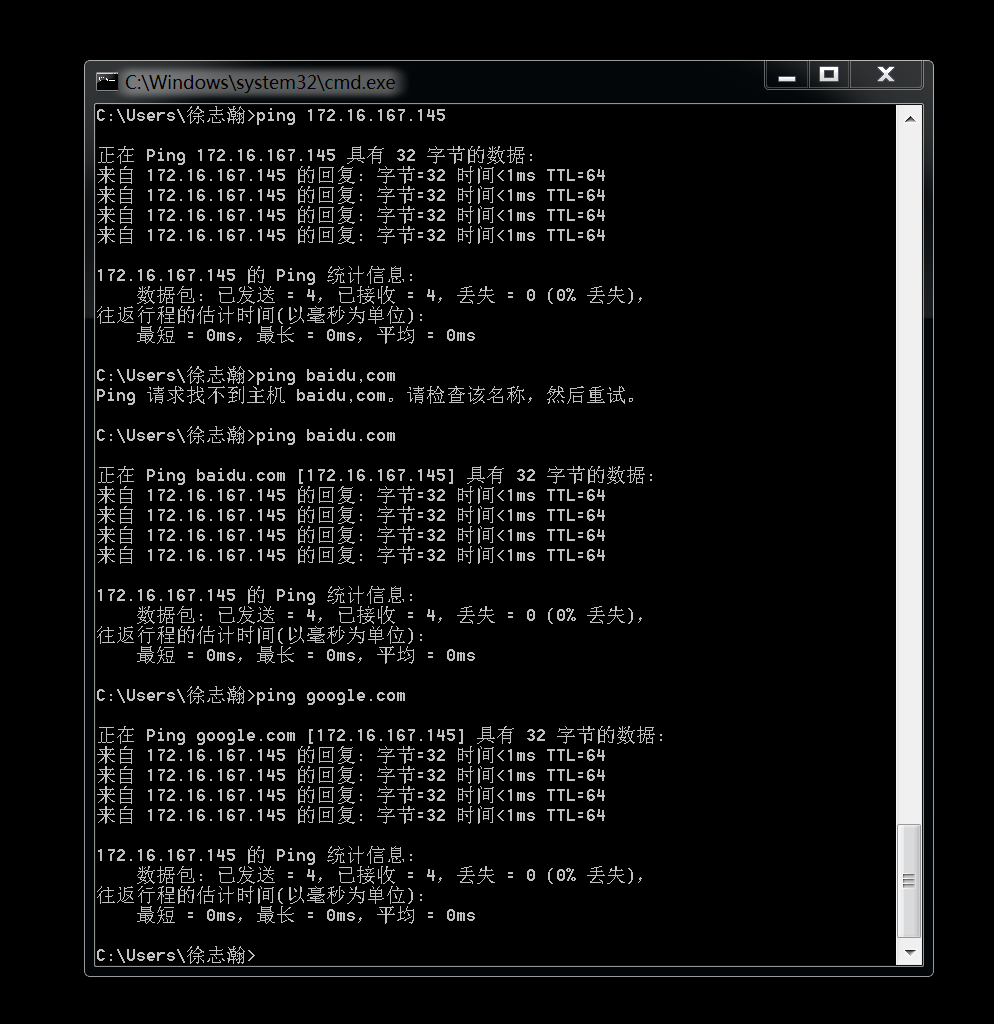

6、用靶机ping baidu,连到了kali的ip;

3、用DNS spoof引导特定访问到冒名网站

1、先生成一个假冒的google地址;

2、用DNS spoof引导

3、先用靶机ping一下google.com,发现可以连接到kali;

4、在网页上输入 google.com 可以连接到虚假地址,并成功收到登录信息记录;

基础问题回答:

1、通常在什么场景下容易受到DNS spoof攻击?

在局域网内,比如说免费的wifi,可以直接更改网关上的DNS服务器信息,所以能更容易的实现DNS攻击。

2、在日常生活工作中如何防范以上两攻击方法?

不随便链接wifi,不随便点开没有经过安全认证的网页。

实验感想:

在这个试验中我们学习到了制作一个克隆网址是多么简单,在克隆之后,肉眼根本无法区别,并且在查找资料的时候,发现了大量的实战教学。配合社会学攻击,网络欺诈很容易就容易得手,在实际生活中,我们在找一些软件的时候,经常会打开一些未经认证的网页,从而给别人可乘之机。

# 20155218 徐志瀚 EXP7 网络欺诈的更多相关文章

- 20145322何志威 Exp7 网络欺诈技术防范

20145322何志威 Exp7 网络欺诈技术防范 一 实践过程记录 简单应用SET工具建立冒名网站 1 确保kali和靶机能ping通: 2 为了使得apache开启后,靶机通过ip地址可以直接访问 ...

- 20145211黄志远 《网络对抗》Exp7 网络欺诈技术防范

20145211黄志远 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

- 20155312 张竞予 Exp7 网络欺诈防范

Exp7 网络欺诈防范 目录 基础问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 (2)在日常生活工作中如何防范以上两攻击方法 实验总结与体会 实践过程记录 (1)简单应用SET工具建 ...

- Exp7 网络欺诈防范

Exp7 网络欺诈防范 20154305 齐帅 一.实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)ett ...

- 20155205 郝博雅 Exp7 网络欺诈防范

20155205 郝博雅 Exp7 网络欺诈防范 一.实践内容 (1)简单应用SET工具建立冒名网站 (1分) (2)ettercap DNS spoof (1分) (3)结合应用两种技术,用DNS ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

随机推荐

- 多个Portal for ArcGIS 间的协作实操

原理 协作Colabartion 通过类似握手协议的方式在多个Portal之间建立信任关系.一个协作由一个宿主Portal和多个受邀Portal组成. 工作空间Workspace 一个协作可包含多个工 ...

- 华Xia相机WEB后台设置

1:设备维护->设备信息:出入口类型:入口2:更多参数->屏显参数:屏显协议18 3:更多参数->外设参数:RS581-1 串口使能勾上 串口工作模式 屏显控制 96004:更多参数 ...

- [我的阿里云服务器] —— WorkPress

前言: WordPress是基于PHP和MYSQL编成的一套博客系统,因此一般会选择LAMP环境来让它最稳定地运行, 这里的LAMP指的是Linux.Apache.MySQL.PHP,我们我的阿里云服 ...

- Django from表单及ajax提交文件

参考: https://blog.csdn.net/baobao267/article/details/83038323

- CSS 实例之打开大门

本个实例主要的效果如下图所示 本案例主要运用到了3D旋转和定位技术.具体步骤如下: 1.首先在页面主体加三个很简单的div标签: <div class="door"> ...

- aix rootvg镜像

就一般生产系统而已,操作系统层面都要进行备份,而最常见的操作系统备份方式之一就是做镜像(mirror),而实践过程中,往往是把rootvg这个卷组做镜像操作.查看rootvg是否已经进行镜像方法: 1 ...

- SQLSERVER中的资源调控器

SQLSERVER中的资源调控器 转载自: http://wenku.baidu.com/view/0d92380cf78a6529647d5375.html http://www.cnblogs.c ...

- mysql processlist 线程状态

Analyzing 线程是对MyISAM 表的统计信息做分析(例如, ANALYZE TABLE ). checking permissions 线程是检查服务器是否具有所需的权限来执行该 ...

- 【转】Python学习---Socket通信原理以及三次握手和四次挥手详解

[原文]https://www.toutiao.com/i6566024355082404365/ 什么是Socket? Socket的中文翻译过来就是"套接字".套接字是什么,我 ...

- 点击一个div ,把div里的某个参数的值,传到一个input里面