20145322何志威 Exp7 网络欺诈技术防范

20145322何志威 Exp7 网络欺诈技术防范

一 实践过程记录

简单应用SET工具建立冒名网站

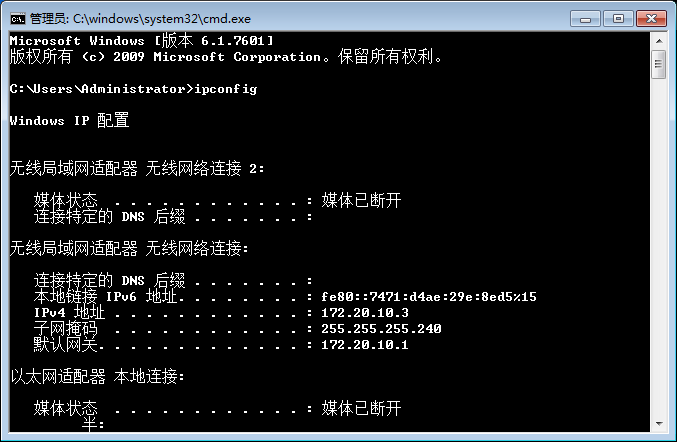

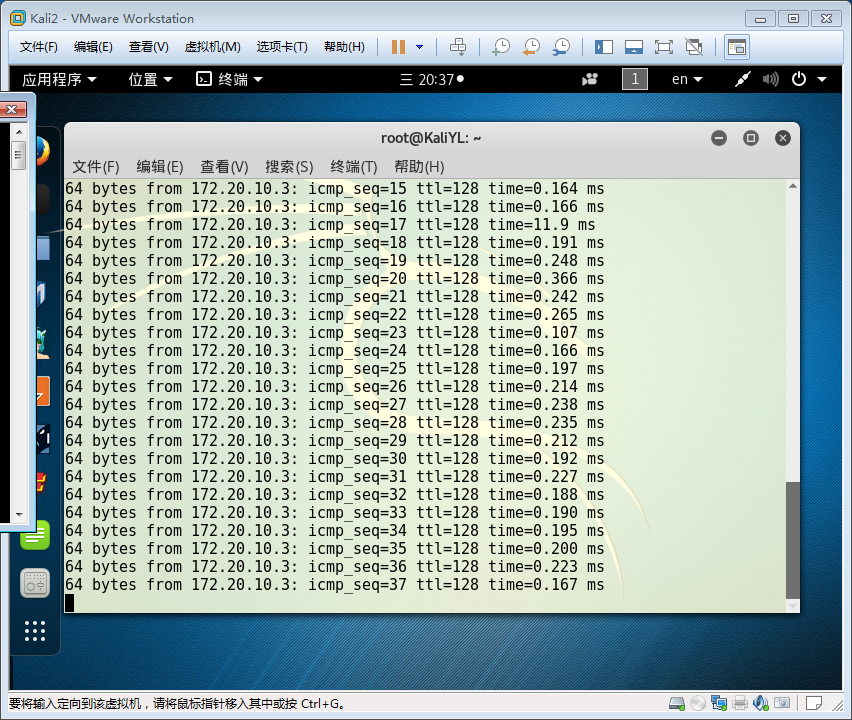

1 确保kali和靶机能ping通;

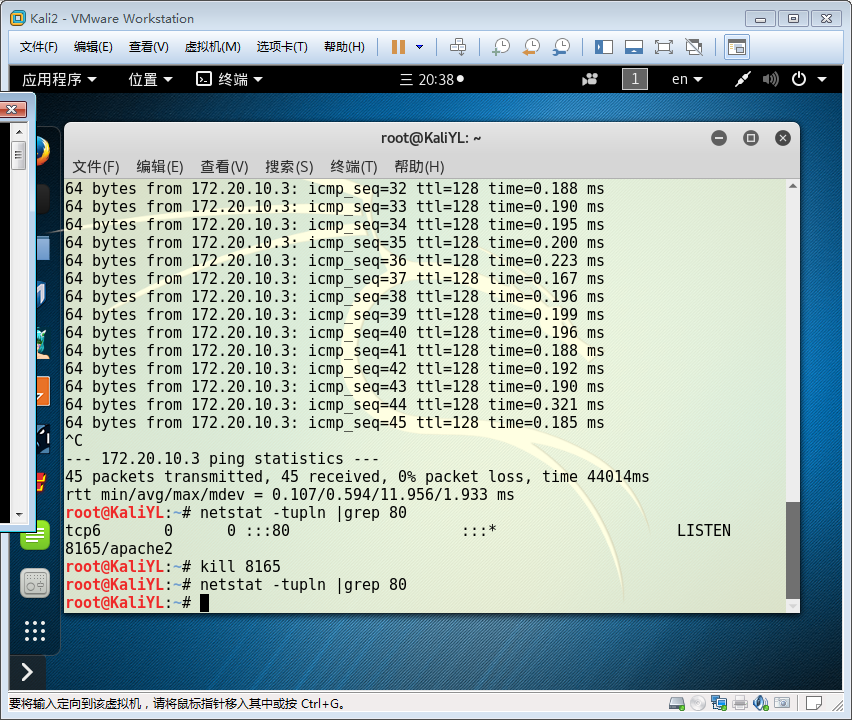

2 为了使得apache开启后,靶机通过ip地址可以直接访问到网页,apache的监听端口号应该为80,于是进行查看与修改。查看80端口是否被占用,查看之后发现被PID=8165的进程占用了,kill这个进程。

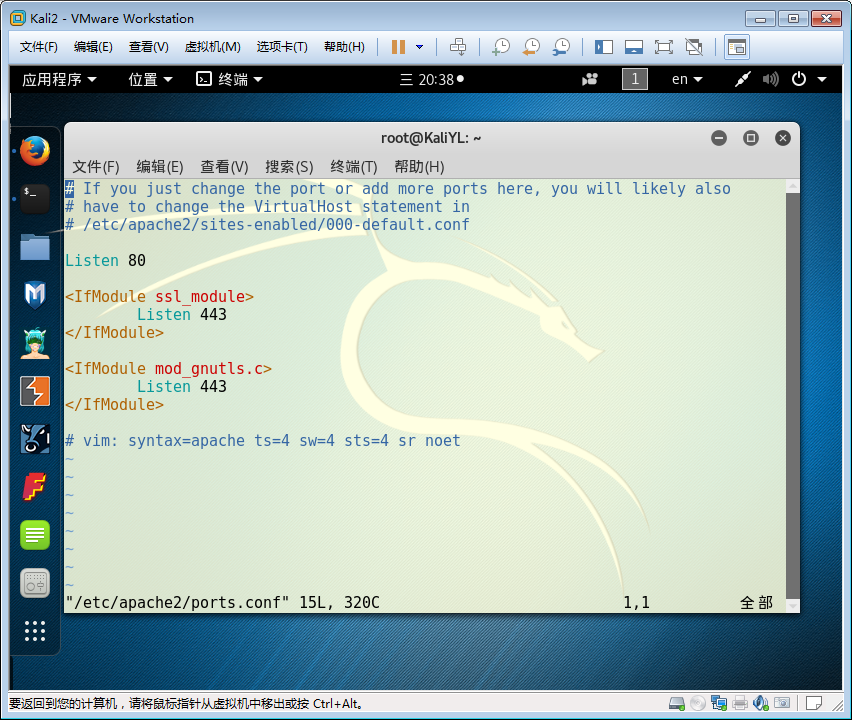

3 在终端中输入命令:sudo vi /etc/apache2/ports.conf 并修改apache的配置文件中的监听端口为80。

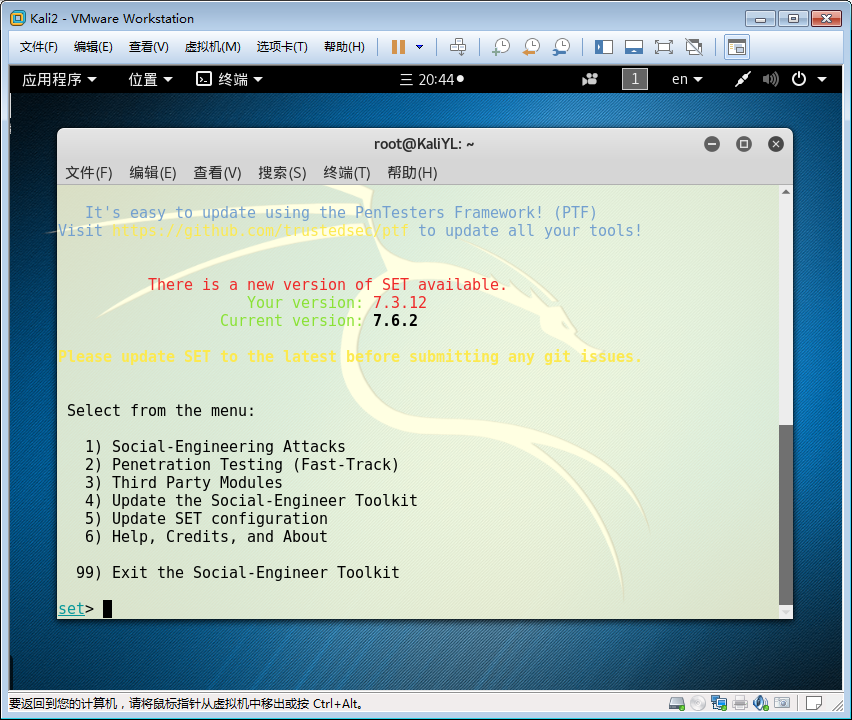

4 在终端中输入命令:apachectl start打开apache2,新开一个终端窗口输入:setoolkit,出现如下开启界面,开始选择。

选1(社会工程学攻击)

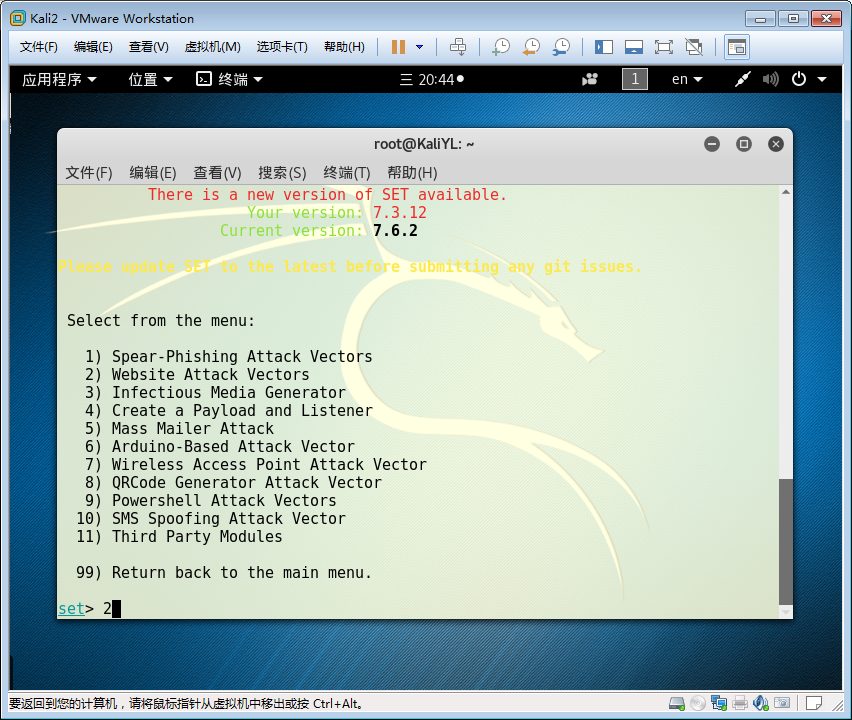

选2,网页攻击

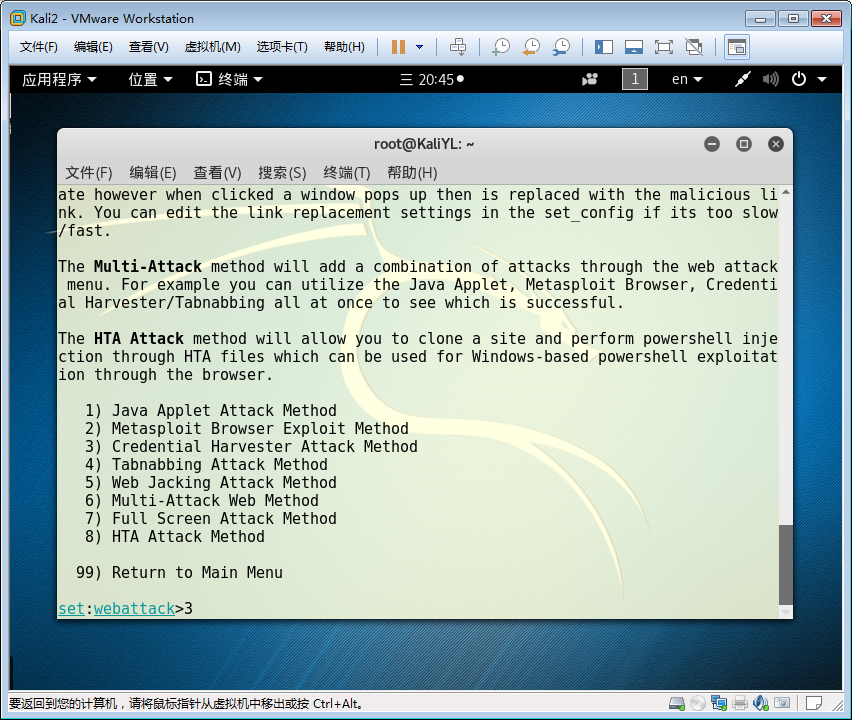

选3,钓鱼网站攻击

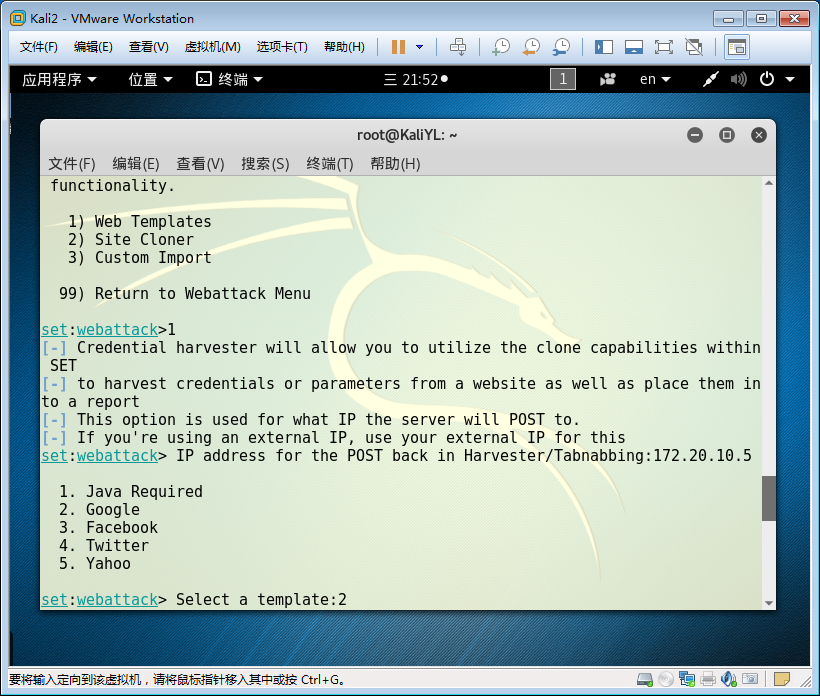

选1,设置POST返回地址,选择google,并写上 Kali IP(因为组长拿了我的电脑之前做了一遍,这样设置POST才可以出现登录界面。)

5 返回之后再选2,输入kali的IP,克隆的网页:http://www.google.cn/,开始监听

6 克隆好的钓鱼网站不能直接发送IP地址,需要对网页域名进行伪装,以诱骗收信人的点击。

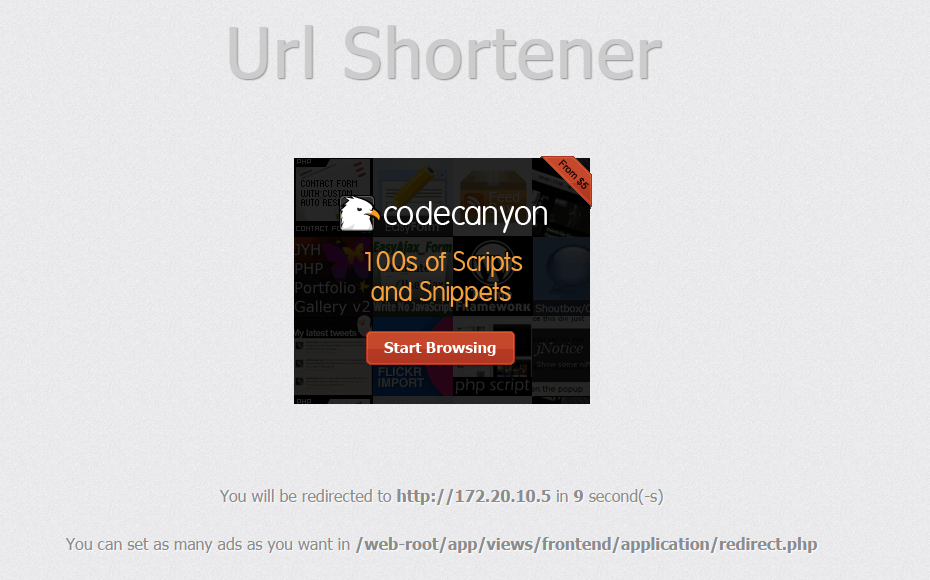

7 将得到伪装地址在靶机的浏览器中打开,会先出现如下图示的界面:

可以看见我的IP,这里是广告吗···

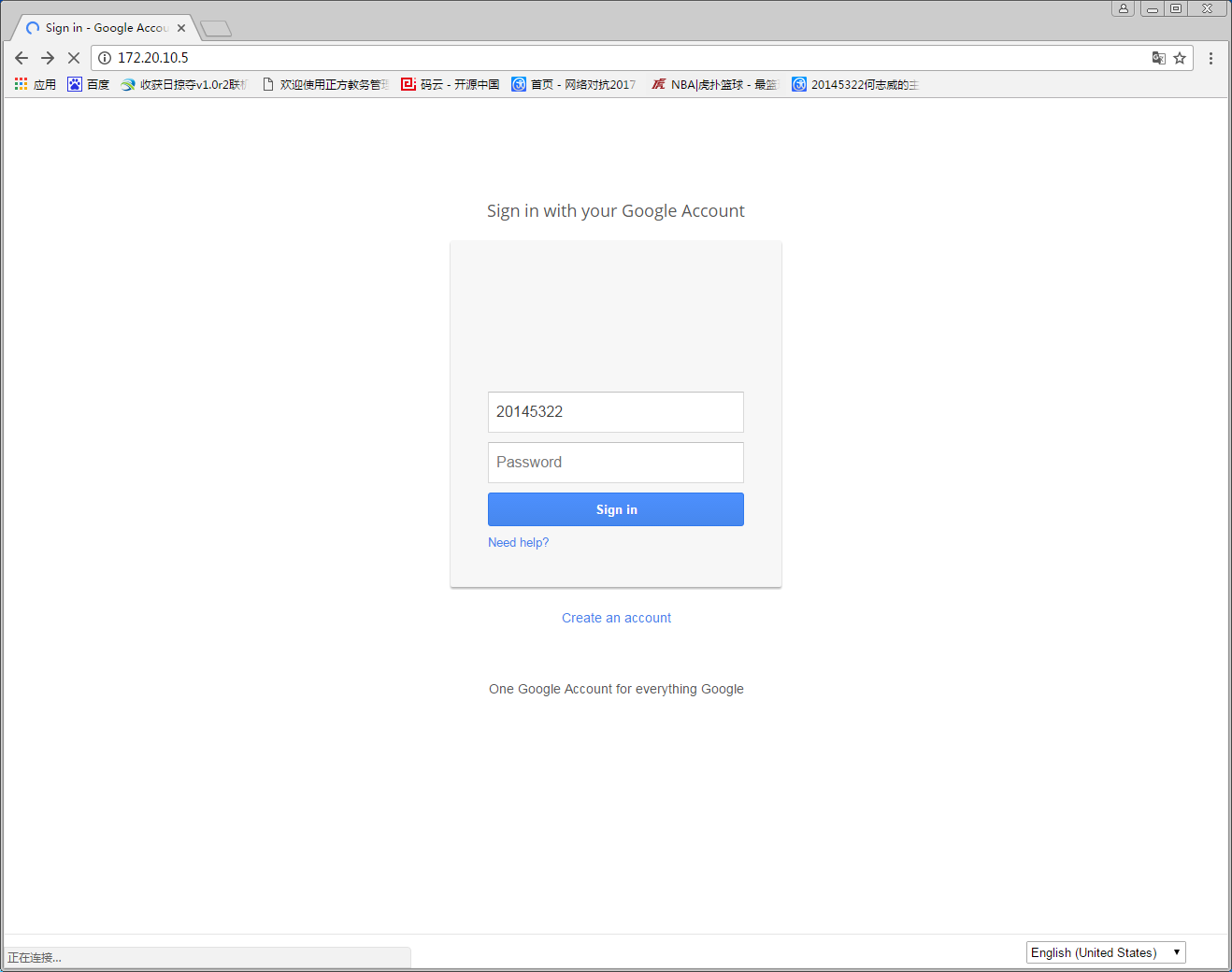

8 10秒后会跳转到一个google登录界面,输入账号登录:

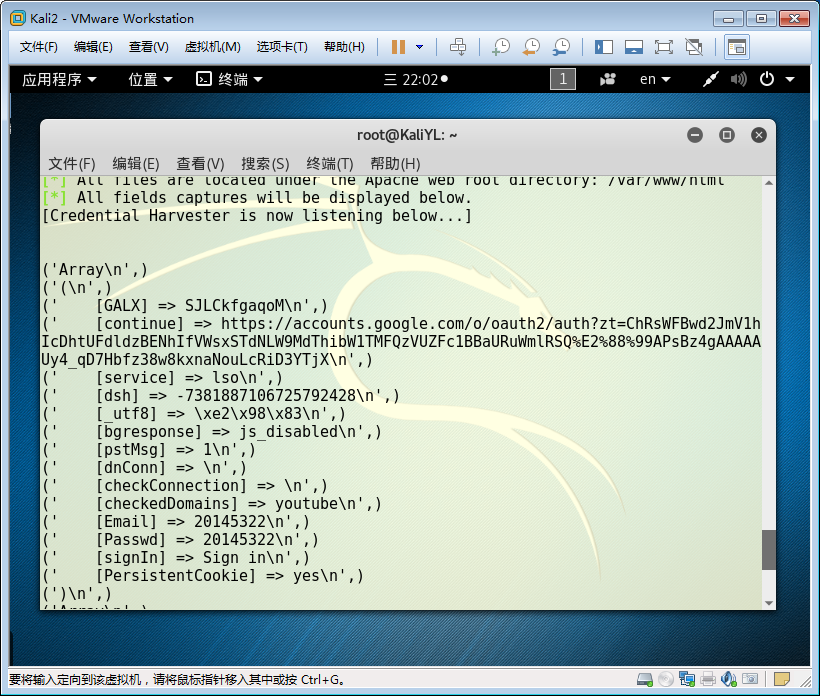

9 在kali端的/var/www/html的文件夹下,会自动生成一个以攻击时间命名的文件,打开后会看到相关登录信息,不过命令行上也监听到了,如下:

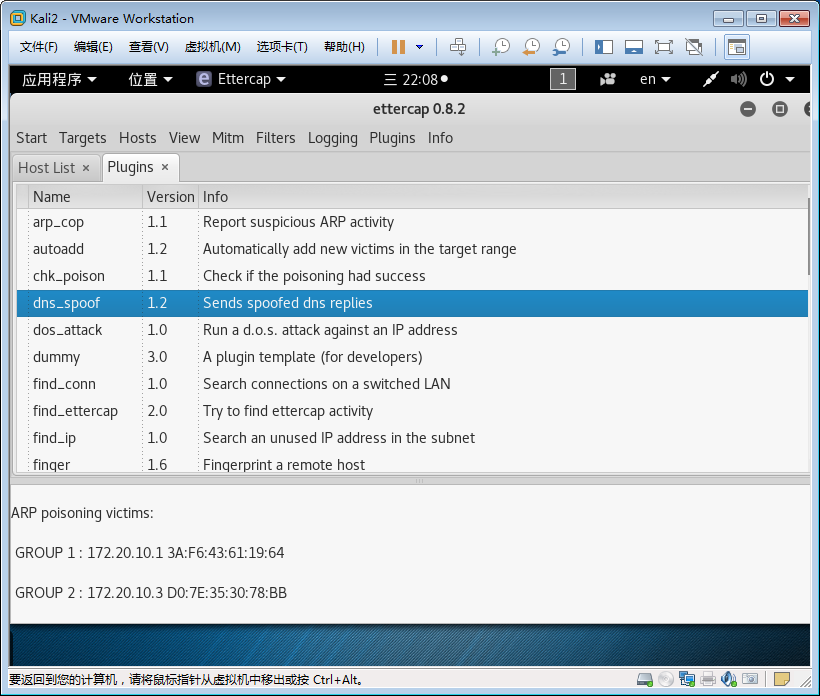

二 ettercap DNS spoof

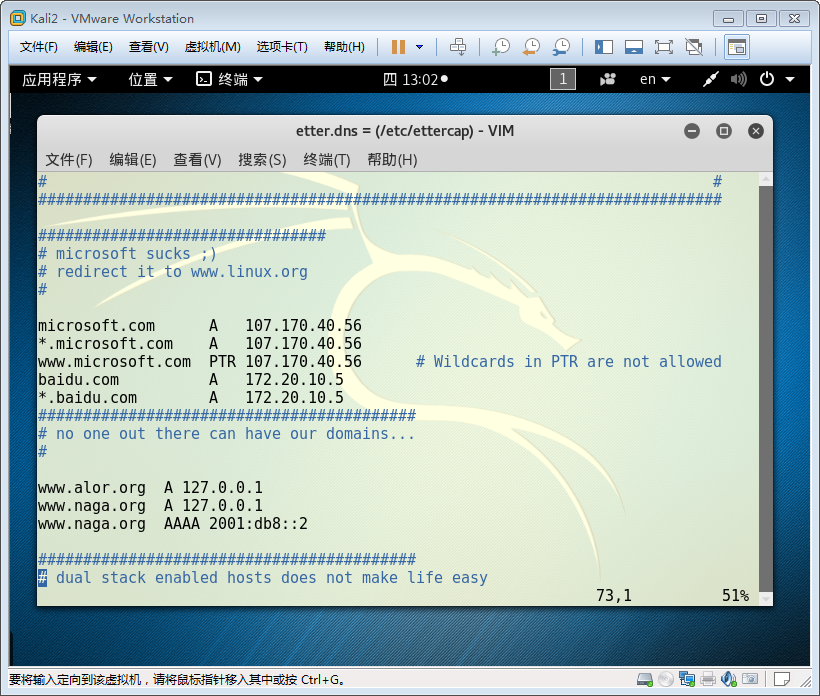

1 输入命令:ifconfig eth0 promisc改kali网卡为混杂模式 对ettercap的dns文件进行编辑。输入命令vi /etc/ettercap/etter.dns,在如下图示的位置添加两条指令:

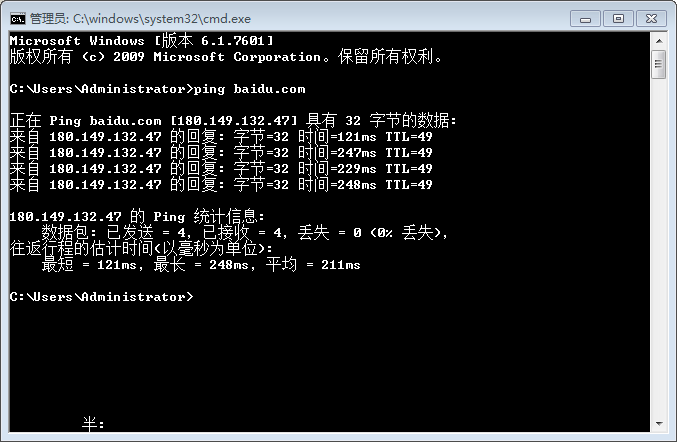

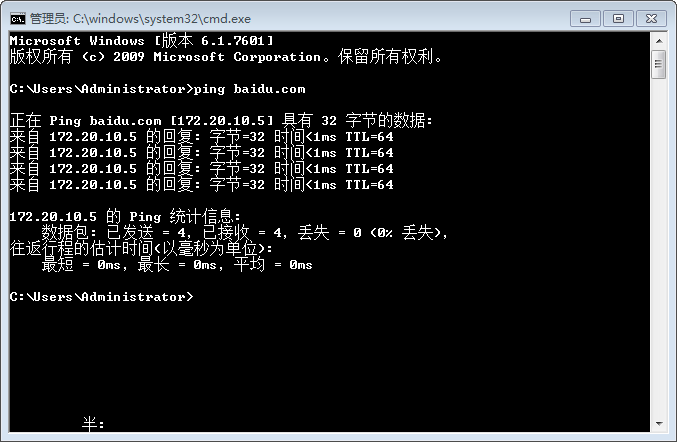

2 查看主机的IP与网关。 在cmd中输入ping baidu.com,查看百度的ip地址。

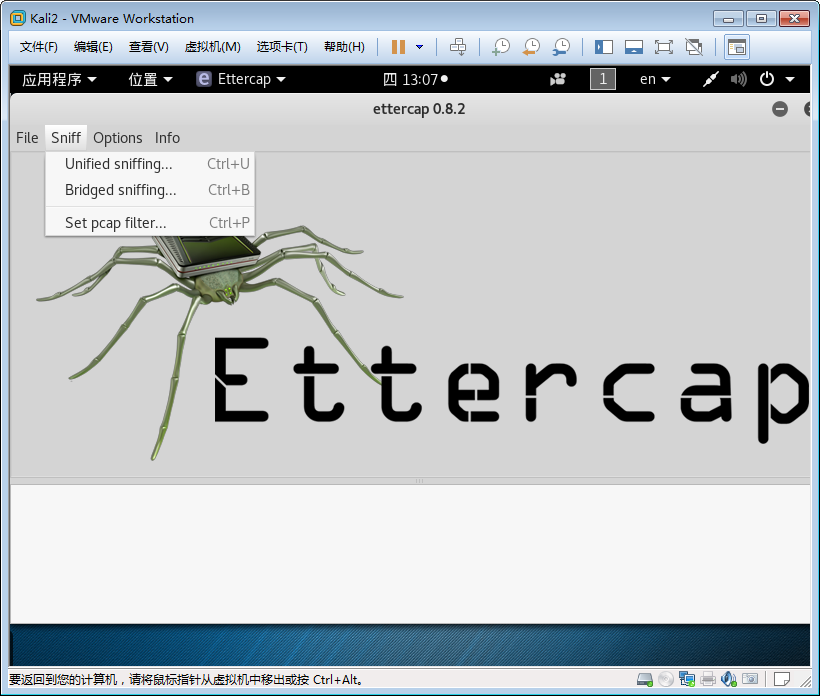

3 开始在kali中攻击,输入ettercap -G,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing.

4 选择eth0——>ok

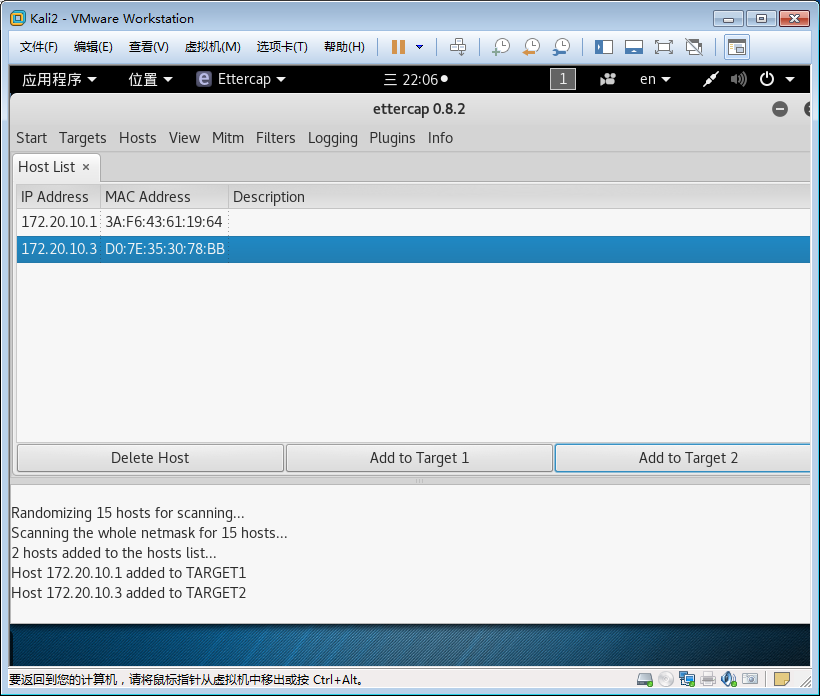

5 在工具栏中的host下点击扫描子网,并查看存活主机 然后将网关和主机IP分别添加到Target 1 和 Target 2。

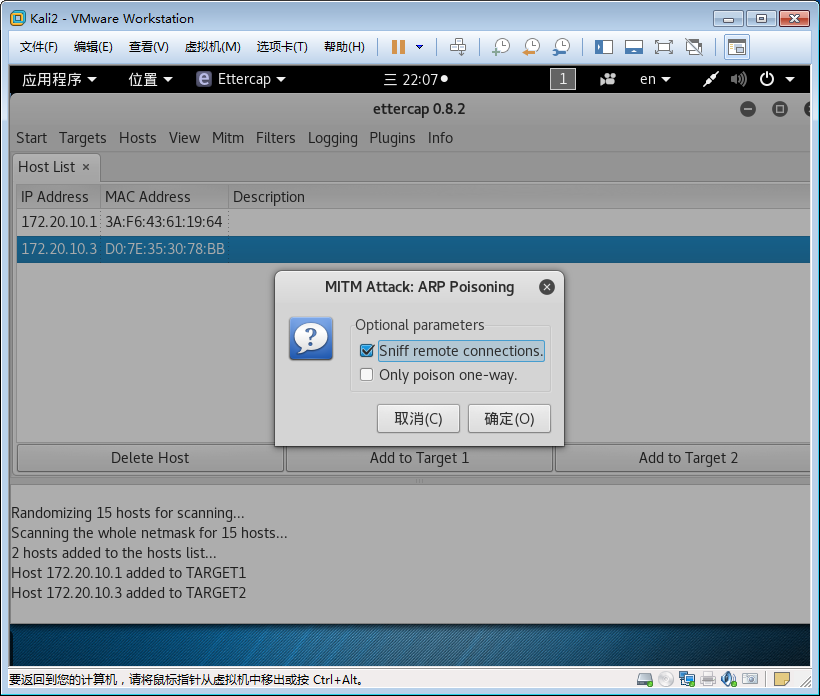

6 点击Mitm选项,选择远程连接

7 点击plugins——>manage plugins选项。选择DNS_Spoof,点击右上角的start开始sniffing

8 在windows系统下cmd中输入ping baidu.com,可以发现,已经成功连接到kali上了。

三 实验后回答问题

(1)通常在什么场景下容易受到DNS spoof攻击

1 局域网内的攻击,arp入侵攻击和DNS欺骗攻击

2 wifi点上的攻击。

(2)在日常生活工作中如何防范以上两攻击方法

访问大型常用网站时,要求输入个人信息时最好先检查IP,不是直接用DNS。

公共场合热点不要随便蹭

20145322何志威 Exp7 网络欺诈技术防范的更多相关文章

- 20145322何志威《网络对抗技术》Exp6 信息搜集技术

20145322何志威<网络对抗技术>Exp6 信息搜集技术 实验内容 掌握信息搜集的最基础技能: (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发 ...

- 20145211黄志远 《网络对抗》Exp7 网络欺诈技术防范

20145211黄志远 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155202张旭 Exp7 网络欺诈技术防范

20155202张旭 Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造 ...

- 20155207 EXP7 网络欺诈技术防范

20155207 EXP7 网络欺诈技术防范 实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 具体有 (1)简单应用SET工具建立冒名网站 (2)etterca ...

- 2017-2018 Exp7 网络欺诈技术防范 20155214

目录 Exp7 网络欺诈技术防范 实验内容 信息收集 知识点 Exp7 网络欺诈技术防范 实验内容 实验环境 主机 Kali 靶机 Windows 10 实验工具 平台 Metaploit 信息收集 ...

- 20155216 Exp7 网络欺诈技术防范

Exp7 网络欺诈技术防范 基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击? 1.在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而 ...

随机推荐

- CGI servlet Applet Scriptlet Scriptlet JSP data layer(数据层),business layer(业务层), presentation layer(表现层)

https://en.wikipedia.org/wiki/Common_Gateway_Interface In computing, Common Gateway Interface (CGI) ...

- win7 链接打印机时提示未知的用户名或错误密码

使用win7系统时,访问局域网内的计算机 \\ip 要求输入正确用户名和密码,输入用户名和密码后,还是一直提示“未知的用户名或错误密码”. 解决方法: 开始---->运行 打开组策略编辑器 gp ...

- 2018/03/09 每日一学PHP 之 require_once require include include_once 包含文件的区别

require_once require include include_once 方法的区别 对于包含文件来说,如果只是使用框架来说的话,应该会很少碰到,因为框架底层对于文件的引用等做了很好的封装, ...

- Redis主从同步及哨兵原理

1.复制过程 复制过程大致分为6个过程: 流程图如下: 1)保存主节点信息 执行slaveof后从节点只保存主节点的地址信息便直接返回,这时建立复制流程还没有开始,在从节点执行info replica ...

- JAVA队列的使用

JAVA队列的使用 今天跟大家来看看如何在项目中使用队列.首先我们要知道使用队列的目的是什么?一般情况下,如果是一些及时消息的处理,并且处理时间很短的情况下是不需要使用队列的,直接阻塞式的方法调用就可 ...

- Python学习方法(待补充)

一.好思想总结: 1.一个东西,正在学会了,是需要能简单教会别人,才是真正的理解透彻了,要是讲不透彻,还是一知半解. 2.思路别人教不了你,学会简单处理任何问题,再复杂的东西,在我看来现实项目中,很多 ...

- list的方法、操作

序号 分类 关键字 / 函数 / 方法 说明 1 增加 列表.insert(索引, 数据) 在指定位置插入数据 列表.append(数据) 在末尾追加数据 列表.extend(列表2) ...

- python中执行shell命令行read结果

+++++++++++++++++++++++++++++ python执行shell命令1 os.system 可以返回运行shell命令状态,同时会在终端输出运行结果 例如 ipython中运行如 ...

- Laravel初级教程浅显易懂适合入门

整理了一些Laravel初级教程,浅显易懂,特适合入门,留给刚学习laravel想快速上手有需要的朋友 最适合入门的laravel初级教程(一)序言 最适合入门的laravel初级教程(二)安装使用 ...

- Linux Packages Search

网站 : https://www.pkgs.org/ https://centos.pkgs.org/