Spring Boot认证:整合Jwt

背景

Jwt全称是:json web token。它将用户信息加密到token里,服务器不保存任何用户信息。服务器通过使用保存的密钥验证token的正确性,只要正确即通过验证。

优点

- 简洁: 可以通过

URL、POST参数或者在HTTP header发送,因为数据量小,传输速度也很快; - 自包含:负载中可以包含用户所需要的信息,避免了多次查询数据库;

- 因为

Token是以JSON加密的形式保存在客户端的,所以JWT是跨语言的,原则上任何web形式都支持; - 不需要在服务端保存会话信息,特别适用于分布式微服务。

缺点

- 无法作废已颁布的令牌;

- 不易应对数据过期。

一、Jwt消息构成

1.1 组成

一个token分3部分,按顺序为

- 头部(

header) - 载荷(

payload) - 签证(

signature)

三部分之间用.号做分隔。例如:

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJhdWQiOiIxYzdiY2IzMS02ODFlLTRlZGYtYmU3Yy0wOTlkODAzM2VkY2UiLCJleHAiOjE1Njk3Mjc4OTF9.wweMzyB3tSQK34Jmez36MmC5xpUh15Ni3vOV_SGCzJ8

1.2 header

Jwt的头部承载两部分信息:

- 声明类型,这里是

Jwt - 声明加密的算法 通常直接使用

HMAC SHA256

Jwt里验证和签名使用的算法列表如下:

| JWS | 算法名称 |

|---|---|

| HS256 | HMAC256 |

| HS384 | HMAC384 |

| HS512 | HMAC512 |

| RS256 | RSA256 |

| RS384 | RSA384 |

| RS512 | RSA512 |

| ES256 | ECDSA256 |

| ES384 | ECDSA384 |

| ES512 | ECDSA512 |

1.3 playload

载荷就是存放有效信息的地方。基本上填2种类型数据

- 标准中注册的声明的数据;

- 自定义数据。

由这2部分内部做base64加密。

- 标准中注册的声明 (建议但不强制使用)

iss: jwt签发者

sub: jwt所面向的用户

aud: 接收jwt的一方

exp: jwt的过期时间,这个过期时间必须要大于签发时间

nbf: 定义在什么时间之前,该jwt都是不可用的.

iat: jwt的签发时间

jti: jwt的唯一身份标识,主要用来作为一次性token,从而回避重放攻击。

- 自定义数据:存放我们想放在

token中存放的key-value值

1.4 signature

Jwt的第三部分是一个签证信息,这个签证信息由三部分组成

base64加密后的header和base64加密后的payload连接组成的字符串,然后通过header中声明的加密方式进行加盐secret组合加密,然后就构成了Jwt的第三部分。

二、Spring Boot和Jwt集成示例

示例代码采用:

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.8.1</version>

</dependency>

2.1 项目依赖

<dependencies>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.1</version>

</dependency>

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.8.1</version>

</dependency>

<!-- redis -->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-data-redis</artifactId>

</dependency>

<!-- lombok -->

<dependency>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

<scope>1.8.4</scope>

</dependency>

<dependency>

<groupId>com.alibaba</groupId>

<artifactId>fastjson</artifactId>

<version>1.2.47</version>

</dependency>

</dependencies>

2.2 自定义注解@JwtToken

加上该注解的接口需要登录才能访问

@Target({ElementType.METHOD, ElementType.TYPE})

@Retention(RetentionPolicy.RUNTIME)

public @interface JwtToken {

boolean required() default true;

}

2.3 Jwt 认证工具类JwtUtil.java

主要用来生成签名、校验签名和通过签名获取信息

public class JwtUtil {

/**

* 过期时间5分钟

*/

private static final long EXPIRE_TIME = 5 * 60 * 1000;

/**

* jwt 密钥

*/

private static final String SECRET = "jwt_secret";

/**

* 生成签名,五分钟后过期

* @param userId

* @return

*/

public static String sign(String userId) {

try {

Date date = new Date(System.currentTimeMillis() + EXPIRE_TIME);

Algorithm algorithm = Algorithm.HMAC256(SECRET);

return JWT.create()

// 将 user id 保存到 token 里面

.withAudience(userId)

// 五分钟后token过期

.withExpiresAt(date)

// token 的密钥

.sign(algorithm);

} catch (Exception e) {

return null;

}

}

/**

* 根据token获取userId

* @param token

* @return

*/

public static String getUserId(String token) {

try {

String userId = JWT.decode(token).getAudience().get(0);

return userId;

} catch (JWTDecodeException e) {

return null;

}

}

/**

* 校验token

* @param token

* @return

*/

public static boolean checkSign(String token) {

try {

Algorithm algorithm = Algorithm.HMAC256(SECRET);

JWTVerifier verifier = JWT.require(algorithm)

// .withClaim("username", username)

.build();

DecodedJWT jwt = verifier.verify(token);

return true;

} catch (JWTVerificationException exception) {

throw new RuntimeException("token 无效,请重新获取");

}

}

}

2.4 拦截器拦截带有注解的接口

JwtInterceptor.java

public class JwtInterceptor implements HandlerInterceptor {

@Override

public boolean preHandle(HttpServletRequest httpServletRequest, HttpServletResponse httpServletResponse, Object object) {

// 从 http 请求头中取出 token

String token = httpServletRequest.getHeader("token");

// 如果不是映射到方法直接通过

if(!(object instanceof HandlerMethod)){

return true;

}

HandlerMethod handlerMethod=(HandlerMethod)object;

Method method=handlerMethod.getMethod();

//检查有没有需要用户权限的注解

if (method.isAnnotationPresent(JwtToken.class)) {

JwtToken jwtToken = method.getAnnotation(JwtToken.class);

if (jwtToken.required()) {

// 执行认证

if (token == null) {

throw new RuntimeException("无token,请重新登录");

}

// 获取 token 中的 userId

String userId = JwtUtil.getUserId(token);

System.out.println("用户id:" + userId);

// 验证 token

JwtUtil.checkSign(token);

}

}

return true;

}

@Override

public void postHandle(HttpServletRequest httpServletRequest, HttpServletResponse httpServletResponse, Object o, ModelAndView modelAndView) throws Exception {

}

@Override

public void afterCompletion(HttpServletRequest httpServletRequest, HttpServletResponse httpServletResponse, Object o, Exception e) throws Exception {

}

}

- 注册拦截器:

WebConfig.java

@Configuration

public class WebConfig implements WebMvcConfigurer {

/**

* 添加jwt拦截器

* @param registry

*/

@Override

public void addInterceptors(InterceptorRegistry registry) {

registry.addInterceptor(jwtInterceptor())

// 拦截所有请求,通过判断是否有 @JwtToken 注解 决定是否需要登录

.addPathPatterns("/**");

}

/**

* jwt拦截器

* @return

*/

@Bean

public JwtInterceptor jwtInterceptor() {

return new JwtInterceptor();

}

}

2.5 全局异常捕获

@RestControllerAdvice

public class GlobalExceptionHandler {

@ResponseBody

@ExceptionHandler(Exception.class)

public Object handleException(Exception e) {

String msg = e.getMessage();

if (msg == null || msg.equals("")) {

msg = "服务器出错";

}

JSONObject jsonObject = new JSONObject();

jsonObject.put("message", msg);

return jsonObject;

}

}

2.6 接口

JwtController.java

@RestController

@RequestMapping("/jwt")

public class JwtController {

/**

* 登录并获取token

* @param userName

* @param passWord

* @return

*/

@PostMapping("/login")

public Object login( String userName, String passWord){

JSONObject jsonObject=new JSONObject();

// 检验用户是否存在(为了简单,这里假设用户存在,并制造一个uuid假设为用户id)

String userId = UUID.randomUUID().toString();

// 生成签名

String token= JwtUtil.sign(userId);

Map<String, String> userInfo = new HashMap<>();

userInfo.put("userId", userId);

userInfo.put("userName", userName);

userInfo.put("passWord", passWord);

jsonObject.put("token", token);

jsonObject.put("user", userInfo);

return jsonObject;

}

/**

* 该接口需要带签名才能访问

* @return

*/

@JwtToken

@GetMapping("/getMessage")

public String getMessage(){

return "你已通过验证";

}

}

2.7 Postman测试接口

2.7.1 在没token的情况下访问jwt/getMessage接口

- 请求方式:

GET - 请求参数:无

- 请求地址:http://localhost:8080/jwt/getMessage

- 返回结果:

{

"message": "无token,请重新登录"

}

2.7.2 先登录,在访问jwt/getMessage接口

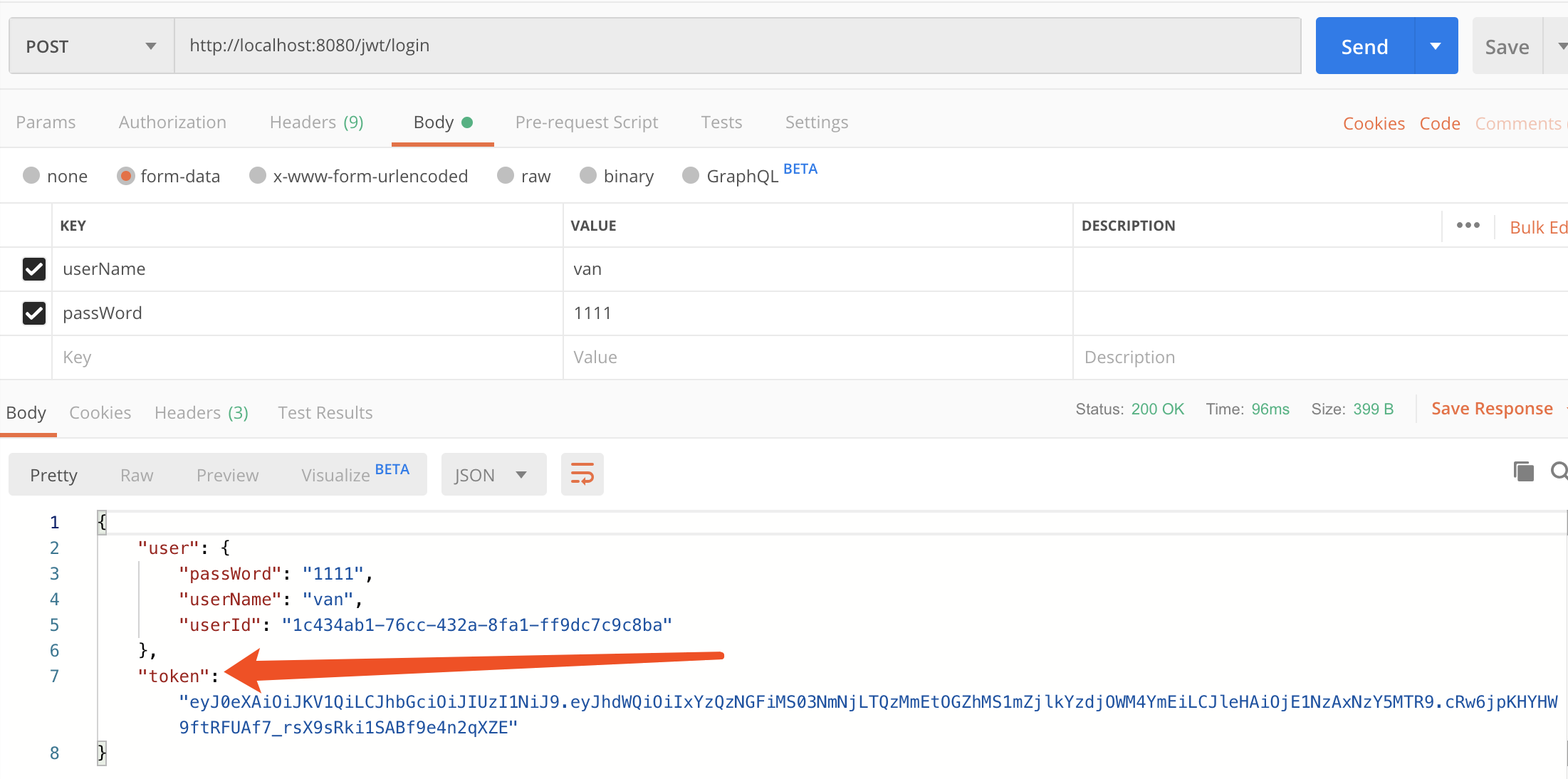

- 登录请求及结果,详见下图:

登录后得到签名如箭头处

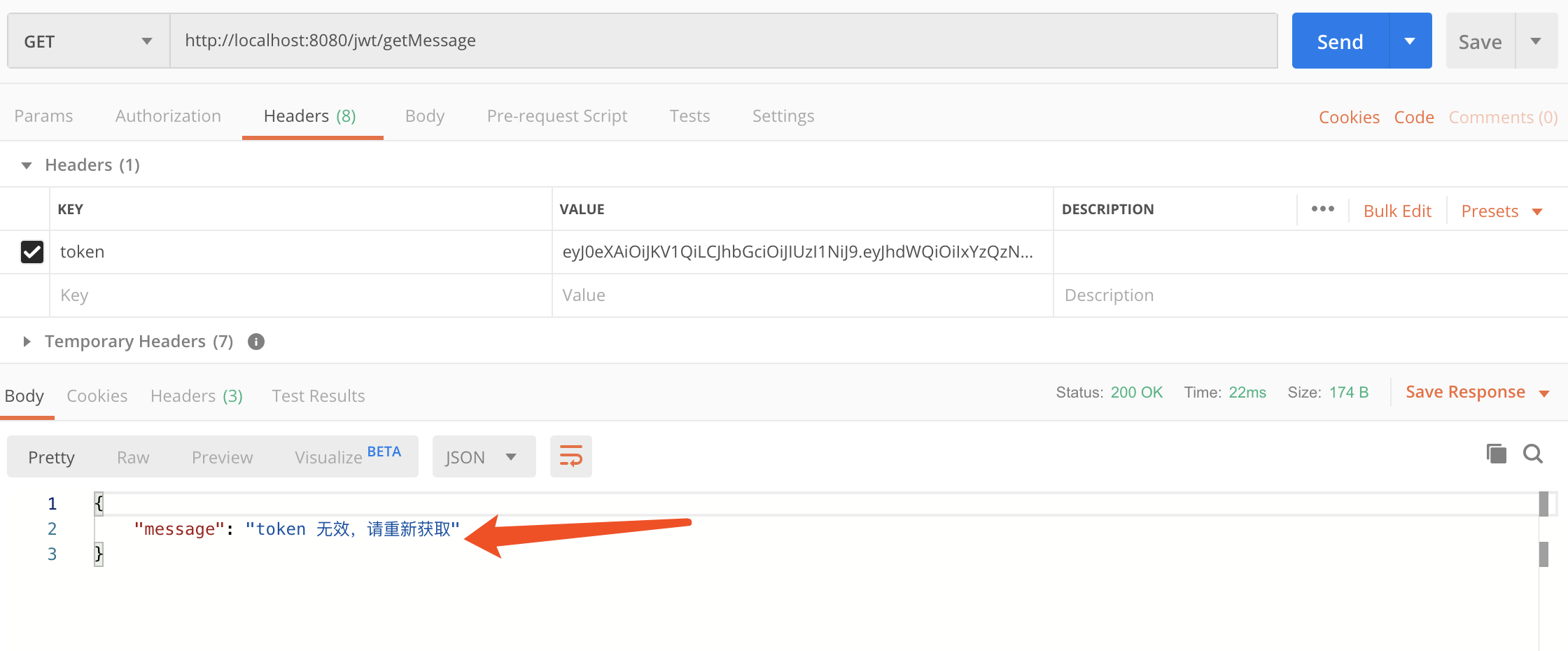

- 在请求头加上签名,然后再请求

jwt/getMessage接口

请求通过,测试成功!

2.7.3 过期后再次访问

我们设置的签名过期时间是五分钟,五分钟后再次访问

jwt/getMessage接口,结果如下:

通过结果,我们发现时间到了,签名失效,说明该方案通过。

三、总结

3.1 示例源码

3.2 技术交流

Spring Boot认证:整合Jwt的更多相关文章

- Spring Boot Security 整合 JWT 实现 无状态的分布式API接口

简介 JSON Web Token(缩写 JWT)是目前最流行的跨域认证解决方案.JSON Web Token 入门教程 - 阮一峰,这篇文章可以帮你了解JWT的概念.本文重点讲解Spring Boo ...

- spring boot 2 集成JWT实现api接口认证

JSON Web Token(JWT)是目前流行的跨域身份验证解决方案.官网:https://jwt.io/本文使用spring boot 2 集成JWT实现api接口验证. 一.JWT的数据结构 J ...

- Spring Boot:整合Spring Security

综合概述 Spring Security 是 Spring 社区的一个顶级项目,也是 Spring Boot 官方推荐使用的安全框架.除了常规的认证(Authentication)和授权(Author ...

- Spring Boot:整合Shiro权限框架

综合概述 Shiro是Apache旗下的一个开源项目,它是一个非常易用的安全框架,提供了包括认证.授权.加密.会话管理等功能,与Spring Security一样属基于权限的安全框架,但是与Sprin ...

- Spring boot Mybatis 整合(完整版)

个人开源项目 springboot+mybatis+thymeleaf+docker构建的个人站点开源项目(集成了个人主页.个人作品.个人博客) 朋友自制的springboot接口文档组件swagge ...

- Spring boot Mybatis 整合

PS: 参考博客 PS: spring boot配置mybatis和事务管理 PS: Spring boot Mybatis 整合(完整版) 这篇博客里用到了怎样 生成 mybatis 插件来写程 ...

- spring boot 学习(二)spring boot 框架整合 thymeleaf

spring boot 框架整合 thymeleaf spring boot 的官方文档中建议开发者使用模板引擎,避免使用 JSP.因为若一定要使用 JSP 将无法使用. 注意:本文主要参考学习了大神 ...

- Spring Boot 应用系列 5 -- Spring Boot 2 整合logback

上一篇我们梳理了Spring Boot 2 整合log4j2的配置过程,其中讲到了Spring Boot 2原装适配logback,并且在非异步环境下logback和log4j2的性能差别不大,所以对 ...

- Spring boot Mybatis 整合(注解版)

之前写过一篇关于springboot 与 mybatis整合的博文,使用了一段时间spring-data-jpa,发现那种方式真的是太爽了,mybatis的xml的映射配置总觉得有点麻烦.接口定义和映 ...

- Spring Boot:整合Swagger文档

综合概述 spring-boot作为当前最为流行的Java web开发脚手架,越来越多的开发者选择用其来构建企业级的RESTFul API接口.这些接口不但会服务于传统的web端(b/s),也会服务于 ...

随机推荐

- nginx有哪些作用

Nginx应该是现在最火的web和反向代理服务器,没有之一.她是一款诞生于俄罗斯的高性能web服务器,尤其在高并发情况下,相较Apache,有优异的表现. 那除了负载均衡,她还有什么其他的用途呢,下面 ...

- NLP(十) 主题识别

主题识别 是发现输入文本集合中存在的主题的过程 LDA算法,即狄利克雷分布算法 from nltk.tokenize import RegexpTokenizer from nltk.corpus i ...

- SPOJ - VFMUL - Very Fast Multiplication FFT加速高精度乘法

SPOJ - VFMUL:https://vjudge.net/problem/SPOJ-VFMUL 这是一道FFT求高精度的模板题. 参考:https://www.cnblogs.com/Rabbi ...

- codeforce617E-XOR and Favorite Number莫队+异或前缀和

传送门:http://codeforces.com/contest/617/problem/E 参考:https://blog.csdn.net/keyboarderqq/article/detail ...

- hdu6437 Problem L.Videos(网络流)

Problem L.Videos Problem Description: C-bacteria takes charge of two kinds of videos: ’The Collectio ...

- CF1028C Rectangles 思维

Rectangles time limit per test 2 seconds memory limit per test 256 megabytes input standard input o ...

- 2018中国大学生程序设计竞赛 - 网络选拔赛 hdu 6440 Dream 模拟

Dream Time Limit: 12000/6000 MS (Java/Others) Memory Limit: 65536/65536 K (Java/Others)Total Subm ...

- poj 1753 Flip Game(暴力枚举)

Flip Game Time Limit: 1000MS Memory Limit: 65536K Total Submissions: 52279 Accepted: 22018 Des ...

- kick start 2019 round D T2题解

题目大意:由N个房子围成一个环,G个人分别顺时针/逆时针在房子上走,一共走M分钟,每分钟结束,每个人顺/逆时针走到相邻的房子.对于每个房子都会记录最后时刻到达的人(可能是一群人).最终输出每个人会被几 ...

- 漫谈JavaScript中的提升机制(Hoisting)

前言 刚接触到JavaScript的时候,便知道JavaScript是按顺序执行的,是如浏览器的解析DOM树一样的流程,解析DOM结构的时候,如果遇到JS脚本或者外联脚本便会停止解析,继续下载脚本之后 ...