2018-2019-2 20165312《网络攻防技术》Exp7 网络欺诈防范

2018-2019-2 20165312《网络攻防技术》Exp7 网络欺诈防范

目录

相关知识点总结

ARP Spoofing

- ARP缓存机制

- static:在windows下使用

arp -s静态查询IP与MAC地址的对应关系 - Dynamic:根据ARP应该更新

- static:在windows下使用

- ARP动态更新的机制:广播请求,单波应答。ARP应答包并非都是请求触发的,且接受者相信所有接收到的应答包,所以造成了ARP Spoofing

IP源地址欺骗

- 原理:发送数据包时,使用假的源IP地址

- 网关、路由器、防火墙一般不检查源IP地址。

DNS Spoofing

- 原理:攻击者冒充域名服务器,然后把查询的IP地址设为攻击者的IP地址。

- 两种类型

- 真服务器假数据

- 假服务器假数据

实验内容

- 简单应用SET工具建立冒名网站

- ettercap DNS spoof

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 请勿使用外部网站做实验(由于不在学校,就没有使用校园网)

实验步骤

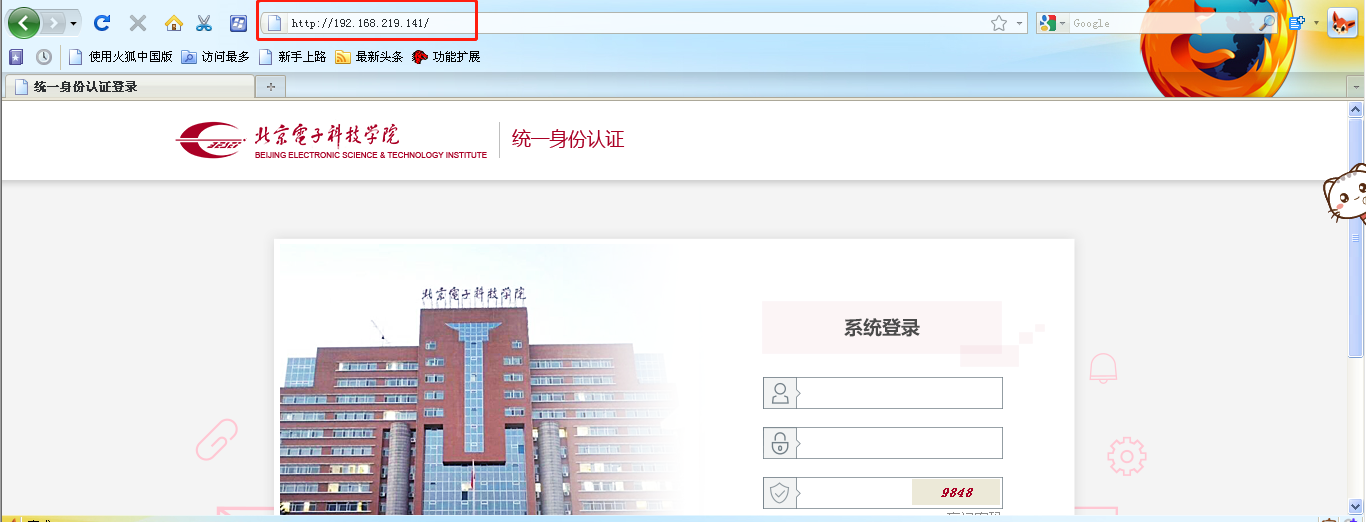

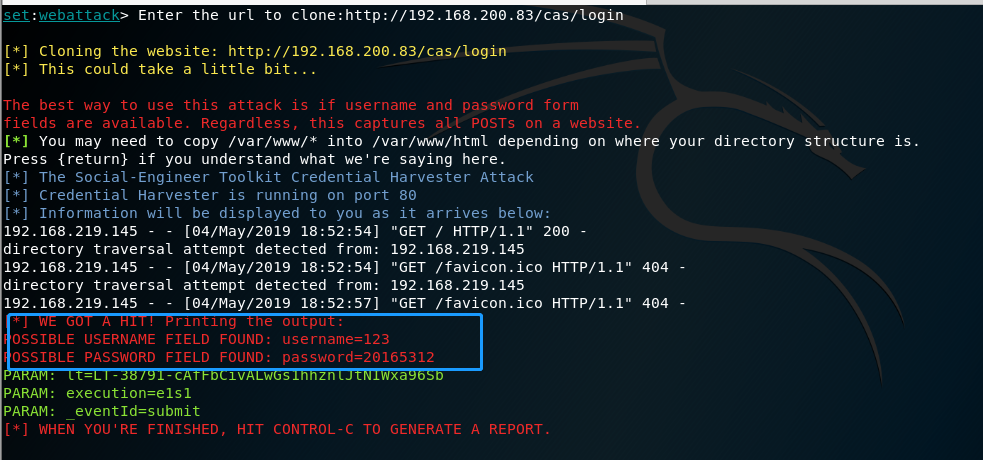

简单应用SET工具建立冒名网站

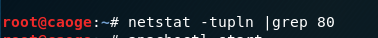

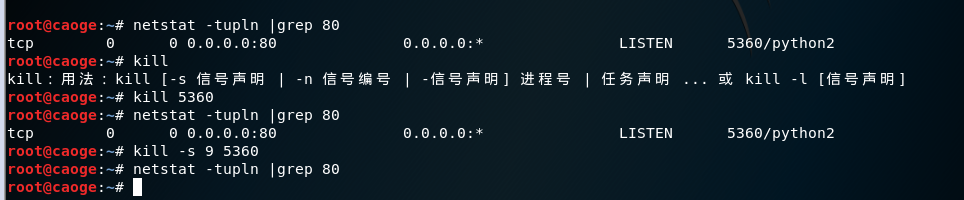

- 查看80端口是否被占用

netstat -tupln |grep 80若被占用就使用kill 进程号进行删除

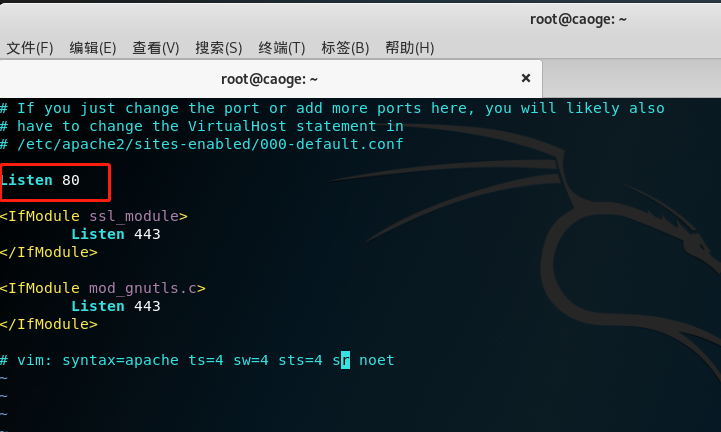

- 修改Apache的端口修改为80

sudo vi /etc/apache2/ports.conf

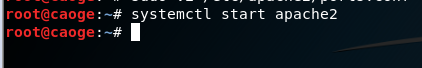

- 开启Apache服务

systemctl start apache2

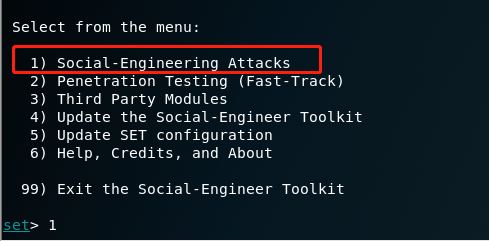

- 开启set工具

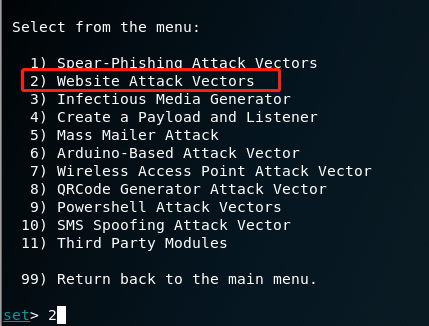

setoolkit - 选择社会工程学攻击

- 选择与网站相关的攻击

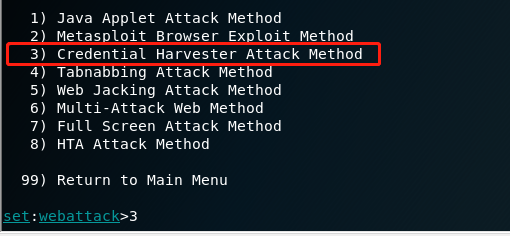

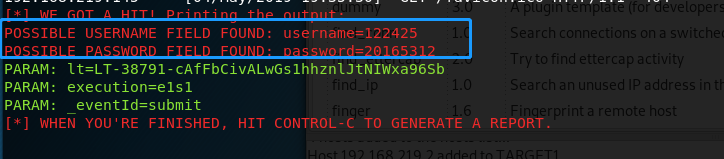

- 选择截取登录用户及密码攻击方式

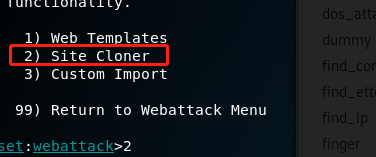

- 选择克隆网站

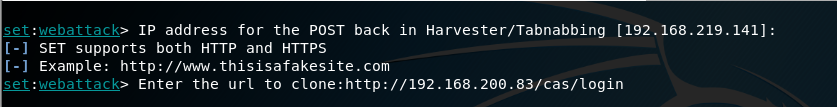

- 输入克隆网站地址

http://192.168.200.83/cas/login

- 在kail中开启另一个终端,使用

ifconfig查询ip地址。在靶机浏览器中访问攻击者ip

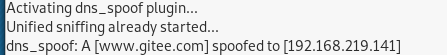

ettercap DNS spoof

- 将kali网卡改为混杂模式

ifconfig eth0 promisc - 对DNS缓存表进行修改

vi /etc/ettercap/etter.dns

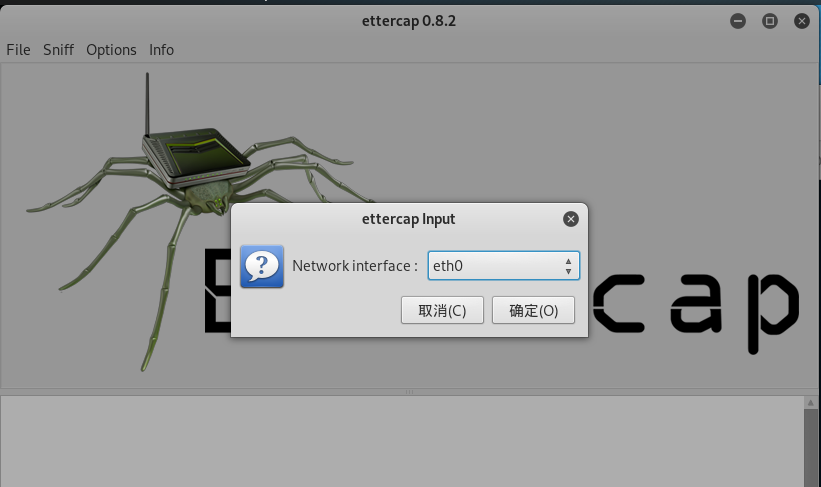

- 开启ettercap

ettercap -G

Sniff—>unified sniffing并监听eth0网卡

- 扫描子网

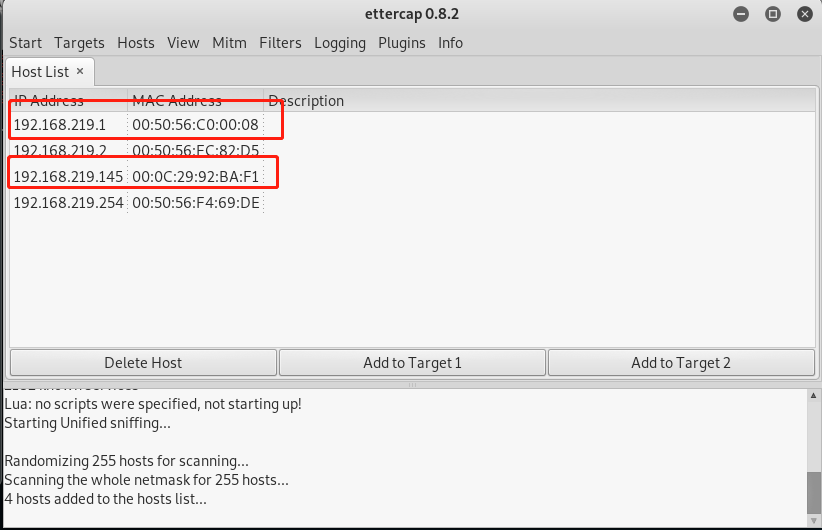

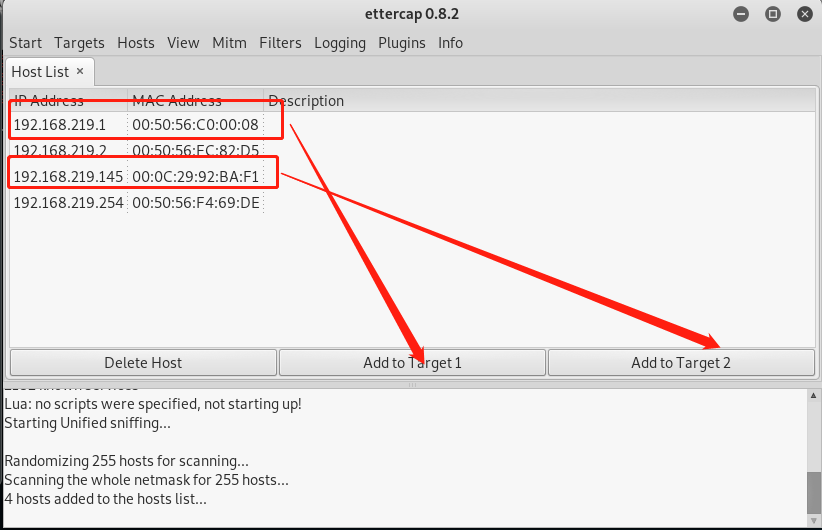

Hosts->Scan for hosts再点击Hosts list查看存活主机

- 将网关IP添加到target1,靶机IP添加到target2

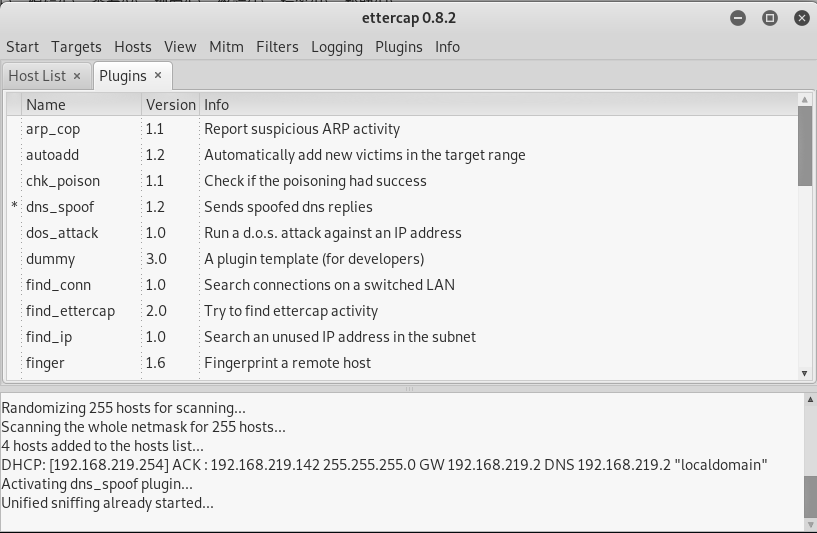

- 选择DNS欺骗的插件

Plugins—>Manage the plugins->dns_spoof

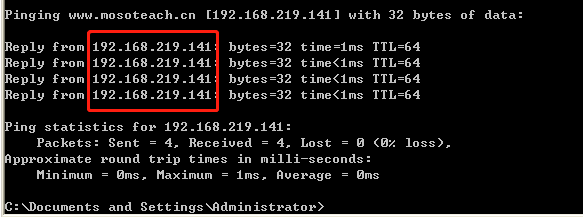

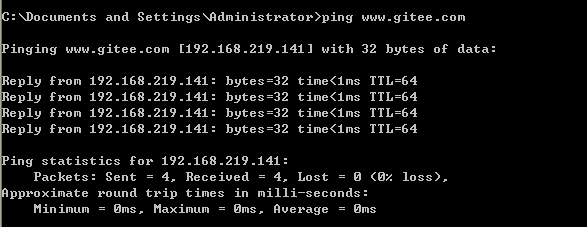

start开始嗅探,此时在靶机中用命令行ping www.mosoteach.cn会发现解析的地址是攻击机kali的IP地址

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 在前两个步骤的基础上进行第三步

实验总结及问题回答

- 通常在什么场景下容易受到DNS spoof攻击

- 在同一局域网下比较容易受到DNS spoof攻击,所以就应该谨慎使用没有密码的公用网络

- 在日常生活工作中如何防范以上两攻击方法

- 使用最新版本的DNS服务器软件,并及时安装补丁;

- 可以将IP地址和MAC地址进行绑定,很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击。

- 使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击

- 谨慎使用公用网络

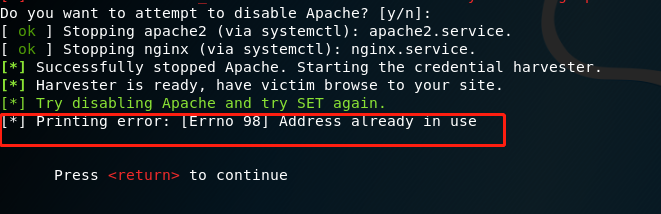

实验中遇到的问题及解决方法

1.遇到如下问题

解决方法

kill -s 9 占用进程PID

2018-2019-2 20165312《网络攻防技术》Exp7 网络欺诈防范的更多相关文章

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

- 20155306 白皎 《网络攻防》 EXP7 网络欺诈技术防范

20155306 白皎 <网络攻防> EXP7 网络欺诈技术防范 问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击以及连接公众场所的共享wifi (2)在日常 ...

- 20145335郝昊《网络攻防》Exp7 网络欺诈技术防范

20145335郝昊<网络攻防>Exp7 网络欺诈技术防范 实验内容 本次实践本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 简单应用SET工具建立冒名网站. ...

- 20155318 《网络攻防》 Exp7 网络欺诈防范

20155318 <网络攻防> Exp7 网络欺诈防范 基础问题 通常在什么场景下容易受到DNS spoof攻击 DNS spoof攻击即执行DNS欺骗攻击,通过使用Ettercap来进行 ...

- 20155321 《网络攻防》 Exp7 网络欺诈防范

20155321 <网络攻防> Exp7 网络欺诈防范 实验内容 简单应用SET工具建立冒名网站 因为钓鱼网站是在本机的http服务下使用,因此需要将SET工具的访问端口改为http默认的 ...

- 20155334 《网络攻防》 Exp7 网络欺诈防范

20155334 <网络攻防> Exp7 网络欺诈防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击 同一局域网下,以及各种公共网络. 在日常生活工作中如何防范以上两攻 ...

- 20155338 《网络攻防》 Exp7 网络欺诈防范

20155338 <网络攻防> Exp7 网络欺诈防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击 在一些公共场所,看到有免费的公用WIFI就想连的时候就容易受到 在日常 ...

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

随机推荐

- 在vue项目中使用live2d

成品如图: 那么几步简单说明怎么用吧: 第一,先去github上下载相应的静态资源: https://github.com/xiazeyu/live2d-widget-models 第二,将packg ...

- lumen中安装及使用redis作为cache

1.安装redis模块在compose.json的require中添加 "predis/predis": "*","illuminate/redi ...

- lumen生成key

在Lumen控制台运行php artisan key:generate提示: $ php artisan key:generate [Symfony\Component\Console\Excepti ...

- 【Zookeeper】基础学习概览【汇总】

一.概述 1.1 简介 1.2 Zookeeper集群机制 1.3 Zookeeper特性 二.Zookeeper应用场景 三.Zookeeper数据结构 四.Zookeeper安装 五.Java操作 ...

- 定制centos6.5自动安装ISO光盘

一 ISO定制项清单 安装系统为centos6.5 (base server),安装方式为全新安装 使用ext4分区格式 安装前可以交互输入root密码,主机名,swap分区大小,之后安装过程自动化 ...

- js基础知识2

DOM Document Object Model 文档 对象 模型 对象: 属性和方法 属性:获取值和赋值 方法:赋值方法和条用方法 DOM树 document hea ...

- unittest单元测试笔记

单元测试 unittest单元测试是基于java的JUnit思想框架开发出来的测试框架 import unittest import HTMLTestRunner class Mytest1(unit ...

- 修改httpd端口

修改httpd端口 默认httpd端口为80,现在改成800 修改两个地方: 1.修改配置文件httpd.conf listen 把80改成需要的端口 2.修改配置文件httpd-vhosts.con ...

- JDK源码那些事儿之SynchronousQueue上篇

今天继续来讲解阻塞队列,一个比较特殊的阻塞队列SynchronousQueue,通过Executors框架提供的线程池cachedThreadPool中我们可以看到其被使用作为可缓存线程池的队列实现, ...

- 2019-2020-1 20199312《Linux内核原理与分析》第三周作业

计算机的三大法宝:程序存储计算机.函数调用.中断 堆栈的作用:记录函数调用框架.传递函数参数.保存返回值地址.提供函数内部局部便量的存储空间. 堆栈相关的寄存器 ESP:堆栈指针,指向堆栈栈顶 EBP ...