SQLMAP自动注入(三):参数介绍

--delay延时扫描

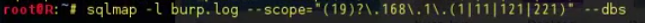

--scope 从burpsuit日志中过滤日志内容,通过正则表达式筛选扫描目标,19开头,尾数为1、11、121、221的目标

--level=3 会检查user-agent,referer中是否存在sql注入点

--safe-url /--safe-freq

如果发送太多注入请求之后很有可能被服务器端销毁session

设置每发送多少次注入请求之后发送一次正确的请求

--skip-urlencode

某些web服务器不遵守RFC标准编码,使用原始字符提交数据,一个开关不用添加参数

--eval

--predict-output

优化性能,根据检测方法,比对返回值和统计表内容,不断缩小检测范围,提高检测效率,检测版本名,用户名,密码,privilege,role,数据库名称,表名,列名

统计表在/usr/share/sqlmap/txt/common-output.txt里

--keep-alive

使用http(s)长连接,性能好

与--proxy参数不兼容

长连接避免重复建立连接的网络开销,但大量的长连接会严重占用服务器资源

--null-connection

只获取相应页面的大小值,而非页面具体内容,通常用于盲注判断真/假,降低网络带宽消耗

与--text-only不兼容(基于页面内容的比较判断真/假)

--threads

设置最大并发线程

与--predict-output不兼容

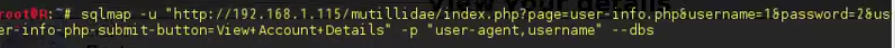

-p

指定扫描参数

--skip

排除指定的扫描参数

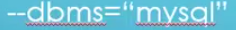

--dbms

指定扫描的数据库

--os

指定操作系统

--invalid-bignum / --invalid-logical

--no-cast

榨取数据时,sqlmap将所有结果转换为字符串,并用空格替换NULL结果

--no-escape

避免混淆,sqlmap使用char()编码逃逸的方法替换字符串

--tamper

混淆脚本,用于绕过应用层过滤,IPS,WAF

--level

1-5级(默认1)

扫描脚本位于/usr/share/sqlmap/xml/payloads

--risk

1-4级(默认1无害)

级别升高可造成数据被篡改等风险

--dns-domain

攻击者控制了某DNS服务器,使用此功能可以提高数据榨取速度

SQLMAP自动注入(三):参数介绍的更多相关文章

- 小白日记45:kali渗透测试之Web渗透-SqlMap自动注入(三)-sqlmap参数详解-Optimization,Injection,Detection,Techniques,Fingerprint

sqlmap自动注入 Optimization [优化性能参数,可提高效率] -o:指定前三个参数(--predict-output.--keep-alive.--null-connection) - ...

- 小白日记46:kali渗透测试之Web渗透-SqlMap自动注入(四)-sqlmap参数详解- Enumeration,Brute force,UDF injection,File system,OS,Windows Registry,General,Miscellaneous

sqlmap自动注入 Enumeration[数据枚举] --privileges -U username[CU 当前账号] -D dvwa -T users -C user --columns [ ...

- 小白日记44:kali渗透测试之Web渗透-SqlMap自动注入(二)-sqlmap参数详解REQUEST

Sqlmap自动注入(二) Request ################################################### #inurl:.php?id= 1. 数据段:--d ...

- 小白日记43:kali渗透测试之Web渗透-SqlMap自动注入(一)-sqlmap参数详解TARGET

SqlMap自动注入(一) sqlmap是一款非常强大的开源sql自动化注入工具,可以用来检测和利用sql注入漏洞[动态页面中get/post参数.cookie.HTTP头].它由Python语言开发 ...

- dvwa——sql手动注入和sqlmap自动注入

手动注入 low: 源码: <?php if( isset( $_REQUEST[ 'Submit' ] ) ) { // Get input $id = $_REQUEST[ 'id' ]; ...

- sqlmap自动注入1(Target完整的超级详细 如有错误望指出)

SQLmap的自动注入学习之路(1) 是通过五种sql注入漏洞的检测技术 ' and(select*from(select(sleep(20)))a)# 这是基于时间的盲注检测 看他返回的时间 可以在 ...

- Sqlmap自动注入--REQEST

数据段: --data sqlmap.py -u ”192.168.1.101/mullitea/login.php" --data="username&passwd=2& ...

- SQLmap自动注入工具命令(10.28 10.29 第二十八 二十九天)

SQL注入工具:明小子 啊D 萝卜头 sqlmap 等等 SQLMAP:开源的自动化诸如利用工具,支持的数据库有12中,在/plugins中可以看到支持的数据库种类,在所有注入利用工具中他 ...

- SQLMAP自动注入(一):sqlmap的简单使用和配合burpsuite使用

python编写,开源 检测方式 基于布尔的盲注检测 基于时间的盲注检测 基于错误的检测 基于union的检测 基于堆叠的检测 优点 数据库直连 -d cookie过期后自动更新cookie信息 可以 ...

随机推荐

- 解决在V2.0中子组件使用v-model接收来自父组件的值异常

当我们使用父组件向子组件传值,当子组件中是v-model使用该值时会报:[Vue warn]: Avoid mutating a prop directly since the value will ...

- hive设置参数的方法

1.修改环境变量 ${HIVE_HOME}/conf/hive-site.xml 2.命令行参数 -e : 执行短命令 -f : 执行文件(适合脚本封装) -S : 安静模式,不显示MR的运行过程 ...

- RxJava学习(一)——简介及其优势

参考:给 Android 开发者的 RxJava 详解 RxJava是什么 RxJava 在 GitHub 主页上的自我介绍是 "a library for composing asynch ...

- OpenCV:直线拟合——cv::fitLine()详解

实现目的:有一系列的点,需要拟合出一条直线. cv::fitLine()的具体调用形式如下: void cv::fitLine( cv::InputArray points, // 二维点的数组或ve ...

- vs2008发布项目失败的解决方法

解决办法: 要知道发布是怎么失败的,用组合键"Ctrl+Alt+O"即可,仔细查看信息可发现有没发布成功的详细提示,然后在资源管理器中找到那一项,删除或排除到项目外,重新生成之后再 ...

- 错误:SyntaxError: Missing parentheses in call to 'print'

1.Python3编译器使用print函数需加括弧 print(XXX) 而Python 2可以print XXX 2.Python3表示不等只能用"!=" 3.在python3中 ...

- leetcode435

使用贪心思想,先按照end排序,然后依次寻找下一个(结束时前最早的)不重叠的区域,这样就得到了数量最多的构成不重叠的区域的数量,再用总数量减去最大不重叠区域的数量,就得到了最少的会引起重叠的区域的数量 ...

- 最全的select加锁分析(Mysql)

引言 大家在面试中有没遇到面试官问你下面六句Sql的区别呢 select * from table where id = ? select * from table where id < ? s ...

- 源码编译php5.4 ./configure参数

./configure \--prefix=/usr/local/php/5.4 \--with-config-file-path=/usr/local/php/5.4/etc \--with-con ...

- day43-socketserver

基于tcp的套接字,关键就是两个循环,一个链接循环,一个通信循环 socketserver模块中分两大类:server类(解决链接问题)和request类(解决通信问题) server类: reque ...