Wireshark 分析捕获的数据记录

使用 Wireshark 选取你要抓包的网络接口,并设置你的过滤器之后,当有数据通信后即可抓到对应的数据包,这里将分析其每一帧数据包的结构。

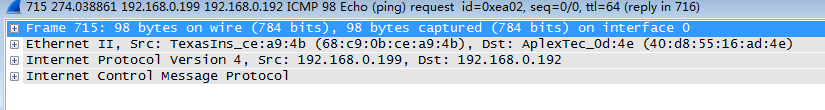

每一帧数据都有类似的结构组成,我这里使用抓到一个对应的ping 包进行分析。

这一帧包包含以下四种信息.

- Frame: 物理层的数据帧情况。

- Ethernet II , Src: 数据链路层以太网帧头部信息。

- Internet Protocol Version 4, Src: 互联网层IP包头信息。

- Internet Control Message Protocol: 互联网控制信息协议。ping 小包所使用的协议。

- 前三层基本上都是一样的,第四层开始就可以出现TCP, UDP 协议,第五层就可能有HTTP 应用层协议等等。

第一层 : Frame: 物理层的数据帧概况

Frame 715: 98 bytes on wire (784 bits), 98 bytes captured (784 bits) on interface 0

//第715帧,有98个字节在线上,共784位,实际捕获到784字节在0接口

Interface id: 0 (\Device\NPF_{B67BEA54-B193-42D8-9DA9-11312F90107A}) //接口ID:0

Encapsulation type: Ethernet (1) //封装类型

Arrival Time: Mar 22, 2017 13:30:44.053763000 中国标准时间 //到达时间

Time shift for this packet: 0.000000000 seconds //包偏移时间,不懂。。.

Epoch Time: 1490160644.053763000 seconds //有可能是1990 到现在的时间

Time delta from previous captured frame: 0.000349000 seconds//两帧之间的时间间隔

Time delta from previous displayed frame: 0.000000000 seconds//捕获到显示的间隔时间

Time since reference or first frame: 274.038861000 seconds //此包和第一帧的时间间隔

Frame Number: 715 //帧号

Frame Length: 98 bytes (784 bits) //帧长度

Capture Length: 98 bytes (784 bits) //捕获的帧长度

Frame is marked: False //帧显著标志

Frame is ignored: False //帧忽略标志

Protocols in frame: eth:ethertype:ip:icmp:data //帧内封装的协议层次结构

Coloring Rule Name: ICMP //着色标记的协议

Coloring Rule String: icmp || icmpv6 //着色规则显示的字符串

- 第二层: Ethernet II , Src: 数据链路层以太网帧头部信息。

Ethernet II, Src: TexasIns_ce:a9:4b (68:c9:0b:ce:a9:4b), Dst: AplexTec_0d:4e (40:d8:55:16:ad:4e)

// 源MAC地址:TexasIns_ce:a9:4b (68:c9:0b:ce:a9:4b)

//目标MAC地址:AplexTec_0d:4e (40:d8:55:16:ad:4e)

Destination: AplexTec_0d:4e (40:d8:55:16:ad:4e) //目的MAC地址

Source: TexasIns_ce:a9:4b (68:c9:0b:ce:a9:4b) //源MAC地址

- 第三层: Internet Protocol Version 4, Src: 以太网协议层

Internet Protocol Version 4, Src: 192.168.0.199, Dst: 192.168.0.192

// IPv4 协议 源IP:192.168.0.199, 目的IP:192.168.0.192

0100 .... = Version: 4 // 版本4

.... 0101 = Header Length: 20 bytes (5) // 头长度20字节

Differentiated Services Field: 0x00 (DSCP: CS0, ECN: Not-ECT) //差分服务区域

0000 00.. = Differentiated Services Codepoint: Default (0) // 差分服务字段

.... ..00 = Explicit Congestion Notification: Not ECN-Capable Transport (0)

//明确的阻塞指示

Total Length: 84 // 总长度

Identification: 0x0000 (0) // 鉴别

Flags: 0x02 (Don't Fragment) // 标志

0... .... = Reserved bit: Not set // 保留位

.1.. .... = Don't fragment: Set // 不要分离碎片

..0. .... = More fragments: Not set // 分离

Fragment offset: 0 // 分的偏移量

Time to live: 64 // 生存期

Protocol: ICMP (1) // 协议名称

Header checksum: 0xb7d1 [validation disabled] // 头部校验和

Header checksum status: Unverified // 头部校验和检验状态:

Source: 192.168.0.199 // 源IP

Destination: 192.168.0.192 // 目的地IP

Source GeoIP: Unknown // 源的 基于IP 查询地理位置 Geo IP: Geolocation IP

Destination GeoIP: Unknown

- 第四层: UDP, TCP, ICMP, 等等协议层

// 这里面描述了这些协议独有的东西:

// ping 小包一般所使用的就是这种协议进行传输数据

Internet Control Message Protocol // 因特网控制信息协议

Type: 8 (Echo (ping) request) // 类型,ping 请求

Code: 0

Checksum: 0x6eb9 [correct] // 和校验

Checksum Status: Good // 和检验状态

Identifier (BE): 59906 (0xea02) // 标识符

Identifier (LE): 746 (0x02ea) // 标识符

Sequence number (BE): 5 (0x0005) // BE 序列号

Sequence number (LE): 1280 (0x0500) //LE 序列号

Data (56 bytes) // 数据

// ... ...

Wireshark 分析捕获的数据记录的更多相关文章

- 从零开始学安全(四十二)●利用Wireshark分析ARP协议数据包

wireshark:是一个网络封包分析软件.网络封包分析软件的功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料.Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换,是目前 ...

- Wireshark入门与进阶---数据包捕获与保存的最基本流程

Wireshark入门与进阶系列(一) "君子生非异也.善假于物也"---荀子 本文由CSDN-蚍蜉撼青松 [主页:http://blog.csdn.net/howeverpf]原 ...

- 如何用Wireshark捕获USB数据?

现在越来越多的电子设备采用USB接口进行通讯,通讯标准也在逐步提高.那么,我们就会好奇这些设备是如何工作的?而无论你是一个硬件黑客,业余爱好者或者只是对它有一点兴趣的,USB对我们都是具有挑战性的. ...

- 捕获网络数据包并进行分析的开源库-WinPcap

什么是WinPcap WinPcap是一个基于Win32平台的,用于捕获网络数据包并进行分析的开源库. 大多数网络应用程序通过被广泛使用的操作系统元件来访问网络,比如sockets. 这是一种简单的 ...

- Wireshark 如何捕获网络流量数据包

转自:http://www.4hou.com/web/7465.html?hmsr=toutiao.io&utm_medium=toutiao.io&utm_source=toutia ...

- wireshark分析https数据包解密前后的特点

wireshark分析https数据包解密前后的特点 (一)https解密前 1.协议种类:2种(1)TCP(第四层,传输层)(2)SSL/TLS(第五层,应用层,加解密)2.应用层数据所在数据包特点 ...

- 8.HBase In Action 第一章-HBase简介(1.2.2 捕获增量数据)

Data often trickles in and is added to an existing data store for further usage, such as analytics, ...

- [Wireshark]_002_玩转数据包

通过前一篇文章,我们大概了解了Wireshark,现在可以准备好进行数据包的捕获和分析了.这一片我们将讲到如何使用捕获文件,分析数据包以及时间格式显示等. 1.使用捕获文件 进行数据包分析时,其实很大 ...

- MySQL单表百万数据记录分页性能优化

背景: 自己的一个网站,由于单表的数据记录高达了一百万条,造成数据访问很慢,Google分析的后台经常报告超时,尤其是页码大的页面更是慢的不行. 测试环境: 先让我们熟悉下基本的sql语句,来查看下我 ...

随机推荐

- XP和Win 7双系统安装说明和注意事项

安装前说明: 1.先装XP,再装Windows 7,最好不要反过来,不然XP不会把Windows 7的启动管理器给覆盖掉,会麻烦些.总之遵循“旧版本到新版本”安装原则. 2.如果分区不够大,请用以下软 ...

- 利用HttpWebRequest模拟表单提交 JQuery 的一个轻量级 Guid 字符串拓展插件. 轻量级Config文件AppSettings节点编辑帮助类

利用HttpWebRequest模拟表单提交 1 using System; 2 using System.Collections.Specialized; 3 using System.IO; ...

- CodeForces 445B. DZY Loves Chemistry(并查集)

转载请注明出处:http://blog.csdn.net/u012860063?viewmode=contents 题目链接:http://codeforces.com/problemset/prob ...

- Python rindex() 方法

描述 Python rindex() 方法返回子字符串最后一次出现在字符串中的索引位置,该方法与rfind() 方法一样,只不过如果子字符串不在字符串中会报一个异常. 语法 rindex() 方法语法 ...

- Python isalnum() 方法

描述 Python isalnum() 方法检测字符串是否由字母和数字组成. 语法 isalnum()方法语法: S.isalnum() 参数 无. 返回值 如果字符串至少有一个字符并且所有字符都是字 ...

- 做一个新产品需求,体验的分析文档?(例:喜马拉雅FM)

2.1 战略层 2.11 产品定位: 一款产品覆盖面广,收听节目种类齐全,资源丰富的电台APP. 以PGC为主流,通过合作方式吸纳专业的电台人,节目人,行业名人分享内容. 融合UGC,满足人们在空闲时 ...

- Linux内存管理Swap和Buffer Cache机制

Linux内存管理Swap和Buffer Cache机制 一个完整的Linux系统主要有存储管理,内存管理,文件系统和进程管理等几方面组成,贴出一些以前学习过的一个很好的文章.与大家共享!以下主要说明 ...

- [hihoCoder] #1055 : 刷油漆

时间限制:10000ms 单点时限:1000ms 内存限制:256MB 描述 上回说到,小Ho有着一棵灰常好玩的树玩具!这棵树玩具是由N个小球和N-1根木棍拼凑而成,这N个小球都被小Ho标上了不同的数 ...

- UVA - 11609 Teams (排列组合数公式)

In a galaxy far far awaythere is an ancient game played among the planets. The specialty of the game ...

- ev3dev :利用ssh登录系统

ev3dev是在debian 8 的基础上修改的,主页上只介绍了利用usb连接系统后,ssh登录的方法. 可是我想用wifi连接到网络后,用ssh登录,非usb线连接. ev3dev的默认用户名为:r ...