逆向破解之160个CrackMe —— 021

CrackMe —— 021

160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序

CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 crackme 的人可能是程序员,想测试一下自己的软件保护技术,也可能是一位 cracker,想挑战一下其它 cracker 的破解实力,也可能是一些正在学习破解的人,自己编一些小程序给自己破。

| 编号 | 作者 | 保护方式 |

| 021 | Cabeca | Name/Serial1/Serial2(Delphi) |

工具

x32dbg

VB Decompiler Pro

开始破解之旅

ON.1

爆破方式

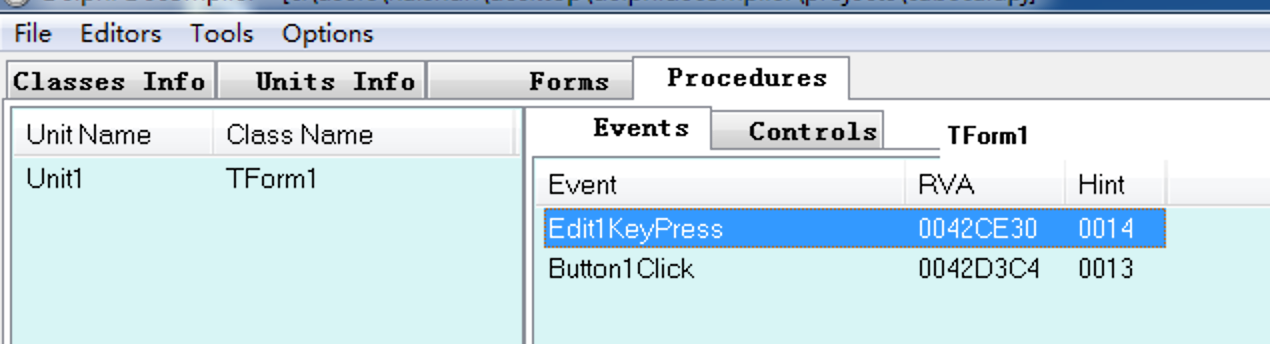

我们首先使用VB Decompiler Pro 打开021号程序,点击Procedures ->Events 我们在下方窗口内看见两个事件函数,一个是输入触发的事件一个是按钮点击的事件

我们记下按钮点击事件的地址0042D3C4

使用x32dbg打开程序在004D3C4处下断,在程序输入框内输入任意数据,点击按钮,程序停在了断点处

单步F8向下运行

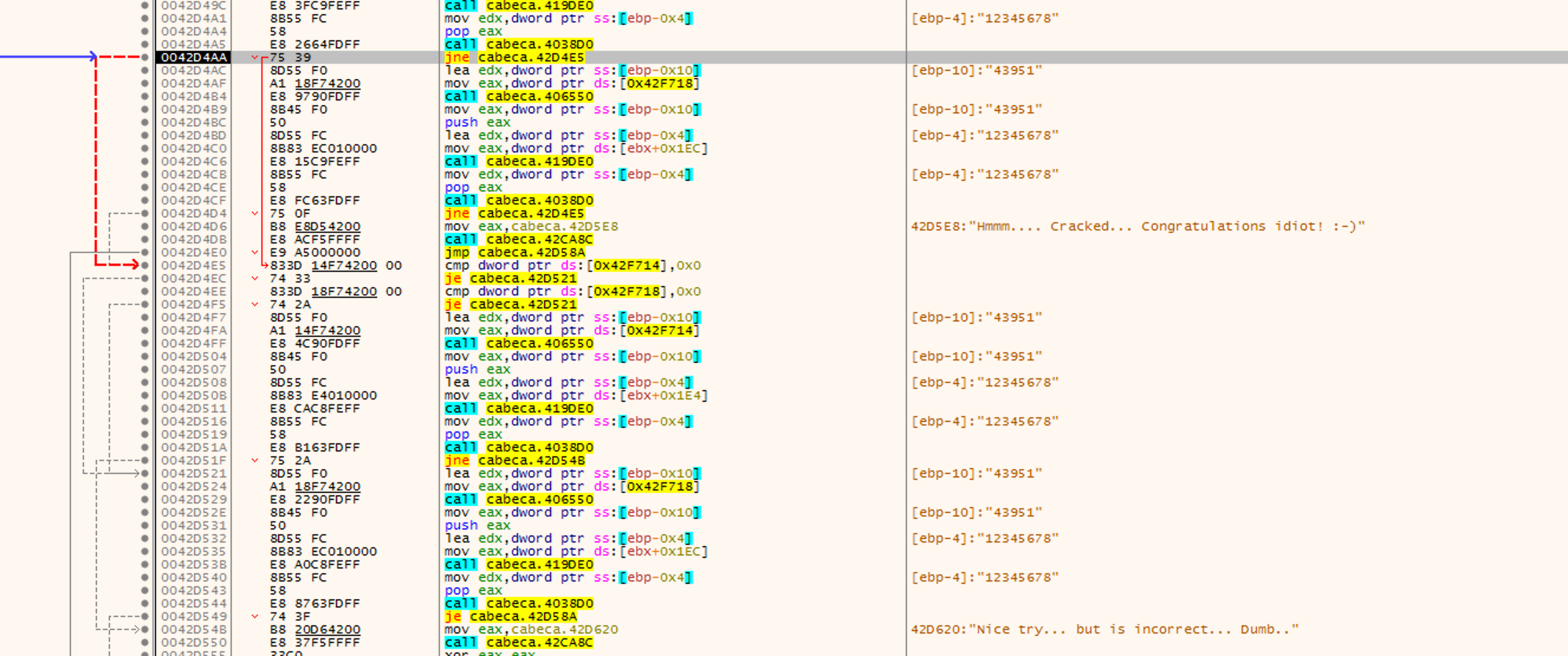

此时我们停在了0042D4AA处,看到程序跳过正确提示符处,我们将0042D4AA处JNE修改为NOP继续单步向下

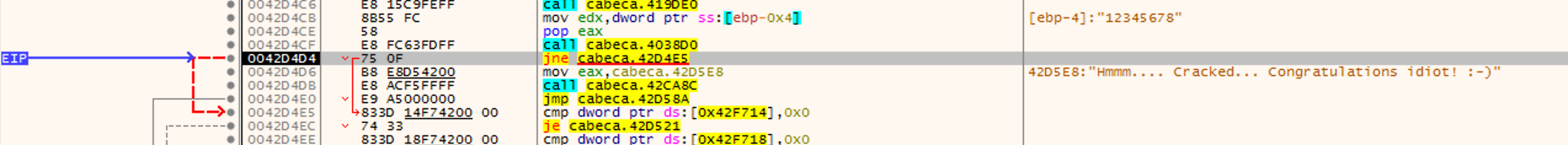

继续单步向下来到了下一个跳转处,看到红色的线跳过了正确提示处,我们将0042D4D4处JNE修改为NOP,F9运行

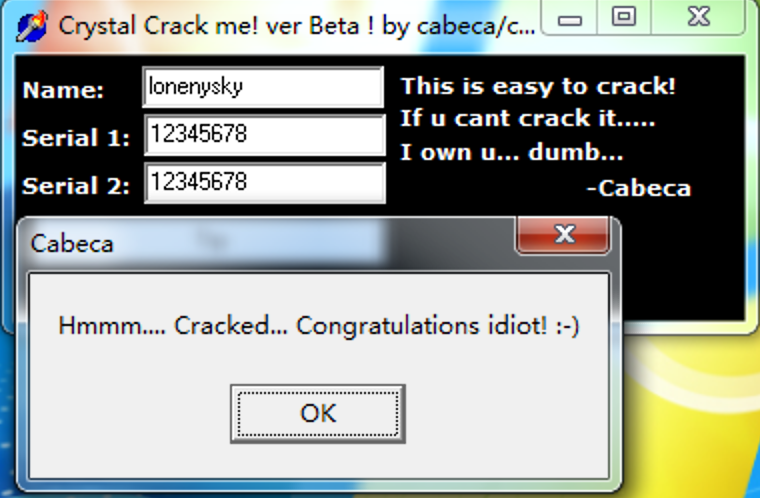

bingo ~ 破解成功

ON.2

追码方式

我们在窗口内输入以下数据

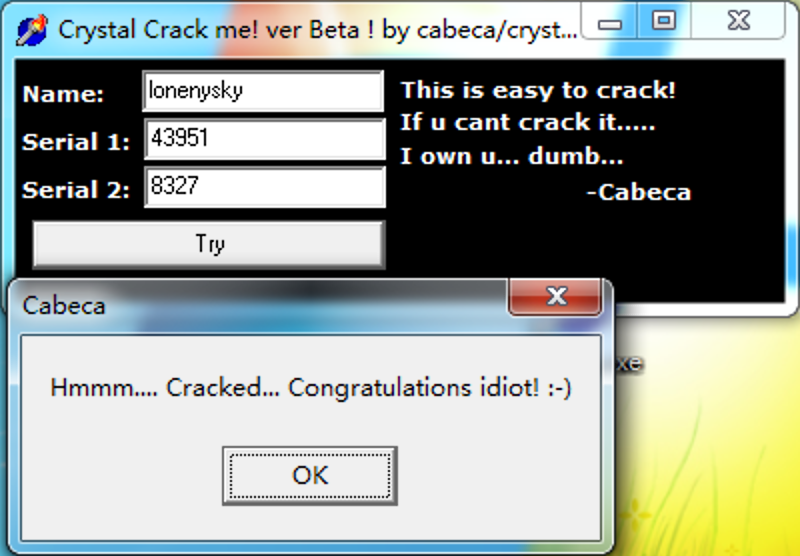

Name : lonenysky

Serial 1 : 1234567

Serial 2 : 1234567

在之前的按钮事件处下断,下断后点击Try按钮,F8单步向下

当我们经过0042D48A地址处时,计算出一个字符串,该字符串疑似第一个注册码

0042D480 | | je cabeca.42D4E5 |

0042D482 | 8D55 F0 | lea edx,dword ptr ss:[ebp-0x10] | [ebp-]:""

0042D485 | A1 14F74200 | mov eax,dword ptr ds:[0x42F714] |

0042D48A | E8 C190FDFF | call <cabeca.sub_406550> |

0042D48F | 8B45 F0 | mov eax,dword ptr ss:[ebp-0x10] | [ebp-]:""

0042D492 | | push eax |

0042D493 | 8D55 FC | lea edx,dword ptr ss:[ebp-0x4] | [ebp-]:"lonenysky"

0042D496 | 8B83 E4010000 | mov eax,dword ptr ds:[ebx+0x1E4] |

0042D49C | E8 3FC9FEFF | call <cabeca.sub_419DE0> |

0042D4A1 | 8B55 FC | mov edx,dword ptr ss:[ebp-0x4] | [ebp-]:"lonenysky"

0042D4A4 | | pop eax |

0042D4A5 | E8 2664FDFF | call <cabeca.sub_4038D0> |

0042D4AA | | jne cabeca.42D4E5 |

0042D4AC | 8D55 F0 | lea edx,dword ptr ss:[ebp-0x10] | [ebp-]:""

0042D4AF | A1 18F74200 | mov eax,dword ptr ds:[0x42F718] |

0042D4B4 | E8 9790FDFF | call <cabeca.sub_406550> |

0042D4B9 | 8B45 F0 | mov eax,dword ptr ss:[ebp-0x10] | [ebp-]:""

0042D4BC | | push eax |

0042D4BD | 8D55 FC | lea edx,dword ptr ss:[ebp-0x4] | [ebp-]:"lonenysky"

0042D4C0 | 8B83 EC010000 | mov eax,dword ptr ds:[ebx+0x1EC] |

0042D48A处Call为计算Serial 1的函数

我们将Serial 1处的输入框的内容改为,再次点击Try按钮F8单步向下

此时经过0042D4A4地址处时没有发生跳转,说明Serial 1注册码正确,注册码为

继续F8向下

此时我们看到在进入0042D4C6地址后计算出一个新的字符串疑似我们的Serial 2注册码

0042D4C6 | E8 15C9FEFF | call <cabeca.sub_419DE0> |

0042D4CB | 8B55 FC | mov edx,dword ptr ss:[ebp-0x4] | [ebp-]:""

0042D4CE | | pop eax | eax:""

0042D4CF | E8 FC63FDFF | call <cabeca.sub_4038D0> |

0042D4D4 | 0F | jne cabeca.42D4E5 |

0042D4D6 | B8 E8D54200 | mov eax,cabeca.42D5E8 | eax:"", 42D5E8:"Hmmm.... Cracked... Congratulations idiot! :-)"

将Serial 2输入框内修改为8327,确定

bingo ~ 破解成功

逆向破解之160个CrackMe —— 021的更多相关文章

- 逆向破解之160个CrackMe —— 001

CrackMe —— 001 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 002-003

CrackMe —— 002 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 004-005

CrackMe —— 004 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 013

CrackMe —— 013 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 014

CrackMe —— 014 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 016

CrackMe —— 016 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 017

CrackMe —— 017 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 018

CrackMe —— 018 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 025

CrackMe —— 025 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

随机推荐

- LOAM笔记

CSDN有篇结合paper分析代码的博文,下面是我对paper的理解: 1. 综述 整个LOAM本质就是一个激光里程计,没有闭环检测,也就没有图优化框架在里面,该算法把SLAM问题分为两个算法同时运行 ...

- docker:轻量级图形页面管理工具Portainer

1.介绍 docker 图形化管理提供了很多工具,有Portainer.Docker UI.Shipyard等等,本文主要介绍Portainer. Portainer是一个开源.轻量级Docker管理 ...

- System.getProperty("line.separator") 是什么意思?

在java中存在一些转义字符,比如"\n"为换行符,但是也有一些JDK自带的一些操作符 比如 : System.getProperty("line.separator&q ...

- 转载:Linux命令行快捷键

常用 Ctrl + 左右键:在单词之间跳转 Ctrl + A:跳到本行的行首 Ctrl + E:跳到页尾 Ctrl + U:删除当前光标前面的所有文字(还有剪切功能) Ctrl + K:删除当前光标后 ...

- GoLang 开山篇

GoLang 开山篇 1.Golang 的学习方向 Go语言,我们可以简单的写成Golang. 2.GoLang 的应用领域 2.1 区块链的应用开发 2.2 后台的服务应用 2.3 云计算/云服务后 ...

- ubuntu 18 docker 搭建Prometheus+Grafana

Prometheus(普罗米修斯)是一套开源的监控&报警&时间序列数据库的组合,起始是由SoundCloud公司开发的.随着发展,越来越多公司和组织接受采用Prometheus,社会也 ...

- IDEA——配置代码检测

一.问题 利用idea安装代码检查机制,完成bug的检测.内容分为两部分:1.完成工具的安装2.完成代码的审核 二.解决1.工具的安装由于idea这个ide具有的性质,所以具有两种不同的安装方式.1) ...

- sqlserver读取日志以及复制

首选,在事务日志中,到底有多少是需要复制的?使用以下命令,可以确定事务日志中被标志为复制的命令有多少. USE test GO SELECT count(*) FROM ::fn_dblog(NULL ...

- MQTT --- 操作行为

会话状态 为实现QoS等级1和QoS等级2协议流,客户端和服务端需要将状态与客户标识符相关联,这被称为会 话状态.服务端还将订阅信息存储为会话状态的一部分.会话可以跨越一系列的网络连接.它持续到最新的 ...

- 运行带有Activiti modeler时,出现这样的报错: java.rmi.AccessException: Cannot modify this registry

最近在做整合Activiti Modeler工作流在线设计器的工作,运行IDEA时,出现了这样一个错误信息: 原因及解决办法: Activiti默认打开了jmx功能,默认端口为1099,idea中 ...