在onelogin中使用OpenId Connect Implicit Flow

简介

onelogin支持多种OpenId Connect的连接模式,上一篇文章我们讲到了使用openId的Authentication Flow,今天我们将会讲解一下如何使用Implicit Flow。

OpenId Implicit Flow

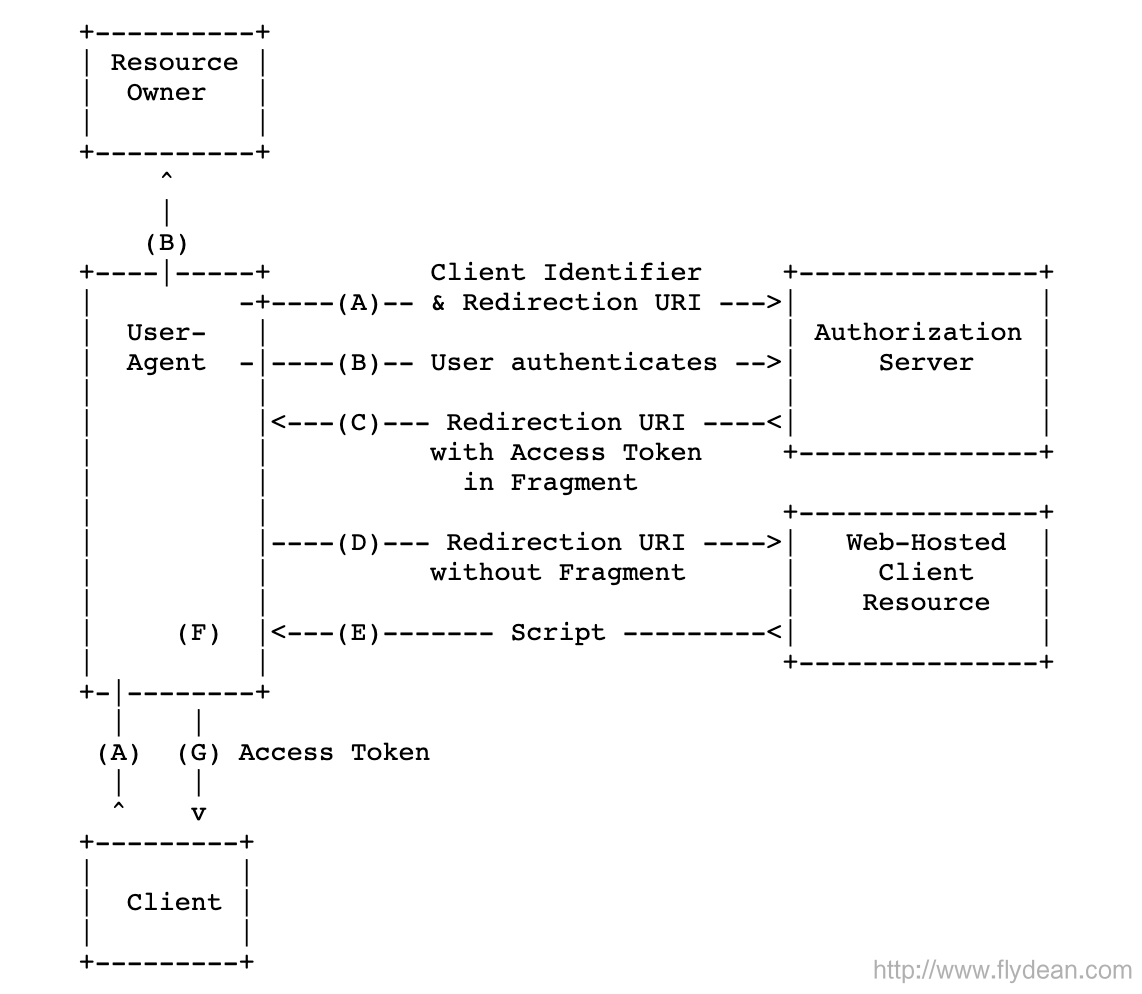

Implicit Flow也叫做隐式授权

上图就是一个隐式授权的例子,和Authorization Code模式不同的是,认证服务器返回的是一个access token片段,只有这个片段,我们是无法得到access token的。

这里我们需要额外请求一次client resource服务器,服务器将会返回一个script脚本,通过这个脚本,我们对access token片段进行解析,得到最终的access token。

在隐式授权模式,一般用在app或者websites没有后台逻辑的情况。也就是说所有的授权都是在前端完成的。

尤其对于那种单页面应用来说,隐式授权模式特别有用。

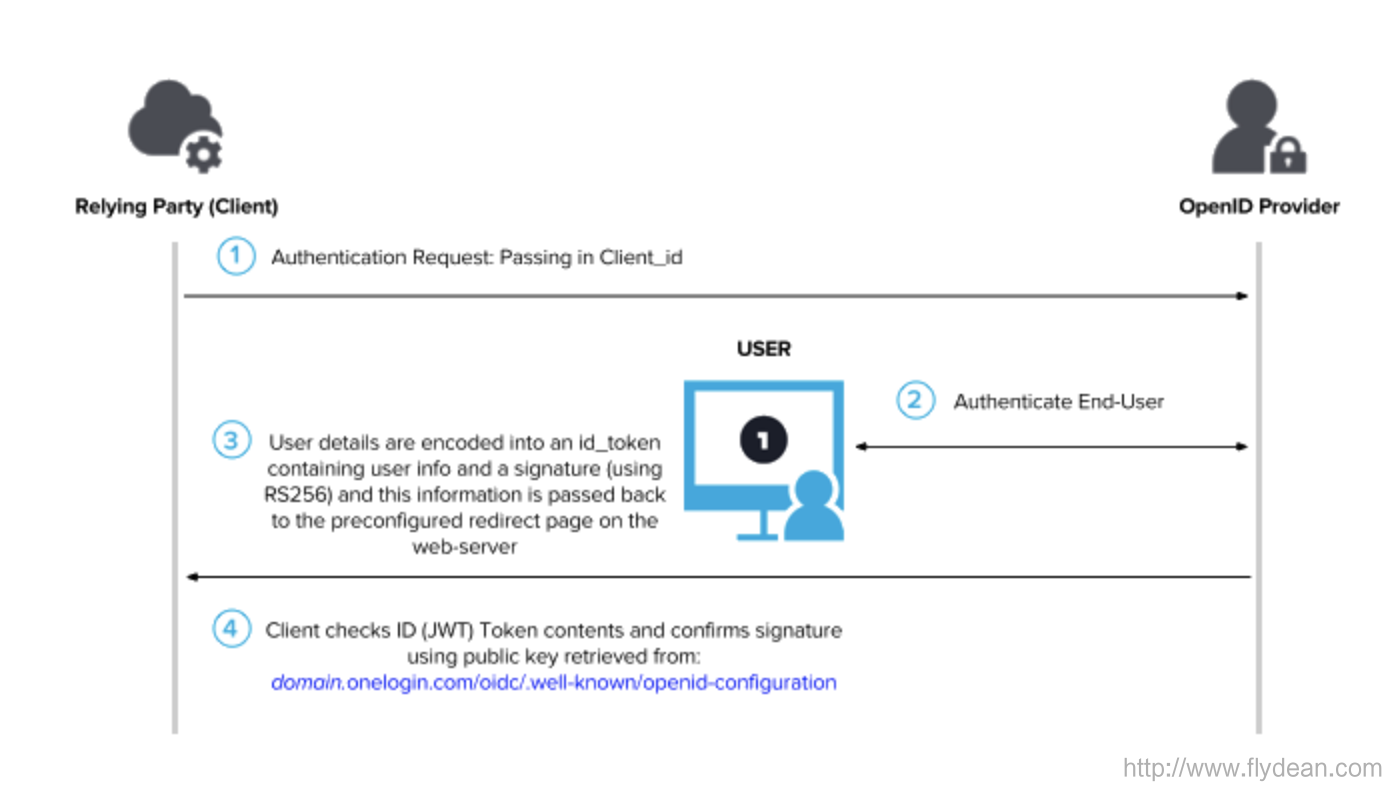

我们再看一下在onelogin中的隐式授权流程:

用户尝试建立和你的client app的连接,这个请求将会重定向到onelogin,并且带上配置的唯一client_id。

onelogin将会对用户信息进行认证和授权。

授权过后的用户信息将会以id_token (JWT)的形式,传递给onelogin中配置的回调地址。

client app使用onelogin的public key对id_token进行校验,如果一切ok,那么将会建立好连接。

我们考虑下隐式授权模式的安全性。

在隐式授权模式下,client app需要从onelogin获取到公钥,然后使用这个公钥去解析onelogin返回的id_token。

虽然恶意用户可能获取到client_id和onelogin的公钥,但是返回的id_token只会发给配置好的callback地址,所以仍然是安全的。

创建onelogin的配置

虽然我们在前面的文章中在onelogin中创建了一个app,因为callback的不同,我们这里新创建一个app。

填上我们的callback地址: http://localhost:3000

其他的和之前的配置保持一致。

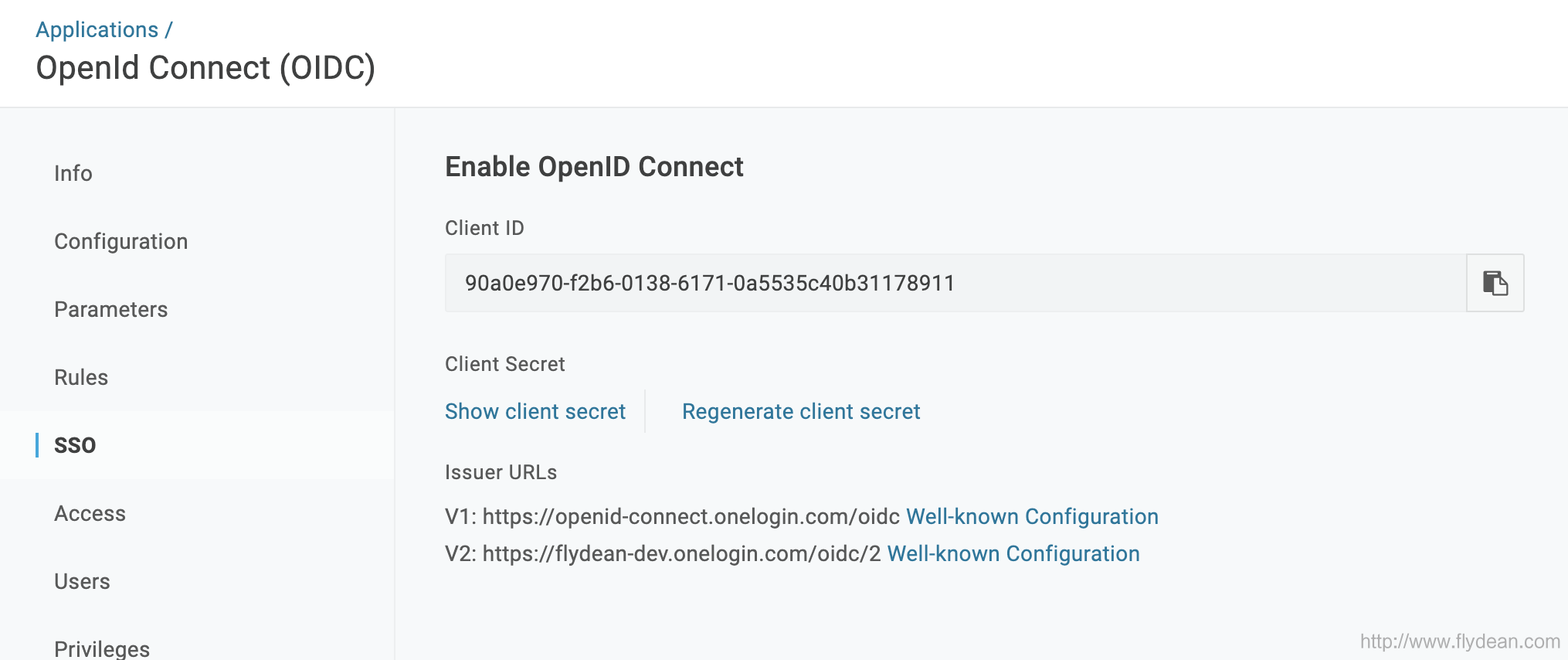

我们看下最新的SSO配置:

这里我们需要保存最新的client_ID,因为不是Authentication Flow模式,我们不需要用到client_secret。

注意这里的两个Issuer URLs,这里存储的是onelogin的配置信息。

页面的运行和请求流程

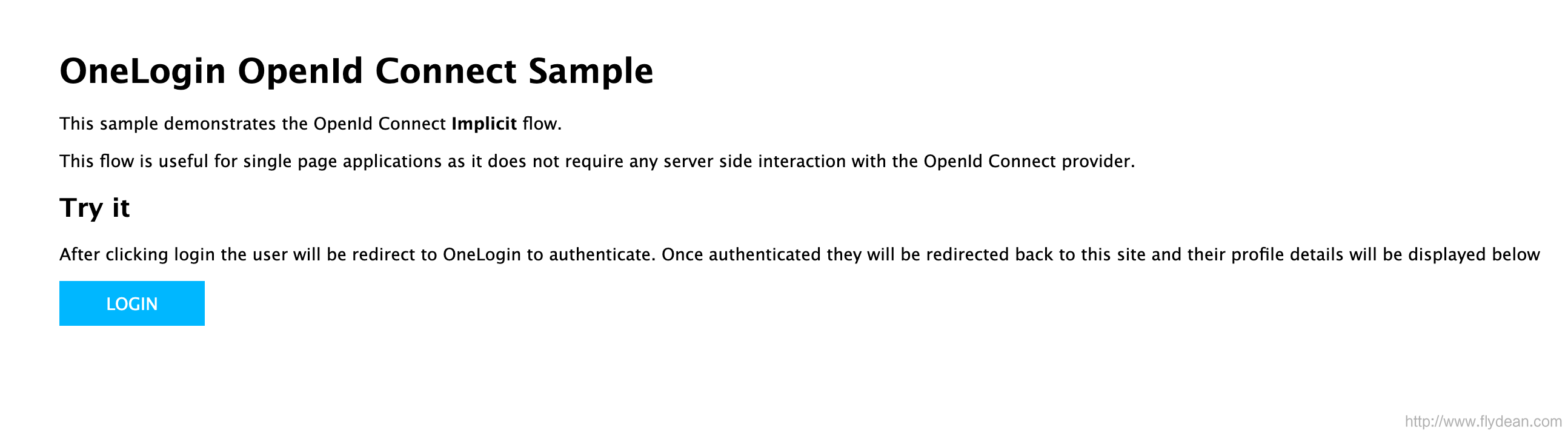

我们从onelogin的官网例子中下载隐式授权的单页面应用。

https://github.com/onelogin/onelogin-oidc-node/tree/master/2. Implicit Flow

在javascript/main.js中修改OIDC的配置:

const ONELOGIN_CLIENT_ID = '90a0e970-f2b6-0138-6171-0a5535c40b31178911';

const ONELOGIN_SUBDOMAIN = 'flydean-dev';

然后运行npm install;npm start来启动这个单页面的应用程序。

点击login按钮,将会跳转到onelogin的登录界面:

输入用户名密码,我们会跳回localhost页面。

这里我们会调用 https://flydean-dev.onelogin.com/oidc/2/certs 去拿到onelogin的公钥。

通过个这个公钥和返回的id_token,就可以拿到用户的信息。

关键代码

因为是单页面应用,所有的请求其实都是通过JS来执行的。我们看下系统的关键代码。

为了使用openid协议,这里的例子使用了oidc-client.min.js,通过这个客户端来进行openid协议的连接工作。

下面是页面的openid connect配置信息:

var settings = {

authority: 'https://' + ONELOGIN_SUBDOMAIN + '.onelogin.com/oidc/2',

client_id: ONELOGIN_CLIENT_ID,

redirect_uri: window.location.origin,

response_type: 'id_token token',

scope: 'openid profile',

filterProtocolClaims: true,

loadUserInfo: true

};

有了这些配置信息,我们就可以创建oidc的manager:

var mgr = new Oidc.UserManager(settings);

关键代码很简单,点击login的时候,需要进行页面跳转到onelogin进行授权登录:

function redirectToLogin(e) {

e.preventDefault();

mgr.signinRedirect({state:'some data'}).then(function() {

console.log("signinRedirect done");

}).catch(function(err) {

console.log(err);

});

}

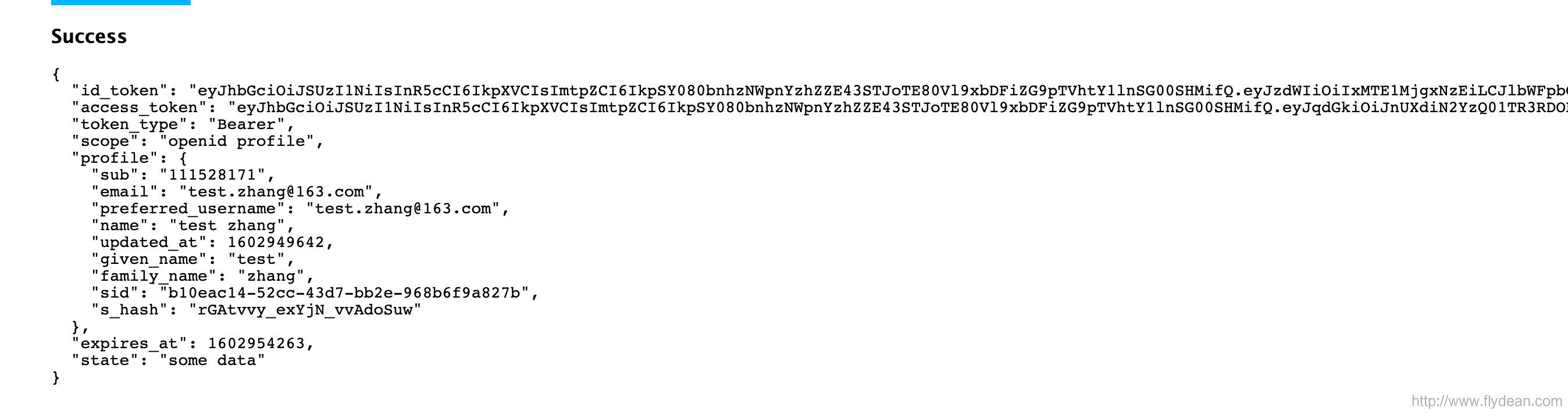

授权完成之后,跳转回本机页面之后,需要校验回调信息,并从该信息中解析出用户的信息,并展示在页面上:

function processLoginResponse() {

mgr.signinRedirectCallback().then(function(user) {

console.log("signed in", user);

document.getElementById("loginResult").innerHTML = '<h3>Success</h3><pre><code>' + JSON.stringify(user, null, 2) + '</code></pre>'

}).catch(function(err) {

console.log(err);

});

}

所有的逻辑都封装在oidc-client.min.js,对程序员非常友好。

总结

以上就是在onelogin中使用OpenId Connect Implicit Flow的基本思路和流程。希望大家能够喜欢。

本文作者:flydean程序那些事

本文链接:http://www.flydean.com/openid-implicit-onelogin/

本文来源:flydean的博客

欢迎关注我的公众号:「程序那些事」最通俗的解读,最深刻的干货,最简洁的教程,众多你不知道的小技巧等你来发现!

在onelogin中使用OpenId Connect Implicit Flow的更多相关文章

- 在onelogin中使用OpenId Connect Authentication Flow

目录 简介 OpenId Connect和Authentication Flow简介 onelogin的配置工作 使用应用程序连接onelogin 程序中的关键步骤 总结 简介 onelogin是一个 ...

- 第11章 使用OpenID Connect添加用户身份验证 - Identity Server 4 中文文档(v1.0.0)

在本快速入门中,我们希望通过OpenID Connect协议向我们的IdentityServer添加对交互式用户身份验证的支持. 一旦到位,我们将创建一个将使用IdentityServer进行身份验证 ...

- IdentityServer4(9)- 使用OpenID Connect添加用户身份验证(implicit)

本文为 OpenID Connect 简化模式(implicit) 已更新至.NET Core 2.2 在本快速入门中,我们希望通过 OpenID Connect 协议向我们的 IdentitySer ...

- IdentityServer4 实现 OpenID Connect 和 OAuth 2.0

关于 OAuth 2.0 的相关内容,点击查看:ASP.NET WebApi OWIN 实现 OAuth 2.0 OpenID 是一个去中心化的网上身份认证系统.对于支持 OpenID 的网站,用户不 ...

- ASP.NET Core的身份认证框架IdentityServer4(9)-使用OpenID Connect添加用户认证

OpenID Connect OpenID Connect 1.0是OAuth 2.0协议之上的一个简单的身份层. 它允许客户端基于授权服务器执行的身份验证来验证最终用户的身份,以及以可互操作和类似R ...

- .NET Core IdentityServer4实战 第二章-OpenID Connect添加用户认证

内容:本文带大家使用IdentityServer4进行使用OpenID Connect添加用户认证 作者:zara(张子浩) 欢迎分享,但需在文章鲜明处留下原文地址. 在这一篇文章中我们希望使用Ope ...

- asp.net core系列 56 IS4使用OpenID Connect添加用户认证

一.概述 在前二篇中讲到了客户端授权的二种方式: GrantTypes.ClientCredentials凭据授权和GrantTypes.ResourceOwnerPassword密码授权,都是OAu ...

- IdentityServer4【QuickStart】之利用OpenID Connect添加用户认证

利用OpenID Connect添加用户认证 利用OpenID Connect添加用户认证 在这个示例中我们想要通过OpenID Connect协议将交互用户添加到我们的IdentityServer上 ...

- 利用IdentityServer3在ASP.NET 5和Angular中实现OAuth2 Implicit Flow

(此文章同时发表在本人微信公众号"dotNET每日精华文章",欢迎右边二维码来关注.) 题记:之前介绍过的IdentityServer3虽然是基于Katana开发的,不过同样可以托 ...

随机推荐

- PyQt(Python+Qt)学习随笔:Designer中不能编辑信号和槽的问题

新建了一个窗口部件,在窗口上添加了相关布局,再设置窗口窗口的布局为垂直布局,窗口设计好界面后如图所示: 可以看到窗口是QWidget类,窗口上从上到下有三个布局,窗口自身的布局为垂直布局,布局名为ve ...

- Nday漏洞组合拳修改全校师生密码

很久以前写的文章了,发一下:) 本文是我真实的挖洞经历.撰写本文时相关学校已修复漏洞,相关漏洞也提交给了教育漏洞平台.纯粹是挖洞经验的总结和技术分享,由于敏感信息比较多,所以文章里面很多图片已经面目全 ...

- windows+jenkins+iis 部署

1.安装jenkins 下载地址:https://www.jenkins.io/download/ 2.需要配置java环境 配置教程:https://www.cnblogs.com/liuxiaoj ...

- 软工团队作业--Scrum冲刺集合贴

软工团队作业--Scrum冲刺集合贴 团队 团队名称:广东靓仔六强选手 团队成员: 黄清山 黄梓浩 钟俊豪 周立 邓富荣 郑焕 博客链接 Scrum 冲刺 第一篇 Scrum 冲刺 第二篇 Scrum ...

- js已知A,B两点坐标,在线段AB上有C点,已知AC的距离,求C点的坐标

/** * @param {Number} _x1 A点坐标 * @param {Number} _y1 A点坐标 * @param {Number} _x2 B点坐标 * @param {Numbe ...

- CF392B Tower of Hanoi

题目链接. Description 三塔汉诺塔问题,给一个 \(3 \times 3\) 的矩阵 \(t\),\(t_{i, j}\) 表示从 \(i\) 塔移动一个盘子到 \(j\) 塔的花费. 初 ...

- 题解-[HNOI2016]序列

题解-[HNOI2016]序列 [HNOI2016]序列 给定 \(n\) 和 \(m\) 以及序列 \(a\{n\}\).有 \(m\) 次询问,每次给定区间 \([l,r]\in[1,n]\),求 ...

- Vue项目上线环境部署,项目优化策略,生成打包报告,及上线相关配置

Node.js简介 Node.js是一个基于Chrome V8引擎的JavaScript运行环境,用来方便快速地搭建易于扩展的网络应用.Node.js使用了一个事件驱动.非阻塞式I/O的模型,使其轻量 ...

- 自搭建jetbrains系列ide授权服务器

1.下载 LicenseServer 地址:https://mega.nz/#!7B5UVY6b!Hae2ceTBPIrTowQN0sV9fQ5lGOKzGxas2ug02RZAdGU,里面有不同的服 ...

- oracle查年度周末日期

1.查年度周末日期sql SELECT distinct TRUNC(TO_DATE('2019-01-01','yyyy-mm-dd')+ rownum,'iw')+ 5 AS sat, TRUNC ...