Kali视频学习16-20

Kali视频学习16-20

(16)Kali漏洞分析之数据库评估(一)

一、 BBQSql

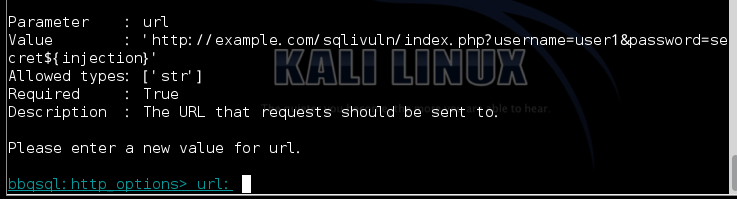

BBQSql 是Python编写的盲注工具(blind SQL injection framework),当检测可疑的注入漏洞时会很有用。是一个半自动工具,允许客户自定义参数。“漏洞分析-数据库评估软件-”打开界面

设置http参数:1

设置url:3

二、DBPwAudit(数据库用户名密码枚举工具)

使用参考:破解SQLSever数据库

./dbpwaudit -s IP -d master(数据库名) -D mssql(数据库类型) -U username(字典) -P password(字典)

破解MySql数据库

./dbpwaudit.sh -s IP -d mysql(数据库名称) -D MySQL(数据库类型) -U username(字典) -P password(字典)

三、HexorBase 图形化的密码破解与连接工具,开源。

没有视频中的暴力枚举功能

四、jsql

轻量级安全测试工具局,可以检测SQL注入漏洞,跨平台、开源、免费。将存在注入漏洞的URL贴进来即可进行相应的漏洞利用。

五、 MDBTools

MDB-Export, MDB-Dump, MDB-parsecsv, MDB-sql, MDB-table

六、Orcal Scanner

用JAVA开发的Orcale评估工具。基于插件的结构,当前由两个插件可以做:

- Sid列举

- 口令测试

- 列举Oracle版本

- 列举账号特权

- 列举账号哈希

- 列举审计信息

- 列举口令策略

- 列举数据库链接

七、SIDGusser 针对Oracle的SID进行暴力枚举的工具。SID为Oracle连接字符串,通过实例名+用户+密码连接

八、SqIDICT:又一个用户名密码枚举工具,通过Wine运行。

(17)Kali漏洞分析之数据库评估(二)

一、tnscmd10g

allows you to inject commands into Oracle

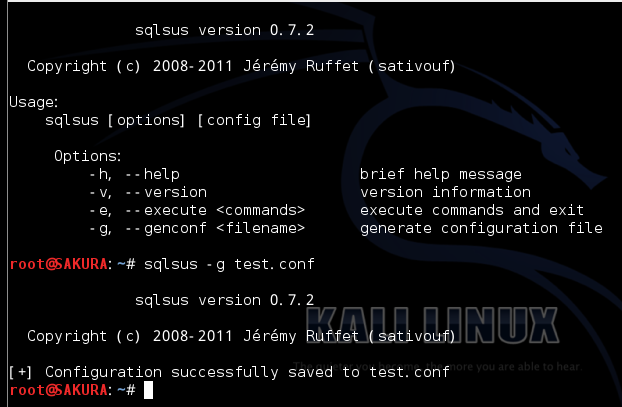

二、Sqlsus

开源代码MySQL注入和接管工具,使用perl编写,基于命令行界面。sqlsus可以获取数据库结构,注入自己的SQL语句,从服务器下载文件,爬行web站点可写目录,上传控制后门,克隆数据库等等。特点注射获取数据速度非常快,自动搜索可写目录。

漏洞分析-数据库评估软件-sqlsus

sqlsus -g test.conf 生成配置文件

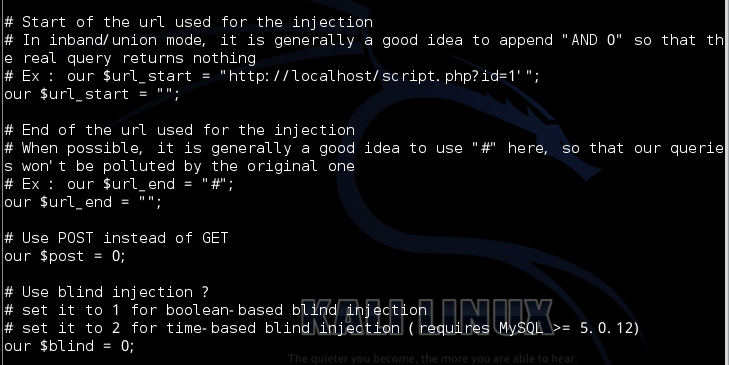

编辑配置文件 vi test.conf

将存在注入点的语句按照例子添加进文档

编辑配置文件:

修改 our $url_start="";写入地址

启动并测试

sqlsus test.conf

获取数据库数据

查看查看全部数据库名字

获取数据库sqlsus> get datebases

设定数据库sqlsus> set datebase

获取表 sqlsus> get tables

三、漏洞分析-数据库评估软件-sqlninja

是一款perl编写的专门针对Microsoft SQL Server的sql注入工具。和市面上其他注入工具不同,sqlninja没有将精力用在跑数据库上,而是侧重于获得一个shell。

优点:专门针对Microsoft SQL Server的sql注入工具;可以找到远程SQL服务器的标志和特征(版本、用户执行的查询、身份验证模式等);sa口令的强力攻击,找到口令后,就将特权提升到“sa”;如果原始的xp_cmdshell被禁用,就创建一个定制的xp_cmdshell

参数:

-m 指定攻击模式,有以下几个

t/test 测试连接是否是注入点

f/fingerprint 指纹识别,判断用户,数据库,xp_cmdshell是否能用

b/burteforce 暴力破解sa密码,可以用-w指定字典,也可以不使用字典

等等

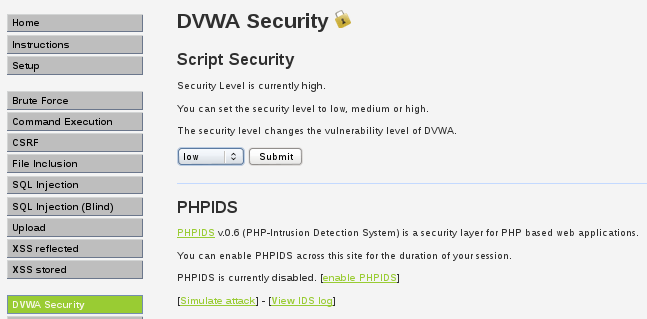

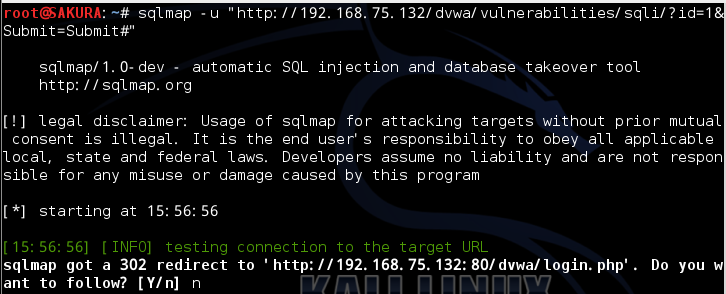

四、SQLmap 开源的渗透测试工具,主要用于自动化的侦测和实施SQL注入攻击以及渗透收据库服务器,SQLmap拥有强大的侦测引擎,适用于高级渗透测试用户,可以获得不同数据库的指纹信息,还可以从数据库中提取数据,处理潜在的文件系统以及通过带外数据连接执行系统命令。

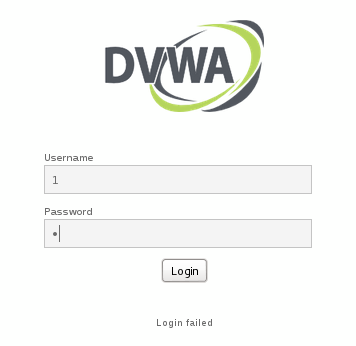

使用Metasploitable2自带的DVWA(WEB漏洞训练平台)进行测试,默认账号:admin 密码:password

因为会“got a 302 redirect”跳转到login,所以不会注入

所以赋一个cookies以免跳转到login

(18)Kali漏洞分析之Web应用代理

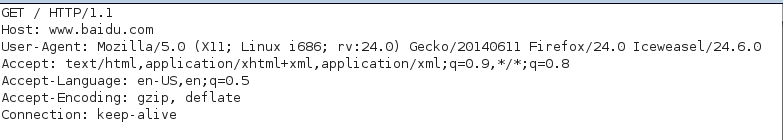

通过应用代理分析数据包或修改数据包重放、暴力攻击等在WEB安全测试中经常用到。

一、BURPSUITE

监控的端口为127.0.0.1:8080

设置代理为127.0.0.1:8080

发现多了一个请求

点击forward让数据包通过即可成功访问,drop掉数据包会使访问失败。

二、owasp-zap

三、VEGA

开源的web应用程序安全测试平台,Vega能帮助验证SQL注入、跨站脚本(XSS)、敏感信息泄露和其他一些安全漏洞。Vega使用java编写,有GUI,可以在多平台下运行。Vega类似于Paros Proxy, Fiddler, Skipfish and ZAproxy

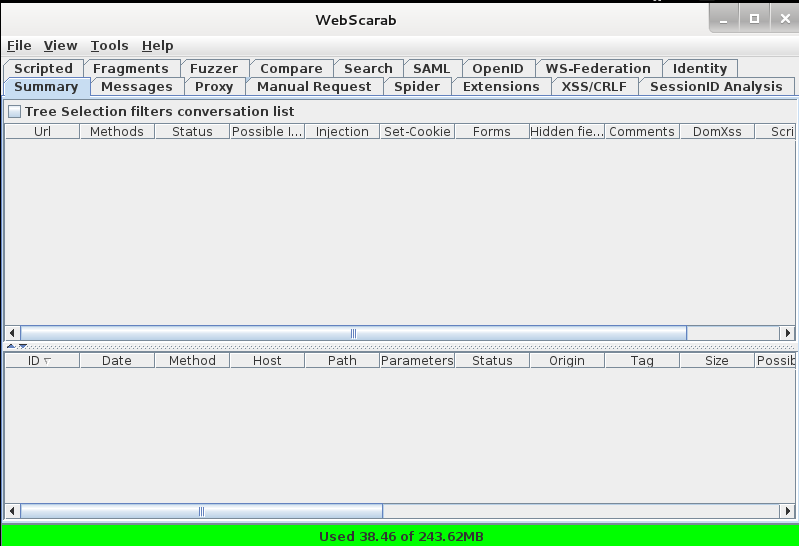

四、WebScarab

webscarab是一款dialing软件,包括HTTP代理、网络爬行、网络蜘蛛、会话id分析、自动脚本接口、模糊测试工具、WEB格式的编码/解码、WEB服务描述语言和SOAP解析器等功能模块。webscarab基于GUN协议,使用Java编写,是WebGoat中使用的工具之一。

(19)BurpSuit

Web应用程序集成攻击平台,包含了一系列的burp工具,工具中有大量接口可以相互通信,从而提高整个攻击的效率。平台中所有工具共享同一个robust框架,以便统一处理HTTP请求,持久性认证,上游代理,日志记录,报警和可扩展性。

Burp Suite允许攻击者结合手工和自动技术去枚举、分析、攻击web应用程序。这些不同的burp工具协同合作,有效的分享信息,支持以某种工具中的信息作为基础提供另一种工具使用的方式发起攻击。

Proxy提供直观、友好的界面,它的代理服务器包包含详细的拦截规则,并能准确的分析HTTP消息的结构与内容。

Spide爬行蜘蛛工具,可以用来抓取目标网站,以显示网站内容、基本结构,和其他功能。

Scnner Web应用程序的安全漏洞进行自动发现工具。它被设计用于渗透测试,适应执行手动和半自动化的Web应用程序渗透测试。

Repeater 是都重新发送单个HTTP请求

爬虫爬取的内容

请求到的页面

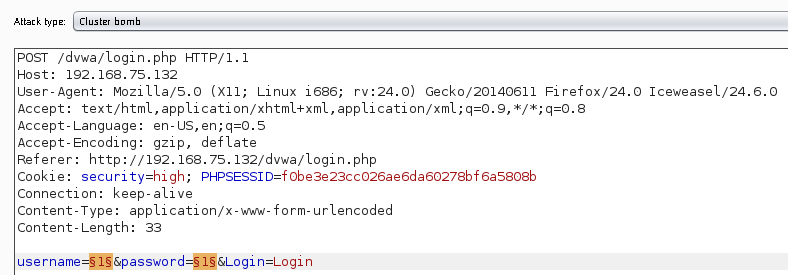

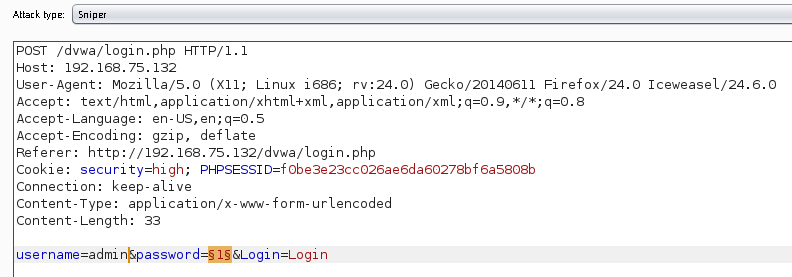

暴力破解表单账号密码 账号密码输入1,1 login faileed 登录失败。

查看最新的数据包 username=1 passward=1

右键 send to intruder

Decoder编码解码模块

Compare模块

(20)Fuzz工具

一、Bed.pl

Bed是一个纯文本协议Fuzz工具,能够检查常见的漏洞,如缓冲区溢出漏洞,格式串漏洞,整数溢出等。使用参数如下,可选择针对不同协议的插件。

二、Fuzz_ipv6

THC出品的针对IPV6协议的模糊测试工具

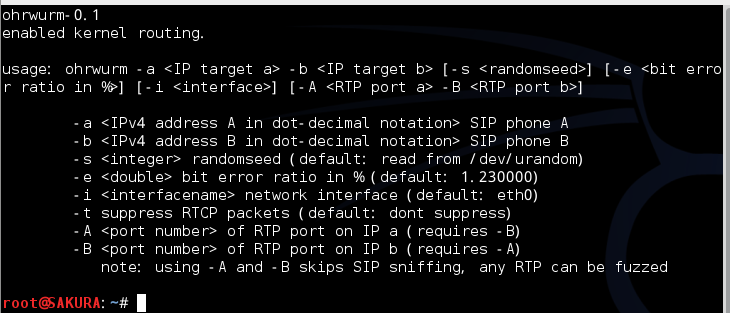

三、Ohrwurm

四、Powerfuzzer

BurpSuit等Web代理工具也具有相应Fuzz能力。

五、针对Web应用的模糊测试工具,可以进行Web应用暴力猜解,也支持对网站目录、登录信息、应用资源文件等的暴力猜解,还可以进行get及post参数的猜解,sql注入、xss漏洞测试等。该工具所有功能依赖于字典。

六、SFuzz:Simple-Fuzzer

七、XSSER

Kali视频学习16-20的更多相关文章

- KALI视频学习11-15

KALI视频学习11-15 第十一集 看到openvas的主界面(web界面) ping靶机,看是否能正常连通 创建一个扫描目标Configuration-Targets,默认扫描目标为本机 添加一个 ...

- Kali视频学习21-25

Kali视频学习21-25 (21)密码攻击之在线攻击工具 一.cewl可以通过爬行网站获取关键信息创建一个密码字典. 二.CAT (Cisco-Auditing-Tool)很小的安全审计工具,扫描C ...

- Kali视频学习6-10

Kali视频学习6-10 kali信息收集之主机探测 主机探测指识别目标机器是否可用(简单来说是否在线),在探测过程中,需要得到目标是否online等信息.由于IDS和(入侵检测系统)和IPS(入侵保 ...

- Kali视频学习1-5

Kali视频学习1-5 安装 安装Kali虚拟机 设置网络更新,使用了163的源 deb http://mirrors.163.com/debian wheezy main non-free cont ...

- kali视频学习(6-10)

第三周 kali视频(6-10)学习 6.信息搜集之主机探测 7.信息搜集之主机扫描(nmap使用) 8.信息搜集之指纹识别 9.信息搜集之协议分析 10.漏洞分析之OpenVAS安装 6.信息搜集之 ...

- kali视频学习(11-15)

第四周kali视频(11-15)学习 11.漏洞分析之OpenVAS使用 12.漏洞分析之扫描工具 13.漏洞分析之WEB爬行 14.漏洞分析之WEB漏洞扫描(一) 15.漏洞分析之WEB漏洞扫描(二 ...

- KALI视频学习31-35

(三十一)Kali漏洞利用之SET Social Enginnering Toolkit(SET)是一个开源.Python驱动的社会工程学渗透测试工具,提供了非常丰富的攻击向量库.是开源的社会工程学套 ...

- kali视频(16-20)学习

第五周 kali视频(16-20)学习 16.漏洞分析之数据库评估(一) 17.漏洞分析之数据库评估(二) 18.漏洞分析之WEB应用代理 19.漏洞分析之burpsuite 20.漏洞分析之fuzz ...

- kali视频(21-25)学习

第六周 kali视频(21-25)学习 21.密码攻击之在线攻击工具 22.密码攻击之离线攻击工具(一) 23.密码攻击之离线攻击工具(二) 24.密码攻击之哈希传递攻击 25.无线安全分析工具 21 ...

随机推荐

- poj_3987 Trie图

题目大意 有N个病毒,病毒由A-Z字母构成,N个病毒各不相同.给出一段程序P,由A-Z字母构成,若病毒在在程序P或者P的逆转字符串P'中存在,则该程序P被该病毒感染.求出程序P被多少种病毒感染. 题目 ...

- Android 简单案例:onSaveInstanceState 和 onRestoreInstanceState

import android.app.Activity; import android.os.Bundle; import android.view.View; import android.widg ...

- Android 内存使用hprof文件打开方法

http://blog.csdn.net/moruihong/article/details/7677128 与C++的内存不同,C++的内存泄露是由于分配了内存给某程序但是又没有回收造成的.Java ...

- 常用的vue辅助工具vue-devtools

1,下载: https://github.com/datura-lj/vuedevtools 2,将下载好的文件拖到chrome拓展栏中(更多工具=>拓展程序): 3,修改计算机配置文件: wi ...

- 2.实现官网环境, 搭建HTTP服务器

1.建立 HTTP 服务器 Node.js 是为网络而诞生的平台,但又与 ASP.PHP 有很大的不同,究竟不同在哪里呢?如果你有 PHP 开发经验,会知道在成功运行 PHP 之前先要配置一个功能强大 ...

- 网页头部的声明应该是用 lang="";

我们经常需要用缩写的代码来表示一种语言,比如用en表示英语,用de表示德语.ISO 639就是规定语种代码的国际标准.最早的时候,ISO 639规定的代码是,用两个拉丁字母表示一种语言,这被称为ISO ...

- 次小生成树(poj1679)

The Unique MST Time Limit: 1000MS Memory Limit: 10000K Total Submissions: 20737 Accepted: 7281 D ...

- 免费访问:谷歌搜索,Gmail邮箱,Chrome商店

分享个免费的google的服务的方法 1,插件下载: http://note.youdao.com/noteshare?id=6a3e52f8d4ccf63c751eeddd625a118d 2,使用 ...

- 【JavaScript算法】---插入排序

一.什么叫做插入排序法 有一个已经有序的数据序列,要求在这个已经排好的数据序列中插入一个数,但要求插入后此数据序列仍然有序,这个时候就要用到一种新的排序方法——插入排序法 二.核心 插入排序的基本操作 ...

- 【转】jQuery.ajax向后台传递数组问题

$.ajax({ url: "/xxx", type: "GET", data: { "boxIds": boxIds, "box ...