kali linux之被动信息收集recon-ng

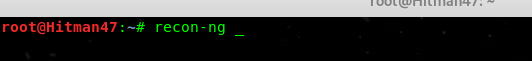

开源的全特性的web侦查框架,基于python开发

命令格式与msf一致

使用方法:模块,数据库,报告

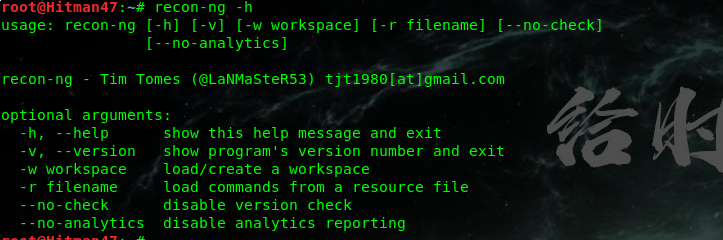

-h 帮助信息

-v 版本信息

-w 进入工作区,如果没有此工作区,则创建该工作区

-r 批量的检测目标,把多个目标放一个文件里

--no-check 不要检查升级

--on-analytics 不进行报告的分析

[81] Recon模块

[8]报告模块

[2]导入模块

[2]开发模块

[2]发现模块

全局选项:

USER-AGENT 伪装user-agent

PROXY 添加代理

Workspace 设置工作区

Snapshot 快照管理

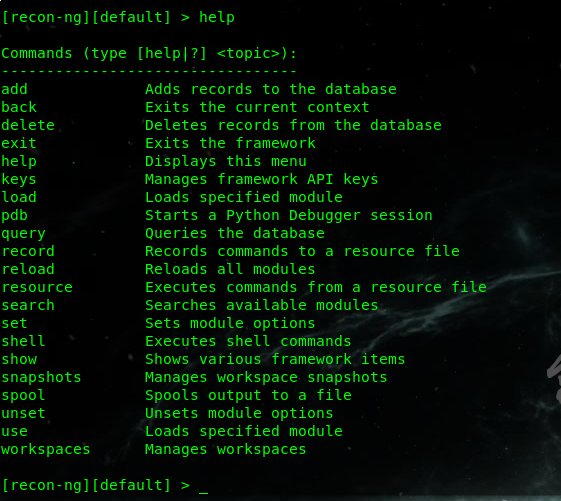

帮助信息

add: 将记录添加到数据库

back: 返回退出当前上下文

delete: 从数据库中删除记录

exit: 退出框架

help: 显示此菜单

keys: 管理框架API密钥

load: 加载指定的模块

pdb: 启动Python调试器会话

query: 查询数据库

record: 将操作命令记录到一个资源文件

reload: 重新加载所有模块

resource: 从资源文件中执行命令

search: 搜索可用模块

set: 模块选项

shell: 执行shell命令

show: 显示各种框架项项

anapshots: 工作区快照

spool: 将线程输出到文件

unset: 取消设置模块选项

use: 进入指定的模块

workspaces: 管理工作区

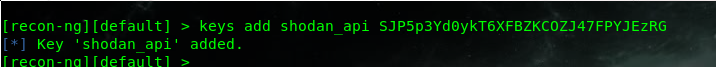

查看支持的api接口

添加shodan 的api接口(去shodan网站注册账户,即可得到api接口)

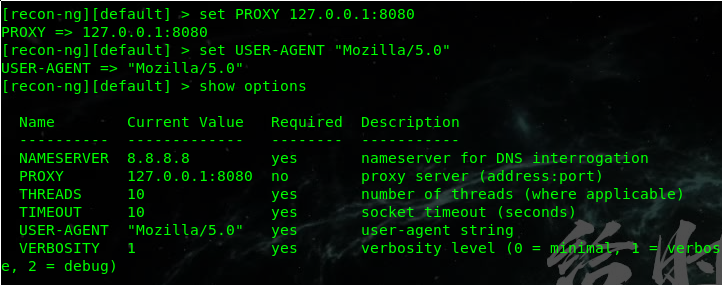

[recon-ng][default] > show options

NAMESERVER 8.8.8.8 是DNS查询的名称服务器

NAMESERVER 8.8.8.8 是DNS查询的名称服务器

PROXY 添加代理服务器(地址:端口)

THREADS 线程数(如果适用)

TIMEOUT 超时时间(秒)

USER-AGENT 添加访问的请求头(有的网站管理员会收集日志,如果直接用recon-ng去扫描,会引起管理员警觉,最好加上user-agent请求头,做伪装)

VERBOSITY 详细级别(0-最小,1 -详细,2 -调试)

实例:添加代理,添加user-agent请求头

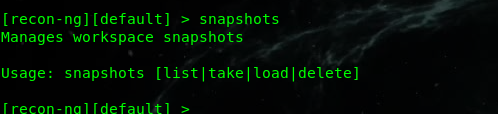

命令都非常简单,snapshots--快照 list--查看 take--创建 load--导入 delete--删除

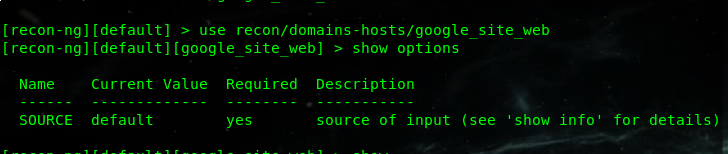

搜索包含google的模块

查看需要设置的变量

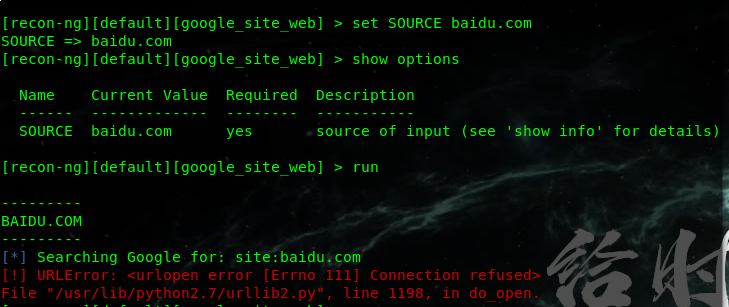

设置好目标,并运行(因为google被墙了,所以没搜到东西)

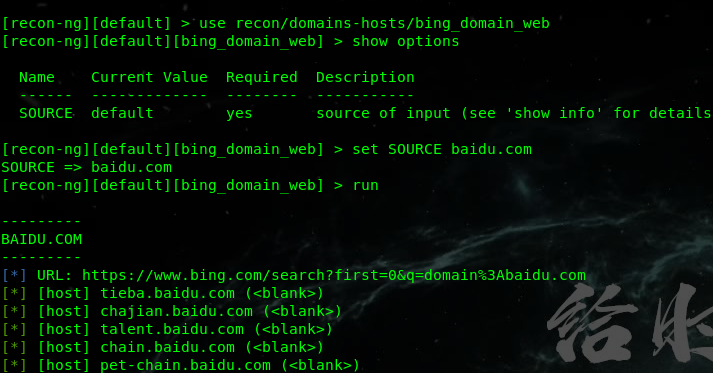

使用bing

查看记录

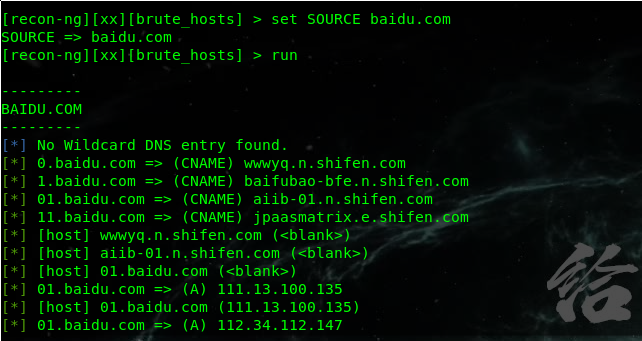

调用brut暴力破解模块

WORDLIST 字典文件,默认使用自带的字典文件

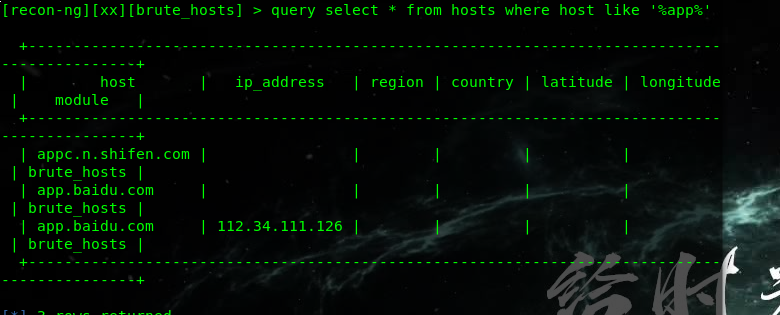

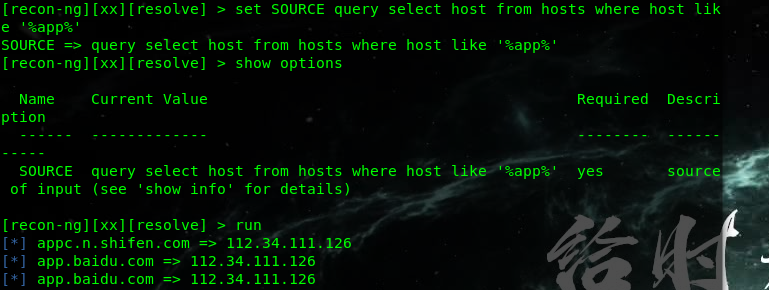

如果目标过多,可以使用数据库查询语句排除异类,如我之查看带有app的目标

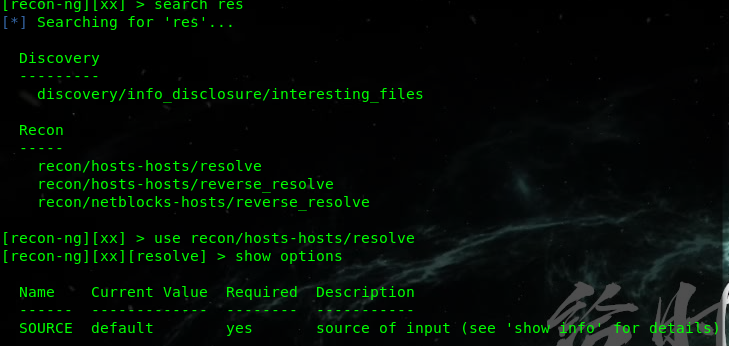

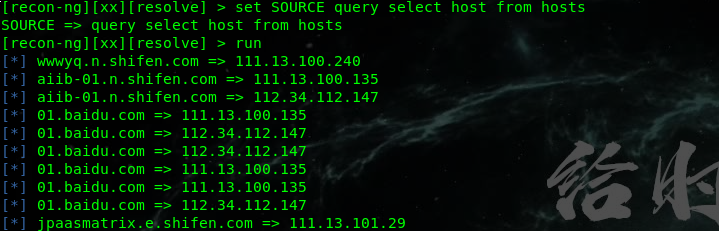

得到域名信息后,使用res模块查询ip信息

查看show info信息

<string> 可以设置字符串查询

<path> 可以设置路径查询

<sql> 可以设置sql语句查询

使用sql查询语句查询想要的域名+ip(查询hosts这个表的host这个列中含有app的数据)

也可以全部查询

查询完成后可以调用报告模块,可以查询模块导出成不同类型的报告

使用html报告模块

CREATOR 报告人

CUSTOMER 用户(目标)

FILENAME 生成的文件存放位置

SANITIZE 是否对敏感信息进行打码

设置好变量后,执行run

还有其他的contac模块就不一一举例了,用法都差不多

友情链接 http://www.cnblogs.com/klionsec

http://www.feiyusafe.cn

kali linux之被动信息收集recon-ng的更多相关文章

- kali linux之被动信息收集(dns信息收集,区域传输,字典爆破)

公开可获取的信息,不与目标系统产生交互,避免留下痕迹 下图来自美军方 pdf链接:http://www.fas.org/irp/doddir/army/atp2-22-9.pdf 信息收集内容(可利用 ...

- 小白日记2:kali渗透测试之被动信息收集(一)

一.被动信息收集 被动信息收集指的是通过公开渠道可获得的信息,与目标系统不产生直接交互,尽量避免留下一切痕迹的信息探测.被动探测技术收集的信息可以大致分为两类, 即配置信息和状态信息. 被动探测可收集 ...

- 小白日记6:kali渗透测试之被动信息收集(五)-Recon-ng

Recon-ng Recon-NG是由python编写的一个开源的Web侦查(信息收集)框架.Recon-ng框架是一个全特性的工具,使用它可以自动的收集信息和网络侦查.其命令格式与Metasploi ...

- 小白日记5:kali渗透测试之被动信息收集(四)--theHarvester,metagoofil,meltag,个人专属密码字典--CUPP

1.theHarvester theHarvester是一个社会工程学工具,它通过搜索引擎.PGP服务器以及SHODAN数据库收集用户的email,子域名,主机,雇员名,开放端口和banner信息. ...

- kali linux之主动信息收集(二层发现)

主动信息收集: 直接与目标系统交互信息,无法避免留下访问的痕迹 使用受控的第三方电脑进行探测,如(使用代理或者使用肉鸡,做好被封杀的准备,使用噪声迷惑目标,淹没真实的探测流量) 识别活着的主机,会有潜 ...

- 小白日记3:kali渗透测试之被动信息收集(二)-dig、whios、dnsenum、fierce

一.DIG linux下查询域名解析有两种选择,nslookup或者dig.Dig(Domain Information Groper)是一个在类Unix命令行模式下查询DNS包括NS记录,A记录,M ...

- 小白日记4:kali渗透测试之被动信息收集(三)--Shodan、Google

搜索引擎 公司新闻动态 重要雇员信息 机密⽂文档 / 网络拓扑 用户名密码 目标系统软硬件技术架构一.Shodan Shodan只搜网络设备.很多设备并不应该接入互联网,却由于本地网络管理员的疏忽和懒 ...

- kali linux 之 DNS信息收集

[dig]命令的使用: dig是linux中的域名解析工具,功能比nslookup强很多,使用也很方便. windows系统下使用dig须下载安装一下. 使用方法: root@kali:~# dig ...

- kali linux之msf信息收集

nmap扫描 Auxiliary 扫描模块 目前有557个扫描方式

随机推荐

- 参数传递中编码问题(Get/Post 方式)(一)

用JAVA在做一个支付接口时,需要和表现层的UTF8代码进行报文交换,因JAVA是GBK编码的,因此出现了小插曲.为此,花了点时间,重新梳理一下相关知识点. 以下内容是我转载的,觉得挺好的.... 一 ...

- npm中npm install 始终出错解决办法

npm中npm install 始终出错解决办法 错误信息: C:\Windows\System32>npm install -g gulp npm ERR! Windows_NT 6.1.76 ...

- Hibenate错误汇总:java.lang.NoClassDefFoundError: org/jboss/logging/BasicLogger

转自:https://bioubiou.iteye.com/blog/1769950 1 Hibenate异常汇总:java.lang.NoClassDefFoundError: org/jboss/ ...

- .Net Core 迁移之坑一 《WebAPI Get请求参数传入输入带有[]不识别问题》

在Framwork 体系下 WebAPI项目 会有很多默认特性,例如:Get查询竟然支持三种数组查询方式 1.https://localhost:44390/api/values?status=1&a ...

- LCD 调试总结

转自:http://blog.csdn.net/qikaibinglan/article/details/5630246 (1) 液晶显示模式 并行:MCU接口.RGB接口.Vysnc接口 串行:SP ...

- PHP 获取二维数组中某个key的集合

本文为代码分享,也是在工作中看到一些“大牛”的代码,做做分享. 具体是这样的,如下一个二维数组,是从库中读取出来的. 代码清单: $user = array( 0 => array( 'id' ...

- POJ1161(并查集)

1.题目链接地址 http://poj.org/problem?id=1161 2.源代码 #include <iostream> using namespace std; ]; ]; i ...

- Functions & Closures

[Functions] 1.不带返回值的函数: 2.通过tuple返回元素 返回的tuple可按如下方式使用: 3.External Parameter: External parameter的使用: ...

- Hadoop之MapReduce(二)序列化,排序及分区

MapReduce的序列化 序列化(Serialization)是指把结构化对象转化为字节流. 反序列化(Deserialization)是序列化的逆过程.把字节流转为结构化对象. 当要在进程间传递对 ...

- 深入剖析SolrCloud(三)

作者:洞庭散人 出处:http://phinecos.cnblogs.com/ 本博客遵从Creative Commons Attribution 3.0 License,若用于非商业目的,您可以自由 ...