通过加密的方式做身份鉴权—Demo设计

本文只是一个Demo设计,仅供学习思路,并不能用于真实的线上业务,因为有很多漏洞。

一般线上应用都需要对用户身份进行鉴权,通过身份校验的用户,都会得到一个access_token,这个凭证是全局唯一接口调用凭据,调用应用的各接口时都需使用access_token,如果token校验失败,则表明无权限访问相关接口。

注:下文access_token 和 token 是一个东西。

注:用户需要进行妥善保存access_token。线上应用的客户端一般会将token存放在前端的存储空间———Cookie中。

access_token的一些安全要求:

- access_token的存储至少要保留512个字符空间。

- access_token的有效期一般为2个小时,需定时刷新,重复获取将导致上次获取的access_token失效。

那么问题来了,线上应用是怎么做身份鉴权的呢?

鉴权方式

常见的鉴权方式由如下三种:

- 账号+密码

- 账号+短信验证码

- 第三方渠道——微信

账号+密码

这个很简单,就是对比数据库中的账号密码,一致就发放token。

账号+短信验证码

这个流程相对多一些,需要先给用户手机发送一条短信,短信里包含了一个六位的数字(称作:短信验证码),用户将验证码发送到服务器,服务器判断验证码一致就发放token。

第三方渠道鉴权——微信

本文主要讲解这个,结合着加密方式做身份鉴权。

一般来说,每个微信用户都会由一个微信ID——appid,

正常的流程,会把用户的appid作为一个唯一标识进行存储,做鉴权....

正常的流程是这样,但是从安全角度来说,它不安全,并不能阻挡黑客的伪造,

比如说黑客伪造了很多appid,发送到服务器,服务器并没有能力鉴别谁是伪造的appid,那么就会造成鉴权上的绕过。

当然,微信推出了一个服务,每次获取 openid 参数时,调用微信公众平台的“获取用户基本信息”的接口去鉴别这个openid是不是伪造的。不过这个方式,只能证明这个opendid是不是微信,并不能证明这个opendid是不是自己系统的,可以结合着另一种方式,用加密做鉴权。

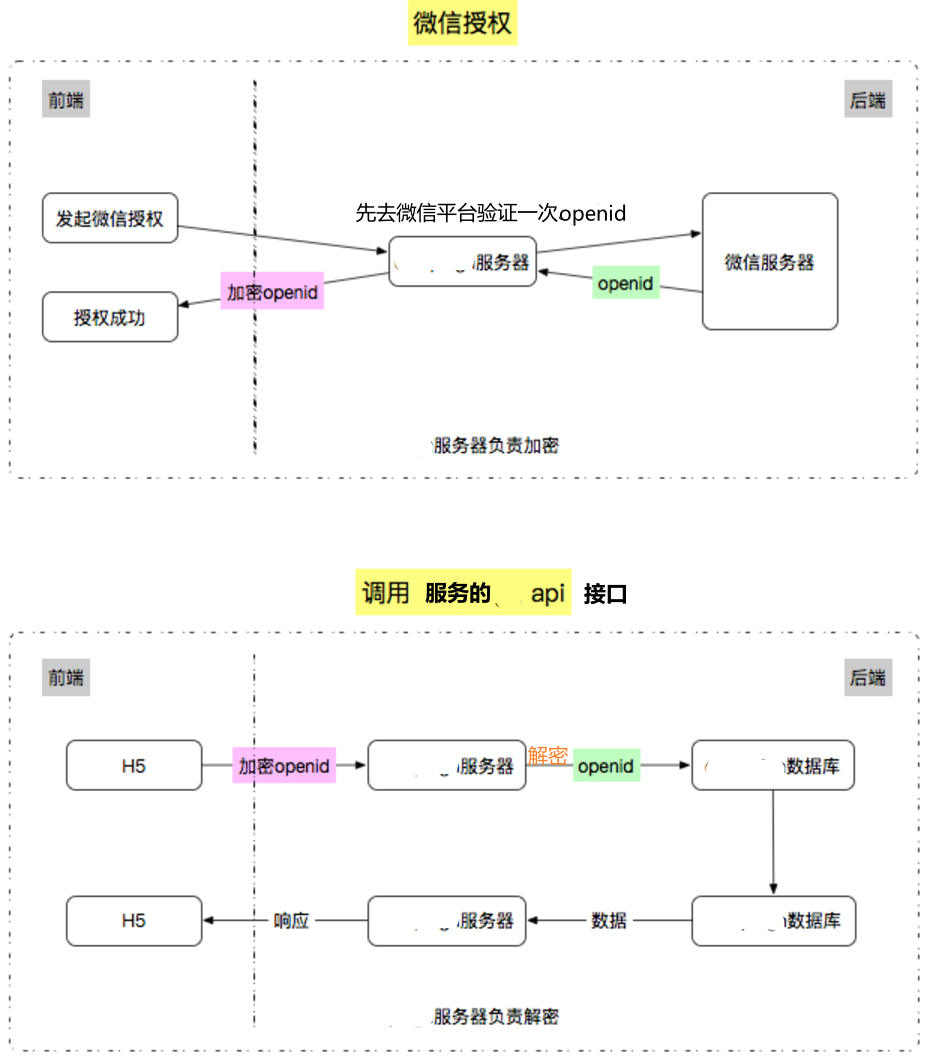

调用流程:

加密做鉴权:前端(用户)获得了微信授权openid后,将openid传输给后端,

后端先调用 微信公众平台的“获取用户基本信息”的接口去鉴别这个openid是不是伪造的,才能入库。后端把回调给前端的 openid 进行加密,返回给前端。

前端调用 api 的时候,前端需要把授权得到的加密后的 openid 传给后端,后端先做解密校验操作,,如果解密操作失败,则认定openid非法,拒绝此次请求,成功才继续执行进行剩下的业务逻辑。

因为服务器同时负责加密和解密,需要采用对称加密算法,密钥安全的存储在服务器里。

后期只要openid能解密成功,就意味着是自己系统加密的,只要密钥不泄露,别人无法伪造。

调用流程图演示:

如果你有耐心看到这里,恭喜你能看到更远的风景,

这个方案并没有考虑完善,

比如,如果2个小时候后token失效,或者用户本地的cookie丢失,那么用户怎么才能再次才能获取token呢?

答案是:这个方案获取不了了,所有这个只是一个一次性系统。美丽的废物。

但是本文是想讨论一下,通过加密做鉴权的一些可能性。

当然,这个方案做不了,可以转换一下思路,通过其它方式做,

比如,在前端里面集成JS代码做签名,然后后台通过校验签名来确保请求是从自己的渠道发过来的。

Reference

https://www.cnblogs.com/xjnotxj/p/9289528.html

通过加密的方式做身份鉴权—Demo设计的更多相关文章

- # RESTful登录(基于token鉴权)的设计实例

使用场景 现在很多基于restful的api接口都有个登录的设计,也就是在发起正式的请求之前先通过一个登录的请求接口,申请一个叫做token的东西.申请成功后,后面其他的支付请求都要带上这个token ...

- 九、postman的自带的鉴权demo

basic authentication https://postman-echo.com/basic-auth username:postman password:password

- web开发常见的鉴权方式

结合网上找的资料整理了一下,以下是web开发中常见的鉴权方法: 预备:一些基本的知识 RBAC(Role-Based Access Control)基于角色的权限访问控制(参考下面①的连接) l ...

- .NET Core中的鉴权授权正确方式(.NET5)

一.简介 前后端分离的站点一般都会用jwt或IdentityServer4之类的生成token的方式进行登录鉴权.这里要说的是小项目没有做前后端分离的时站点登录授权的正确方式. 一.传统的授权方式 这 ...

- Tomcat 容器的安全认证和鉴权

大量的 Web 应用都有安全相关的需求,正因如此,Servlet 规范建议容器要有满足这些需求的机制和基础设施,所以容器要对以下安全特性予以支持: 身份验证:验证授权用户的用户名和密码 资源访问控制: ...

- 深入理解k8s中的访问控制(认证、鉴权、审计)流程

Kubernetes自身并没有用户管理能力,无法像操作Pod一样,通过API的方式创建/删除一个用户实例,也无法在etcd中找到用户对应的存储对象. 在Kubernetes的访问控制流程中,用户模型是 ...

- .NET CORE 鉴权

基础信息 1.什么是鉴权授权? 鉴权是验证用户是否拥有访问系统的权利,授权是判断用户是否有权限做一些其他操作. 2.传统的Session 和Cookie 主要用于无状态请求下的的用户身份识别,只不过S ...

- RESTful登录设计(基于Spring及Redis的Token鉴权)

转载自:http://www.scienjus.com/restful-token-authorization/ http://m.blog.csdn.net/article/details?id=4 ...

- 接口的鉴权&响应数据解密

前言: 1.开放的接口为了避免被别人攻击,频繁刷接口,浪费服务器资源,这就涉及到签名(Signature)加密了 2.API 使用签名方法(Signature)对接口进行鉴权(Authenticati ...

- 接口鉴权之sign签名校验与JWT验证

需求描述: 项目里的几个Webapi接口需要进行鉴权,同接口可被小程序或网页调用,小程序里没有用户登录的概念,网页里有用户登录的概念,对于调用方来源是小程序的情况下进行放权,其他情况下需要有身份验证. ...

随机推荐

- hexo使用小技巧

1.在博客中加入图片 使用语法 {% asset_img 1.jpg %} 这样hexo会自动渲染1.jpg.,然后1.jpg的位置需要放在同文件名的文件夹中,比如这篇博客叫hexo使用小技巧,那么这 ...

- 全网最适合入门的面向对象编程教程:49 Python函数方法与接口-函数与方法的区别和lamda匿名函数

全网最适合入门的面向对象编程教程:49 Python 函数方法与接口-函数与方法的区别和 lamda 匿名函数 摘要: 在 Python 中,函数和方法都是代码的基本单元,用于封装和执行特定的任务:它 ...

- yaml.load与yaml.dump的用法

import yaml #向yaml文件中写 with open("E:\个人\ rename.yaml", 'w') as f: project = {'在远方':"1 ...

- element的upload 图片上传主函数

/** 图片上传 */ async UploadImage (event, file, filelist) { // 清空坐标 this.formModel.ITEM_XY = [0, 0] this ...

- RAC环境中某数据文件(非system表空间)创建在本地,不停机迁移到ASM磁盘中

Datafiles are mistakenly built into the local file system for processing in the RAC environment The ...

- redis的CPA三进二原则

CAP C:consistency,数据在多个副本中能保持一致的状态. A:Availability,整个系统在任何时刻都能提供可用的服务,通常达到99.99%四个九可以称为高可用 P:Partiti ...

- 使用 FastGPT 工作流实现 AI 赛博算卦,一键生成卦象图

最近那个男人写的汉语新解火遍了全网,那个男人叫李继刚,国内玩 AI 的同学如果不知道这个名字,可以去面壁思过了. 这个汉语新解的神奇之处就在于它只是一段几百字的提示词,效果却顶得上几千行代码写出来的应 ...

- mysql 查询两个日期之间所有天数(查询近两个月所有日期)

本文转自博文:https://blog.csdn.net/qq_42795259/article/details/126722209 遇到一个需求需要查询近两个月所有日期,如下图: 首先实现解决问题如 ...

- Oracle HR样例数据库建立

在视频的学习过程中,老师用到了HR样例数据库,但是我发现我的样例数据库中没有HR样例数据库,可能是在安装的时候漏掉了哪个环节,所以只能补救一下 如何判断自己是否有HR样例数据库呢?操作代码如下所示 第 ...

- pip下载慢问题解决方案

在使用Python开发过程中,经常要用pip安装软件包,但是直接使用pip install packagename经常慢得要死,而且慢就算了很多时候还下载完成安装失败. 问题原因 pip默认使用的是国 ...