Burp suite的系列介绍 (1)

前言

为了进行Web安全方面的学习,Burp suite是必备的工具之一,我们将会从多个模块进行逐步的学习。

Burp suite的应用场景

1、HTTP服务端接口测试。

2、HTTP客户端和HTTP服务端通信测试。

3、Cookie统计分析。

4、HTTP服务器WEB安全扫描。

5、WEB页面爬取。

6、WEB常用编码和解码。

7、字符串随机性简单分析。

8、文件差异对比分析。

总的来说就是利用burp suite进行web方面的分析处理。

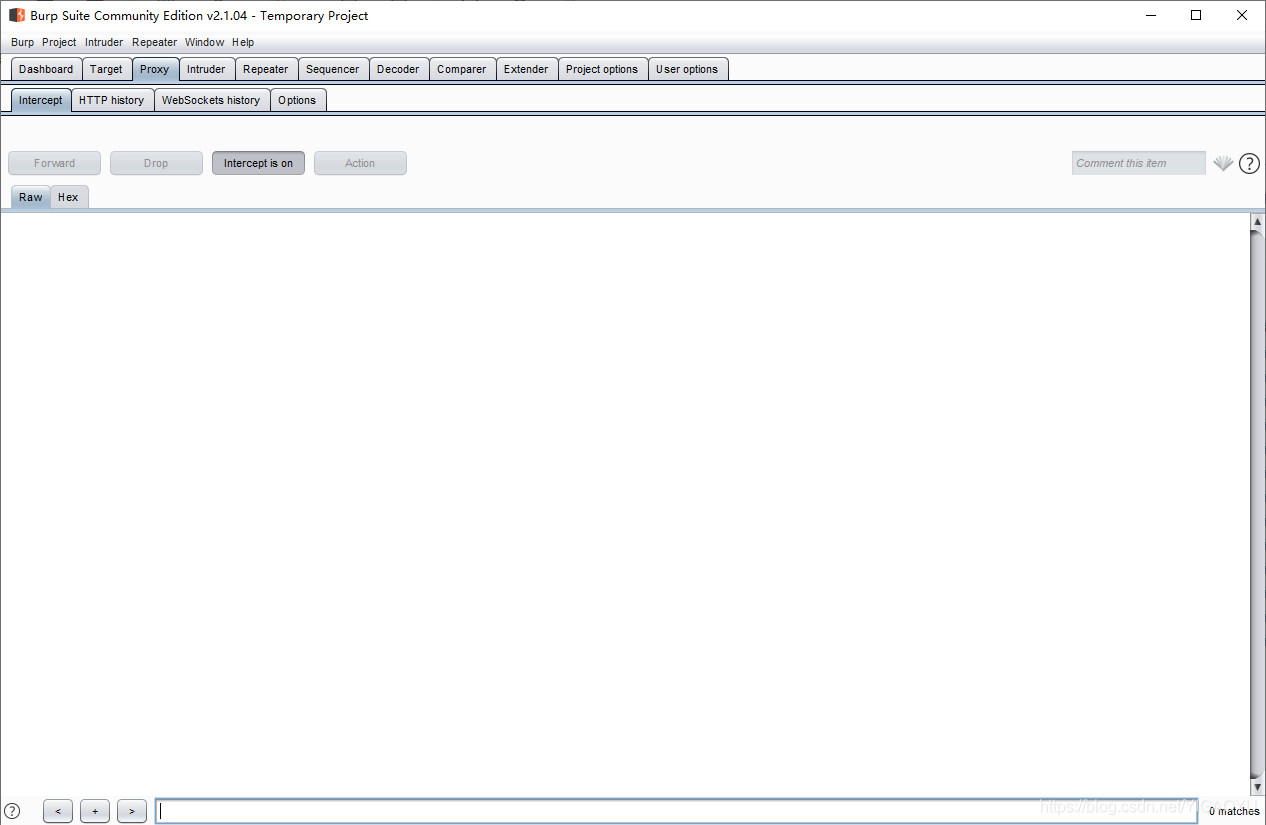

这里我们先金丹介绍一下burp suite 中的Proxy模块,它主要是进行对网页的截取和数据记录,可以在Intercept中完成对数据的一个拦截和释放。能够将http客户端向服务通信端所发送的数据包拦截并展现在界面上。

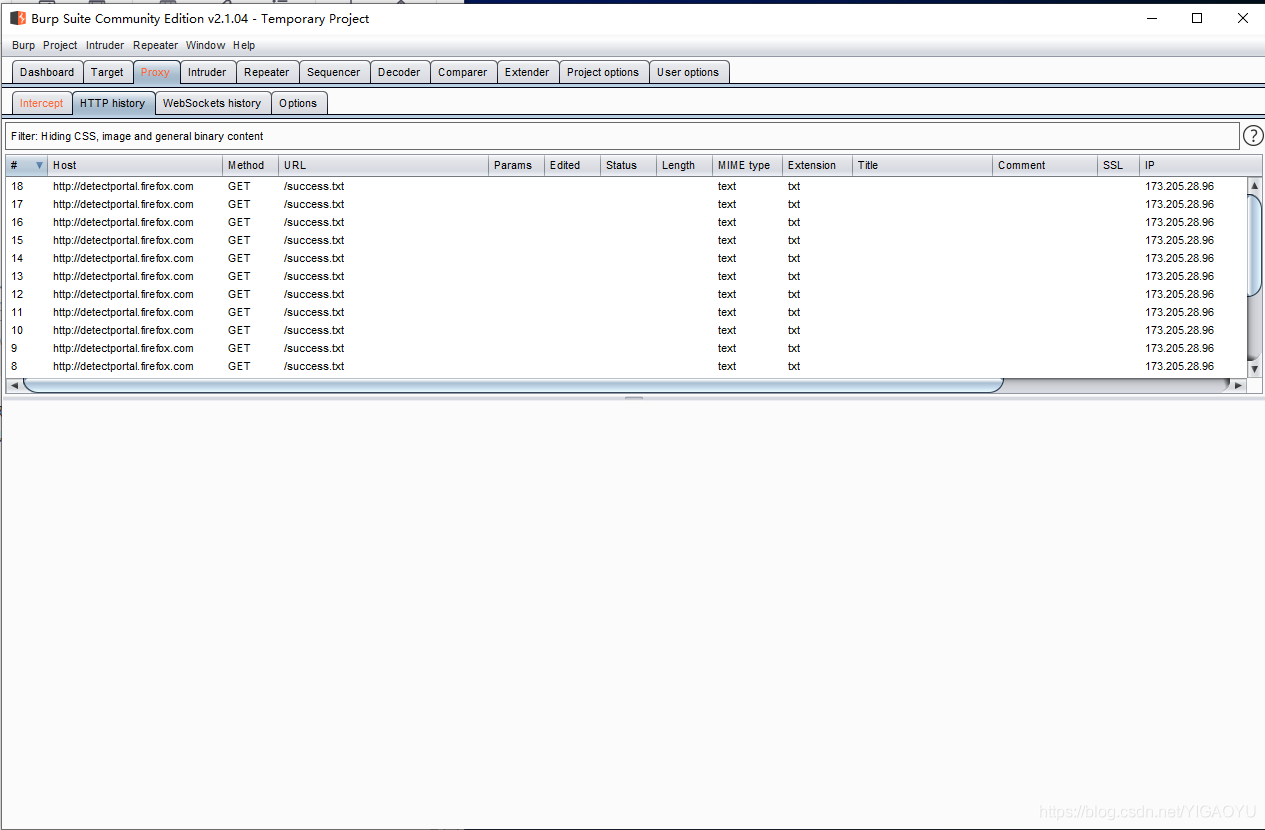

其中的history项则是将所有从所用端口中的进行数据通信的记录进行一个保留,可以通过点击不同的功能项来对数据包进行一个处理。

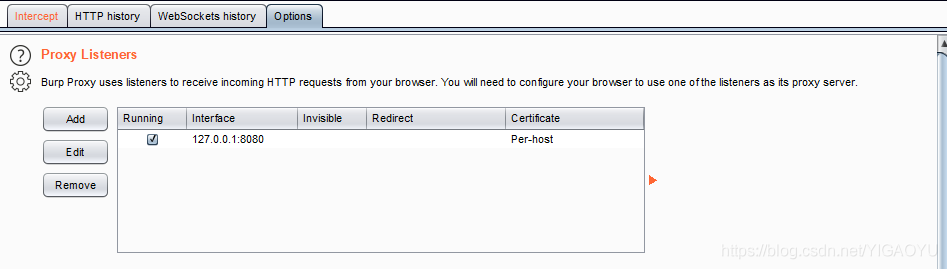

Burp suite 所使用的默认监听窗口为127.0.0.1 端口为8080。

实例:

这里我们可以通过一个简单的利用burp suite的小过程来简略介绍一下burp suite的基础用途。

事先声明,所有过程均为研究学习过程,不会对实验对象造成任何损失。

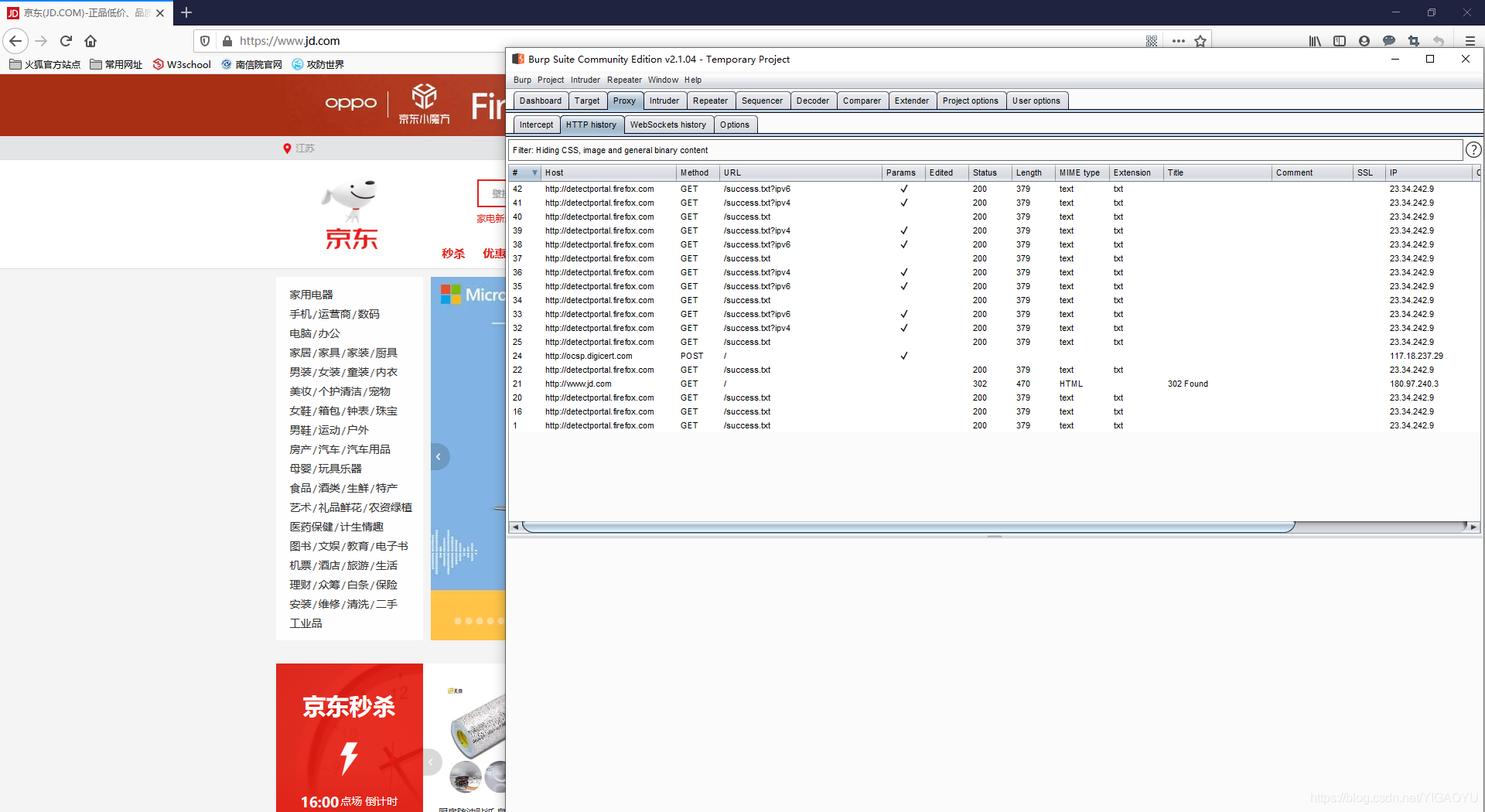

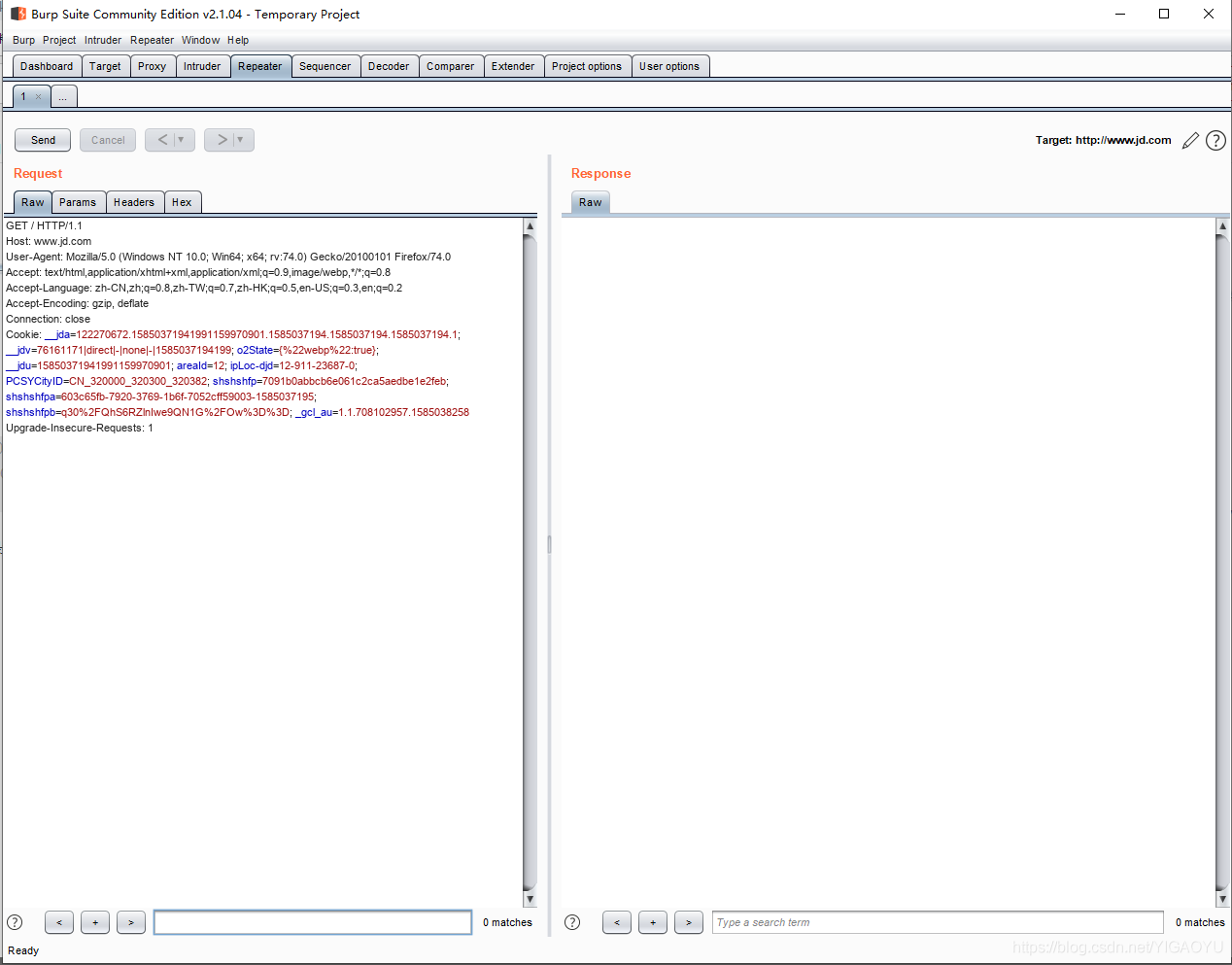

首先我们打开burp suite,然后随便进入一个网站。这里我们进入的是某大型电商网站。

这里可以看到,burp suite在history页面将数据流通的记录都保留了下来。这时我们选取一个数据包,将其发送到Repeater(重发器)中。

可以看到左侧就是该请求数据包的内容,这时我们可以在Repeater中对其进行一些修改,然后通过重发来测试返回内容。

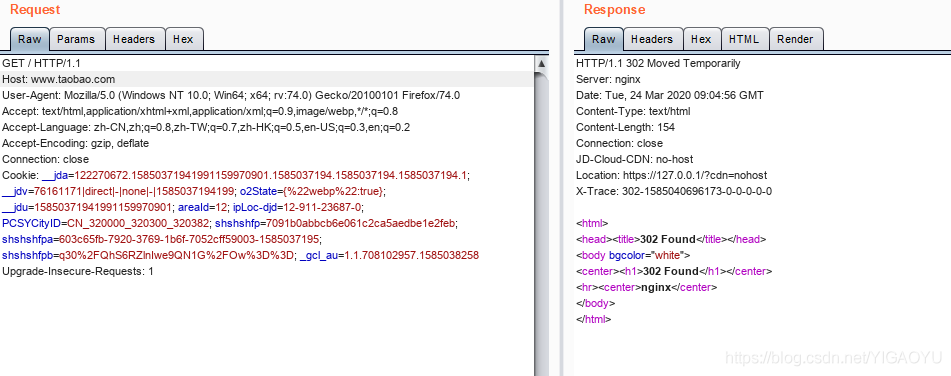

这里我们将这家大型电商网站所发送的请求头改成了另一家大型电商的请求头

结果毫无疑问是出现了错误,所以网安人员常常通过这种或者其他类似的方法来进行测试。

Burp suite的攻击设置

介于设置类的讲解主要的可能受限于语言,所以这里直接上汉化的介绍,可以支持对照使用。

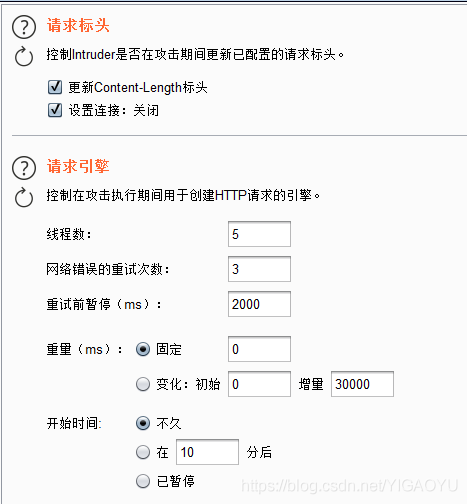

首先我们要明确攻击操作最主要的就是Intruder(测试器)和Repeater(重发器)的使用,两者都是通过对数据包的一些修改来达到攻击的目的,所以数据包的内容会经常变化,而更新Content-Length表头也就是为了跟上这中情况,所以默认开启,我们不要动就好。

设置连接关闭主要是了不使自己与目标网站有一个长连接的情况,而且也有时候会成为Web防火墙的监控对象。

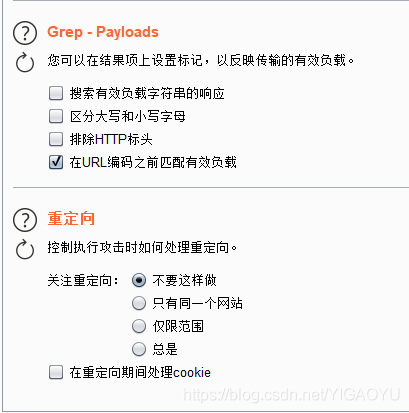

这几项中我们主要介绍一下保存所有有效负载,它主要适用于一些小规模的攻击,用于把所得信息更详细的展现出来。

至于Grep - Match这一项则是给我们提供了一些标志,用于对数据结果的一个简单标识。

排除HTTP标头则是对所得数据的一个初步筛选。

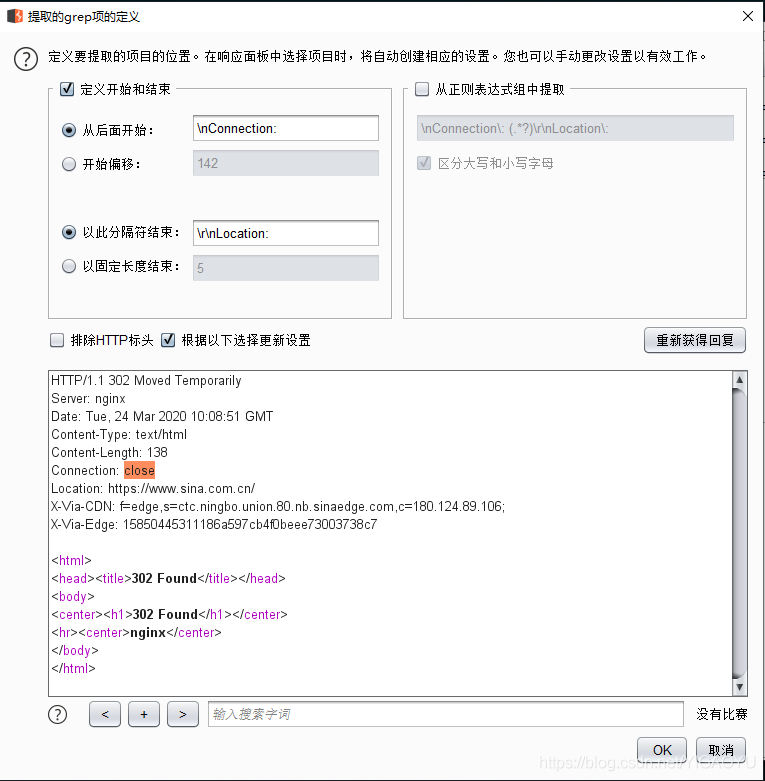

Grep - Extract基本上算是对上面Grep - Match拓展和深入,这里我们也附上一张汉化的介绍

在这里我们可以设置更加强大更加全面精确的提取项,以及偏移量等等。

如图我们可以对原始网页的一个标记,然后进行攻击时就会显示出这个位置数据的变化情况。

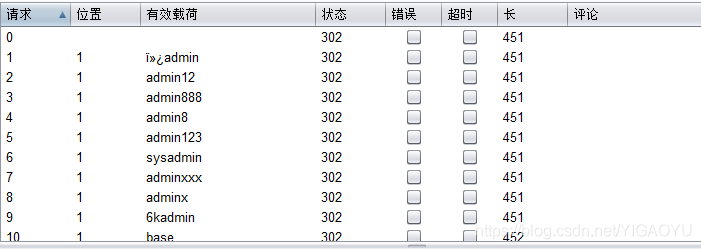

标记前:

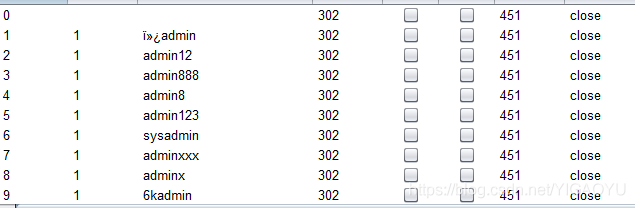

标记后:

这里我们标记了一下Connection这一项,可以看到后面多了一列,展示的就是此处的变化。

这里第一项主要时针对xss,必须随时获得所得响应。然后就是第四项,主要就是处理一下经过URL编码的数据。

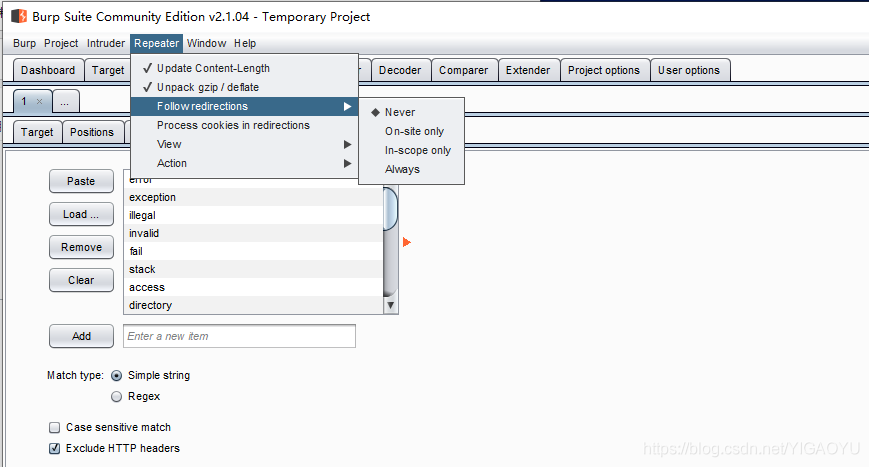

下面的重定向则是控制一下如果对方网站有一个要跳转的请求我们是否要跟着跳转过去。

这项设置还可以在最上面的一栏中设置。

本次就只介绍到这儿,后续还会继续完善对Burp suite 的研究学习介绍。

Burp suite的系列介绍 (1)的更多相关文章

- Burp Suite的使用介绍

在网上找了一篇关于Burp Suite的使用介绍,感觉写的基础的,下面就copy了,另外还有一篇<BurpSuite实战指南>的pdf是一位好心的“前辈”共享的https://www.gi ...

- Burp suite基本配置介绍

实验目的 利用Burp Spider功能探测目标网站的目录结构. 实验原理 1)Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应 ...

- Burp Suite使用介绍

Burp Suite使用介绍(一) 22人收藏 收藏 2014/05/01 19:54 | 小乐天 | 工具收集 | 占个座先 Getting Started Burp Suite 是用于攻击web ...

- Burp Suite使用介绍总结

Burp Suite使用介绍(一) 小乐天 · 2014/05/01 19:54 Getting Started Burp Suite 是用于攻击web 应用程序的集成平台.它包含了许多工具,并为这些 ...

- Burp Suite Intruder中爆破模式介绍

Burp Suite Intruder中爆破模式介绍 - Introduction to Burst Mode in Burp Suite Intruder 1.sniper模式 使用单一的Payl ...

- Burp Suite扫描器漏洞扫描功能介绍及简单教程

pageuo 2017-07-25 共852828人围观 ,发现 15 个不明物体 工具新手科普 * 本文作者:pageuo,本文属FreeBuf原创奖励计划,未经许可禁止转载 众所周知,burpsu ...

- 介绍一款渗透神器——Burp Suite

Burp Suite 是用于攻击web 应用程序的集成平台.它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程.所有的工具都共享一个能处理并显示HTTP 消息,持久性,认证,代 ...

- 测试工具( Burp Suite)介绍了解篇

Mac 安装 Burp Suite破解版,参考链接: https://www.jianshu.com/p/3224c2308ffa 建议:目前官网的最新版为2.1.4.建议使用1.7.36版本,有破解 ...

- Burp Suite初探

Burp Suite 是用于攻击web 应用程序的集成平台.它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程. 一.安装部署 需要配置java环境,首先安装java,然后配置 ...

随机推荐

- k8s之yaml文件书写格式

k8s之yaml文件书写格式 1 # yaml格式的pod定义文件完整内容: 2 apiVersion: v1 #必选,版本号,例如v1 3 kind: Pod #必选,Pod 4 metadata: ...

- windows隐藏文件

attrib命令用来显示或更改文件属性. ATTRIB [+R | -R] [+A | -A ] [+S | -S] [+H | -H] [[drive:] [path] filename] [/S ...

- oracle 11g调优常用语句

1.查询表的基数及选择性 select a.column_name, b.num_rows, a.num_distinct cardinality, round( ...

- Docker(一):Docker安装

简介 Docker是dotcloud公司开源的一款产品,主要基于PAAS平台为开发者提供服务.是解决运行环境和配置问题软件容器,方便做持续集成并有助于整体发布的容器虚拟化技术. Docker组件 ...

- [日常摸鱼]bzoj2823 [AHOI2012]信号塔

题意:$n$个点,求最小圆覆盖,$n \leq 5e5$ 这题数据是随机的hhh 我们可以先求出凸包然后对凸包上的点求最小圆覆盖-(不过直接求应该也行?) 反正随便写好像都能过- #include&l ...

- Elasticsearch 学习二(请求流程).

一.写入数据 1.ES 的任意节点都可以作为协调(Coordinating)节点接受请求(包括新建.索引或者删除请求),每个节点都知道集群中任一文档位置: 2.协调节点会通过 routing 字段计算 ...

- Java 从 Map 到 HashMap 的一步步实现

Java 从 Map 到 HashMap 的一步步实现 一. Map 1.1 Map 接口 在 Java 中, Map 提供了键--值的映射关系.映射不能包含重复的键,并且每个键只能映射到一个值. 以 ...

- Dotnet Core多版本API共存的优雅实现

API升级,新旧版本的API共存,怎么管理呢? 一.前言 最近,单位APP做了升级,同步的,API也做了升级. 升级过程中,出现了一点问题:API升级后,旧API也需要保留,因为有旧的APP还在使 ...

- 利用Python将PDF文档转为MP3音频

1. 转语音工具 微信读书有一个功能,可以将书里的文字转换为音频,而且声音优化的不错,比传统的机械朗读听起来舒服很多. 记得之前看到过Python有一个工具包,可以将文字转换为语音,支持英文和中文,而 ...

- C# 数据结构与算法 操作系统原理 计算机网络原理 数据库开发学习

https://www.cnblogs.com/edisonchou/p/3843287.html PDF https://files.cnblogs.com/files/netlock/%E6%95 ...