TLS Poison - When TLS Hack you

0x00 前言

本次学习的是2020 Blackhat 的一篇文章When TLS Hacks you,简单来说,作者提出了一种新的SSRF攻击思路:利用DNS重绑定和TLS协议的会话恢复进行攻击。具体可参考:Blackhat - When TLS Hacks you

Lots of people try to attack the security of TLS. But, what if we use TLS to attack other things? It's a huge standard, and it turns out that features intended to make TLS fast have also made it useful as an attack vector. Among other things, these features provide a lot of flexibility for Server-Side Request Forgery (SSRF). While past work using HTTPS URLs in SSRF has relied upon platform-specific bugs such as SNI injection, we can go further. In this talk, I present a novel, cross-platform way of leveraging TLS to target internal services. By Joshua Maddux

0x01 前置知识

SSRF攻击

SSRF全称是服务器端请求伪造。在各种Web应用程序中,这是一个非常普遍的漏洞,攻击者可以在其中代表服务器伪造网络请求。假如,具有以下URL:https://example.com/?ping=www.xxx.com我们可以从中得出什么?它像是一个ping参数,可以通过某种方式与www.xxx.com 进行通信。也许它下载了文件,也许它向它发送了其他一些HTTP请求。看到这样的URL,攻击者可能会检查是否可以通过这种方式访问其他内部文件。

攻击者还将检查路径是否可以使用完整的主机名扩展,例如ping=http://127.0.0.1/。这将导致服务器去连接本地IP地址,或者去连接外界无法进行访问的内网地址,这是由于攻击者代表Web服务器伪造了该请求。这种攻击可能导致各种危害:包括执行端口探测,内网主机探测,或在本地主机上与可用的服务进行交互。

如果没有任何防御措施,也可以使用file:///C:/windows/win.ini语句访问本地文件。

TLS 会话恢复

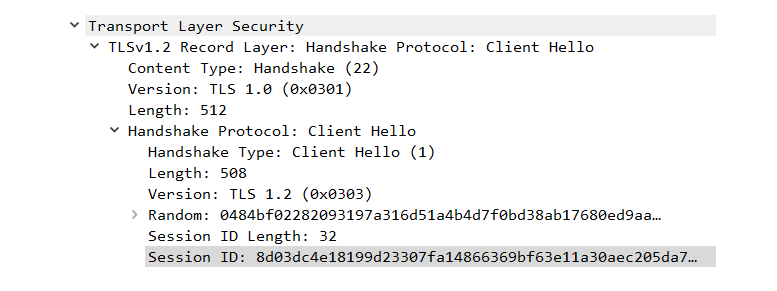

当两个通信方发起TLS会话时,正在交换握手。在握手期间,双方会相互验证并建立加密算法以及会话密钥。完成后,加密的通信将继续。为了节省时间和资源(协商和创建会话密钥需要占用大量CPU资源),服务器会发送一个所谓的会话ID给客户。重新连接的客户端可以在ClientHello消息过程中提供此会话ID,并重新使用以前建立的会话密钥。这被称为会话恢复,因为双方已经协商了要使用的算法和密钥,因此可以显着加快通信的速度。重要的一点是,在握手期间,客户端会显示服务器提供的会话ID值。

详情可参考之前的文章,TLS 1.3 与 TLS 1.2 的会话恢复

DNS重绑定攻击

整个攻击过程类似于之前讲过的DNS重绑定攻击,攻击内网设备。不同地方是在这里利用的是TLS的会话恢复。

详情可参考之前的文章,详解DNS 重绑定攻击

0x02 攻击原理

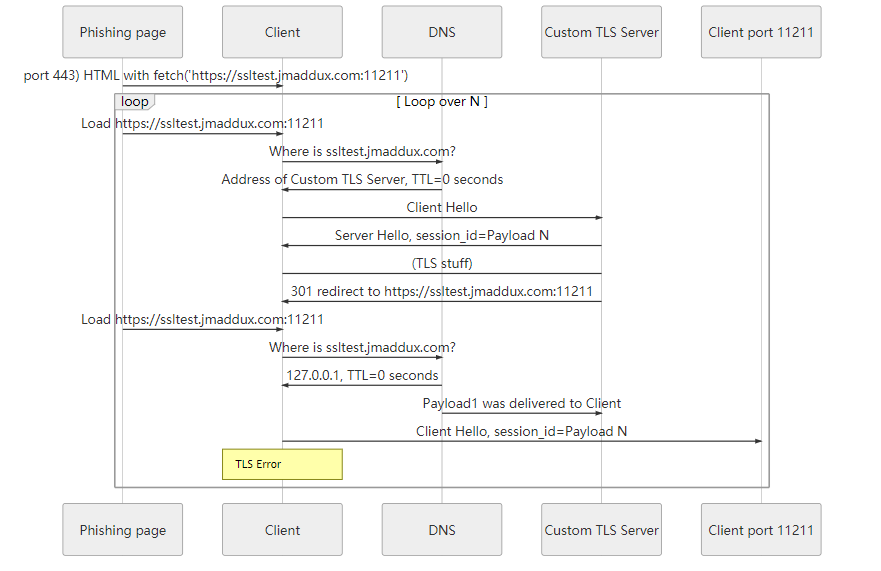

原理图:

攻击流程:

- 攻击者首先诱使受害者打开一个网站(钓鱼或者广告页面都可以实现),会向攻击者的TLS 服务器 https://ssltest.jmaddux.com:11211 请求页面。

- 受害者打开网站后,客户端发出DNS查询,查找 ssltest.jmaddux.com域名的IP地址,攻击者准备的DNS权威域名服务器接收到查询,进行响应。

- 此时,返回的DNS响应报文是TLS sever的真实IP地址,并且设置TTL 为0

- 受害者客户端发送Hello 消息尝试进行TLS握手(在这之前进行了TCP三次握手,这里省略没写,不是重点)

- TLS服务器端响应Hello消息,并将会话id设置为payload 发送给受害者

- 当TLS握手全部完成之后,进行HTTPS通信,TLS服务器通过301重定向状态码,重定向到https://ssltest.jmaddux.com:11211 (重新进行再次访问)

- 客户端重新加载https://ssltest.jmaddux.com:11211 页面。

- 由于之前设置的DNS缓存记录,TTL为0,在很短的时间内就失效,所以受害者客户端会再次向攻击者DNS服务器请求IP地址

- 此时,攻击者拥有的DNS服务器返回解析结果为127.0.0.1,TTL为0。(127.0.0.1代表本机)

- 客户端尝试去恢复会话,带着之前的payload 会话ID,与127.0.0.1:11211 进行会话恢复,于是payload 发送给了客户端本身。

- 此时会话重用失败,会返回一个TLS error,但攻击者的目的已经达成。

0x03 影响范围

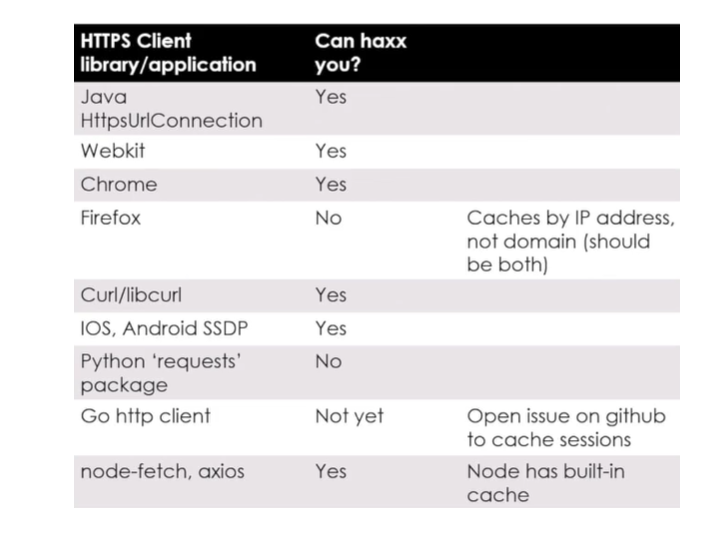

借用作者的原图,下图是易受攻击的HTTPS客户端应用:

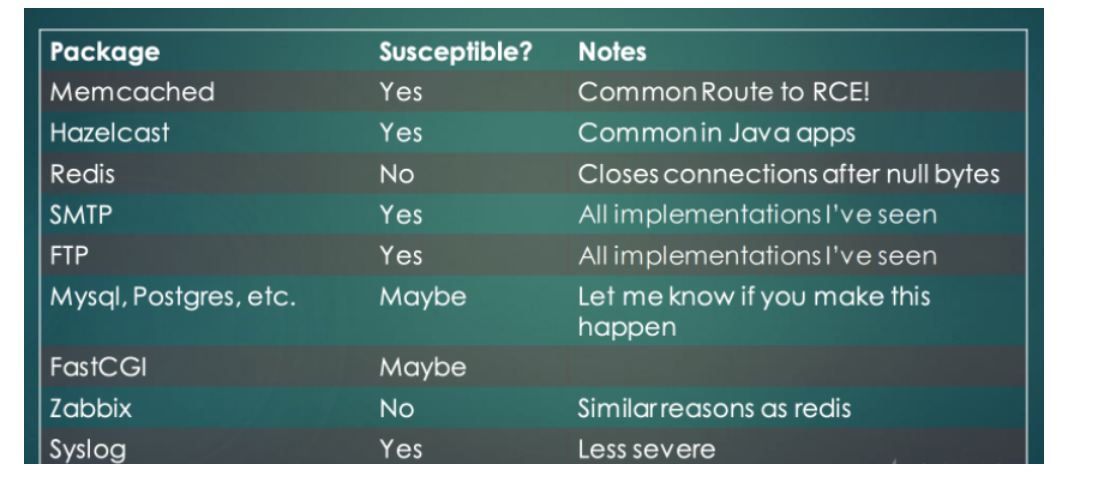

下图是可以攻击的目标,以及可利用的方式:

0x04 参考资料

Black Hat USA 2020 Highlights: When TLS Hacks You

TLS Poison - When TLS Hack you的更多相关文章

- 线程本地存储(动态TLS和静态TLS)

线程本地存储(TLS) 对于多线程应用程序,如果线程过于依赖全局变量和静态局部变量就会产生线程安全问题.也就是一个线程的使用全局变量可能会影响到其他也使用此全局变量的线程,有可能会造成一定的错误,这可 ...

- 静态TLS和动态TLS

静态TLS的使用方法: #include <Windows.h> #include <iostream> #include <iomanip> using name ...

- JavaMail: SSL vs TLS vs STARTTLS

SSL vs TLS vs STARTTLS There's often quite a bit of confusion around the different terms SSL, TLS an ...

- TLS 与 python thread local

TLS 先说TLS( Thread Local Storage),wiki上是这么解释的: Thread-local storage (TLS) is a computer programming m ...

- 线程本地存储TLS(Thread Local Storage)的原理和实现——分类和原理

原文链接地址:http://www.cppblog.com/Tim/archive/2012/07/04/181018.html 本文为线程本地存储TLS系列之分类和原理. 一.TLS简述和分类 我们 ...

- SSL、TLS协议格式、HTTPS通信过程、RDP SSL通信过程

相关学习资料 http://www.360doc.com/content/10/0602/08/1466362_30787868.shtml http://www.gxu.edu.cn/college ...

- [转载] TLS协议分析 与 现代加密通信协议设计

https://blog.helong.info/blog/2015/09/06/tls-protocol-analysis-and-crypto-protocol-design/?from=time ...

- Android网络编程系列 一 JavaSecurity之JSSE(SSL/TLS)

摘要: Java Security在Java存在已久了而且它是一个非常重要且独立的版块,包含了很多的知识点,常见的有MD5,DigitalSignature等,而Android在Java Se ...

- TLS学习总结

我们有知道 Immunity Debugger,OD 调试器,在调试程序时会设断在OEP(修改第一个字节0xcc).我在想,使用什么编程技术,代码可以在OEP前被执行.在网上找了些资料,在论坛上看到许 ...

随机推荐

- 微信小程序(二十)-UI组件(Vant Weapp)-01按装配置

1.官网 https://vant-contrib.gitee.io/vant-weapp/#/intro https://gitee.com/vant-contrib/vant-weapp 2.按装 ...

- Pandas初体验

目录 Pandas 一.简介 1.安装 2.引用方法 二.series 1.创建方法 2.缺失数据处理 2.1 什么是缺失值 2.2 NaN特性 2.3 填充NaN 2.4 删除NaN 2.5 其他方 ...

- docker mysql初始化多个sql脚本

一.概述 现有一台服务器,需要部署mysql.其中mysql容器,需要在第一次启动时,执行多个sql文件. 文件名 说明 执行顺序 init.sql 创建数据库以及用户 1 users.sql 用户表 ...

- Elasticsearch--Logstash定时同步MySQL数据到Elasticsearch

新地址体验:http://www.zhouhong.icu/post/139 一.Logstash介绍 Logstash是elastic技术栈中的一个技术.它是一个数据采集引擎,可以从数据库采集数据到 ...

- 如何在Bash脚本中引入alias

更多精彩内容,请关注微信公众号:后端技术小屋 alias的使用 在日常开发中,为了提高运维效率,我们会用alias(命令别名)来定义命令的简称.比如在~/.bash_profile中添加: alias ...

- MySQL基础知识:创建MySQL数据库和表

虚构一个微型在线书店的数据库和数据,作为后续MySQL脚本的执行源,方便后续MySQL和SQL的练习. 在虚构这个库的过程中,主要涉及的是如何使用命令行管理 MySQL数据库对象:数据库.表.索引.外 ...

- BIMFACE二次开发SDK 开源C#版

[ BIMFace.SDK.CSharp ] 是基于微软.NET 技术封装的用于 BIMFACE 二次开发的通用类库.其中封装了BIMFace服务端API,包含基础API.文件上传API.文件转换AP ...

- 从RocketMQ的Broker源码层面验证一下这两个点

本篇博客会从源码层面,验证在RocketMQ基础概念剖析,并分析一下Producer的底层源码中提到的结论,分别是: Broker在启动时,会将自己注册到所有的NameServer上 Broker在启 ...

- 微信小程序Animation动画的使用

目录 1,前言 2,属性 3,使用 1,前言 和css3动画不同,小程序中动画是主要是通过js控制的,简单来说就是创建一个动画实例animation.调用实例的方法来定义动画效果.最后通过动画实例的e ...

- Nginx配置静态文件服务从入门到精通

作者:三十三重天 博客:http://www.zhouhuibo.club 通过学习和分享的过程,将自己工作中的问题和技术总结输出,希望菜鸟和老鸟都能通过自己的文章收获新的知识,并付诸实施. 引言 使 ...