廖雪峰Java10加密与安全-3摘要算法-3SHA-1算法

1.SHA-1算法

SHA-1算法也是一种哈希算法。

- 输出160 bits/20bytes

- 由美国国家安全局开发

- SHA-0/SHA-1/SHA-256/SHA-512

* SHA-0有问题,已经作废了

| 算法 | 输出长度:bits | 输出长度:bytes |

|---|---|---|

| SHA-1 | 160 bits | 20 bytes |

| SHA-256 | 256 bits | 32 bytes |

| SHA-512 | 512 bits | 64 bytes |

2.示例代码

SHA-1用法同MD5

import java.math.BigInteger;

import java.security.MessageDigest;

import java.util.Arrays;

public class SplitString {

public static void main(String[] args) throws Exception {

SplitString ns = new SplitString("helloworld");

String[] ng = {"hello","world"};

SplitString ns2 = new SplitString(ng);

}

public SplitString(String[] ss) throws Exception {

MessageDigest md = MessageDigest.getInstance("SHA-1");

for(String s:ss){

md.update(s.getBytes("UTF-8"));

}

byte[] br = md.digest();

String result = String.format("%032x",new BigInteger(1,br));

System.out.println(Arrays.toString(ss)+":\t"+result);

}

public SplitString(String s) throws Exception{

String[] ss = {s,};

new SplitString(ss);

}

}

## 3.优化算法代码,可以指定算法

```#java

package com.testList;

import java.math.BigInteger;

import java.security.MessageDigest;

import java.util.Arrays;

public class SplitString {

public static byte[] digest(String hashAlggorithm, byte[] input){

MessageDigest md;

try{

md = MessageDigest.getInstance(hashAlggorithm);

}catch (Exception e){

throw new RuntimeException(e);

}

md.update(input);

return md.digest();

}

public static void main(String[] args) throws Exception{

String s = "Java摘要算法测试";

byte[] input = s.getBytes("UTF-8");

byte[] r1 = digest("MD5",input);

System.out.println(r1.length+":"+String.format("%0"+(r1.length2)+"x",new BigInteger(1,r1)));

byte[] r2 = digest("SHA-1",input);

System.out.println(r2.length+":"+String.format("%0"+(r2.length2)+"x",new BigInteger(1,r2)));

byte[] r3 = digest("SHA-256",input);

System.out.println(r3.length+":"+String.format("%0"+(r3.length2)+"x",new BigInteger(1,r3)));

byte[] r4 = digest("RipeMD160",input);

System.out.println(r4.length+":"+String.format("%0"+(r4.length2)+"x",new BigInteger(1,r4)));

}

<img src="https://img2018.cnblogs.com/blog/1418970/201905/1418970-20190508220053277-957444074.png" width="500" />

[通过oracle官网可以查看](https://docs.oracle.com/javase/8/docs/api/javax/xml/crypto/dsig/DigestMethod.html)

## 4.总结:

* SHA-1算法是比MD5更安全的哈希算法

* 其他哈希算法:SHA-256/SHA-512/RipeMD160

## 5.问题:

### 5.1 为什么经过哈希算法处理后,输出的字符串是byte数组长度的2倍

原因:byte转化为16进制是2位,因此数组的长度乘以2,即是输出字符串的长度

```#java

import java.math.BigInteger;

import java.security.MessageDigest;

import java.util.ArrayList;

import java.util.Arrays;

public class SplitString {

public static byte[] digest(String hashAlggorithm, byte[] input){

MessageDigest md;

try{

md = MessageDigest.getInstance(hashAlggorithm);

}catch (Exception e){

throw new RuntimeException(e);

}

md.update(input);

return md.digest();

}

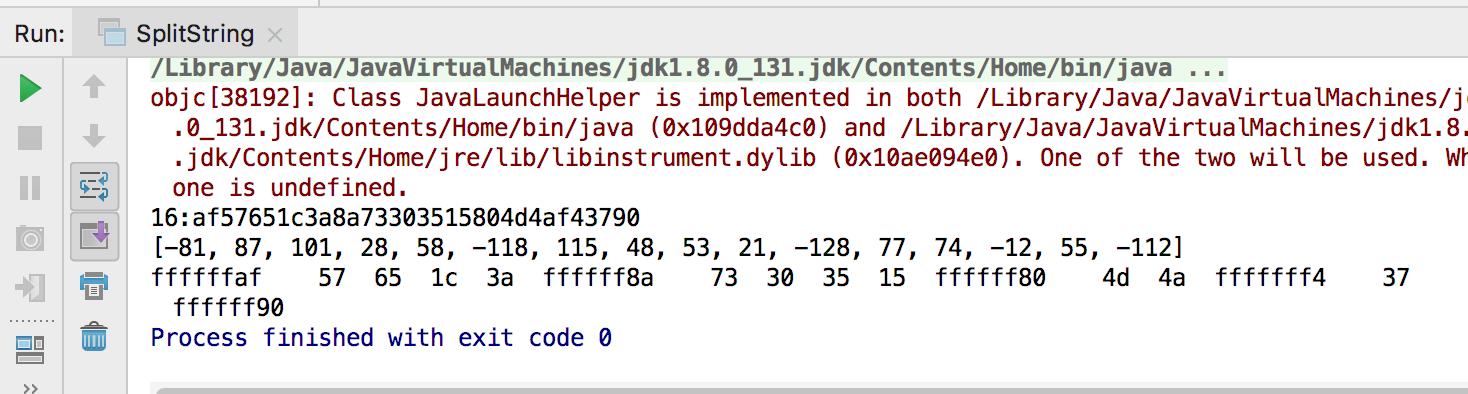

public static void main(String[] args) throws Exception{

String s = "Java摘要算法测试";

byte[] input = s.getBytes("UTF-8");

byte[] r1 = digest("MD5",input);

System.out.println(r1.length+":"+String.format("%0"+(r1.length*2)+"x",new BigInteger(1,r1)));

//为什么输出的长度是byte长度的2位

//byte转化为16进制是2位,因此数组的长度乘以2,即是输出字符串的长度

System.out.println(Arrays.toString(r1));

for(byte b:r1){

System.out.print(Integer.toHexString(b)+"\t");

}

}

}

廖雪峰Java10加密与安全-3摘要算法-3SHA-1算法的更多相关文章

- 廖雪峰Java10加密与安全-3摘要算法-5Hmac

1 比较MD5和HamcMD5 HmacMD5可以看作带安全salt的MD5 import javax.crypto.KeyGenerator; import javax.crypto.Mac; im ...

- 廖雪峰Java10加密与安全-3摘要算法-4BouncyCastle

1.BouncyCastle: 第三方提供的一组加密/哈希算法 提供JDK没有提供的算法 RipeMD160哈希算法 官方网站 2.如何使用第三方提供的算法 2.1 添加第三方jar至classpat ...

- 廖雪峰Java10加密与安全-3摘要算法-1MD5

1.摘要算法 1.1 摘要算法(哈希算法/Hash/数字指纹): 计算任意长度数据的摘要(固定长度) 相同的输入数据始终得到相同的输出 不同的输入尽量得到不同的输出 1.2 摘要算法目的: 验证数据和 ...

- 廖雪峰Java10加密与安全-4加密算法-4密钥交换算法

1DH算法 1.1.原根公式:g^i mod P 条件:1<g<P,0<i<P 原根:介于[1, p-1]之间的任意2个数i,j(p为素数,i≠j)的结果不相等,即 g^i m ...

- 廖雪峰Java10加密与安全-4加密算法-2口令加密算法

对称加密key是一个byte数组,如AES256算法的key是一个32字节的数组,普通的加密软件由用户输入加密口令.如果由用户输入口令,进行加密/解密,需要用到PBE算法. 1.PBE:Passwor ...

- 廖雪峰Java10加密与安全-6数字证书-1数字证书

数字证书: 非对称加密算法:对数据进行加密/解密 签名算法:确保数据完整性和抗否认性 摘要算法:确保证书本身没有被篡改

- 廖雪峰Java10加密与安全-5签名算法-1RSA签名算法

1.数字签名 甲在发送加密消息的时候,还要发送自己的签名,而这个签名是用甲的privateKey计算的:而乙要验证这个签名是否是合法的,会用甲的publicKey去验证,如果验证成功,这个消息确实是甲 ...

- 廖雪峰Java10加密与安全-4加密算法-5非对称加密算法

1.非对称加密 非对称加密就是加密和解密使用的不是相同的密钥 方法1: * 加密:用自己的私钥加密,然后发送给对方:encrypt(privateKeyA, message)->s * 解密:对 ...

- 廖雪峰Java10加密与安全-4加密算法-1对称加密算法

1.对称加密算法 加密和解密使用同一个密钥,例如WinRAR. WinRAR在对文件进行打包的时候,可以设置一个密码,在解压的时候需要使用同样的密码才能正确的解压. 加密:encrypt(key,me ...

随机推荐

- php数组的快速排序

function quick($array){ if(count($array)<=1){ return $array; } $key=$array[0]; $right=array(); $l ...

- PHP curl采集

if (function_exists('curl_init')) { //检查函数是否存在 $url = "http://***.com/"; $ch = curl_init() ...

- W3C规范学习

w3c:万维网联盟(World Wide Web Consortium,W3C),又称W3C理事会.W3C组织是对网络标准制定的一个非赢利组织,W3C是万维网联盟的缩写,像HTML.XHTML.CSS ...

- csp-s模拟9697题解

题面:https://www.cnblogs.com/Juve/articles/11790223.html 96: 刚一看以为是水题,直接等差数列求和就好了,然后发现模数不是质数,还要1e18*1e ...

- duilib教程之duilib入门简明教程6.XML配置界面

前面那些教程都是为了让小伙伴们从win32.MFC过渡到duilib,让大家觉得duilib不是那么陌生,如果大家现在还对duilib非常陌生的话,那就说明前面的教程做得不好,请大家在下面留言,我会一 ...

- 实用的 atom 插件

推荐几款我喜欢的Atom插件 时间 2017-05-05 09:00:00 Hi Linux 原文 http://www.hi-linux.com/posts/28459.html 主题 Atom ...

- 微信小程序 主题皮肤切换(switch开关)

示例效果: 功能点分析: 1.点击switch开关,切换主题皮肤(包括标题栏.底部tabBar):2.把皮肤设置保存到全局变量,在访问其它页面时也能有效果3.把设置保存到本地,退出应用再进来时,依然加 ...

- <day003>登录+爬取淘宝商品信息+字典用json存储

任务1:利用cookie可以免去登录的烦恼(验证码) ''' 只需要有登录后的cookie,就可以绕过验证码 登录后的cookie可以通过Selenium用第三方(微博)进行登录,不需要进行淘宝的滑动 ...

- Team Train Recorder 2.0

Bubble Cup 12 - Finals Online Mirror, unrated, Div. 1 2019/10/4, solved 4/9, upsolved

- PCA降维的前世今生

PCA降维的数学原理 PCA(Principal Component Analysis)是一种常用的数据分析方法.PCA通过线性变换将原始数据变换为一组各维度线性无关的表示,可用于提取数据的主要特征分 ...